Объясните для чего они апдейт выпустили? Для веб панелек на булетпруф хостингах? И что они узнали? Айпи впна через который на них заходили юзеры?

-

XSS.stack #1 – первый литературный журнал от юзеров форума

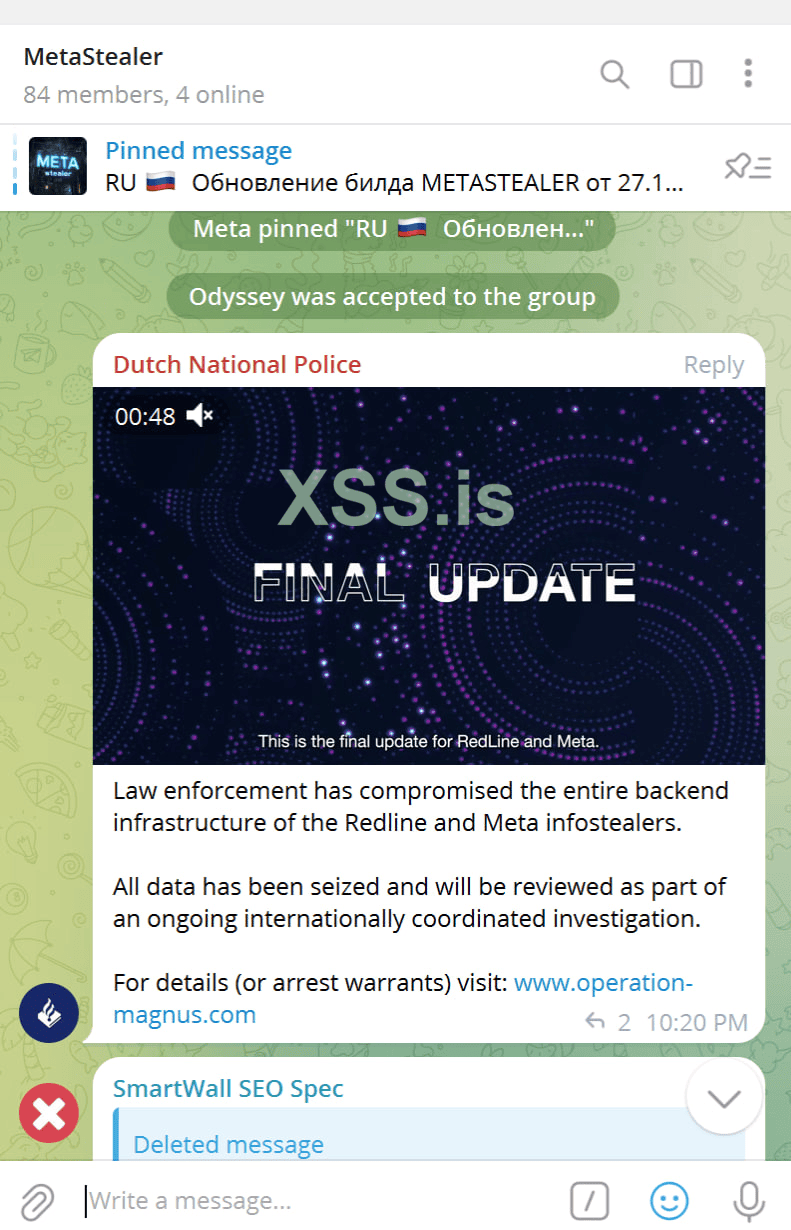

Redline & Meta operations

- Автор темы OP_Magnus

- Дата начала

Вероятно хотят, чтобы кто-то настолько испугался, чтобы вышел на контакт с ними (на сайте контакт есть в Телеге).Хз наверное типо показать, вот смотрите мы закрыли один никому ненужный сервис. Похвалите нас...

Ну или чсв какое то, никогда не понимал зачем так делают. Ну закрыли бы молча и закрыли. Кроме как сервер изьять нихера не могут

Я реально заметил, что начиная наверное с Локбита, они начали публиковать публичные контакты - Телегу (и это была Телега еще до ареста Дурова и изменения политики мессенджера). Единственное объяснение этому, что такой подход дает им какой-то результат и кто-то реально связывается и чего-то им там подтверждает. Возможно расчет на какие-то сливы со стороны конкурентов (зашквар-зашквар) или русскоязычного инфосека.

Самый прикол, что видос залит реально на норм ютуб канал

Но почему-то он доступен только по ссылке

Но почему-то он доступен только по ссылке

Пожалуйста, обратите внимание, что пользователь заблокирован

Чтоб не позорится, я когда сообщение увидел, думал изначально что exitscam потому что не было новостейСамый прикол, что видос залит реально на норм ютуб канал

Но почему-то он доступен только по ссылке

Если я в стендофчике голду варавал. Миня пасадят?

Чтоб не позорится, я когда сообщение увидел, думал изначально что exitscam потому что не было новостей

Посмотреть вложение 97718

Вероятно хотят, чтобы кто-то настолько испугался, чтобы вышел на контакт с ними (на сайте контакт есть в Телеге).

Я реально заметил, что начиная наверное с Локбита, они начали публиковать публичные контакты - Телегу (и это была Телега еще до ареста Дурова и изменения политики мессенджера). Единственное объяснение этому, что такой подход дает им какой-то результат и кто-то реально связывается и чего-то им там подтверждает. Возможно расчет на какие-то сливы со стороны конкурентов (зашквар-зашквар) или русскоязычного инфосека.

но 99% сообщений такого формата они получают

Если у них там доступ ко всем данным, почему они не убрали лицуху ни у кого?)

Мол пусть сидят и дальше воркают, всё правильно делают

Мол пусть сидят и дальше воркают, всё правильно делают

Idk why it took so long to ban this fckin researcher from here, i even pointed to a few possible fed profiles.

Anyone with less than 10 posts and acc not older than 6 months is threat.

Anyone with less than 10 posts and acc not older than 6 months is threat.

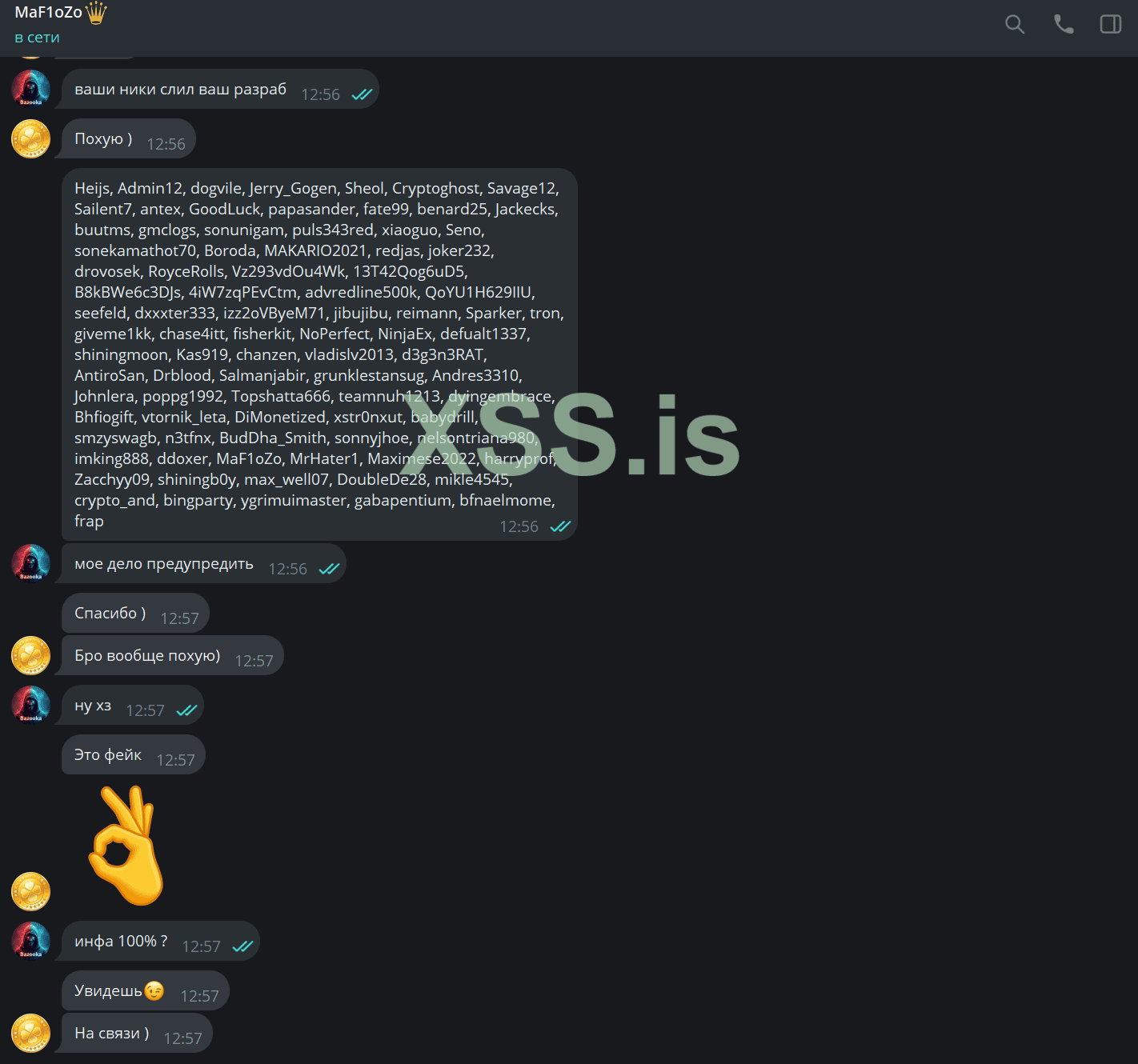

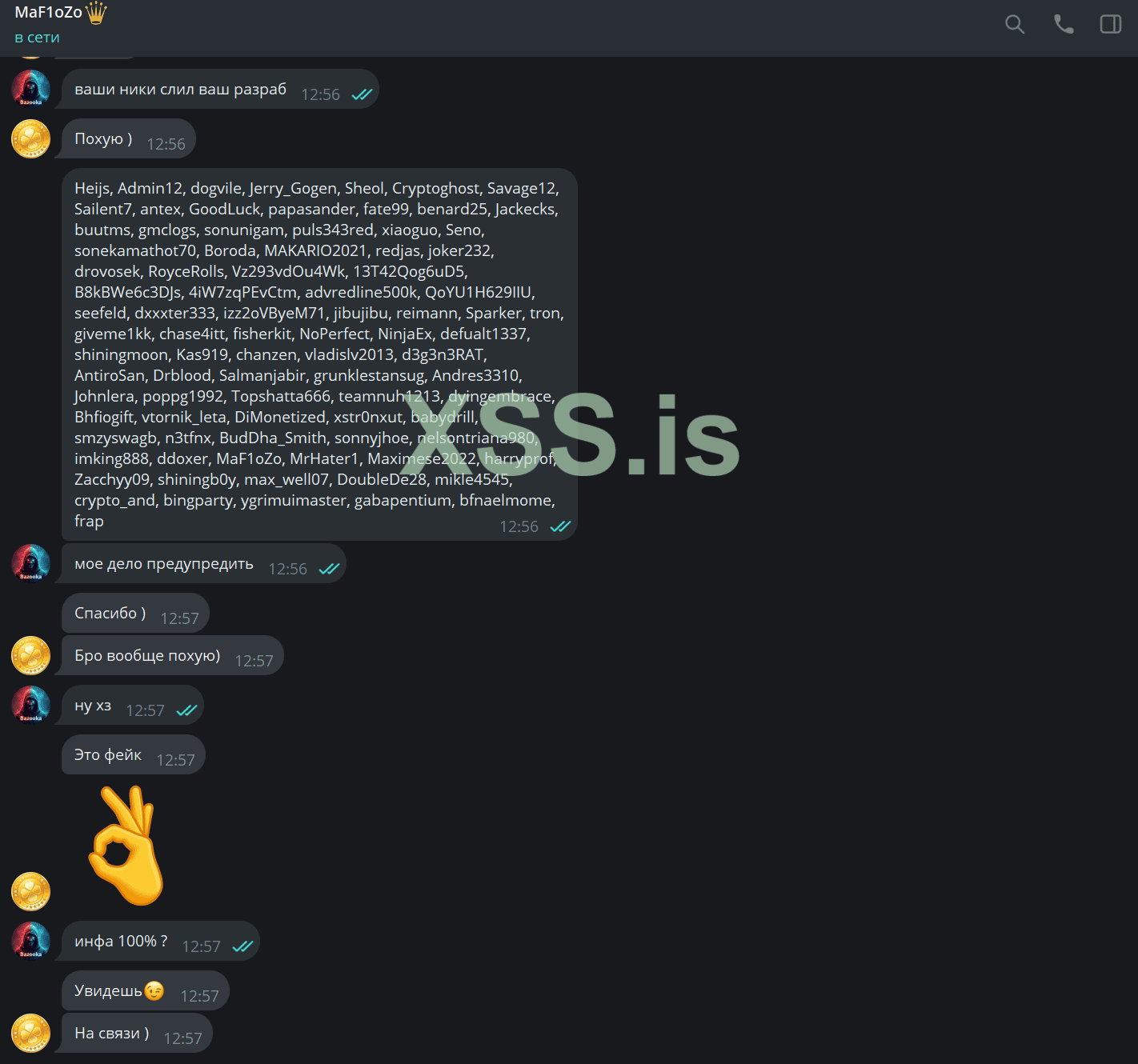

Ну тут как бы и комментировать больше не стоит)

Через 15 минут будет видно

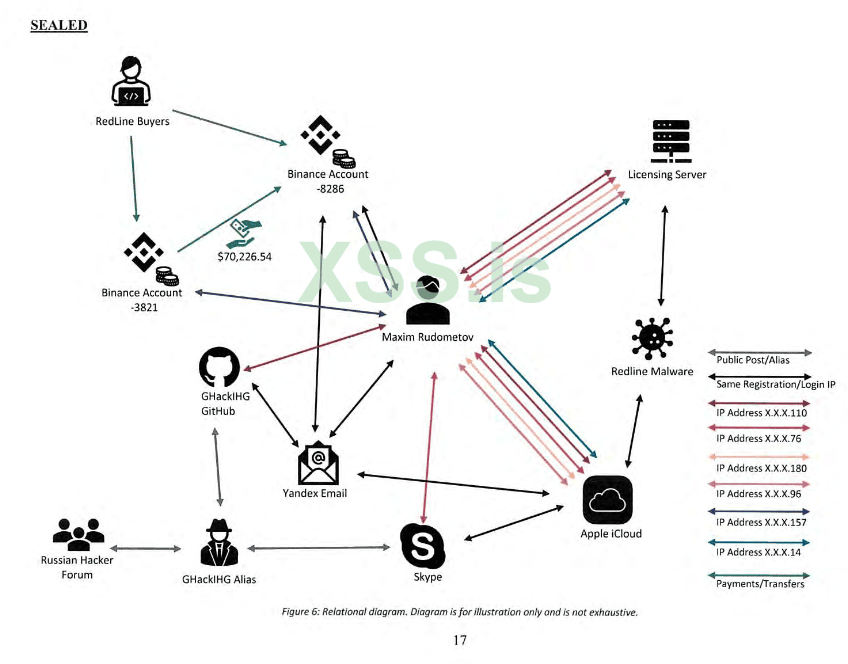

В связи с попыткой пресечь деятельность RedLine Infostealer Министерство юстиции США выдвинуло обвинения против Максима Рудометова, одного из разработчиков и администраторов RedLine Infostealer. Согласно жалобе, Рудометов регулярно получал доступ к инфраструктуре RedLine Infostealer и управлял ею, был связан с различными криптовалютными счетами, использовавшимися для получения и отмывания платежей, и владел вредоносным ПО RedLine. За свои действия он был обвинен в мошенничестве с устройствами доступа в нарушение § 1029 Свода законов США, в сговоре с целью совершения вторжения в компьютер в нарушение §§ 1030 и 371 Свода законов США, а также в отмывании денег в нарушение § 1956 Свода законов США.

https://www.justice[.]gov/usao-wdtx/pr/us-joins-international-action-against-redline-and-meta-infostealers

По арестам пока непонятно, но это конечно не фейк.

Апдейт: хотя вот вижу - двух людей похоже взяли: "...в Соединенных Штатах Америки были предъявлены обвинения, а в Бельгии взяты под стражу два человека." (https://www.eurojust.europa.eu/news...ons-people-taken-down-international-coalition)

https://www.justice[.]gov/usao-wdtx/pr/us-joins-international-action-against-redline-and-meta-infostealers

По арестам пока непонятно, но это конечно не фейк.

Апдейт: хотя вот вижу - двух людей похоже взяли: "...в Соединенных Штатах Америки были предъявлены обвинения, а в Бельгии взяты под стражу два человека." (https://www.eurojust.europa.eu/news...ons-people-taken-down-international-coalition)

Получается - надежда клиентов умирает последней ?))))))))))))))

UPD: есть предположения что эта операция длится с 2023 года

Последнее редактирование:

Пожизненное думаю, тут и думать не нужно. Ну или же 50+ летВ связи с попыткой пресечь деятельность RedLine Infostealer Министерство юстиции США выдвинуло обвинения против Максима Рудометова, одного из разработчиков и администраторов RedLine Infostealer. Согласно жалобе, Рудометов регулярно получал доступ к инфраструктуре RedLine Infostealer и управлял ею, был связан с различными криптовалютными счетами, использовавшимися для получения и отмывания платежей, и владел вредоносным ПО RedLine. За свои действия он был обвинен в мошенничестве с устройствами доступа в нарушение § 1029 Свода законов США, в сговоре с целью совершения вторжения в компьютер в нарушение §§ 1030 и 371 Свода законов США, а также в отмывании денег в нарушение § 1956 Свода законов США.

https://www.justice[.]gov/usao-wdtx/pr/us-joins-international-action-against-redline-and-meta-infostealers

По арестам пока непонятно, но это конечно не фейк.

Апдейт: хотя вот вижу - двух людей похоже взяли: "...в Соединенных Штатах Америки были предъявлены обвинения, а в Бельгии взяты под стражу два человека." (https://www.eurojust.europa.eu/news...ons-people-taken-down-international-coalition)

В случае признания виновным Рудометову грозит максимальное наказание в виде 10 лет лишения свободы за мошенничество с использованием устройства доступа, 5 лет лишения свободы за сговор с целью совершения компьютерного взлома и 20 лет лишения свободы за отмывание денегПожизненное думаю, тут и думать не нужно. Ну или же 50+ лет

literally lolImpact == literally nothing

Загрузили обвинительный акт на Рудометова: https://www.justice[.]gov/usao-wdtx/media/1375146/dl?inline

Главное (на мой взгляд):

1. "Для того чтобы заставить жертв загрузить RedLine, использовались различные уловки, в том числе связанные с COVID-19."

"Одним из ранних примеров в марте 2020 года — незадолго до начала пандемии COVID-19 — было использование по крайней мере одним аффилэйтом проекта Folding@Home для того, чтобы заманить ничего не подозревающих людей к загрузке и запуску версии RedLine Infostealer. Этот пример был особенно примечателен, поскольку пользователи, которые, вероятно, намеревались пожертвовать вычислительные ресурсы на борьбу с COVID-19, но вместо этого были инфицированы RedLine."

Допускаю, что с этого началось расследование. Вероятно тем, кто работал по ковид-скамам с редлайном стоит напрячь память и позаметать следы.

2. "С момента своего появления в феврале 2020 года RedLine заразил миллионы компьютеров по всему миру. Несколько сотен компьютеров-жертв использовались сотрудниками Министерства обороны США."

"Проведя судебную экспертизу вредоносного ПО в Центре по борьбе с киберпреступностью Министерства обороны, правоохранительные органы установили, что RedLine использовалась для попытки кражи информации у компании A через учетную запись взломанного сотрудника. Компания A является членом американской оборонно-промышленной базы и подрядчиком армии и флота США."

Предполагаю, что это второй эпизод, который тщательно расследовался. Довольно смешно было работать редлайном по оборонке, но бог вам судья Собственно, это объясняет, что делал NCIS (морская полиция, лол) в этом расследовании.

Собственно, это объясняет, что делал NCIS (морская полиция, лол) в этом расследовании.

3. "Один из таких примеров, размещенный на форуме, который рекламирует себя как «Best hack forum», на момент подачи этого заявления был просмотрен примерно 115 000 раз."

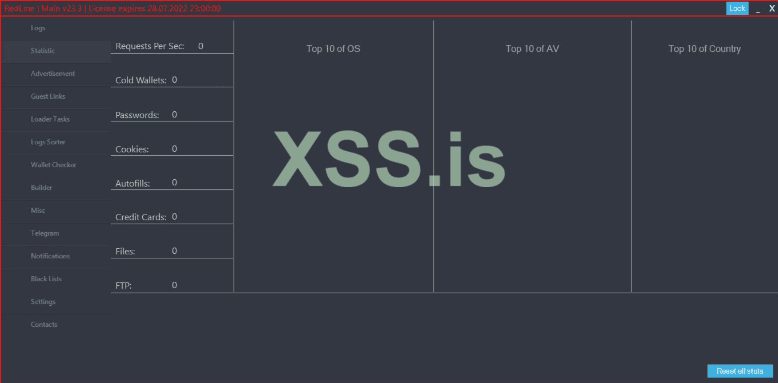

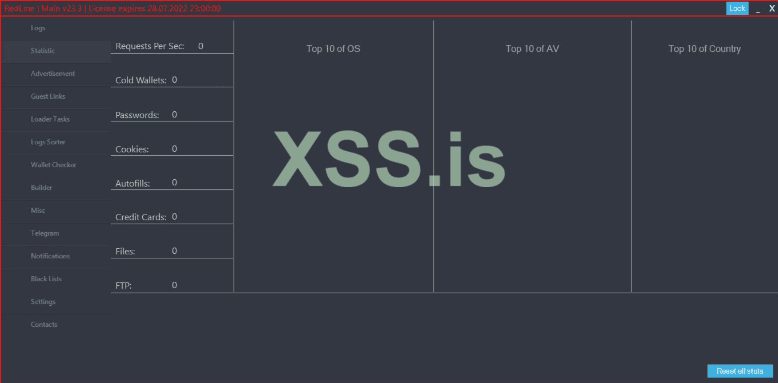

"Комментарии в ветке «Best Hack Forum» включали сотни явно довольных клиентов, многие из которых прокомментировали пост, чтобы поделиться своими успехами с RedLine. Например, примерно 20 февраля 2022г, партнер «Ch3l0v3k» разместил скриншот страницы статистики, очевидно, из собственной утилиты настройки RedLine. На скриншоте была показана следующая статистика, описывающая файлы и информацию, украденные с помощью RedLine, установленной «Ch3l0v3k»"

Здесь и далее много упоминается BHF, не бросаю никаких намеков, но думаю, что этому есть какое-то объяснение (например, что были сняты логи со стороны форума).

4. "Находясь в Остине, штат Техас, следователи приобрели RedLine и провели анализ вредоносной программы в контролируемой среде. В ходе этого анализа следователи заметили, что RedLine можно настроить на определенные учетные записи, например, связанные с финансовыми услугами, и зашифровать таким образом, что многие антивирусные программы не смогут обнаружить вредоносную программу. В конфигурации по умолчанию RedLine не мог работать на компьютерах с языковыми настройками, указывающими на использование в Содружестве Независимых Государств («СНГ») - области, которая приблизительно описывает территорию бывшего Советского Союза. Это обычная особенность вредоносных программ, созданных в России и русскоязычных странах, и она призвана помешать российским правоохранительным органам вмешиваться в деятельность киберпреступников, нацеленных на жертв в странах, не входящих в СНГ."

Очень смешной абзац, показывает уровень расследователей и расследований. Также показывает то, что они купили Редлайн, а не Мету

Теоретически, можно попробовать вычислить, кто купил лицензию для ФБР по этому скриншоту:

Но если там на полном серьезе саппорт утверждает, что "все - фейк", то с таким уровнем х#й чего они вычислят.

5. Теперь внимание - самое интересное, а как сдеанонили шахматиста?

"Изучив открытые источники, правоохранительные органы обнаружили запись в блоге, написанную человеком под псевдонимом, в которой утверждалось, что RedLine была создана двумя лицами, с псевдонимами «Dendimirror» и «Alinchok» соответственно. Частная инфосек компания установила, что этот псевдоним использовался человеком, который стоял за другой схемой вредоносного ПО, известной американским правоохранительным органам."

"Запись в блоге была помещена в архив Internet Archive 11 марта 2020 года или около того. Запись в блоге содержала приблизительный анализ вредоносного ПО для очевидной версии RedLine. Исходя из того, что я изучил эту запись и различные русские хакерские форумы, я считаю, что она была широко распространена. Один из предполагаемых создателей RedLine, «Alinchok», даже прокомментировал запись в блоге. Хотя одного оригинального сообщения недостаточно, чтобы связать RedLine с псевдонимами «Dendimirror» и «Alinchok», последующее расследование, описанное ниже, подтвердило первоначальные утверждения псевдонимного автора."

"Следователи выявили сообщения, сделанные в 2017 году на различных русскоязычных хакерских форумах и других общедоступных сайтах, в которых использовался ник «Dendimirror» в связи с другой вредоносной программой-стилером под названием «MysteryStealer». В период, когда использовался псевдоним Dendimirror, американская частная инфосек компания обнаружила адрес электронной почты, содержащийся в утечке базы данных, используемой на неназванном русскоязычном хакерском форуме, который был использован для регистрации учетной записи, использующей никнейм Dendimirror. Этот адрес электронной почты, известный правоохранительным органам, обслуживался российской коммуникационной компанией «Яндекс» («Адрес электронной почты „Яндекс“»), и последующие следственные действия, описанные ниже, связали адрес электронной почты «Яндекс» с учетными записями, которые использовали псевдонимы, связанные с Dendimirror. К ним относятся «GHackiHG» и «bloodzz.fenix» (подробно рассматриваются ниже), а также сервисы, используемые РУДОМЕТОВЫМ для личных целей, такие как Google и Apple."

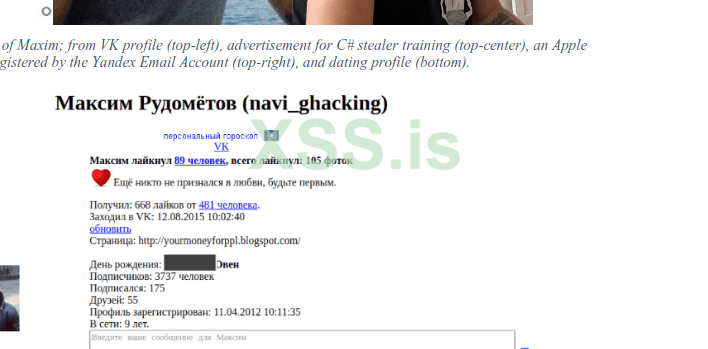

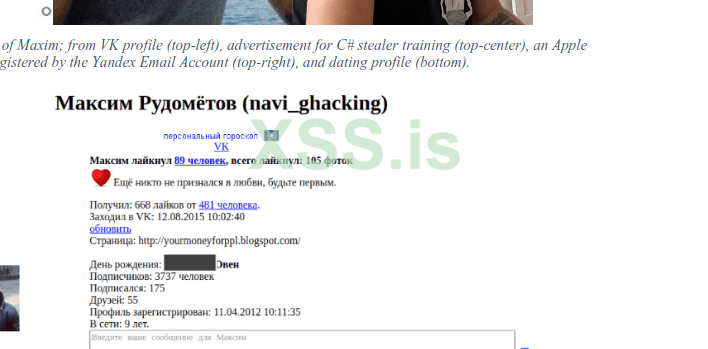

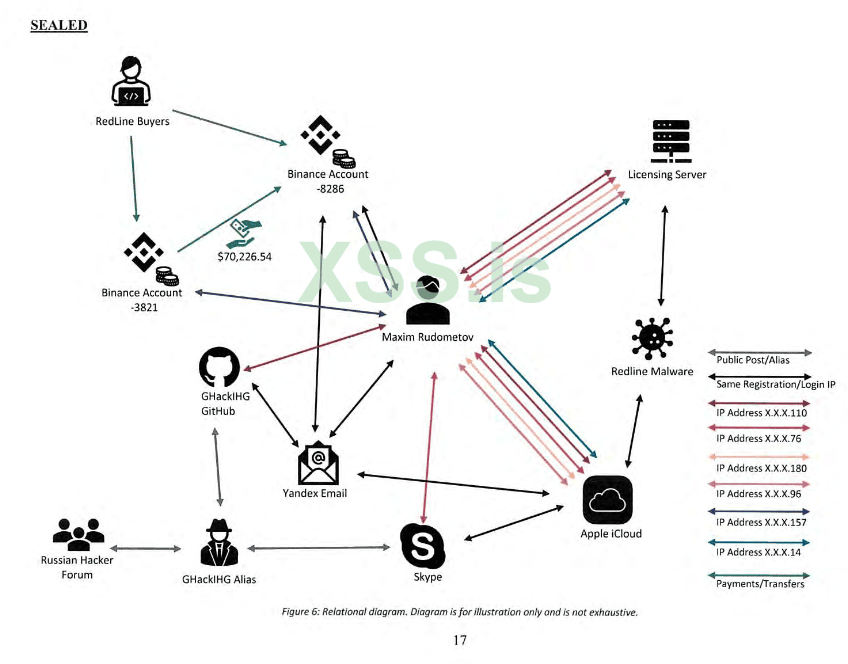

"Было обнаружено, что адрес электронной почты Яндекса использовался на русскоязычном хакерском форуме «YouHack» еще в 2015 году человеком под ником «GHackiHG» для продажи «счетов PayPal с балансом и без», согласно автоматическому переводу названия темы. Связь между никнеймами GHackiHG и Dendimirror была подтверждена информацией, которой поделились на нескольких хакерских форумах пользователи, носящие оба никнейма, в том числе несколько человек, указавших в своих контактных данных: имя пользователя Skype, известное правоохранительным органам, адрес электронной почты Yandex и профиль VK, принадлежащий человеку по имени «Максим Рудомётов (Максим Рудометов)». VK - это российская социальная сеть и сервис социальных сетей. Правоохранительные органы изучили общедоступный профиль VK и обнаружили, что человек, изображенный на фотографиях, размещенных аккаунтом, имеет близкое сходство с человеком, изображенным на рекламе, содержащейся в записи блога от 11 марта 2020 года. В рекламе говорилось о том, что этот человек умеет программировать на языке программирования C# и «писать ботнеты и стилеры».”

С таким опсеком я честно не понимаю, чего вы делаете в этом бизнесе

6. Так, чтобы показать еще раз какой пиздец у некоторых людей с организацией работы:

"a. Примерно в 21:21 16 мая 2021 года (часовой пояс неизвестен) пользователь «Heijs», использующий IP-адрес, заканчивающийся на -.180, запросило сборку RedLine с сервера лицензирования. Примерно девять минут спустя тот же IP-адрес был зарегистрирован компанией Apple в использовании учетной записью iCloud, приписываемой Рудометову, которая описана выше. Приблизительная корреляция использования IP-адресов между другими онлайн-учетными записями под контролем РУДОМЕТОВА и Сервер лицензий выявил другие имена пользователей на Сервере лицензий, очевидно, контролируемые РУДОМЕТОВЫМ, включая «Admin12» и «testpanel».

b. Человек, использующий IP-адрес, заканчивающийся на -.96, вошел на Сервер лицензий с помощью компьютерной команды «sign on» 25 раз 12 июля 2021 года, начиная с 00:35:00 и заканчивая примерно в 02:39. Один и тот же IP-адрес использовался примерно 701 раз для доступа или взаимодействия с учетной записью iCloud, приписываемой Рудометову, в течение июля 2021 года

c. Лицо, использующее IP-адрес, оканчивающийся на -.14, подписало вредоносный файл с помощью Сервера лицензирования 2 мая 2021 года.18 Примерно за час до этого тот же IP-адрес использовался для игры в мобильную игру при входе в учетную запись Apple iCloud, принадлежащую Рудометову. Согласно информации о регистрации и местоположении, опубликованной регистратором IP-адреса, ООО «Юг-Линк», IP-адрес был закреплен за интернет-провайдером в городе Краснодар, Россия. Несколько фотографий в аккаунте iCloud РУДОМЕТОВА содержали метаданные, указывающие на то, что они были сделаны в Краснодаре, Россия, всего через четыре дня после -.14 IP-адрес использовался для взаимодействия с аккаунтом iCloud РУДОМЕТОВА и Сервером лицензирования.

d. Следователи также обнаружили аккаунт криптовалютной биржи Binance под номером -8286, зарегистрированный на тот же адрес электронной почты Yandex. Для входа в эту учетную запись или доступа к ней, а также к серверу лицензирования и/или учетной записи RUDOMETOV в iCloud использовались общие IP-адреса. Например, 11 января 2022 года в 21:19:28 UTC для доступа к учетной записи RUDOMETOV в iCloud использовался IP-адрес, заканчивающийся на -.246. Примерно через четыре минуты тот же IP-адрес был использован для взаимодействия со счетом Binance, заканчивающимся на - 8286.

e. В общей сложности 33 случая повторного использования IP-адреса, определяемого как использование одного и того же IP-адреса для доступа или иного взаимодействия с двумя сервисами в течение 48 часов, были отмечены между Сервером лицензирования, учетной записью iCloud РУДОМЕТОВА и/или счетом - 8286 Binance."

И это еще не все!

"a. Ники GHackiHG и Dendimirror были связаны с общей учетной записью Skype, которую следователи заметили в открытом доступе на различных хакерских форумах. РУДОМЕТОВ взаимодействовал со своей учетной записью iCloud с того же IP-адреса, который использовался пользователем учетной записи Skype. Например, 14 октября 2019 года примерно в 12:52:56 лицо, использующее IP-адрес с кодом -.76, зашло в учетную запись Skype, а затем, примерно через два часа а затем, примерно через два часа, с того же IP-адреса зашел в Apple AppStore с Apple iPhone 7, зарегистрированного на аккаунт iCloud РУДОМЕТОВА.

b. Счет -8286 Binance (зарегистрированный на тот же адрес электронной почты Yandex) провел SMS-верификацию примерно в 13:42:15 13 мая 2021 года с использованием того же IP-адреса -.180, который использовался пользователем «Heijs» (описан выше). Примерно через две минуты этот же IP-адрес был использован для игры в многопользовательскую игру «Tennis Clash» на устройстве, зарегистрированном на аккаунт iCloud Рудометова. Примечательно, что для счета Binance, заканчивающегося на -8286, использовались паспорт и фотографию неизвестной женщины, чтобы удовлетворить требования Binance «Знай своего клиента». Фотография того же паспорта была обнаружена сохраненной в аккаунте iCloud Рудометова.

c. К аккаунту GitHub GHackiHG неоднократно обращались с тех же IP-адресов, которые использовались для взаимодействия с аккаунтом iCloud РУДОМЕТОВА, часто в течение нескольких минут после друг друга. Например, 5 марта 2019 года IP-адрес, заканчивающийся -.110 был использован примерно в 21:44:25 для игры на Apple Watch, зарегистрированных на аккаунт iCloud Рудометова. Примерно через четыре минуты тот же IP-адрес был использован для доступа к репозиторию GitHub, который содержал распространенный эксплойт, используемый против устройств Windows. В другом примере адрес, заканчивающийся -.254, использовался для доступа к репозиторию, содержащему информацию о CVE-2019-541821, критической уязвимости в распространенном фреймворке веб-приложений, при этом войдя в учетную запись GHackiHG. Примерно через 15 минут с того же IP-адреса был получен доступ к мессенджеру Viber с iPhone, зарегистрированного на iCloud-аккаунт RUDOMETOV учетной записи iCloud Рудометова.

d. В марте 2022 года следователи проанализировали недавно выпущенную утилиту конфигурации для RedLine, предоставленную платным пользователям и аффилэйтам RedLine в качестве обновления предыдущих версий утилиты конфигурации. В результате этого анализа и последующего анализа информации, полученной от GitHub в ответ на судебный запрос, правоохранительные органы обнаружили, что пользователь владел репозиторием GitHub, содержащим ключ шифрования, необходимый RedLine для выполнения рутинных функций, был связан с помощью cookies устройства с учетной записью GitHub GHackiHG, пользователем которой, в свою очередь, как описано выше, предположительно является RUDOMETOV. Следователи полагают, что ключ шифрования был критически важен для работы вредоносной программы и был использован в процессе проверки, чтобы позволить аффилэйту получить доступ и скомпилировать RedLine.

7. В заключение немного финансов:

"e. Счет -8286 Binance, описанный выше и связанный с Рудометовым посредством адреса электронной почты Яндекса, получил приблизительно 150 долларов США (+/- 5 долларов США) криптовалютных активов 54 раза в период с апреля 2021 года по август 2021 года. Счет -8286 Binance отправил 70 226,54 долларов США в криптовалютных активах на счет Binance, заканчивающийся на -3821, посредством 39 транзакций в период с мая 2020 года по август 2021 года. С июля 2021 года по октябрь 2021 года на этот счет Binance с кодом -3821 поступило около 150 долларов США (+/- 5 долларов США) криптовалютных активов в 104 транзакциях, и первоначально он был идентифицирован как один из счетов, используемых оператором(ами) RedLine для получения платежей за аренду помещений для использования вредоносного ПО. IP-адрес, заканчивающийся на -.157, использовался для доступа к счету -8286 Binance и счету -3821 Binance в течение примерно семи часов после каждого взаимодействия, оба случая произошли 4 марта 2018 года"

Главное (на мой взгляд):

1. "Для того чтобы заставить жертв загрузить RedLine, использовались различные уловки, в том числе связанные с COVID-19."

"Одним из ранних примеров в марте 2020 года — незадолго до начала пандемии COVID-19 — было использование по крайней мере одним аффилэйтом проекта Folding@Home для того, чтобы заманить ничего не подозревающих людей к загрузке и запуску версии RedLine Infostealer. Этот пример был особенно примечателен, поскольку пользователи, которые, вероятно, намеревались пожертвовать вычислительные ресурсы на борьбу с COVID-19, но вместо этого были инфицированы RedLine."

Допускаю, что с этого началось расследование. Вероятно тем, кто работал по ковид-скамам с редлайном стоит напрячь память и позаметать следы.

2. "С момента своего появления в феврале 2020 года RedLine заразил миллионы компьютеров по всему миру. Несколько сотен компьютеров-жертв использовались сотрудниками Министерства обороны США."

"Проведя судебную экспертизу вредоносного ПО в Центре по борьбе с киберпреступностью Министерства обороны, правоохранительные органы установили, что RedLine использовалась для попытки кражи информации у компании A через учетную запись взломанного сотрудника. Компания A является членом американской оборонно-промышленной базы и подрядчиком армии и флота США."

Предполагаю, что это второй эпизод, который тщательно расследовался. Довольно смешно было работать редлайном по оборонке, но бог вам судья

3. "Один из таких примеров, размещенный на форуме, который рекламирует себя как «Best hack forum», на момент подачи этого заявления был просмотрен примерно 115 000 раз."

"Комментарии в ветке «Best Hack Forum» включали сотни явно довольных клиентов, многие из которых прокомментировали пост, чтобы поделиться своими успехами с RedLine. Например, примерно 20 февраля 2022г, партнер «Ch3l0v3k» разместил скриншот страницы статистики, очевидно, из собственной утилиты настройки RedLine. На скриншоте была показана следующая статистика, описывающая файлы и информацию, украденные с помощью RedLine, установленной «Ch3l0v3k»"

Здесь и далее много упоминается BHF, не бросаю никаких намеков, но думаю, что этому есть какое-то объяснение (например, что были сняты логи со стороны форума).

4. "Находясь в Остине, штат Техас, следователи приобрели RedLine и провели анализ вредоносной программы в контролируемой среде. В ходе этого анализа следователи заметили, что RedLine можно настроить на определенные учетные записи, например, связанные с финансовыми услугами, и зашифровать таким образом, что многие антивирусные программы не смогут обнаружить вредоносную программу. В конфигурации по умолчанию RedLine не мог работать на компьютерах с языковыми настройками, указывающими на использование в Содружестве Независимых Государств («СНГ») - области, которая приблизительно описывает территорию бывшего Советского Союза. Это обычная особенность вредоносных программ, созданных в России и русскоязычных странах, и она призвана помешать российским правоохранительным органам вмешиваться в деятельность киберпреступников, нацеленных на жертв в странах, не входящих в СНГ."

Очень смешной абзац, показывает уровень расследователей и расследований. Также показывает то, что они купили Редлайн, а не Мету

Теоретически, можно попробовать вычислить, кто купил лицензию для ФБР по этому скриншоту:

Но если там на полном серьезе саппорт утверждает, что "все - фейк", то с таким уровнем х#й чего они вычислят.

5. Теперь внимание - самое интересное, а как сдеанонили шахматиста?

"Изучив открытые источники, правоохранительные органы обнаружили запись в блоге, написанную человеком под псевдонимом, в которой утверждалось, что RedLine была создана двумя лицами, с псевдонимами «Dendimirror» и «Alinchok» соответственно. Частная инфосек компания установила, что этот псевдоним использовался человеком, который стоял за другой схемой вредоносного ПО, известной американским правоохранительным органам."

"Запись в блоге была помещена в архив Internet Archive 11 марта 2020 года или около того. Запись в блоге содержала приблизительный анализ вредоносного ПО для очевидной версии RedLine. Исходя из того, что я изучил эту запись и различные русские хакерские форумы, я считаю, что она была широко распространена. Один из предполагаемых создателей RedLine, «Alinchok», даже прокомментировал запись в блоге. Хотя одного оригинального сообщения недостаточно, чтобы связать RedLine с псевдонимами «Dendimirror» и «Alinchok», последующее расследование, описанное ниже, подтвердило первоначальные утверждения псевдонимного автора."

"Следователи выявили сообщения, сделанные в 2017 году на различных русскоязычных хакерских форумах и других общедоступных сайтах, в которых использовался ник «Dendimirror» в связи с другой вредоносной программой-стилером под названием «MysteryStealer». В период, когда использовался псевдоним Dendimirror, американская частная инфосек компания обнаружила адрес электронной почты, содержащийся в утечке базы данных, используемой на неназванном русскоязычном хакерском форуме, который был использован для регистрации учетной записи, использующей никнейм Dendimirror. Этот адрес электронной почты, известный правоохранительным органам, обслуживался российской коммуникационной компанией «Яндекс» («Адрес электронной почты „Яндекс“»), и последующие следственные действия, описанные ниже, связали адрес электронной почты «Яндекс» с учетными записями, которые использовали псевдонимы, связанные с Dendimirror. К ним относятся «GHackiHG» и «bloodzz.fenix» (подробно рассматриваются ниже), а также сервисы, используемые РУДОМЕТОВЫМ для личных целей, такие как Google и Apple."

"Было обнаружено, что адрес электронной почты Яндекса использовался на русскоязычном хакерском форуме «YouHack» еще в 2015 году человеком под ником «GHackiHG» для продажи «счетов PayPal с балансом и без», согласно автоматическому переводу названия темы. Связь между никнеймами GHackiHG и Dendimirror была подтверждена информацией, которой поделились на нескольких хакерских форумах пользователи, носящие оба никнейма, в том числе несколько человек, указавших в своих контактных данных: имя пользователя Skype, известное правоохранительным органам, адрес электронной почты Yandex и профиль VK, принадлежащий человеку по имени «Максим Рудомётов (Максим Рудометов)». VK - это российская социальная сеть и сервис социальных сетей. Правоохранительные органы изучили общедоступный профиль VK и обнаружили, что человек, изображенный на фотографиях, размещенных аккаунтом, имеет близкое сходство с человеком, изображенным на рекламе, содержащейся в записи блога от 11 марта 2020 года. В рекламе говорилось о том, что этот человек умеет программировать на языке программирования C# и «писать ботнеты и стилеры».”

С таким опсеком я честно не понимаю, чего вы делаете в этом бизнесе

6. Так, чтобы показать еще раз какой пиздец у некоторых людей с организацией работы:

"a. Примерно в 21:21 16 мая 2021 года (часовой пояс неизвестен) пользователь «Heijs», использующий IP-адрес, заканчивающийся на -.180, запросило сборку RedLine с сервера лицензирования. Примерно девять минут спустя тот же IP-адрес был зарегистрирован компанией Apple в использовании учетной записью iCloud, приписываемой Рудометову, которая описана выше. Приблизительная корреляция использования IP-адресов между другими онлайн-учетными записями под контролем РУДОМЕТОВА и Сервер лицензий выявил другие имена пользователей на Сервере лицензий, очевидно, контролируемые РУДОМЕТОВЫМ, включая «Admin12» и «testpanel».

b. Человек, использующий IP-адрес, заканчивающийся на -.96, вошел на Сервер лицензий с помощью компьютерной команды «sign on» 25 раз 12 июля 2021 года, начиная с 00:35:00 и заканчивая примерно в 02:39. Один и тот же IP-адрес использовался примерно 701 раз для доступа или взаимодействия с учетной записью iCloud, приписываемой Рудометову, в течение июля 2021 года

c. Лицо, использующее IP-адрес, оканчивающийся на -.14, подписало вредоносный файл с помощью Сервера лицензирования 2 мая 2021 года.18 Примерно за час до этого тот же IP-адрес использовался для игры в мобильную игру при входе в учетную запись Apple iCloud, принадлежащую Рудометову. Согласно информации о регистрации и местоположении, опубликованной регистратором IP-адреса, ООО «Юг-Линк», IP-адрес был закреплен за интернет-провайдером в городе Краснодар, Россия. Несколько фотографий в аккаунте iCloud РУДОМЕТОВА содержали метаданные, указывающие на то, что они были сделаны в Краснодаре, Россия, всего через четыре дня после -.14 IP-адрес использовался для взаимодействия с аккаунтом iCloud РУДОМЕТОВА и Сервером лицензирования.

d. Следователи также обнаружили аккаунт криптовалютной биржи Binance под номером -8286, зарегистрированный на тот же адрес электронной почты Yandex. Для входа в эту учетную запись или доступа к ней, а также к серверу лицензирования и/или учетной записи RUDOMETOV в iCloud использовались общие IP-адреса. Например, 11 января 2022 года в 21:19:28 UTC для доступа к учетной записи RUDOMETOV в iCloud использовался IP-адрес, заканчивающийся на -.246. Примерно через четыре минуты тот же IP-адрес был использован для взаимодействия со счетом Binance, заканчивающимся на - 8286.

e. В общей сложности 33 случая повторного использования IP-адреса, определяемого как использование одного и того же IP-адреса для доступа или иного взаимодействия с двумя сервисами в течение 48 часов, были отмечены между Сервером лицензирования, учетной записью iCloud РУДОМЕТОВА и/или счетом - 8286 Binance."

И это еще не все!

"a. Ники GHackiHG и Dendimirror были связаны с общей учетной записью Skype, которую следователи заметили в открытом доступе на различных хакерских форумах. РУДОМЕТОВ взаимодействовал со своей учетной записью iCloud с того же IP-адреса, который использовался пользователем учетной записи Skype. Например, 14 октября 2019 года примерно в 12:52:56 лицо, использующее IP-адрес с кодом -.76, зашло в учетную запись Skype, а затем, примерно через два часа а затем, примерно через два часа, с того же IP-адреса зашел в Apple AppStore с Apple iPhone 7, зарегистрированного на аккаунт iCloud РУДОМЕТОВА.

b. Счет -8286 Binance (зарегистрированный на тот же адрес электронной почты Yandex) провел SMS-верификацию примерно в 13:42:15 13 мая 2021 года с использованием того же IP-адреса -.180, который использовался пользователем «Heijs» (описан выше). Примерно через две минуты этот же IP-адрес был использован для игры в многопользовательскую игру «Tennis Clash» на устройстве, зарегистрированном на аккаунт iCloud Рудометова. Примечательно, что для счета Binance, заканчивающегося на -8286, использовались паспорт и фотографию неизвестной женщины, чтобы удовлетворить требования Binance «Знай своего клиента». Фотография того же паспорта была обнаружена сохраненной в аккаунте iCloud Рудометова.

c. К аккаунту GitHub GHackiHG неоднократно обращались с тех же IP-адресов, которые использовались для взаимодействия с аккаунтом iCloud РУДОМЕТОВА, часто в течение нескольких минут после друг друга. Например, 5 марта 2019 года IP-адрес, заканчивающийся -.110 был использован примерно в 21:44:25 для игры на Apple Watch, зарегистрированных на аккаунт iCloud Рудометова. Примерно через четыре минуты тот же IP-адрес был использован для доступа к репозиторию GitHub, который содержал распространенный эксплойт, используемый против устройств Windows. В другом примере адрес, заканчивающийся -.254, использовался для доступа к репозиторию, содержащему информацию о CVE-2019-541821, критической уязвимости в распространенном фреймворке веб-приложений, при этом войдя в учетную запись GHackiHG. Примерно через 15 минут с того же IP-адреса был получен доступ к мессенджеру Viber с iPhone, зарегистрированного на iCloud-аккаунт RUDOMETOV учетной записи iCloud Рудометова.

d. В марте 2022 года следователи проанализировали недавно выпущенную утилиту конфигурации для RedLine, предоставленную платным пользователям и аффилэйтам RedLine в качестве обновления предыдущих версий утилиты конфигурации. В результате этого анализа и последующего анализа информации, полученной от GitHub в ответ на судебный запрос, правоохранительные органы обнаружили, что пользователь владел репозиторием GitHub, содержащим ключ шифрования, необходимый RedLine для выполнения рутинных функций, был связан с помощью cookies устройства с учетной записью GitHub GHackiHG, пользователем которой, в свою очередь, как описано выше, предположительно является RUDOMETOV. Следователи полагают, что ключ шифрования был критически важен для работы вредоносной программы и был использован в процессе проверки, чтобы позволить аффилэйту получить доступ и скомпилировать RedLine.

7. В заключение немного финансов:

"e. Счет -8286 Binance, описанный выше и связанный с Рудометовым посредством адреса электронной почты Яндекса, получил приблизительно 150 долларов США (+/- 5 долларов США) криптовалютных активов 54 раза в период с апреля 2021 года по август 2021 года. Счет -8286 Binance отправил 70 226,54 долларов США в криптовалютных активах на счет Binance, заканчивающийся на -3821, посредством 39 транзакций в период с мая 2020 года по август 2021 года. С июля 2021 года по октябрь 2021 года на этот счет Binance с кодом -3821 поступило около 150 долларов США (+/- 5 долларов США) криптовалютных активов в 104 транзакциях, и первоначально он был идентифицирован как один из счетов, используемых оператором(ами) RedLine для получения платежей за аренду помещений для использования вредоносного ПО. IP-адрес, заканчивающийся на -.157, использовался для доступа к счету -8286 Binance и счету -3821 Binance в течение примерно семи часов после каждого взаимодействия, оба случая произошли 4 марта 2018 года"

Да, но представь, если тебе каждый день пишет по 50 человек сообщения вроде: "бро, памаги, стилак ни воркает", а потом выясняется, что это очередной школьник скачал очередной Free_RedLine_CrackedByVasyan.zipСап редлайна самый конченный из всех людей, кого я видел в нашей движухе. Такое похуистичное и наглое отношение к клиентам. Никому не желаю попасть в тюрьму, но сапу редлайна там самое место

Тут даже адекватный изначально человек с ума сойдет.

Это получается Apple все подряд сливает?

Ну пиздец короче говоря

Пожалуйста, обратите внимание, что пользователь заблокирован

Только узнал?Это получается Apple все подряд сливает?