Автор Xezis

Источник https://xss.pro

Я вас категорически приветствую!

Давайте разберемся сразу, что я имею ввиду корпоративный осинт, для атак и переговоров, а не поиск нужного человека и его деанон (хотя это тоже будет). В корпах сотрудники можно сказать и так открыты, и деанонить их смысла нет. Смысл есть собрать побольше информации и понять, с какой компанией мы имеем дело, какие сотрудники там работают и за что отвечают.

Как сказал Ротшильд: "Кто владеет информацией, тот владеет миром", а так как мы все хотим хотя бы 5% от состояния Ротшильда, нам тоже надо владеть информацией.

Если вы сталкивались с такими проблемами:

1. Частые недозвоны.

2. При попытках вытянуть корп на связь - вас шлют нахуй или игнорируют.

3. Сотрудник уже уволился.

4. Сотруднику запрещено что-то запускать, или он не может ввести нужные вам данные в ваш фейк.

То как раз вам стоит почитать мой высер =)

----------------------------

Как сегодня выглядит современный осинт в команде, и почему все так плохо?

Современный осинт в команде выглядит так: быстро вбили название корпа в зуминфо, подергали оттуда контакты - начали звонить. Почему зуминфо? Ровно по той же причине, почему все используют токс =)

Мистер 100 биткоинов депозит, или его коллеги взяли это за стандарт, остальные подтянулись и повторяют. Проблема лишь в том, что это не осинт, а просто сбор контактов. А из-за такого сбора контактов много недозвонов, слабая переговорная позиция и прочая хуета.

Многие даже не понимают иерархию в компании, как там все устроено, и как работает. Нет иерархии. Знаю случаи, когда звонили и ебали челу голову, хотя он даже не работал в компании. Уволился. Но зуминфо похуй, он просто раздает контакты =)

Либо звонят манагером, или "шишкам" и просят выйти на связь. То есть звонят людям, которые ничего не решают, и которым зачастую плевать на компанию, и пытаются хоть как-то донести информацию. Ключевое здесь "хоть как-то донести информацию". Нет понимания, кто решает, кому надо звонить, и что говорить. Про методы атаки с использованием осинт и усиления своей переговорной позиции мы поговорим в других статьях, если будет желание.

Ладно, хватит растекаться мыслью по древу, и говорить как все хуево. Перейдем собственно к осинту. Для примера я выбрал компанию:

Arrow Electronics

Website: https://www.arrow.com/

Выбор пал случайно, но рассмотрим на ее примере, как мы будем делать осинт. Для начала определимся, что мы должны получить на выходе:

1. Revenue компании.

2. Список ключевых сотрудников, их контакты, и дополнительную информацию про них.

3. Структуру компании. Кто за что отвечает, на какой должности находится, и кого должен слушаться и выполнять поручения. Это в дальнейшем пригодится для атак и переговоров.

4. Конкуренты. Кому в случае чего мы можем слить дату, и через кого давить на них. Тоже усилит переговорный процесс.

5. Информация о компании. Новости, скандалы, интриги, расследования =).

Вот с таким минимальным набором информации мы можем уже готовить атаку на компанию.

----------------------------

Пункт первый - Revenue!

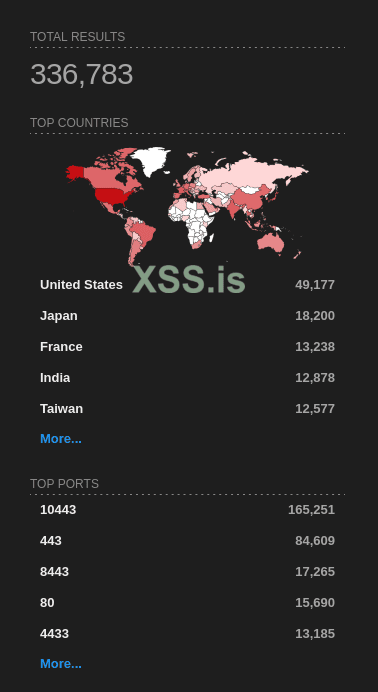

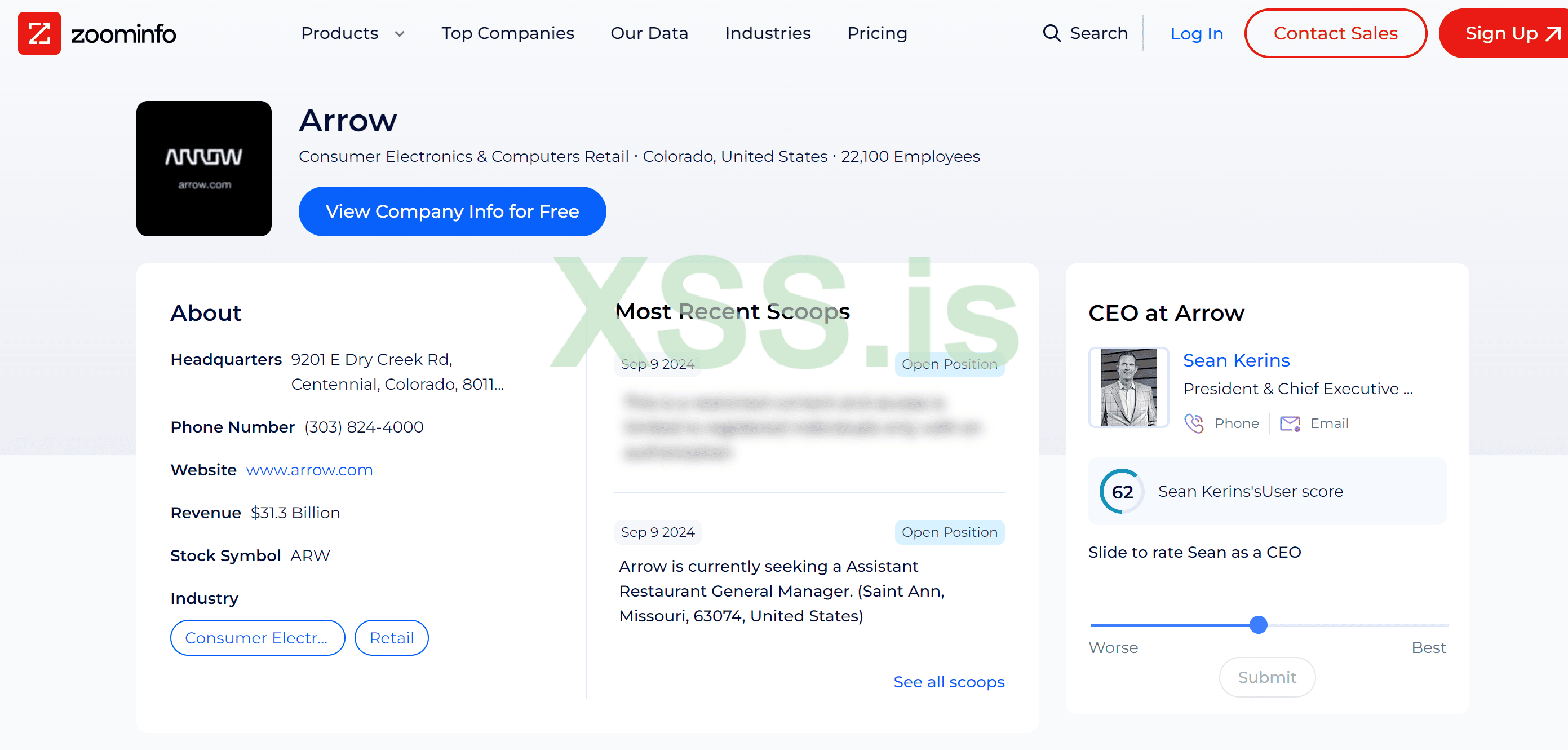

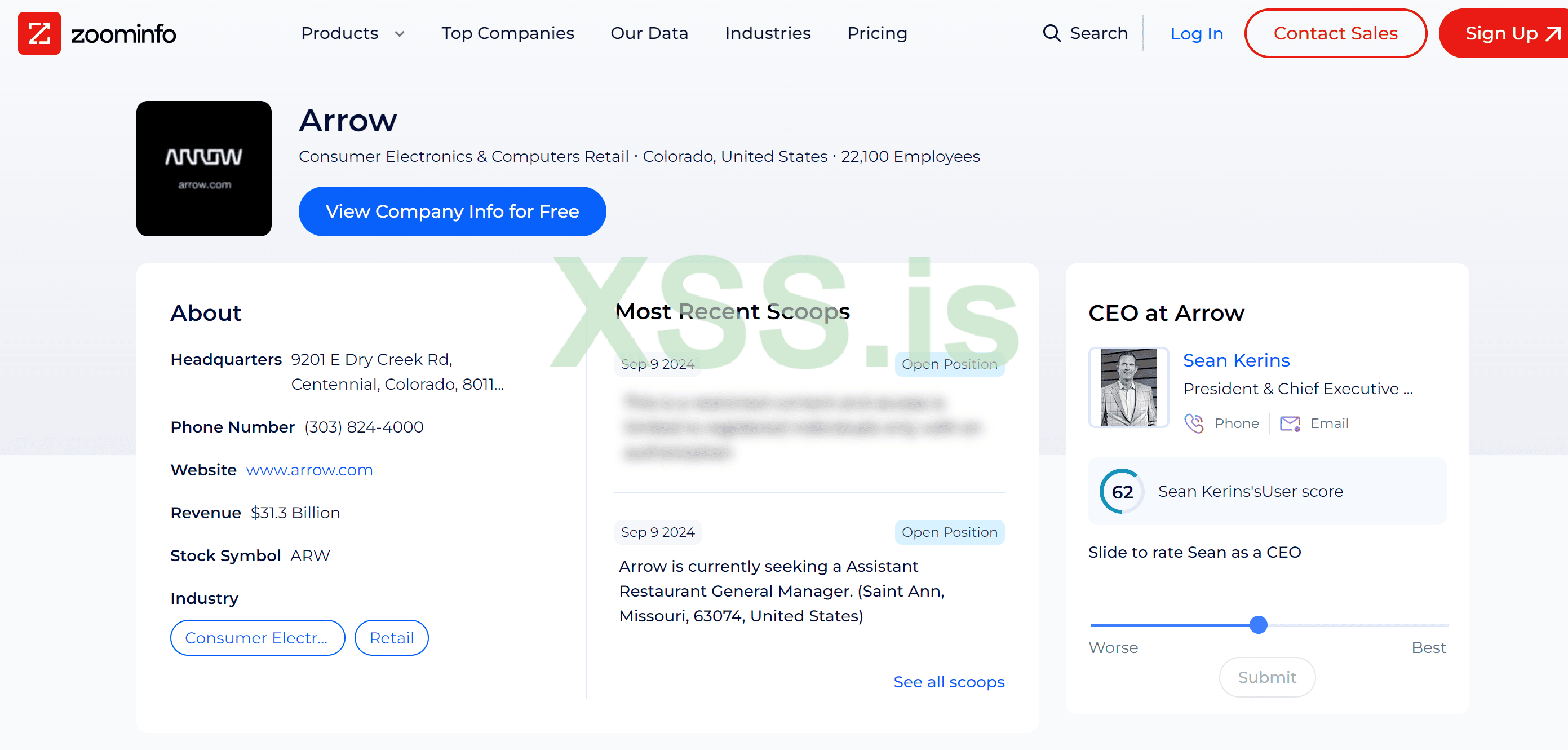

1. ZoomInfo всеми любимый

Идем в гугл, вбиваем:

"zoominfo arrow.com"

Получаем:

Записываем в блокнотик:

Revenue

$31.3 Billion

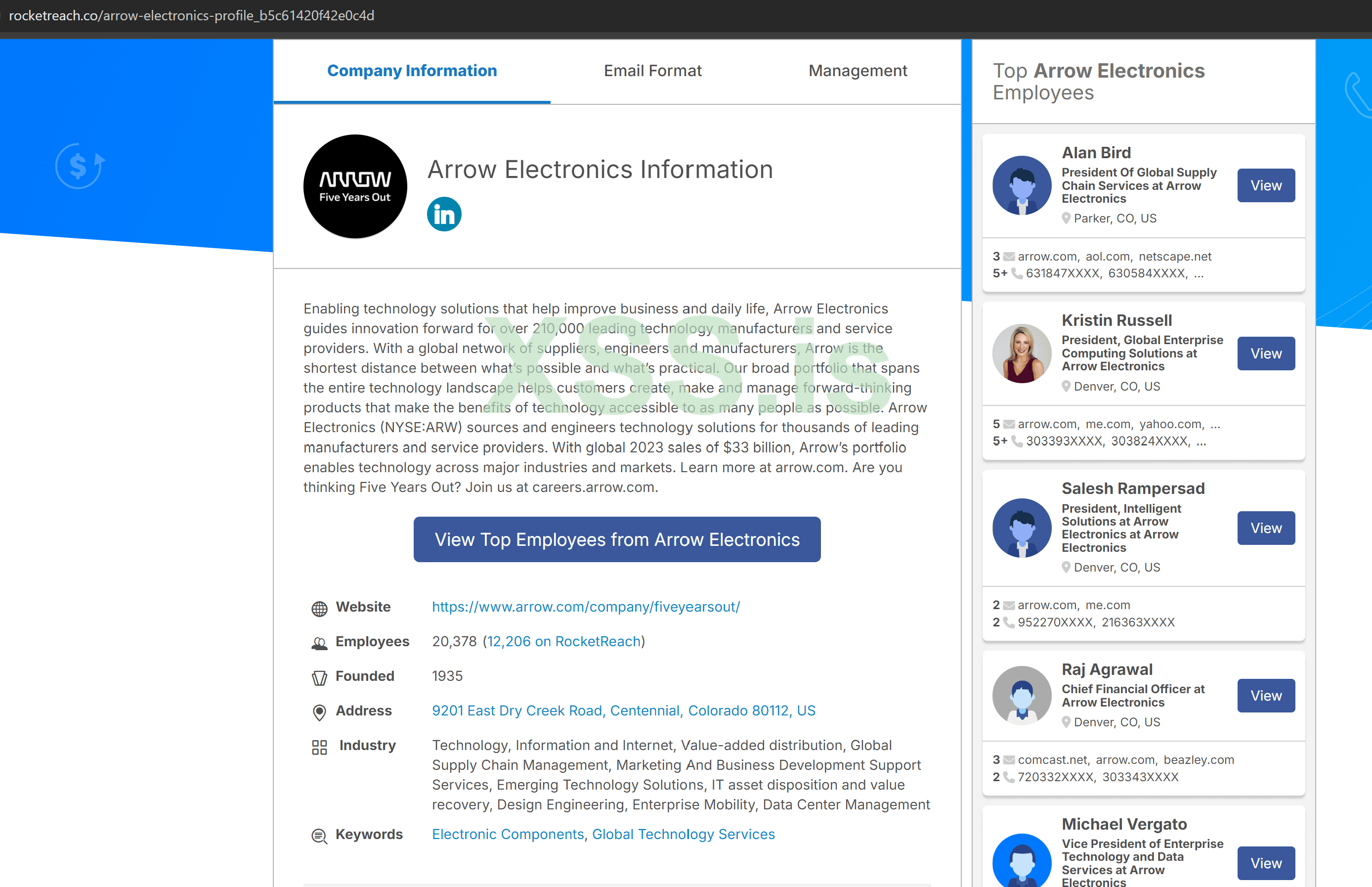

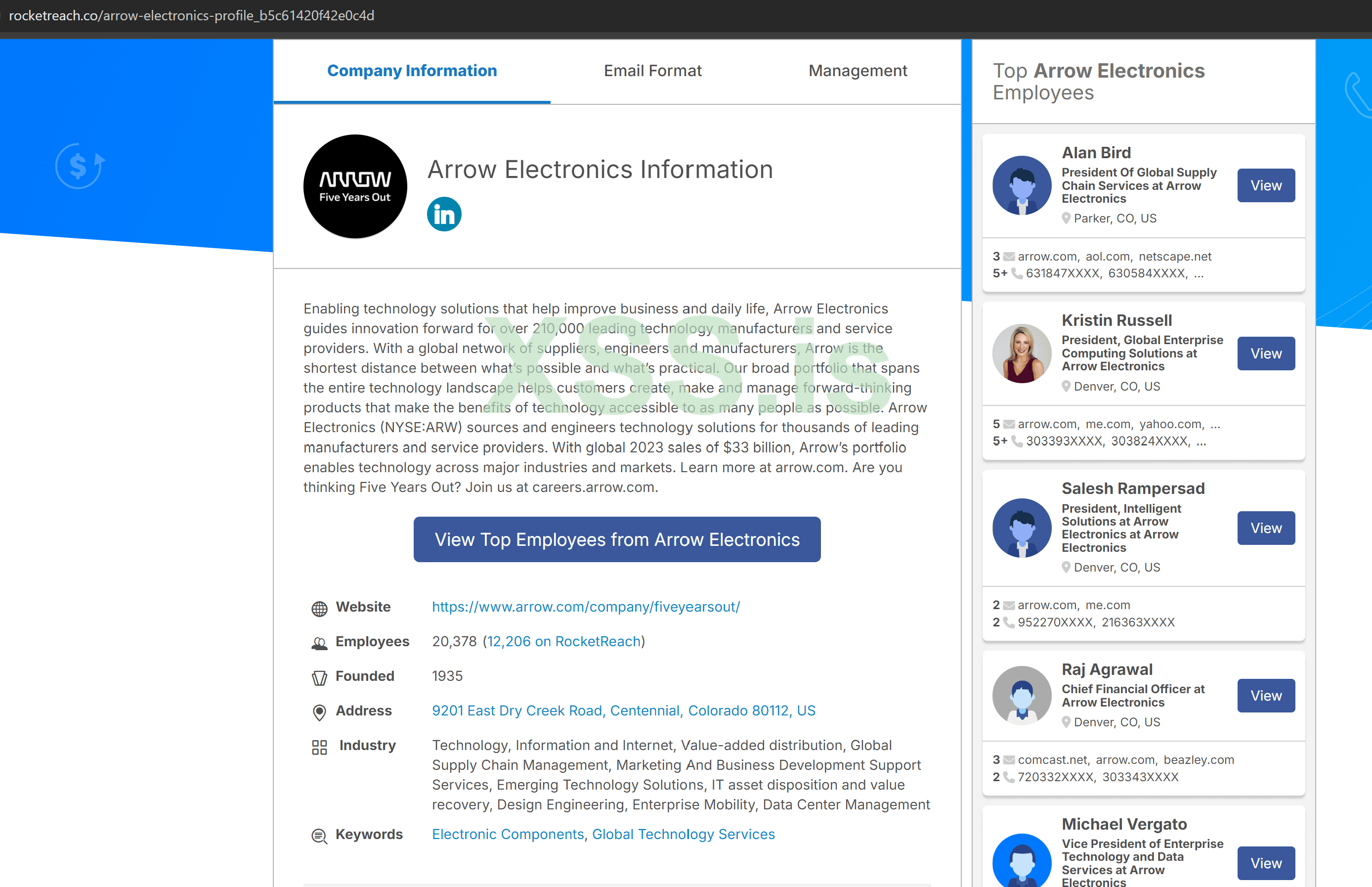

2. Идем в rocketreach.co

Записываем:

Revenue $33 billion

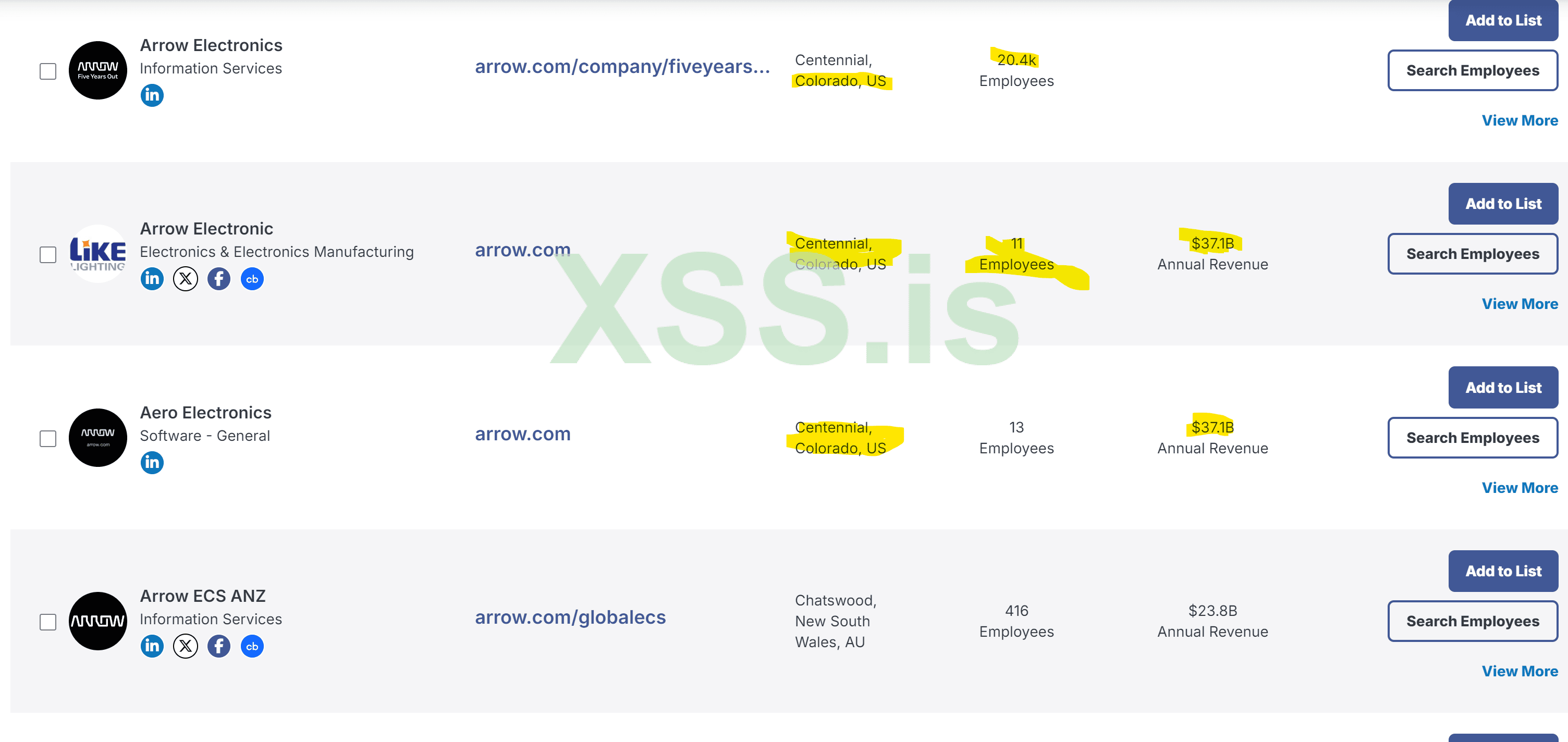

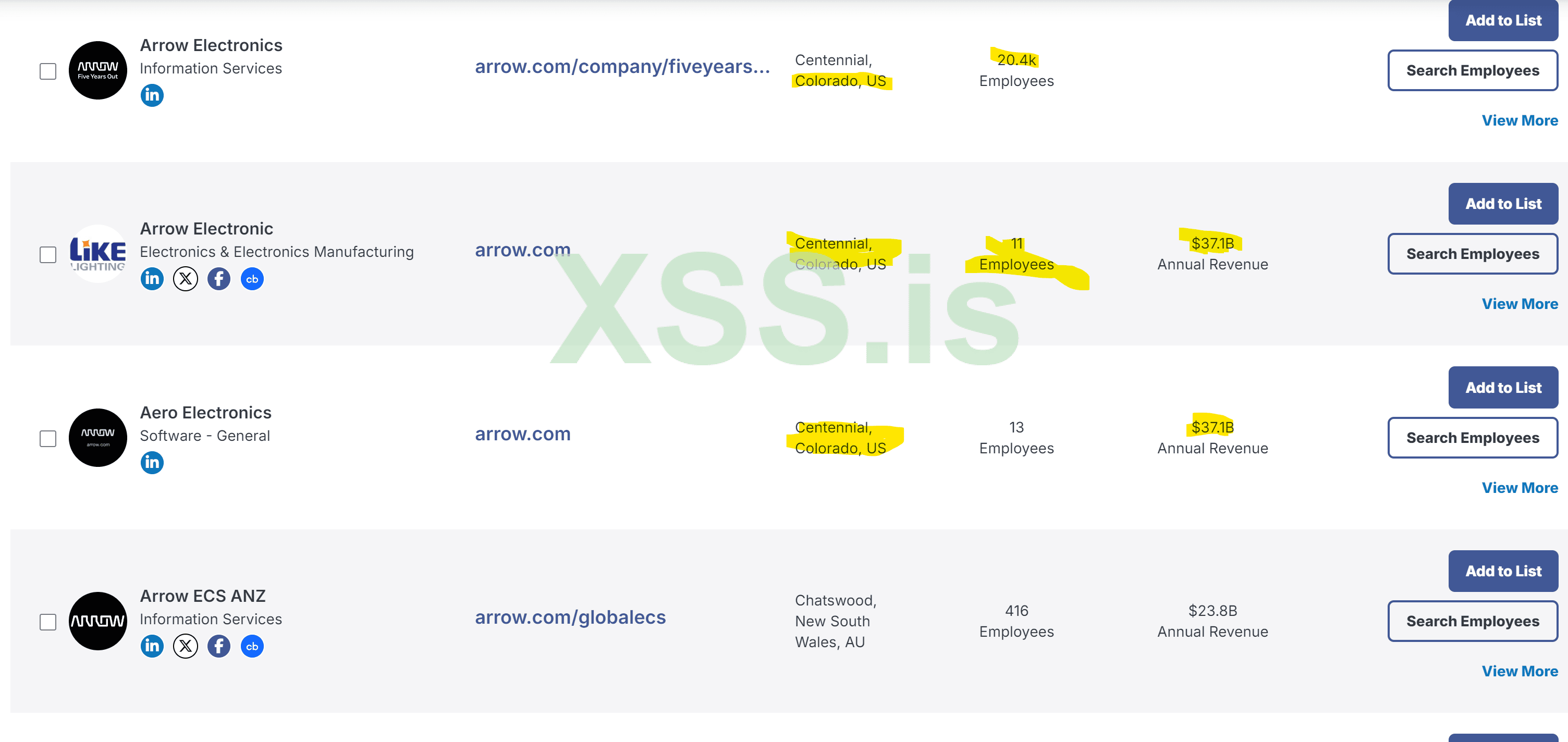

Но если посмотреть внимательно на выдачу от rocketreach.co, то мы увидим следующее:

$37,1B Revenue, компании по тому же адресу, но разные направления. Запишем так же и 37,1. Пусть будет.

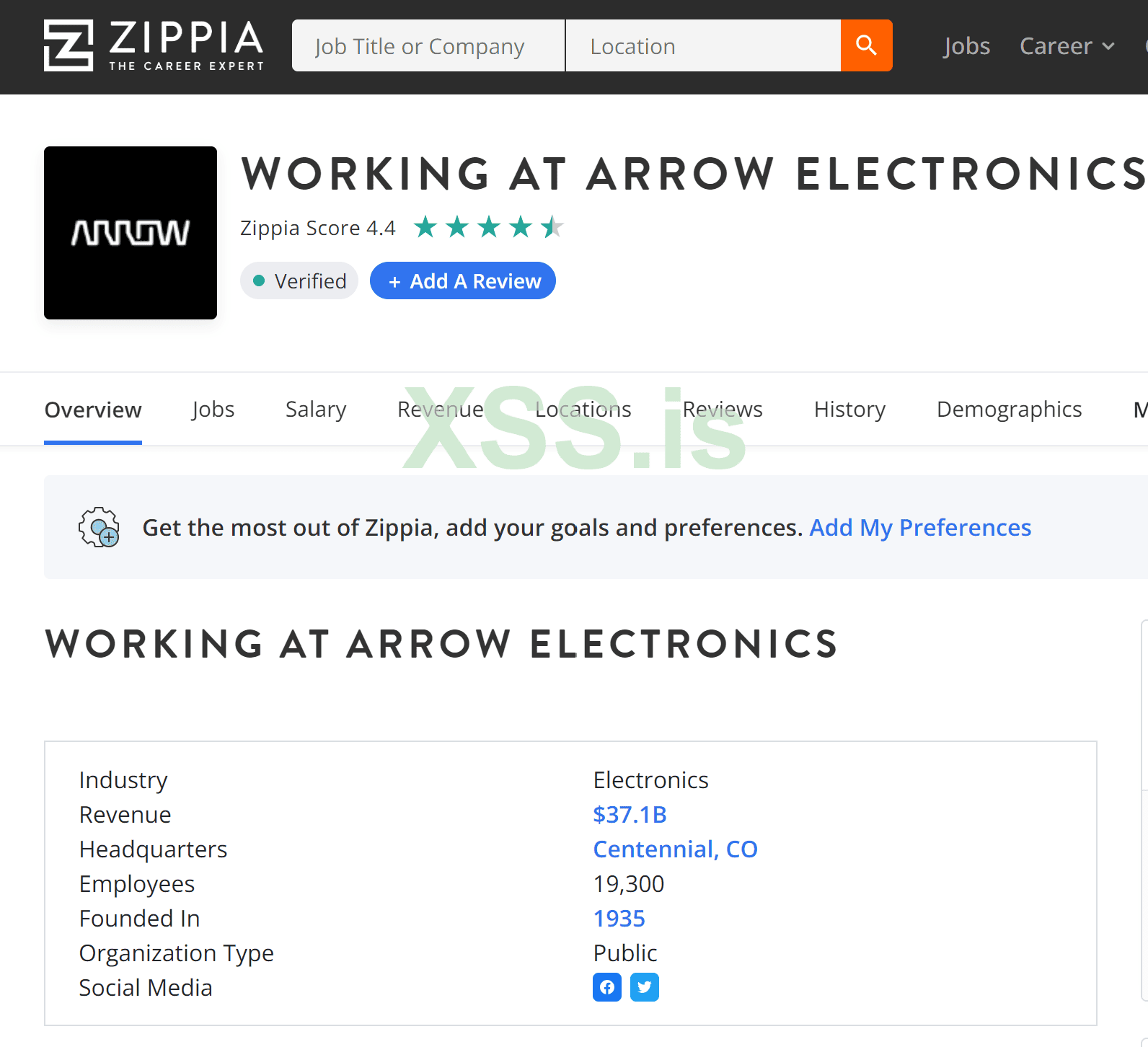

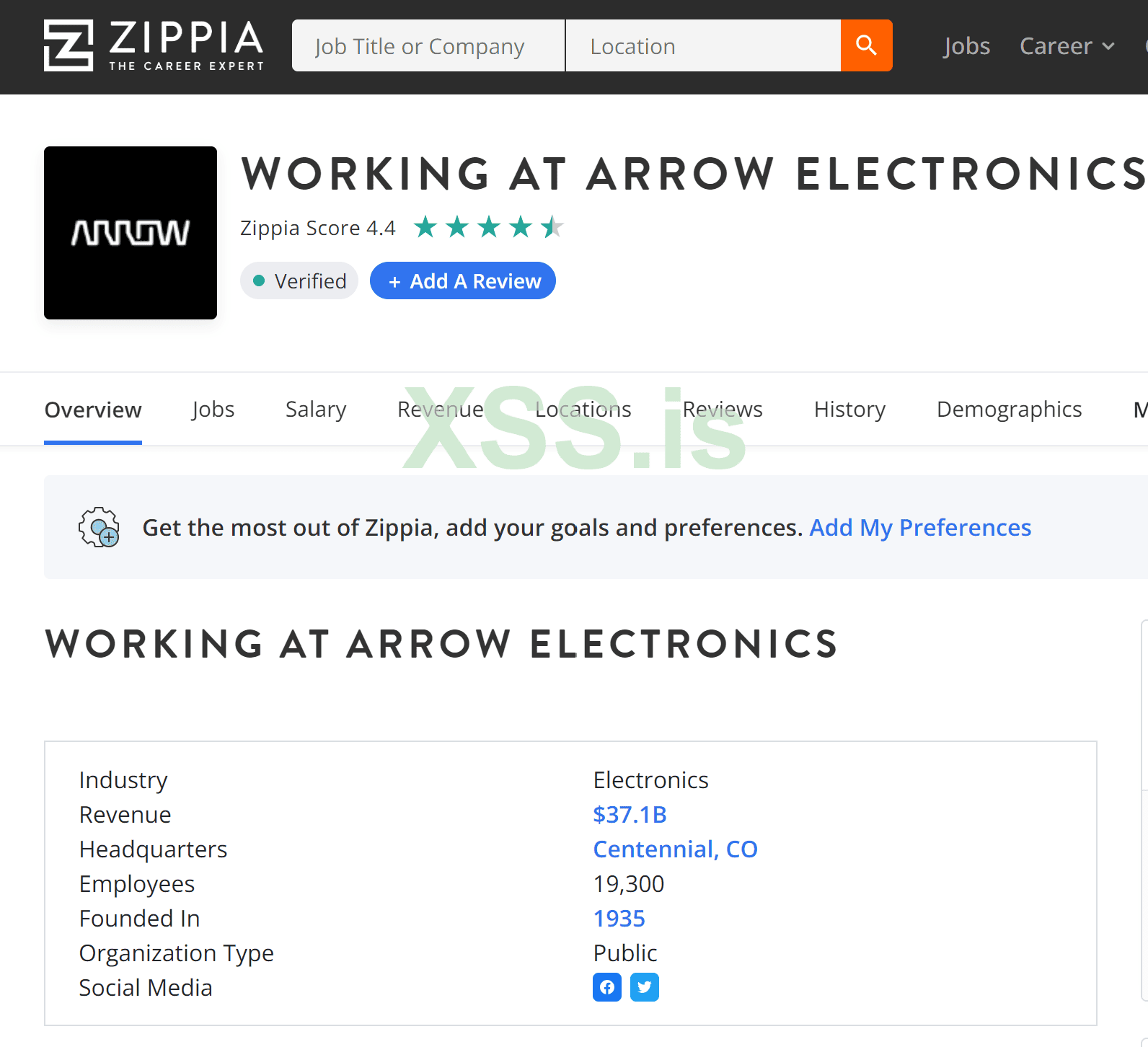

3. Идем в zippia.com

Записываем:

Revenue

$37.1B

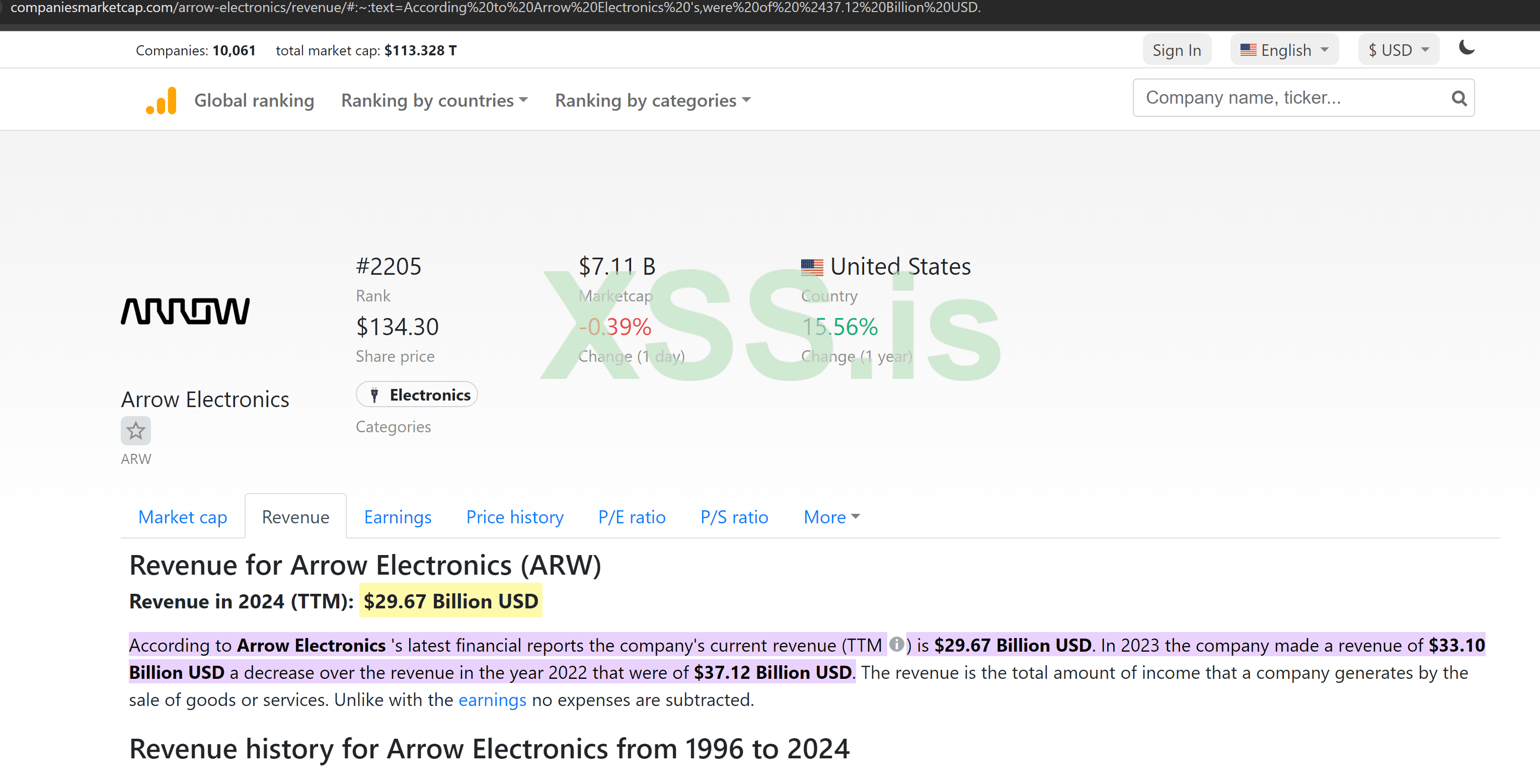

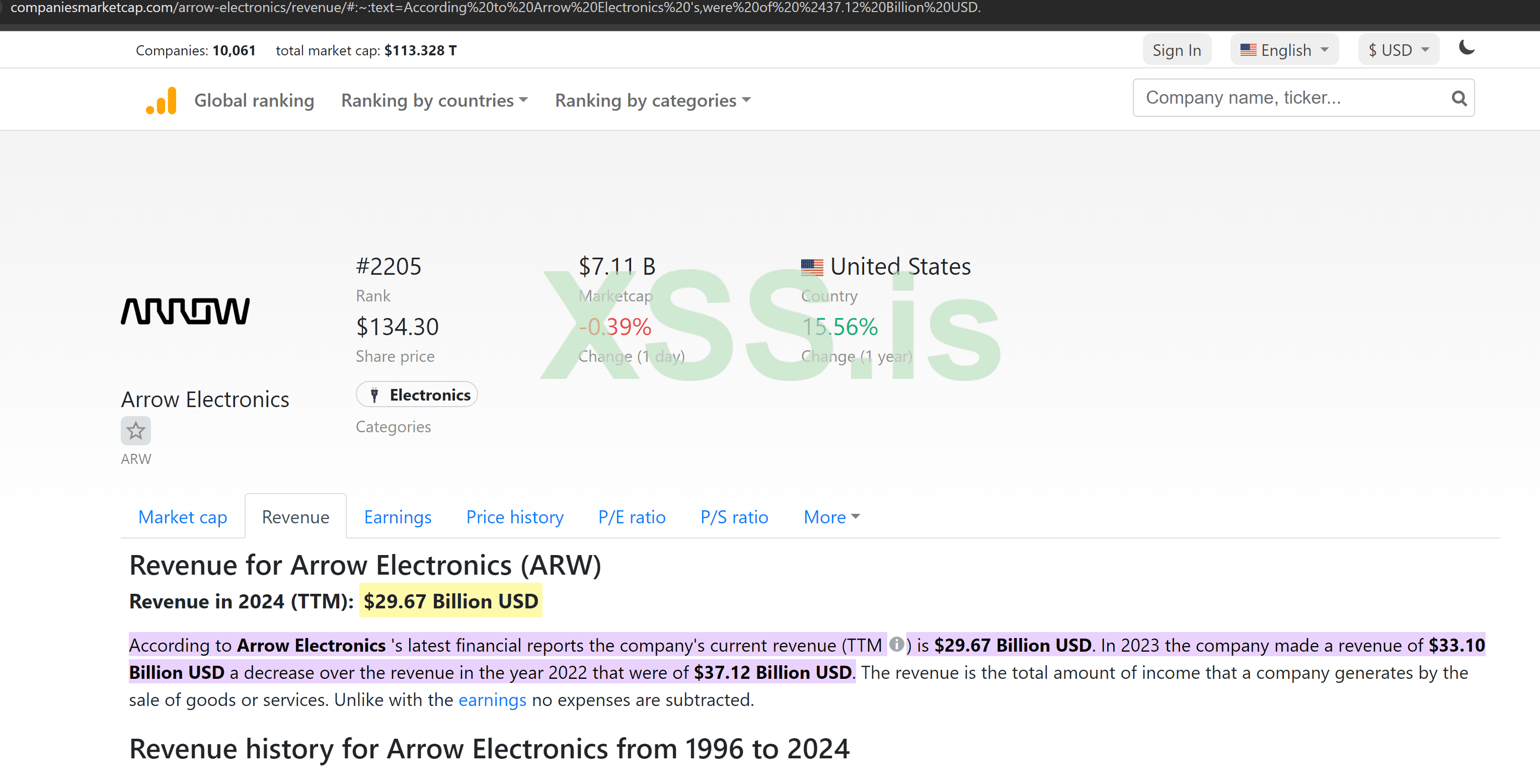

4. Идем на companiesmarketcap.com

Записываем: $29.67 Billion USD

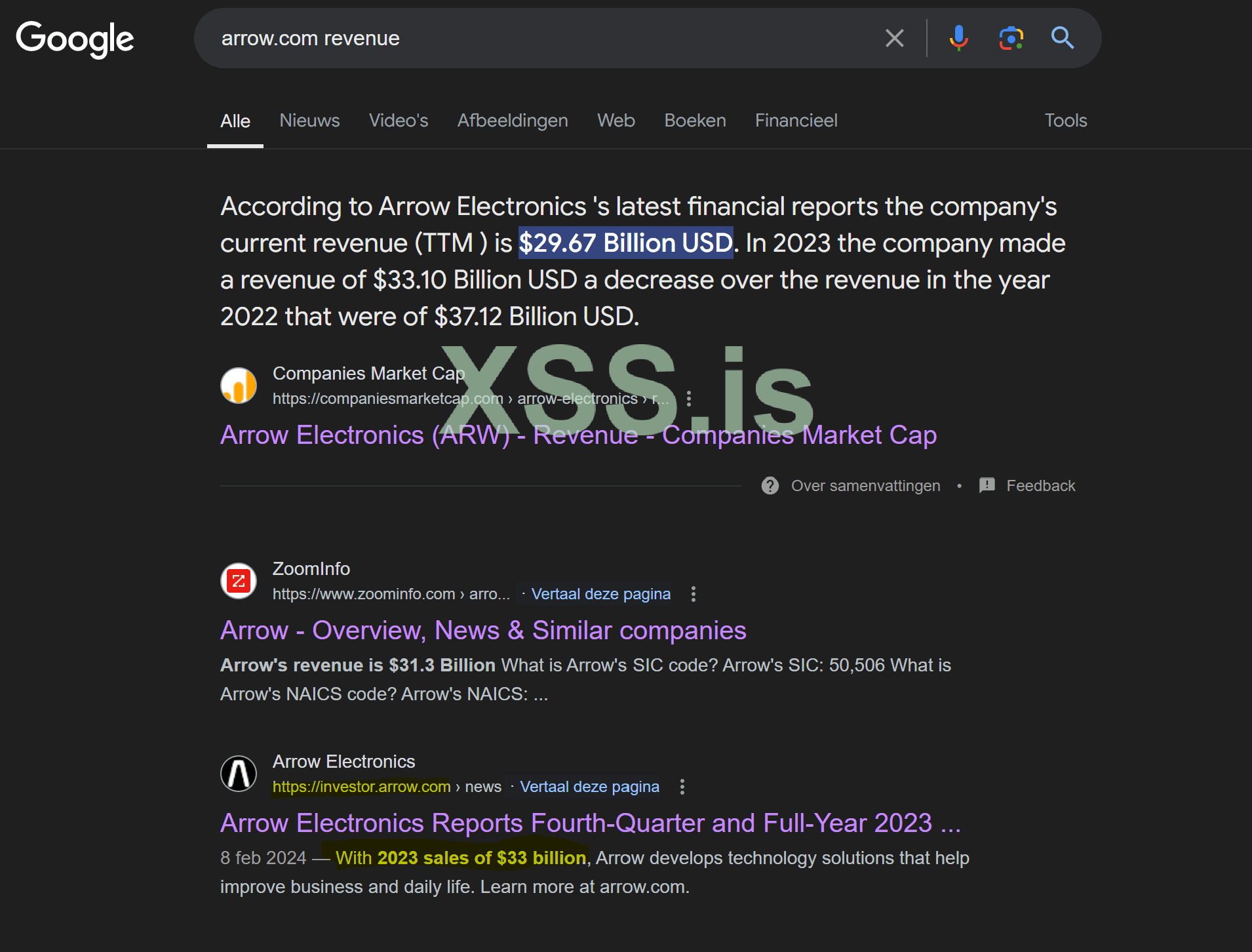

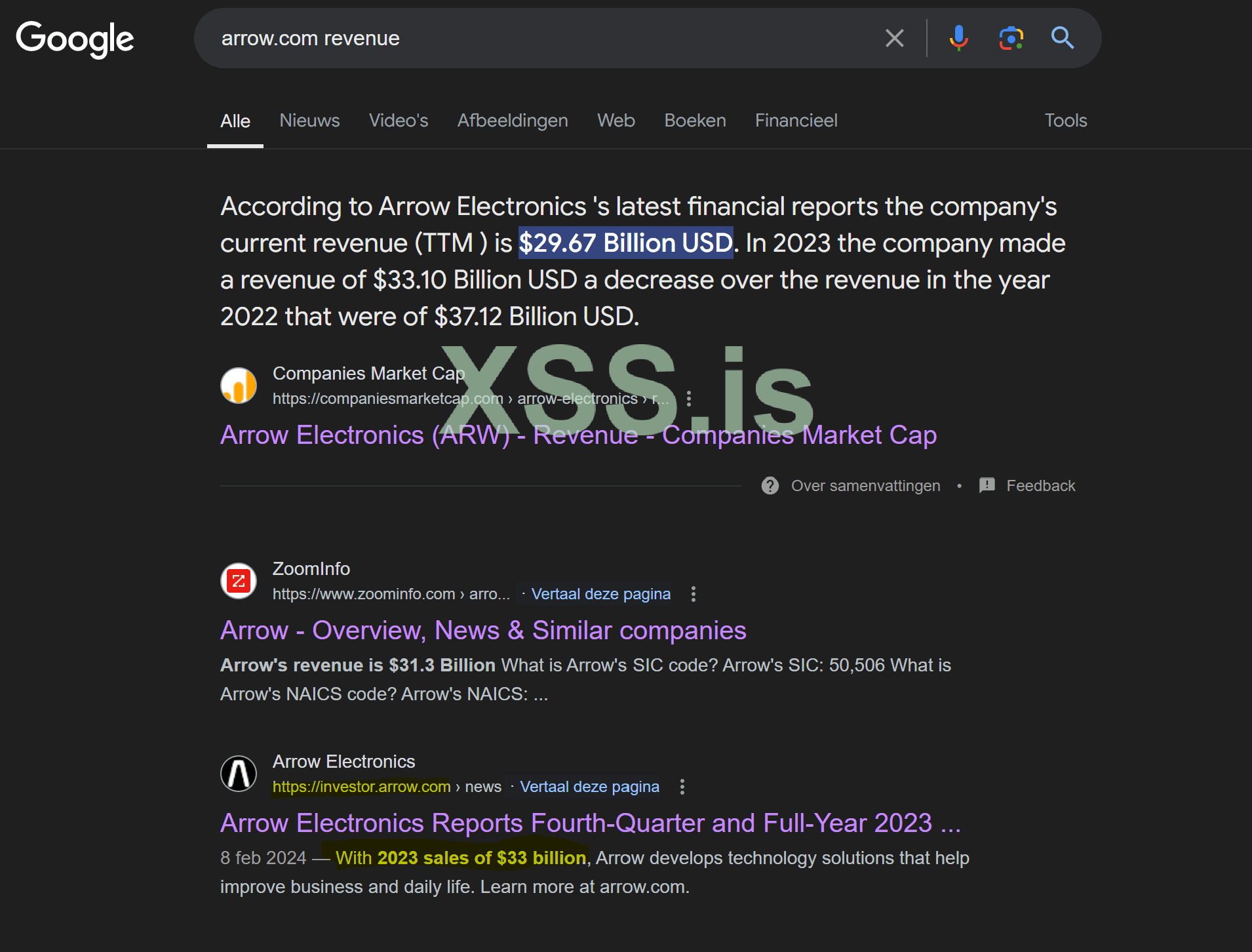

Ну и на десерт оставим самое вкусное. Идем снова в наш любимый гугл, вбиваем: "arrow.com revenue".

Сами, для инвесторов они пишут, что продали на 33 миллиарда.

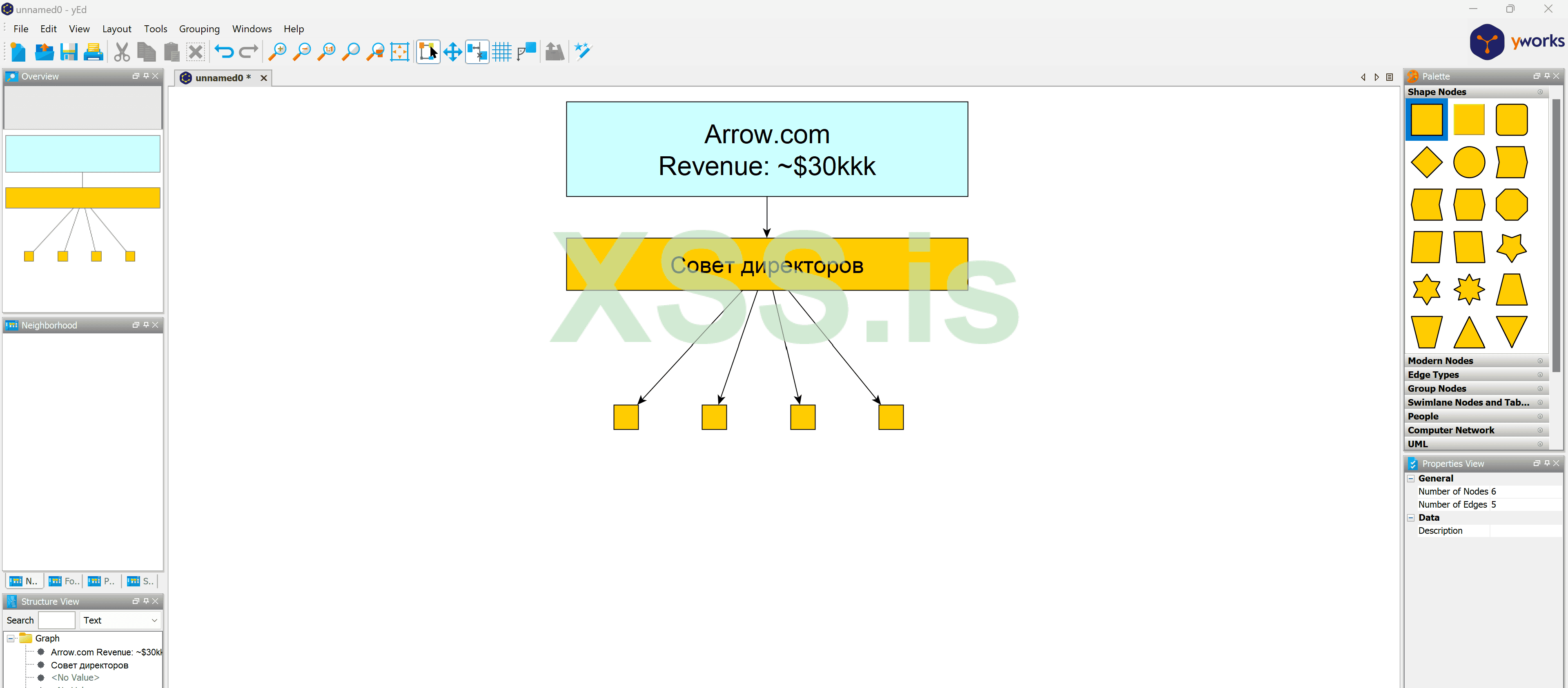

Каков итог? Средний Revenue мы установим в 30ккк. Значит пишем в следующем формате:

Arrow Electronics

Website: https://www.arrow.com/

Revenue: ~[$30kkk]

Этим примером я хотел показать, что в зависимости от компании, и сайта на котором мы смотрим, данные могут разниться. И разбег в пару миллиардов - это не банка огурцов, особенно когда мы будем "просить" у них денежки =).

В идеале конечно смотреть на официальные заявления компании, а не тянуть их с сайтов наподобие зуминфо и прочих. Таких сайтов куча, я привел лишь малую часть, чтобы просто показать пример. В будущем, когда будете работать, вы поймете, какой сайт наименьше обманывает (спойлер, зуминфо в их число не входит =)). Потому что вы будете иметь доступ к внутренней документации компании и бухгалтерии, если пенетрестеры поработают хорошо, и все выкачают =).

----------------------------

Переходим к пункту 2 и 3. Потому что они связаны. Нам нужно составить список сотрудников, кто за что отвечает, и самое главное - собрать на них инфу.

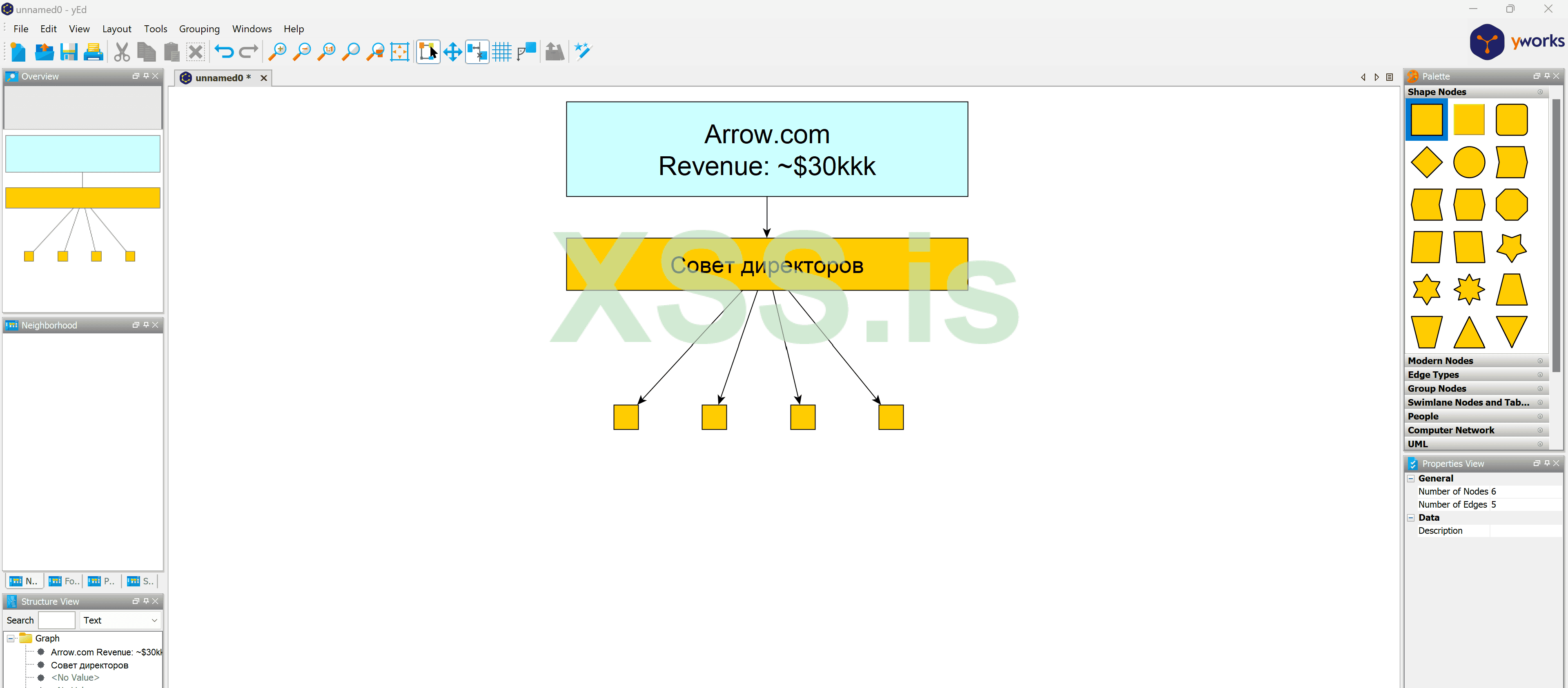

Для начала поделюсь софтом, который сам использую, потому что я "визуализатор", и мне легче воспринимать информацию визуально.

Я использую yworks.com, позволяет строить связи и прочее визуально, и очень удобно видеть иерархию, кто за что отвечает и т.д. Вы же можете использовать и другие "майнд-мепы", тут на вкус и цвет. Как скачать, установить и прочее тут писать не буду, думаю сами справитесь.

Но советую не пренебрегать такой возможностью, и строить связи. Это помогает лучше придумывать векторы атак как минимум. А как максимум, вы будете понимать, как вам двигаться, и как выстроены взаимоотношения в компании.

В статье я выберу пару человек, и покажу осинт на их примере. Всю структуру компании не будем разбирать, чтобы не увеличивать и без того мой всратый текст =)

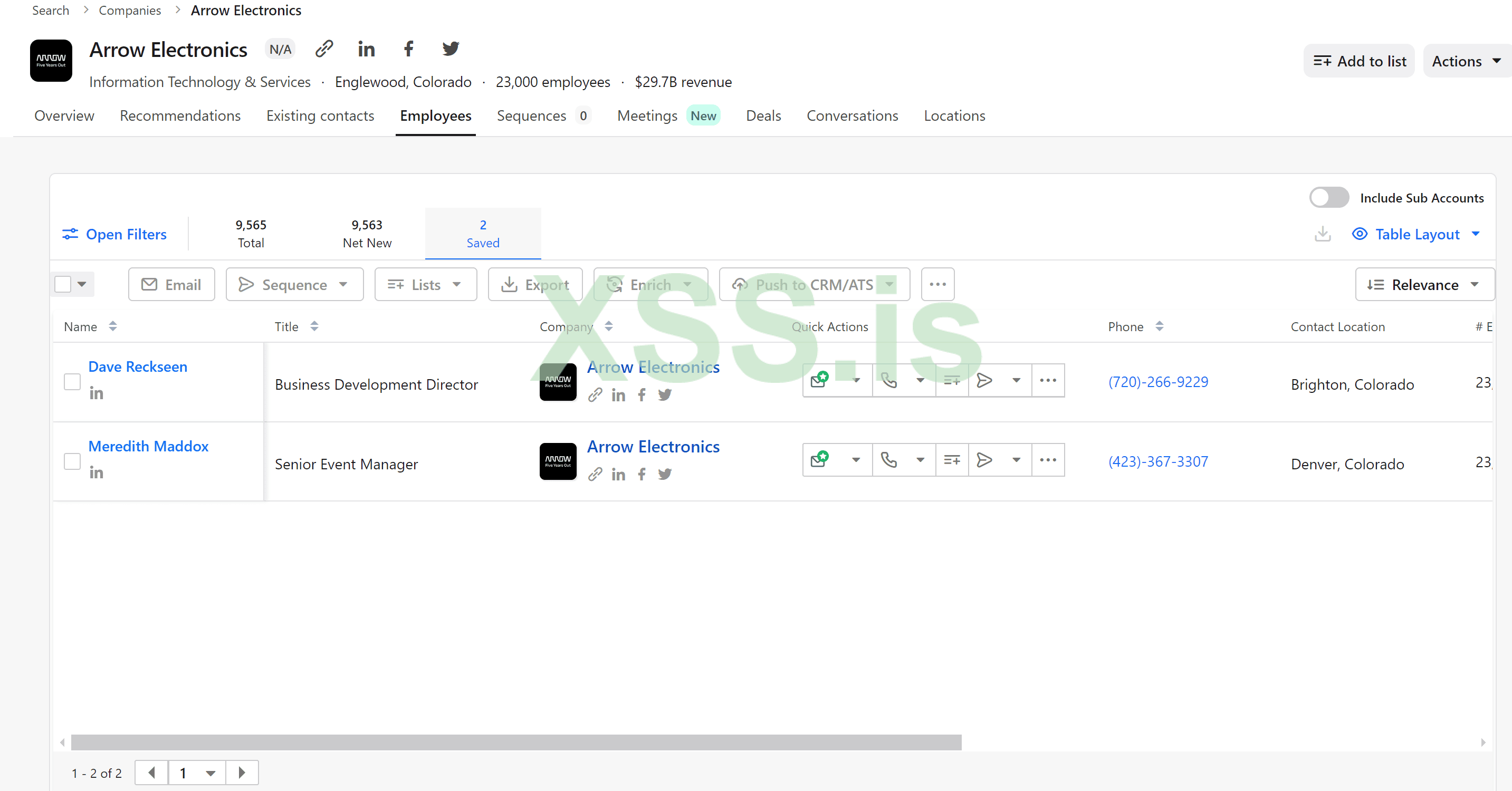

В данном случае, так как я стремлюсь показать БЕСПЛАТНЫЙ осинт, то есть с минимальными расходами, я воспользуюсь сервисом apollo.io. Так как рокет дает триал, но чтобы посмотреть телефоны, надо платить денежки. А мы идем по бич-пути (потом объясню почему).

----

Но прежде чем мы приступим, нужно прояснить важный момент, которым задастся читатель, а зачем? зачем собирать досконально, когда можно просто собрать контакты и долбить по ним общей разводкой?

Все мы знаем мем "Здравствуйте, это служба безопасности сбербанка (гори в аду зеленая х#йня//мысли автора). Существует два типа разводок условно.

1. Общие

2. Персональные

В случае с корпами зачастую используются общие. То есть звонок, это айти департамент, пройдите по нашей ссылке, авторизуйтесь, и вуаля. Либо вот вам письмо с вложением, запустите вложение (склеенный док, или просто екзе, или еще варианты), и все. Прелесть этих разводок - они не требуют подготовки, и могут сработать. И самое важное - срабатывают. Про те же "службы безопасности" мы читаем уже последние лет 5 наверное, если не больше.

Но минус тут такой, что если общая разводка спалится, то весь корп встанет на уши, и можно забыть о пробиве. Вы позвонили сотруднику, он отвлекся от просмотра котиков в интернете, и его мозг вспомнил, что на тренинге им говорили про такое. Он тут же сообщает об этом службе безопасности (в этот раз не сбербанка =)), и все, все наготове. И вы можете переходить к следующему корпу, а этот отложить до лучших времен.

Так же общая разводка зависит от множества факторов, таких как:

- Неосведомленность сотрудника

- Харизмы разводящего (в случае звонка)

- Технических аспектов (палится линк, екзе. Запреты внутри компании и т.д.)

Это лишь малая часть факторов, которые могут повлиять. Их гораздо больше. Ну и проходимость таких разводок стремится к небольшому проценту.

В случае же с персональной разводкой, если разводка не удалась, сотрудник не будет понимать, что вы нацелены на компанию, и не побежит рассказывать об этом всем коллегам и прочим. Он либо соскочит, либо сделает то что нужно. В случае с персональной разводкой, когда мы составили список сотрудников и собрали на них информацию, у нас будет 10-20-50 попыток атаковать один и тот же корп. Что повышает шансы на успех. Но про сами разводки мы поговорим в другой раз. В этот раз нас интересует лишь сбор информации, с которой мы будем работать в дальнейшем.

----

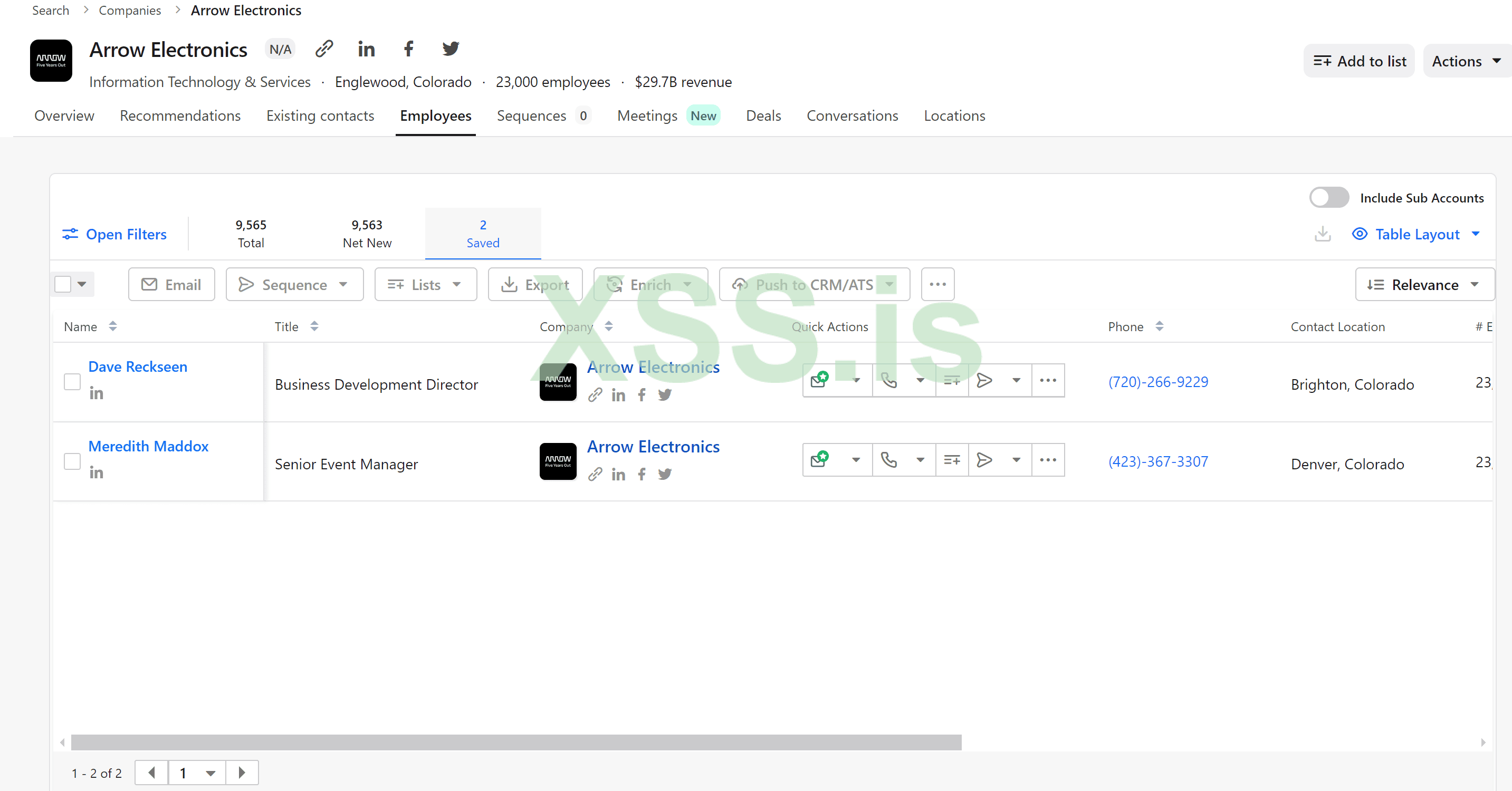

Итак, я выбрал двух сотрудников:

Получил их номера телефона (внутренние), ссылки на соц. сети и т.д.

Начинаем начинать:

Apollo:

Dave Reckseen

Business Development DirectoratArrow Electronics

Brighton, Colorado

dave.reckseen@arrow.com

+1 720-266-9229

Linkedin: http://www.linkedin.com/in/dave-reckseen-bbbb9a5

Work:

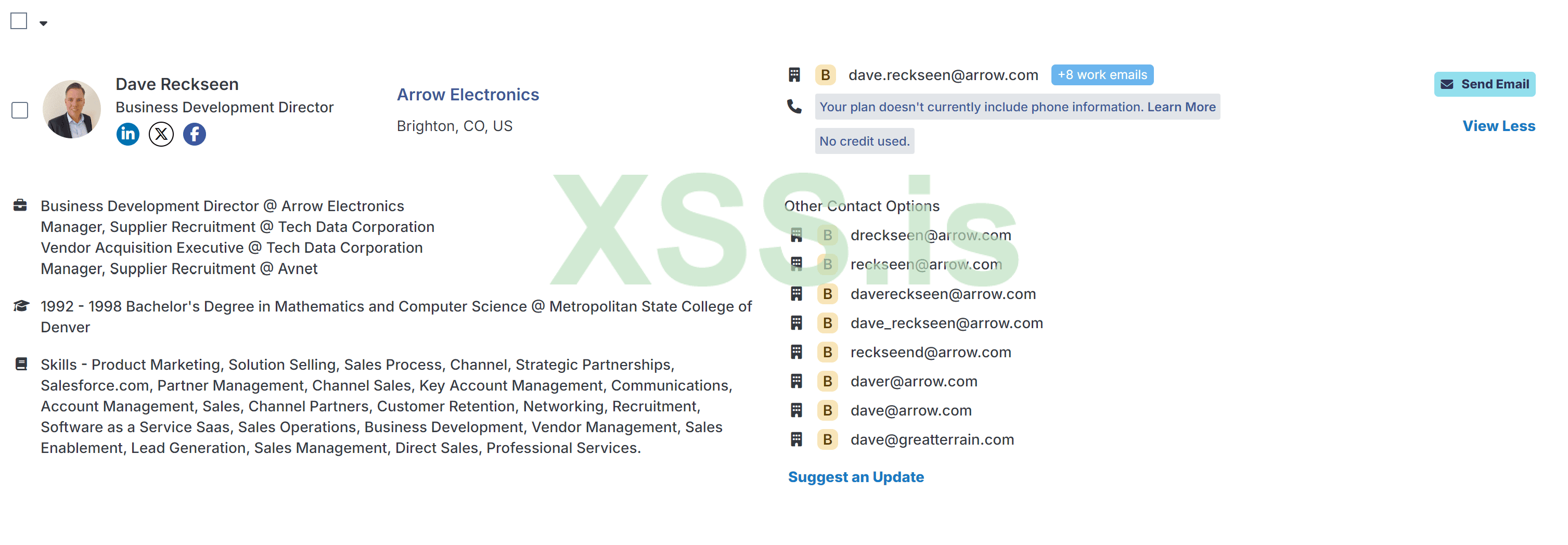

Идем на рокетрич, смотрим что есть там:

Копипастим все оттуда. Пока просто собираем информацию в кучу, потом разберем, что куда и как.

x.com

x.com

www.facebook.com

www.facebook.com

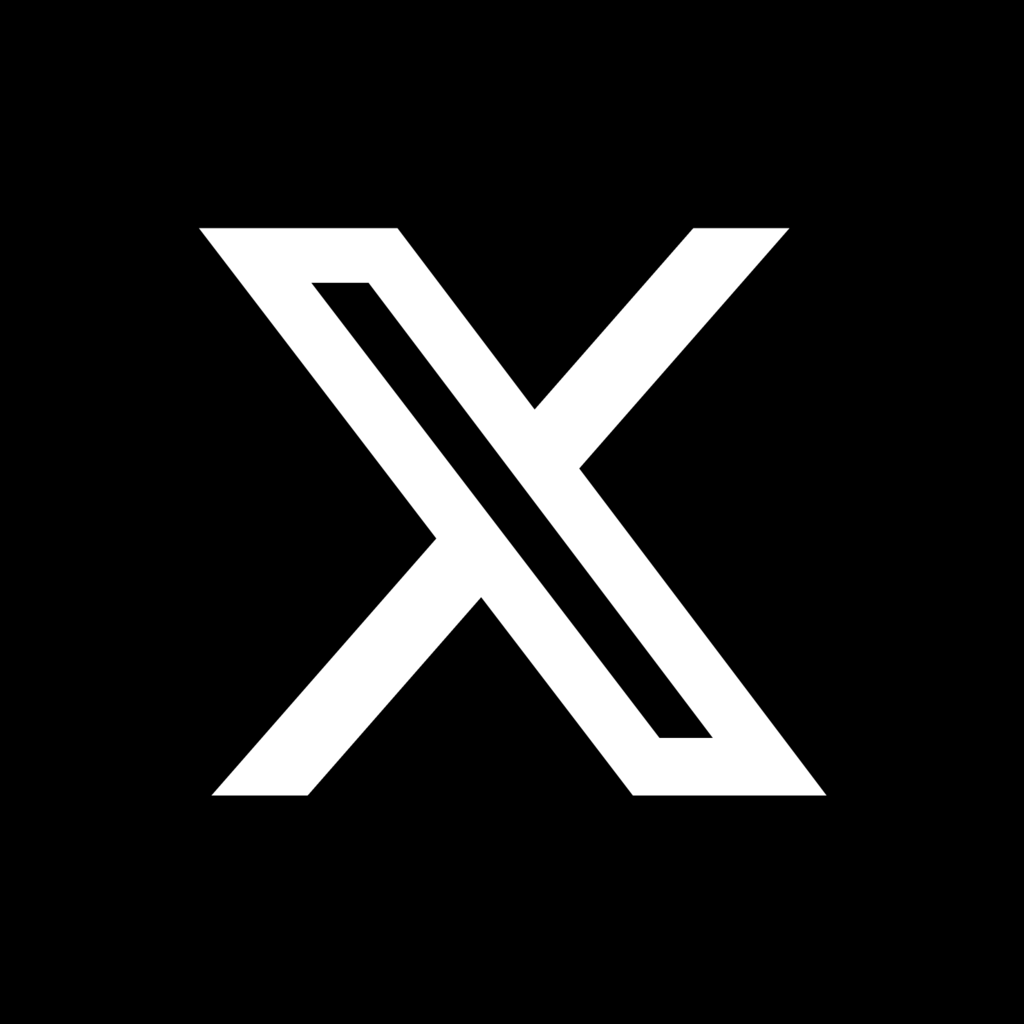

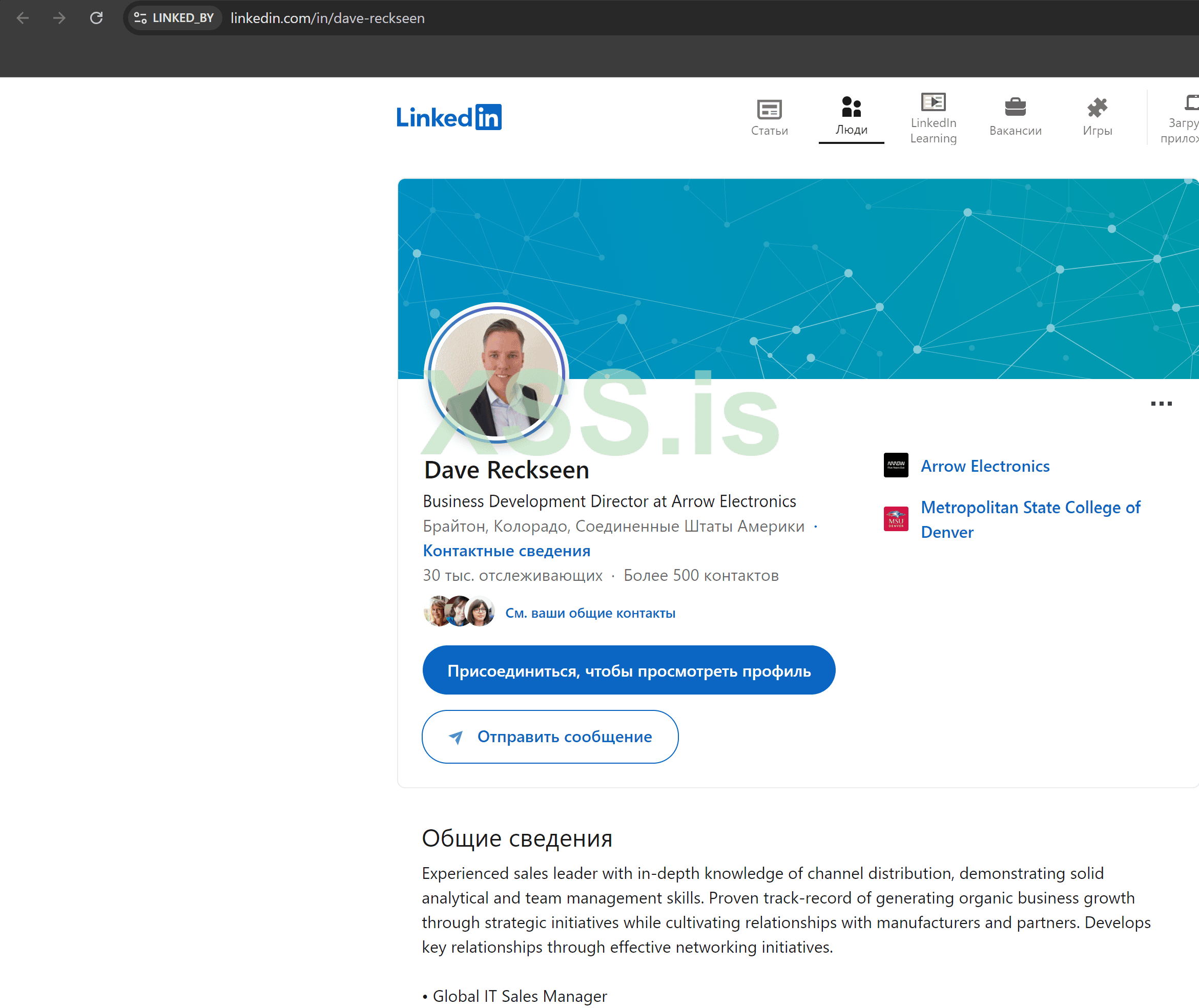

Смотрим на линкеде, что все норм:

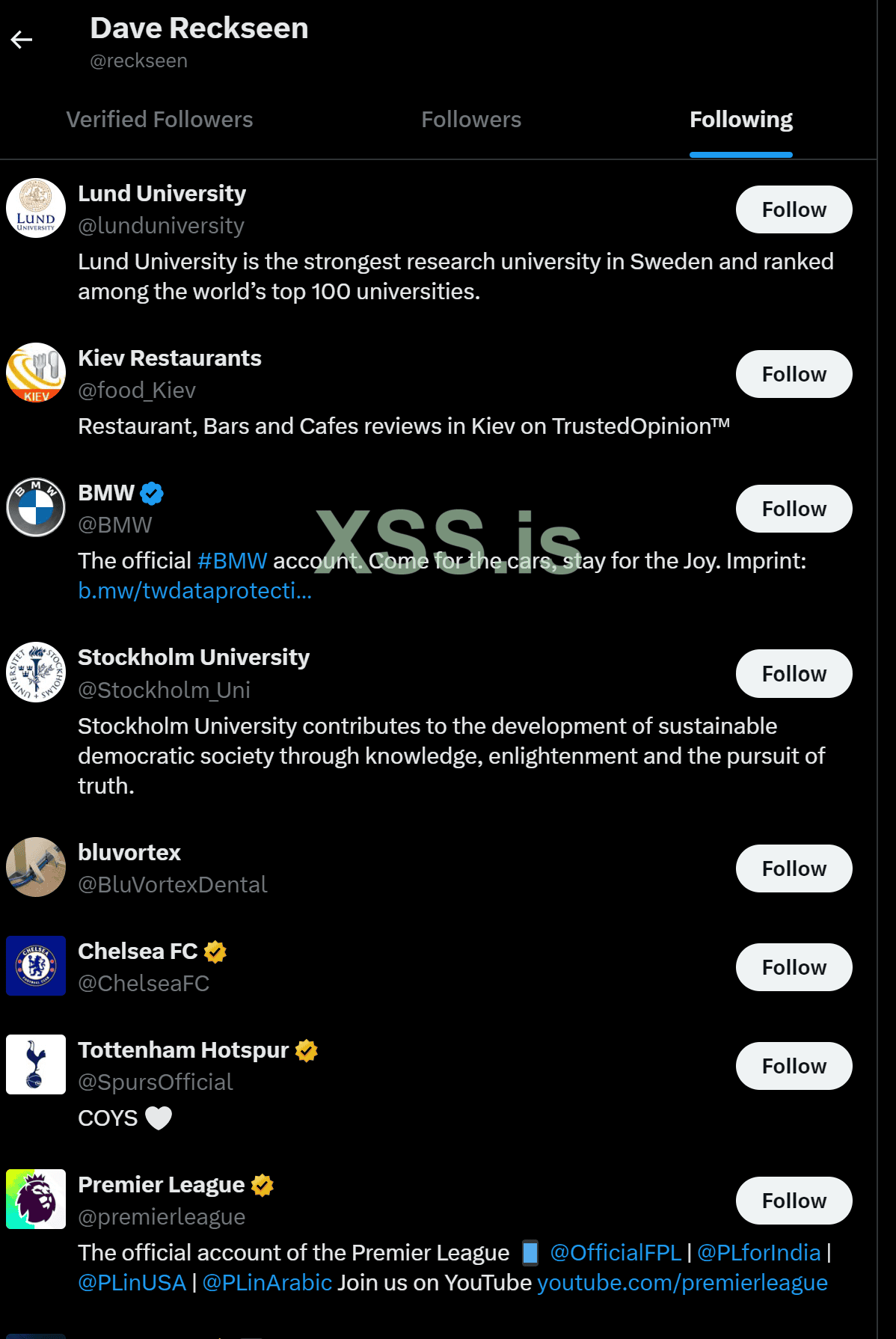

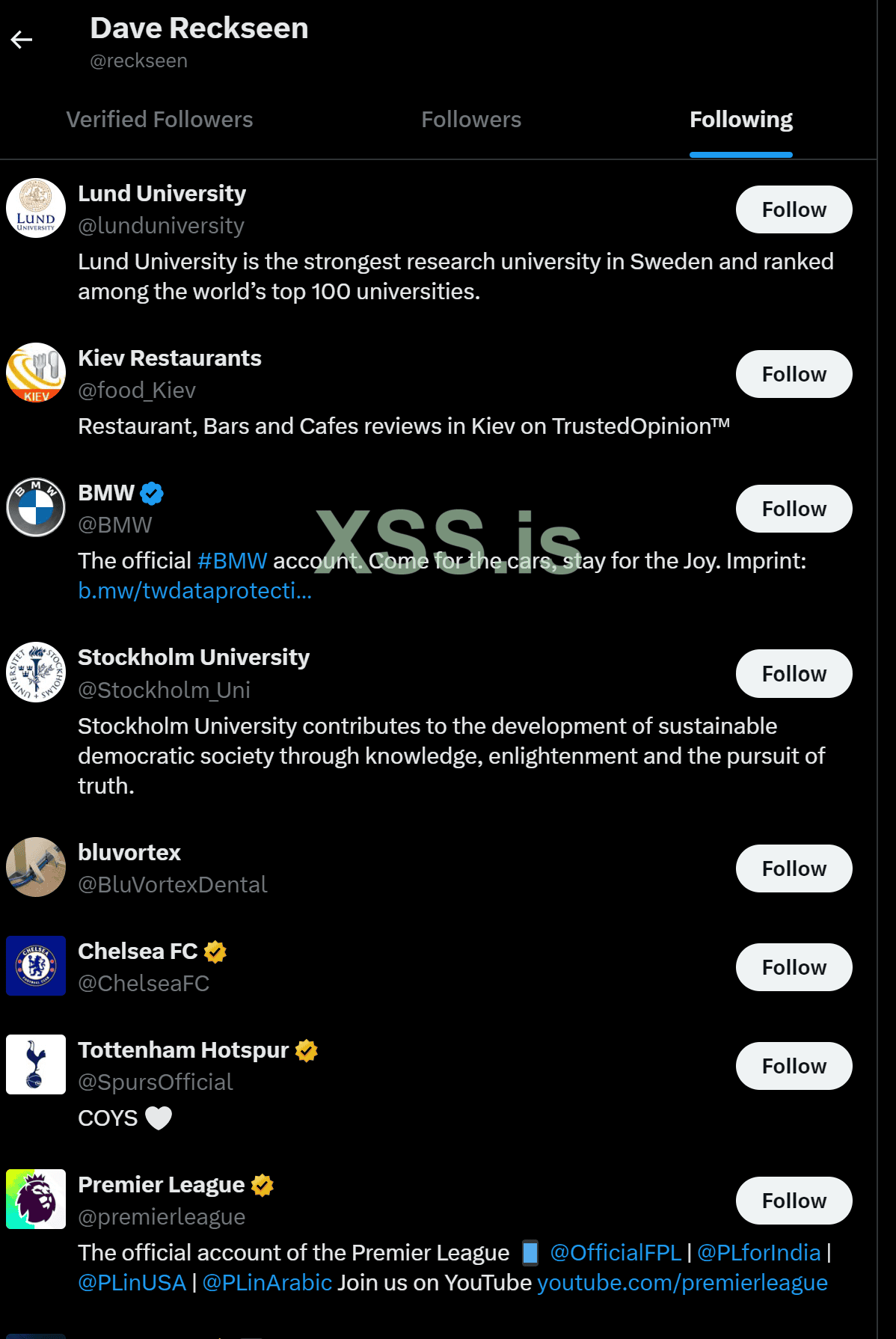

Теперь начинаем понемногу копать под него, и идем в его твиттер. Смотрим там подпищиков.

Отсюда отмечаем, Киев рестораны, БМВ, Стокгольмский Университет, и другие моменты.

Ок, запишем, держим в голове.

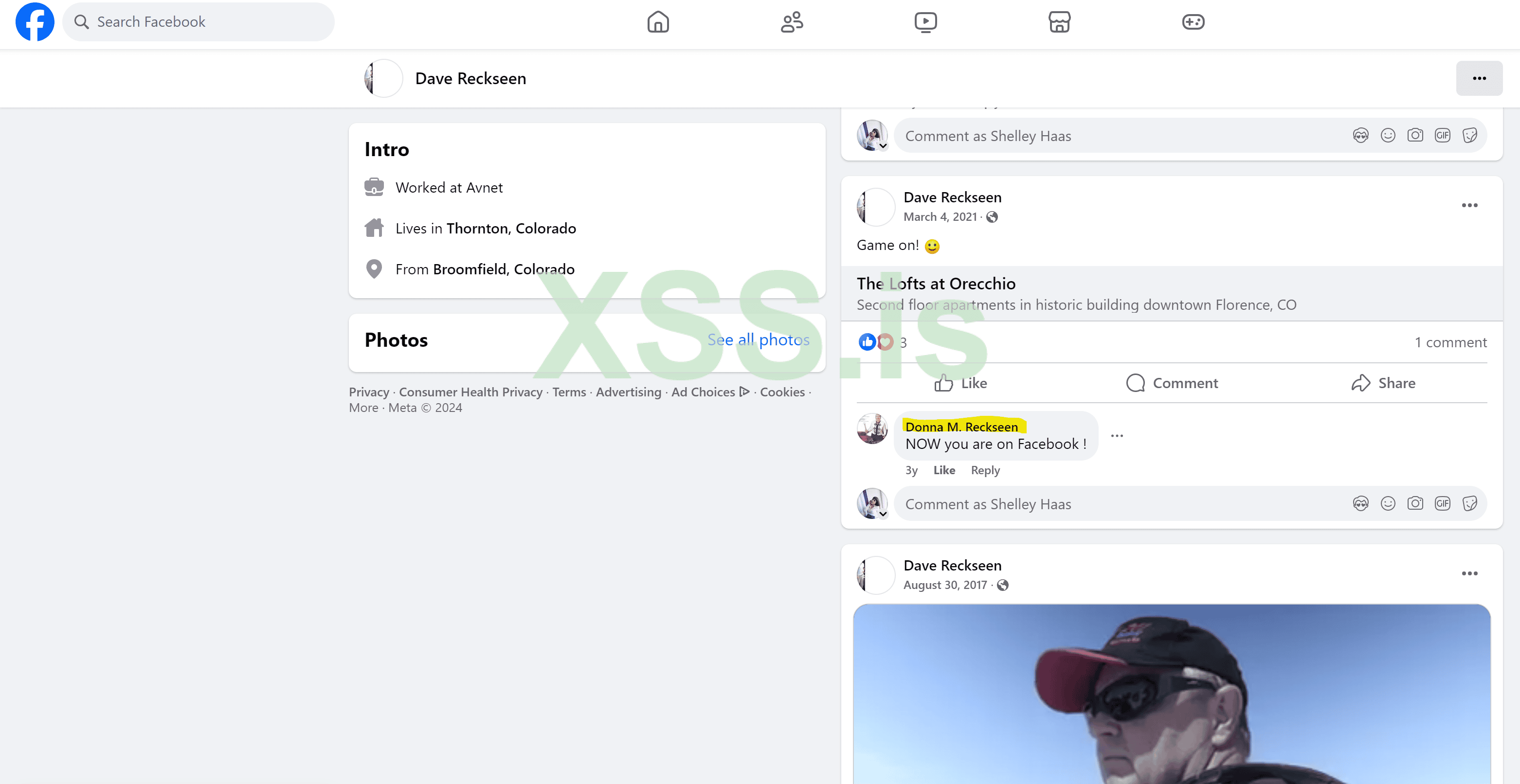

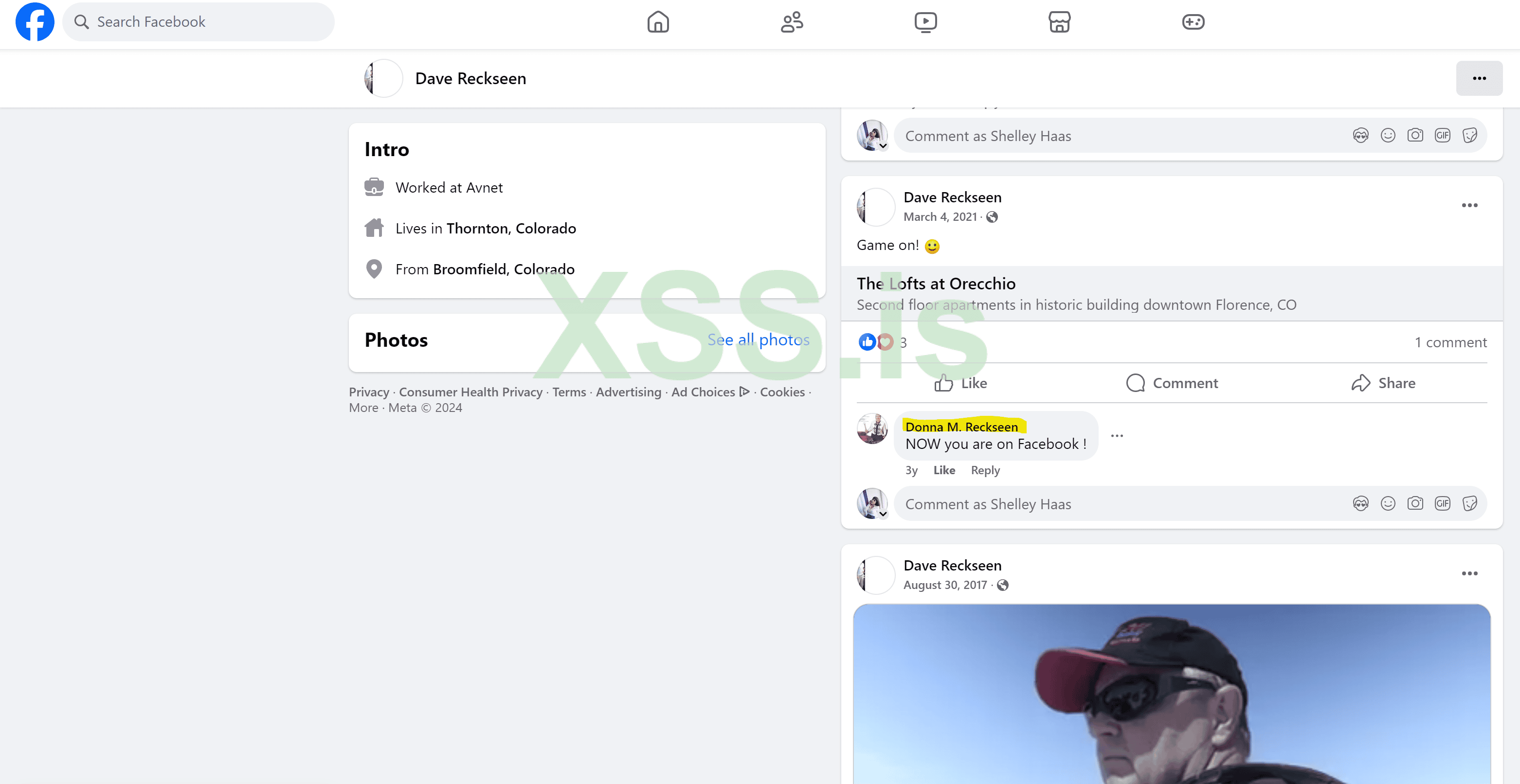

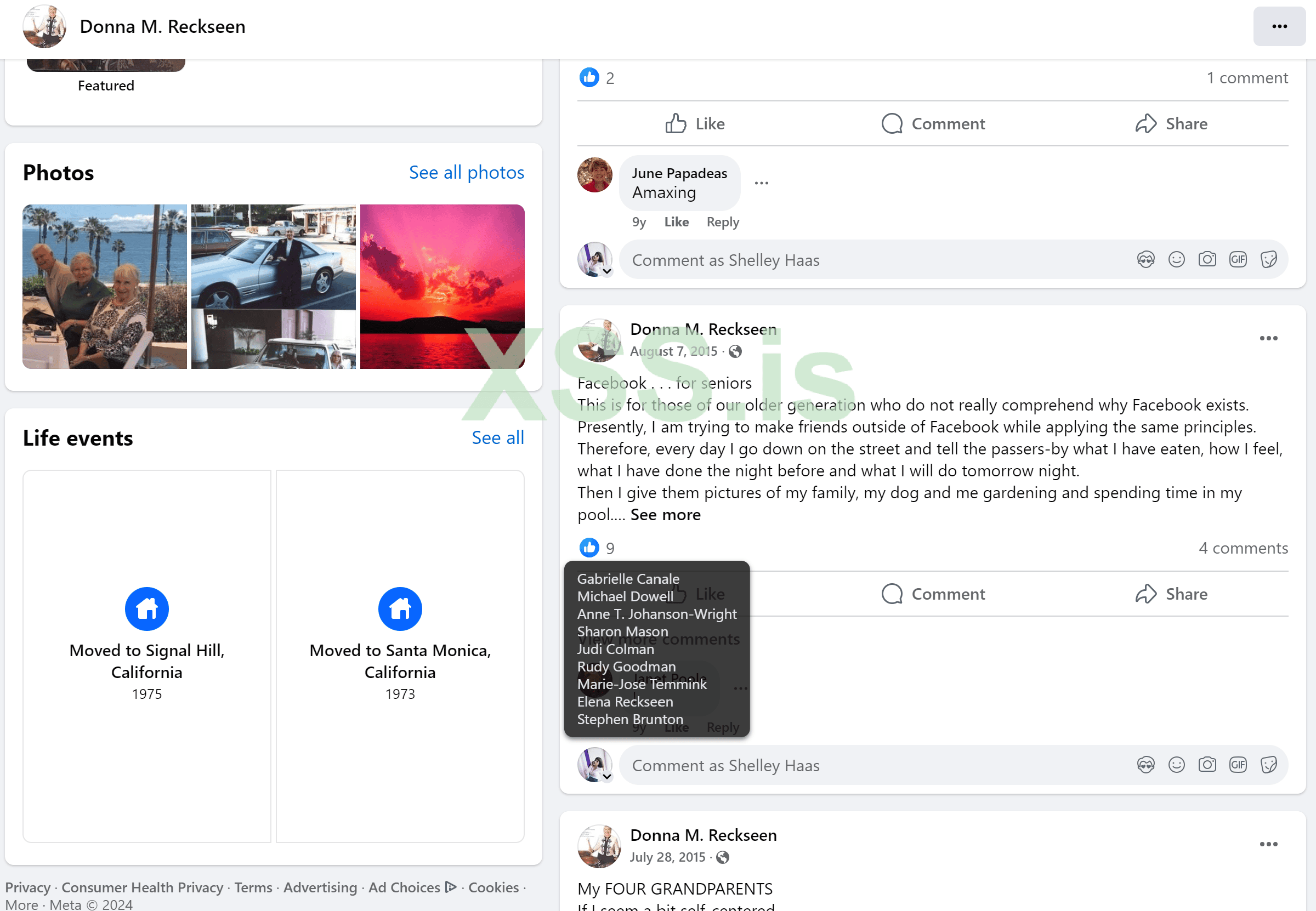

Идем в FB, смотрим что там есть интересного:

Видим, что работал в Avnet, страница не так активна, но есть комментарий от некой:

Donna M. Reckseen

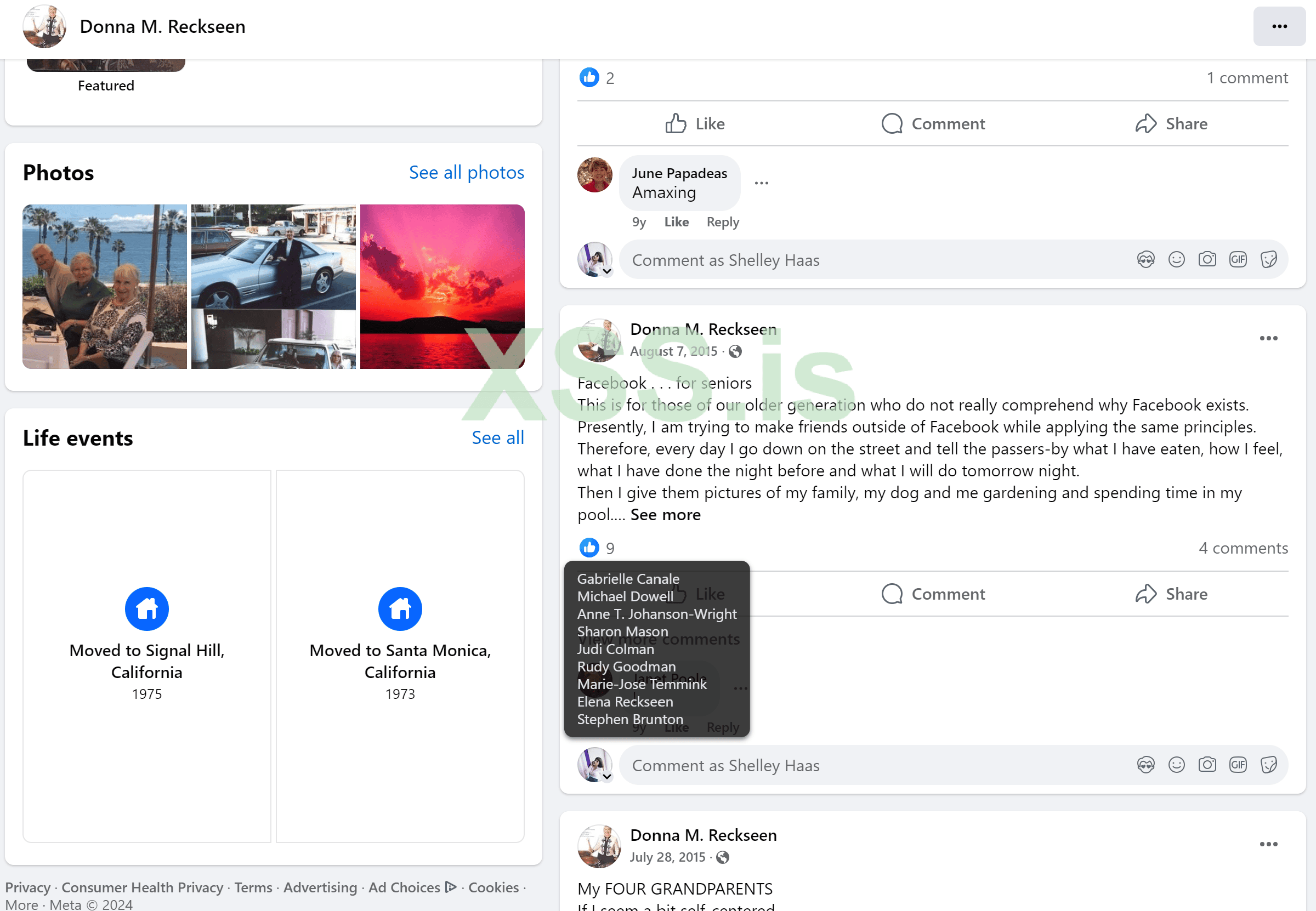

Идем на страницу к ней, т.к. совпадают фамилии.

Женщина в годах, Фейсбук по ней показывает, куда и как он переезжала, листаем ее страничку, и находим интересный лайк:

Некая Елена Рексин.

Идем на страничку к ней, у нее находим, что Донна ставит ей лайки, пишет комменты и т.д. Там же цепляемся за лайк от некой Tiffany Reckseen

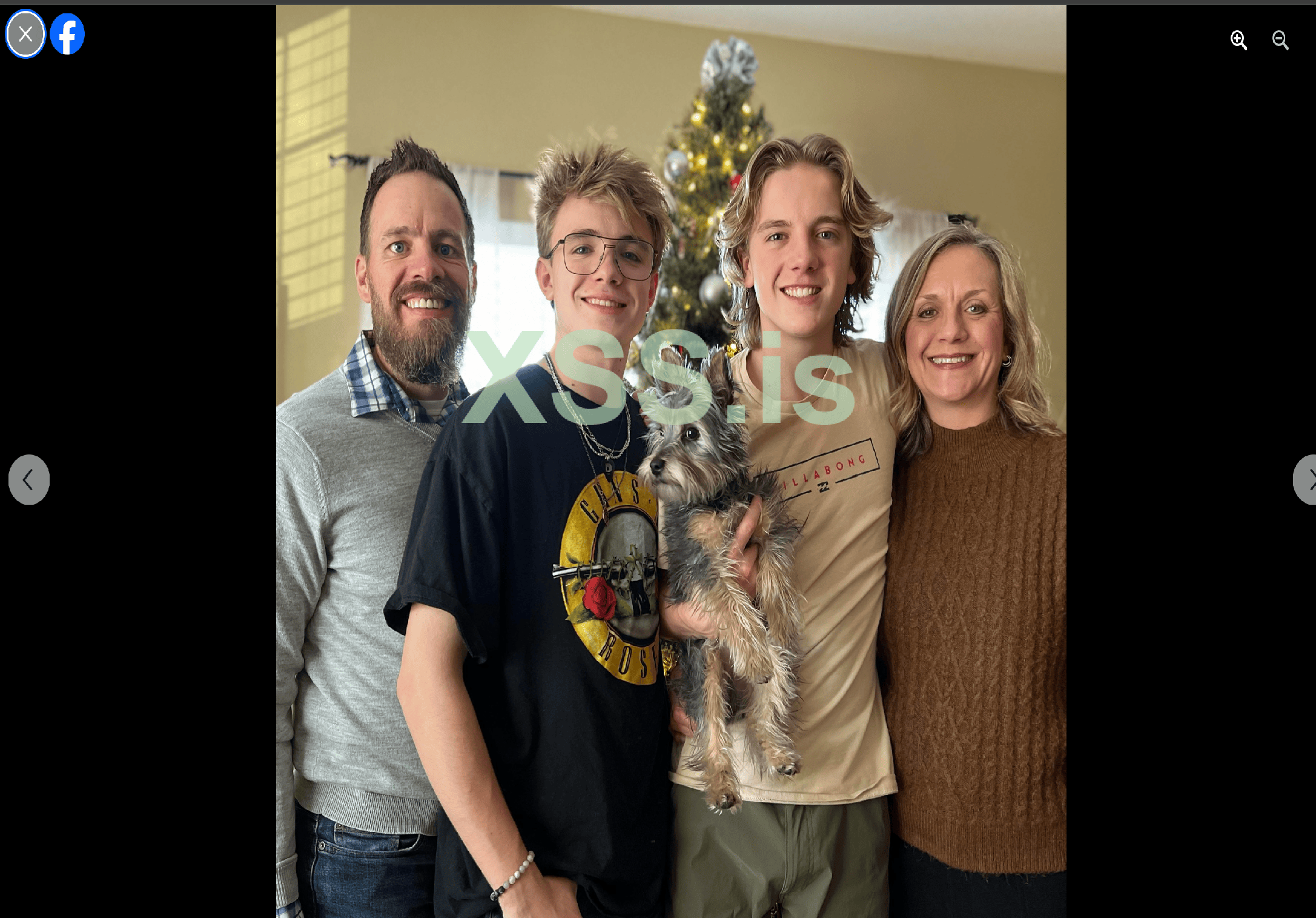

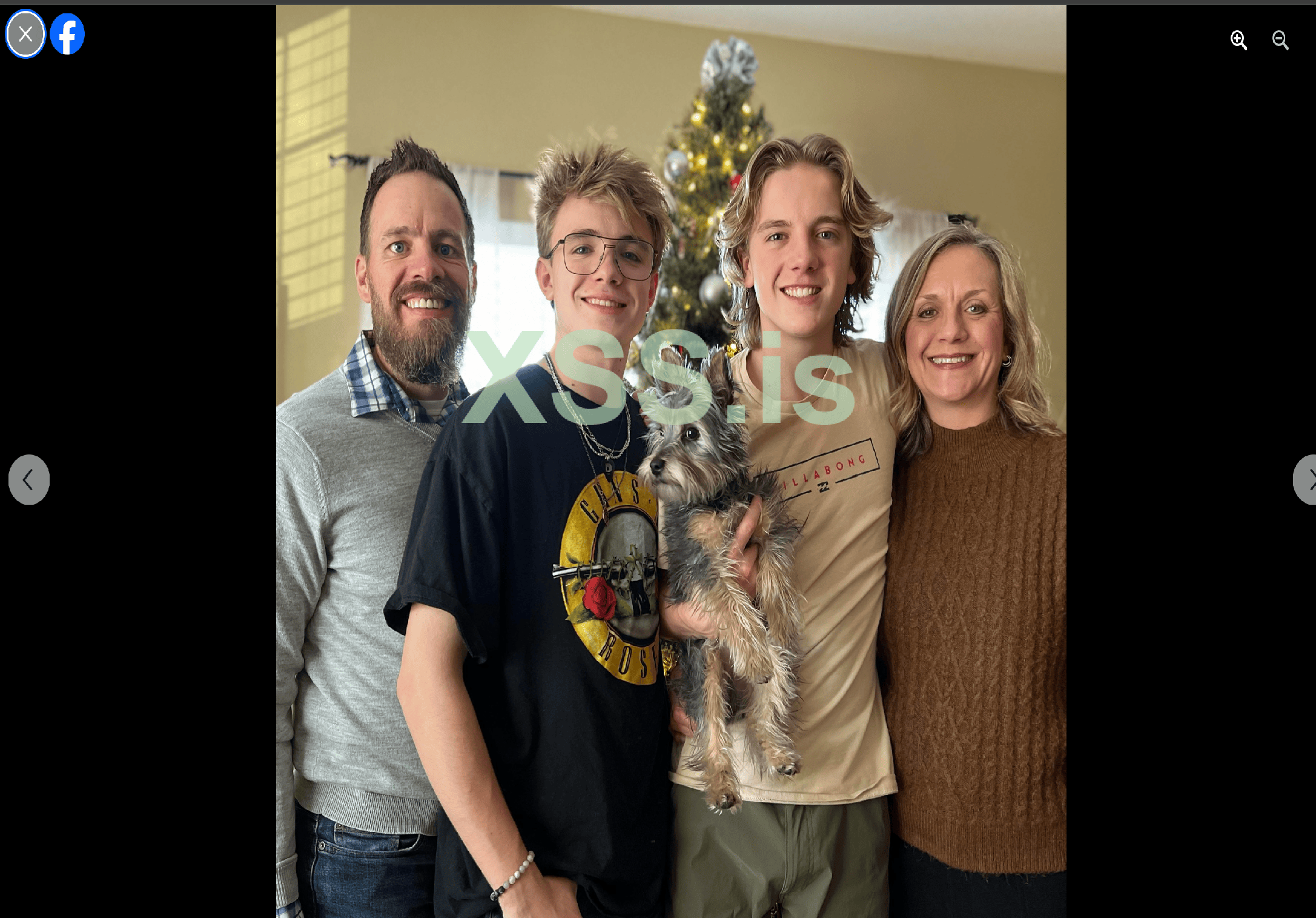

Идем на страничку к ней, и похоже находим нашего Дейва:

Там же на страничке, как и у других членов семейства Рексиных - флаги Украины и т.д. Вспоминаем, что Дейв подписан на рестораны Киева, и все немного становится понятнее.

Первично, такие мелочи дают нам понять, что у него двое пацанов, жена, родители и т.д. - это тоже объекты для исследований, ведь атаку на него можно проводить через них. Пацаны, судя по фоткам молодые, значит, можно сделать фейковую страничку девочки, и зайти на папу через них... Но об этом в другой раз =)

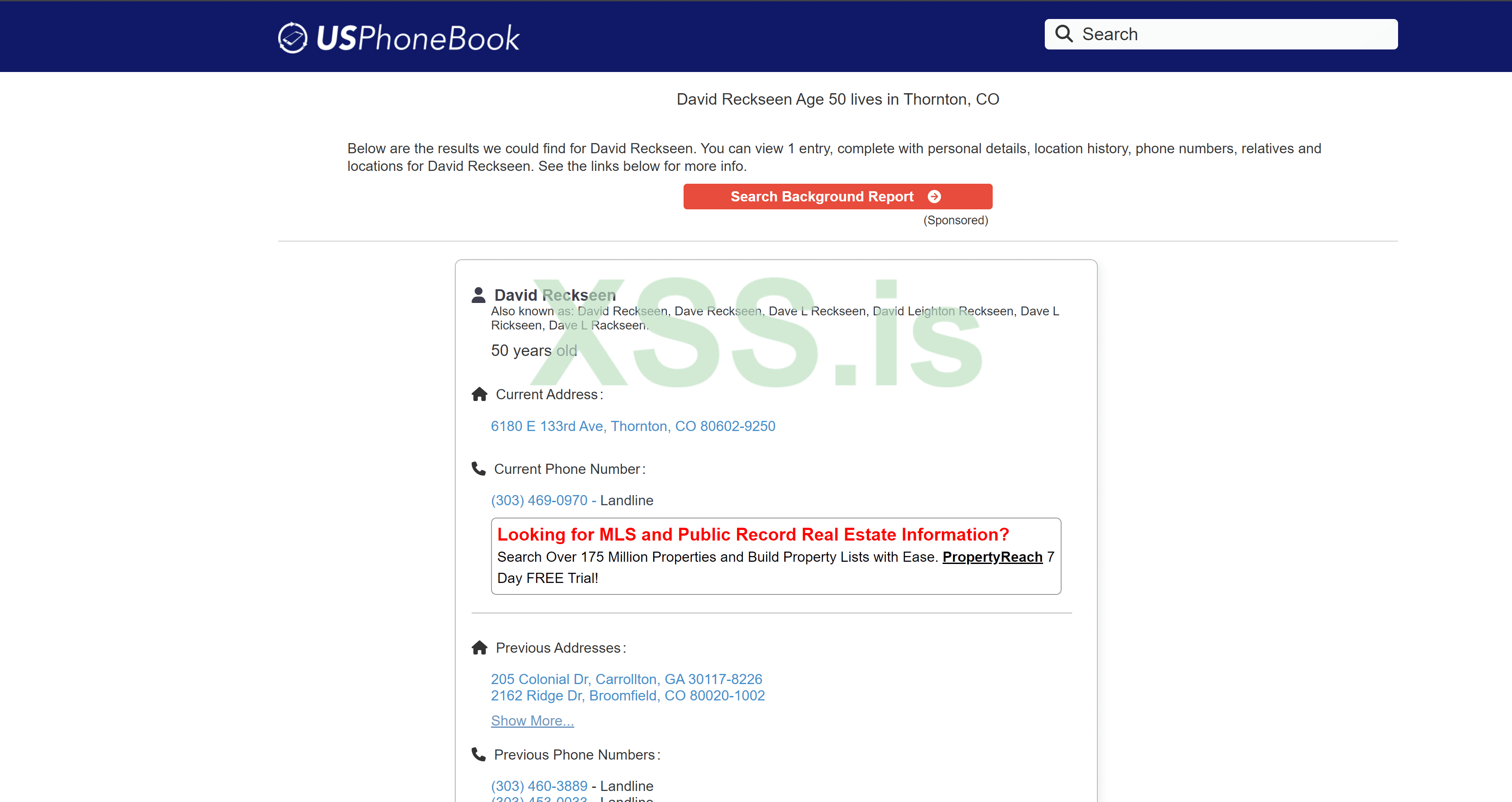

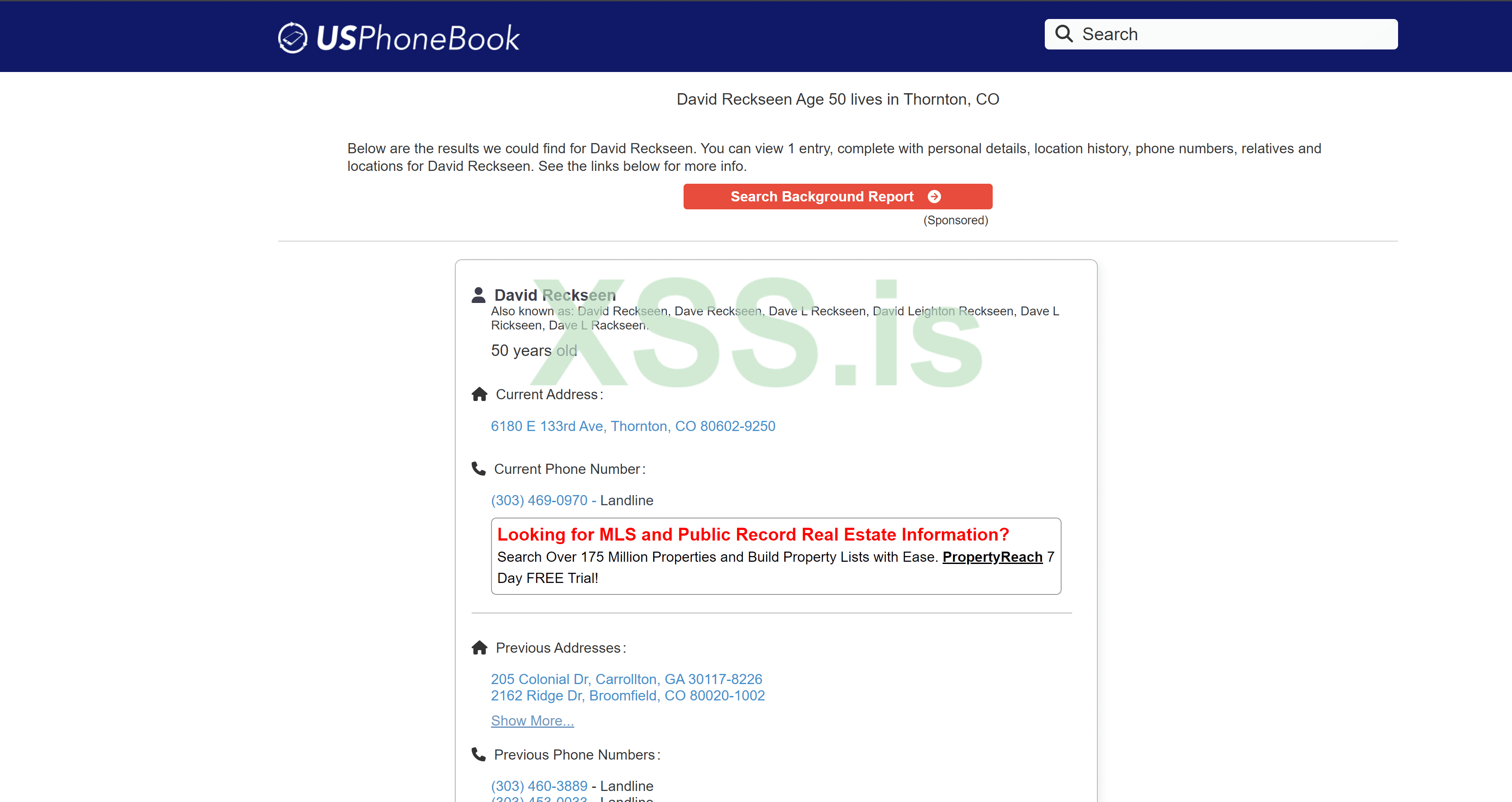

Немного попользовавшись гуглом, по запросу: "tiffany and dave reckseen" получаем ссылочку:

Узнаем адрес (возможно прошлый), и что нашему Дейву - 50 лет. Тоже записываем это в общий портрет персонажа.

Там же на фоунбуке и различные связи, и Елена Рексин, с Миколаева (это украинский Николаев?), и прочее. Изучая их странички, мы формируем портрет его окружения, что характеризуем нам самого персонажа. Что в свою очередь дает нам простор для творчества.

Сделав ПЕРВИЧНОЕ исследование по Дейву (пока не копаем глубоко), перейдем ко второму персонажу.

--------------------

Meredith Maddox

Senior Event Manager at Arrow Electronics

meredith.maddox@arrow.com

+1 423-367-3307

+1 720-418-7846

facebook.com

facebook.com

С этой дамочкой становится интереснее. Если мы перейдем по ее Фейсбуку, то нас пошлют, и скажут, что посмотреть страничку невозможно.

Вбиваем в гугл запрос "Meredith Maddox arrow.com", и получаем такую ссылку:

По фотке сходится с рокетричем, но фамилия уже Ottley.

Снова идем в ФБ, и находим:

www.facebook.com

www.facebook.com

Обращаем внимание на цифру 1 в конце, ну и на фотки. Видим, что дамочка вышла замуж, и соответственно сменила фамилию. Хотя в рокетах и аполло она еще Меддокс.

Так же шерстим соц. сети, выписываем интересные моменты (как с Дейвом), и на этом пока тормозим.

------------------------

Теперь перейдем к тому, что мы собрали, и самое главное - зачем нам вся эта инфа, и почему не копаем глубоко?

Ответ прост - время. Мы бегло собираем первичную информацию, строим иерархию компании, и получаем базовые данные о сотрудниках (немного глубже, чем выдают b2b сервисы, но не глубоко пока). После первичного сбора данных, нам нужно валидировать номера телефонов (что номер телефона в компании соответствует тому человеку, под которого мы копали).

Здесь вариантов несколько:

1. Прозвонщики. Просто выдаем им в формате: номер телефона + FName\LName сотрудника, он звонит, уточняет, является ли человек на том конце провода тем, кем мы его представили прозвонщику, и работает ли он там.

Если нет (недозвон, или взял другой человек), то пробиваемся через общий телефон, и просим соединить с сотрудником. Здесь небольшой простор для СИ необходим, но в целом, нам надо понять, работает ли там сотрудник, и стоит ли нам копать под него дальше.

Резонный вопрос может возникнуть, а почему сначала не валидировать, а потом уже копать? Тут яркий пример с нашей Мэддокс и Оттли. На ресепшене могут не знать, что она была раньше Меддокс и сказать, что такого сотрудника нет. А так как мы собрали первичную информацию, мы уже знаем ее правильную фамилию, и то, что нам скажут "Мы ничего не знаем" снижает риски ошибки.

Второй момент: Собрав первичную информацию, легче разработать скрипт проверки. Например: Это звонит ее коллега из Каппа Дельта, по вопросу....

2. Звонилка + ИИ с заранее записанным скриптом. Сейчас ИИ развит настолько (я думаю некоторые получали звонки с различными опросами, где звонит бот), что можно все автоматизировать, и накидать небольшой скрипт, который будет автоматически прозванивать, и уточнять, есть ли такой сотрудник и т.д. Если что, про это тоже напишу в другой статье, как поднять такую вундервафлю, и не дергать лишний раз прозвонщика.

------------------------

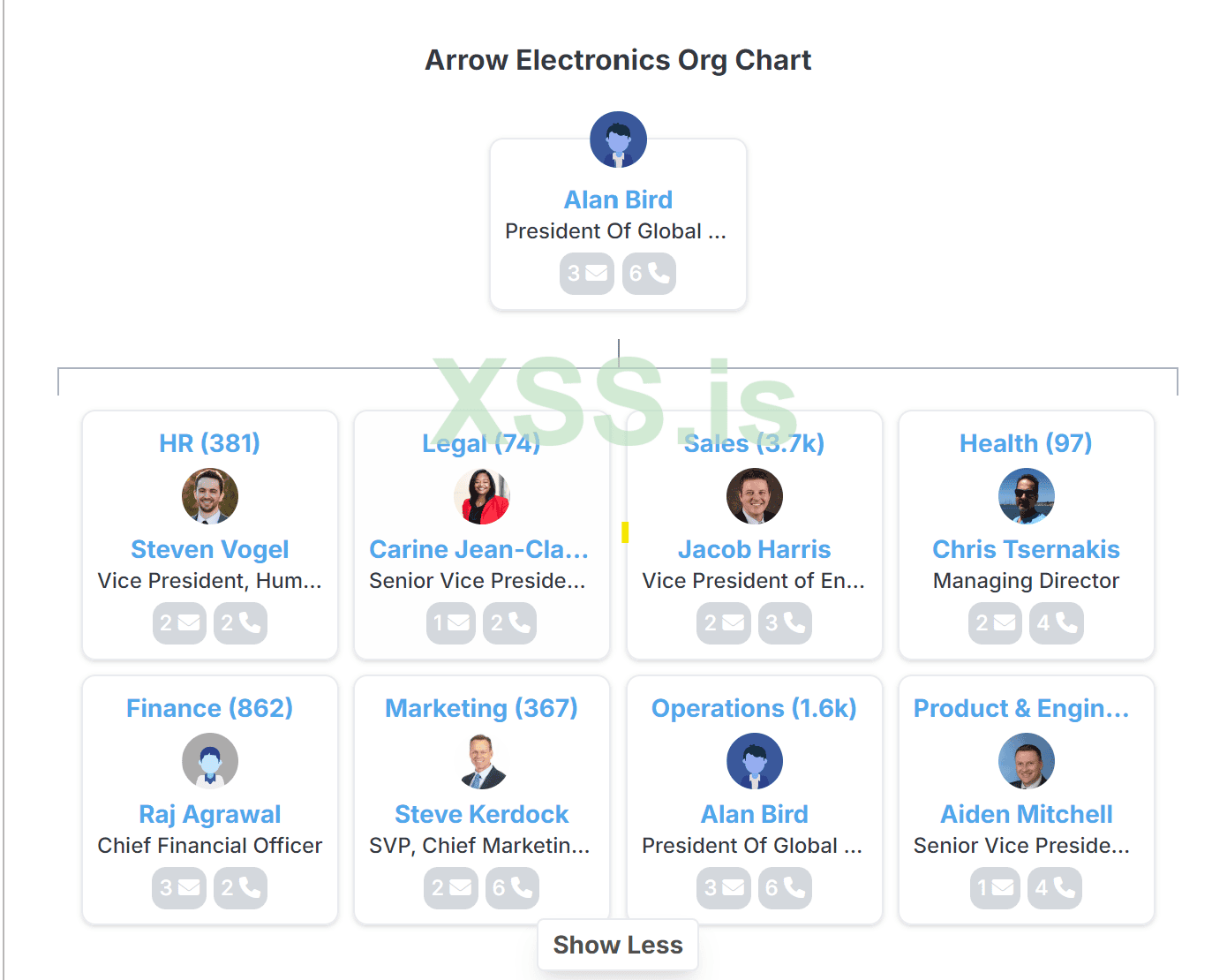

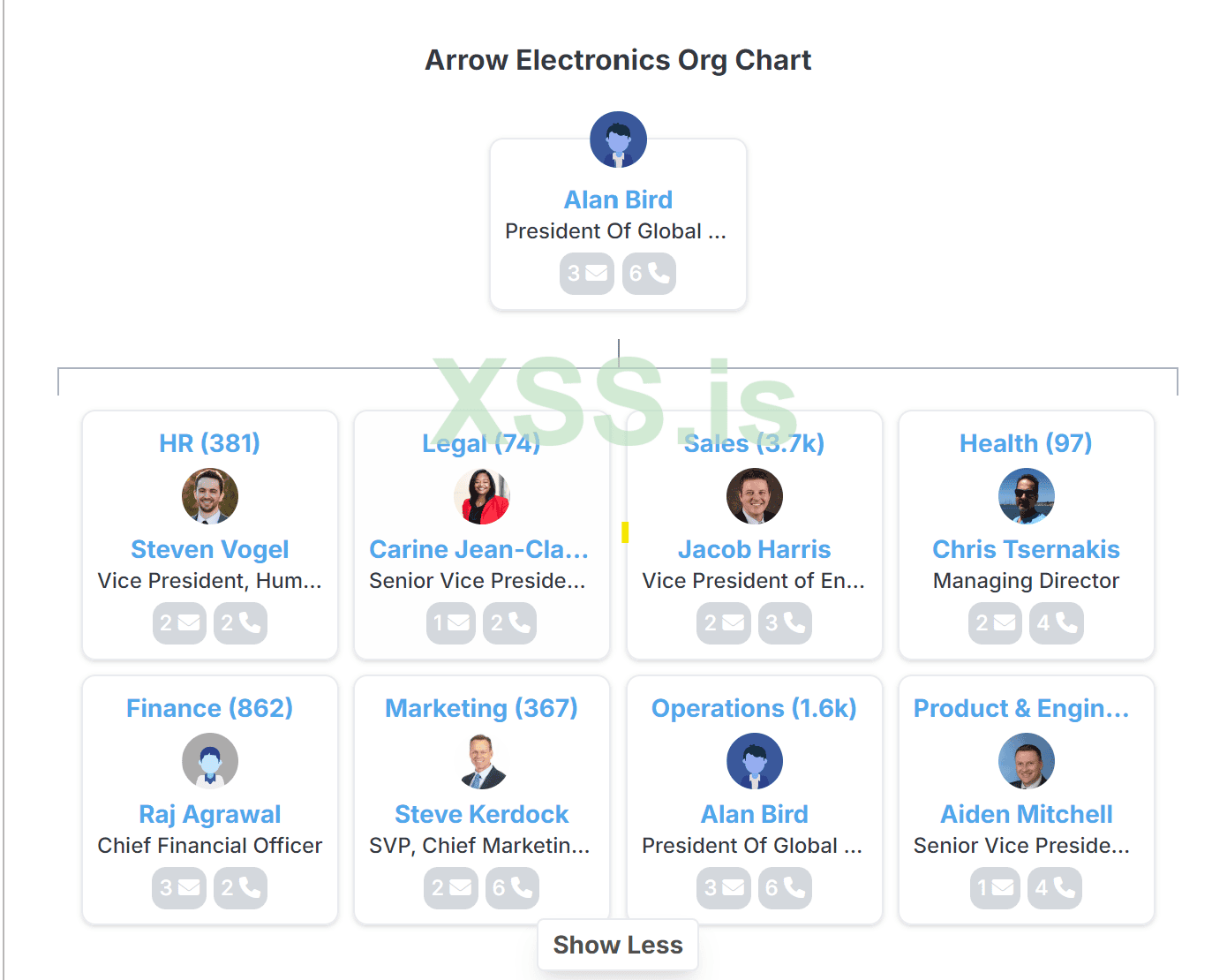

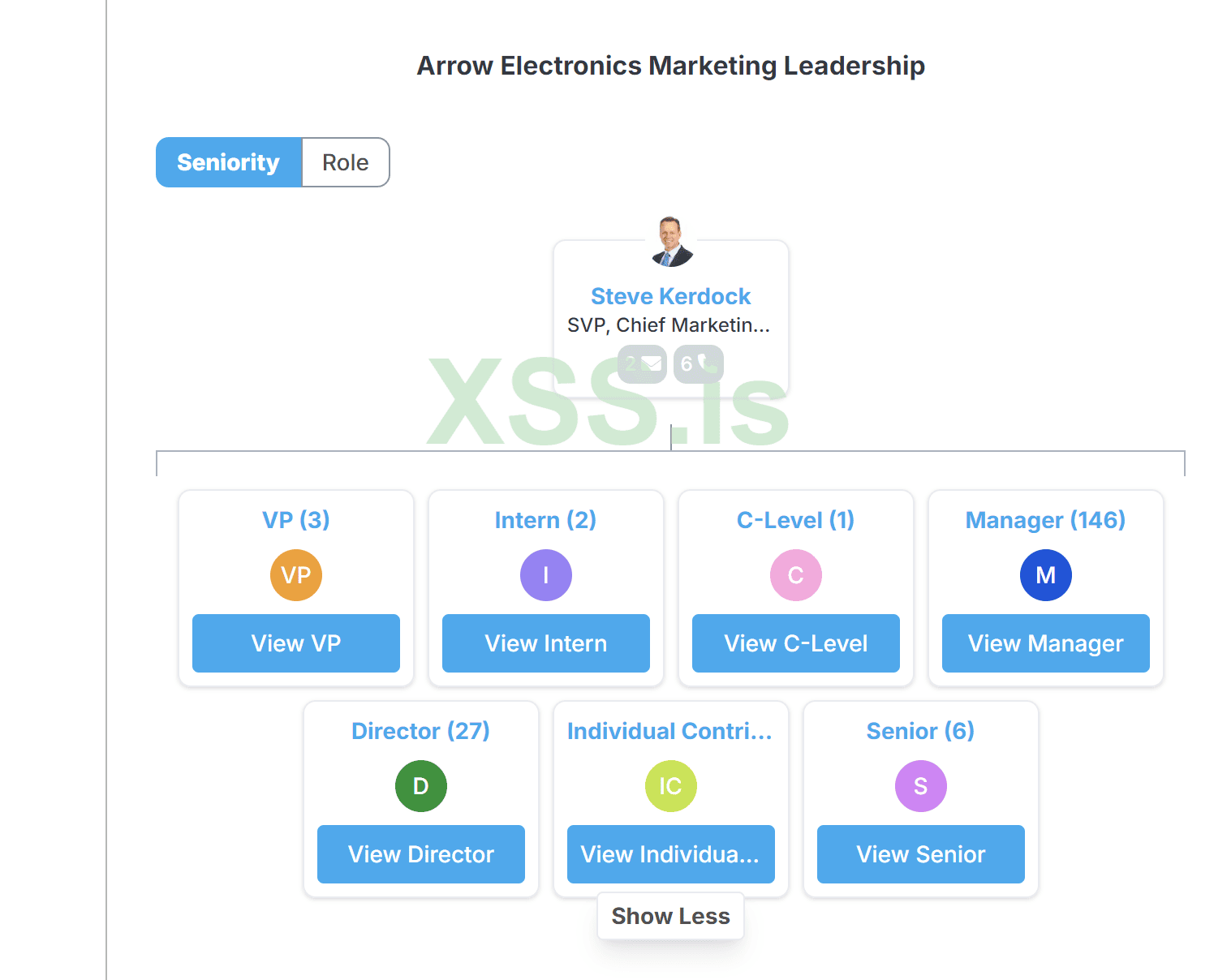

Строим структуру компании:

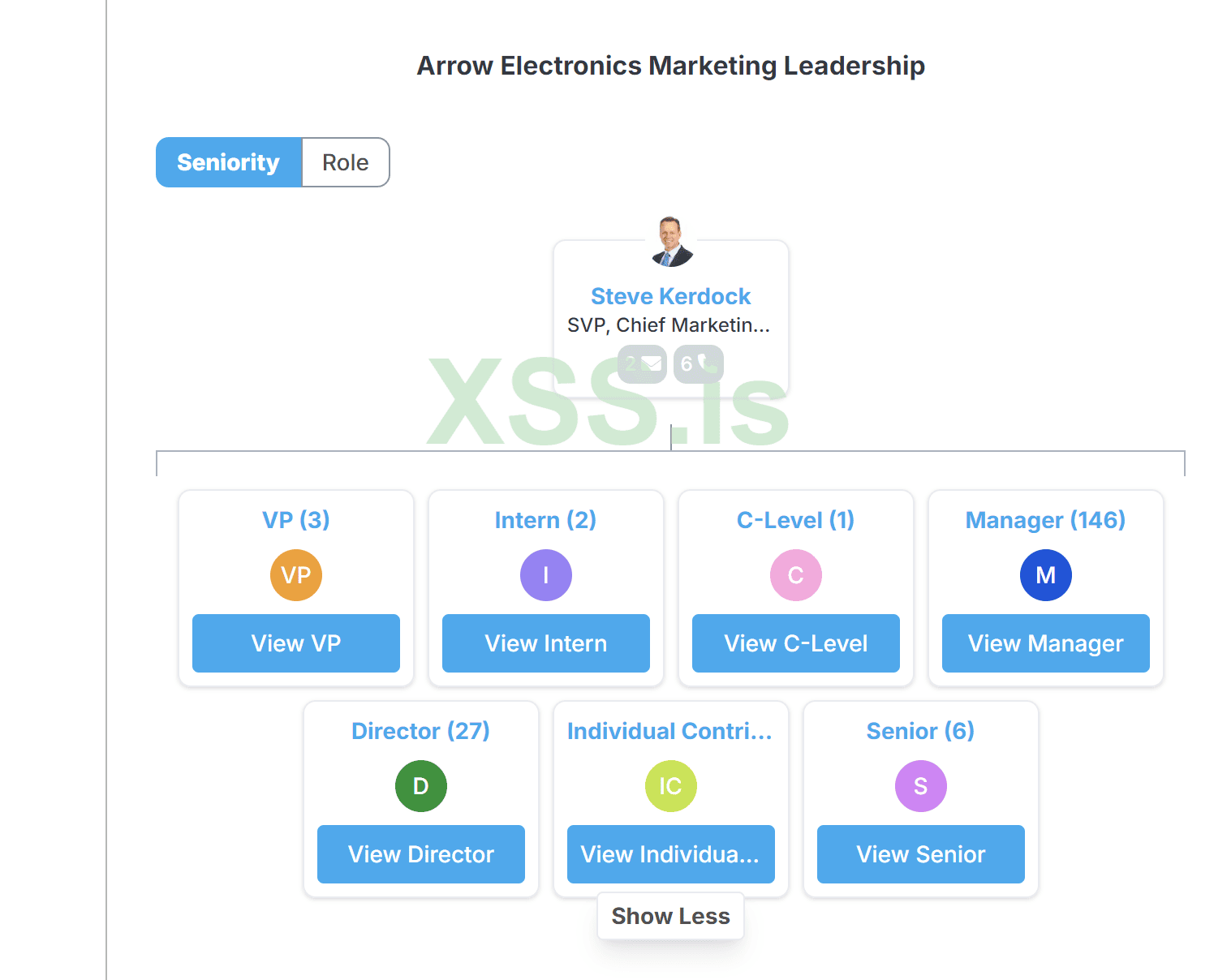

Перво-наперво идем на наш любимый уже рокетрич, и смотрим там:

Далее смотрим уже подробнее:

И переносим все в нашу софтинку под названием yworks. Да, лучше хранить все локально.

Тут важный момент, вы можете СНАЧАЛА построить структуру компании, а потом пробивать уже сотрудников. Тут как кому проще. Я допустим сначала собираю сотрудников, первично нахожу на них информацию, и потом привязываю их к отделам. Потому что не на каждого находится что-то интересное. А так, я уже знаю, на кого у меня есть интересненькое, с чем можно работать, и оттуда уже разгребаю отдел.

Здесь все достаточно просто, и понятно. Построили связи, построили структуру. В дальнейшем это позволит еще посмотреть, какие вакансии есть в эти отделы (LinkedIn ебучий в помощь), и там тоже есть простор для СИ. Пока не будем этого касаться.

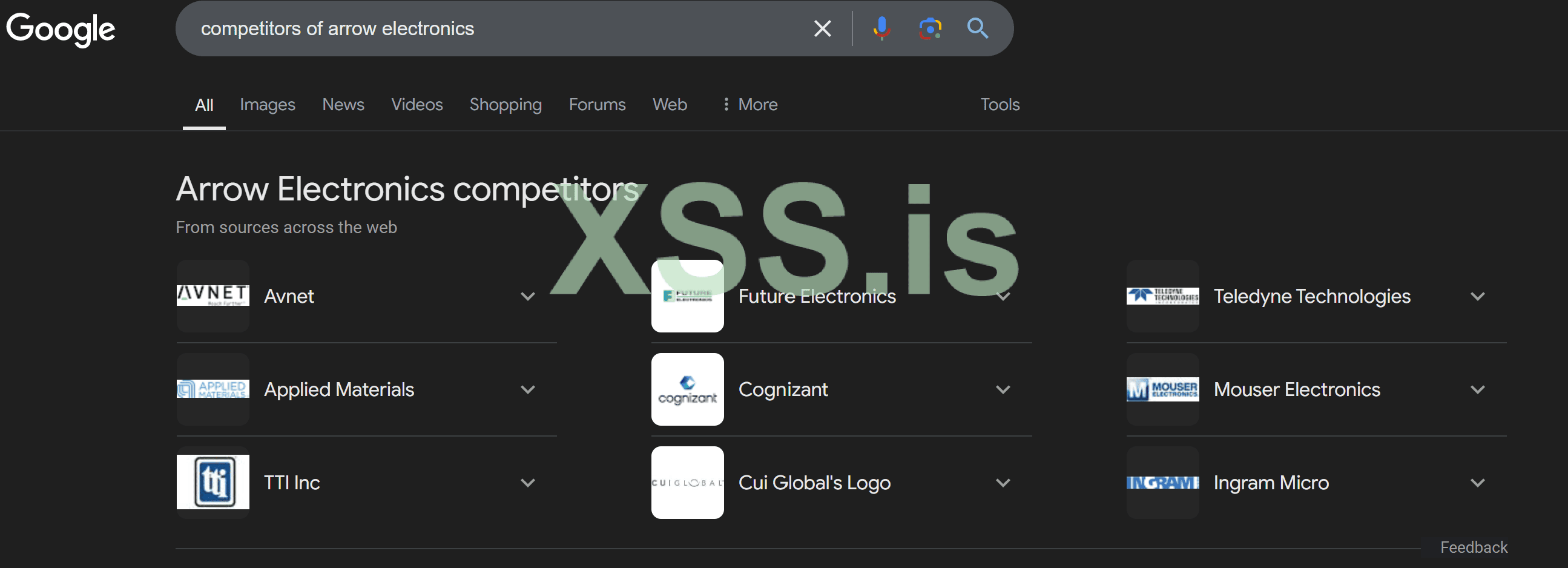

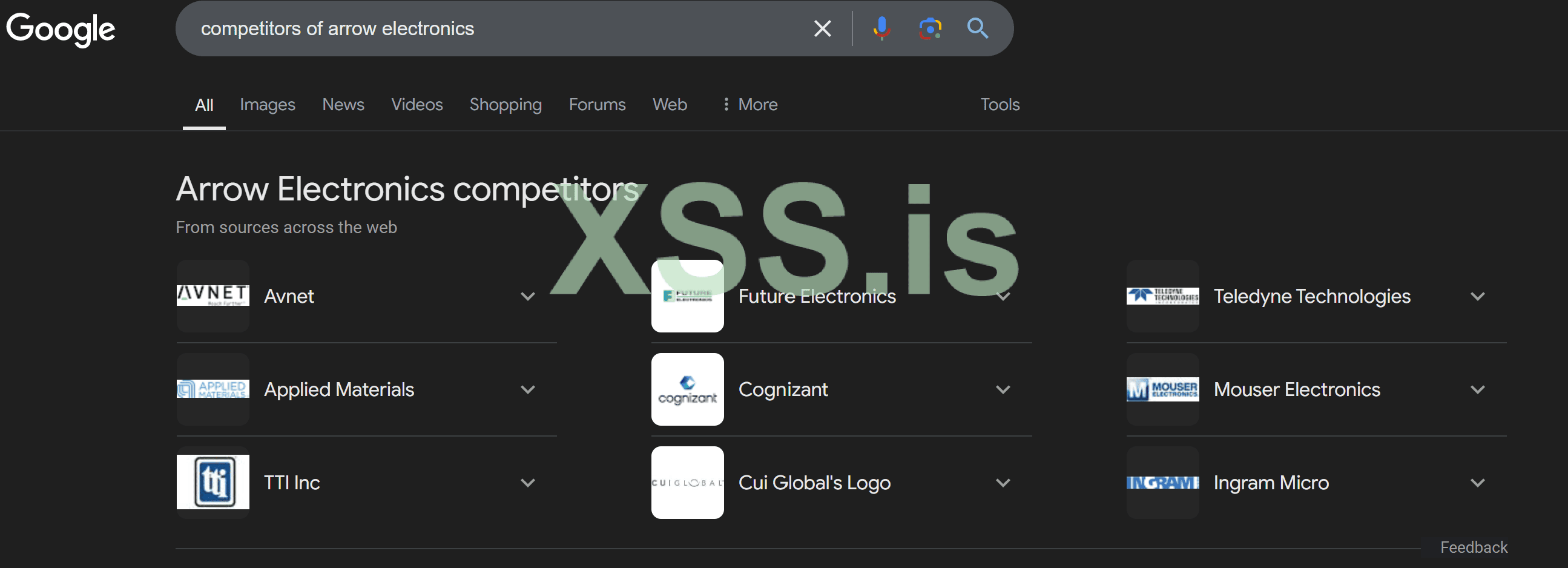

Теперь посмотрим, кто конкурирует с нашей фирмой, и вообще как-то связан.

Для этого идем на в наш лучший инструмент - гугл.

Если вы достаточно внимательны, то можете заметить там компанию Avnet. А кто у нас еще работал в Avnet? Правильно, наш любимый уже Dave Reckseen. Вот поэтому важно смотреть конкурентов, и понимать, что от одних, он ушел к другим.

Если мы атакуем в дальнейшем один сектор, то информация о БЫВШИХ сотрудниках компании тоже будет полезной =)

Так же все это закидываем в наш yworks, отдельным проектом. И подмечаем такие детали.

Опять же, пока мы не готовим атаку, а просто собираем информацию - глубоко копать не нужно.

--------------------

Ну и последний пунктик, новости. Здесь снова воспользуемся гуглом.

Запрос: "Arrow Electronics", и переходим во вкладку News. Там ставим - за последний месяц (опять же, не копаем глубоко пока). И смотрим, что пишут про компанию. Пробегаем по диагонали, чтобы было понимание, что с компанией происходит, и какие у нее события.

Допустим из интересного, такая новость:

Дата новости: June 3, 2024

И вот такие мелочи мы выцепляем, и так же вносим в наши заметки. Все это пригодится в дальнейшем.

======================================

Как итог мы сделали поверхностный осинт отдельно взятой компании (не полный, я просто накидал вам тейки), и получили немного больше информации, нежели просто "посмотреть в зуминфо".

Потому что просмотр в зуминфо, это не осинт, это банальный пробив.

К чему я это все? К тому, что когда мы строим такие связи, пробиваем конкурентов, копаем личную информацию на сотрудников, мы можем позволить себе больше идей и методов атак. Кажется, что это трудоемкий процесс, но на самом деле одна компания занимает от силы 2-4 часа (зависит от кол-ва сотрудников), в день таких компаний можно делать 3-4 штуки. Это к тому, что пока вы ищете варианты "как заработать" или "что делать" - вы можете заняться сбором такой информации, чтобы в дальнейшем ее монетизировать.

Как первое домашнее задание (если вам интересна эта тема), сделайте вот что: посмотрите блоги рансомщиков, какой сектор лучше платит. Проанализируйте, и соберите инфу на 10-20 компаний из этого сектора, чтобы в дальнейшем это монетизировать.

В будущих статьях я хочу рассказать об углубленном осинте, с использованием уже платных аккаунтов, так же затронуть тему софта (с гитхаба), тему регистрации акков по типу линкеда (а он капризный последнее время), а так же общей настройки системы.

После того, как мы подготовимся в рамках цикла статей к глубокому осинту, мы затроним уже тему атак. Различные разводки, методы и т.д.

В данной статье я использовал лишь USA соксы, и свое время. Никаких платных или специфических инструментов. В этом был смысл. Если будет интерес, то конечно продолжу этот цикл. Планы грандиозные.

С уважением.

Источник https://xss.pro

Я вас категорически приветствую!

Давайте разберемся сразу, что я имею ввиду корпоративный осинт, для атак и переговоров, а не поиск нужного человека и его деанон (хотя это тоже будет). В корпах сотрудники можно сказать и так открыты, и деанонить их смысла нет. Смысл есть собрать побольше информации и понять, с какой компанией мы имеем дело, какие сотрудники там работают и за что отвечают.

Как сказал Ротшильд: "Кто владеет информацией, тот владеет миром", а так как мы все хотим хотя бы 5% от состояния Ротшильда, нам тоже надо владеть информацией.

Если вы сталкивались с такими проблемами:

1. Частые недозвоны.

2. При попытках вытянуть корп на связь - вас шлют нахуй или игнорируют.

3. Сотрудник уже уволился.

4. Сотруднику запрещено что-то запускать, или он не может ввести нужные вам данные в ваш фейк.

То как раз вам стоит почитать мой высер =)

----------------------------

Как сегодня выглядит современный осинт в команде, и почему все так плохо?

Современный осинт в команде выглядит так: быстро вбили название корпа в зуминфо, подергали оттуда контакты - начали звонить. Почему зуминфо? Ровно по той же причине, почему все используют токс =)

Мистер 100 биткоинов депозит, или его коллеги взяли это за стандарт, остальные подтянулись и повторяют. Проблема лишь в том, что это не осинт, а просто сбор контактов. А из-за такого сбора контактов много недозвонов, слабая переговорная позиция и прочая хуета.

Многие даже не понимают иерархию в компании, как там все устроено, и как работает. Нет иерархии. Знаю случаи, когда звонили и ебали челу голову, хотя он даже не работал в компании. Уволился. Но зуминфо похуй, он просто раздает контакты =)

Либо звонят манагером, или "шишкам" и просят выйти на связь. То есть звонят людям, которые ничего не решают, и которым зачастую плевать на компанию, и пытаются хоть как-то донести информацию. Ключевое здесь "хоть как-то донести информацию". Нет понимания, кто решает, кому надо звонить, и что говорить. Про методы атаки с использованием осинт и усиления своей переговорной позиции мы поговорим в других статьях, если будет желание.

Ладно, хватит растекаться мыслью по древу, и говорить как все хуево. Перейдем собственно к осинту. Для примера я выбрал компанию:

Arrow Electronics

Website: https://www.arrow.com/

Выбор пал случайно, но рассмотрим на ее примере, как мы будем делать осинт. Для начала определимся, что мы должны получить на выходе:

1. Revenue компании.

2. Список ключевых сотрудников, их контакты, и дополнительную информацию про них.

3. Структуру компании. Кто за что отвечает, на какой должности находится, и кого должен слушаться и выполнять поручения. Это в дальнейшем пригодится для атак и переговоров.

4. Конкуренты. Кому в случае чего мы можем слить дату, и через кого давить на них. Тоже усилит переговорный процесс.

5. Информация о компании. Новости, скандалы, интриги, расследования =).

Вот с таким минимальным набором информации мы можем уже готовить атаку на компанию.

----------------------------

Пункт первый - Revenue!

1. ZoomInfo всеми любимый

Идем в гугл, вбиваем:

"zoominfo arrow.com"

Получаем:

Записываем в блокнотик:

Revenue

$31.3 Billion

2. Идем в rocketreach.co

Записываем:

Revenue $33 billion

Но если посмотреть внимательно на выдачу от rocketreach.co, то мы увидим следующее:

$37,1B Revenue, компании по тому же адресу, но разные направления. Запишем так же и 37,1. Пусть будет.

3. Идем в zippia.com

Записываем:

Revenue

$37.1B

4. Идем на companiesmarketcap.com

Записываем: $29.67 Billion USD

Ну и на десерт оставим самое вкусное. Идем снова в наш любимый гугл, вбиваем: "arrow.com revenue".

Сами, для инвесторов они пишут, что продали на 33 миллиарда.

Каков итог? Средний Revenue мы установим в 30ккк. Значит пишем в следующем формате:

Arrow Electronics

Website: https://www.arrow.com/

Revenue: ~[$30kkk]

Этим примером я хотел показать, что в зависимости от компании, и сайта на котором мы смотрим, данные могут разниться. И разбег в пару миллиардов - это не банка огурцов, особенно когда мы будем "просить" у них денежки =).

В идеале конечно смотреть на официальные заявления компании, а не тянуть их с сайтов наподобие зуминфо и прочих. Таких сайтов куча, я привел лишь малую часть, чтобы просто показать пример. В будущем, когда будете работать, вы поймете, какой сайт наименьше обманывает (спойлер, зуминфо в их число не входит =)). Потому что вы будете иметь доступ к внутренней документации компании и бухгалтерии, если пенетрестеры поработают хорошо, и все выкачают =).

----------------------------

Переходим к пункту 2 и 3. Потому что они связаны. Нам нужно составить список сотрудников, кто за что отвечает, и самое главное - собрать на них инфу.

Для начала поделюсь софтом, который сам использую, потому что я "визуализатор", и мне легче воспринимать информацию визуально.

Я использую yworks.com, позволяет строить связи и прочее визуально, и очень удобно видеть иерархию, кто за что отвечает и т.д. Вы же можете использовать и другие "майнд-мепы", тут на вкус и цвет. Как скачать, установить и прочее тут писать не буду, думаю сами справитесь.

Но советую не пренебрегать такой возможностью, и строить связи. Это помогает лучше придумывать векторы атак как минимум. А как максимум, вы будете понимать, как вам двигаться, и как выстроены взаимоотношения в компании.

В статье я выберу пару человек, и покажу осинт на их примере. Всю структуру компании не будем разбирать, чтобы не увеличивать и без того мой всратый текст =)

В данном случае, так как я стремлюсь показать БЕСПЛАТНЫЙ осинт, то есть с минимальными расходами, я воспользуюсь сервисом apollo.io. Так как рокет дает триал, но чтобы посмотреть телефоны, надо платить денежки. А мы идем по бич-пути (потом объясню почему).

----

Но прежде чем мы приступим, нужно прояснить важный момент, которым задастся читатель, а зачем? зачем собирать досконально, когда можно просто собрать контакты и долбить по ним общей разводкой?

Все мы знаем мем "Здравствуйте, это служба безопасности сбербанка (гори в аду зеленая х#йня//мысли автора). Существует два типа разводок условно.

1. Общие

2. Персональные

В случае с корпами зачастую используются общие. То есть звонок, это айти департамент, пройдите по нашей ссылке, авторизуйтесь, и вуаля. Либо вот вам письмо с вложением, запустите вложение (склеенный док, или просто екзе, или еще варианты), и все. Прелесть этих разводок - они не требуют подготовки, и могут сработать. И самое важное - срабатывают. Про те же "службы безопасности" мы читаем уже последние лет 5 наверное, если не больше.

Но минус тут такой, что если общая разводка спалится, то весь корп встанет на уши, и можно забыть о пробиве. Вы позвонили сотруднику, он отвлекся от просмотра котиков в интернете, и его мозг вспомнил, что на тренинге им говорили про такое. Он тут же сообщает об этом службе безопасности (в этот раз не сбербанка =)), и все, все наготове. И вы можете переходить к следующему корпу, а этот отложить до лучших времен.

Так же общая разводка зависит от множества факторов, таких как:

- Неосведомленность сотрудника

- Харизмы разводящего (в случае звонка)

- Технических аспектов (палится линк, екзе. Запреты внутри компании и т.д.)

Это лишь малая часть факторов, которые могут повлиять. Их гораздо больше. Ну и проходимость таких разводок стремится к небольшому проценту.

В случае же с персональной разводкой, если разводка не удалась, сотрудник не будет понимать, что вы нацелены на компанию, и не побежит рассказывать об этом всем коллегам и прочим. Он либо соскочит, либо сделает то что нужно. В случае с персональной разводкой, когда мы составили список сотрудников и собрали на них информацию, у нас будет 10-20-50 попыток атаковать один и тот же корп. Что повышает шансы на успех. Но про сами разводки мы поговорим в другой раз. В этот раз нас интересует лишь сбор информации, с которой мы будем работать в дальнейшем.

----

Итак, я выбрал двух сотрудников:

Получил их номера телефона (внутренние), ссылки на соц. сети и т.д.

Начинаем начинать:

Apollo:

Dave Reckseen

Business Development DirectoratArrow Electronics

Brighton, Colorado

dave.reckseen@arrow.com

+1 720-266-9229

Linkedin: http://www.linkedin.com/in/dave-reckseen-bbbb9a5

Work:

Код:

Arrow Electronics

Business Development Director

Current • 3 years

Tech Data

Manager, Supplier Recruitment

2014 - 2021 • 7 years

Tech Data

Vendor Acquisition Executive

2014 - 2021 • 7 years

Avnet

Manager, Supplier Recruitment

2014

Avnet Technology Solutions

Sales Manager

2005 - 2014 • 9 years

RC

Raindance Communications

CRM Specialist

1999 - 2004 • 5 years

Dish Network

Technical Specialist

1998 - 1999Идем на рокетрич, смотрим что есть там:

Копипастим все оттуда. Пока просто собираем информацию в кучу, потом разберем, что куда и как.

x.com

Dave Reckseen

Dave Reckseen is on Facebook. Join Facebook to connect with Dave Reckseen and others you may know. Facebook gives people the power to share and makes the world more open and connected.

www.facebook.com

www.facebook.com

Смотрим на линкеде, что все норм:

Теперь начинаем понемногу копать под него, и идем в его твиттер. Смотрим там подпищиков.

Отсюда отмечаем, Киев рестораны, БМВ, Стокгольмский Университет, и другие моменты.

Ок, запишем, держим в голове.

Идем в FB, смотрим что там есть интересного:

Видим, что работал в Avnet, страница не так активна, но есть комментарий от некой:

Donna M. Reckseen

Идем на страницу к ней, т.к. совпадают фамилии.

Женщина в годах, Фейсбук по ней показывает, куда и как он переезжала, листаем ее страничку, и находим интересный лайк:

Некая Елена Рексин.

Идем на страничку к ней, у нее находим, что Донна ставит ей лайки, пишет комменты и т.д. Там же цепляемся за лайк от некой Tiffany Reckseen

Идем на страничку к ней, и похоже находим нашего Дейва:

Там же на страничке, как и у других членов семейства Рексиных - флаги Украины и т.д. Вспоминаем, что Дейв подписан на рестораны Киева, и все немного становится понятнее.

Первично, такие мелочи дают нам понять, что у него двое пацанов, жена, родители и т.д. - это тоже объекты для исследований, ведь атаку на него можно проводить через них. Пацаны, судя по фоткам молодые, значит, можно сделать фейковую страничку девочки, и зайти на папу через них... Но об этом в другой раз =)

Немного попользовавшись гуглом, по запросу: "tiffany and dave reckseen" получаем ссылочку:

Узнаем адрес (возможно прошлый), и что нашему Дейву - 50 лет. Тоже записываем это в общий портрет персонажа.

Там же на фоунбуке и различные связи, и Елена Рексин, с Миколаева (это украинский Николаев?), и прочее. Изучая их странички, мы формируем портрет его окружения, что характеризуем нам самого персонажа. Что в свою очередь дает нам простор для творчества.

Сделав ПЕРВИЧНОЕ исследование по Дейву (пока не копаем глубоко), перейдем ко второму персонажу.

--------------------

Meredith Maddox

Senior Event Manager at Arrow Electronics

meredith.maddox@arrow.com

+1 423-367-3307

+1 720-418-7846

Код:

Arrow Electronics

Senior Event Manager

Current • 2 years

Unum

Consultant, Promotions and Events

2018 - 2022 • 4 years

Kappa Delta Sorority

Events and Retail Manager

2016 - 2018 • 2 years

Kappa Delta Sorority

Chapter Services Coordinator

2015 - 2016

East Tennessee State University

Undergraduate Admissions Counselor

2013 - 2015 • 2 yearsLog in to Facebook

Log in to Facebook to start sharing and connecting with your friends, family and people you know.

facebook.com

facebook.com

С этой дамочкой становится интереснее. Если мы перейдем по ее Фейсбуку, то нас пошлют, и скажут, что посмотреть страничку невозможно.

Вбиваем в гугл запрос "Meredith Maddox arrow.com", и получаем такую ссылку:

По фотке сходится с рокетричем, но фамилия уже Ottley.

Снова идем в ФБ, и находим:

Log in to Facebook

Log in to Facebook to start sharing and connecting with your friends, family and people you know.

www.facebook.com

www.facebook.com

Обращаем внимание на цифру 1 в конце, ну и на фотки. Видим, что дамочка вышла замуж, и соответственно сменила фамилию. Хотя в рокетах и аполло она еще Меддокс.

Так же шерстим соц. сети, выписываем интересные моменты (как с Дейвом), и на этом пока тормозим.

------------------------

Теперь перейдем к тому, что мы собрали, и самое главное - зачем нам вся эта инфа, и почему не копаем глубоко?

Ответ прост - время. Мы бегло собираем первичную информацию, строим иерархию компании, и получаем базовые данные о сотрудниках (немного глубже, чем выдают b2b сервисы, но не глубоко пока). После первичного сбора данных, нам нужно валидировать номера телефонов (что номер телефона в компании соответствует тому человеку, под которого мы копали).

Здесь вариантов несколько:

1. Прозвонщики. Просто выдаем им в формате: номер телефона + FName\LName сотрудника, он звонит, уточняет, является ли человек на том конце провода тем, кем мы его представили прозвонщику, и работает ли он там.

Если нет (недозвон, или взял другой человек), то пробиваемся через общий телефон, и просим соединить с сотрудником. Здесь небольшой простор для СИ необходим, но в целом, нам надо понять, работает ли там сотрудник, и стоит ли нам копать под него дальше.

Резонный вопрос может возникнуть, а почему сначала не валидировать, а потом уже копать? Тут яркий пример с нашей Мэддокс и Оттли. На ресепшене могут не знать, что она была раньше Меддокс и сказать, что такого сотрудника нет. А так как мы собрали первичную информацию, мы уже знаем ее правильную фамилию, и то, что нам скажут "Мы ничего не знаем" снижает риски ошибки.

Второй момент: Собрав первичную информацию, легче разработать скрипт проверки. Например: Это звонит ее коллега из Каппа Дельта, по вопросу....

2. Звонилка + ИИ с заранее записанным скриптом. Сейчас ИИ развит настолько (я думаю некоторые получали звонки с различными опросами, где звонит бот), что можно все автоматизировать, и накидать небольшой скрипт, который будет автоматически прозванивать, и уточнять, есть ли такой сотрудник и т.д. Если что, про это тоже напишу в другой статье, как поднять такую вундервафлю, и не дергать лишний раз прозвонщика.

------------------------

Строим структуру компании:

Перво-наперво идем на наш любимый уже рокетрич, и смотрим там:

Далее смотрим уже подробнее:

И переносим все в нашу софтинку под названием yworks. Да, лучше хранить все локально.

Тут важный момент, вы можете СНАЧАЛА построить структуру компании, а потом пробивать уже сотрудников. Тут как кому проще. Я допустим сначала собираю сотрудников, первично нахожу на них информацию, и потом привязываю их к отделам. Потому что не на каждого находится что-то интересное. А так, я уже знаю, на кого у меня есть интересненькое, с чем можно работать, и оттуда уже разгребаю отдел.

Здесь все достаточно просто, и понятно. Построили связи, построили структуру. В дальнейшем это позволит еще посмотреть, какие вакансии есть в эти отделы (LinkedIn ебучий в помощь), и там тоже есть простор для СИ. Пока не будем этого касаться.

Теперь посмотрим, кто конкурирует с нашей фирмой, и вообще как-то связан.

Для этого идем на в наш лучший инструмент - гугл.

Если вы достаточно внимательны, то можете заметить там компанию Avnet. А кто у нас еще работал в Avnet? Правильно, наш любимый уже Dave Reckseen. Вот поэтому важно смотреть конкурентов, и понимать, что от одних, он ушел к другим.

Если мы атакуем в дальнейшем один сектор, то информация о БЫВШИХ сотрудниках компании тоже будет полезной =)

Так же все это закидываем в наш yworks, отдельным проектом. И подмечаем такие детали.

Опять же, пока мы не готовим атаку, а просто собираем информацию - глубоко копать не нужно.

--------------------

Ну и последний пунктик, новости. Здесь снова воспользуемся гуглом.

Запрос: "Arrow Electronics", и переходим во вкладку News. Там ставим - за последний месяц (опять же, не копаем глубоко пока). И смотрим, что пишут про компанию. Пробегаем по диагонали, чтобы было понимание, что с компанией происходит, и какие у нее события.

Допустим из интересного, такая новость:

Сама новость: https://iteuropa.com/news/arrow-and-broadcom-expand-vmware-distribution-dealКомпания Arrow Electronics подписала новое соглашение о дистрибуции VMware с Broadcom, расширив свое покрытие в Европе до 20 стран.

Дистрибьютор продолжит обслуживать регионы, которые он охватывал до приобретения Broadcom, и теперь включает в себя Исландию, Ирландию, Италию, Нидерланды, Словакию, Чехию и Швейцарию.

Он будет поставлять полный портфель инфраструктуры частного облака VMware, предоставляя партнерам-реселлерам доступ к своим техническим знаниям, программам обучения и сертифицированным ресурсам.

Ник Баннистер (на фото), президент подразделения корпоративных вычислительных решений Arrow в регионе EMEA, сказал: «Являясь дистрибьютором VMware на протяжении 20 лет и эксклюзивным агрегатором решений Symantec по кибербезопасности для Broadcom в Европе, мы намерены продолжить наши отношения и сыграть решающую роль в новом подходе VMware к выходу на рынок».

Дата новости: June 3, 2024

И вот такие мелочи мы выцепляем, и так же вносим в наши заметки. Все это пригодится в дальнейшем.

======================================

Как итог мы сделали поверхностный осинт отдельно взятой компании (не полный, я просто накидал вам тейки), и получили немного больше информации, нежели просто "посмотреть в зуминфо".

Потому что просмотр в зуминфо, это не осинт, это банальный пробив.

К чему я это все? К тому, что когда мы строим такие связи, пробиваем конкурентов, копаем личную информацию на сотрудников, мы можем позволить себе больше идей и методов атак. Кажется, что это трудоемкий процесс, но на самом деле одна компания занимает от силы 2-4 часа (зависит от кол-ва сотрудников), в день таких компаний можно делать 3-4 штуки. Это к тому, что пока вы ищете варианты "как заработать" или "что делать" - вы можете заняться сбором такой информации, чтобы в дальнейшем ее монетизировать.

Как первое домашнее задание (если вам интересна эта тема), сделайте вот что: посмотрите блоги рансомщиков, какой сектор лучше платит. Проанализируйте, и соберите инфу на 10-20 компаний из этого сектора, чтобы в дальнейшем это монетизировать.

В будущих статьях я хочу рассказать об углубленном осинте, с использованием уже платных аккаунтов, так же затронуть тему софта (с гитхаба), тему регистрации акков по типу линкеда (а он капризный последнее время), а так же общей настройки системы.

После того, как мы подготовимся в рамках цикла статей к глубокому осинту, мы затроним уже тему атак. Различные разводки, методы и т.д.

В данной статье я использовал лишь USA соксы, и свое время. Никаких платных или специфических инструментов. В этом был смысл. Если будет интерес, то конечно продолжу этот цикл. Планы грандиозные.

С уважением.

Последнее редактирование модератором: