Всем привет, пользуюсь Burp Suite Professional, на сайте появляется IUAM от cloudflare и я никак не могу его пройти, страница постоянно страбывается и просит меня заново пройти.

-

XSS.stack #1 – первый литературный журнал от юзеров форума

Burp Suite can't pass Cloudflare challenge

- Автор темы GenGenra

- Дата начала

Пожалуйста, обратите внимание, что пользователь заблокирован

Это приколы кф. На неделе начали сильно учащаться и капча обновляется даже если прошёл, а в основном бесконечное обновление, а затем ошибка "Сбой". Они смотрят на ипы, юзерагенты и куки, попробуй это всё сменить.

Ищи прямой айпишник без cf.Всем привет, пользуюсь Burp Suite Professional, на сайте появляется IUAM от cloudflare и я никак не могу его пройти, страница постоянно страбывается и просит меня заново пройти.

Про ипы, юзерагенты, куки - х#йня. Не слушай. Не поможет.

На экспе есть пара сервисов которые пробивают.

- Автор темы

- Добавить закладку

- #4

то что писали выше конечно работает, но кому интересно я сделал по простому

Burp -> Settings -> Network -> TLS -> Use custom protocols and ciphers -> TLS Ciphers -> выключить 3 последние шифра, в моём случае TLS_RSA_WITH_AES256_CBC_SHA, TLS_RSA_WITH_ASE_128_CBC_SHA, TLS_EMPTY_RENEGOTIATION_INFO_SCSV

Burp -> Settings -> Network -> TLS -> Use custom protocols and ciphers -> TLS Ciphers -> выключить 3 последние шифра, в моём случае TLS_RSA_WITH_AES256_CBC_SHA, TLS_RSA_WITH_ASE_128_CBC_SHA, TLS_EMPTY_RENEGOTIATION_INFO_SCSV

Возможно я не так понял, но что сложного? Только что быстро прошел челенж.

далее удачно поставилась галочка и получились новые куки с челенжем

далее удачно поставилась галочка и получились новые куки с челенжем

- Автор темы

- Добавить закладку

- #6

да, просто когда галочку ставишь страница просто перезагружается и всё сбрасывается, короче бесконечно просит пройти капчуВозможно я не так понял, но что сложного? Только что быстро прошел челенж.

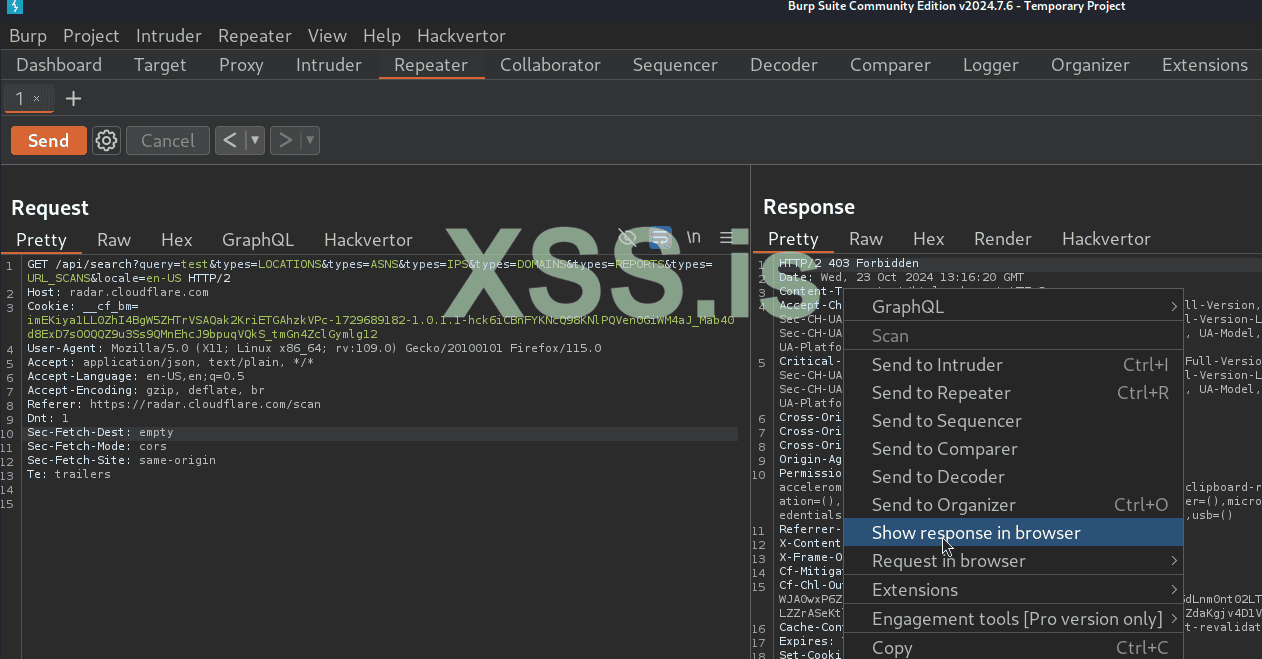

Посмотреть вложение 97085

далее удачно поставилась галочка и получились новые куки с челенжем

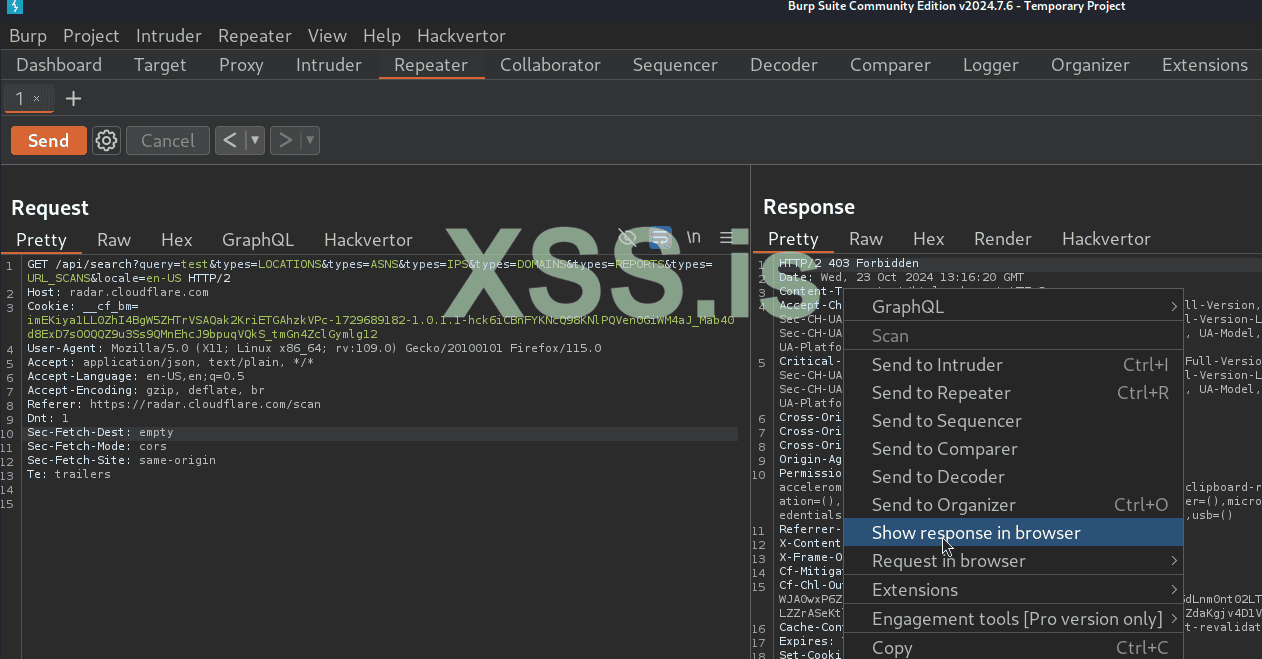

Посмотреть вложение 97086

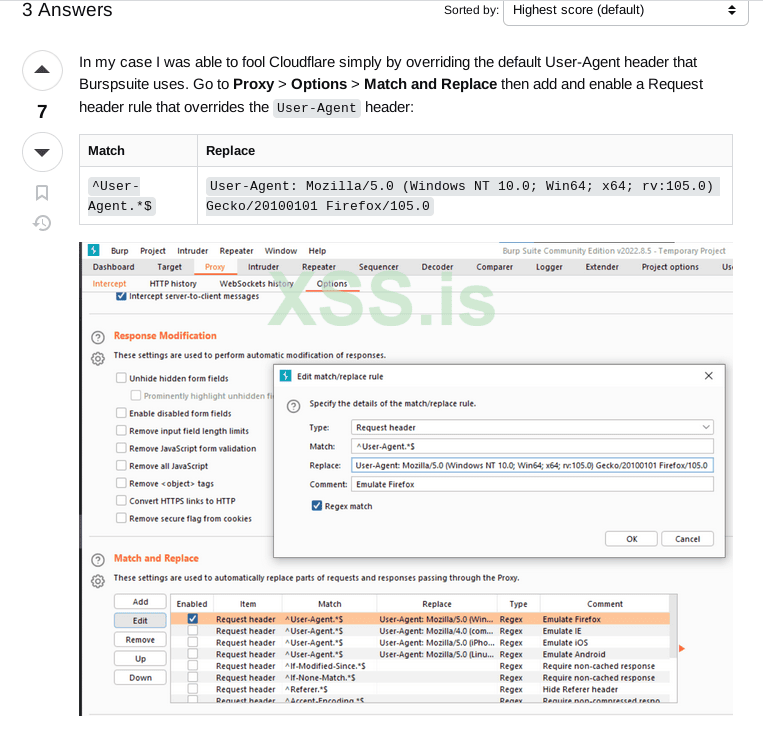

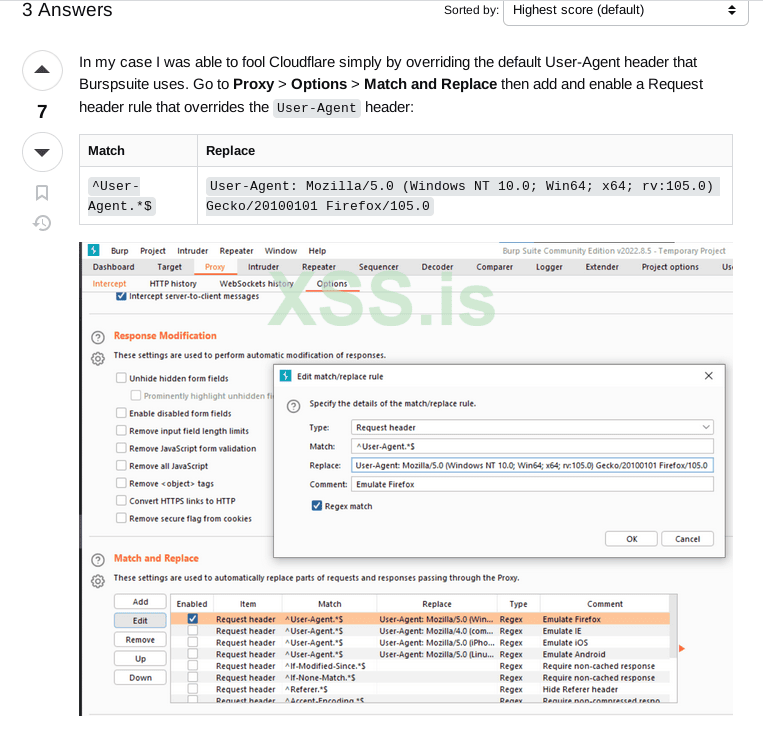

Это помогло:

In my case I was able to fool Cloudflare simply by overriding the default User-Agent header that Burspsuite uses. Go to Proxy > Options > Match and Replace then add and enable a Request header rule that overrides the User-Agent header:

Match Replace ^User-Agent.*$ User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64; rv:105.0) Gecko/20100101 Firefox/105.0

Это сработало только наполовину, а вот плагин, который должен решать все проблемы, но, насколько я понял, не работает с прокси: https://github.com/sleeyax/burp-awesome-tls

Все правильно выше человек написал. Без прямого ip - это всё беспонтовая дрочня. КПД не сооответствует предшествующей возне. WAFля клауда не даст тебе развернуться в полной мере, любой подозрительный запрос или частота запросов тебя снова выкинут на челленж, но уже с алертом на все твои фингерпринты (а чтобы пропихнуть новые, опять же проходи челлендж). Т.е. даже репитер ручками адекватно не заюзать, не говоря уже про интрудер (тем более turbo), а про автосканы я ваще промолчу ))) Можно изогнуться и пролезть даже на мануал тестах, при аккуратном ручном поиске багов, однако при попытке их эксплуатации - финиш. Эти извраты вкатят, только если ты тестишь непосредственно САМИ попытки байпасса клауда, ну или тебе надо найти/подтвердить багу (некоторые векторы проскочат вполне и "без смазки"), а эксплуатировать её не обязательно... Но тогда и таких вопросов возникнать не должно.

Мне, например, нужно было проанализировать сайт на клауде вручную, но меня ни разу не пустило через Burp прокси. Помог только плагин выше для замены TLS отпечатков. Если нет прямого айпи, то после анализа и с алгоритмом действий смысл имеет только автоматизированная работа с заменой TLS отпечатков, например, через python curl-cffi "impersonate".Все правильно выше человек написал. Без прямого ip - это всё беспонтовая дрочня. КПД не сооответствует предшествующей возне. WAFля клауда не даст тебе развернуться в полной мере, любой подозрительный запрос или частота запросов тебя снова выкинут на челленж, но уже с алертом на все твои фингерпринты (а чтобы пропихнуть новые, опять же проходи челлендж). Т.е. даже репитер ручками адекватно не заюзать, не говоря уже про интрудер (тем более turbo), а про автосканы я ваще промолчу ))) Можно изогнуться и пролезть даже на мануал тестах, при аккуратном ручном поиске багов, однако при попытке их эксплуатации - финиш. Эти извраты вкатят, только если ты тестишь непосредственно САМИ попытки байпасса клауда, ну или тебе надо найти/подтвердить багу (некоторые векторы проскочат вполне и "без смазки"), а эксплуатировать её не обязательно... Но тогда и таких вопросов возникнать не должно.

Даже если ты проходишь челлендж с полпинка, то ты просто проходишь за заглушку и получаешь куки клауда для доступа к контенту. Не более того. Все твои пэйлоады и подозрительные запросы по прежнему летят через клауд, на которые он агрится и реагирует или 403 Forbidden, или редиректом на челлендж по новой, который ты опять проходишь (пусть и "по щелчку"), но вот выполнение полезной нагрузки не проходит. В чем практический смысл, если ты по хитрому не будешь обфусцировать запросы, например? В 90% случаев овчинка выделки не стоит, а оставшиеся 10% КПД лучше потратить на поиск реал ip таргета ))) О чем я выше и написал. Представь, что заглушки вообще нет и ты работаешь напрямую с вафом, например, каким нибудь Imunify360-webshield, который не показывает капчу\челлендж а просто агрится на все твои пэйлоады\длинные значения\левые параметры\подозрительные запросы и(или) их частоту -> в 403. Без конкретного bypass'a там делать нехер. Вот так же и тут. Только тут есть вариант искать реал ip, а с серверным вафом нет. Но вы упорно тратите время не на байпассы или поиск прямого ip таргета, а на прохождение (зачем-то) сраного челленджа. Мне непонятно, вот в данном конретном случае, для берпа, а нахрена? Может я что-то упустил? Щас не 15й год и даже не 20й, чтобы еще можно было что то крутить через клауд, даже на фри тарифах. Хотя может у вас и прокатывает, но это по большей части бесполезная возня и дрочня.Если нет прямого айпи, то после анализа и с алгоритмом действий смысл имеет только автоматизированная работа с заменой TLS отпечатков, например, через python curl-cffi "impersonate".

Ты как-то совсем не в ту сторону пошел. В моем случае Burp при работе с клаудом нужен только для анализа и repeater'a. Прошел челлендж - зашел внутрь страницы - проанализировал запросы и играешься с нужным через repeater. Часто запросы к апи пропускают даже без куки/токенов клауда, хотя их передают. По времени так быстрее, чем поиск прямого айпи - просто удобная замена devtools, хотя теоретически всё можно сделать и там, но интерфейс не очень.Даже если ты проходишь челлендж с полпинка, то ты просто проходишь за заглушку и получаешь куки клауда для доступа к контенту. Не более того. Все твои пэйлоады и подозрительные запросы по прежнему летят через клауд, на которые он агрится и реагирует или 403 Forbidden, или редиректом на челлендж по новой, который ты опять проходишь (пусть и "по щелчку"), но вот выполнение полезной нагрузки не проходит. В чем практический смысл, если ты по хитрому не будешь обфусцировать запросы, например? В 90% случаев овчинка выделки не стоит, а оставшиеся 10% КПД лучше потратить на поиск реал ip таргета ))) О чем я выше и написал. Представь, что заглушки вообще нет и ты работаешь напрямую с вафом, например, каким нибудь Imunify360-webshield, который не показывает капчу\челлендж а просто агрится на все твои пэйлоады\длинные значения\левые параметры\подозрительные запросы и(или) их частоту -> в 403. Без конкретного bypass'a там делать нехер. Вот так же и тут. Только тут есть вариант искать реал ip, а с серверным вафом нет. Но вы упорно тратите время не на байпассы или поиск прямого ip таргета, а на прохождение (зачем-то) сраного челленджа. Мне непонятно, вот в данном конретном случае, для берпа, а нахрена? Может я что-то упустил? Щас не 15й год и даже не 20й, чтобы еще можно было что то крутить через клауд, даже на фри тарифах. Хотя может у вас и прокатывает, но это по большей части бесполезная возня и дрочня.

А, ну тут видишь, каждый тянет одеяло на себя. У меня одна сторона, у тебя другая. Я берп использую по большей части для поиска уязвимостей и эксплуатациии (собственно, по прямому назначению), а ты как локальную проксю для анализа нужных тебе эндпоинтов ))) Берп годится под разные цели и задачи, за что его безмерно уважаю.Ты как-то совсем не в ту сторону пошел. В моем случае Burp при работе с клаудом нужен только для анализа и repeater'a. Прошел челлендж - зашел внутрь страницы - проанализировал запросы и играешься с нужным через repeater. Часто запросы к апи пропускают даже без куки/токенов клауда, хотя их передают. По времени так быстрее, чем поиск прямого айпи - просто удобная замена devtools, хотя теоретически всё можно сделать и там, но интерфейс не очень.

Еще пару лет назад работало

щас уже вроде нет =\

Всякие спецсимволы и тэги, типа

"-top['al\x65rt']('sailay')-"

<inpuT autofocus oNFocus="setTimeout(function() { /\

*/top['al'+'\u0065'+'rt']([!+[]+!+[]]+[![]+[]][+[]])/*\/ }, 5000);"></inpuT%3E&lT;/stYle&lT;/titLe&lT;/teXtarEa&lT;/scRipt&gT;"><track/onerror='confirm\%601\%60'>

xml <Svg Only=1 OnLoad=confirm(atob("Q2xvdWRmbGFyZSBCeXBhc3NlZCA6KQ=="))>

я уже замахался перебирать, потому просто ищу прямой ip. Чего (при пентесте) и всем советую.