Подскажите,как найти креды админа,посмотрели на всех тачках все файлы так же и на шарах(кроме дк,его не пробить),попробовали все пароли с браузеров,пробовали winpeas rubeus,ничего не дало результатов,как еще можно найти креды?

-

XSS.stack #1 – первый литературный журнал от юзеров форума

PrivEsc Как искать креды админа?

- Автор темы Mkatzzzz666

- Дата начала

Вы на машинах сети находитесь? Тоесть, вы юзеры \ локальные админы.Подскажите,как найти креды админа,посмотрели на всех тачках все файлы так же и на шарах(кроме дк,его не пробить),попробовали все пароли с браузеров,пробовали winpeas rubeus,ничего не дало результатов,как еще можно найти креды?

Отключите АВ, снимите мимика с всех доступных машин, получите пароли \ хеши от дополнительных кред сети.

Пробуй для начала сдампить пассы тачки от который ты сидишь в домене. Возможно, что пасс от локал админа подойдет к другой тачке локал админа, либо даже к DA(но это не точно) и оттуда тоже снять мимиком дамп(вдруг повезет и будет чистый пасс от домен админа). Либо если есть учетка DU, то можно попробовать снять хэш кербы и потом уже hashcat'ом брутить. Можно еще получить учетки юзеров и пробрутить

- Автор темы

- Добавить закладку

- #4

Да,все ЛА,кроме HV и DC,ав отключал,мимик не работает,secretsdump делал,все хэши и пароли перепробовал.Вы на машинах сети находитесь? Тоесть, вы юзеры \ локальные админы.

Отключите АВ, снимите мимика с всех доступных машин, получите пароли \ хеши от дополнительных кред сети.

- Автор темы

- Добавить закладку

- #5

хэш керберос тоже нет.Пробуй для начала сдампить пассы тачки от который ты сидишь в домене. Возможно, что пасс от локал админа подойдет к другой тачке локал админа, либо даже к DA(но это не точно) и оттуда тоже снять мимиком дамп(вдруг повезет и будет чистый пасс от домен админа). Либо если есть учетка DU, то можно попробовать снять хэш кербы и потом уже hashcat'ом брутить. Можно еще получить учетки юзеров и пробрутить

Права какие у тебя?хэш керберос тоже нет.

- Автор темы

- Добавить закладку

- #7

доменный юзер.Прямо с тачки rubeus запускали.

Права какие у тебя?

Пробуй NoPac, PrintNightmare и прочеедоменный юзер.Прямо с тачки rubeus запускали.

- Автор темы

- Добавить закладку

- #9

Смотрел и по нулям,там сервер 2022,сканирование нессусом так же ничего не показало.Пробуй NoPac, PrintNightmare и прочее

Пожалуйста, обратите внимание, что пользователь заблокирован

See if the domain control machine has the cve-2020-1472 vulnerability

Конечно с этими правами не заработает мимик. На будущее есть штука поинтереснее internal monolgue оно на запросах вытаскивает NetNtlmV1\V2 хеши без дампа лсасс.доменный юзер.Прямо с тачки rubeus запускали.

Так же посмотри SYSVOL, проверь на уязвимости AD сертификатов (очень важно), сними блудхаундом и посмотри есть ли у тебя доступ на другие группы\пк, распыление паролей, глянь outlook (админы часто свой пасс дают чтоб простые смертные могли себе софт установить), Cred manager.

Скрытый контент для пользователей: Mkatzzzz666.

- Автор темы

- Добавить закладку

- #12

Спасибо за ответ,НО зерологон не работает на windows server 2022.See if the domain control machine has the cve-2020-1472 vulnerability

- Автор темы

- Добавить закладку

- #13

По рдп зайти смог с ними,есть права ЛА,на windows server не дает снять креды из-за того что это серверная ось,пробовал на виндовс11 стоит протект процесса,по гайду писал в мимике "!+" не дает запустить сервис по отключению защиты(авер был выключен).Конечно с этими правами не заработает мимик

- Автор темы

- Добавить закладку

- #14

нет доступа к шарам ДК.Так же посмотри SYSVOL

- Автор темы

- Добавить закладку

- #15

вытаскивал ВСЕ пароли(более двухста),не один не подошел,по аутлуку смотреть не буду,все на непонятном мне языке и более тысячи сообщений.распыление паролей, глянь outlook

можешь попробовать локально побрутить, если есть норм словарь.вытаскивал ВСЕ пароли(более двухста),не один не подошел,по аутлуку смотреть не буду,все на непонятном мне языке и более тысячи сообщений.

- Автор темы

- Добавить закладку

- #17

на тачках уже были словари,их закрывали в двадцатом как я понял,и пароли у них такие которые тяжело пробить.можешь попробовать локально побрутить, если есть норм словарь.

Такого не может быть ведь в SYSVOL лежат конфиги политик домена. Возможно доступ к шаре чекали не доменным юзером?нет доступа к шарам ДК.

Его можно смотреть но нельзя дампить от простого юзверя, разве что его можно с повершела использовать.Cred manager.

стоит протект процесса

privilege::debug как раз дает право на установку debug для процесса чтоб можно было дампить, но если что сдампить можно и в дургих местах - реестр, папка винды. Так же можно сдампить при помощи sysinternals

ProcDump - Sysinternals

This command-line utility is aimed at capturing process dumps of otherwise difficult to isolate and reproduce CPU spikes.

learn.microsoft.com

Нужно включить доступ админу в реестре и проверить профили фаервола. Так же включить можно через netexec модуль RDP для SMB:По рдп зайти смог с ними,есть права ЛА

└─$ nxc smb -L | grep rdp

[*] rdp Enables/Disables RDP

- Автор темы

- Добавить закладку

- #19

Такого не может быть

Есть другой способ "privilege::debug как раз дает право на установку debug

mimikatz # !+

mimikatz # !processprotect /process:lsass.exe /remove

"

Но,он не заработал

Спасибо!прочту.Так же можно сдампить при помощи sysinternals

Админу домена?Не совсем понял.Есть учетка которая имеет права ЛА.Нужно включить доступ админу в реестре и проверить профили фаервола. Так же включить можно через netexec модуль RDP для SMB:

нет, вашему ЛА (локал админ я правильно понял?)Админу домена?

разрешить рдп:

reg add "HKLM\SYSTEM\CurrentControlSet\Control\Terminal Server" /v fDenyTSConnections /t REG_DWORD /d 0 /f

netsh advfirewall firewall add rule name="Allow RDP" dir=in action=allow protocol=TCP localport=3389

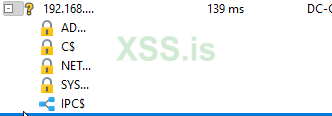

П.С. Вон же на скрине вижу шару SYS... прав есесно на запись в нее нет, но там внутри политики, скрипты домена. Могут быть даже пароли и это нормально, не буду вдаваться в подробности. Пример:

Код:

PS C:\Tools> cat \\dc1.corp.com\sysvol\corp.com\Policies\oldpolicy\old-policy-backup.xml

<?xml version="1.0" encoding="utf-8"?>

<Groups clsid="{3125E937-EB16-4b4c-9934-544FC6D24D26}">

<User clsid="{DF5F1855-51E5-4d24-8B1A-D9BDE98BA1D1}"

name="Administrator (built-in)"

image="2"

changed="2012-05-03 11:45:20"

uid="{253F4D90-150A-4EFB-BCC8-6E894A9105F7}">

<Properties

action="U"

newName=""

fullName="admin"

description="Change local admin"

cpassword="+bsY0V3d4/KgX3VJdO/vyepPfAN1zMFTiQDApgR92JE"

changeLogon="0"

noChange="0"

neverExpires="0"

acctDisabled="0"

userName="Administrator (built-in)"

expires="2016-02-10" />

</User>

</Groups>знаю такой, да просто реестр дампаните. И если можете мимик от админа то дампите все что возможно, логоны, сам, лсас, дигиты. кредманЕсть другой способ "

reg save HKLM\SYSTEM SystemBkup.hiv

reg save HKLM\SAM SamBkup.hiv

Или используйте Volume Shadow Copy / BootCD для резервного копирования этих файлов:

C:\Windows\System32\config\SYSTEM

C:\Windows\System32\config\SAM

Последнее редактирование: