Стало известно, что исправленная на прошлой неделе в Firefox уязвимость CVE-2024-9680 могла использоваться против пользователей браузера Tor.

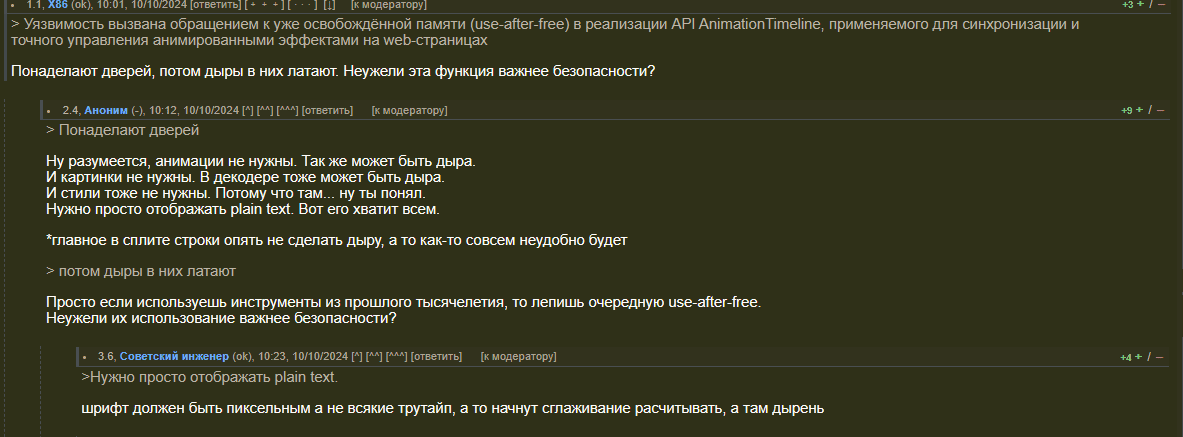

Напомним, что проблема была обнаружена специалистом компании ESET Дэмиеном Шеффером (Damien Schaeffer) и представляла собой проблему use-after-free в Animation timelines. Animation timelines — это часть Firefox Web Animations API, и этот механизм отвечает за управление анимацией и ее синхронизацию на веб-страницах.

Разработчики выпустили экстренный патчи и предупредили, что благодаря этой уязвимости злоумышленник мог добиться выполнения произвольного кода в процессе работы с контентом. Тогда не сообщалось никакой более детальной информации ни о самом баге, ни об атаках, в которых он использовался.

Проблему исправили в следующих версиях браузера: Firefox 131.0.2, Firefox ESR 115.16.1 и Firefox ESR 128.3.1.

Как теперь рассказали в Mozilla, специалисты ESET передали им «боевой» эксплоит для CVE-2024-9680, применявшийся хакерами в реальных атаках.

«Образец, присланный нам ESET, содержал полную цепочку эксплоитов, которая позволяла удаленно выполнить код на компьютере пользователя», — пишут разработчики.

В Mozilla собрали команду, чтобы провести реверс-инжиниринг эксплоита и разобраться в том, как он работает, после чего в течение одного дня подготовили экстренный патч. Представители организации подчеркивают, что продолжат анализ эксплоита, чтобы разработать дополнительные меры защиты для Firefox.

Практически одновременно с этим разработчики Tor сообщили, что, по информации Mozilla, эта уязвимость активно применялась в атаках на пользователей браузера Tor.

«Используя эту уязвимость, злоумышленник мог получить контроль над браузером Tor, но, скорее всего, не смог бы деанонимизировать вас в Tails», — гласило заявление.

Однако позже сообщение в блоге проекта было отредактировано, и представители Tor Project пояснили, что у них нет доказательств того, что пользователи браузера Tor были умышлено атакованы с помощью CVE-2024-9680.

Тем не менее, баг действительно затрагивал браузер Tor, в основе которого лежит Firefox, и разработчики подчеркивают, что проблема устранена в составе Tor Browser версий 13.5.7, 13.5.8 (для Android) и 14.0a9.

мнение? rce при обработке css, то есть работала в торе с noscript

Напомним, что проблема была обнаружена специалистом компании ESET Дэмиеном Шеффером (Damien Schaeffer) и представляла собой проблему use-after-free в Animation timelines. Animation timelines — это часть Firefox Web Animations API, и этот механизм отвечает за управление анимацией и ее синхронизацию на веб-страницах.

Разработчики выпустили экстренный патчи и предупредили, что благодаря этой уязвимости злоумышленник мог добиться выполнения произвольного кода в процессе работы с контентом. Тогда не сообщалось никакой более детальной информации ни о самом баге, ни об атаках, в которых он использовался.

Проблему исправили в следующих версиях браузера: Firefox 131.0.2, Firefox ESR 115.16.1 и Firefox ESR 128.3.1.

Как теперь рассказали в Mozilla, специалисты ESET передали им «боевой» эксплоит для CVE-2024-9680, применявшийся хакерами в реальных атаках.

«Образец, присланный нам ESET, содержал полную цепочку эксплоитов, которая позволяла удаленно выполнить код на компьютере пользователя», — пишут разработчики.

В Mozilla собрали команду, чтобы провести реверс-инжиниринг эксплоита и разобраться в том, как он работает, после чего в течение одного дня подготовили экстренный патч. Представители организации подчеркивают, что продолжат анализ эксплоита, чтобы разработать дополнительные меры защиты для Firefox.

Практически одновременно с этим разработчики Tor сообщили, что, по информации Mozilla, эта уязвимость активно применялась в атаках на пользователей браузера Tor.

«Используя эту уязвимость, злоумышленник мог получить контроль над браузером Tor, но, скорее всего, не смог бы деанонимизировать вас в Tails», — гласило заявление.

Однако позже сообщение в блоге проекта было отредактировано, и представители Tor Project пояснили, что у них нет доказательств того, что пользователи браузера Tor были умышлено атакованы с помощью CVE-2024-9680.

Тем не менее, баг действительно затрагивал браузер Tor, в основе которого лежит Firefox, и разработчики подчеркивают, что проблема устранена в составе Tor Browser версий 13.5.7, 13.5.8 (для Android) и 14.0a9.

мнение? rce при обработке css, то есть работала в торе с noscript

Последнее редактирование: