Вредоносное ПО Perfctl трудно обнаружить, оно сохраняется после перезагрузки и может выполнять широкий спектр вредоносных действий.

Тысячи машин под управлением Linux были заражены вредоносным штаммом, который отличается скрытностью, количеством неверных конфигураций, которые он может использовать, и широким спектром вредоносных действий, которые он может выполнять, сообщают исследователи Ars Technica.

Вредоносное ПО циркулирует по меньшей мере с 2021 года. По словам исследователей из Aqua Security, она устанавливается, используя более 20 000 распространенных неправильных конфигураций, что может сделать миллионы машин, подключенных к Интернету, потенциальными целями. Он также может использовать CVE-2023-33426, уязвимость с рейтингом серьезности 10 из 10, которая была исправлена в прошлом году в Apache RocketMQ, платформе для обмена сообщениями и потоковой передачи данных, которая присутствует на многих Linux-машинах.

Perfctl Storm

Исследователи называют вредоносную программу Perfctl - так называется вредоносный компонент, который тайно добывает криптовалюту. Неизвестные разработчики вредоносной программы дали процессу название, объединяющее инструмент мониторинга perf Linux и ctl, аббревиатуру, обычно используемую в инструментах командной строки. Характерной особенностью Perfctl является использование имен процессов и файлов, которые идентичны или похожи на те, что обычно встречаются в среде Linux. Такое именование - один из многих способов, с помощью которых вредоносная программа пытается ускользнуть от внимания зараженных пользователей.

Perfctl маскирует себя с помощью множества других уловок. Одна из них заключается в том, что он устанавливает многие свои компоненты как руткиты - особый класс вредоносных программ, скрывающих свое присутствие от операционной системы и административных инструментов. Другие механизмы скрытности включают в себя:

- Прекращение действий, которые легко обнаружить при входе нового пользователя в систему.

- Использование сокета Unix через TOR для внешних коммуникаций

- Удаление установочного бинарного файла после выполнения и последующий запуск в качестве фоновой службы

- Манипулирование процессом Linux pcap_loop с помощью техники, известной как hooking, чтобы предотвратить запись вредоносного трафика средствами администрирования

- Подавление ошибок mesg, чтобы избежать видимых предупреждений во время выполнения.

Вредоносная программа разработана таким образом, чтобы обеспечить стойкость, то есть способность оставаться на зараженной машине после перезагрузки или попыток удаления основных компонентов. Двумя такими приемами являются (1) модификация скрипта ~/.profile, который настраивает окружение при входе пользователя в систему таким образом, что вредоносная программа загружается раньше, чем легитимные рабочие нагрузки, которые должны выполняться на сервере, и (2) копирование себя из памяти в несколько дисковых пространств. Подключение pcap_loop также может обеспечивать постоянство, позволяя вредоносной деятельности продолжаться даже после обнаружения и удаления основной полезной нагрузки.

Помимо использования ресурсов машины для добычи криптовалюты, Perfctl также превращает ее в прокси-сервер, который платные клиенты используют для передачи своего интернет-трафика. Исследователи Aqua Security также заметили, что вредоносная программа служит бэкдором для установки других семейств вредоносного ПО.

Ассаф Мораг, директор по анализу угроз компании Aqua Security, написал в своем электронном письме:

Perfctl использует руткит и изменяет некоторые системные утилиты, чтобы скрыть активность криптомайнера и программы для прокси-джекинга. Он легко вписывается в окружающую среду, используя, казалось бы, легитимные имена. Кроме того, архитектура Perfctl позволяет ему выполнять целый ряд вредоносных действий, от утечки данных до развертывания дополнительных полезных нагрузок. Благодаря своей универсальности он может быть использован для различных вредоносных целей, что делает его особенно опасным как для организаций, так и для частных лиц.

«Вредоносная программа всегда успевает перезапуститься».

Хотя Perfctl и некоторые из устанавливаемых им вредоносных программ обнаруживаются некоторыми антивирусными программами, исследователям Aqua Security не удалось найти никаких отчетов об исследованиях, посвященных этому вредоносному ПО. Однако им удалось найти множество тем на сайтах, посвященных разработчикам, в которых обсуждались заражения, похожие на эту программу.

Типичным является этот комментарий на Reddit, опубликованный на субреддите CentOS. Один из администраторов заметил, что два сервера были заражены криптовалютным угонщиком с именами perfcc и perfctl. Администратор попросил помощи в расследовании причины.

«Я узнал о вредоносном ПО только потому, что моя система мониторинга предупредила меня о 100-процентной загрузке процессора», - написал администратор в сообщении от 2023 апреля. «Однако процесс немедленно останавливался, когда я входил в систему через SSH или консоль. Как только я выходил из системы, вредоносная программа возобновляла работу в течение нескольких секунд или минут». Администратор продолжил:

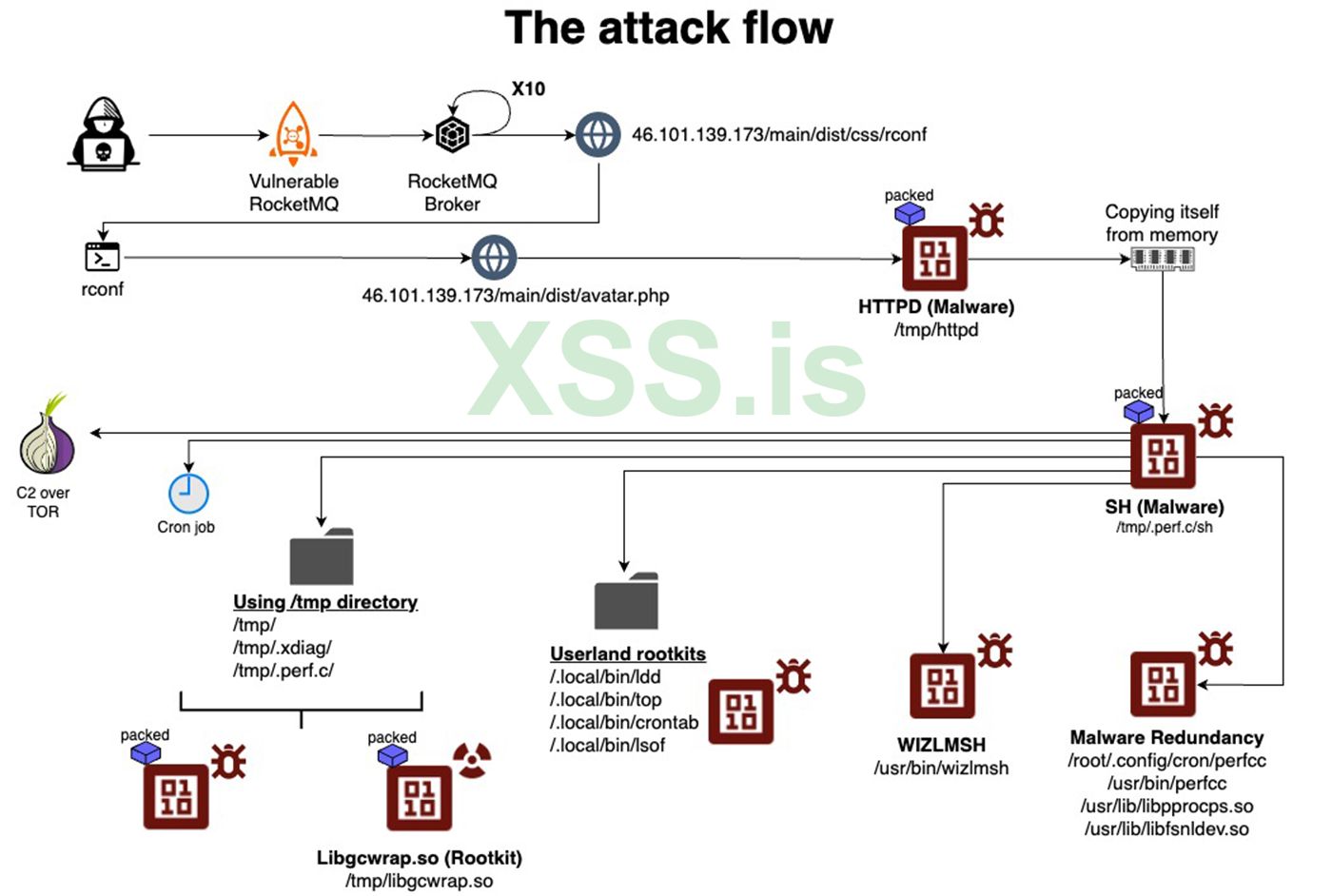

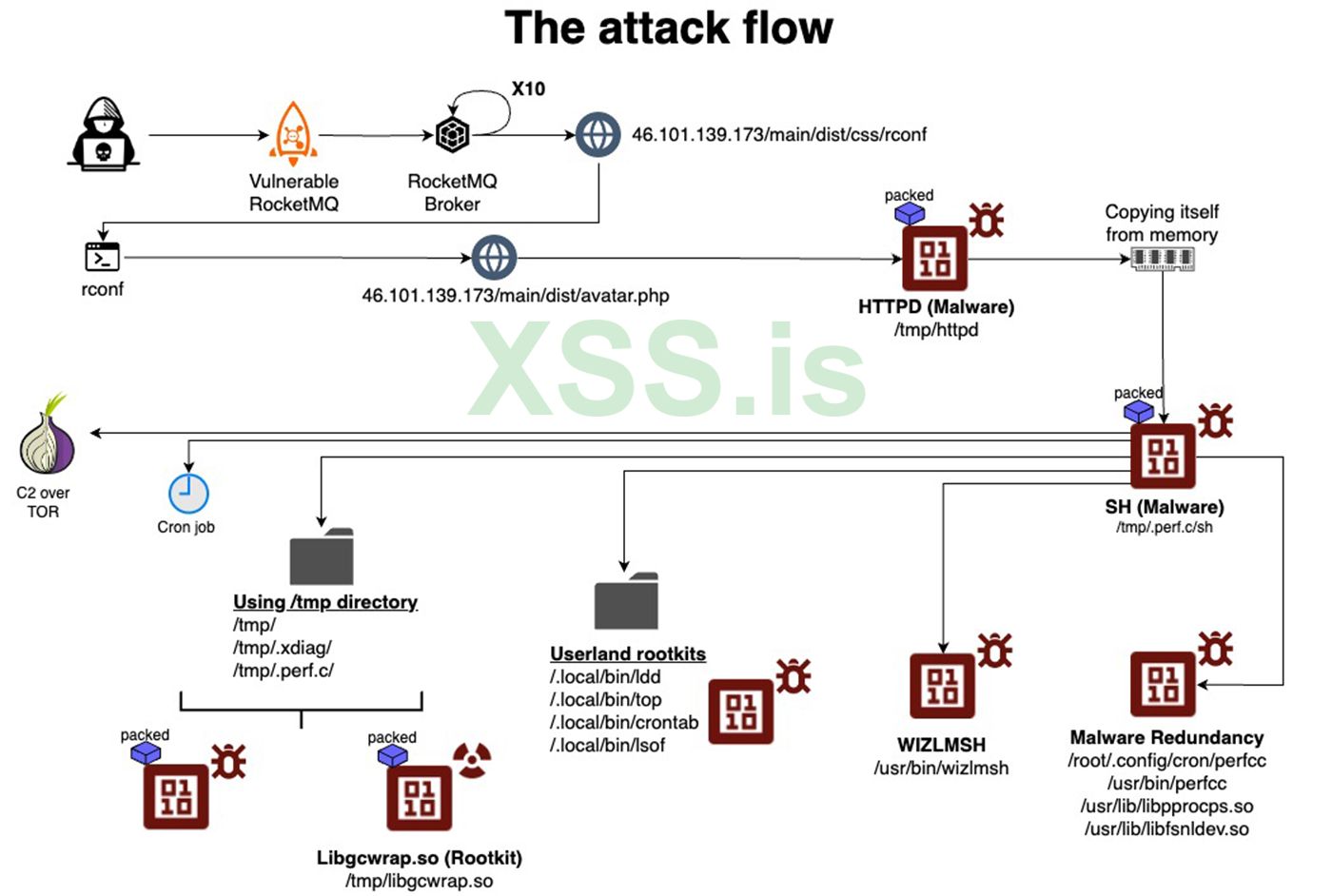

После использования уязвимости или неправильной конфигурации код эксплойта загружает основную полезную нагрузку с сервера, который, в большинстве случаев, был взломан злоумышленником и превращен в канал для анонимного распространения вредоносного ПО. В атаке, направленной на медпот исследователей, полезная нагрузка называлась httpd. После выполнения файл копирует себя из памяти в новое место в каталоге /temp, запускает его, а затем завершает исходный процесс и удаляет загруженный двоичный файл.

После перемещения в каталог /tmp файл запускается под другим именем, которое имитирует имя известного Linux-процесса. Файл, размещенный на honeypot, имел имя sh. После этого файл создает локальный командно-контрольный процесс и пытается получить права root-системы, используя CVE-2021-4043, уязвимость повышения привилегий, которая была исправлена в 2021 году в Gpac, широко используемом мультимедийном фреймворке с открытым исходным кодом.

На диаграмме ниже показан направление атаки:

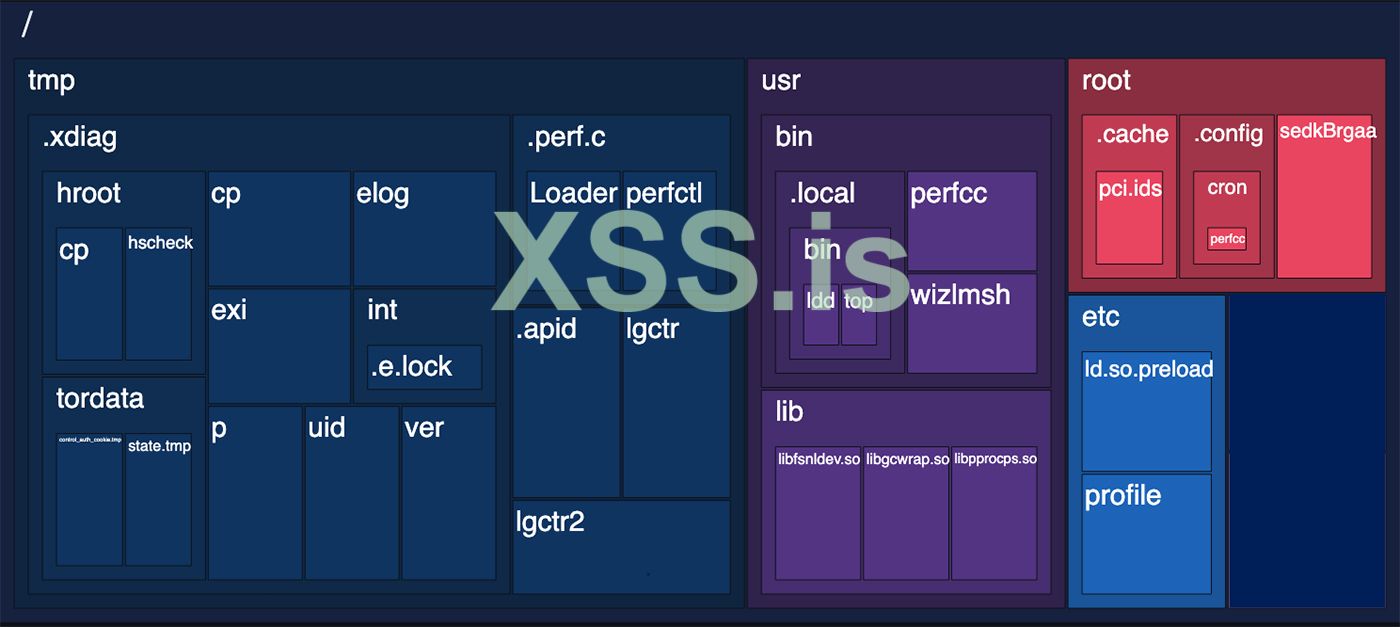

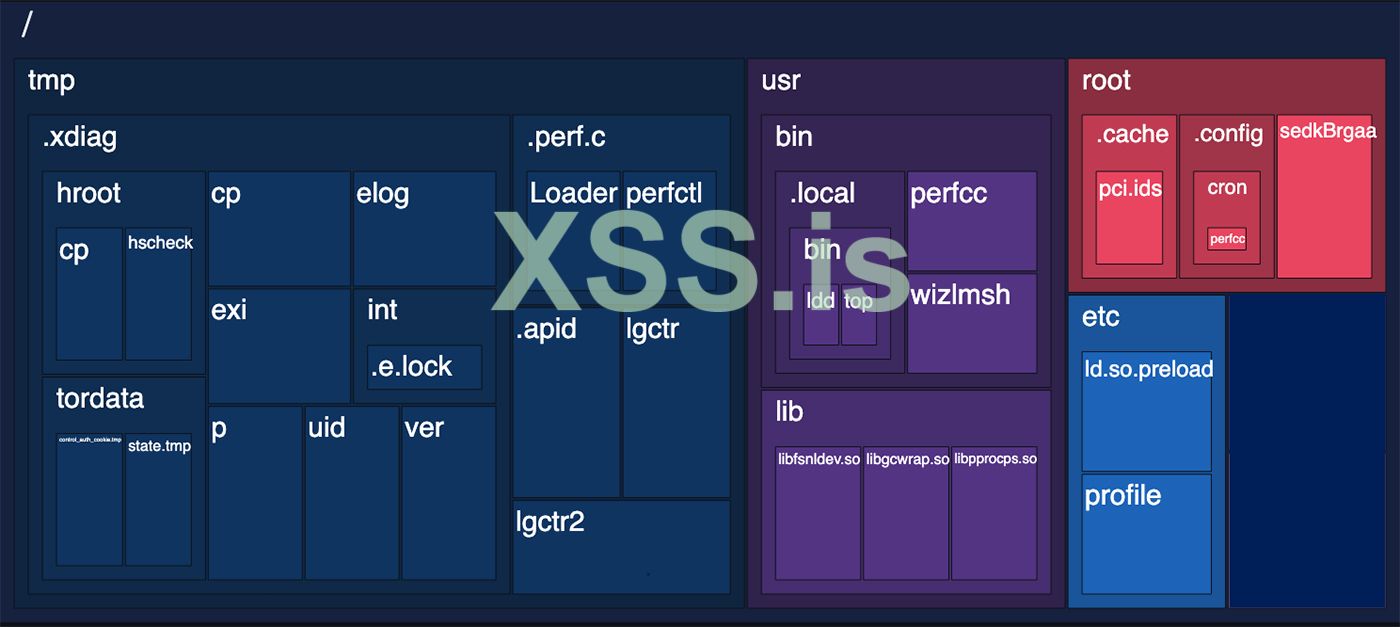

На следующем изображении показаны некоторые из имен, присвоенных установленным вредоносным файлам:

source: https://www.wired.com/story/perfctl-stealthy-malware-infected-linux-systems/

Тысячи машин под управлением Linux были заражены вредоносным штаммом, который отличается скрытностью, количеством неверных конфигураций, которые он может использовать, и широким спектром вредоносных действий, которые он может выполнять, сообщают исследователи Ars Technica.

Вредоносное ПО циркулирует по меньшей мере с 2021 года. По словам исследователей из Aqua Security, она устанавливается, используя более 20 000 распространенных неправильных конфигураций, что может сделать миллионы машин, подключенных к Интернету, потенциальными целями. Он также может использовать CVE-2023-33426, уязвимость с рейтингом серьезности 10 из 10, которая была исправлена в прошлом году в Apache RocketMQ, платформе для обмена сообщениями и потоковой передачи данных, которая присутствует на многих Linux-машинах.

Perfctl Storm

Исследователи называют вредоносную программу Perfctl - так называется вредоносный компонент, который тайно добывает криптовалюту. Неизвестные разработчики вредоносной программы дали процессу название, объединяющее инструмент мониторинга perf Linux и ctl, аббревиатуру, обычно используемую в инструментах командной строки. Характерной особенностью Perfctl является использование имен процессов и файлов, которые идентичны или похожи на те, что обычно встречаются в среде Linux. Такое именование - один из многих способов, с помощью которых вредоносная программа пытается ускользнуть от внимания зараженных пользователей.

Perfctl маскирует себя с помощью множества других уловок. Одна из них заключается в том, что он устанавливает многие свои компоненты как руткиты - особый класс вредоносных программ, скрывающих свое присутствие от операционной системы и административных инструментов. Другие механизмы скрытности включают в себя:

- Прекращение действий, которые легко обнаружить при входе нового пользователя в систему.

- Использование сокета Unix через TOR для внешних коммуникаций

- Удаление установочного бинарного файла после выполнения и последующий запуск в качестве фоновой службы

- Манипулирование процессом Linux pcap_loop с помощью техники, известной как hooking, чтобы предотвратить запись вредоносного трафика средствами администрирования

- Подавление ошибок mesg, чтобы избежать видимых предупреждений во время выполнения.

Вредоносная программа разработана таким образом, чтобы обеспечить стойкость, то есть способность оставаться на зараженной машине после перезагрузки или попыток удаления основных компонентов. Двумя такими приемами являются (1) модификация скрипта ~/.profile, который настраивает окружение при входе пользователя в систему таким образом, что вредоносная программа загружается раньше, чем легитимные рабочие нагрузки, которые должны выполняться на сервере, и (2) копирование себя из памяти в несколько дисковых пространств. Подключение pcap_loop также может обеспечивать постоянство, позволяя вредоносной деятельности продолжаться даже после обнаружения и удаления основной полезной нагрузки.

Помимо использования ресурсов машины для добычи криптовалюты, Perfctl также превращает ее в прокси-сервер, который платные клиенты используют для передачи своего интернет-трафика. Исследователи Aqua Security также заметили, что вредоносная программа служит бэкдором для установки других семейств вредоносного ПО.

Ассаф Мораг, директор по анализу угроз компании Aqua Security, написал в своем электронном письме:

Вредоносная программа Perfctl представляет собой серьезную угрозу благодаря своей конструкции, которая позволяет ей ускользать от обнаружения, сохраняя при этом устойчивость на зараженных системах. Такая комбинация представляет собой сложную задачу для защитников, и, действительно, с этой вредоносной программой связано растущее число отчетов и обсуждений на различных форумах, подчеркивающих беду и разочарование пользователей, оказавшихся зараженными».

Perfctl использует руткит и изменяет некоторые системные утилиты, чтобы скрыть активность криптомайнера и программы для прокси-джекинга. Он легко вписывается в окружающую среду, используя, казалось бы, легитимные имена. Кроме того, архитектура Perfctl позволяет ему выполнять целый ряд вредоносных действий, от утечки данных до развертывания дополнительных полезных нагрузок. Благодаря своей универсальности он может быть использован для различных вредоносных целей, что делает его особенно опасным как для организаций, так и для частных лиц.

«Вредоносная программа всегда успевает перезапуститься».

Хотя Perfctl и некоторые из устанавливаемых им вредоносных программ обнаруживаются некоторыми антивирусными программами, исследователям Aqua Security не удалось найти никаких отчетов об исследованиях, посвященных этому вредоносному ПО. Однако им удалось найти множество тем на сайтах, посвященных разработчикам, в которых обсуждались заражения, похожие на эту программу.

Типичным является этот комментарий на Reddit, опубликованный на субреддите CentOS. Один из администраторов заметил, что два сервера были заражены криптовалютным угонщиком с именами perfcc и perfctl. Администратор попросил помощи в расследовании причины.

«Я узнал о вредоносном ПО только потому, что моя система мониторинга предупредила меня о 100-процентной загрузке процессора», - написал администратор в сообщении от 2023 апреля. «Однако процесс немедленно останавливался, когда я входил в систему через SSH или консоль. Как только я выходил из системы, вредоносная программа возобновляла работу в течение нескольких секунд или минут». Администратор продолжил:

Другие обсуждения включают: Reddit, Stack Overflow (испанский), forobeta (испанский), brainycp (русский), natnetwork (индонезийский), Proxmox (Deutsch), Camel2243 (китайский), svrforum (корейский), exabytes, virtualmin, serverfault и многие другие.Я пытался удалить вредоносную программу, следуя шагам, описанным на других форумах, но безрезультатно. Вредоносной программе всегда удается перезапуститься, как только я выхожу из системы. Я также проверил всю систему на наличие строки «perfcc» и нашел файлы, перечисленные ниже. Однако их удаление не решило проблему, так как при каждой перезагрузке он продолжает появляться заново.

После использования уязвимости или неправильной конфигурации код эксплойта загружает основную полезную нагрузку с сервера, который, в большинстве случаев, был взломан злоумышленником и превращен в канал для анонимного распространения вредоносного ПО. В атаке, направленной на медпот исследователей, полезная нагрузка называлась httpd. После выполнения файл копирует себя из памяти в новое место в каталоге /temp, запускает его, а затем завершает исходный процесс и удаляет загруженный двоичный файл.

После перемещения в каталог /tmp файл запускается под другим именем, которое имитирует имя известного Linux-процесса. Файл, размещенный на honeypot, имел имя sh. После этого файл создает локальный командно-контрольный процесс и пытается получить права root-системы, используя CVE-2021-4043, уязвимость повышения привилегий, которая была исправлена в 2021 году в Gpac, широко используемом мультимедийном фреймворке с открытым исходным кодом.

На диаграмме ниже показан направление атаки:

На следующем изображении показаны некоторые из имен, присвоенных установленным вредоносным файлам:

source: https://www.wired.com/story/perfctl-stealthy-malware-infected-linux-systems/