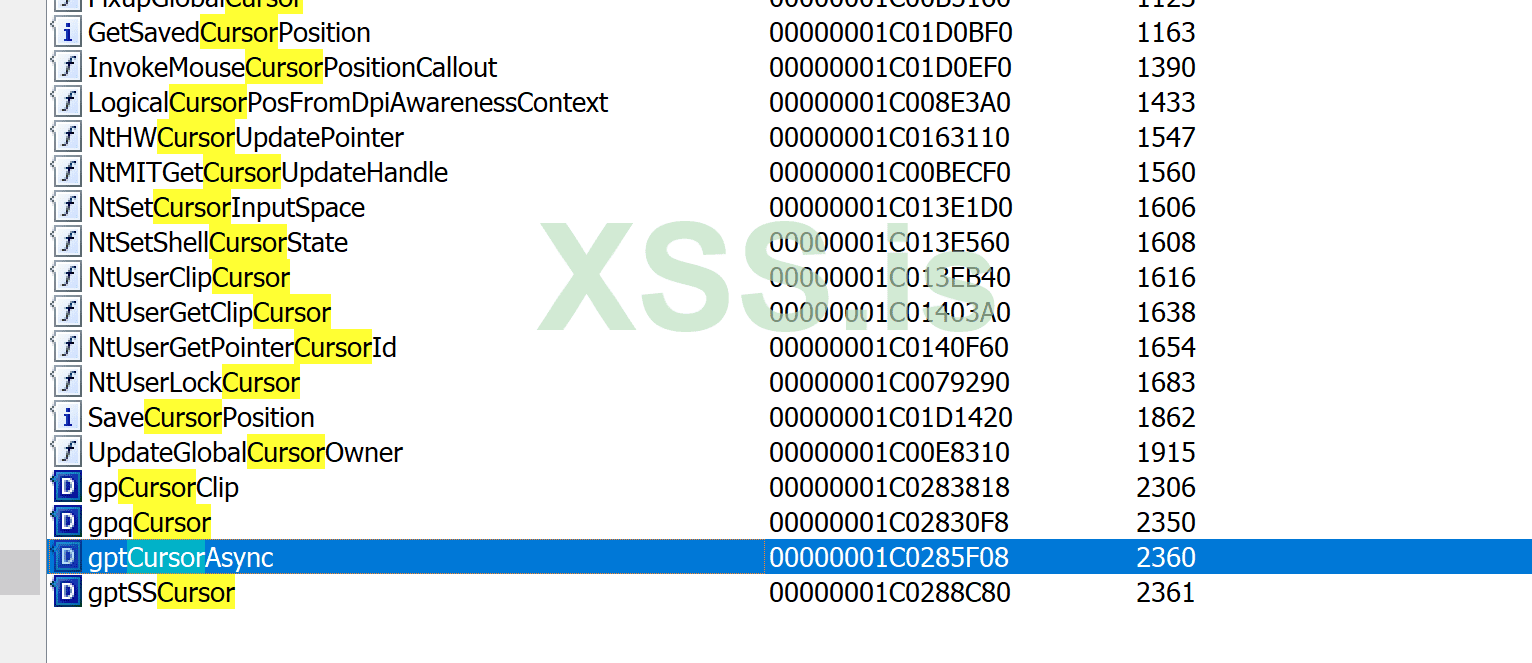

Здравствуйте, хотел бы получить мнение опытных людей касательно того, как я могу реализовать движение мыши, если у меня есть доступ к чтению и записи физической памяти. Я использую уязвимый драйвер, и с его помощью могу читать и записывать память, но я не могу редактировать код драйвера, так как он не мой. Единственный способ реализации движения мыши, о котором я подумал, это нахождение девайса мыши в физической памяти и отправление команды напрямую ему. Если вы знаете какой-то другой метод, буду рад его услышать.

Нужна помощь в реализации движения мыши я попробовал уже очень много способов и их всех блокируют(ntusersendinput и другие более низкоуровневые функции которые вызываются в usermode).

Как найти девайс мыши в физ памяти ? -_-

Заранее спасибо всем, кто поможет.

Пишу на С, С++

Нужна помощь в реализации движения мыши я попробовал уже очень много способов и их всех блокируют(ntusersendinput и другие более низкоуровневые функции которые вызываются в usermode).

Как найти девайс мыши в физ памяти ? -_-

Заранее спасибо всем, кто поможет.

Пишу на С, С++