Пожалуйста, обратите внимание, что пользователь заблокирован

Презентация: https://drive.google.com/file/d/1jHnVdjAcPGkuVPiakZBAOTp8uzMej6LY/view

В общем ничего нового для дедов, но помню, что кто-то из молодых раньше спрашивал.

и ты, Брут?...drive.google.com

Не понял. Это автора линк и я никуда не заливал. Или вы открывать боитесь?и ты, Брут?...

открывать боимся, залил копию для параноиков: https://files.catbox.moe/ctzlum.pdfНе понял. Это автора линк и я никуда не заливал. Или вы открывать боитесь?

Нет. Там же все по скрину видно.Там процесс от А до Я с практическим кодом или вода???

тогда скучноНет. Там же все по скрину видно.

Там описан процесс именно разработки, без технической составляющей, как процесс проектирование проекта.

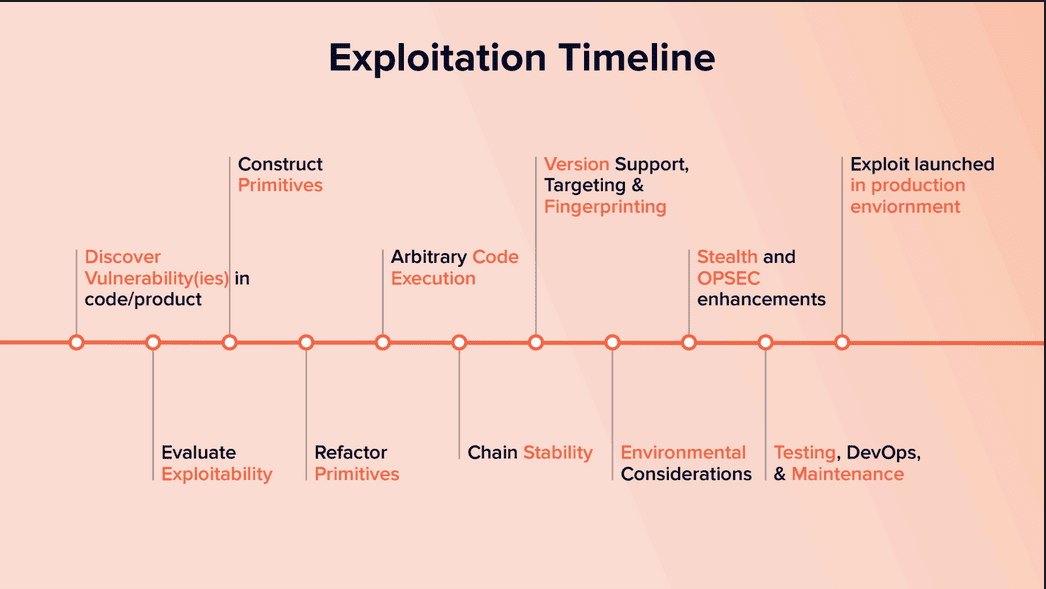

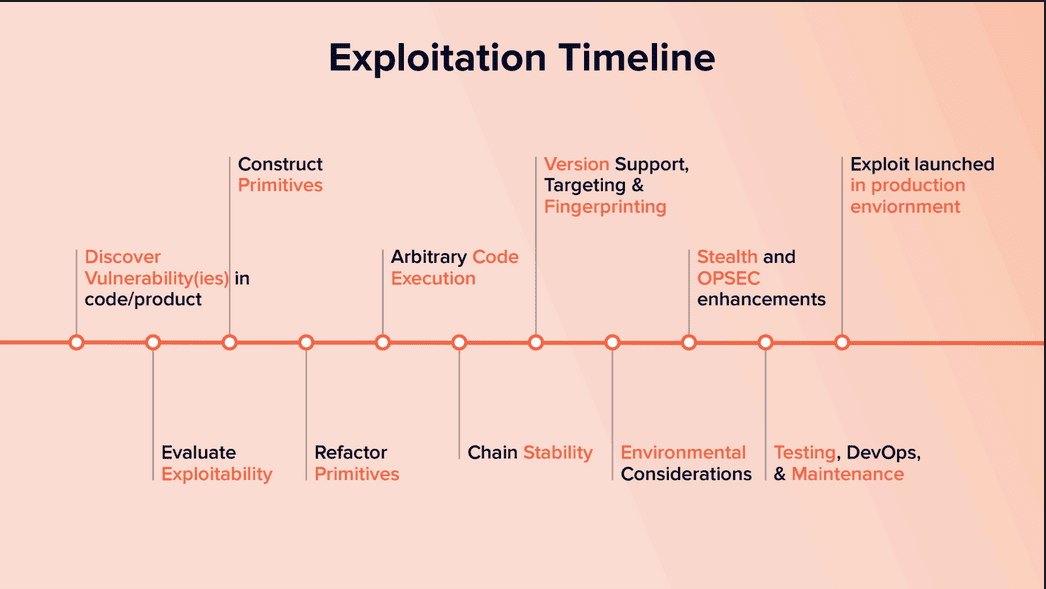

Обнаружение уязвимости --> оценка эксплуатабельности (можно использовать баг или нет) --> конструирование примитивов (получение чтение\записи памяти) -->получение ACE (произвольного выполнение кода). Собственно главное добраться до ACE. Условно если ты работаешь в команде ты можешь уже тут спихнуть дальнейшую допил экспа на коллег. xD . Дальше идет проверка стабильности цепочки, так как ты можешь объединить несколько уязвимостей, и надо чтобы ты стабильно получал ACE. --> Проверка затрагиваемых версий, где присутствует уязвимости (разработка многофункционального сплойта, определение версии продукта, чтобы адреса и оффсеты подходили под этот таргет) --> оценка сплойта на сколько он разрушительный получился --> улучшение пайлоада для раскрытого запуска и объяснение дурачкам из red team (OpSec) как пользовать сплойтом чтобы его не спалить --> тестирование и обслуживание сплойта (мб где-то что-то запилить надо) --> применение боевого сплойта в реальных условиях.

В обще это был кейнот, а не технических доклад с конфы BSides

В разделе есть куча информации с примерами, в том числе туториалы.тогда скучно

Видимо ты чего-то не понимаешь. Еще раз... Это не инструкция, а производственный процесс, которым пользуются команды\компании которые пишут сплойты для OpSec'a. Отдельные личности могут делать так как им хочется, а те кто работаю в команде там всегда такой процесс. Да и даже те кто работаю по отдельности, если захотят сделать свой зеро-клик, то всё равно будут следовать всем этапам. Тут нету такого этапа который можно было бы пропустить.хотя может и пригодиться но такое чувство будто никто строго по инструкции "от а до б" ничего не делает

lollобъяснение дурачкам из red team (OpSec) как пользовать сплойтом чтобы его не спалить