- Автор темы

- Добавить закладку

- #21

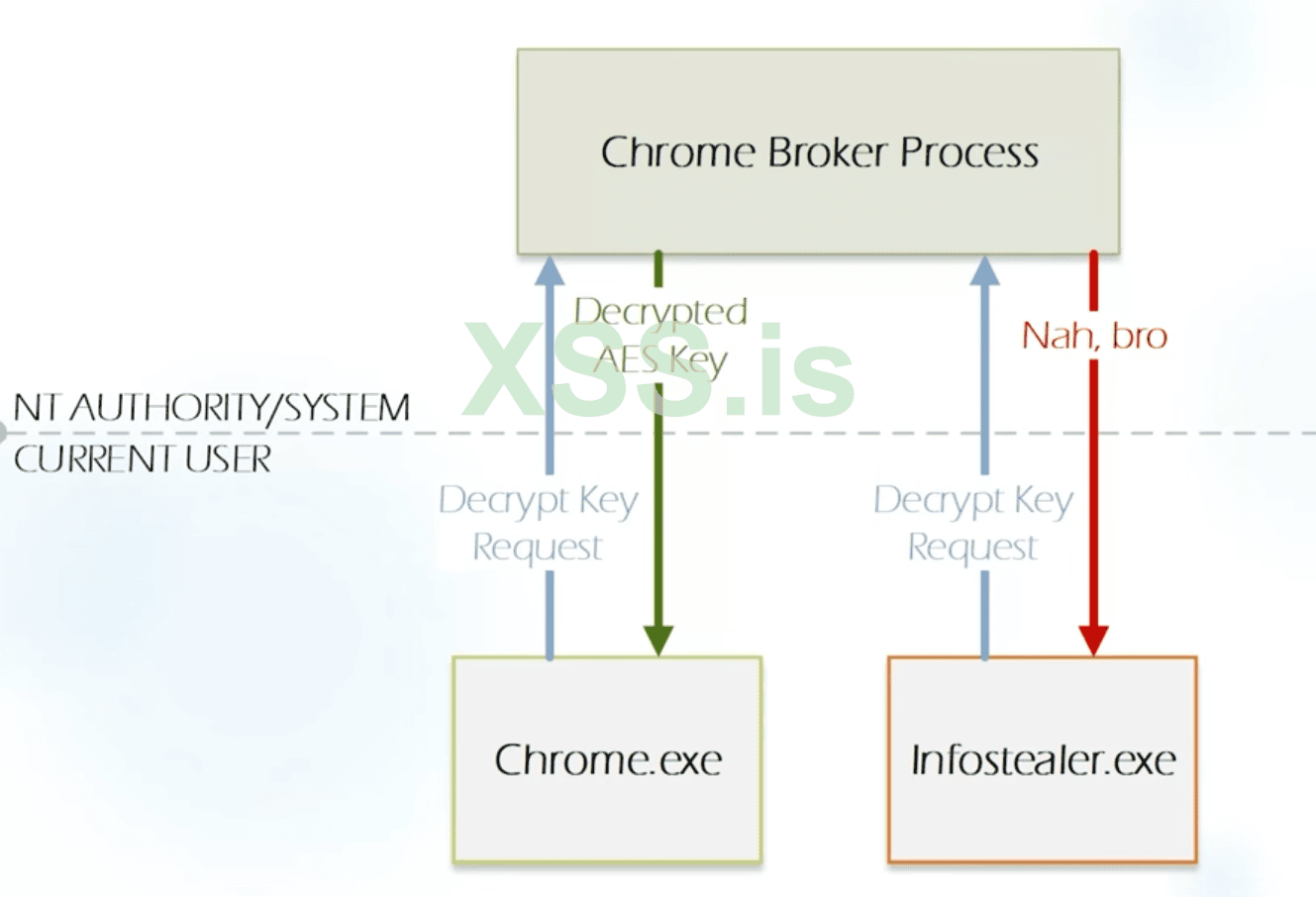

Вот с хромом сделал, а как быть с еджом, использую аналогичный метод для хрома но он не работает, там тупо я сравниваю appbound encryption key и они разные, как быть?Лично я реализовал если админ права есть, то делается полная расшифровка, без взаимодествия кома хрома. Стартуется свой же процесс как system и дальше через пайпы передаем сыну блобы дпапи которые нужно расшифровать в контексте system. Но после этого ждет сюрприз и ключ не остается расшифрованным. Второе шифрование ключа хрома утаили https://source.chromium.org/chromium/chromium/src/+/main:chrome/elevation_service/elevator.cc;l=29 здесь для хрома идет включение файла в котором есть определения на функции расшифровки, а папку internal не запушили гады. Поэтому логику шифрования получится узнать после реверса, хотя там нет ничего сложного, ничего такого нее намудрили они

Доков от эджа и интерфейсов от них не дано