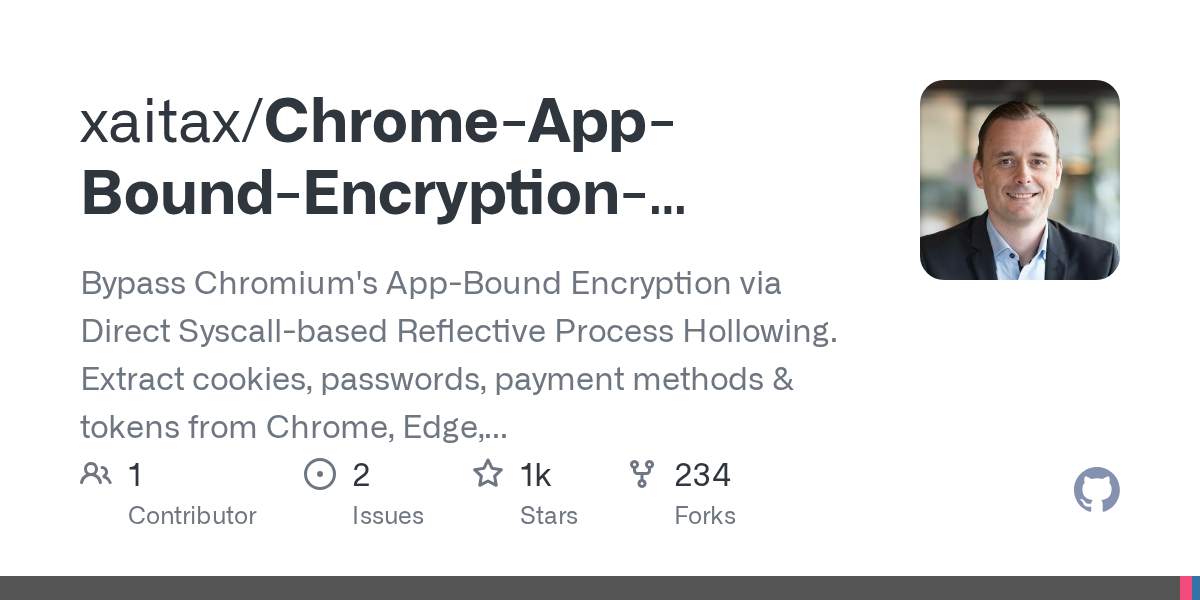

Всем здравствуйте, недавно хром обновился до новой версии и добавил новый алгоритм шифрования, кто сможет подсказать в какую сторону лучше посмотреть, просто везде так мало информации по этому поводу и со всех тем стиллеров кусками приходится выбирать.

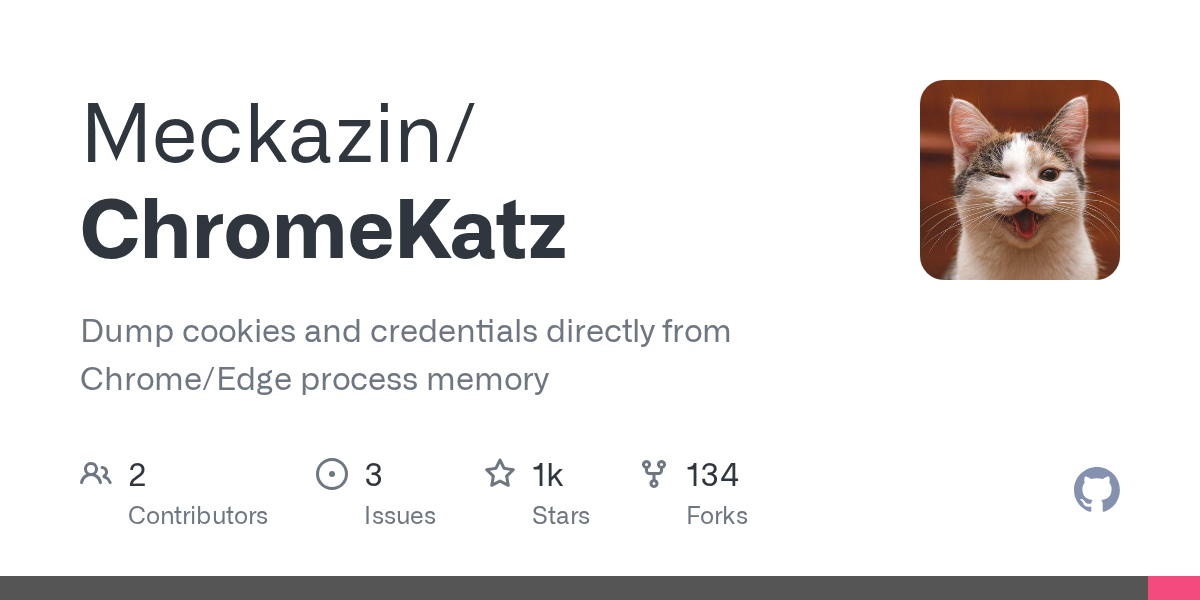

Единственное предположение которое я нашел это работа с памятью гугла, но в ней я ничего конкретного не обнаружил, можно конечно куки получать расшифрованные с хрома, но там только с текущего профиля браузера тогда будет идти сбор, получается по итогу нужен все таки ключ, который хранится в сервисе, но сервис я не обнаружил, да и не знаю что в сервисе искать, поэтому прошу подсказки.

Единственное предположение которое я нашел это работа с памятью гугла, но в ней я ничего конкретного не обнаружил, можно конечно куки получать расшифрованные с хрома, но там только с текущего профиля браузера тогда будет идти сбор, получается по итогу нужен все таки ключ, который хранится в сервисе, но сервис я не обнаружил, да и не знаю что в сервисе искать, поэтому прошу подсказки.