Пожалуйста, обратите внимание, что пользователь заблокирован

Немецкие правоохранительные органы начали активно использовать новые методы для деанонимизации пользователей сети Tor. Журналисты ARD-Politikmagazin Panorama и STRG_F (funk/NDR) выяснили, что спецслужбы Германии применяют длительный мониторинг серверов Tor, чтобы раскрыть личности пользователей. Такие меры направлены, прежде всего, на борьбу с преступностью в даркнете.

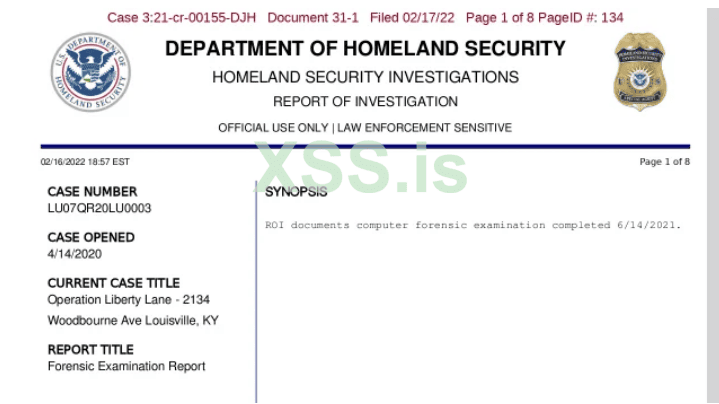

Исследования показали, что полученные данные обрабатываются специальными статистическими методами, которые позволяют полностью разрушить анонимность Tor. Журналисты смогли ознакомиться с документами, подтверждающими успешное применение подобных способов в четырёх случаях. Это первые зафиксированные случаи использования так называемого временного анализа «Timing-Analyse» в рамках одного уголовного дела. Ранее считалось, что подобные действия практически невозможны.

Tor — крупнейшая в мире сеть для анонимного использования интернета. Пользователи перенаправляют свои подключения через различные серверы, чтобы скрыть свои действия в сети. В мире насчитывается около 8 000 узлов Tor, расположенных в 50 странах. Около 2 млн. человек ежедневно используют эту сеть. Tor особенно популярен среди журналистов, правозащитников и активистов, особенно в странах с цензурой в интернете. Многие медиа, такие как Deutsche Welle, используют Tor, чтобы предоставлять доступ к своим сайтам в странах с ограничениями на свободное распространение информации.

Однако анонимность в сети Tor привлекает не только правозащитников, но и преступников, которые используют сеть для кибератак и ведения незаконной деятельности на даркнет-платформах. Ранее правоохранительные органы сталкивались с серьёзными техническими трудностями при попытках раскрыть личность пользователей. Однако недавние расследования Panorama и STRG_F показали, что стратегия была изменена, и теперь используется долговременное наблюдение за узлами сети.

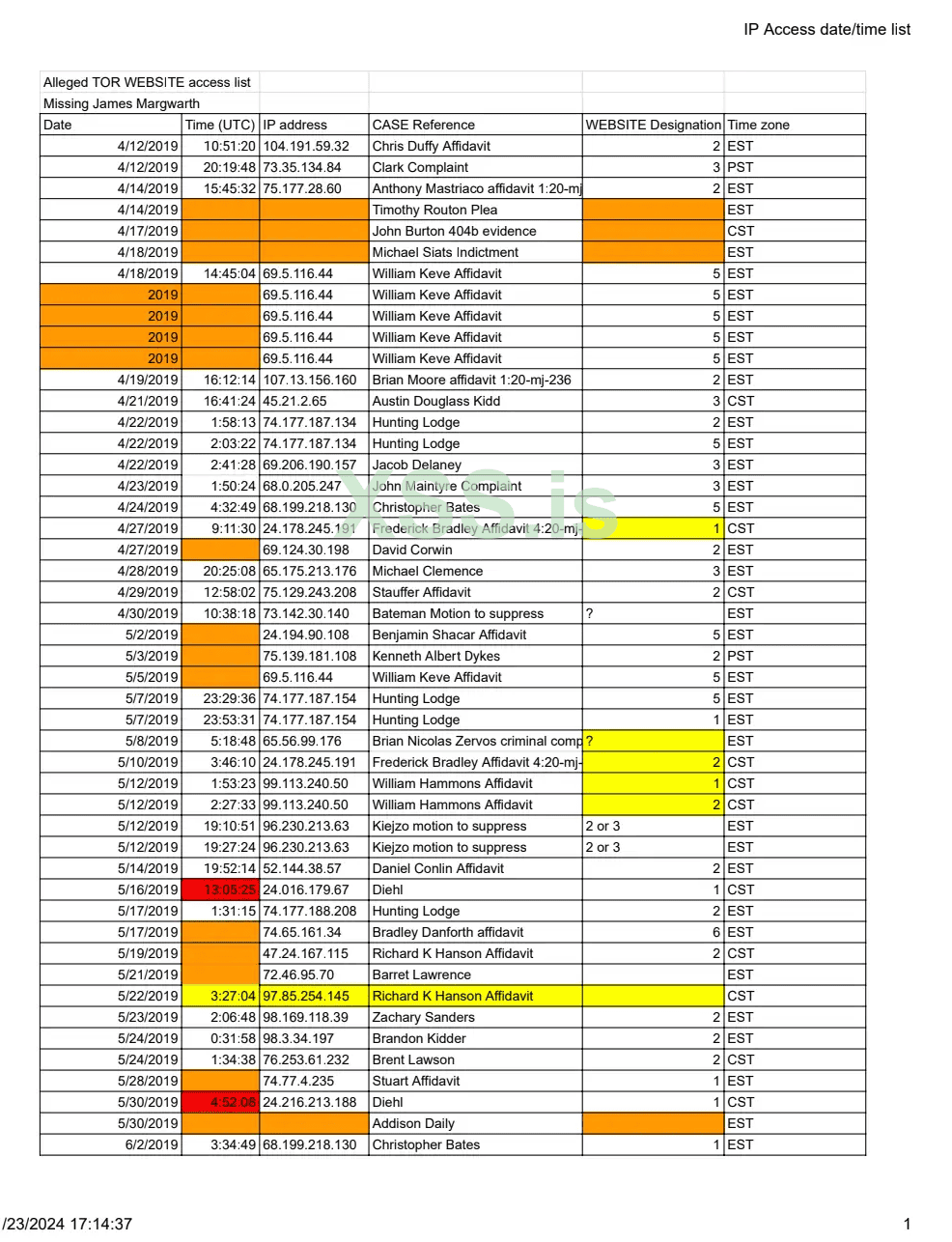

Суть Timing-Analyse заключается в мониторинге большого количества узлов Tor. Принцип работы метода заключается в сопоставлении временных меток передачи данных через различные узлы сети. Несмотря на многоуровневое шифрование соединений в Tor, анализ позволяет следить за движением данных между узлами и пользователями, выявляя определённые закономерности, которые могут указать на конкретного человека.

Даже если трафик многократно зашифрован, сопоставление времени отправки и получения пакетов данных даёт возможность определить источник соединения. Ключевым элементом техники является необходимость контролировать как можно больше узлов в сети Tor. Это делает возможным анализ корреляций между временем отправки и получением данных, что в конечном итоге приводит к деанонимизации.

Одним из успешных примеров применения данного метода стало дело против даркнет-платформы Boystown. Следователи смогли определить Tor-узлы, которые использовались одним из администраторов платформы для сокрытия своей деятельности. Специалисты также смогли выявить серверы чата, где общались члены преступных сообществ. Это позволило правоохранительным органам идентифицировать и арестовать преступников.

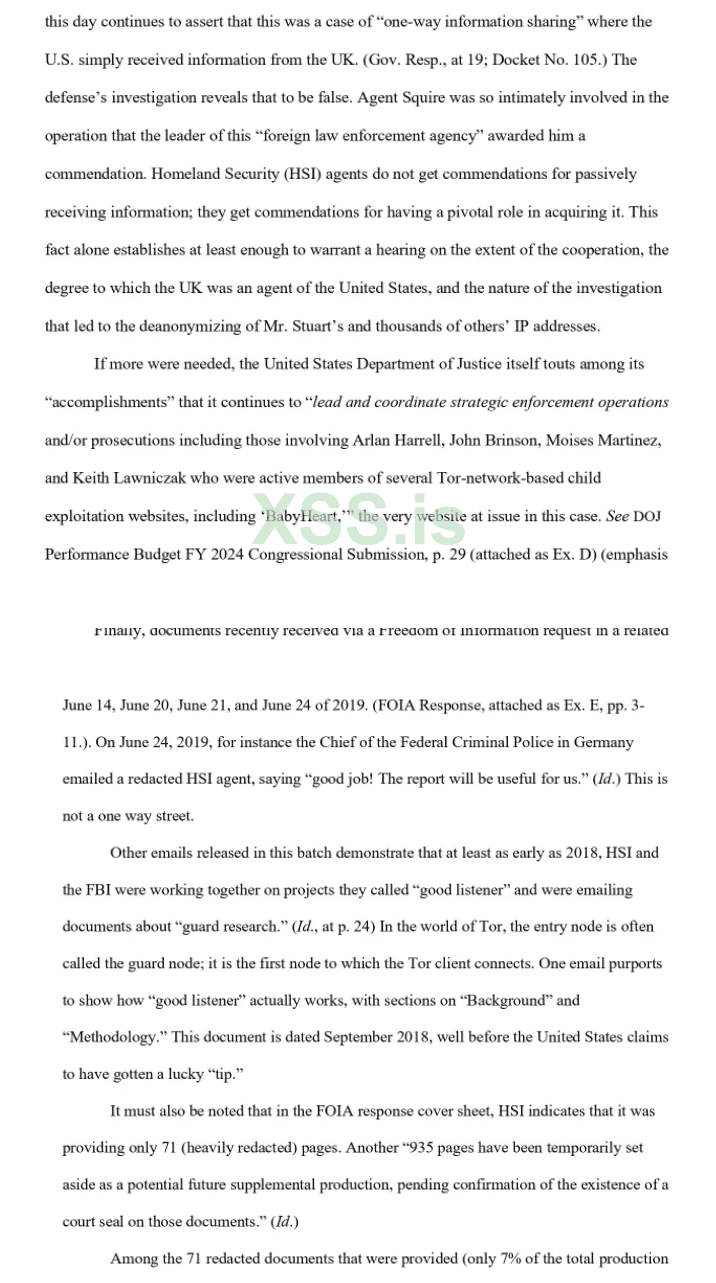

Сотрудничество с правоохранительными органами Нидерландов и США также сыграло ключевую роль в раскрытии преступлений, связанных с сетью Tor. Количество узлов, находящихся под контролем в Германии, значительно возросло за последние годы, что дало возможность шире использовать метод Timing-Analyse.

Эксперты предупреждают, что подобные технологии могут быть использованы не только для борьбы с преступностью, но и для преследования оппозиционеров в странах с репрессивными режимами. Представители Tor Project уже заявили, что принимают меры для повышения уровня анонимности пользователей, чтобы предотвратить подобные атаки в будущем.

Напомним, что недавно немецкие правоохранительные органы провели обыск в доме и офисе, зарегистрированных на адрес организации Artikel 5 e.V., занимающейся поддержкой сети Tor. Это уже второй подобный случай после аналогичного рейда в 2017 году.

tagesschau.de/investigativ/panorama/tor-netzwerk-100.html

Исследования показали, что полученные данные обрабатываются специальными статистическими методами, которые позволяют полностью разрушить анонимность Tor. Журналисты смогли ознакомиться с документами, подтверждающими успешное применение подобных способов в четырёх случаях. Это первые зафиксированные случаи использования так называемого временного анализа «Timing-Analyse» в рамках одного уголовного дела. Ранее считалось, что подобные действия практически невозможны.

Tor — крупнейшая в мире сеть для анонимного использования интернета. Пользователи перенаправляют свои подключения через различные серверы, чтобы скрыть свои действия в сети. В мире насчитывается около 8 000 узлов Tor, расположенных в 50 странах. Около 2 млн. человек ежедневно используют эту сеть. Tor особенно популярен среди журналистов, правозащитников и активистов, особенно в странах с цензурой в интернете. Многие медиа, такие как Deutsche Welle, используют Tor, чтобы предоставлять доступ к своим сайтам в странах с ограничениями на свободное распространение информации.

Однако анонимность в сети Tor привлекает не только правозащитников, но и преступников, которые используют сеть для кибератак и ведения незаконной деятельности на даркнет-платформах. Ранее правоохранительные органы сталкивались с серьёзными техническими трудностями при попытках раскрыть личность пользователей. Однако недавние расследования Panorama и STRG_F показали, что стратегия была изменена, и теперь используется долговременное наблюдение за узлами сети.

Суть Timing-Analyse заключается в мониторинге большого количества узлов Tor. Принцип работы метода заключается в сопоставлении временных меток передачи данных через различные узлы сети. Несмотря на многоуровневое шифрование соединений в Tor, анализ позволяет следить за движением данных между узлами и пользователями, выявляя определённые закономерности, которые могут указать на конкретного человека.

Даже если трафик многократно зашифрован, сопоставление времени отправки и получения пакетов данных даёт возможность определить источник соединения. Ключевым элементом техники является необходимость контролировать как можно больше узлов в сети Tor. Это делает возможным анализ корреляций между временем отправки и получением данных, что в конечном итоге приводит к деанонимизации.

Одним из успешных примеров применения данного метода стало дело против даркнет-платформы Boystown. Следователи смогли определить Tor-узлы, которые использовались одним из администраторов платформы для сокрытия своей деятельности. Специалисты также смогли выявить серверы чата, где общались члены преступных сообществ. Это позволило правоохранительным органам идентифицировать и арестовать преступников.

Сотрудничество с правоохранительными органами Нидерландов и США также сыграло ключевую роль в раскрытии преступлений, связанных с сетью Tor. Количество узлов, находящихся под контролем в Германии, значительно возросло за последние годы, что дало возможность шире использовать метод Timing-Analyse.

Эксперты предупреждают, что подобные технологии могут быть использованы не только для борьбы с преступностью, но и для преследования оппозиционеров в странах с репрессивными режимами. Представители Tor Project уже заявили, что принимают меры для повышения уровня анонимности пользователей, чтобы предотвратить подобные атаки в будущем.

Напомним, что недавно немецкие правоохранительные органы провели обыск в доме и офисе, зарегистрированных на адрес организации Artikel 5 e.V., занимающейся поддержкой сети Tor. Это уже второй подобный случай после аналогичного рейда в 2017 году.

tagesschau.de/investigativ/panorama/tor-netzwerk-100.html