Braza Bank под угрозой кибератак

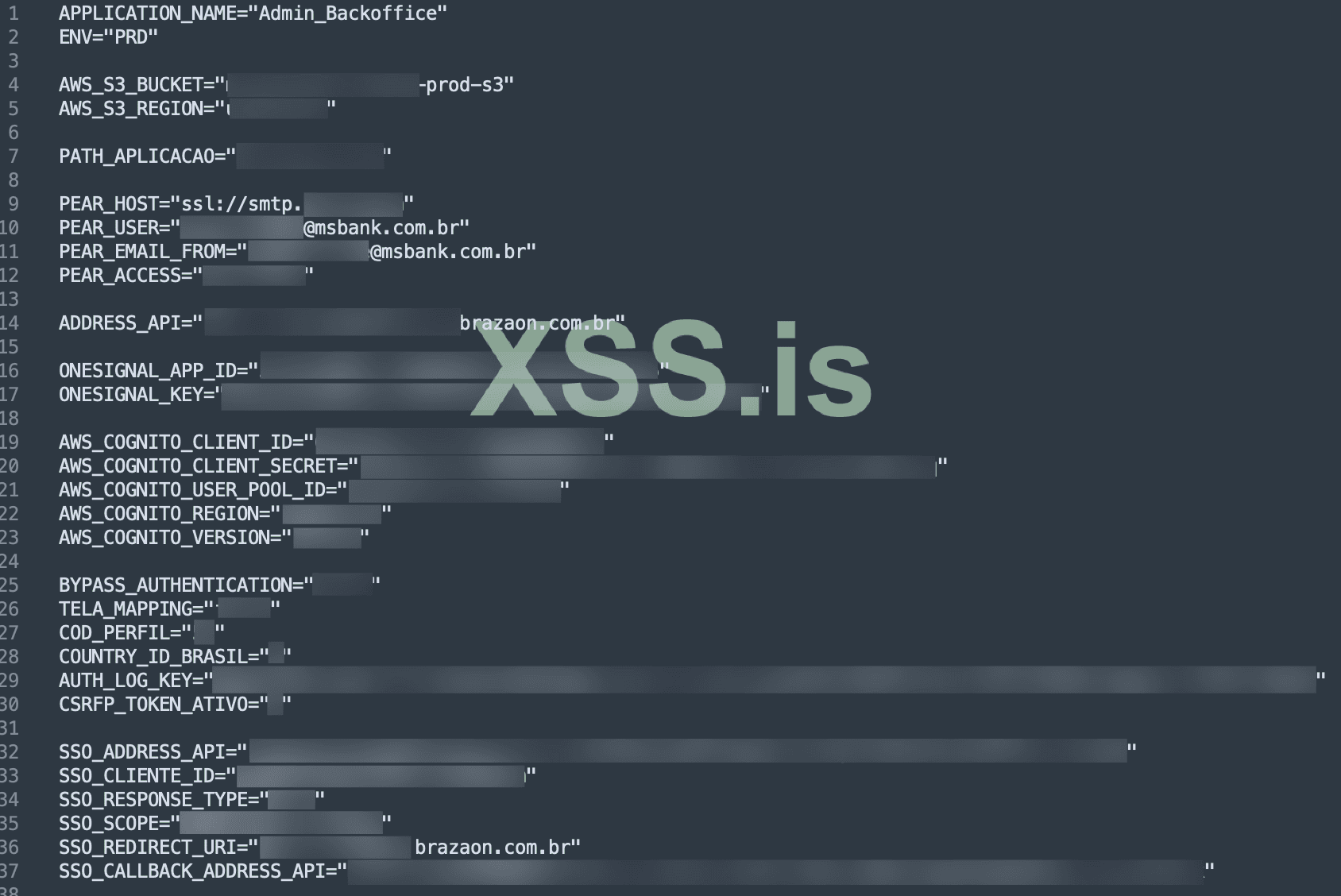

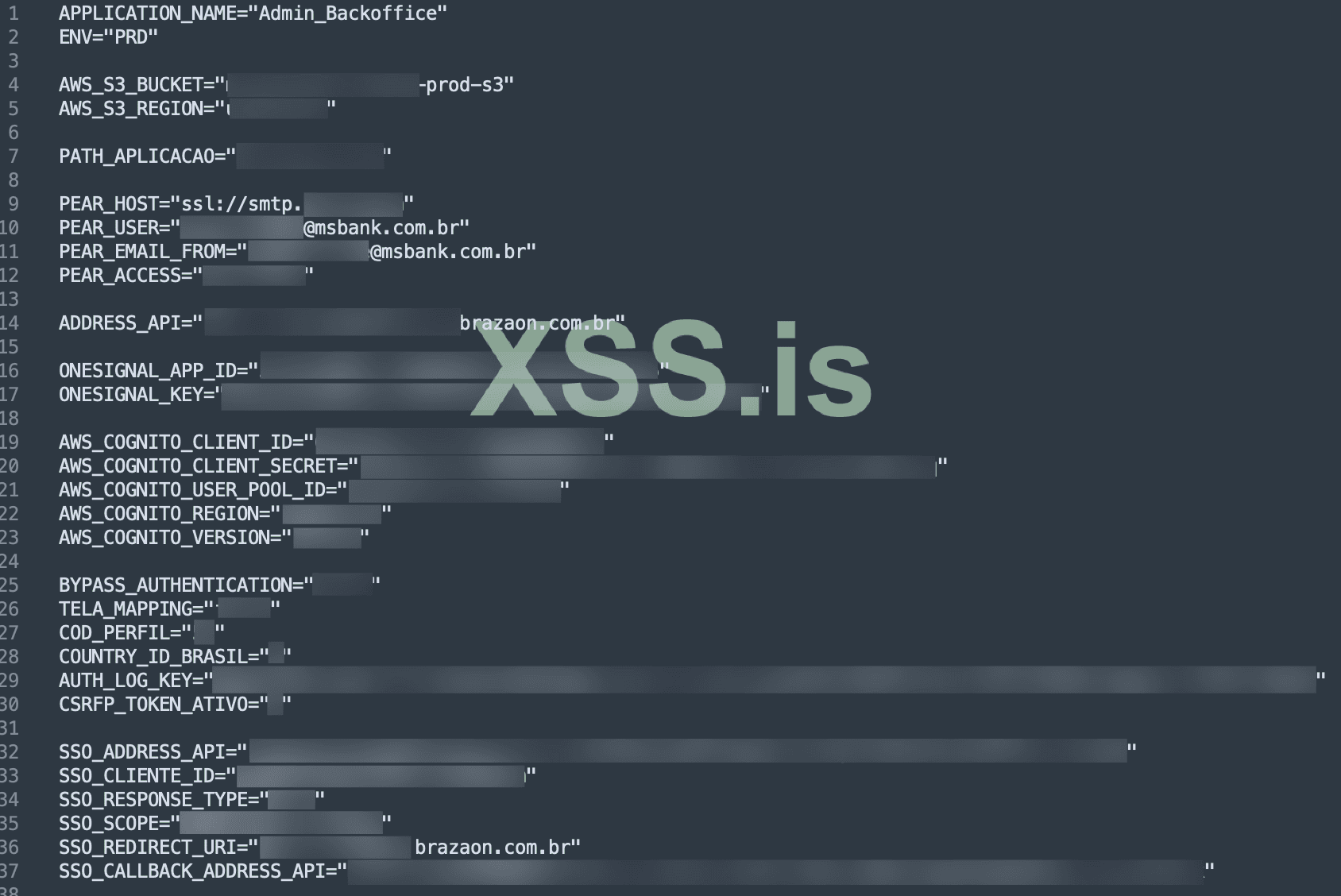

Исследователи обнаружили, что Braza Bank оставил публично доступным файл конфигурации окружения (.env), содержащий конфиденциальную информацию, такую как пароли и ключи API, которые могли помочь злоумышленникам в атаке на банк.

Файл .env хранит важные данные для работы системы, и его защита является ключевой для безопасности. К сожалению, Braza Bank не обеспечил надлежащую защиту, и файл был доступен в интернете целых десять месяцев.

Под угрозой оказались:

- Электронная почта и службы связи

- API и серверные службы

- Службы push-уведомлений

- Облачное хранилище и доступ к данным

- Службы аутентификации и авторизации

С утечкой учетных данных злоумышленники могут использовать системы банка для несанкционированного доступа к конфиденциальной информации клиентов, нарушать работу сервисов и вызывать утечки данных.

Атакующие также могут использовать системы электронной почты и уведомлений для фишинга или спама, манипулировать процессами аутентификации для выдачи себя за пользователей или получить доступ к чувствительным данным, хранящимся в облачных хранилищах.

Утекли следующие конфиденциальные данные:

- AWS Cognito: идентификатор клиента, секрет клиента и идентификатор пула пользователей

- OneSignal: идентификатор приложения и ключ

- PEAR Mail: SMTP-хост, адрес электронной почты и пароль

- Single Sign-On (SSO): точка авторизации, идентификатор клиента, тип ответа и область

- AWS S3: регион и имя хранилища

- Детали API-эндпоинтов

- Разные конфигурационные данные: флаги для обхода аутентификации, коды профилей, ключ журнала аутентификации

“Утечка файла конфигурации представляет серьезные риски в нескольких критических областях. Это может повлиять на службы аутентификации и авторизации, а также на системы электронной почты и связи. Кроме того, скомпрометированные API, серверные службы и облачные хранилища могут предоставить несанкционированный доступ к конфиденциальным данным,” — объяснили исследователи Cybernews.

“Утекшая информация может позволить злоумышленникам воспользоваться уязвимостями системы. Поэтому важно всегда защищать конфигурационные файлы, чтобы предотвратить утечки данных и несанкционированный доступ,” добавили они.

Источник

Такое раскрытие может не только навредить репутации банка и подорвать доверие клиентов, но и поставить пользователей под серьезный финансовый и личный риск.

Cybernews связался с Braza Bank, который оперативно закрыл доступ к файлу конфигурации. В официальном заявлении компания сообщила, что внутренние данные не пострадали. Они утверждают, что проверили утекшие учетные данные и обнаружили, что они “уже устарели или не имели достаточных прав для причинения вреда.”

“Мы добавили новые меры кибербезопасности и улучшили наши внутренние процессы для предотвращения подобных ситуаций,” — сообщил представитель компании.

Исследователи обнаружили, что Braza Bank оставил публично доступным файл конфигурации окружения (.env), содержащий конфиденциальную информацию, такую как пароли и ключи API, которые могли помочь злоумышленникам в атаке на банк.

Файл .env хранит важные данные для работы системы, и его защита является ключевой для безопасности. К сожалению, Braza Bank не обеспечил надлежащую защиту, и файл был доступен в интернете целых десять месяцев.

Под угрозой оказались:

- Электронная почта и службы связи

- API и серверные службы

- Службы push-уведомлений

- Облачное хранилище и доступ к данным

- Службы аутентификации и авторизации

С утечкой учетных данных злоумышленники могут использовать системы банка для несанкционированного доступа к конфиденциальной информации клиентов, нарушать работу сервисов и вызывать утечки данных.

Атакующие также могут использовать системы электронной почты и уведомлений для фишинга или спама, манипулировать процессами аутентификации для выдачи себя за пользователей или получить доступ к чувствительным данным, хранящимся в облачных хранилищах.

Утекли следующие конфиденциальные данные:

- AWS Cognito: идентификатор клиента, секрет клиента и идентификатор пула пользователей

- OneSignal: идентификатор приложения и ключ

- PEAR Mail: SMTP-хост, адрес электронной почты и пароль

- Single Sign-On (SSO): точка авторизации, идентификатор клиента, тип ответа и область

- AWS S3: регион и имя хранилища

- Детали API-эндпоинтов

- Разные конфигурационные данные: флаги для обхода аутентификации, коды профилей, ключ журнала аутентификации

“Утечка файла конфигурации представляет серьезные риски в нескольких критических областях. Это может повлиять на службы аутентификации и авторизации, а также на системы электронной почты и связи. Кроме того, скомпрометированные API, серверные службы и облачные хранилища могут предоставить несанкционированный доступ к конфиденциальным данным,” — объяснили исследователи Cybernews.

“Утекшая информация может позволить злоумышленникам воспользоваться уязвимостями системы. Поэтому важно всегда защищать конфигурационные файлы, чтобы предотвратить утечки данных и несанкционированный доступ,” добавили они.

Источник

Такое раскрытие может не только навредить репутации банка и подорвать доверие клиентов, но и поставить пользователей под серьезный финансовый и личный риск.

Cybernews связался с Braza Bank, который оперативно закрыл доступ к файлу конфигурации. В официальном заявлении компания сообщила, что внутренние данные не пострадали. Они утверждают, что проверили утекшие учетные данные и обнаружили, что они “уже устарели или не имели достаточных прав для причинения вреда.”

“Мы добавили новые меры кибербезопасности и улучшили наши внутренние процессы для предотвращения подобных ситуаций,” — сообщил представитель компании.