Oracle WebLogic Server — это сервер приложений, предназначенный для разработки, развертывания и управления корпоративными приложениями на основе стандартов Java EE и Jakarta EE. Он является ключевым компонентом Oracle Fusion Middleware, обеспечивая надёжную и масштабируемую среду.

Исследователи из Aqua Nautilus недавно обнаружили новое вредоносное ПО для Linux под названием Hadooken, которое активно использует уязвимости серверов Oracle WebLogic.

Вредоносное ПО для Linux, атакующее серверы WebLogic

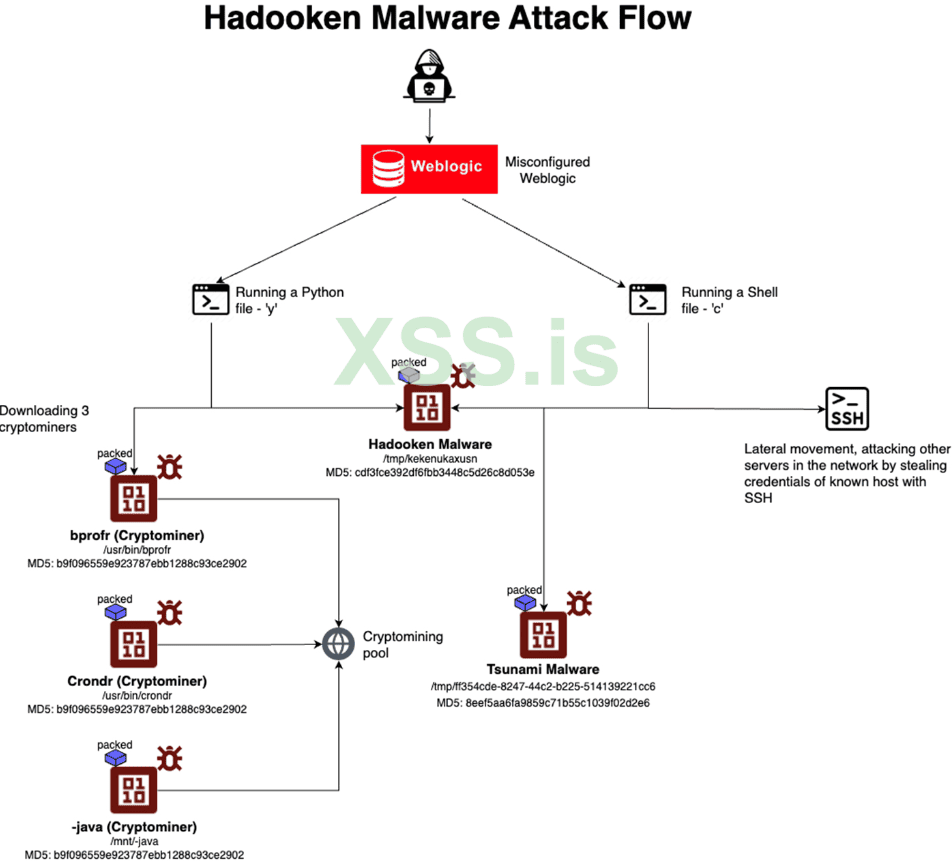

Вредоносное ПО Hadooken нацелено на серверы Oracle WebLogiс и использует слабые учетные данные администратора для получения первоначального доступа.Hadooken развёртывает два ключевых компонента:

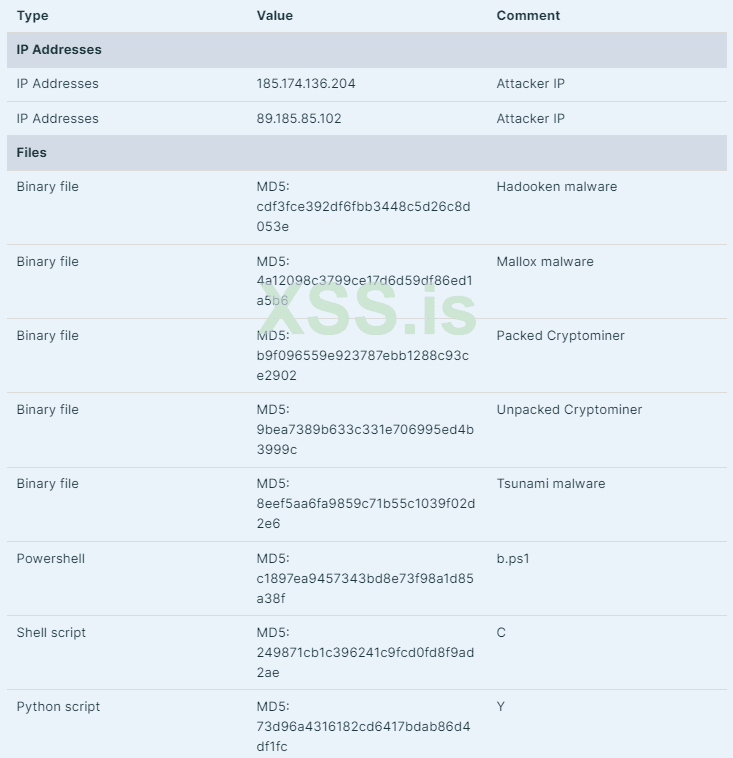

- Криптомайнер (MD5: 9bea7389b633c331e706995ed4b3999c)

- Малварь Tsunami (MD5: 8eef5aa6fa9859c71b55c1039f02d2e6)

Криптомайнер устанавливается в виде файлов:

- **/usr/bin/crondr**

- **/usr/bin/bprofr**

- **/mnt/-java**

Малварь Tsunami использует случайное имя файла в директории **/tmp**.

Устойчивость достигается через задания cron, создаваемые в **/etc/cron.<Period>/<Random String>** с различной частотой выполнения.

Для бокового перемещения малварь ищет SSH-данные в различных директориях. Она применяет техники уклонения, включая кодирование в base64, очистку логов и маскировку процессов.

Связанные IP-адреса 89.185.85.102 и 185.174.136.204 могут быть связаны с распределением программ-вымогателей, таких как Mallox (MD5: 4a12098c3799ce17d6d59df86ed1a5b6), RHOMBUS и NoEscape. Дополнительно, найден скрипт PowerShell b.ps1 (MD5: c1897ea9457343bd8e73f98a1d85a38f), который распространяет вымогатель Mallox, что свидетельствует о многоплатформенной стратегии атаки.

Кроме того, данные Shodan показывают, что более 230 тысяч серверов WebLogic подключены к интернету, из которых несколько сотен имеют уязвимые администраторские консоли, подлежащие эксплуатации.

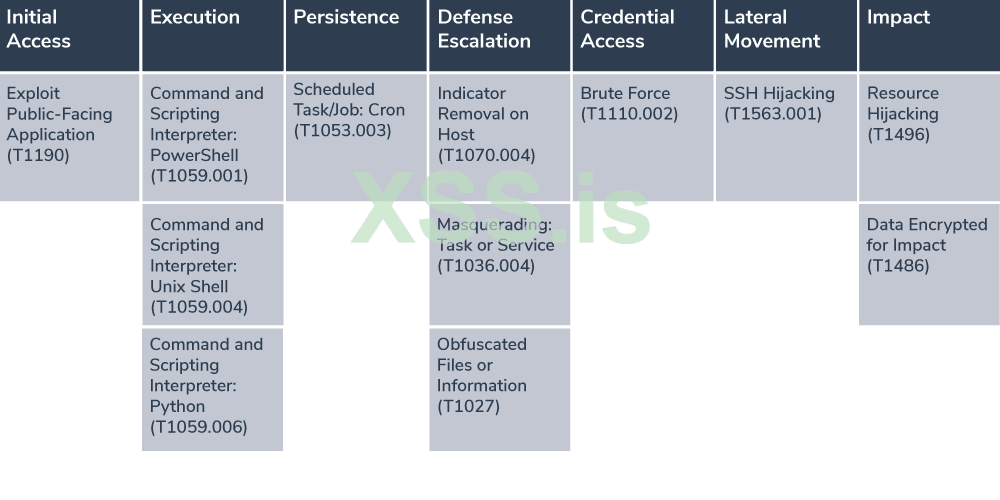

Ниже представлен фреймворк MITRE ATT&CK:

Меры предосторожности:

- Всегда используйте инструменты сканирования Infrastructure as Code (IaC) для обнаружения неправильных конфигураций до развертывания.

- Убедитесь, что используете инструменты Cloud Security Posture Management (CSPM) для проверки конфигураций облака на наличие рисков.

- Сканируйте кластеры Kubernetes на предмет неправильных конфигураций.

- Обеспечьте безопасность образов контейнеров и Docker-файлов.

- Мониторьте рабочие среды в реальном времени.

Индикаторы компрометации (IOCs)

Источник