Помимо операционных проблем, связанных с нехваткой кадров, CISO (Chief Information Security Officer) не дают спать по ночам стоимость эксплуатации платформ безопасности и расходы на их обучение.

Хотя руководители подразделений SecOps сталкиваются с различными проблемами в своей работе, среди них выделяются две: трудности, связанные с нехваткой специалистов в киберсфере, и проблемы, связанные с эксплуатацией и исследованием широко используемых инструментов.

Исследователи из Command Zero выпустили отчет о проблемах, с которыми сталкиваются руководители служб информационной безопасности (CISO) и другие лидеры. Данные были собраны в ходе сотен подробных интервью с профессионалами в области кибербезопасности из 15 отраслей. Исследователи утверждают, что за последние 40 лет определенные инновации стали маркерами для волн «цифровых инноваций», таких как создание Интернета, мобильных телефонов и облачных вычислений. Теперь же последняя волна инноваций пришла в виде искусственного интеллекта (ИИ). Во всех этих сферах преимущества, которые они дают, сопровождаются глубокими проблемами безопасности.

Где таланты, когда они нужны?

Главная и, казалось бы, очевидная проблема - нехватка квалифицированных кадров в области кибербезопасности, причем во всех дисциплинах, но особенно в области киберрасследований, говорится в отчете.

Вероятно, это связано с тем, что среднестатистический киберрасследователь должен соответствовать высоким требованиям, чтобы претендовать на такую должность. По мнению исследователей, такие аналитики должны быть «экспертами в предметной области», когда речь идет об анализе, и обладать знаниями об источниках данных на уровне администратора.

Учитывая постоянную нехватку киберпрофессионалов, отвечающих столь высоким требованиям к квалификации и знаниям, существующие команды работают на пределе возможностей, некоторые из них работают на двух работах, чтобы быть в курсе последних угроз. Хотя это и позволяет поддерживать бизнес на плаву, но может привести к выгоранию, упущениям и, в конечном счете, к снижению общей эффективности борьбы с потенциальными угрозами.

Кроме того, для того чтобы накопить столь значительный объем знаний и стать аналитиком такого рода, необходимо работать в среде, которая подчеркивает и поощряет важность постоянного обучения. Однако, по словам исследователей, «это непросто, когда команды постоянно находятся в режиме пожаротушения».

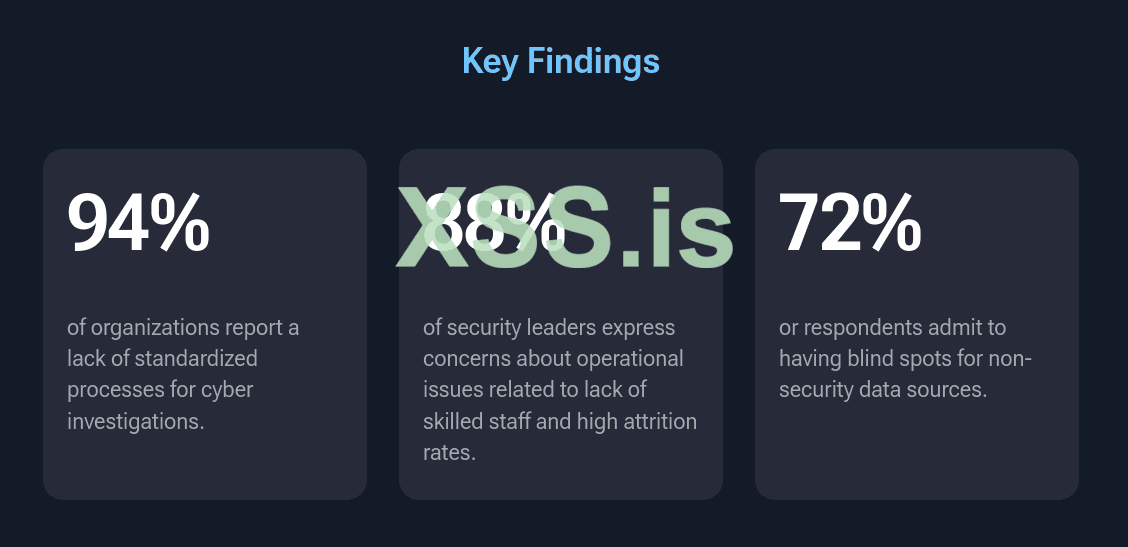

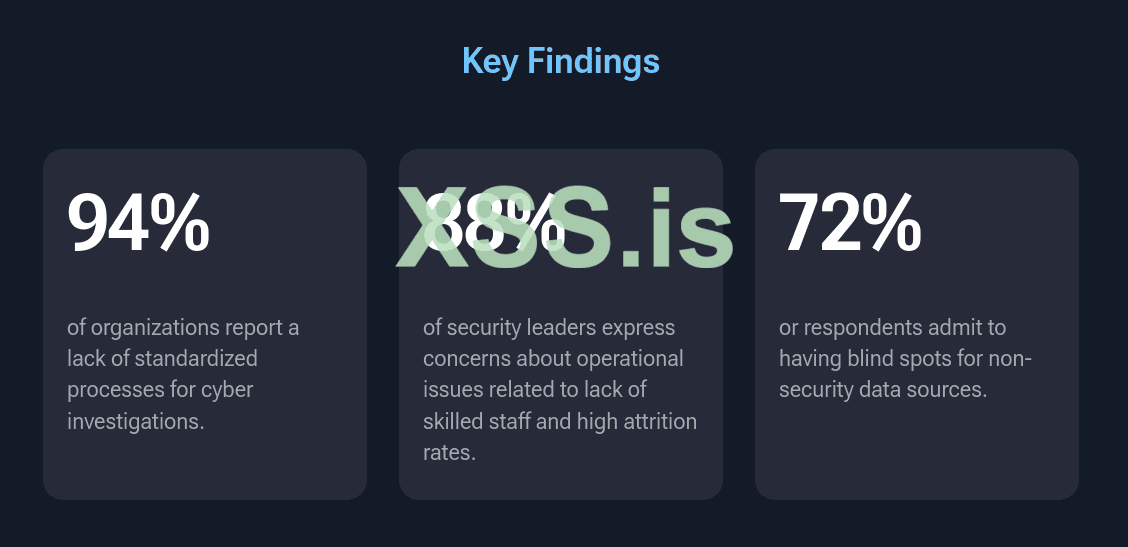

Из-за этой нехватки 88 % опрошенных выразили обеспокоенность оперативными проблемами, связанными с нехваткой персонала, в то время как угрозы продолжают расти. Кроме того, 74 % респондентов заявили, что, по их мнению, их команда не обладает достаточными навыками работы с публичным облаком для проведения «высококачественных расследований».

Три инструмента относятся к числу наиболее широко используемых SecOps командами SOC и IR в отрасли: обнаружение и реагирование на конечные точки и другие атаки (EDR/XDR), управление информацией и событиями безопасности (SIEM), а также оркестровка безопасности, автоматизация и реагирование на атаки безопасности (SOAR). Все три направления ставят перед киберпрофессионалами свои собственные задачи.

EDR/XDR, по мнению исследователей, является наиболее часто используемым инструментом расследования, но он имеет свои ограничения, когда дело доходит до корреляции сетевой и облачной телеметрии. Кроме того, это дорого - использование EDR/XDR «в масштабах облачной среды» может быть дорогостоящим, а это значит, что когда они используются, то не в полной мере реализуют свой потенциал, что приводит к пробелам в видимости.

Около 59 % респондентов указали на расходы на персонал, связанные с использованием SIEM для проведения расследований. Три четверти респондентов сообщают, что у них «не хватает ресурсов и навыков, необходимых для интеграции источников данных в SIEM и SOAR», и некоторые из них прибегают к услугам сторонних организаций для поддержания систем в рабочем состоянии.

Вероятно, между ними существует взаимосвязь, поскольку развертывание, настройка и обслуживание SIEM требует узкоспециализированных навыков; обучение этим навыкам стоит дорого, что делает их дорогостоящими для развития и культивирования, а тем более для укомплектования штата, когда они кажутся столь востребованными.

К сожалению, ни один из этих трех инструментов не обеспечивает 100-процентного охвата всех ИТ-систем. Исследователи рекомендуют компаниям инвестировать в концептуальное и технологическое обучение операциям безопасности и выявлять возможные пробелы в защите.

Кадровый дефицит и вакансии: Что лучше?

Кибер индустрия уже много лет жалуется на нехватку кадров, призывая людей подавать заявления о приеме на работу в отрасль, которая, как утверждается, может многое предложить. Но на самом ли деле кто-то нанимает сотрудников? По всей видимости, да, но соискатели должны быть хорошо квалифицированы.

«Большинство позиций в сфере кибербезопасности требуют междисциплинарного опыта и способностей в области ИТ», - говорят исследователи отчета, отмечая, что нанять сотрудников непросто. «В отличие от роли системного администратора, которая требует специализации только на одном виде систем, роли специалистов по кибербезопасности требуют фундаментального понимания сетевых технологий, конечных защищаемых устройств, приложений и систем. Это делает эти роли труднодоступными».

Кроме того, существует высокий спрос со стороны многих конкурирующих компаний на одних и тех же квалифицированных специалистов. Это означает, что у таких сотрудников много вариантов, что приводит к большой текучести кадров в бесконечном порочном круге.

Их рекомендации по поиску работы? Ищите киберстажировки и работу с частичной занятостью еще во время учебы в школе, или стремитесь к смежным должностям, чтобы получить опыт.

«Ваш путь в кибербезопасность может лежать через сетевые технологии, системную инженерию или разработку программного обеспечения», - говорят исследователи. «Хотя это может показаться нелогичным, многие специалисты по безопасности начинали свою карьеру в ИТ как неспециалисты по безопасности. Поэтому, начав с должности сетевого специалиста или системного инженера, вы сможете получить междисциплинарный опыт, необходимый для работы в киберпространстве».

источник: https://www.darkreading.com/cyberse...fing-shortages-remain-cisos-biggest-challenge

Хотя руководители подразделений SecOps сталкиваются с различными проблемами в своей работе, среди них выделяются две: трудности, связанные с нехваткой специалистов в киберсфере, и проблемы, связанные с эксплуатацией и исследованием широко используемых инструментов.

Исследователи из Command Zero выпустили отчет о проблемах, с которыми сталкиваются руководители служб информационной безопасности (CISO) и другие лидеры. Данные были собраны в ходе сотен подробных интервью с профессионалами в области кибербезопасности из 15 отраслей. Исследователи утверждают, что за последние 40 лет определенные инновации стали маркерами для волн «цифровых инноваций», таких как создание Интернета, мобильных телефонов и облачных вычислений. Теперь же последняя волна инноваций пришла в виде искусственного интеллекта (ИИ). Во всех этих сферах преимущества, которые они дают, сопровождаются глубокими проблемами безопасности.

Где таланты, когда они нужны?

Главная и, казалось бы, очевидная проблема - нехватка квалифицированных кадров в области кибербезопасности, причем во всех дисциплинах, но особенно в области киберрасследований, говорится в отчете.

Вероятно, это связано с тем, что среднестатистический киберрасследователь должен соответствовать высоким требованиям, чтобы претендовать на такую должность. По мнению исследователей, такие аналитики должны быть «экспертами в предметной области», когда речь идет об анализе, и обладать знаниями об источниках данных на уровне администратора.

Учитывая постоянную нехватку киберпрофессионалов, отвечающих столь высоким требованиям к квалификации и знаниям, существующие команды работают на пределе возможностей, некоторые из них работают на двух работах, чтобы быть в курсе последних угроз. Хотя это и позволяет поддерживать бизнес на плаву, но может привести к выгоранию, упущениям и, в конечном счете, к снижению общей эффективности борьбы с потенциальными угрозами.

Кроме того, для того чтобы накопить столь значительный объем знаний и стать аналитиком такого рода, необходимо работать в среде, которая подчеркивает и поощряет важность постоянного обучения. Однако, по словам исследователей, «это непросто, когда команды постоянно находятся в режиме пожаротушения».

Из-за этой нехватки 88 % опрошенных выразили обеспокоенность оперативными проблемами, связанными с нехваткой персонала, в то время как угрозы продолжают расти. Кроме того, 74 % респондентов заявили, что, по их мнению, их команда не обладает достаточными навыками работы с публичным облаком для проведения «высококачественных расследований».

Три инструмента относятся к числу наиболее широко используемых SecOps командами SOC и IR в отрасли: обнаружение и реагирование на конечные точки и другие атаки (EDR/XDR), управление информацией и событиями безопасности (SIEM), а также оркестровка безопасности, автоматизация и реагирование на атаки безопасности (SOAR). Все три направления ставят перед киберпрофессионалами свои собственные задачи.

EDR/XDR, по мнению исследователей, является наиболее часто используемым инструментом расследования, но он имеет свои ограничения, когда дело доходит до корреляции сетевой и облачной телеметрии. Кроме того, это дорого - использование EDR/XDR «в масштабах облачной среды» может быть дорогостоящим, а это значит, что когда они используются, то не в полной мере реализуют свой потенциал, что приводит к пробелам в видимости.

Около 59 % респондентов указали на расходы на персонал, связанные с использованием SIEM для проведения расследований. Три четверти респондентов сообщают, что у них «не хватает ресурсов и навыков, необходимых для интеграции источников данных в SIEM и SOAR», и некоторые из них прибегают к услугам сторонних организаций для поддержания систем в рабочем состоянии.

Вероятно, между ними существует взаимосвязь, поскольку развертывание, настройка и обслуживание SIEM требует узкоспециализированных навыков; обучение этим навыкам стоит дорого, что делает их дорогостоящими для развития и культивирования, а тем более для укомплектования штата, когда они кажутся столь востребованными.

К сожалению, ни один из этих трех инструментов не обеспечивает 100-процентного охвата всех ИТ-систем. Исследователи рекомендуют компаниям инвестировать в концептуальное и технологическое обучение операциям безопасности и выявлять возможные пробелы в защите.

Кадровый дефицит и вакансии: Что лучше?

Кибер индустрия уже много лет жалуется на нехватку кадров, призывая людей подавать заявления о приеме на работу в отрасль, которая, как утверждается, может многое предложить. Но на самом ли деле кто-то нанимает сотрудников? По всей видимости, да, но соискатели должны быть хорошо квалифицированы.

«Большинство позиций в сфере кибербезопасности требуют междисциплинарного опыта и способностей в области ИТ», - говорят исследователи отчета, отмечая, что нанять сотрудников непросто. «В отличие от роли системного администратора, которая требует специализации только на одном виде систем, роли специалистов по кибербезопасности требуют фундаментального понимания сетевых технологий, конечных защищаемых устройств, приложений и систем. Это делает эти роли труднодоступными».

Кроме того, существует высокий спрос со стороны многих конкурирующих компаний на одних и тех же квалифицированных специалистов. Это означает, что у таких сотрудников много вариантов, что приводит к большой текучести кадров в бесконечном порочном круге.

Их рекомендации по поиску работы? Ищите киберстажировки и работу с частичной занятостью еще во время учебы в школе, или стремитесь к смежным должностям, чтобы получить опыт.

«Ваш путь в кибербезопасность может лежать через сетевые технологии, системную инженерию или разработку программного обеспечения», - говорят исследователи. «Хотя это может показаться нелогичным, многие специалисты по безопасности начинали свою карьеру в ИТ как неспециалисты по безопасности. Поэтому, начав с должности сетевого специалиста или системного инженера, вы сможете получить междисциплинарный опыт, необходимый для работы в киберпространстве».

источник: https://www.darkreading.com/cyberse...fing-shortages-remain-cisos-biggest-challenge