Всем доброго времени суток

Была очень интересна тема криптования файлов и сокрытия вредоносов от антивирусных-программ

Сразу скажу я полный чайник и делал это исключительно из любопытства

Пару увлекательных вечеров просидел с chatgpt и получился примитивный криптор на C++

Кода не будет, просто есть пару абстрактных вопросов чтобы расставить все точки над И

Коротко и просто опишу алгоритм:

Получается есть вредонос.exe , криптор берет его двоичный код, шифрует его XOR-шифрованием и на выходе получаю наш зашифрованный вредонос в виде encrypted_program.bin

Далее стаб. Внутри ключ для расшифровки шифра, стаб расшифровует и запускает вредонос. Берет он двоичный зашифрованный код из encrypted_program.bin который будет спрятан в заголовках PE файла этого же стаба после компиляции

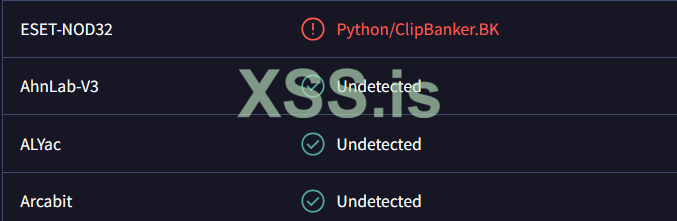

Протестил, нашел старый билд стилера на фо, на выходе получил из 45 детектов 25 на virustotal. Почти в 2 раза меньше детеков (пс я знаю что vt сливает это все дело)

Теперь вопросы:

1. Это я описал процесс работы стабового криптора, верно? Какие еще самые популярные виды крипторов существуют и можете пожалуйста в двух словах очень просто описать принцип работы каждого?

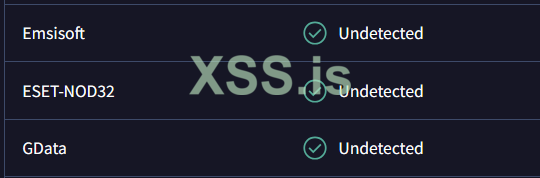

2.После залива на VT через пару-тройку часов кол-во детектов почти вернулось на свой исход 40 детектов. Почему не достаточно просто поменять ключ для расшифровки нашего XOR-алгоритма на другой чтобы снова вернулось 25 детеков? Видел термины "почистить стаб", что в себя включает эта чистка?

3.Правильно ли я понимаю, что такой простой вид криптования может скрыть от некоторых антивирусов только на этапе scantime? т.е когда мы не запускаем программу. А чтобы скрыть для runtime нужно запускать в памяти используя runPE/loadPE

Пожалуйста не кидайтесь камнями, возможно то что я описал выше вообще нельзя назвать криптором. Просто почитал в разных темах на разных форумах и как-то так выстроилось представление о стабовом крипторе

И спасибо за внимание

Была очень интересна тема криптования файлов и сокрытия вредоносов от антивирусных-программ

Сразу скажу я полный чайник и делал это исключительно из любопытства

Пару увлекательных вечеров просидел с chatgpt и получился примитивный криптор на C++

Кода не будет, просто есть пару абстрактных вопросов чтобы расставить все точки над И

Коротко и просто опишу алгоритм:

Получается есть вредонос.exe , криптор берет его двоичный код, шифрует его XOR-шифрованием и на выходе получаю наш зашифрованный вредонос в виде encrypted_program.bin

Далее стаб. Внутри ключ для расшифровки шифра, стаб расшифровует и запускает вредонос. Берет он двоичный зашифрованный код из encrypted_program.bin который будет спрятан в заголовках PE файла этого же стаба после компиляции

Протестил, нашел старый билд стилера на фо, на выходе получил из 45 детектов 25 на virustotal. Почти в 2 раза меньше детеков (пс я знаю что vt сливает это все дело)

Теперь вопросы:

1. Это я описал процесс работы стабового криптора, верно? Какие еще самые популярные виды крипторов существуют и можете пожалуйста в двух словах очень просто описать принцип работы каждого?

2.После залива на VT через пару-тройку часов кол-во детектов почти вернулось на свой исход 40 детектов. Почему не достаточно просто поменять ключ для расшифровки нашего XOR-алгоритма на другой чтобы снова вернулось 25 детеков? Видел термины "почистить стаб", что в себя включает эта чистка?

3.Правильно ли я понимаю, что такой простой вид криптования может скрыть от некоторых антивирусов только на этапе scantime? т.е когда мы не запускаем программу. А чтобы скрыть для runtime нужно запускать в памяти используя runPE/loadPE

Пожалуйста не кидайтесь камнями, возможно то что я описал выше вообще нельзя назвать криптором. Просто почитал в разных темах на разных форумах и как-то так выстроилось представление о стабовом крипторе

И спасибо за внимание