- Цена

- 1500

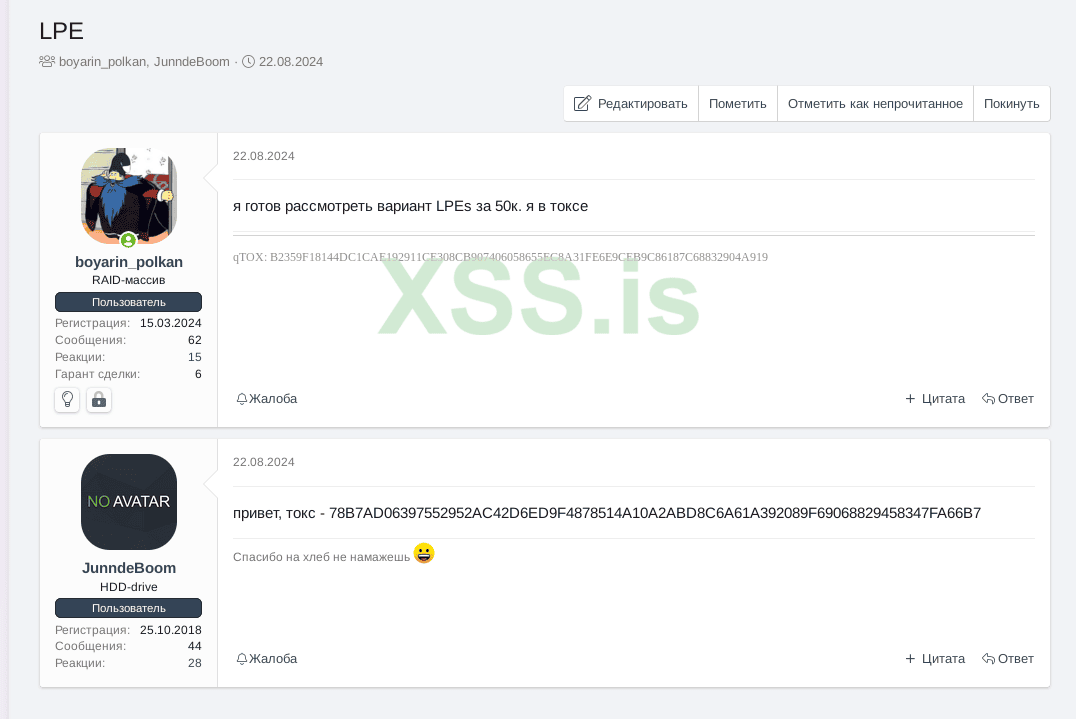

- Контакты

- 001CBD96448F3195F388C0346D6395F36C38795065D3CED8530814CCA7C3EB7EF94EBF08F0E0

Продаю собранный CVE-2024-30088 в powershell с loadpe с обходом amsi и etw.

Выход файла в .ps1 - можете загрузить на пастбин и одной командой скачивать.

Патчит амси и запускает сплойт в памяти.

Повышает привелегии с любых прав до SYSTEM на системах Windows 10, 11, 2016, 2019.

Выход файла в .ps1 - можете загрузить на пастбин и одной командой скачивать.

Патчит амси и запускает сплойт в памяти.

Повышает привелегии с любых прав до SYSTEM на системах Windows 10, 11, 2016, 2019.