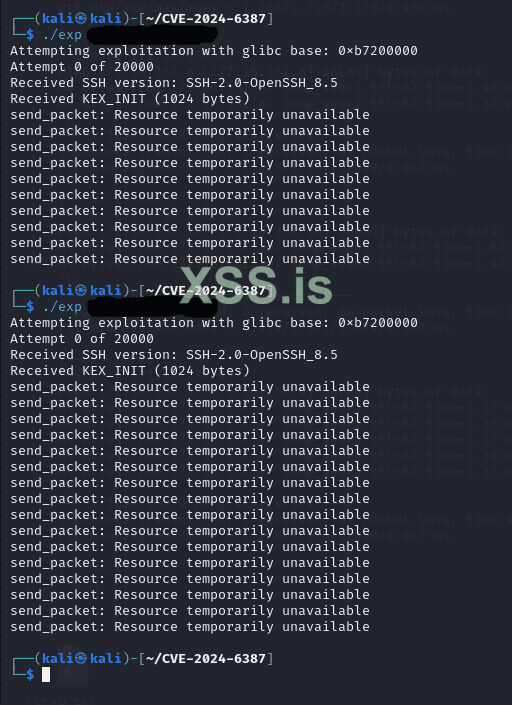

В общем, пытаюсь пробиться по уязвимому открытому SSH, но в пейлоад не стучит. Хотя сделал все правильно. Подскажите как решить эту проблему, буду очень благодарен!

Скриншот прикрепил, так же буду очень благодарен за другие реализации эксплоита для данной уязвимости.

Скриншот прикрепил, так же буду очень благодарен за другие реализации эксплоита для данной уязвимости.