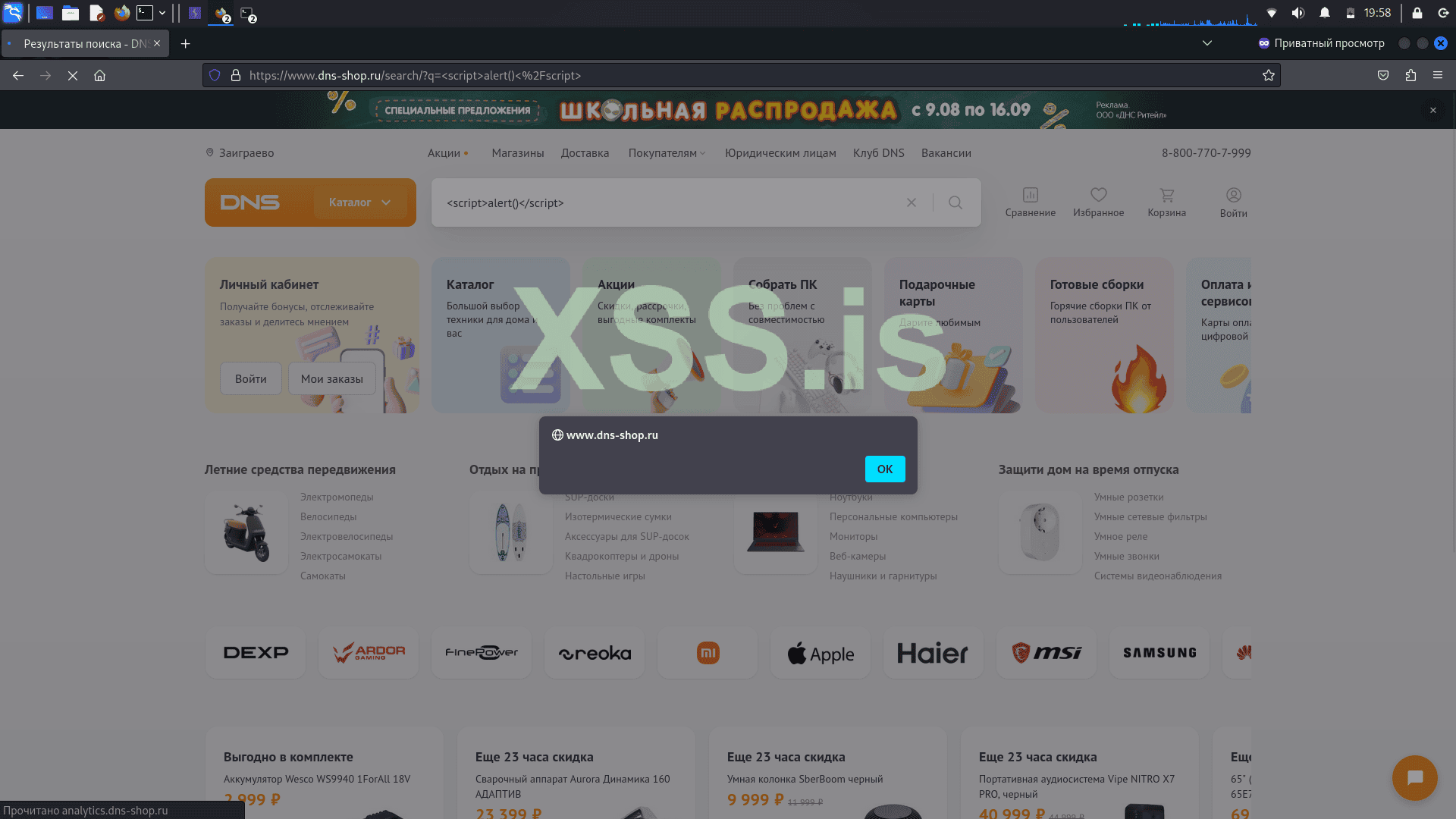

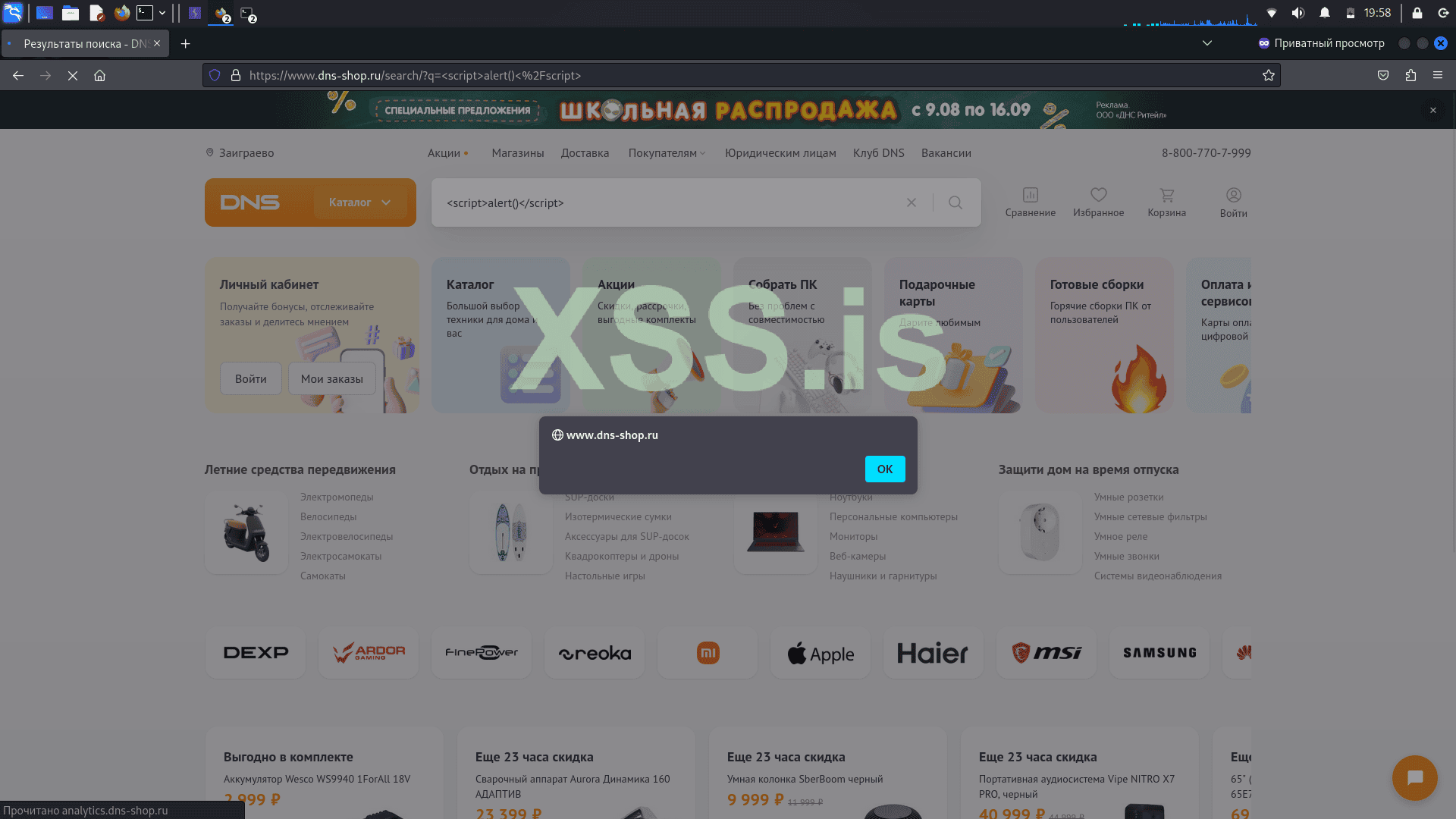

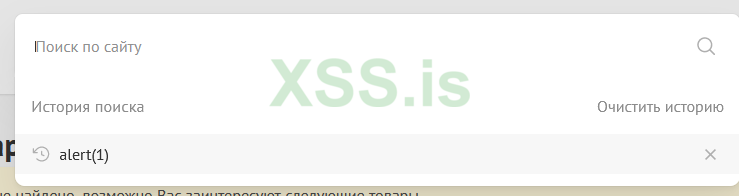

Всем привет! Периодически нахожу XSS на всяких случайных сайтах,и вот назрел у меня вопрос.В адресной строке сайта днс-шоп отрабатывает xss <script>alert()</script>. Но почему не отрабатывает допустим <svg onload=alert()>, или <img src=x onerror=alert()> ? Подтверждение XSS