Пожалуйста, обратите внимание, что пользователь заблокирован

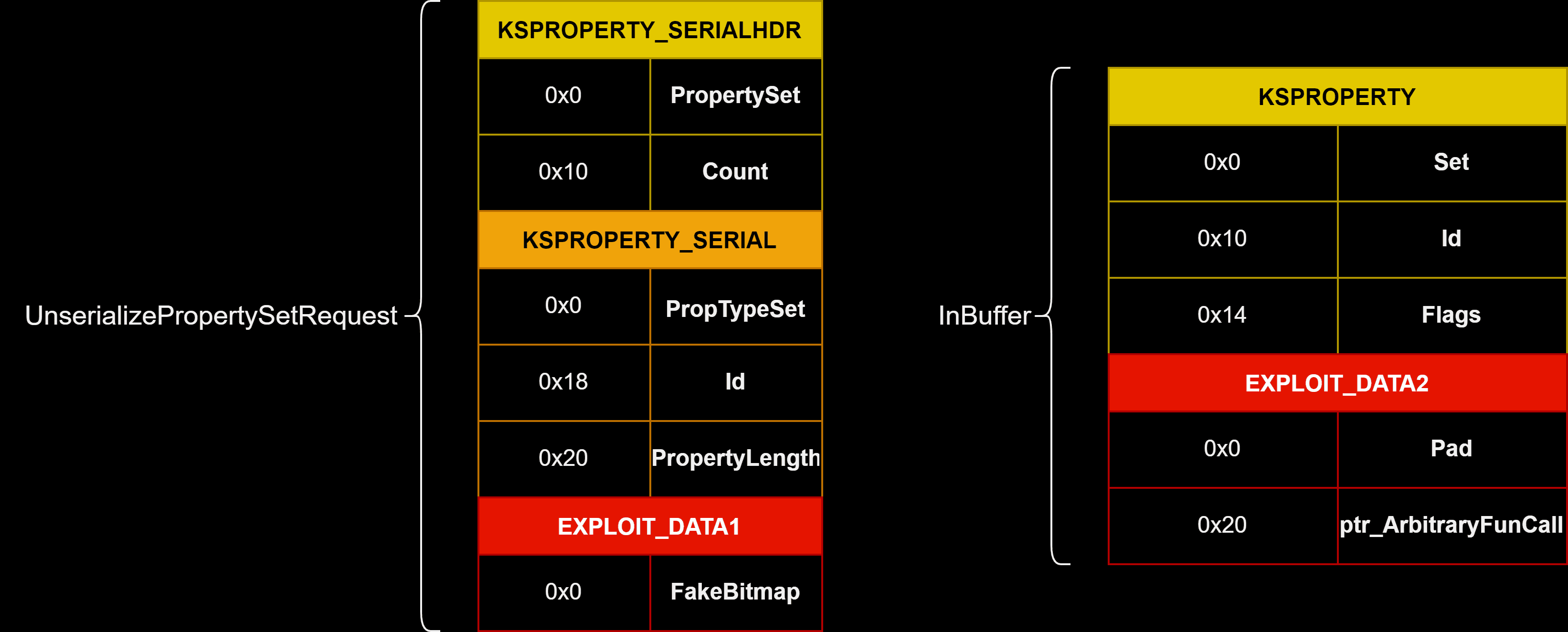

Over the past few decades, vulnerabilities in the Windows Kernel have emerged frequently. The popular attack surface has gradually shifted from Win32k to CLFS (Common Log File System). Microsoft has continuously patched these vulnerabilities, making these targets increasingly secure. However, which component might become the next attack target? Last year, MSKSSRV (Microsoft Kernel Streaming Service) became a popular target for hackers. This research will discuss an overlooked attack surface that allowed us to find more than ten vulnerabilities within two months.

Part1: https://devco.re/blog/2024/08/23/st...m-windows-kernel-proxying-to-kernel-part1-en/

Опять "Untrusted Pointer Dereference" подобно баге в appid.sys, что была в нашем конкурсе. Если вы по какой-то причине не успели тогда поучаствовать, то можете попробовать написать 1-day для этой уязвимости, а для остальных - это возможность закрепить материал (обход kCFG) и узнать что-то новое.

Part2: https://devco.re/blog/2024/10/05/st...m-windows-kernel-proxying-to-kernel-part2-en/

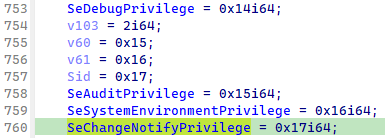

Думаю многим понравится часть с получением SeDebugPrivilege через arbitrary increment.

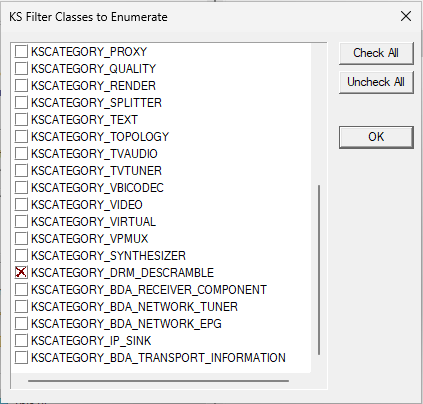

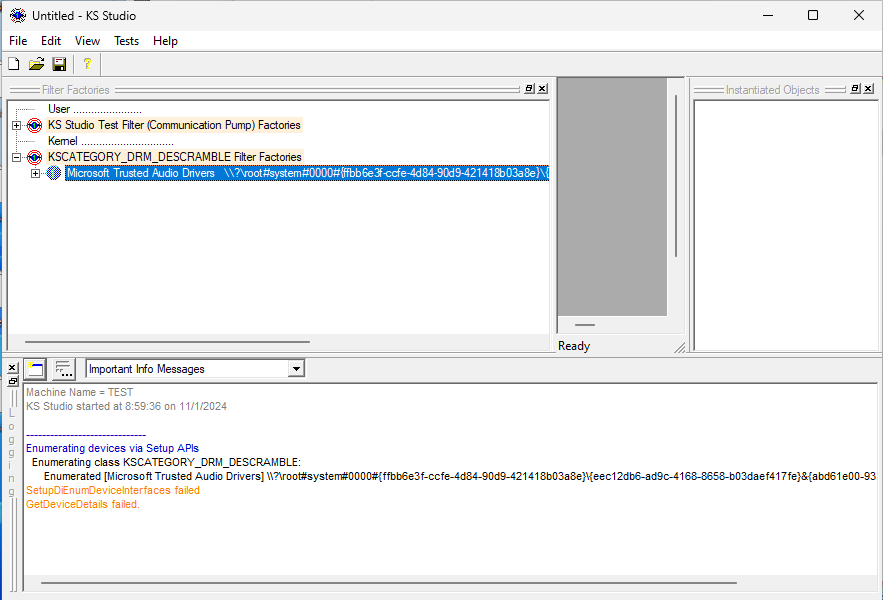

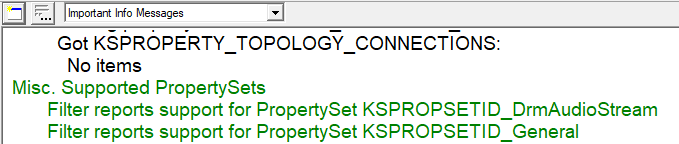

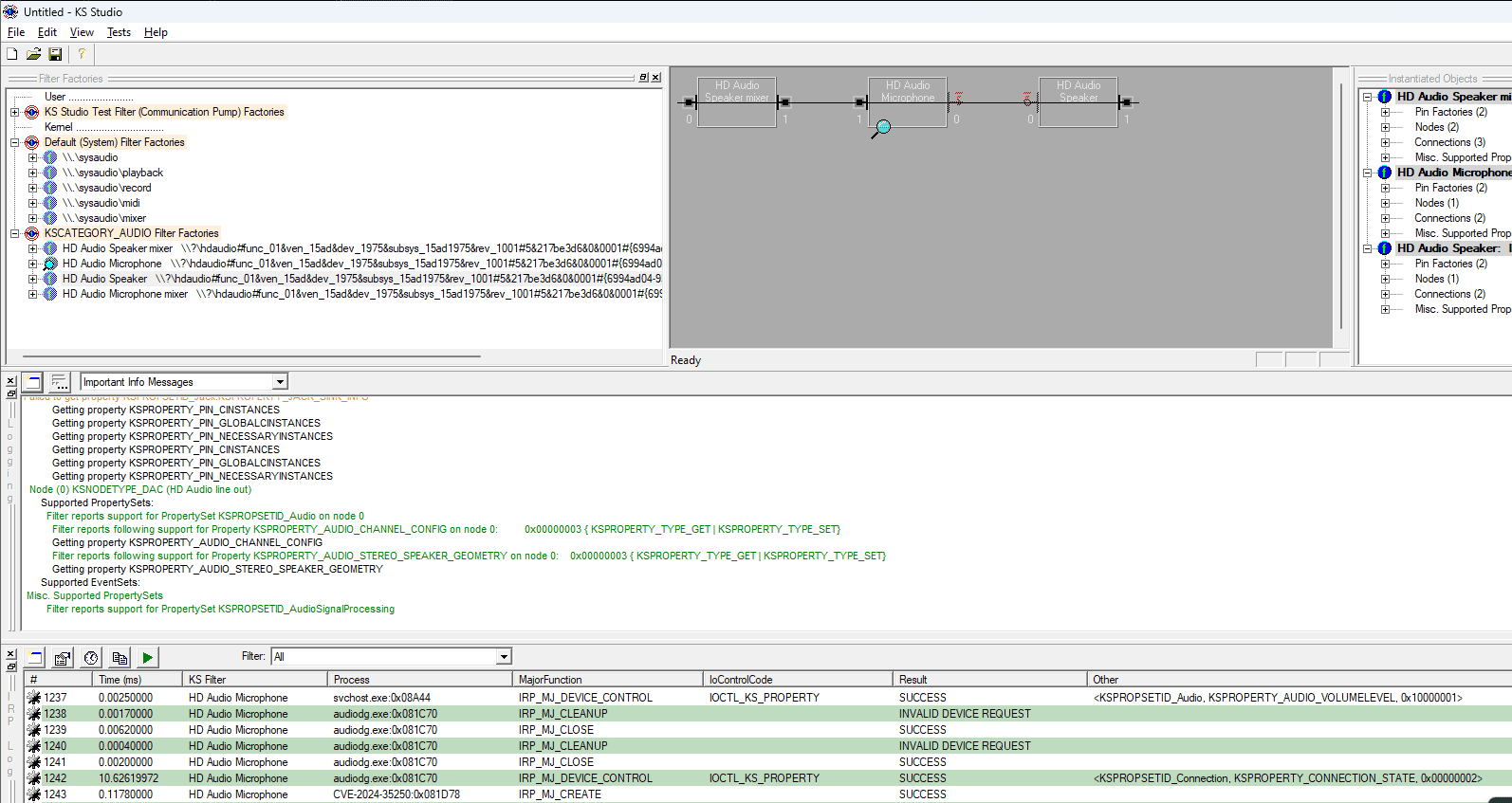

Если вдруг решите окунать голову в это болото, то для исследования работы этой подсистемы есть утилита KsStudio, о которой нигде не слышал и наткнулся чисто случайно. Поставляется с WDK и на мой взгляд информативна - дополняет статью и документацию.

Посмотрите обязательно как ребята вышли из затруднительного положения при эксплуатации arbitrary increment во второй части.

Если коротко, то они переписали значение переменной

SeDebugPrivilege в секции PAGEDATA с 0x14 на 0x17.

Код:

PRIVILEGES INFORMATION

----------------------

Privilege Name Description State

============================= ==================================== ========

SeLockMemoryPrivilege Lock pages in memory Disabled

SeShutdownPrivilege Shut down the system Disabled

SeChangeNotifyPrivilege Bypass traverse checking Enabled

SeUndockPrivilege Remove computer from docking station Disabled

SeIncreaseWorkingSetPrivilege Increase a process working set Disabled

SeTimeZonePrivilege Change the time zone DisabledСобственно, это позволило непривилегированному пользователю, имеющему по дефолту права

SeChangeNotifyPrivilege пройти проверку в PsOpenProcess и повыситься.

Последнее редактирование: