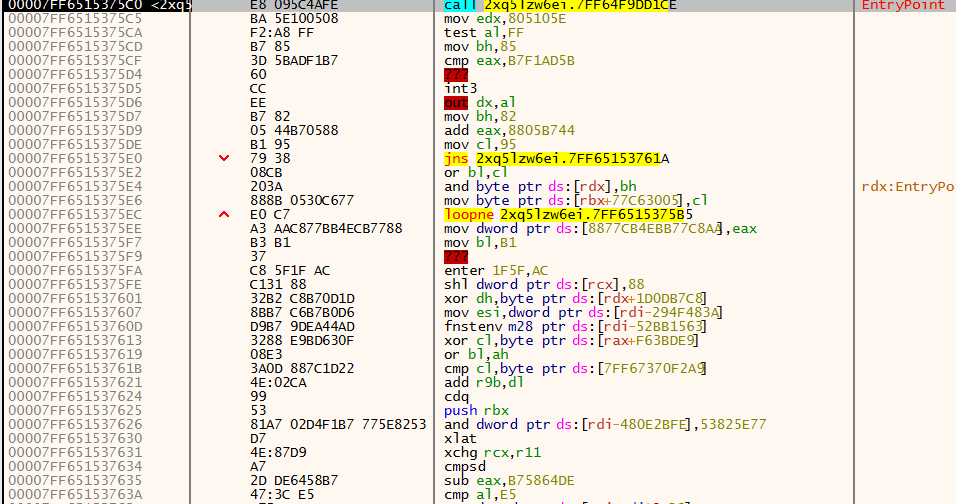

Доброго дня. Вкратце: у меня есть малварь, которую мне надо разреверсить. Сама малварь прям хорошо защищена, просто загружая файл в иду - результата нету, ида не воспринимает его как валидный PE. Естественно прога напичкана антиотладкой, причем такой заковыристой, что связка titanhide+scyllahia вообще почти ни чем не помогает.

Как я понял код полиморфно расшифровывает сам себя по ходу выполнения, при попытке поставить бряк (и аппаратный тоже) происходит обнаружение. Также код постоянно проверяет свою целостность и пропатчить что то просто невозможно.

Софт запускайте сам себя с доп параметрами и если попытаться приаттачиться к во второму новому процессу - получаю мгновенный NtTerminateProcess на этот процесс.

Я уже пытался в windbg поставить бряк на NtTerminateProcess чтобы по коллстеку посмотреть откуда ноги растут, но NtTerminateProcess отрабатывает каким то образом раньше.

В результате получаем то, что нереально найти место каких либо проверок потому что бряки - детект, а сам код ~40Кб размером.

Что можете посоветовать?

Как я понял код полиморфно расшифровывает сам себя по ходу выполнения, при попытке поставить бряк (и аппаратный тоже) происходит обнаружение. Также код постоянно проверяет свою целостность и пропатчить что то просто невозможно.

Софт запускайте сам себя с доп параметрами и если попытаться приаттачиться к во второму новому процессу - получаю мгновенный NtTerminateProcess на этот процесс.

Я уже пытался в windbg поставить бряк на NtTerminateProcess чтобы по коллстеку посмотреть откуда ноги растут, но NtTerminateProcess отрабатывает каким то образом раньше.

В результате получаем то, что нереально найти место каких либо проверок потому что бряки - детект, а сам код ~40Кб размером.

Что можете посоветовать?