В этой статье я расскажу, как настроить whonix на VMware для проброса траффика через TOR на других виртуальных машинах.

Хочу заметить, что VMware имеет закрытый исходный код, в сравнении с Virtualbox, имейте это в виду.

Я не нашел отдельной подробной статьи на форуме о настройке whonix в vmware, поэтому статья определенно будет полезна. Приятного прочтения!

1. Скачивание и распаковка образа whonix

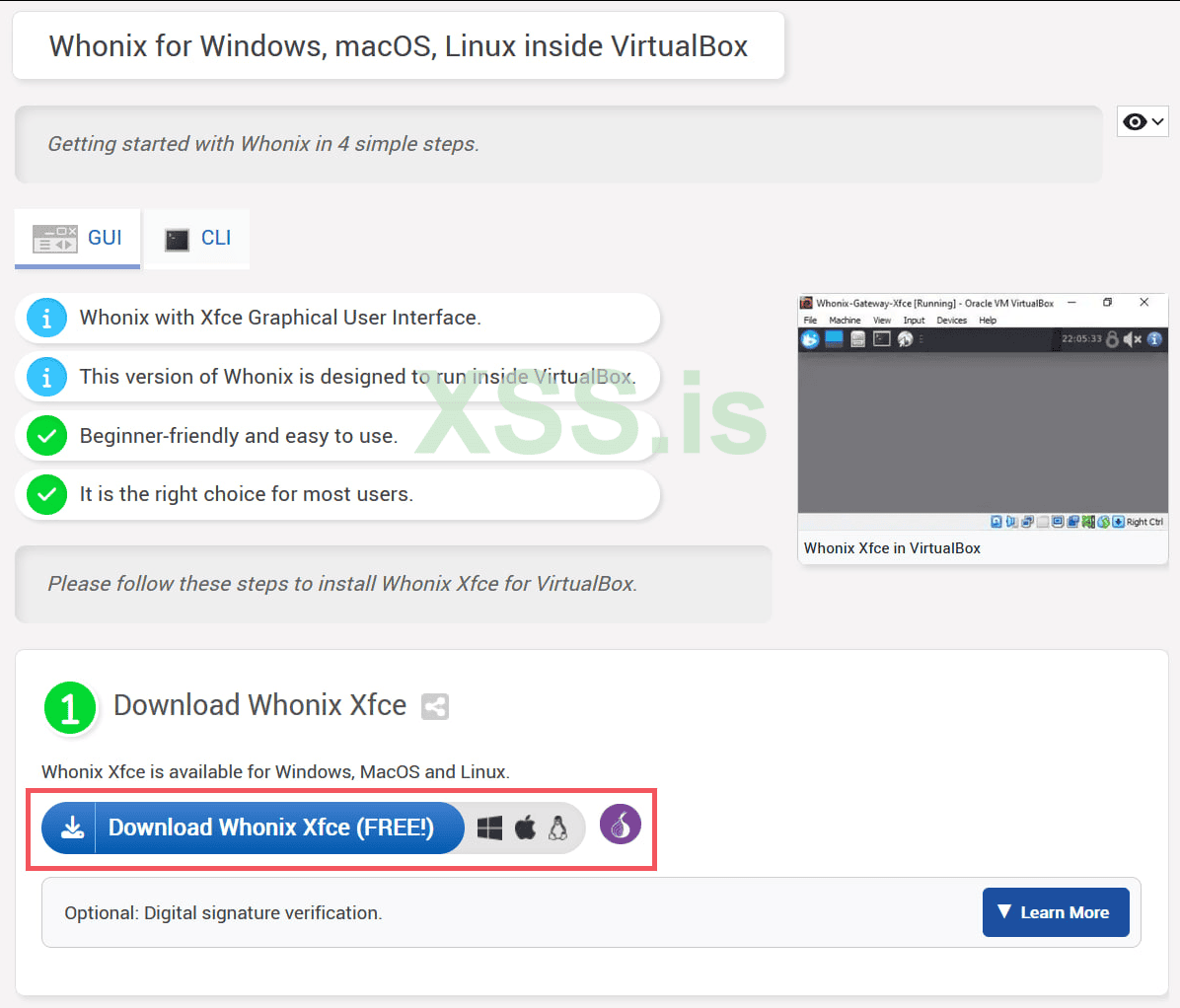

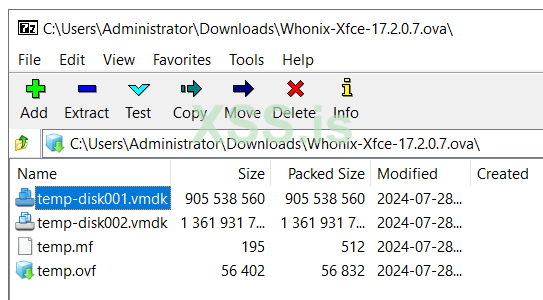

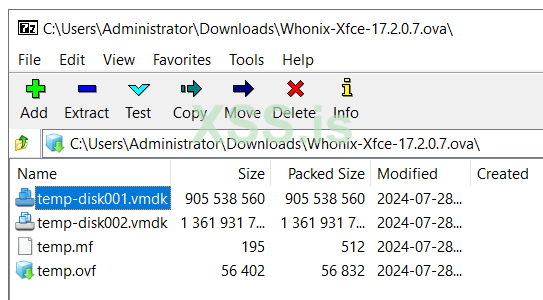

Переходим на официальный сайт whonix (https://www.whonix.org), далее идем в раздел загрузок. Скачиваем образ под virtualbox с графическим интерфейсом. Открываем его любым удобным вам архиватором (в моем случае это 7zip), достаем файл *001.vmdk.

2. Создание образа

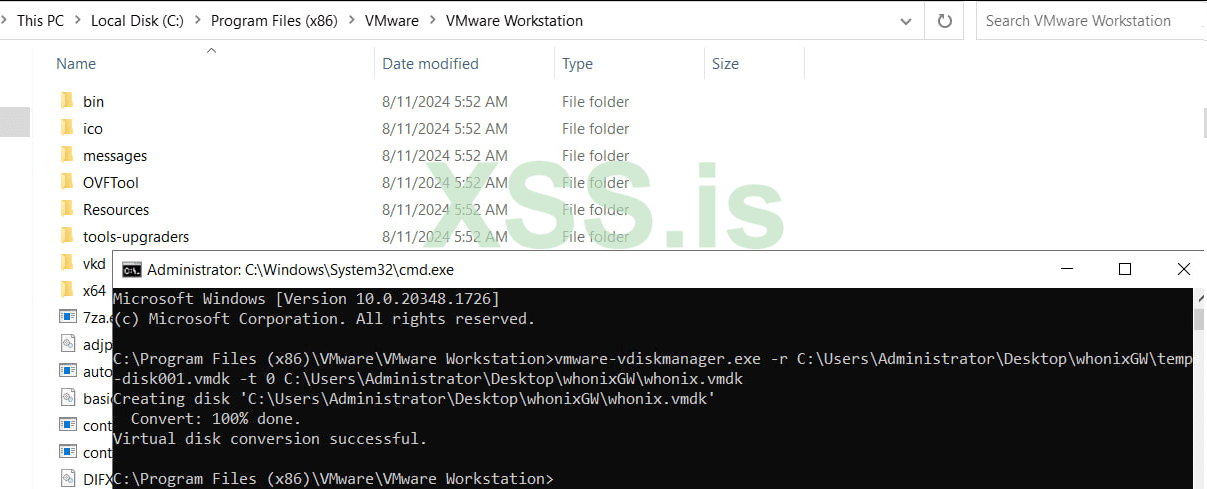

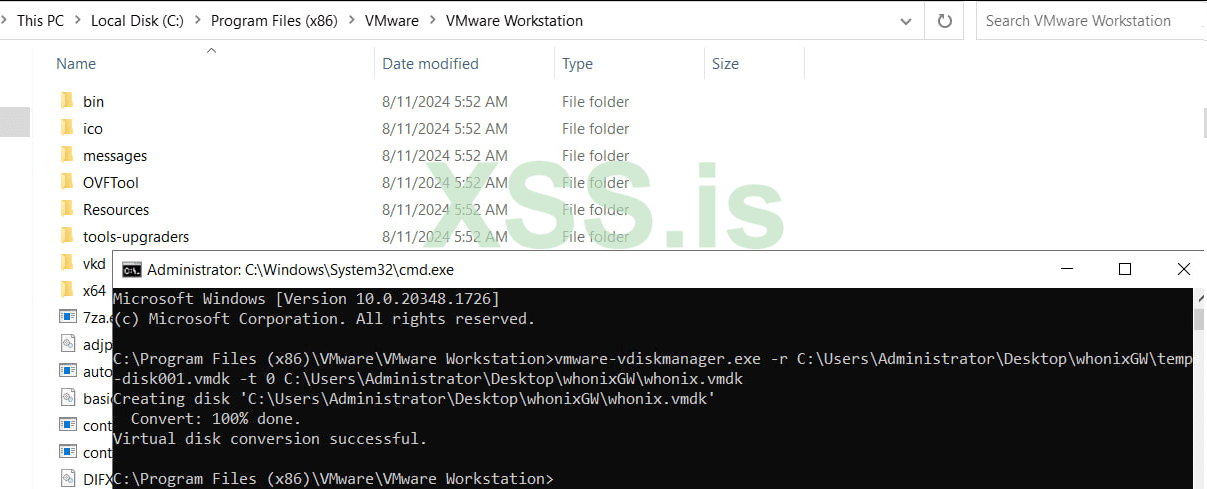

Для того, чтобы создать загрузочный диск whonix'а для Vmware, перейдем в директорию, в которой у вас установлена VMware. В моем случае это C:\Program Files (x86)\VMware\VMware Workstation

Далее прописываем в cmd команду, которая создаст диск.

vmware-vdiskmanager - утилита для управления виртуальными дискам,

-r указывает на то, что вы хотите "импортировать" или "восстановить" виртуальный диск,

-t используется для указания типа создаваемого виртуального диска. Значение 0 означает, что создается обычный виртуальный диск.

В моем случае команда выглядит так:

3. Создание виртуальной машины whonix-gateway

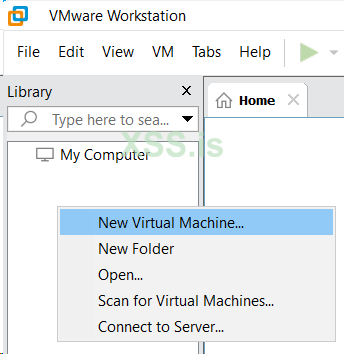

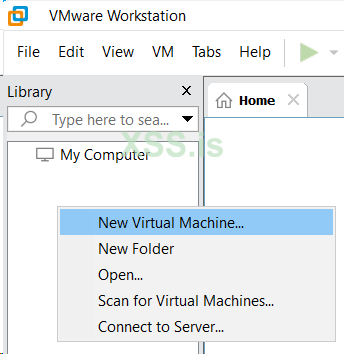

Заходим в клиент vmware, жмем правой кнопки мыши на панель с виртуальными машинами и выбираем создать новую виртуальную машину

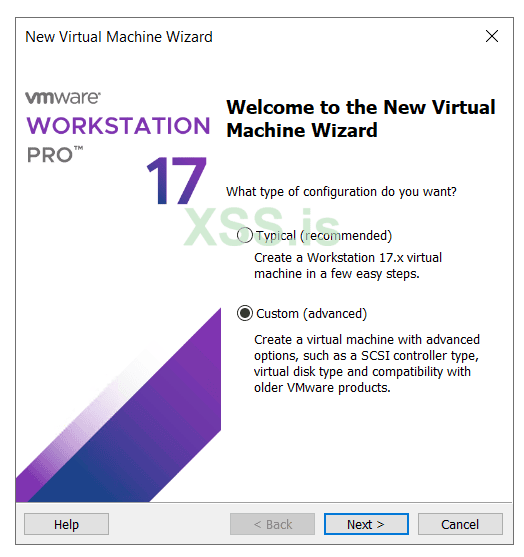

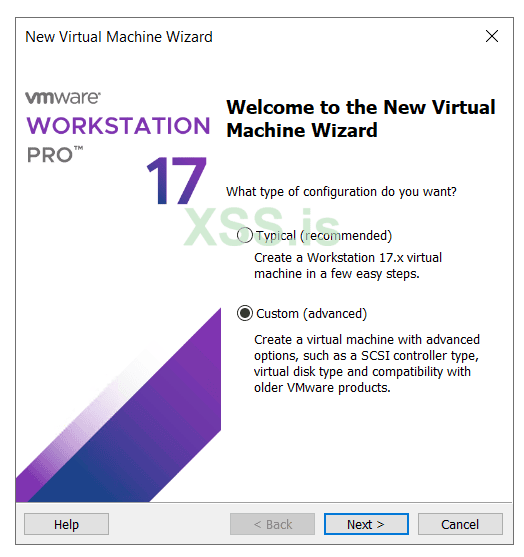

Далее выбираем custom, в следующем окне жмем next.

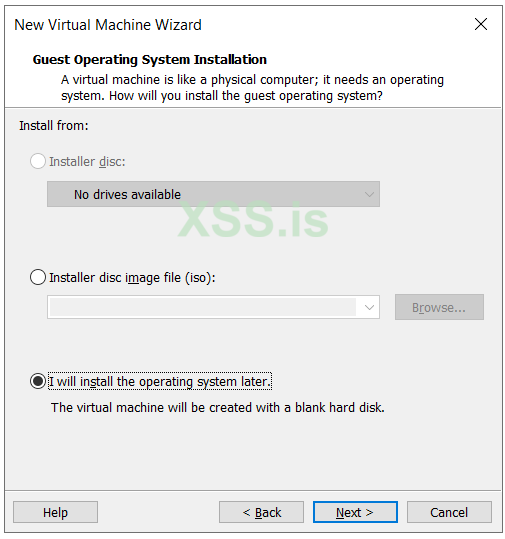

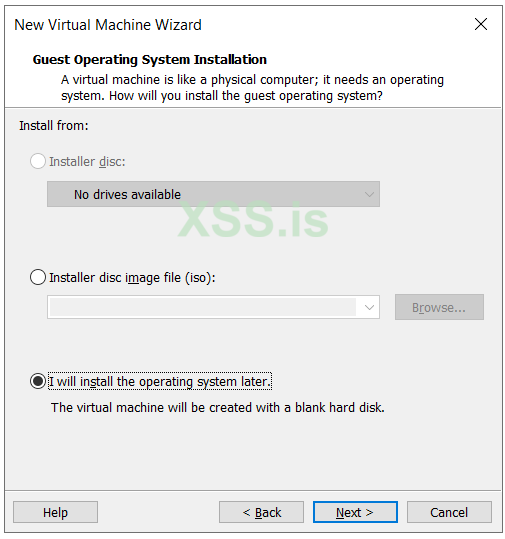

Выбираем install operation system later

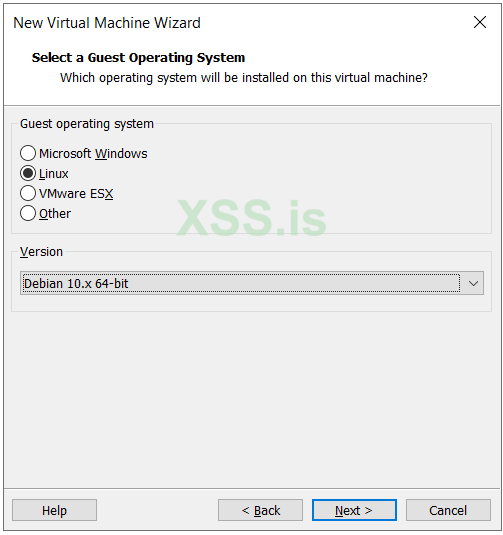

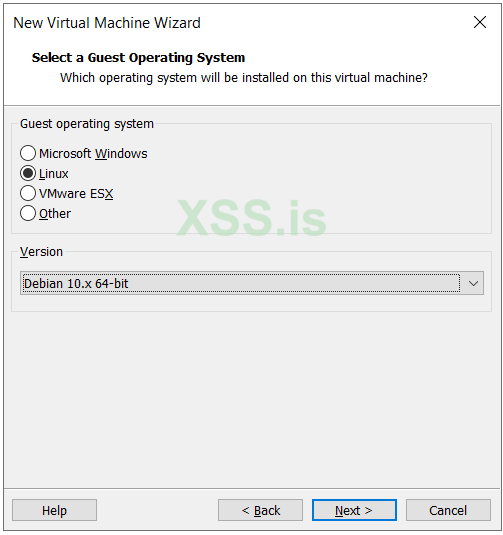

В окне с выбором ОС я выбрал Debian 10.x 64-bit

Далее называем виртуальную машину и указываем путь, где будут храниться файлы. Лично я размещаю рабочие виртуальные машины в контейнере veracrypt.

При выборе кол-ва ядер cpu я оставил все по дефолту, выделил одно ядро и 2гб ОЗУ. Для этой машины этого достаточно.

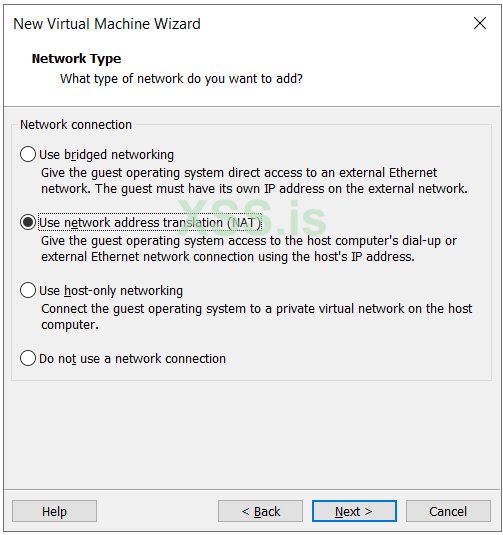

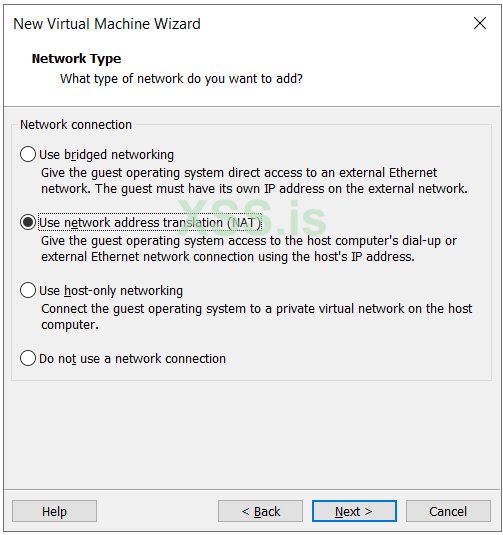

В окне Network Type я поставил NAT.

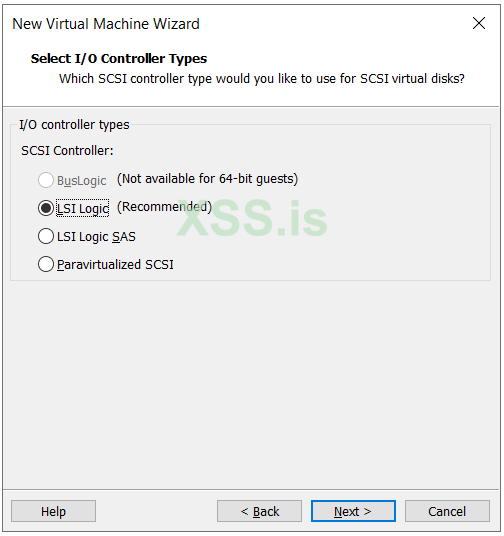

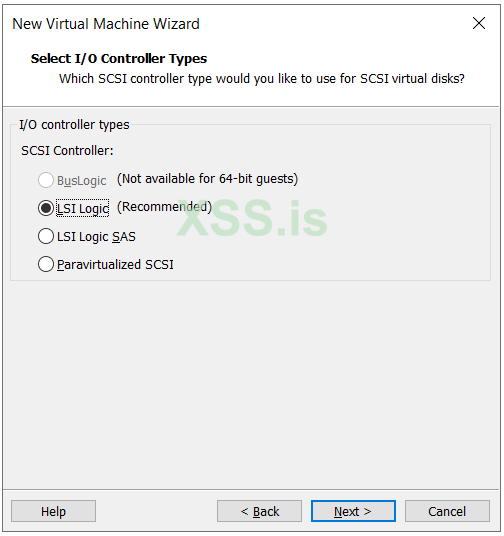

Далее я выбрал по дефолту LSI Logic, в следующем окне Disk Type я оставил по умолчанию - SCSI

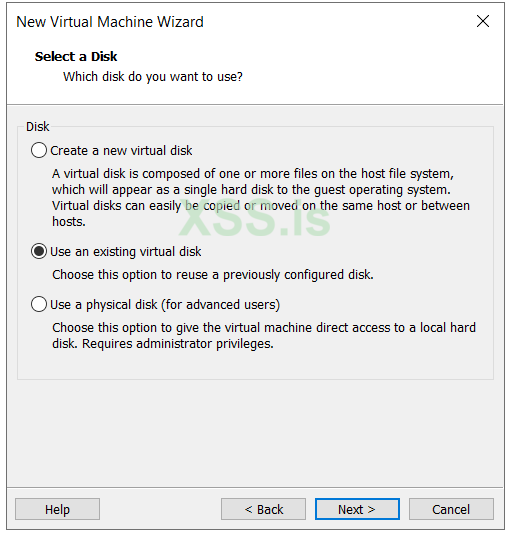

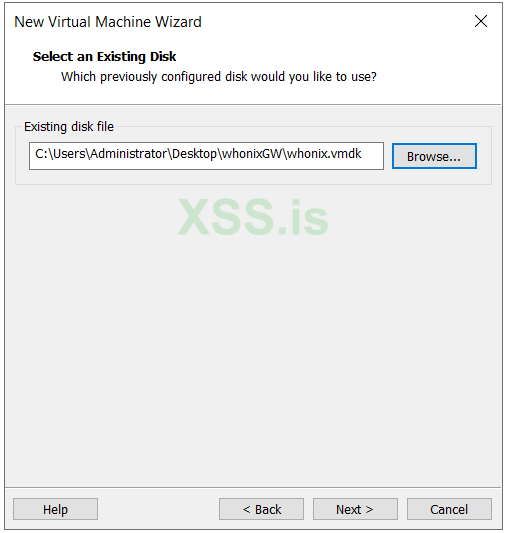

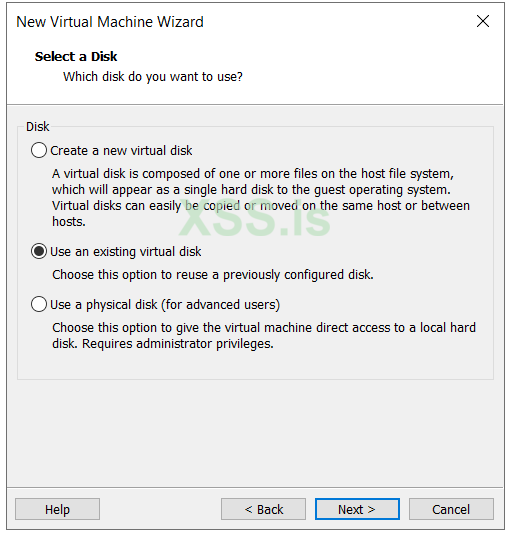

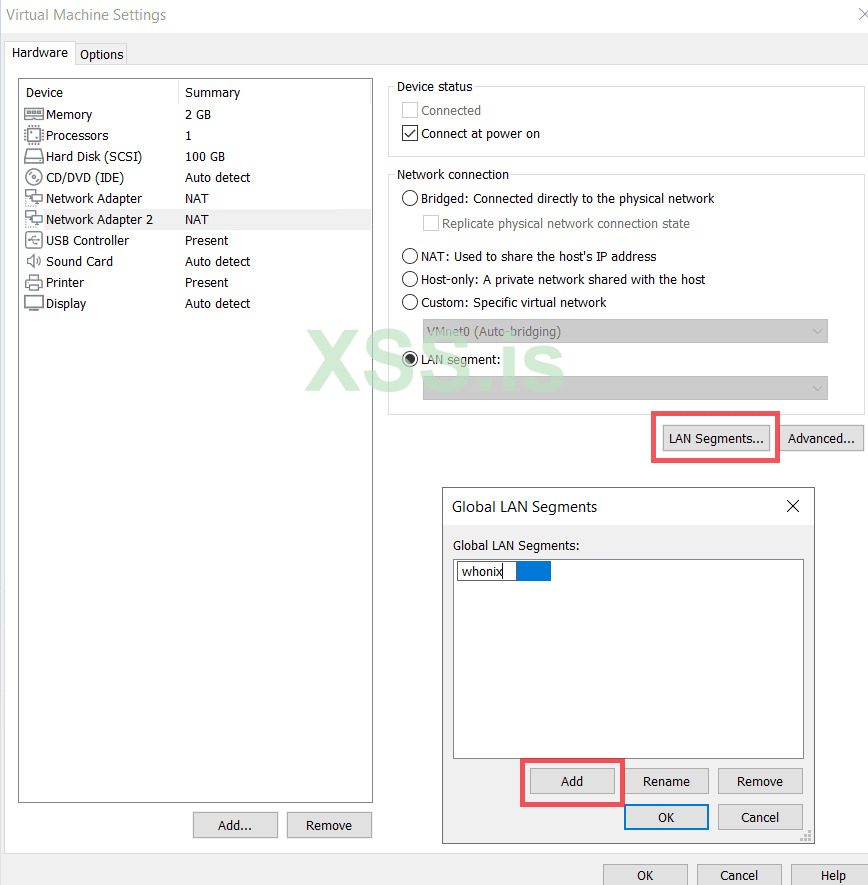

Здесь выбираем использовать уже существующий диск. Выбираем ранее созданный диск whonix'а.

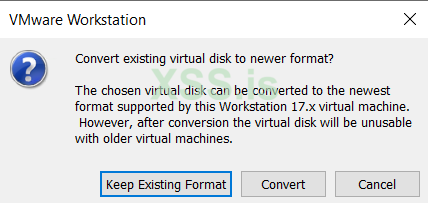

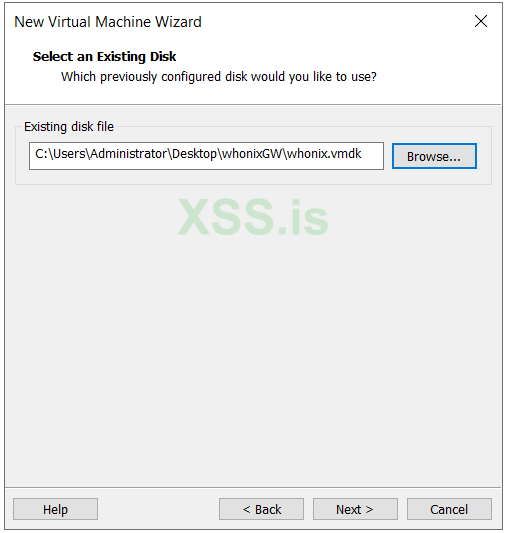

Далее в окне выбираем keep existing format и создаем машину.

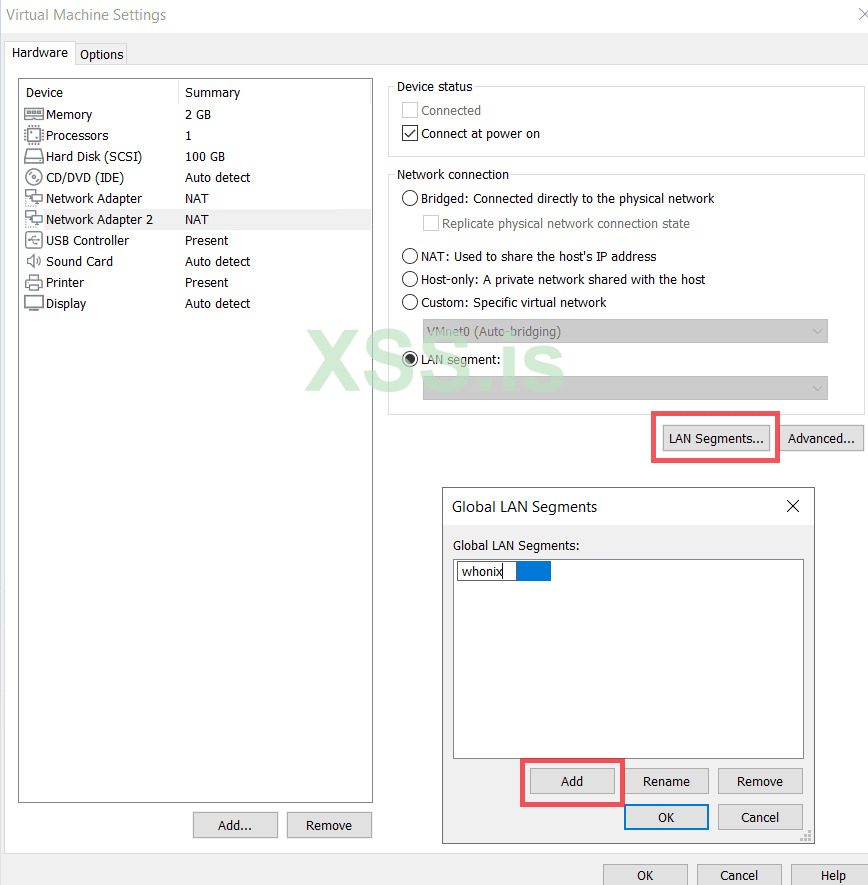

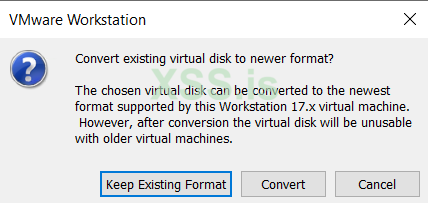

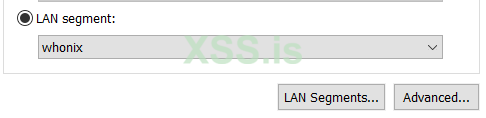

После создания виртуальной машины, переходим в ее настройки. Нам нужно создать LAN segment.

Замечание. Выбирайте поменьше дискового пространства для виртуальной машины, не как на скриншоте ниже

Запускаем виртуальную машину

4. Настройка Whonix Gateway

Открываем виртуальную машину, соглашаемся с пользовательским соглашением.

Далее открываем терминал от рута (команда sudo su, пароль по дефолту - changeme). Далее идем изменять конфиг, обычно он по пути /etc/systemcheck.d/30_default.conf

Меняем значение NO_EXIT_ON_UNSUPPORTED_VIRTUALIZER с 0 на 1.

Далее жмем ctrl+s и выходим ctrl+x

Перезагружаем машину с помощью команды reboot, чтобы изменения вступили в силу.

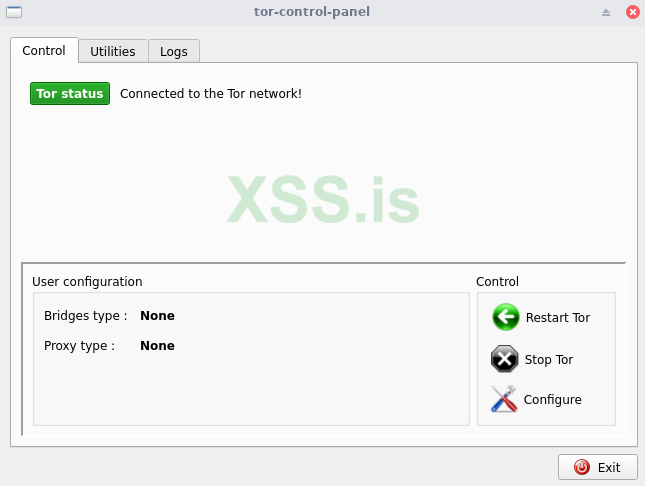

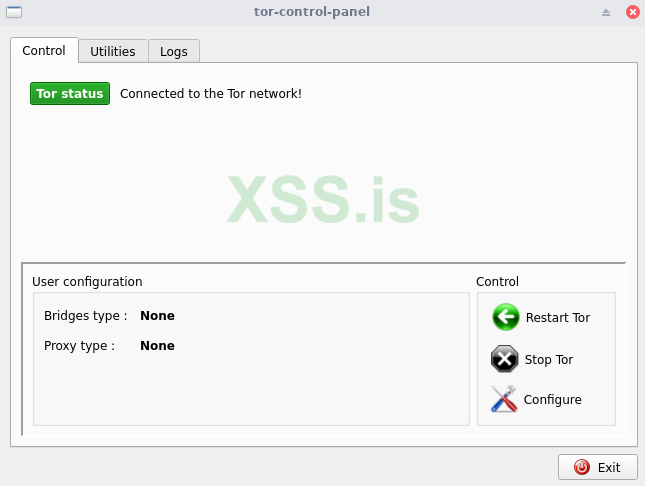

После перезагрузки находим утилиту Tor Control Panel, открываем ее, и проверяем, запущен ли TOR.

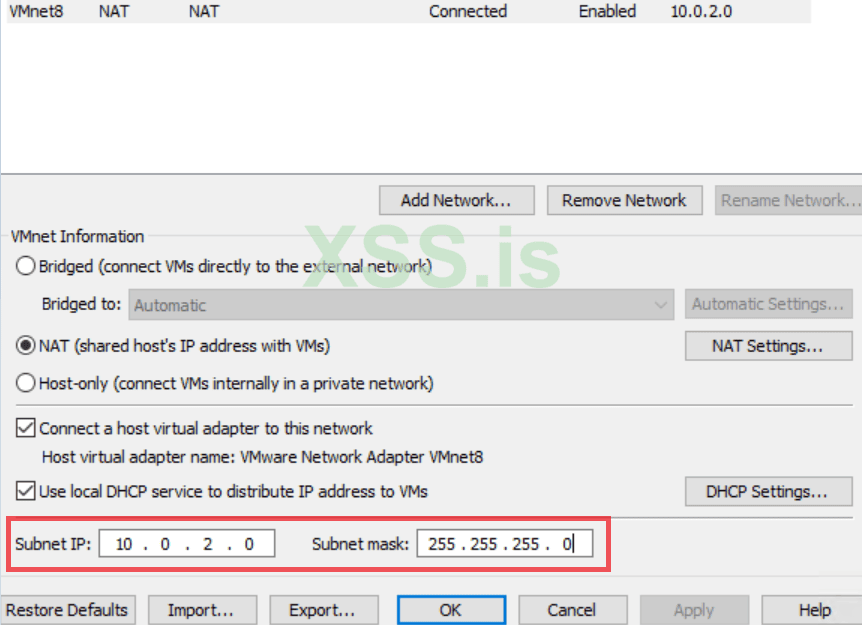

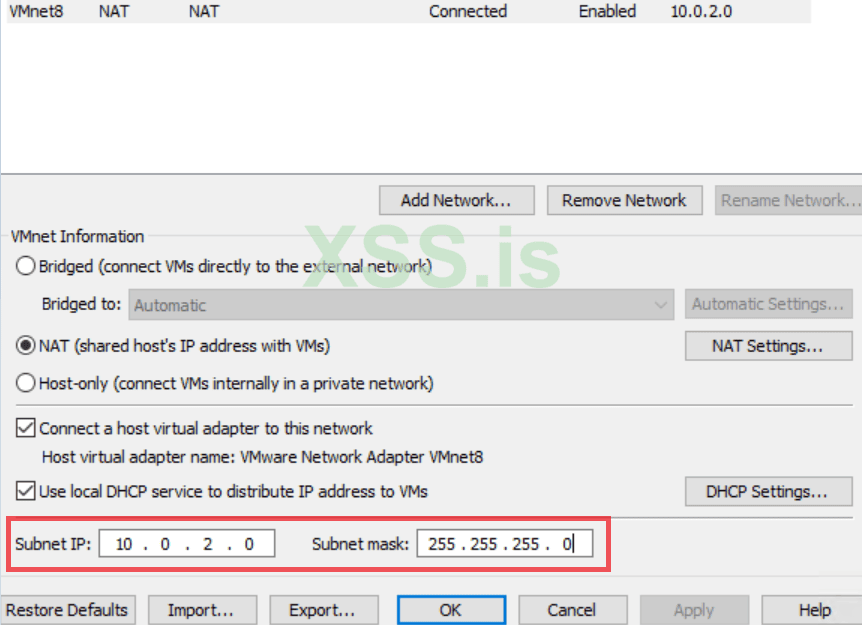

У меня не коннектился тор с первого раза, на что мне посоветовали изменить Subnet IP и Subnet Mask в настройках vmware.

Заходим во вкладку VMware "edit", далее выбираем Virtual Netrwork Editor.

Выбираем VMnet8, тип NAT. Изменяем Subnet IP и Subnet Mask на следующие значения:

Пробуем запустить whonix - Tor Control Panel

Поздравляю, проблема решена. Теперь можно перейти к созданию другой виртуальной машины, траффик которой будет проходить через TOR.

5. Настройка рабочей машины

Я буду делать на примере windows 10, но вы можете использовать почти любую удобную для вас ОС. На линуксе настройка идет похожим образом.

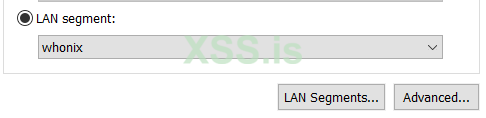

Создаем виртуальную машину. Я создал выбрал образ windows 10 pro. В качестве сетевого адаптера выбираем LAN segment - созданный ранее нами whonix.

ВАЖНО! Исключите все девайсы, которыми вы не будете пользоваться на виртуальной машине, а самое главное, уберите все сетевые адаптеры, кроме LAN segment - whonix.

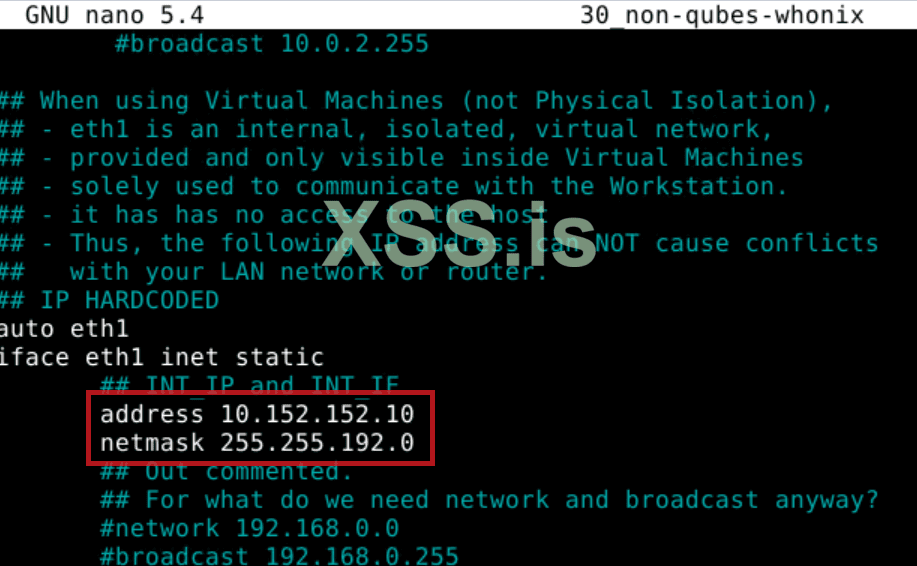

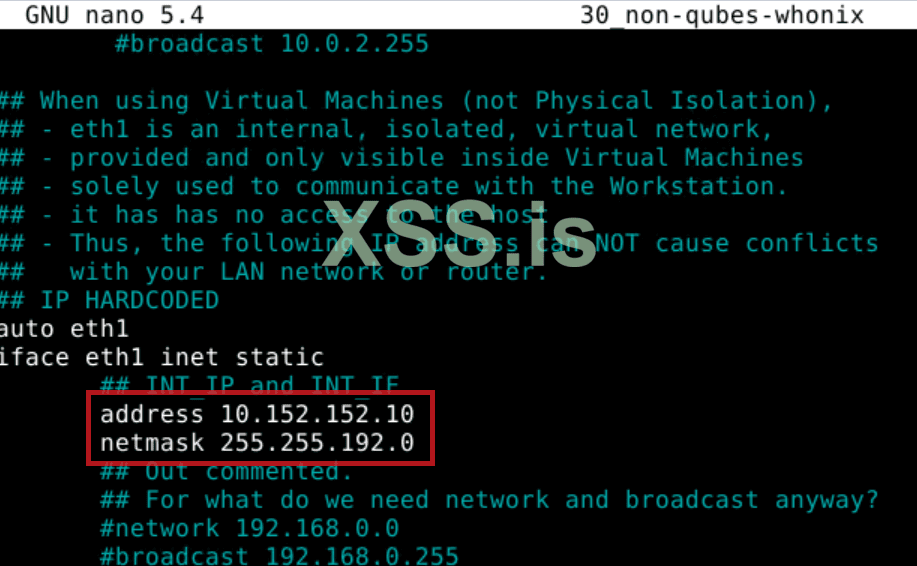

Далее возвращаемся к нашей виртуальной машине whonix, нам необходимо получить айпи и маску подсети из конфига, который обычно лежит по пути /etc/network/interfaces.d/30_non-qubes-whonix

Записываем эти данные.

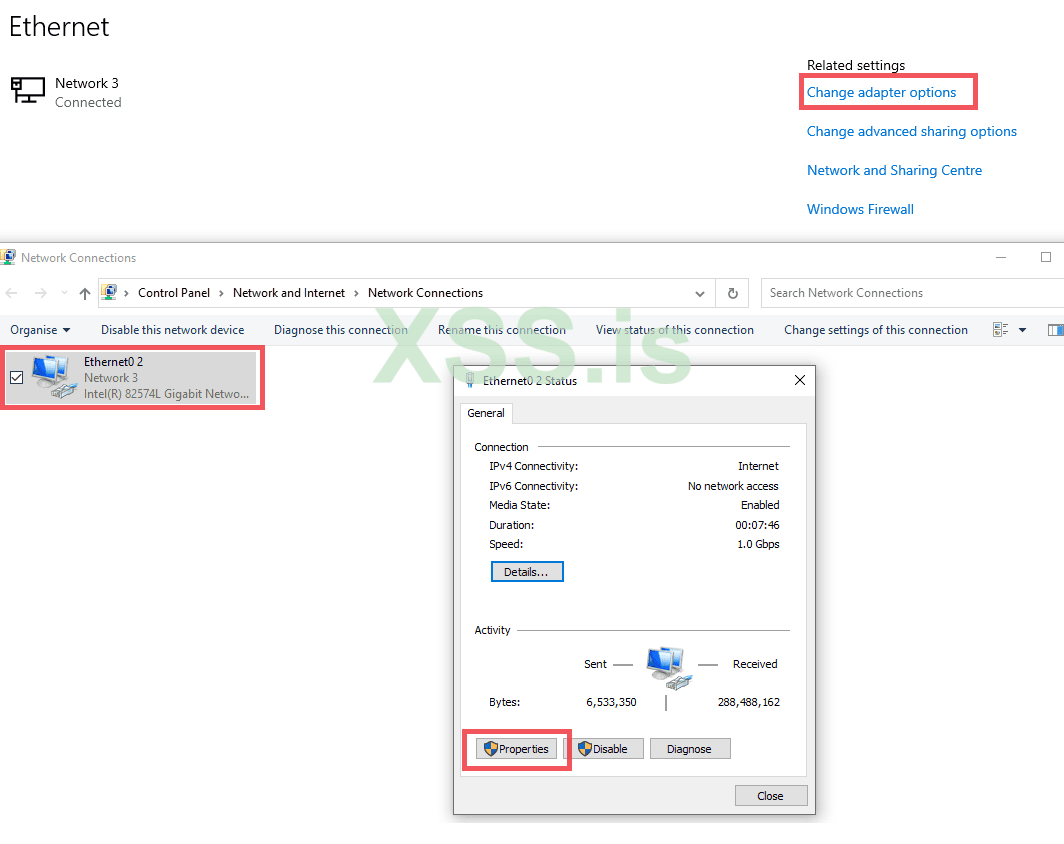

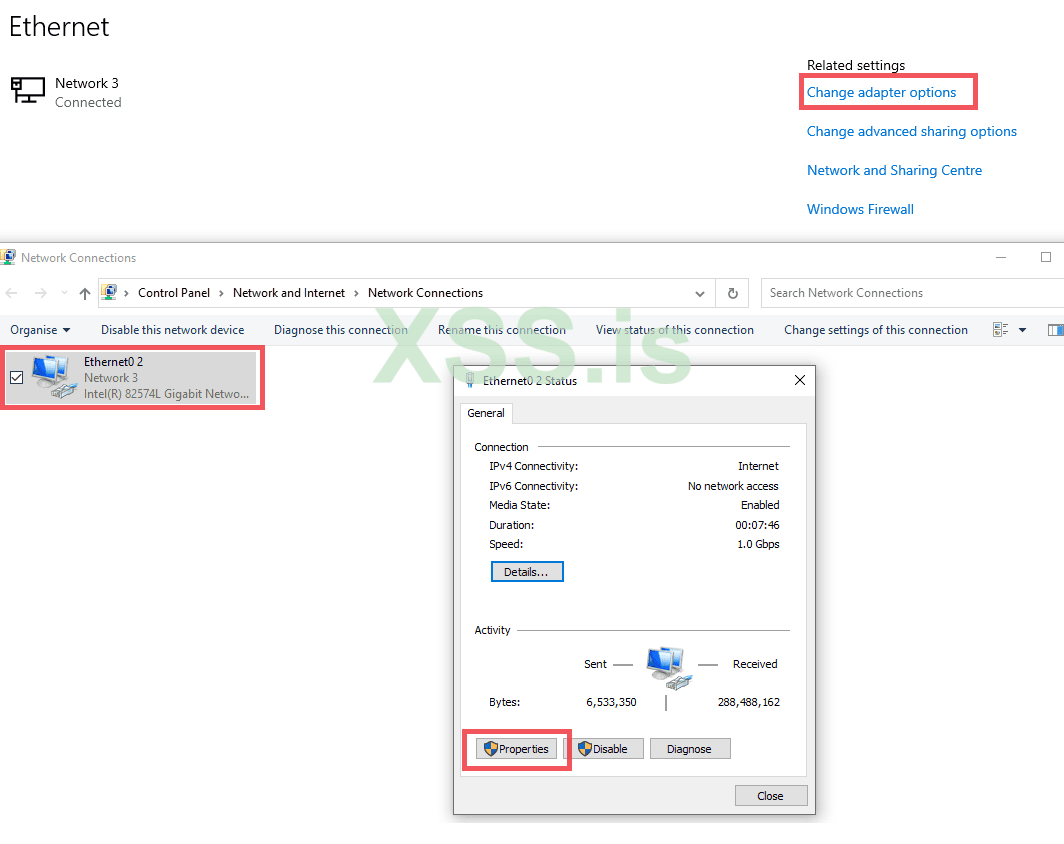

Далее запускаем новую виртуальную машину Переходим в параметры адаптера windows, выбираем Properties.

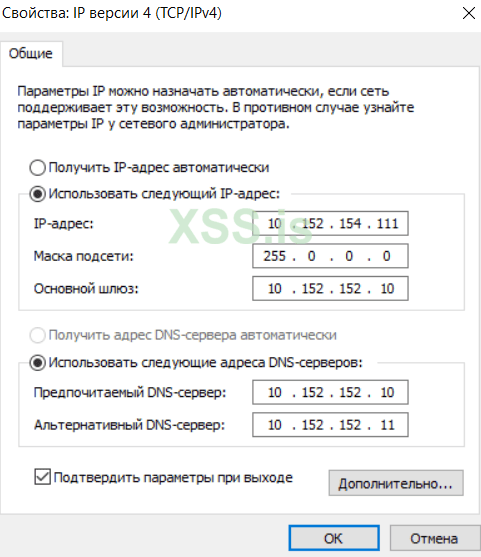

Отключаем Pv6 и переходим к настройке Pv4

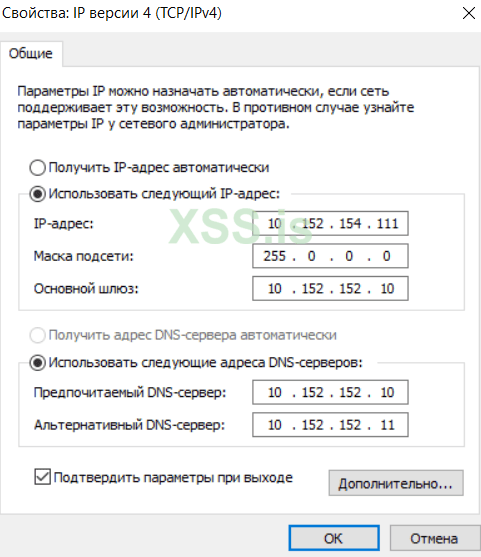

Переписываем значения, полученные ранее.

Не забываем галочку "Подтвердить параметры при выходе"

Пробуем зайти в интернет (к примеру на сайт 2ip.ru) - видим пометку, используется тор.

Поздравляю! Теперь у вас есть виртуальная машина, на которой траффик полностью проходит через ноды тора.

Заключение.

Виртуальная машина с траффиком через TOR - хорошее решение для анонимности. Но важно понимать, использование чего либо, что как-то пересекается с вами (например аккаунт почты, которые вы использовали ранее, без TOR'a), может привести к деанонимизации. Весь смысл проделанных действий теряется.

Настоятельно рекомендую использовать связку VPN-TOR-VPN. Так, вы не будете везде ловить капчи, а самое главное, ваш провайдер не будет видеть, что вы заходите в TOR.

Важное замечание - используете разные впн клиенты, на выходе и на входе

Весь интернет логируется, хостеры пишут логи, провайдеры пишут логи..

Если будут какие то вопросы по настройке - пишите, постараюсь помочь

Надеюсь, эта статья будет полезна, и возможно, даже спасет кого нибудь. Берегите себя и своих близких. До новых встреч!

Хочу заметить, что VMware имеет закрытый исходный код, в сравнении с Virtualbox, имейте это в виду.

Я не нашел отдельной подробной статьи на форуме о настройке whonix в vmware, поэтому статья определенно будет полезна. Приятного прочтения!

1. Скачивание и распаковка образа whonix

Переходим на официальный сайт whonix (https://www.whonix.org), далее идем в раздел загрузок. Скачиваем образ под virtualbox с графическим интерфейсом. Открываем его любым удобным вам архиватором (в моем случае это 7zip), достаем файл *001.vmdk.

2. Создание образа

Для того, чтобы создать загрузочный диск whonix'а для Vmware, перейдем в директорию, в которой у вас установлена VMware. В моем случае это C:\Program Files (x86)\VMware\VMware Workstation

Далее прописываем в cmd команду, которая создаст диск.

vmware-vdiskmanager.exe -r <пусть до вашего распакованного файла whonix> -t 0 <Путь и имя для сохранения нового диска>vmware-vdiskmanager - утилита для управления виртуальными дискам,

-r указывает на то, что вы хотите "импортировать" или "восстановить" виртуальный диск,

-t используется для указания типа создаваемого виртуального диска. Значение 0 означает, что создается обычный виртуальный диск.

В моем случае команда выглядит так:

vmware-vdiskmanager.exe -r C:\Users\Administrator\Desktop\whonixGW\temp-disk001.vmdk -t 0 C:\Users\Administrator\Desktop\whonixGW\whonix.vmdk

3. Создание виртуальной машины whonix-gateway

Заходим в клиент vmware, жмем правой кнопки мыши на панель с виртуальными машинами и выбираем создать новую виртуальную машину

Далее выбираем custom, в следующем окне жмем next.

Выбираем install operation system later

В окне с выбором ОС я выбрал Debian 10.x 64-bit

Далее называем виртуальную машину и указываем путь, где будут храниться файлы. Лично я размещаю рабочие виртуальные машины в контейнере veracrypt.

При выборе кол-ва ядер cpu я оставил все по дефолту, выделил одно ядро и 2гб ОЗУ. Для этой машины этого достаточно.

В окне Network Type я поставил NAT.

Далее я выбрал по дефолту LSI Logic, в следующем окне Disk Type я оставил по умолчанию - SCSI

Здесь выбираем использовать уже существующий диск. Выбираем ранее созданный диск whonix'а.

Далее в окне выбираем keep existing format и создаем машину.

После создания виртуальной машины, переходим в ее настройки. Нам нужно создать LAN segment.

Замечание. Выбирайте поменьше дискового пространства для виртуальной машины, не как на скриншоте ниже

Запускаем виртуальную машину

4. Настройка Whonix Gateway

Открываем виртуальную машину, соглашаемся с пользовательским соглашением.

Далее открываем терминал от рута (команда sudo su, пароль по дефолту - changeme). Далее идем изменять конфиг, обычно он по пути /etc/systemcheck.d/30_default.conf

sudo nano /etc/systemcheck.d/30_default.confМеняем значение NO_EXIT_ON_UNSUPPORTED_VIRTUALIZER с 0 на 1.

Далее жмем ctrl+s и выходим ctrl+x

Перезагружаем машину с помощью команды reboot, чтобы изменения вступили в силу.

После перезагрузки находим утилиту Tor Control Panel, открываем ее, и проверяем, запущен ли TOR.

У меня не коннектился тор с первого раза, на что мне посоветовали изменить Subnet IP и Subnet Mask в настройках vmware.

Заходим во вкладку VMware "edit", далее выбираем Virtual Netrwork Editor.

Выбираем VMnet8, тип NAT. Изменяем Subnet IP и Subnet Mask на следующие значения:

Пробуем запустить whonix - Tor Control Panel

Поздравляю, проблема решена. Теперь можно перейти к созданию другой виртуальной машины, траффик которой будет проходить через TOR.

5. Настройка рабочей машины

Я буду делать на примере windows 10, но вы можете использовать почти любую удобную для вас ОС. На линуксе настройка идет похожим образом.

Создаем виртуальную машину. Я создал выбрал образ windows 10 pro. В качестве сетевого адаптера выбираем LAN segment - созданный ранее нами whonix.

ВАЖНО! Исключите все девайсы, которыми вы не будете пользоваться на виртуальной машине, а самое главное, уберите все сетевые адаптеры, кроме LAN segment - whonix.

Далее возвращаемся к нашей виртуальной машине whonix, нам необходимо получить айпи и маску подсети из конфига, который обычно лежит по пути /etc/network/interfaces.d/30_non-qubes-whonix

sudo nano /etc/network/interfaces.d/30_non-qubes-whonix

Записываем эти данные.

Далее запускаем новую виртуальную машину Переходим в параметры адаптера windows, выбираем Properties.

Отключаем Pv6 и переходим к настройке Pv4

Переписываем значения, полученные ранее.

Не забываем галочку "Подтвердить параметры при выходе"

Пробуем зайти в интернет (к примеру на сайт 2ip.ru) - видим пометку, используется тор.

Поздравляю! Теперь у вас есть виртуальная машина, на которой траффик полностью проходит через ноды тора.

Заключение.

Виртуальная машина с траффиком через TOR - хорошее решение для анонимности. Но важно понимать, использование чего либо, что как-то пересекается с вами (например аккаунт почты, которые вы использовали ранее, без TOR'a), может привести к деанонимизации. Весь смысл проделанных действий теряется.

Настоятельно рекомендую использовать связку VPN-TOR-VPN. Так, вы не будете везде ловить капчи, а самое главное, ваш провайдер не будет видеть, что вы заходите в TOR.

Важное замечание - используете разные впн клиенты, на выходе и на входе

Весь интернет логируется, хостеры пишут логи, провайдеры пишут логи..

Если будут какие то вопросы по настройке - пишите, постараюсь помочь

Надеюсь, эта статья будет полезна, и возможно, даже спасет кого нибудь. Берегите себя и своих близких. До новых встреч!

Вложения

Последнее редактирование модератором:

, делал так по гайдам на utube.

, делал так по гайдам на utube.