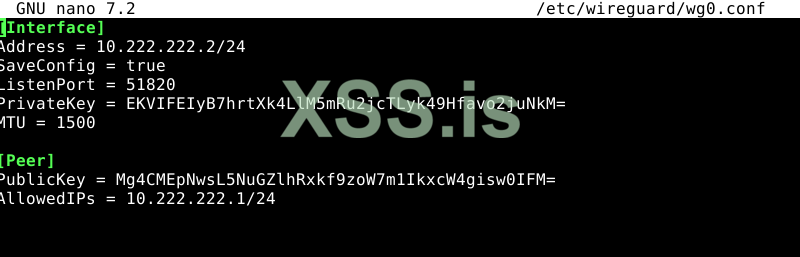

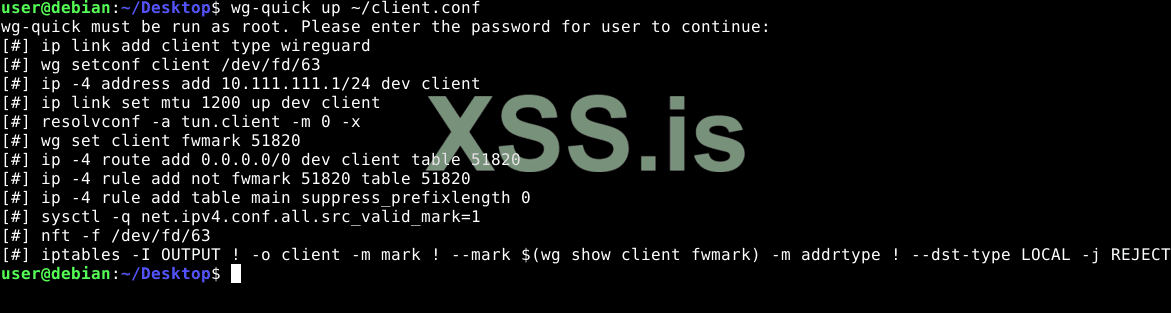

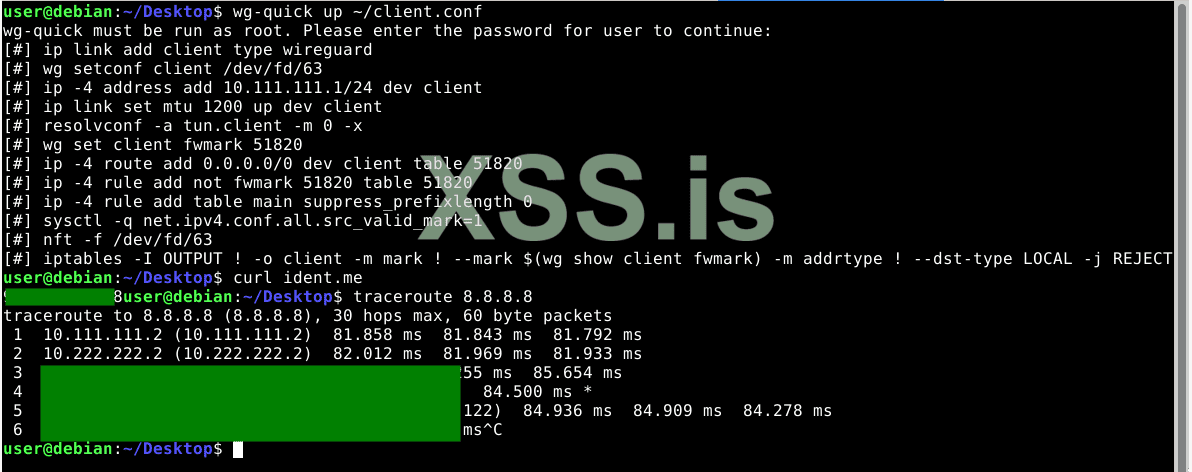

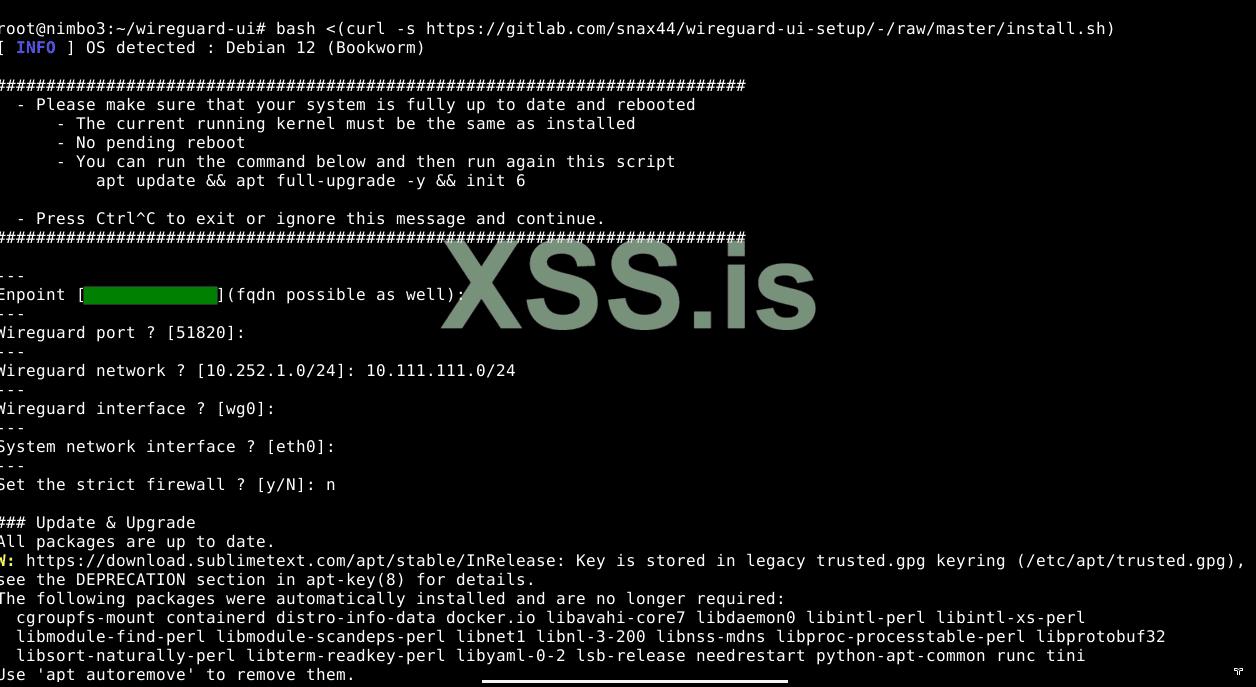

Плачу 500$ за подробную (покомандную с описанием команд и скриншотами) АВТОРСКУЮ статью о поднятии DoubleVPN на базе Wireguard. (Траффик от клиента идет на serv1, оттуда на serv2, оттуда в сеть и обратно)

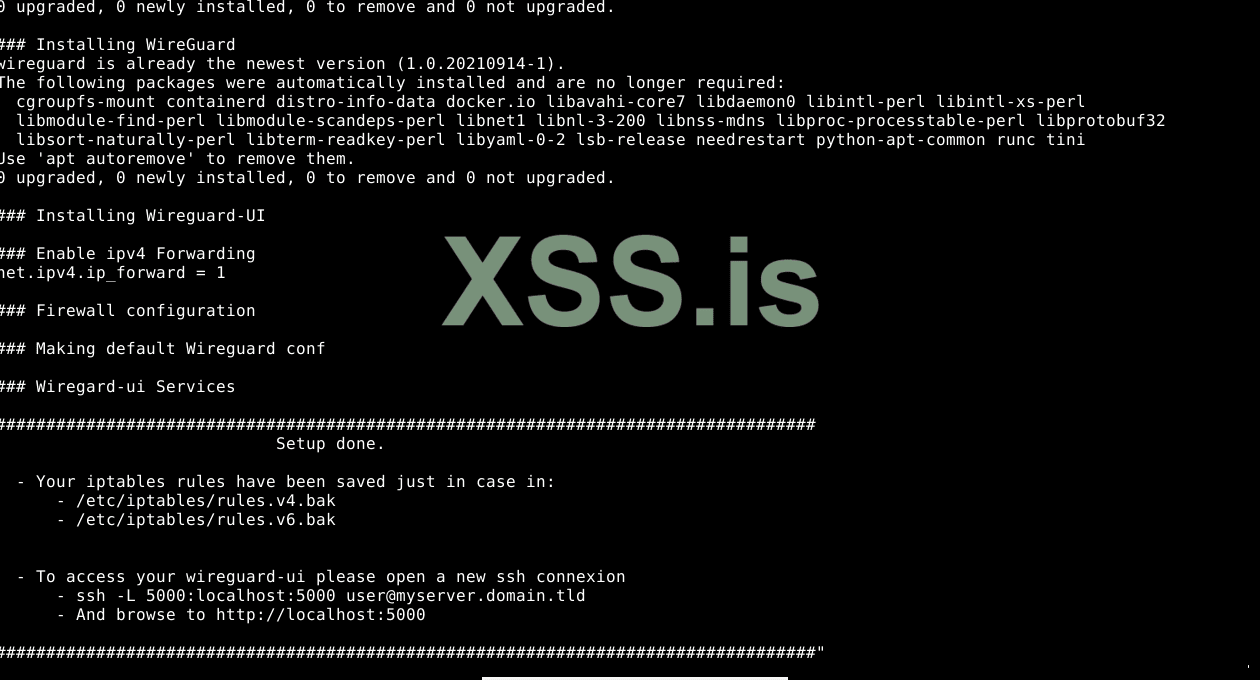

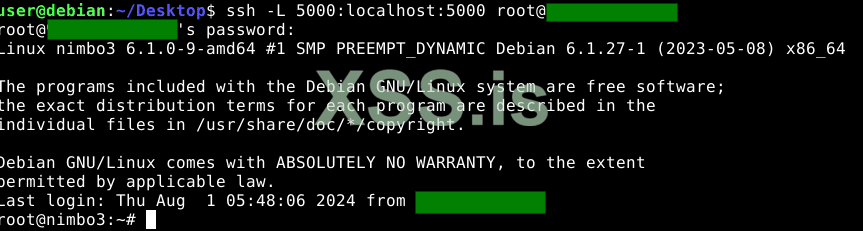

• Чистые системы Ubuntu 24.04 LTS в качестве обоих серверов WG.

• Базовый UFW в качестве Firewall.

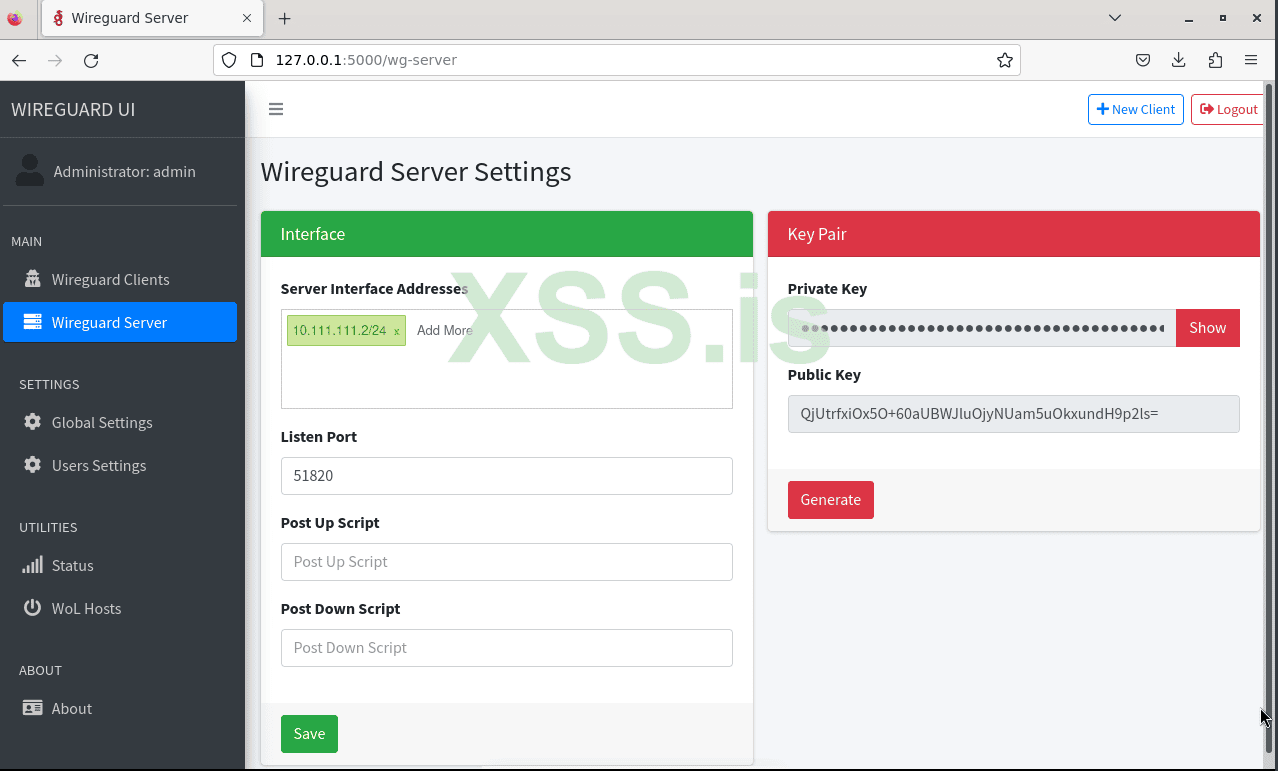

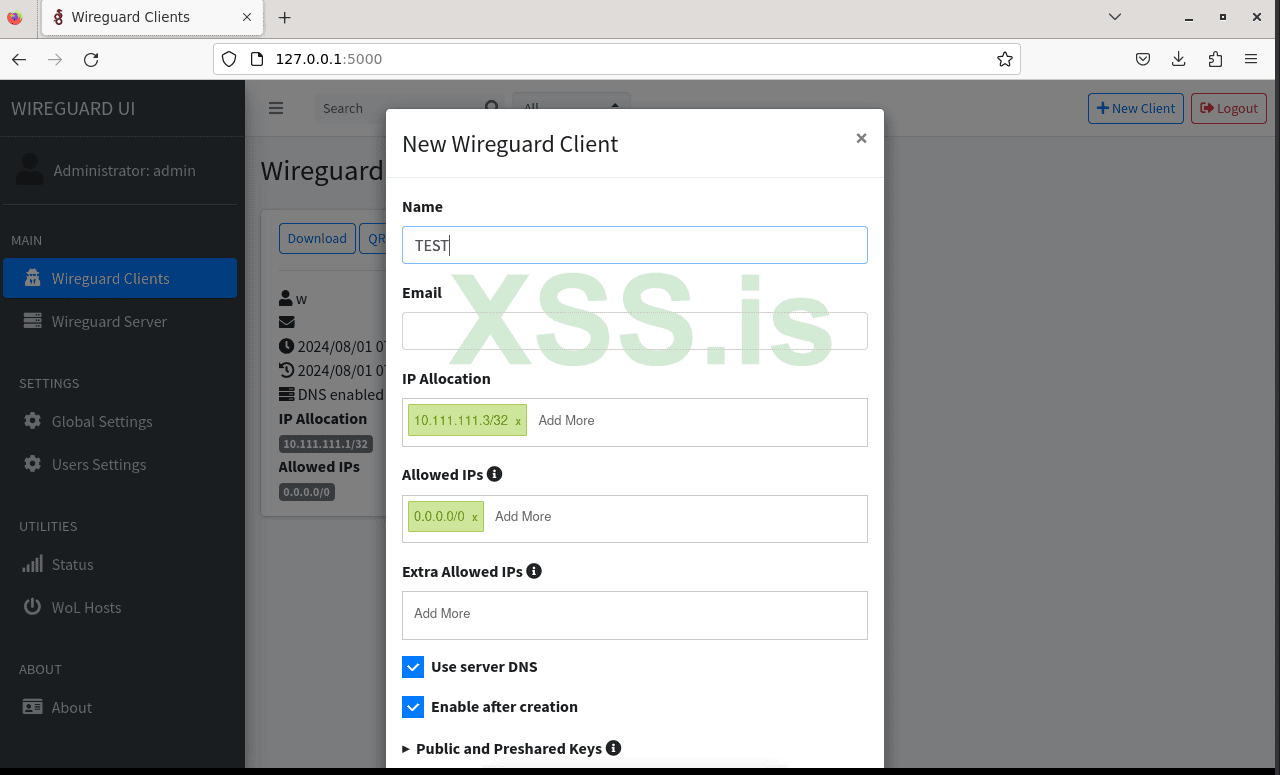

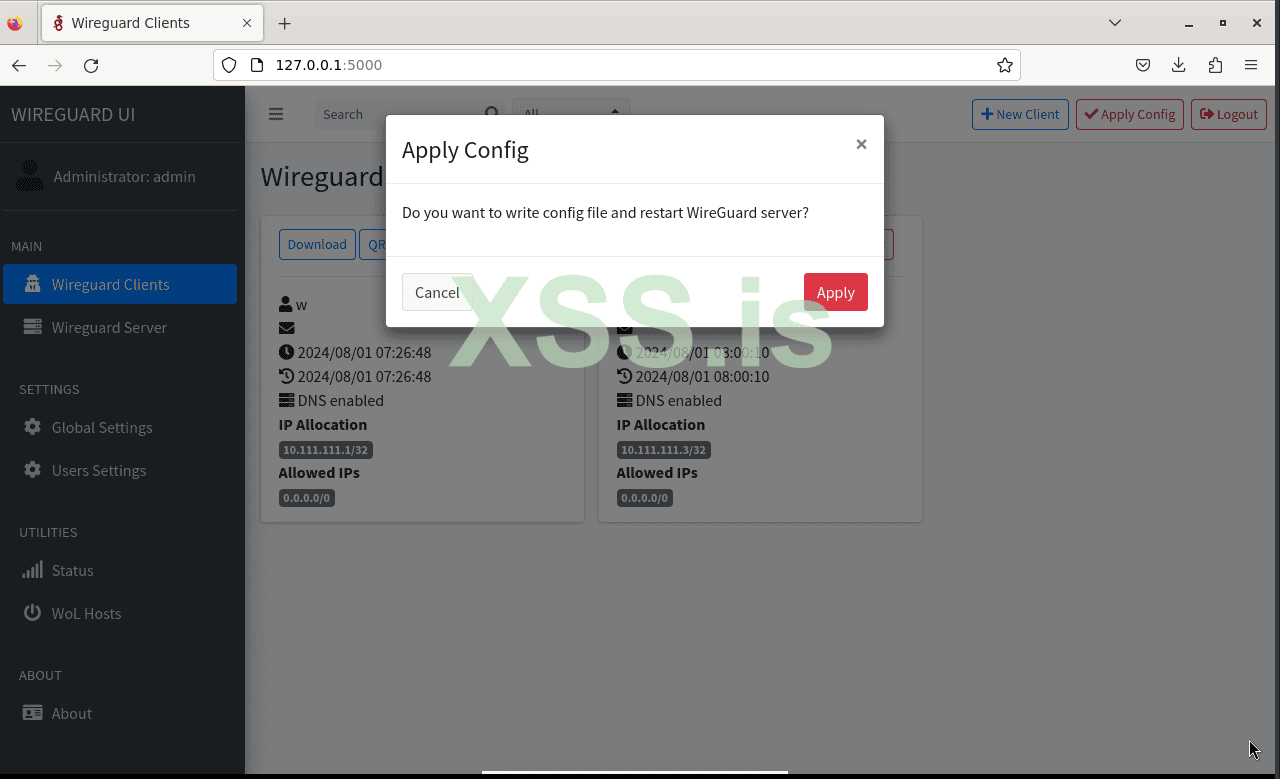

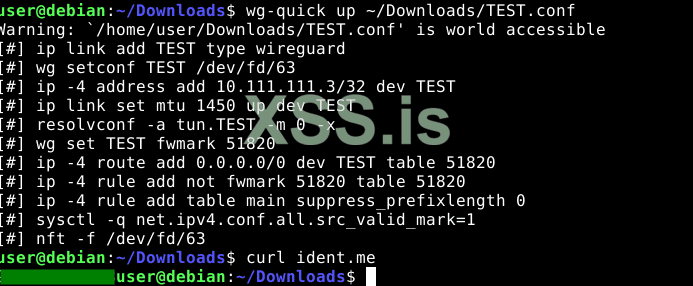

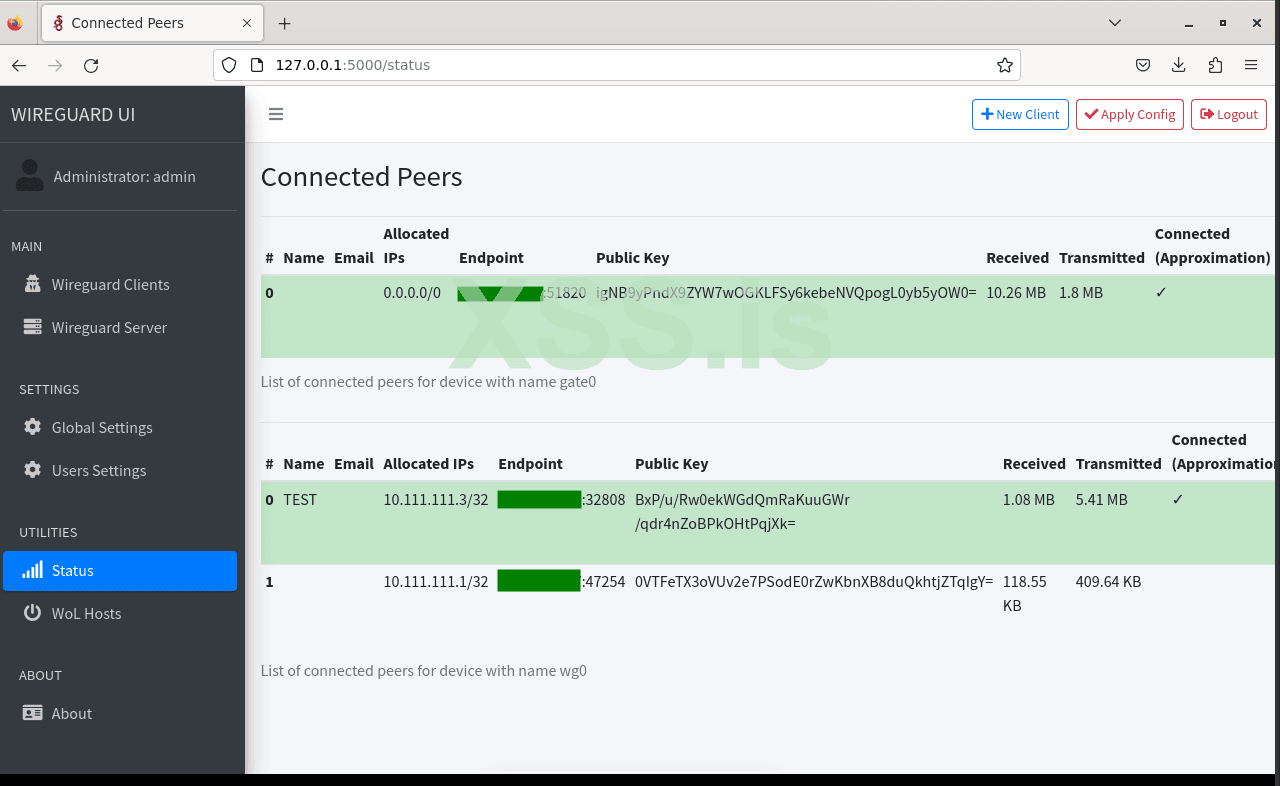

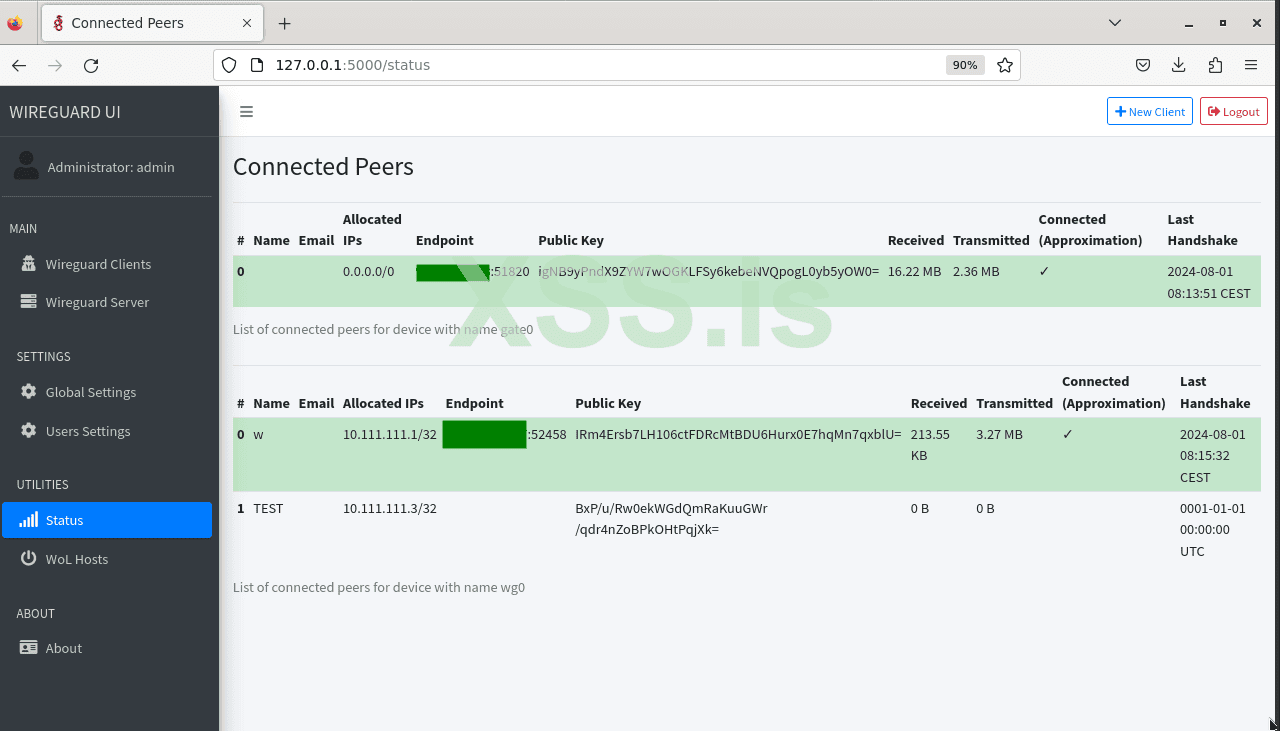

• С использованием wireguard-ui в качестве менеджера юзеров на serv1.

Только давайте, что бы не было такого, что вы мне скинули статью и мол давай бабки, сначала договариваемся с вами, что бы я других уведомил, что исполнитель найден, а потом вы уже делаете, а не наоборот, либо же можно выложить на общак сюда, на форум. Обязательна разметка в BBCODE.

Можем сработать через гаранта.

Контакт в ЛС.

• Чистые системы Ubuntu 24.04 LTS в качестве обоих серверов WG.

• Базовый UFW в качестве Firewall.

• С использованием wireguard-ui в качестве менеджера юзеров на serv1.

Только давайте, что бы не было такого, что вы мне скинули статью и мол давай бабки, сначала договариваемся с вами, что бы я других уведомил, что исполнитель найден, а потом вы уже делаете, а не наоборот, либо же можно выложить на общак сюда, на форум. Обязательна разметка в BBCODE.

Можем сработать через гаранта.

Контакт в ЛС.

Последнее редактирование: