Видео не мое и не является рекламой канала

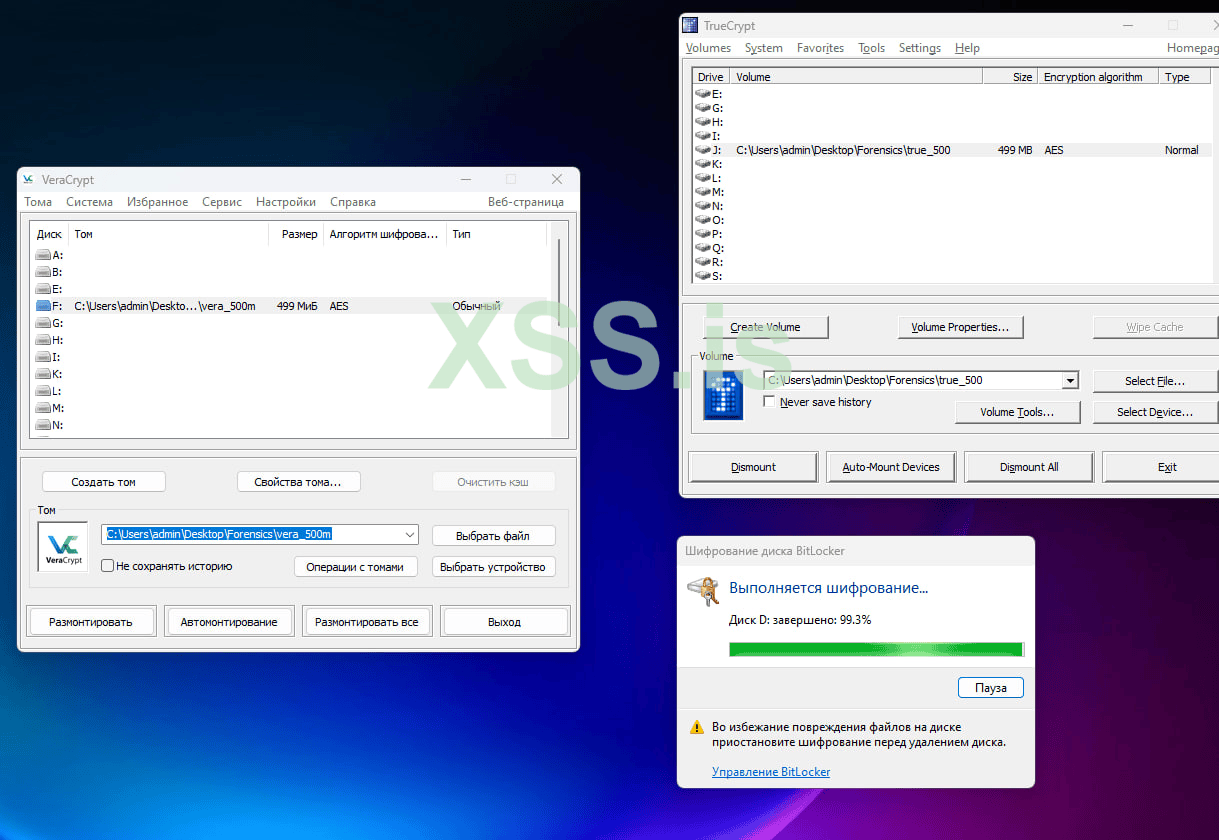

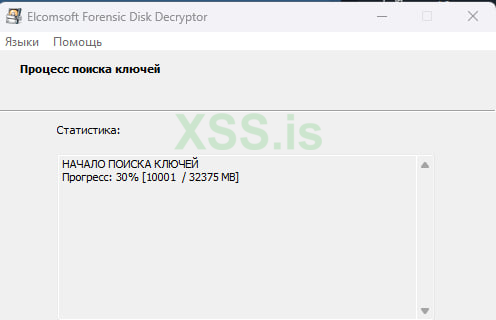

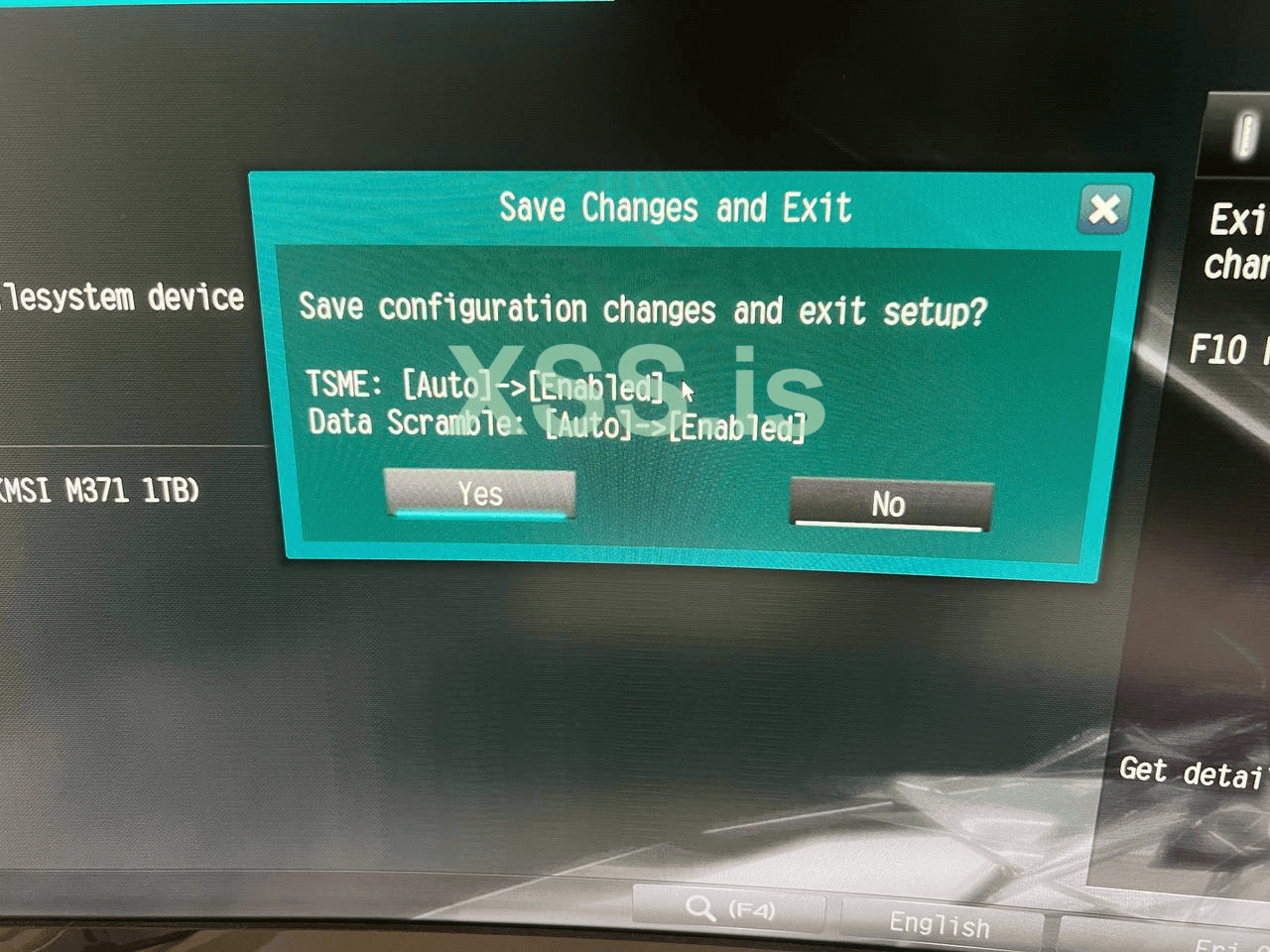

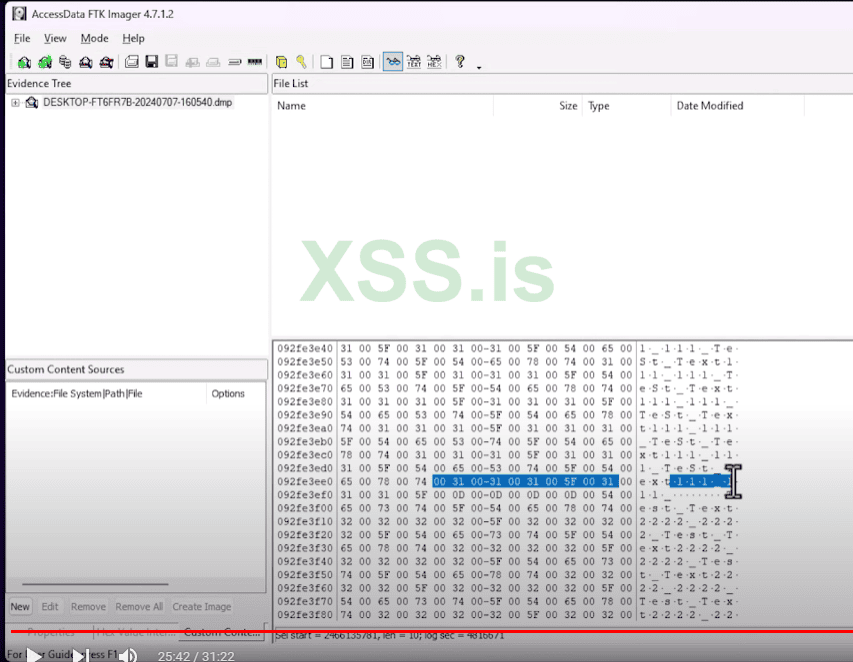

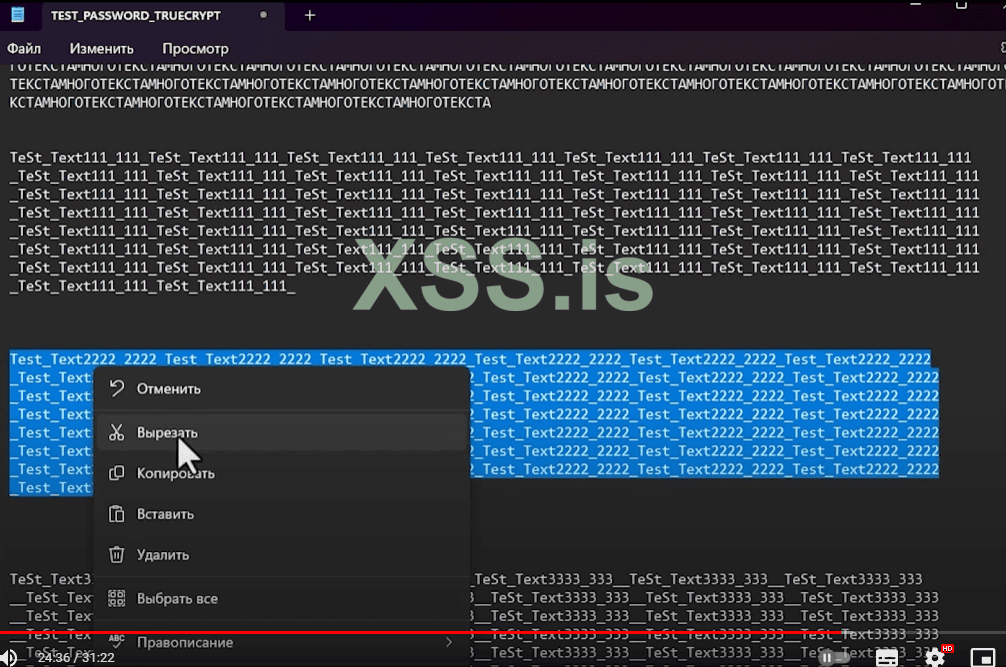

Достаточно узкая тема, и достаточно интересная, речь о шифрование ОЗУ, способы извлечения ОЗУ с устройств, и извлечение мастер-ключей с ОЗУ.

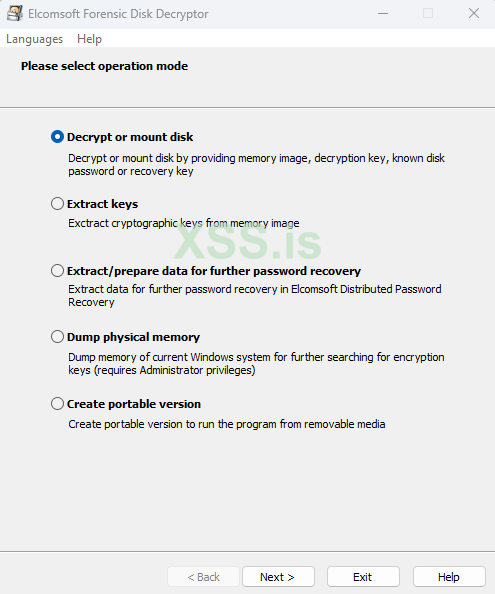

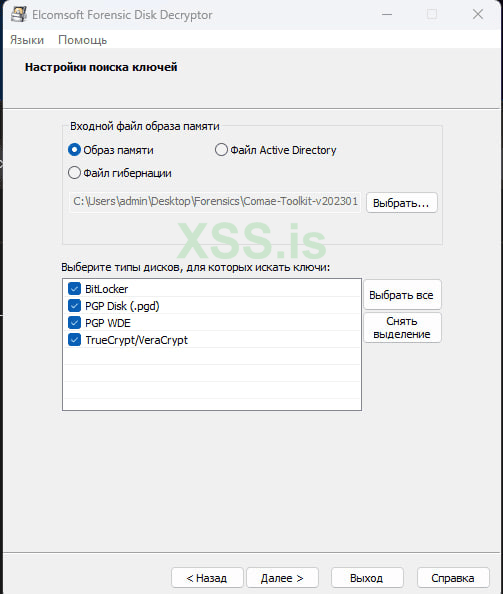

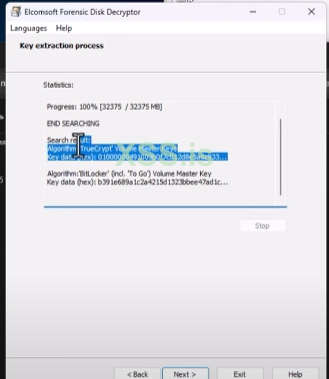

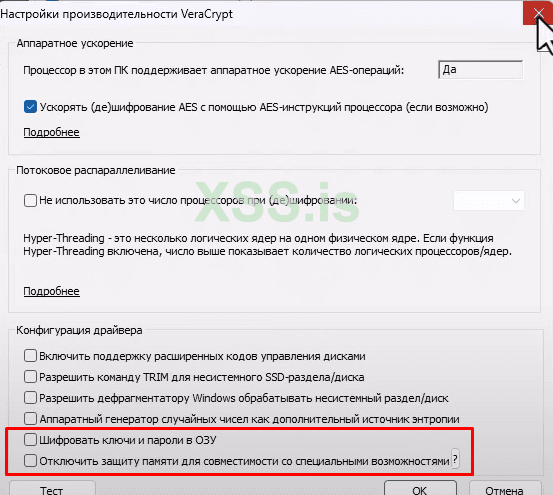

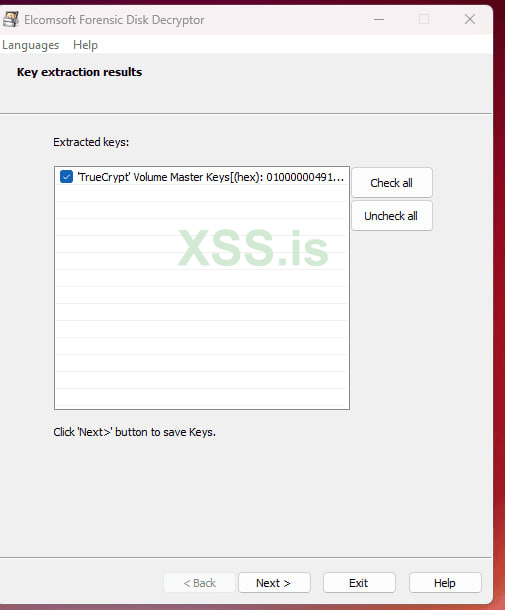

Также интересно именно то, что автор использует elcomsoft forensic disk decryptor, производители которого, заявили что могут извлекать из ОЗУ мастер-ключи VeraCrypt даже с включенным шифрованием ОЗУ (программным) https://blog.elcomsoft.com/2021/06/...ng-and-extracting-on-the-fly-encryption-keys/

К сожалению, мне лень переписывать все содержимое видео, знаю что многие любят текст и не хотят ходить наyoutube хонипот, поэтому специально для Вас я загрузил в качестве 360p на ФО https://send.exploit.in/download/7bd87e2b4817e2ad/#8G-CnJOsnM_FfkEUgVjcYA

blog.elcomsoft.com

blog.elcomsoft.com

www.elcomsoft.ru

www.elcomsoft.ru

Достаточно узкая тема, и достаточно интересная, речь о шифрование ОЗУ, способы извлечения ОЗУ с устройств, и извлечение мастер-ключей с ОЗУ.

Также интересно именно то, что автор использует elcomsoft forensic disk decryptor, производители которого, заявили что могут извлекать из ОЗУ мастер-ключи VeraCrypt даже с включенным шифрованием ОЗУ (программным) https://blog.elcomsoft.com/2021/06/...ng-and-extracting-on-the-fly-encryption-keys/

К сожалению, мне лень переписывать все содержимое видео, знаю что многие любят текст и не хотят ходить на

Breaking VeraCrypt: Obtaining and Extracting On-The-Fly Encryption Keys

Released back in 2013, VeraCrypt picks up where TrueCrypt left off. Supporting more encryption algorithms, more hash functions and a variable number of hash iterations, VeraCrypt is the default choice for the security conscious. VeraCrypt has no known weaknesses except one: once the encrypted disk i

Forensic Disk Decryptor 2.18 с поддержкой ключей VeraCrypt в оперативной памяти | Elcomsoft Co.Ltd.

В обновлении Elcomsoft Forensic Disk Decryptor 2.18 добавлена поддержка извлечения ключей шифрования последних версий VeraCrypt из оперативной памяти компьютеров. Наш продукт – единственное решение на рынке, поддерживающее извлечение из памяти ключей шифрования новых версий VeraCrypt.

Последнее редактирование: