Пожалуйста, обратите внимание, что пользователь заблокирован

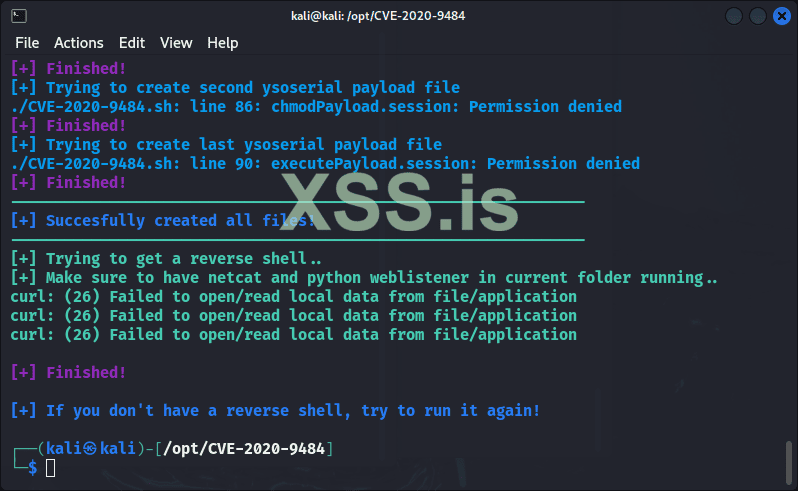

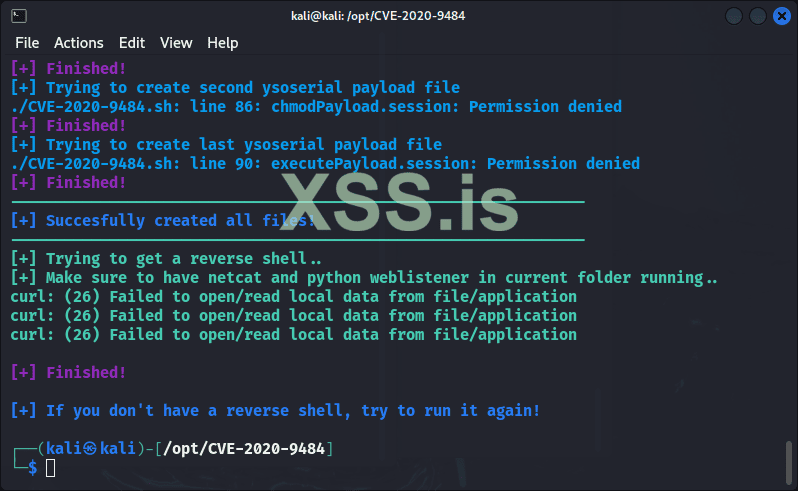

приветствую всех, решил попробовать эксплуатировать уязвимость - cve 2020 9484

подскажите, присутствует ли он принципе на сайте https://117.158.227.74/login.jsp

если вы что то знаете/можете помочь - пишите мне в пм на форуме. в долгу не останусь.

на данный момент просто обучаюсь.

подскажите, присутствует ли он принципе на сайте https://117.158.227.74/login.jsp

если вы что то знаете/можете помочь - пишите мне в пм на форуме. в долгу не останусь.

на данный момент просто обучаюсь.