Microsoft обнаружила две уязвимости в Rockwell Automation PanelView Plus, которые могут быть использованы удаленными неавторизованными злоумышленниками для выполнения произвольного кода и вызова состояния отказа в обслуживании (DoS).

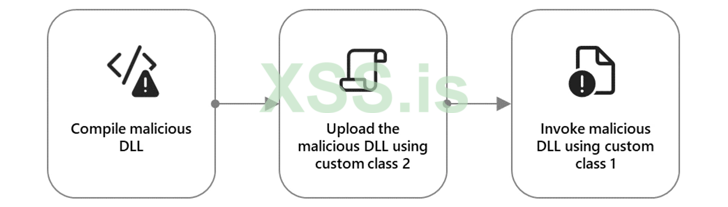

«Уязвимость [выполнения произвольного кода] в PanelView Plus связана с двумя пользовательскими классами, которые могут быть использованы для загрузки и выполнения вредоносной DLL в устройстве», - сказал исследователь безопасности Юваль Гордон.

«Уязвимость DoS использует тот же пользовательский класс для отправки сформированного буфера, который устройство не может правильно обработать, что приводит к DoS».

Перечень недостатков следующий:

- CVE-2023-2071 (CVSS score: 9.8) - уязвимость неправильной проверки входных данных, позволяющая неавторизованным злоумышленникам удаленно выполнить произвольный код через специально сформированные пакеты.

- CVE-2023-29464 (CVSS score: 8.2) - уязвимость неправильной проверки входных данных, позволяющая неавторизованному злоумышленнику читать данные из памяти через специально сформированные пакеты и вызвать состояние DoS, отправив пакет большего размера, чем буфер.

CVE-2023-2071 затрагивает FactoryTalk View Machine Edition (версии 13.0, 12.0 и предыдущие), а CVE-2023-29464 затрагивает FactoryTalk Linx (версии 6.30, 6.20 и предыдущие).

Следует отметить, что уведомления об этих уязвимостях были выпущены Rockwell Automation 12 сентября 2023 года и 12 октября 2023 года соответственно. Агентство кибербезопасности и инфраструктурной безопасности США (CISA) выпустило свои предупреждения 21 сентября и 17 октября.

Раскрытие уязвимостей произошло на фоне предполагаемой эксплуатации неизвестными злоумышленниками недавно обнаруженной критической уязвимости в HTTP File Server (CVE-2024-23692, CVSS score: 9.8) для распространения криптомайнеров и троянов, таких как Xeno RAT, Gh0st RAT и PlugX.

Эта уязвимость, описываемая как инъекция шаблонов, позволяет удаленному неавторизованному злоумышленнику выполнять произвольные команды на пораженной системе путем отправки специально сформированного HTTP-запроса.

Источник : https://thehackernews.com/2024/07/microsoft-uncovers-critical-flaws-in.html

перевести для xss.pro