Специалисты компании F.A.C.C.T. обнаружили новую мошенническую схему, направленную на сотрудников криптобирж и криптоэнтузиастов с использованием доменов ENS (системы доменных имен, построенной на блокчейне Ethereum).

С 13 июня Московская биржа приостановила торги долларом и евро, а также инструментами с расчетами в этих валютах. Это событие может привлечь инвесторов на рынок криптовалют, чем в том числе могут воспользоваться злоумышленники.

Все начинается с того, что злоумышленники устанавливают бизнес-контакт, обещая жертве прибыльные инвестиции в различные проекты. Фактически этот этап необходим для «прогрева» контрагента, то есть мошенники втираются в доверие, ставя контрагента в «зависимое положение».

В ходе дальнейшего общения злоумышленники просят помощи в поиске доверенных продавцов криптовалюты. Они утверждают, что нуждаются в криптовалюте для покупки бриллиантов и золота в странах, где операции с наличными якобы затруднены. В числе таких стран, например, упоминалась Индия, но в связи с санкциями, когда Московская биржа, Национальный клиринговый центр (НКЦ) и Национальный расчетный депозитарий (НРД) были включены в SDN-лист США, а также с приостановкой биржей торгов долларом и евро, мы ожидаем и расширения географии легенды схемы на другие страны, с которыми есть торговые экономические связи.

Часто, когда продавцы криптовалюты всё же требовали предоплату, мошенники отказывались и выдвигали встречные условия.

На видеозвонке они рассказывают, что им необходимо убедиться в «чистоте» криптовалюты, что она не засветилась в нелегальных переводах, так как такие переводы могут привезти к заморозке криптовалюты на счёте на бирже при попытке вывода, или связать покупателя с каким-либо рассследуемым полицией уголовным делом.

Процесс верификации заключается в том, что продавец криптовалюты должен перевести свои средства с одного адреса на другой. По словам покупателей (то есть злодеев), это делается для того, чтобы убедиться, что криптовалюта настоящая и что криптокошельки продавца не внесены в черный список. Именно во время этого процесса проверки криптовалюта продавцов и похищается.

Во время или после видеозвонка жертву под различными предлогами (например, чтобы доказать чистоту происхождения активов, или отсутствие его кошелька в черных списках) убеждают перевести криптовалюту на собственный уникальный адрес, добавив в конце ".eth".

В этот момент продавец обычно настроен скептически. Чтобы проверить безопасность просьбы покупателя для своих средств, продавец отправляет небольшую сумму денег (например, 100 USDT, 10 USDT) на свой_адрес.eth, который фактически является ENS-доменом и на самом деле ведёт на другой ETH –адрес. Тестовая сумма действительно поступает на на первоначальный адрес продавца криптовалюты, и он и переводит все оставшиеся средства на тот же домен ENS. Криптовалюта, переведенная в этой транзакции, уже не попадает к продавцу, а вместо этого она оказывается в кошельке злодея.

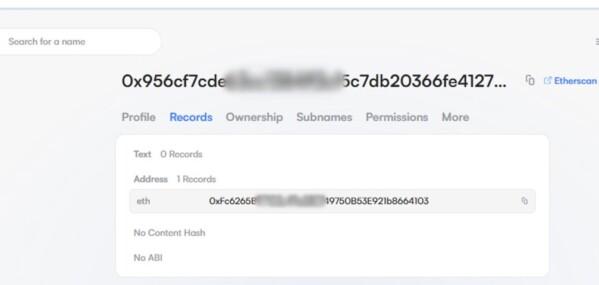

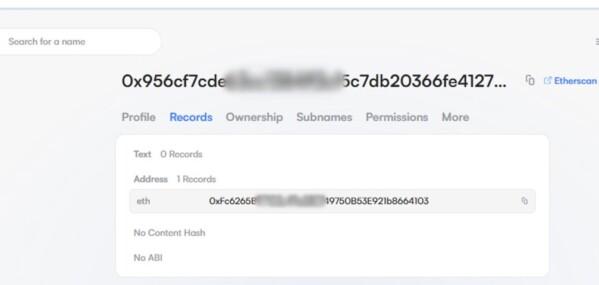

Итак, со стороны продавца-жертвы, похоже, все в порядке, и он теперь доверяет покупателю. На основе этого доверия продавец отправляет оставшуюся сумму (обычно немалую) на свой первый(?) адрес (добавляя в конце «.eth» в соответствии с указаниями покупателя). Как объяснялось ранее, деньги окажутся в крипто-кошельке злодея, указанном в записях ENS. Записи ENS можно проверить, указав адрес ENS на сайте - https://app.ens.domains. Связанный криптоадрес можно увидеть на вкладке «Записи» («Records»), как показано на рисунке ниже. На этот раз злодей не будет переводить деньги на адрес продавца. Вместо этого он отправит средства на один из своих других криптокошельков, тем самым украв криптовалюту продавца. Через некоторое время продавец заметит, что так и не получил переведенные средства, но отменять транзакцию будет уже поздно.

Как и DNS-записи, ENS-записи могут быть изменены. То есть адрес, на который указывает домен ENS, может быть изменен его владельцем в любое время.

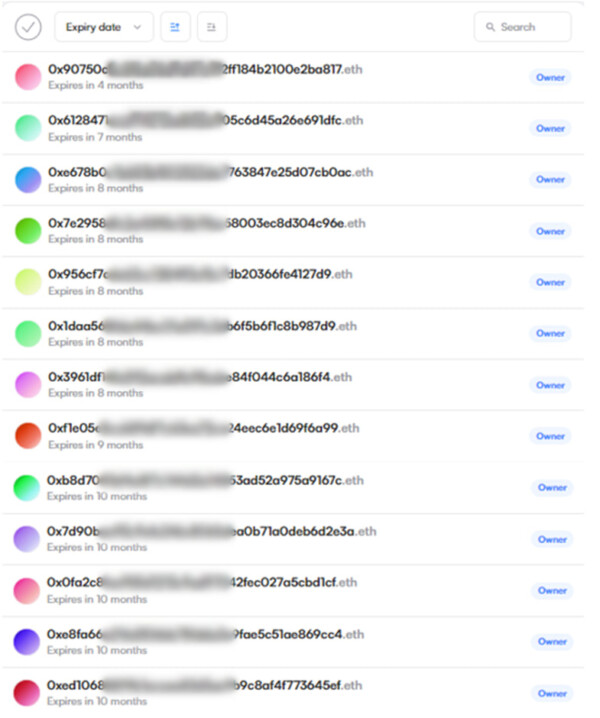

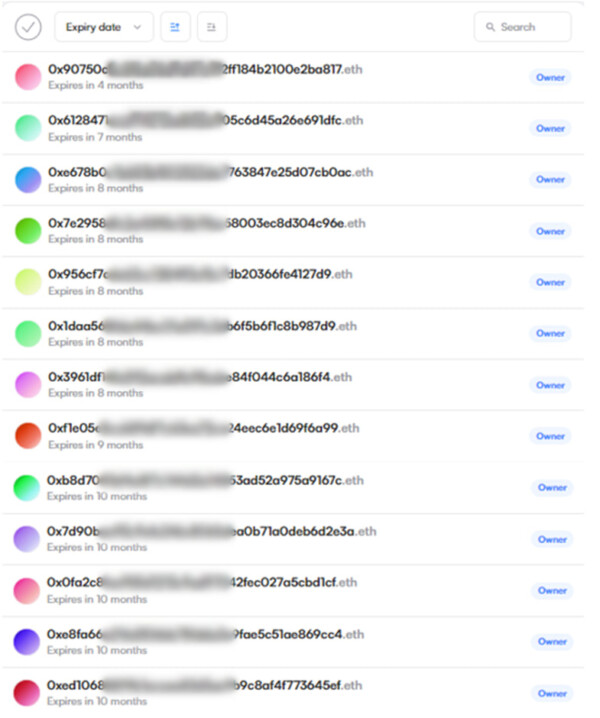

Просмотрев записи ENS, можно увидеть Ethereum-адрес злодея и, воспользовавшись тем же сайтом (app.ens.domains), получить список всех ENS доменов, которые были созданы с его использованием. Используя криптоадрес злодея, было обнаружено, что на него зарегистрировано несколько ENS-доменов, которые выглядят как действительные криптоадреса. Это означает, что злоумышленник, предположительно, нацелился на нескольких других продавцов криптовалют (жертв).

ENS-домены, зарегистрированные с использованием криптоадреса фишера

С 13 июня Московская биржа приостановила торги долларом и евро, а также инструментами с расчетами в этих валютах. Это событие может привлечь инвесторов на рынок криптовалют, чем в том числе могут воспользоваться злоумышленники.

Все начинается с того, что злоумышленники устанавливают бизнес-контакт, обещая жертве прибыльные инвестиции в различные проекты. Фактически этот этап необходим для «прогрева» контрагента, то есть мошенники втираются в доверие, ставя контрагента в «зависимое положение».

В ходе дальнейшего общения злоумышленники просят помощи в поиске доверенных продавцов криптовалюты. Они утверждают, что нуждаются в криптовалюте для покупки бриллиантов и золота в странах, где операции с наличными якобы затруднены. В числе таких стран, например, упоминалась Индия, но в связи с санкциями, когда Московская биржа, Национальный клиринговый центр (НКЦ) и Национальный расчетный депозитарий (НРД) были включены в SDN-лист США, а также с приостановкой биржей торгов долларом и евро, мы ожидаем и расширения географии легенды схемы на другие страны, с которыми есть торговые экономические связи.

Часто, когда продавцы криптовалюты всё же требовали предоплату, мошенники отказывались и выдвигали встречные условия.

Схема аферы: следите за руками

Кража происходит в день, когда должна состояться сделка купли-продажи – должен приехать курьер с наличными деньгами из банка. Однако за несколько часов до назначенного для сделки времени злоумышленники запрашивают видеозвонок.На видеозвонке они рассказывают, что им необходимо убедиться в «чистоте» криптовалюты, что она не засветилась в нелегальных переводах, так как такие переводы могут привезти к заморозке криптовалюты на счёте на бирже при попытке вывода, или связать покупателя с каким-либо рассследуемым полицией уголовным делом.

Процесс верификации заключается в том, что продавец криптовалюты должен перевести свои средства с одного адреса на другой. По словам покупателей (то есть злодеев), это делается для того, чтобы убедиться, что криптовалюта настоящая и что криптокошельки продавца не внесены в черный список. Именно во время этого процесса проверки криптовалюта продавцов и похищается.

Во время или после видеозвонка жертву под различными предлогами (например, чтобы доказать чистоту происхождения активов, или отсутствие его кошелька в черных списках) убеждают перевести криптовалюту на собственный уникальный адрес, добавив в конце ".eth".

В этот момент продавец обычно настроен скептически. Чтобы проверить безопасность просьбы покупателя для своих средств, продавец отправляет небольшую сумму денег (например, 100 USDT, 10 USDT) на свой_адрес.eth, который фактически является ENS-доменом и на самом деле ведёт на другой ETH –адрес. Тестовая сумма действительно поступает на на первоначальный адрес продавца криптовалюты, и он и переводит все оставшиеся средства на тот же домен ENS. Криптовалюта, переведенная в этой транзакции, уже не попадает к продавцу, а вместо этого она оказывается в кошельке злодея.

Вопрос: как же злодею удалось это провернуть?

Дело в том, что после того, как продавец совершил первую транзакцию, показавшую, что криптовалюта реальна, мошенники немедленно регистрируют домен ENS идентичный адресу, с которого были отправлены деньги. ENS (служба именования Ethereum) — это распределенная система доменных имен, построенная на блокчейне Ethereum. Подобно тому, как DNS связывает доменное имя с IP-адресом, ENS связывает доменное имя с Ethereum-адресом. Владелец домена проверяется в первую очередь по его адресу в блокчейне. В нашем случае единственное различие в написании между адресом продавца и созданным доменом ENS заключается в наличии строки «.eth» в домене ENS. Зарегистрированный домен ENS будет указывать на криптоадрес злодея (а не продавца). Таким образом, когда продавец отправляет тестовую сумму в 10 USDT на ENS-адрес, покупатель (злодей) получает ее вместо него. Получив ее, он переводит ту же сумму на второй адрес продавца (не зная продавца) менее чем за 1 минуту.Итак, со стороны продавца-жертвы, похоже, все в порядке, и он теперь доверяет покупателю. На основе этого доверия продавец отправляет оставшуюся сумму (обычно немалую) на свой первый(?) адрес (добавляя в конце «.eth» в соответствии с указаниями покупателя). Как объяснялось ранее, деньги окажутся в крипто-кошельке злодея, указанном в записях ENS. Записи ENS можно проверить, указав адрес ENS на сайте - https://app.ens.domains. Связанный криптоадрес можно увидеть на вкладке «Записи» («Records»), как показано на рисунке ниже. На этот раз злодей не будет переводить деньги на адрес продавца. Вместо этого он отправит средства на один из своих других криптокошельков, тем самым украв криптовалюту продавца. Через некоторое время продавец заметит, что так и не получил переведенные средства, но отменять транзакцию будет уже поздно.

Как и DNS-записи, ENS-записи могут быть изменены. То есть адрес, на который указывает домен ENS, может быть изменен его владельцем в любое время.

Просмотрев записи ENS, можно увидеть Ethereum-адрес злодея и, воспользовавшись тем же сайтом (app.ens.domains), получить список всех ENS доменов, которые были созданы с его использованием. Используя криптоадрес злодея, было обнаружено, что на него зарегистрировано несколько ENS-доменов, которые выглядят как действительные криптоадреса. Это означает, что злоумышленник, предположительно, нацелился на нескольких других продавцов криптовалют (жертв).

ENS-домены, зарегистрированные с использованием криптоадреса фишера