Всем привет!

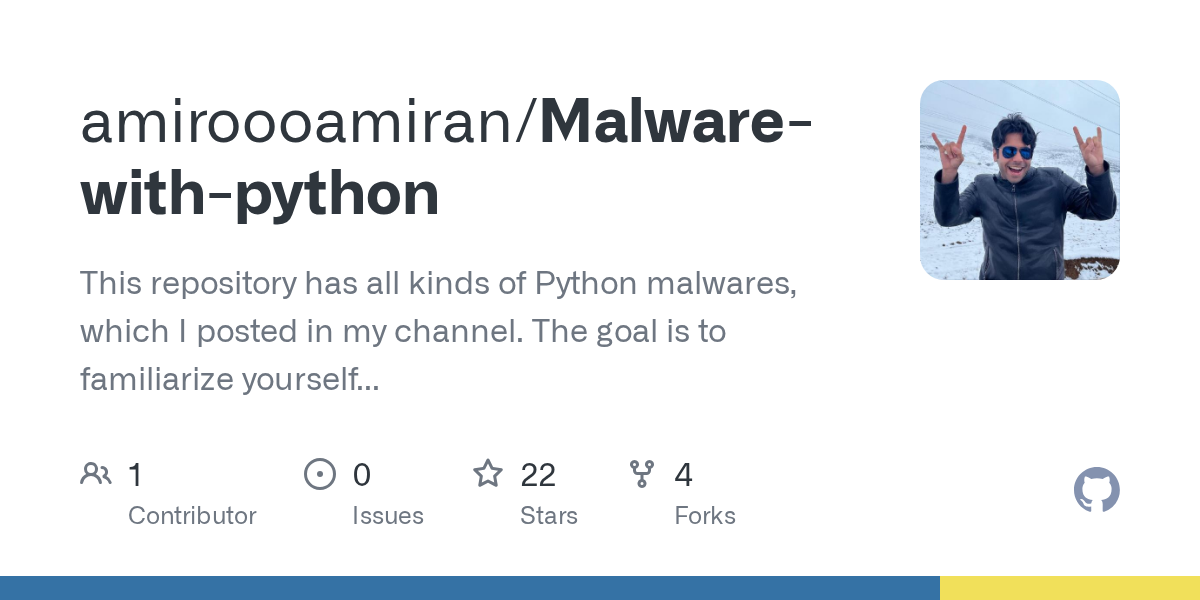

В Maldev совсем недавно, поэтому прошу поправить меня в моментах, в которых могу ошибаться.Я хочу начать работать в сфере криптования, но так как из языков программирования знаю пока только python и лишь в процессе обучения C,хотел бы попросить вас посоветовать какие-нибудь хорошие вредоносы написанные на python, которые я могу найти в открытом доступе под обфускацию.

В Maldev совсем недавно, поэтому прошу поправить меня в моментах, в которых могу ошибаться.Я хочу начать работать в сфере криптования, но так как из языков программирования знаю пока только python и лишь в процессе обучения C,хотел бы попросить вас посоветовать какие-нибудь хорошие вредоносы написанные на python, которые я могу найти в открытом доступе под обфускацию.