Пожалуйста, обратите внимание, что пользователь заблокирован

-

XSS.stack #1 – первый литературный журнал от юзеров форума

Видео [OffensiveCon 2024] Видео

- Автор темы varwar

- Дата начала

-

- Теги

- offensivecon

- Автор темы

- Добавить закладку

- #2

Пожалуйста, обратите внимание, что пользователь заблокирован

Изи баг, интересно извернулся с эксплуатацией записи нуля по произвольному адресу.

Сейчас глянул код, запатчили баг проверкой

Сейчас глянул код, запатчили баг проверкой

ProbeForWrite

Последнее редактирование:

Пожалуйста, обратите внимание, что пользователь заблокирован

Не все видео выложили, угайдайте какое ? Ну конечно же PHP iconv()->glibc

- Автор темы

- Добавить закладку

- #4

Пожалуйста, обратите внимание, что пользователь заблокирован

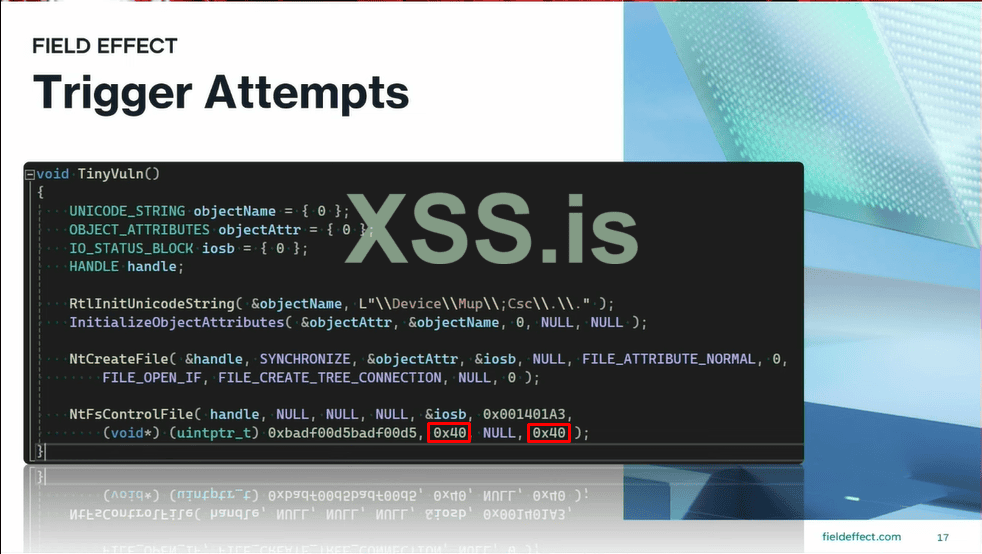

В чем прикол показывать в презентации ПоЦы, которые не роняют системы т.е. с умышленной опечаткой? Защита от дурака?

Пожалуйста, обратите внимание, что пользователь заблокирован

Наверно да, там ведь бывают показывают 0-day обычно демо (видео), чтобы не раскрытить его до того как вендор не выпустит патч, либо эта уязвимость была куплена хз.. А может и вовсе не хотят чтобы существовал явный PoC (доказательсво концепции) в паблике... Не смотря, на то, что это уже к примеру закрытая уязвимость. Или к примеру, потому, что некоторые не могут воспроизводить PoC, но они могут имея на руках этот самый PoC уже раскручивать его. Так у них есть навыки эксплуатации. Просто в тех же мануалах по эксп-деву, уже даётся PoC, где идет упор на эксплуатацию...В чем прикол показывать в презентации ПоЦы, которые не роняют системы т.е. с умышленной опечаткой? Защита от дурака?

- Автор темы

- Добавить закладку

- #6

Пожалуйста, обратите внимание, что пользователь заблокирован

Забыл уточнить, это касалось того доклада, что выше кидал. На слайде ПоЦ, но когда стал проверять, он не отработал. Покопавшись, выяснилось, что там есть проверка на размер входящего и исходящего буфера и два аргумента на скрине указаны неверно. Есть конечно малая вероятность, что код драйвера на моей системе и системе докладчика отличается, но что-то сомневаюсь сильно в этом.чтобы не раскрытить его до того как вендор не выпустит патч, либо эта уязвимость была куплена хз..

Еще забавно, что на сайте мелкомягких эта уязвимость указана, как CWE-122: Heap-based Buffer Overflow, хотя это CWE-781: Improper Address Validation in IOCTL with METHOD_NEITHER I/O Control Code с записью по произвольному адресу. Никакого переполнения пула там и в помине нет.

Очередное подтверждение, что полностью доверять их бюллетеням не стоит.

Последнее редактирование: