Пожалуйста, обратите внимание, что пользователь заблокирован

Не я автор, и никакого отношения к автору не имею, хочется услышать комментарии специалистов на эту тему, и получить, возможно более полные рекомендации.

Ссылка на статью: https://telegra.ph/Monero-ne-anonimen-kak-otslezhivayut-XMR-Rekomendacii-dlya-anonimnosti-05-28

Текст для тех, кто не хочет ходить по ссылкам

Monero отслеживается, есть реальный люди, хакеры, владельцы наркокартелей, которые получили реальные тюремные сроки, которых установили именно по платежам в Monero, эти люди меняли bitcoin на Monero, Monero на bitcoin и эти платежи все равно смогли проследить. В статье я расскажу, как отслеживают Monero, и дам Вам конкретные рекомендации пользования, чтобы максимально усложнить отслеживание.

Друзья, эта статья является текстовым вариантом, и по этой теме снято мною видео, текстовый вариант более полный и точный, поэтому рекомендованный, и все же рекомендую так же посмотреть видео по этой теме.

Я решил записать это видео и соответственно эту статью, по причине того, что если Вы начнете искать информацию про анонимные платежи, про риптовалюту, то Вы безусловно, найдете информацию о Monero, но 99% того что вы найдете, не содержит ни одной конкретной рекомендации по использованию, эти видео или статьи не содержат, они же наоборот вводят людей в заблуждение, говоря им о невероятной анонимности и люди услышав это совершают непоправимые ошибки, за которые приходится расплачиваться не блогерам, а людям.

Чтоб окончательно снять розовые очки, я приведу несколько примеров, это реальные истории хакеров, которых не могли поймать 7 лет, что говорит о их уровне как профессионалы, это не наркозакладчик, который использовал кошелек Monero, который взял на бирже Binance.

Ниже 3 источника на 3 разные кейса:

www.securitylab.ru

www.securitylab.ru

более подробно о кейсе выше

И ниже старый кейс по wannacry

medium.com

medium.com

И этого года кейс с нарко магазином

Друзья, сейчас поговорим о методах отслеживания Monero, и после в конце я дам конкретные рекомендации, чтобы максимально усложнить отслеживание.

Как же отслеживают Monero:

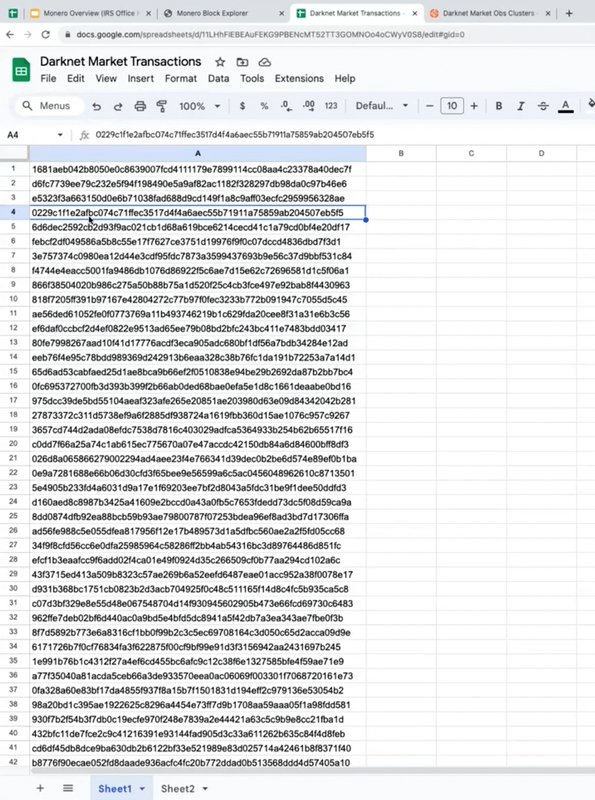

1) Биржи. Все биржи, например Binance и другие ежеквартально передают информацию по ВСЕМ транзакциям внутри биржи в виде csv списков, включая всю информацию XMR, включая адреса кошельков. Передают они эти списки всем кто занимается отслеживанием и расследованиям по крипте, например Chainalysis; Это очевидно, но нужно проговорить, если вы отправляете или получаете Monero используя кошелек биржи, то ни о какой анонимности вообще речи быть не может, биржа запоминает адрес кошелька, сумму, дату и время, ip адрес и вообще все что можно запомнить; Поставьте знак равно между Binance и всеми обменниками которые есть на bestchange, все эти обменники используют являются партнерами какой-то крупной или не крупной биржи, и они всю сохраняют всю информацию о вас во время создания заявки, почту, ip адрес, кошелек с которого вы им отправляете деньги и кошелек куда вы их отправляете, об этом стоит помнить;

2) Объемы, время, статистическая вероятность. Сейчас мы рассмотрим несколько примеров:

Первый пример: представим на примере что отслеживается кошелек XMR на который было отправлено 100$ (эквивалент), далее человек поменял где-то на bestchange XMR на bitcoin и через 1 час, на биржу Binance был сделан депозит в btc, размере 100$ (эквивалент) и далее вывел себе на карту. Какова вероятность что таким образом идентифицирует владельца XMR кошелька? Очень-очень низка, потому как 1000-чи других пользователей делали аналогичные депозиты в других криптовалютах на других биржах и тд., но представим что на протяжении месяца это повторилось 25 раз, 25 раз был осуществлен перевод в 50-150$ на этот кошелек, и 25 раз, был получен депозит на Binance в btс, то в данном случае статистическая вероятность случайности таких депозитов сводится к невозможному и таким образом строится связь между кошельком XMR и аккаунтом Binance.

Второй пример: вымогатель требует выкуп 250.000$ в биткоина, это 3.62 btc, и ему платят 3.62 btc, он знает, что биткоин отслеживается и идет на биржу, которая не просит KYC, т.е. каких-либо документов и меняет несколькими платежами свой BTC на XMR, и т.к. он не доверяет этой бирже, он несколько раз пересылает по холодным кошелькам XMR, и после этого меняет где-то XMR на bitcoin и отправляет это на биржу Binance, чтоб вывести эти средства себе на счет. Казалось бы сложная цепочка, Bitcoin > XMR > XMR > Bitcoin, и это возможно отследить, а все из-за объема и временного промежутка. Объем в 250.000$ достаточно большой, и даже если в промежуток времени неделю, возможно всего 1 или 2 подобных операции будут, именно на эту сумму, что очень упрощает отслеживание, т.к. такие операция очень выделяются среди массы другие;

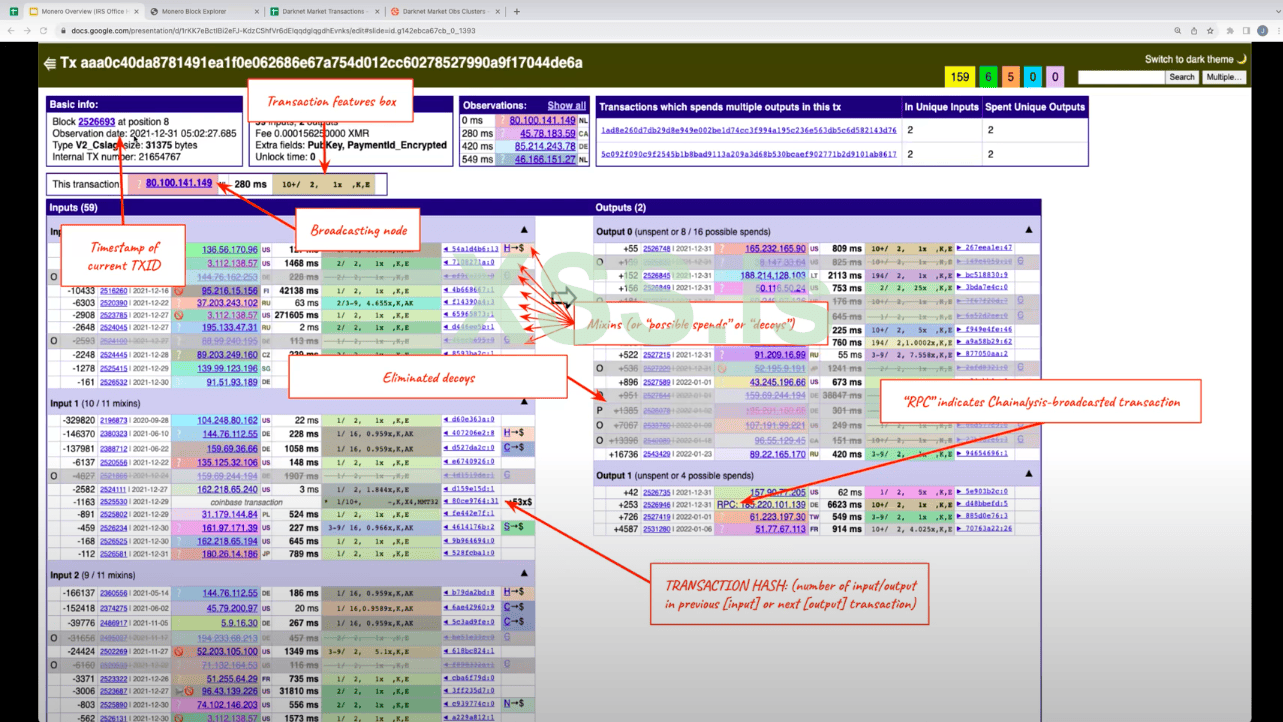

3) Узлы. Существуют плохие узлы XMR которые могут быть нацелены на деанонимизацию пользователей. Я не буду сильно вдаваться в подробности лишь скажу какую информацию узлы могут о вас собирать, это: ваш ip адрес, включая даже изменения Вашего ip адреса например сегодня, и спустя неделю, при каждом новом заходе на кошелек (например вы не пользовались кошельком неделю и открыли кошелек, он запросит обновление блокчейна у узла с того места на котором остановился неделю назад, таким образом узел поймет что пользователь неделю назад и сейчас один и тот же человек). Также плохой узел знает ваш часовой пояс и ваше время онлайн в кошельке, когда вы его открываете и закрываете, таким образом собирается дополнительная статистическая информация, это все то касается пассивного сбора, есть так же атаки, которые могут применятся плохими узлами при проведении вам транзакций, например когда вы хотите кому-то отправить XMR, вы запрашиваете у узла 11 адресов, 10 из которых фейковых, и при совершении транзакции узел не знает точно какие адреса фейковые, а на какой вы отправляете XMR, и узел может изменить 5-6 фейковых адресов, и если транзакция пройдет успешно, значит те адреса которые он подменил точно фейковые, и соответственно в других 5-6 адресах находится истинный адрес. Если же происходит так, что узел изменил адреса настоящего адреса, на который вы хотели отправить XMR, то вы получите ошибку и транзакция не пройдет, соответственно узел узнает, что адрес, на который вы хотели отправить был среди тех 5-6 адресов. Плохой узел может проводить такие атаки много раз, до тех пор, пока не узнает на 100% какой именно адрес из 11-ти настоящий.

4) Свой узел. Исходя из причины выше можно сделать вывод что нужно иметь свой узел, но плохие парни тоже пришли к этому выводу, и они стали мониторить ВСЕ узлы, которые появляются, а именно их дата и время появления, а также время их работы и транзакции которые с них идут. Например, хакер знает об этом, и 22.04 и на протяжении недели, до 29.04 он им пользовался пока совершал какие-то сделки, а потом он стал ему не нужен, и он удалил его с сервера. И те, кто занимаются расследованием и отслеживанием Monero отслеживают и другие узлы тоже, и они заметят появление новых узлов так же, как и их выключение, и представьте, что хакер включал свой узел только в момент, когда ему нужен был кошелек, насколько тогда это будет выделятся с общей массы. Относительно анонимности узла, если установят конкретную связь кошелька с узлом, то это огромное количество информации, которую человек указывал при создании узла, такая как почта, ip адреса, с которого он настраивался и реквизиты оплаты, входы в панель. Отдельная история почта, которая указывалась при создании, насколько анонимна она? И еще касательно узла, при его создание у вас будет выбор, сделать ли его доступным для всех, или он будет обрабатывать исключительно Ваши транзакции. Если сделать его доступным для всех, мы помогаем не только сети Monero, а еще и пропускаем через наш узел чужие транзакции, благодаря которых НАШИ транзакции будет сложнее идентифицировать среди массы других, что конечно же увеличивает нашу анонимность.

5) Блокчейн обозреватели. Например вы сделали транзакцию и хотите проверить прошла подтверждена ли она, дошли ли Ваши XMR до получателя, или Вы получатель этой транзакции, что Вы делаете, открываете блокчейн обозреватель и ищите/смотрите в нем детали по транзакции, в это время обозреватель блокчейна в котором вы смотрите записывает Ваш ip адрес, часовой пояс, могут запускаться скрипты активного сбора информации о Вашей системе, фингерпритны и тд., что строит конкретную связь Вас с этим кошельком.

6) Миксеры, сервисы отмыва крипты. Миксеры имеют 2 проблемы, первая это то, какие вы деньги получаете на свои кошельки? Т.е. кто-то в миксер загнал деньги, полученные с продажи наркотиков или оружия в США, и эти деньги с миксера могут попасть Вам на Ваш кошелек, взамен тех, которые вы отдадите в миксер, и за этими деньгами придут к Вам. Вторая проблема в том, что все большинство таких сервисов хонипоты, т.е. специально созданы для того, чтобы собирать информацию о пользователях, даже если сервис таким изначально не является, он может таким стать в последствии, например к нему наведаются сотрудники органов и принудят к такому сотрудничеству, а я напомню, Вы оставляете этим сервисам свои другие кошельки, проследить которые до Вам возможно в десятки разы легче. Я лично не знаю какое решение тут будет адекватным, использовать несколько сервисов не самая лучшая идея, они все могут оказаться хонипотами, но при этом каждый возьмет свои 5%-10% за услугу.

7) Плохие удобные холодные кошельки Atomic Wallet, Exodus. В чем минус, к примеру Atomic Wallet считается не безопасным кошелеком, а Exodus, там 2 причины, то что я прочитал он имеет проблемы с анонимностью и сейчас там XMR не работает, а именно кошелек не синхронизируется с блокчейном, т.е. вам на кошелек попадает монета, но на кошельке отображаться она не будет, иза

И обещанные рекомендации:

1) Пользуемся только проверенными холодными кошельками c открытым исходным кодом, например официальный кошелек Monero GUI Wallet, Monero CLI Wallet, и другие feather, Cakewallet

2) Используем в кошельках исключительно СВОЙ узел XMR, который будет начнет работать за неделю/месяц/ до того, как он нам понадобится и продолжит работать еще месяц/два/три после того, как он будет вам не нужен. Запустите уже СЕЙЧАС свой узел, чтоб когда он Вам понадобится он уже был в сети. Создавайте узел анонимно, анонимный VPS с оплатой в XMR, и анонимная его настройка.

3) На СВОЙ узел подключаемся как минимум с VPN+proxy+виртуализация / whonix. Узел наш, он безопасный, но на уровне хостера и провайдера могут вестись логи.

4) Кошелек НЕ должен подключатся к узлу за час до проведения транзакции, т.к. это тоже отслеживается, момент синхронизации кошелька с узлом, т.е. лучше всего если кошелек всегда будет синхронизирован;

5) Покупаем XMR анонимно используя Tor+vpn/socks (VPN/socks чтоб не поймать 403) через обменники с bestchange. Тут зависит от того, что у вас есть на старте, но суть одна, анонимная почта, чистый ip, заходим создаем заявку и меняем, чтоб на выходе получить XMR на холодный кошелек. К примеру покупаем за фиат/наличку LTC за LTC > XMR. К сожалению, bestchange не лучшая идея использовать, но это явно лучше бирж и дешевле. Покупайте небольшими объемами (до 5к$-10к$) и будьте готовы что у вас могут попросить паспорт, хотя обычно не просят. Если Вы нашли биржу/обменник, который кажется именно то, что Вам нужно, т.е. максимально анонимный и не просит никаких документов никогда, то это скорее всего хонипот.

6) После захода денег на Ваш холодный кошелек погоняйте их по другим холодным кошелькам, хотя бы 3-4 раза, это добавит анонимности и если будет все очень плохо, то это очень поможет Вам в суде и даст возможность «правдиво отрицать», т.к. таким образом создаются множество фейковых переводов.

7) Давайте деньгам полежать, не переводите их сразу, выжидайте дни, а лучше недели и месяца. Это сильно усложнит анализ и отслеживания.

8) Расходуйте (выводите) частями, не нужно все и сразу на один кошелек большим объемом. В блокчейне большинство транзакций от 1xmr до 100xmr, другие объемы будут сильно выделятся.

9) Старайтесь всеми возможностями избегать бирж каких-либо пересечений с биржами, обменниками, особенно крупными такими как Binance, Huobi, Yobit и другими. При этом не нужно слепо доверять «сервису анонимного обмена крипты».

10) Меняйте кошельки систематически свои кошельки, потратили в ноль, не пополняйте старый, создавайте новый.

11) Не используем блокчейн эксплореры – это хонипоты.

12) Сервисы/телеграм боты для проверки AML и тд. – это хонипоты.

Очень важное замечание друзья, возможность отслеживания XMR это лишь статистическая вероятность вашей связи с кошельком, и это может быть 50%, 15% или <0.1%, но точно не 0%.

Источники:

www.securitylab.ru

www.securitylab.ru

medium.com

https://xmr.ru/logs/breaking-monero/ (все эпизоды интересные 1-13)

medium.com

https://xmr.ru/logs/breaking-monero/ (все эпизоды интересные 1-13)

xmr.ru

xmr.ru

xmr.ru

xmr.ru

xmr.ru

xmr.ru

xmr.ru

xmr.ru

Ссылка на статью: https://telegra.ph/Monero-ne-anonimen-kak-otslezhivayut-XMR-Rekomendacii-dlya-anonimnosti-05-28

Текст для тех, кто не хочет ходить по ссылкам

Monero отслеживается, есть реальный люди, хакеры, владельцы наркокартелей, которые получили реальные тюремные сроки, которых установили именно по платежам в Monero, эти люди меняли bitcoin на Monero, Monero на bitcoin и эти платежи все равно смогли проследить. В статье я расскажу, как отслеживают Monero, и дам Вам конкретные рекомендации пользования, чтобы максимально усложнить отслеживание.

Друзья, эта статья является текстовым вариантом, и по этой теме снято мною видео, текстовый вариант более полный и точный, поэтому рекомендованный, и все же рекомендую так же посмотреть видео по этой теме.

Я решил записать это видео и соответственно эту статью, по причине того, что если Вы начнете искать информацию про анонимные платежи, про риптовалюту, то Вы безусловно, найдете информацию о Monero, но 99% того что вы найдете, не содержит ни одной конкретной рекомендации по использованию, эти видео или статьи не содержат, они же наоборот вводят людей в заблуждение, говоря им о невероятной анонимности и люди услышав это совершают непоправимые ошибки, за которые приходится расплачиваться не блогерам, а людям.

Чтоб окончательно снять розовые очки, я приведу несколько примеров, это реальные истории хакеров, которых не могли поймать 7 лет, что говорит о их уровне как профессионалы, это не наркозакладчик, который использовал кошелек Monero, который взял на бирже Binance.

Ниже 3 источника на 3 разные кейса:

Суд над хакером в Финляндии заставил усомниться в анонимности криптовалюты

Отследив вымогателя по горячим следам, специалистам удалось восстановить всю цепочку действий в блокчейне.

более подробно о кейсе выше

И ниже старый кейс по wannacry

Tracing the WannaCry 2.0 Monero Transactions

Contributors: Nicolas A. Bax, PhD and an unnamed contributor.

medium.com

medium.com

И этого года кейс с нарко магазином

https://www.justice[.]gov/opa/media/1352571/dl

Друзья, сейчас поговорим о методах отслеживания Monero, и после в конце я дам конкретные рекомендации, чтобы максимально усложнить отслеживание.

Как же отслеживают Monero:

1) Биржи. Все биржи, например Binance и другие ежеквартально передают информацию по ВСЕМ транзакциям внутри биржи в виде csv списков, включая всю информацию XMR, включая адреса кошельков. Передают они эти списки всем кто занимается отслеживанием и расследованиям по крипте, например Chainalysis; Это очевидно, но нужно проговорить, если вы отправляете или получаете Monero используя кошелек биржи, то ни о какой анонимности вообще речи быть не может, биржа запоминает адрес кошелька, сумму, дату и время, ip адрес и вообще все что можно запомнить; Поставьте знак равно между Binance и всеми обменниками которые есть на bestchange, все эти обменники используют являются партнерами какой-то крупной или не крупной биржи, и они всю сохраняют всю информацию о вас во время создания заявки, почту, ip адрес, кошелек с которого вы им отправляете деньги и кошелек куда вы их отправляете, об этом стоит помнить;

2) Объемы, время, статистическая вероятность. Сейчас мы рассмотрим несколько примеров:

Первый пример: представим на примере что отслеживается кошелек XMR на который было отправлено 100$ (эквивалент), далее человек поменял где-то на bestchange XMR на bitcoin и через 1 час, на биржу Binance был сделан депозит в btc, размере 100$ (эквивалент) и далее вывел себе на карту. Какова вероятность что таким образом идентифицирует владельца XMR кошелька? Очень-очень низка, потому как 1000-чи других пользователей делали аналогичные депозиты в других криптовалютах на других биржах и тд., но представим что на протяжении месяца это повторилось 25 раз, 25 раз был осуществлен перевод в 50-150$ на этот кошелек, и 25 раз, был получен депозит на Binance в btс, то в данном случае статистическая вероятность случайности таких депозитов сводится к невозможному и таким образом строится связь между кошельком XMR и аккаунтом Binance.

Второй пример: вымогатель требует выкуп 250.000$ в биткоина, это 3.62 btc, и ему платят 3.62 btc, он знает, что биткоин отслеживается и идет на биржу, которая не просит KYC, т.е. каких-либо документов и меняет несколькими платежами свой BTC на XMR, и т.к. он не доверяет этой бирже, он несколько раз пересылает по холодным кошелькам XMR, и после этого меняет где-то XMR на bitcoin и отправляет это на биржу Binance, чтоб вывести эти средства себе на счет. Казалось бы сложная цепочка, Bitcoin > XMR > XMR > Bitcoin, и это возможно отследить, а все из-за объема и временного промежутка. Объем в 250.000$ достаточно большой, и даже если в промежуток времени неделю, возможно всего 1 или 2 подобных операции будут, именно на эту сумму, что очень упрощает отслеживание, т.к. такие операция очень выделяются среди массы другие;

3) Узлы. Существуют плохие узлы XMR которые могут быть нацелены на деанонимизацию пользователей. Я не буду сильно вдаваться в подробности лишь скажу какую информацию узлы могут о вас собирать, это: ваш ip адрес, включая даже изменения Вашего ip адреса например сегодня, и спустя неделю, при каждом новом заходе на кошелек (например вы не пользовались кошельком неделю и открыли кошелек, он запросит обновление блокчейна у узла с того места на котором остановился неделю назад, таким образом узел поймет что пользователь неделю назад и сейчас один и тот же человек). Также плохой узел знает ваш часовой пояс и ваше время онлайн в кошельке, когда вы его открываете и закрываете, таким образом собирается дополнительная статистическая информация, это все то касается пассивного сбора, есть так же атаки, которые могут применятся плохими узлами при проведении вам транзакций, например когда вы хотите кому-то отправить XMR, вы запрашиваете у узла 11 адресов, 10 из которых фейковых, и при совершении транзакции узел не знает точно какие адреса фейковые, а на какой вы отправляете XMR, и узел может изменить 5-6 фейковых адресов, и если транзакция пройдет успешно, значит те адреса которые он подменил точно фейковые, и соответственно в других 5-6 адресах находится истинный адрес. Если же происходит так, что узел изменил адреса настоящего адреса, на который вы хотели отправить XMR, то вы получите ошибку и транзакция не пройдет, соответственно узел узнает, что адрес, на который вы хотели отправить был среди тех 5-6 адресов. Плохой узел может проводить такие атаки много раз, до тех пор, пока не узнает на 100% какой именно адрес из 11-ти настоящий.

4) Свой узел. Исходя из причины выше можно сделать вывод что нужно иметь свой узел, но плохие парни тоже пришли к этому выводу, и они стали мониторить ВСЕ узлы, которые появляются, а именно их дата и время появления, а также время их работы и транзакции которые с них идут. Например, хакер знает об этом, и 22.04 и на протяжении недели, до 29.04 он им пользовался пока совершал какие-то сделки, а потом он стал ему не нужен, и он удалил его с сервера. И те, кто занимаются расследованием и отслеживанием Monero отслеживают и другие узлы тоже, и они заметят появление новых узлов так же, как и их выключение, и представьте, что хакер включал свой узел только в момент, когда ему нужен был кошелек, насколько тогда это будет выделятся с общей массы. Относительно анонимности узла, если установят конкретную связь кошелька с узлом, то это огромное количество информации, которую человек указывал при создании узла, такая как почта, ip адреса, с которого он настраивался и реквизиты оплаты, входы в панель. Отдельная история почта, которая указывалась при создании, насколько анонимна она? И еще касательно узла, при его создание у вас будет выбор, сделать ли его доступным для всех, или он будет обрабатывать исключительно Ваши транзакции. Если сделать его доступным для всех, мы помогаем не только сети Monero, а еще и пропускаем через наш узел чужие транзакции, благодаря которых НАШИ транзакции будет сложнее идентифицировать среди массы других, что конечно же увеличивает нашу анонимность.

5) Блокчейн обозреватели. Например вы сделали транзакцию и хотите проверить прошла подтверждена ли она, дошли ли Ваши XMR до получателя, или Вы получатель этой транзакции, что Вы делаете, открываете блокчейн обозреватель и ищите/смотрите в нем детали по транзакции, в это время обозреватель блокчейна в котором вы смотрите записывает Ваш ip адрес, часовой пояс, могут запускаться скрипты активного сбора информации о Вашей системе, фингерпритны и тд., что строит конкретную связь Вас с этим кошельком.

6) Миксеры, сервисы отмыва крипты. Миксеры имеют 2 проблемы, первая это то, какие вы деньги получаете на свои кошельки? Т.е. кто-то в миксер загнал деньги, полученные с продажи наркотиков или оружия в США, и эти деньги с миксера могут попасть Вам на Ваш кошелек, взамен тех, которые вы отдадите в миксер, и за этими деньгами придут к Вам. Вторая проблема в том, что все большинство таких сервисов хонипоты, т.е. специально созданы для того, чтобы собирать информацию о пользователях, даже если сервис таким изначально не является, он может таким стать в последствии, например к нему наведаются сотрудники органов и принудят к такому сотрудничеству, а я напомню, Вы оставляете этим сервисам свои другие кошельки, проследить которые до Вам возможно в десятки разы легче. Я лично не знаю какое решение тут будет адекватным, использовать несколько сервисов не самая лучшая идея, они все могут оказаться хонипотами, но при этом каждый возьмет свои 5%-10% за услугу.

7) Плохие удобные холодные кошельки Atomic Wallet, Exodus. В чем минус, к примеру Atomic Wallet считается не безопасным кошелеком, а Exodus, там 2 причины, то что я прочитал он имеет проблемы с анонимностью и сейчас там XMR не работает, а именно кошелек не синхронизируется с блокчейном, т.е. вам на кошелек попадает монета, но на кошельке отображаться она не будет, иза

И обещанные рекомендации:

1) Пользуемся только проверенными холодными кошельками c открытым исходным кодом, например официальный кошелек Monero GUI Wallet, Monero CLI Wallet, и другие feather, Cakewallet

2) Используем в кошельках исключительно СВОЙ узел XMR, который будет начнет работать за неделю/месяц/ до того, как он нам понадобится и продолжит работать еще месяц/два/три после того, как он будет вам не нужен. Запустите уже СЕЙЧАС свой узел, чтоб когда он Вам понадобится он уже был в сети. Создавайте узел анонимно, анонимный VPS с оплатой в XMR, и анонимная его настройка.

3) На СВОЙ узел подключаемся как минимум с VPN+proxy+виртуализация / whonix. Узел наш, он безопасный, но на уровне хостера и провайдера могут вестись логи.

4) Кошелек НЕ должен подключатся к узлу за час до проведения транзакции, т.к. это тоже отслеживается, момент синхронизации кошелька с узлом, т.е. лучше всего если кошелек всегда будет синхронизирован;

5) Покупаем XMR анонимно используя Tor+vpn/socks (VPN/socks чтоб не поймать 403) через обменники с bestchange. Тут зависит от того, что у вас есть на старте, но суть одна, анонимная почта, чистый ip, заходим создаем заявку и меняем, чтоб на выходе получить XMR на холодный кошелек. К примеру покупаем за фиат/наличку LTC за LTC > XMR. К сожалению, bestchange не лучшая идея использовать, но это явно лучше бирж и дешевле. Покупайте небольшими объемами (до 5к$-10к$) и будьте готовы что у вас могут попросить паспорт, хотя обычно не просят. Если Вы нашли биржу/обменник, который кажется именно то, что Вам нужно, т.е. максимально анонимный и не просит никаких документов никогда, то это скорее всего хонипот.

6) После захода денег на Ваш холодный кошелек погоняйте их по другим холодным кошелькам, хотя бы 3-4 раза, это добавит анонимности и если будет все очень плохо, то это очень поможет Вам в суде и даст возможность «правдиво отрицать», т.к. таким образом создаются множество фейковых переводов.

7) Давайте деньгам полежать, не переводите их сразу, выжидайте дни, а лучше недели и месяца. Это сильно усложнит анализ и отслеживания.

8) Расходуйте (выводите) частями, не нужно все и сразу на один кошелек большим объемом. В блокчейне большинство транзакций от 1xmr до 100xmr, другие объемы будут сильно выделятся.

9) Старайтесь всеми возможностями избегать бирж каких-либо пересечений с биржами, обменниками, особенно крупными такими как Binance, Huobi, Yobit и другими. При этом не нужно слепо доверять «сервису анонимного обмена крипты».

10) Меняйте кошельки систематически свои кошельки, потратили в ноль, не пополняйте старый, создавайте новый.

11) Не используем блокчейн эксплореры – это хонипоты.

12) Сервисы/телеграм боты для проверки AML и тд. – это хонипоты.

Очень важное замечание друзья, возможность отслеживания XMR это лишь статистическая вероятность вашей связи с кошельком, и это может быть 50%, 15% или <0.1%, но точно не 0%.

Источники:

https://xss.pro/threads/106855/

Суд над хакером в Финляндии заставил усомниться в анонимности криптовалюты

Отследив вымогателя по горячим следам, специалистам удалось восстановить всю цепочку действий в блокчейне.

Tracing the WannaCry 2.0 Monero Transactions

Contributors: Nicolas A. Bax, PhD and an unnamed contributor.

medium.com

medium.com

Эпизод 13 - Блокчейн-эксплорер OpSec

16/05/19 https://xmrchain.net https://exploremonero.com Стенограмма эпизода: Джастин: Привет всем и добро пожаловать на очередной эпизод Breaking Monero! Сегодня будет по-настоящему короткий эпизод, посвящённый основам безопасного использования блокчейн-эксплореров. В седьмом эпизоде мы уже...

Эпизод 09 - «Отравленные» выходы (атака EAE)

11/02/2019 Стенограмма эпизода: Джастин: Мы рады, что вы снова присоединились к Breaking Monero. Наш девятый эпизод будет посвящён помеченным выходам, EAWE атаке или Knack атаке. У этого явления есть несколько названий, и мы постараемся честно обсудить довольно сложную, полную нюансов тему, и мы...

Эпизод 08 - Согласованные атаки по времени

05/02/2019 Стенограмма эпизода: Джастин: Привет всем, с вами снова Breaking Monero, серия эпизодов, в которых нами критически рассматриваются ограничения, связанные с анонимностью и безопасностью Monero, чтобы люди узнали, что вообще такие ограничения из себя представляют. Меня зовут Джастин, и...

Эпизод 07 - Удалённые узлы

24/01/2019 Стенограмма эпизода: Джастин: Рад снова приветствовать вас, это Breaking Monero, Сегодня Саранг и я поговорим об удалённых узлах и обсудим некоторые вопросы, связанные с их использованием. Всем нам уже известно, что удалённые узлы — довольно удобная вещь. Большинство кошельков любой...