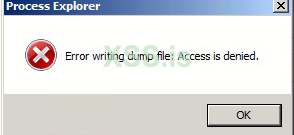

hello there, we want to dump lsass

*Av Kaspersky

How can to dump the lsass process From memory Image?

Besides Volatility, is there any other method or tool for this?

"We want to dump LSASS without restart the server"

*Av Kaspersky

How can to dump the lsass process From memory Image?

Besides Volatility, is there any other method or tool for this?

"We want to dump LSASS without restart the server"