Пожалуйста, обратите внимание, что пользователь заблокирован

UPD: Перевод статьи читайте тут /threads/115070/#post-812221.

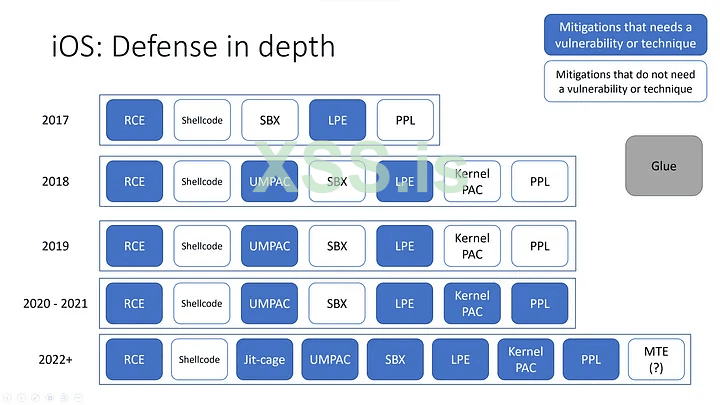

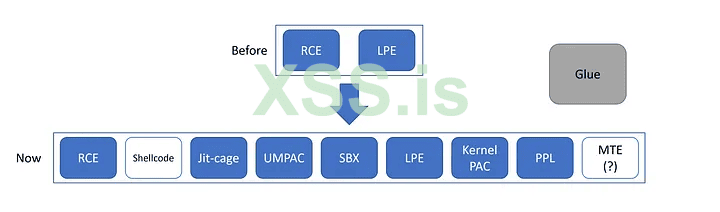

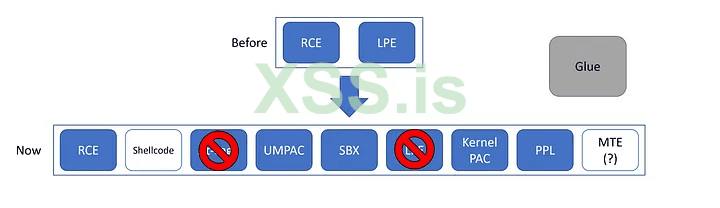

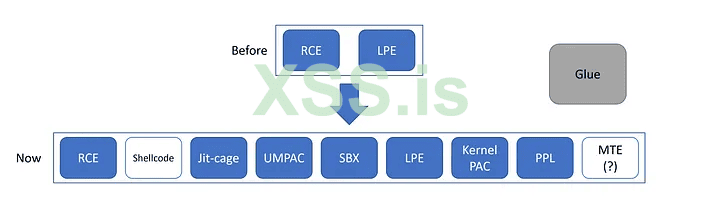

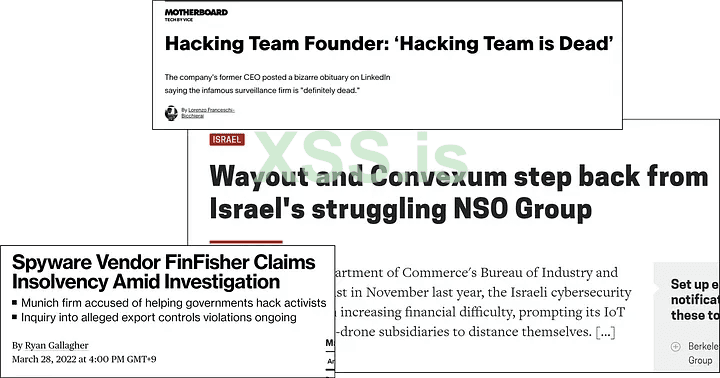

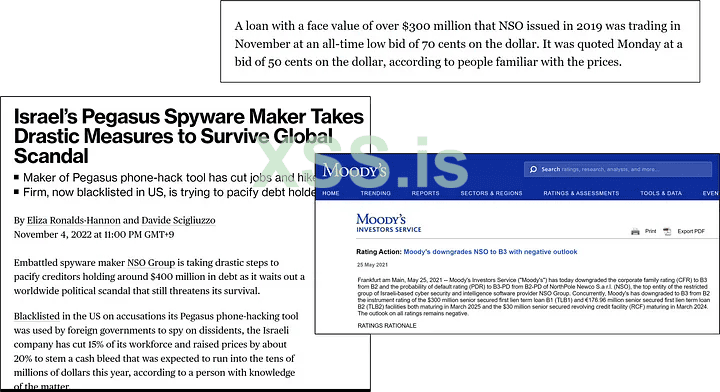

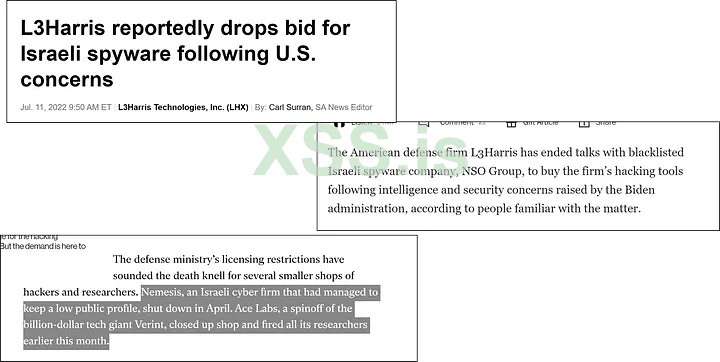

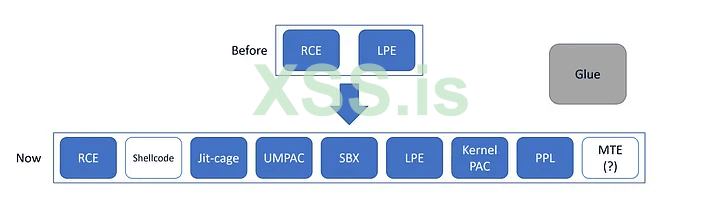

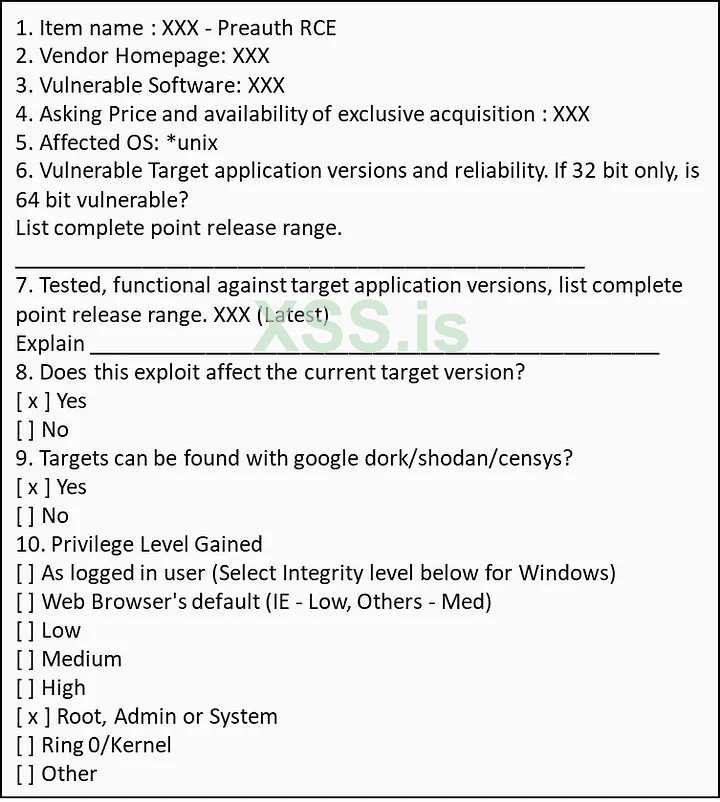

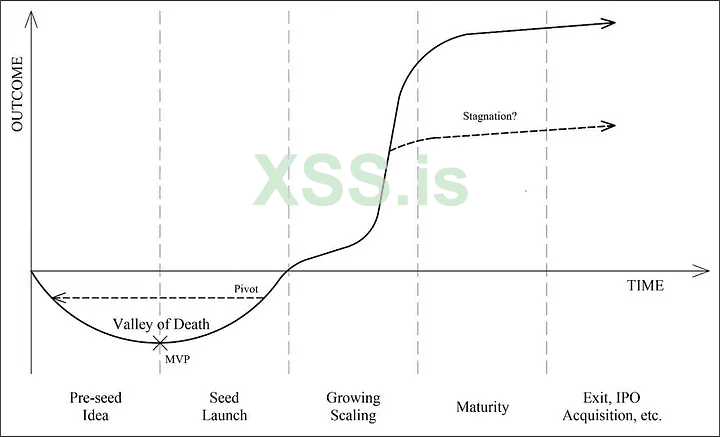

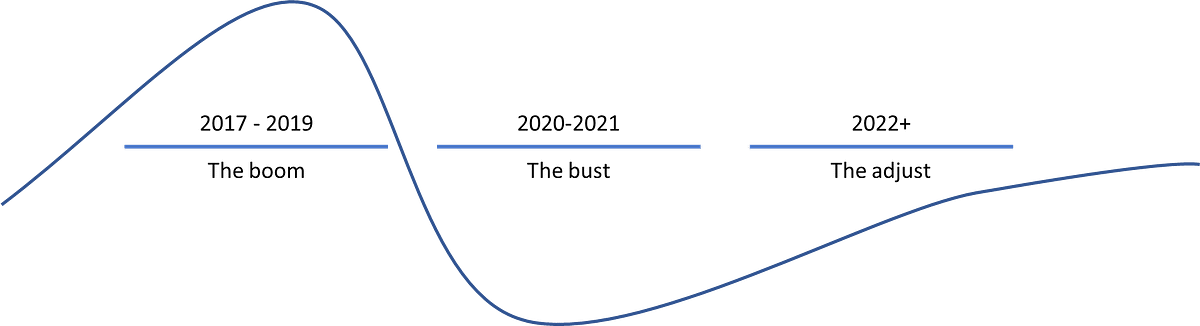

Попался на глаза один любопытный ретроспективный обзор индустрии.

Текста много, но рекомендую ознакомиться каждому интересующемуся, т.к. есть ответы на всплывающие периодически в разделе вопросы и даже больше.

Для любителей презентаций: https://www.slideshare.net/slideshow/zer0con-2024-final-share-short-versionpdf/267171223

Попался на глаза один любопытный ретроспективный обзор индустрии.

Текста много, но рекомендую ознакомиться каждому интересующемуся, т.к. есть ответы на всплывающие периодически в разделе вопросы и даже больше.

Для любителей презентаций: https://www.slideshare.net/slideshow/zer0con-2024-final-share-short-versionpdf/267171223

Последнее редактирование модератором: