Ребята, посоветуйте бесплатный антивирус плз

-

XSS.stack #1 – первый литературный журнал от юзеров форума

Посоветуйте антивирус

- Автор темы Stimul007

- Дата начала

Пожалуйста, обратите внимание, что пользователь заблокирован

дефендера от винды вполне себе хватит

- Автор темы

- Добавить закладку

- #3

это понятно, меня интересует бесплатный антивирус)дефендера от винды вполне себе хватит

Пожалуйста, обратите внимание, что пользователь заблокирован

ты не поверишь, но он - бесплатный)это понятно, меня интересует бесплатный антивирус)

Actually Im using a combination of Windows Defender + Malwarebytes and Im happy with this. Also you can try Avira or Bitdefender.

Hope that this can to help you

I remember the old good days of Spybot search and destroy and Avast lol

Hope that this can to help you

I remember the old good days of Spybot search and destroy and Avast lol

антивирус Malwarebytes в связке со сканером HitmanPro

Последнее редактирование:

Sophos\sentiel\cortex\чо там еще

Пожалуйста, обратите внимание, что пользователь заблокирован

Антивирус должен быть у тебя в голове.

Что то качаешь из неизвестных источников - то запускай на дедике, вм.

Смотри что за файл сам по себе. Юзай апп ани ран и вирус тотал для анализа.

Что то качаешь из неизвестных источников - то запускай на дедике, вм.

Смотри что за файл сам по себе. Юзай апп ани ран и вирус тотал для анализа.

лучший антивирус всегда находится там же где и ламер - между монитором и стулом.Ребята, посоветуйте бесплатный антивирус плз

почему такая панацея возлагается на антивирусы ?

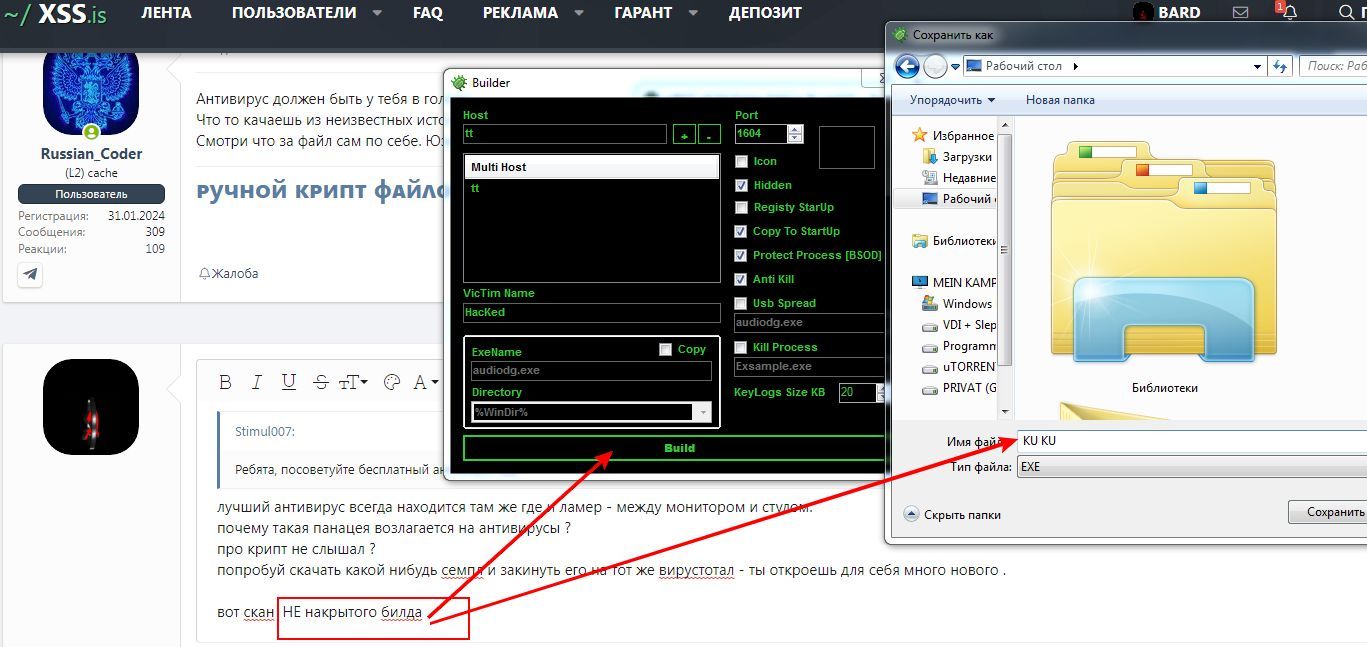

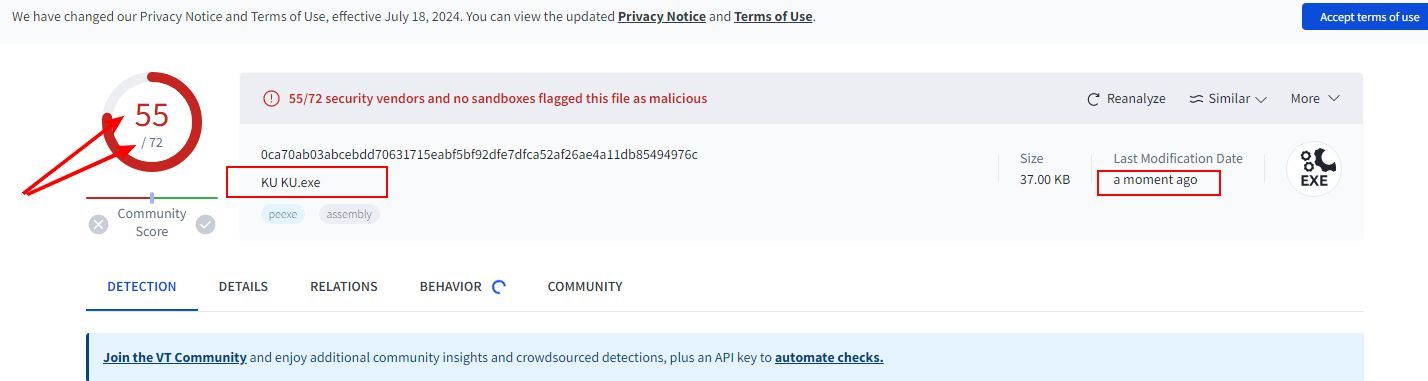

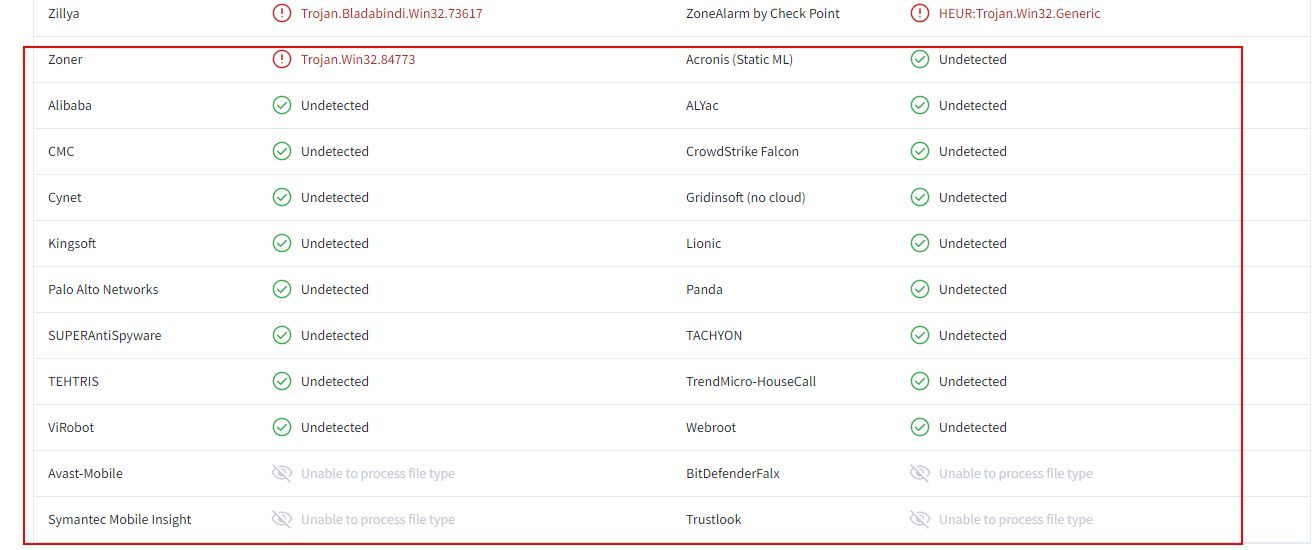

про крипт не слышал ?

попробуй скачать какой нибудь семпл и закинуть его на тот же вирустотал - ты откроешь для себя много нового .

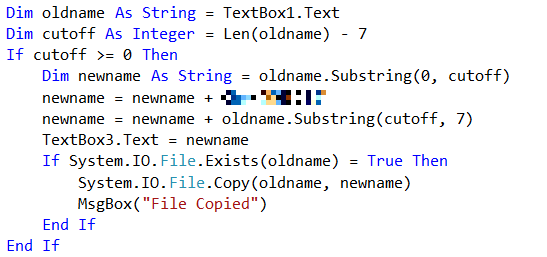

вот скан НЕ накрытого билда :

ВЫБОР ОЧЕВИДЕН )

+ так и надо так как ав хоть и пиздатый но его могут и обойти.Антивирус должен быть у тебя в голове.

Что то качаешь из неизвестных источников - то запускай на дедике, вм.

Смотри что за файл сам по себе. Юзай апп ани ран и вирус тотал для анализа.

доверять защиту своей системы бесплатному ав такое себе

Китайский 360

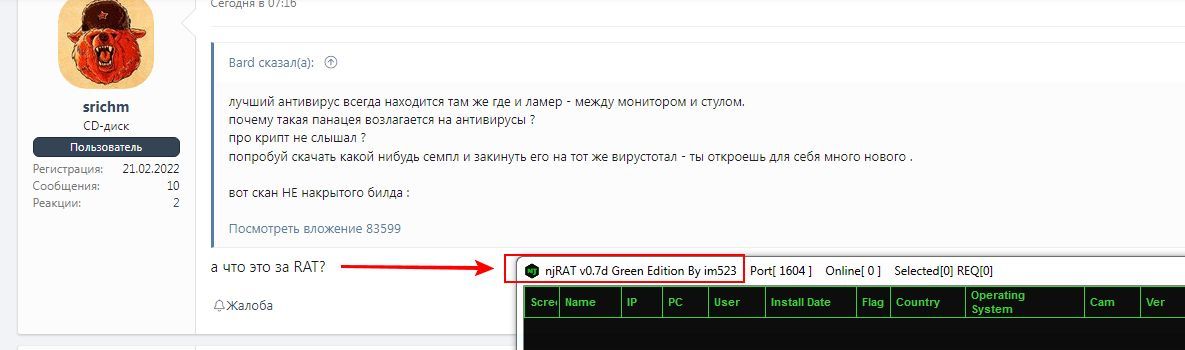

а что это за RАТ?лучший антивирус всегда находится там же где и ламер - между монитором и стулом.

почему такая панацея возлагается на антивирусы ?

про крипт не слышал ?

попробуй скачать какой нибудь семпл и закинуть его на тот же вирустотал - ты откроешь для себя много нового .

вот скан НЕ накрытого билда :

Посмотреть вложение 83599

Avast. Даже если попытаться самому, никогда не удалишь. На самом деле, очень мощная штука.

А откуда же его качать? Может есть оф сайт какой?))

https://disk.yandex.ru/d/11ebPXas5rQLfA без склеек гарантированно .А откуда же его качать? Может есть оф сайт какой?))

так то он старенький уже , оф сайта у него нет ни какого .

он из тех времён когда всё было для народа , а не за бабки .

Буквально проверьте характеристики файла, такие как расширение, репутация и откуда вы его загружаете.

Тестирование внутри виртуальной машины настоятельно рекомендуется, как предлагают некоторые пользователи здесь.

Тестирование внутри виртуальной машины настоятельно рекомендуется, как предлагают некоторые пользователи здесь.

буквально всё сказанное есть ерунда дичайщая .Буквально проверьте характеристики файла, такие как расширение, репутация и откуда вы его загружаете.

Тестирование внутри виртуальной машины настоятельно рекомендуется, как предлагают некоторые пользователи здесь.

1 - характеристики файла ? хеш ? описание ? -->>> Resource Hacker не слышал ?

2 - расширение ? -->>> про спуф расширения и ярлыки не слышал ?

3 - репутация ? -->>> лол , какая репутация у подобного софта ?

4 - откуда вы его загружаете ? -->>> хех , посмотри у хранителя как можно прикупить брошенный/просроченный домен

+ восстановить доступ к сайту и подменить ссылки на "софт" ( точно не помню но как то так)

5 - виртуальная машина ? -->>> хаха 2 раза - нынешний софт сначала проверяет окружение ,

и обнаружив виртуалку - благополучно сворачивает свою не начавшуюся деятельность с выплёвыванием

какой нибудь ошибки про отсутствие какой -то там .dll

Совет, который я дал, в целом был базовым, чтобы избежать неприятных вопросов о поведении, о том, что такое то и это от новичков.

1. Характеристики файла > как он выглядит, кто-то прислал мне это в формате pdf/xls (с поддельным ЗНАЧКОМ и описанием), но в расширении указано иное? - Да, конечно, все знают о старом добром хакере ресурсов: в ресурс может быть встроено вредоносное ПО, либо в виде зашифрованного объекта, либо в виде безобидного ресурса изображения. Множество способов спрятаться.

2. Расширения > Я хотел, чтобы пользователи знали о таких известных расширениях кода, как .one/.xls/docx/.msi/.vbs/.bat (список можно продолжить...), и, конечно же, существует техники RTLO - статья идет дальше:

The RTLO method | Malwarebytes Labs

RTLO can be used to spoof fake extensions. Learn how malware writers are using this old trick to spread malware.www.malwarebytes.com

3. Репутация > Конечно, все можно перехватить и изменить, даже компания Zscaler, занимающаяся кибербезопасностью, столкнулась с инцидентом несколько дней назад:

А затем митра ATT@CK тоже была взломана:

Я не говорю, что нужно просто сосредоточиться на репутации службы, откуда поступает файл, но это должно учитывать различные факторы, которые пользователь должен проверить, прежде чем доверять ему.

4. Программу можно менять > Да конечно как сказано в 3-м

5. Виртуальная машина > Ну в общем смысле. Какой-то новичок только выполнит его и запустит (внутри виртуальной машины), и появится старое доброе окно сообщения «Ошибка выполнения 403, отсутствует DLL».

Тогда пользователь думает, что это вовсе не вредоносно. Вот почему существуют песочницы, например:

ANY.RUN - Interactive Online Malware Sandbox

Cloud-based malware analysis service. Take your information security to the next level. Analyze suspicious and malicious activities using our innovative tools.any.run

Free Automated Malware Analysis Service - powered by Falcon Sandbox

Submit malware for free analysis with Falcon Sandbox and Hybrid Analysis technology. Hybrid Analysis develops and licenses analysis tools to fight malware.www.hybrid-analysis.com

Затем, если мы пойдем немного дальше, потратив время и проявив ответственность, посмотрим на сетевое общение, TTP (технику, тактику и процедуры). Затем всплывают аномалии. Мы можем пойти еще дальше в более теоретическом смысле, например, вредоносная программа не будет подключаться к C2, пока не пройдет X часов, или что это просто шелл-код памяти.

Что ж, нужно было бы исправить код, который останавливает его запуск на виртуальной машине, а затем запустить его, когда он расшифровывается в памяти (время выполнения), мы сбрасываем расшифрованный шеллкод с помощью проводника процессов/хакера процессов. Затем начните анализ оттуда с помощью дизассемблера IDA.

Ха-ха, мой первоначальный пост должен был быть гораздо подробнее

Пожалуйста, обратите внимание, что пользователь заблокирован

+ так и надо так как ав хоть и пиздатый но его могут и обойти.

доверять защиту своей системы бесплатному ав такое себе

Да и платному тоже) Сейчас криптуют так, что бесплатный, что платный ав... ну ты понял...доверять защиту своей системы бесплатному ав такое себе