Источник: xss.pro

Автор c43amg

Приветствую тебя, читатель!

Это моя первая авторская статья на данном форуме, в ней я поведаю вам о уникальном способе добычи бесплатного трафика. Рассмотрим так же возможные методы монетизации этого трафика. Способ мой личный и я работаю по нему уже длительное время.

Мы будем искать доступы в различные CRM системы, анализировать системы, анализировать жертву, осуществлять пролив по клиентам жертвы от её имени.

Возможностей невероятное множество - все они зависят от функционала системы в которую нам удалось проникнуть. Мы можем встретить возможность рассылки SMS-сообщений, сообщений в мессенджеры, сообщений в другие сопутствующие приложения, сообщений на электронную почту.

Самое важное тут то, что такая рассылка будет иметь высокий траст скор, в связи с тем что она не рассылается с левых номеров и почт.

Если вас заинтересовала статья, рекомендую её дочитать до конца, так как я буду разбирать все шаги по порядку.

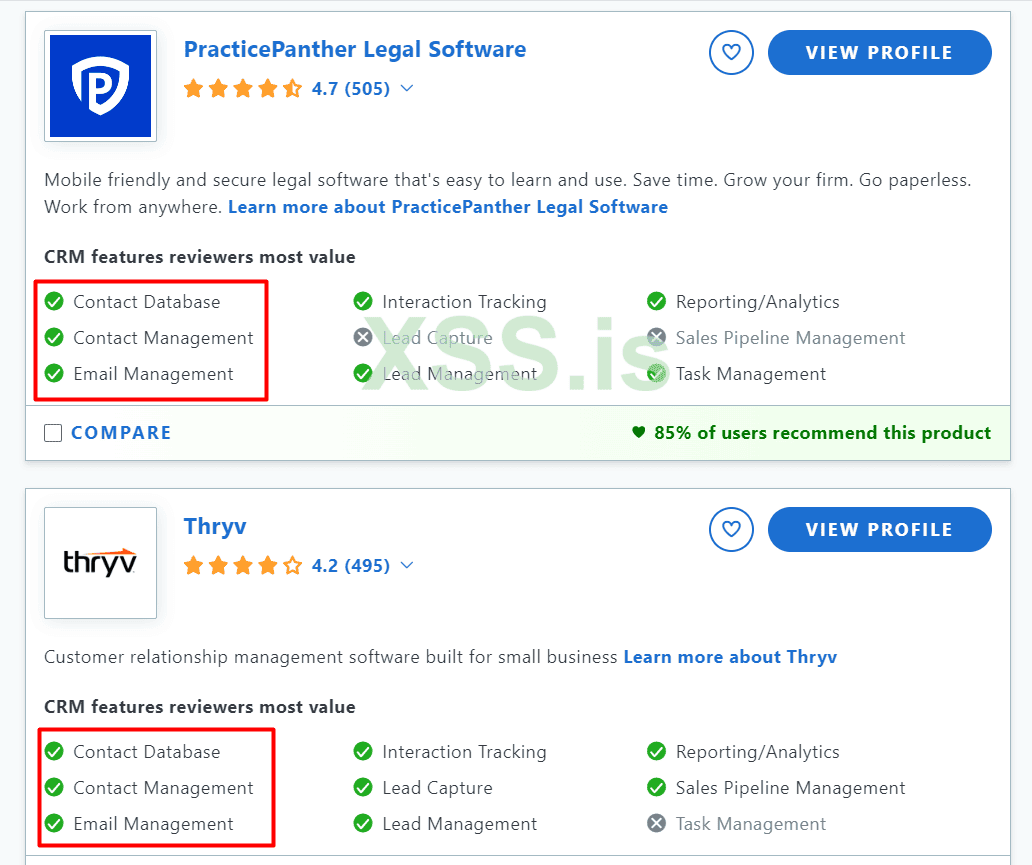

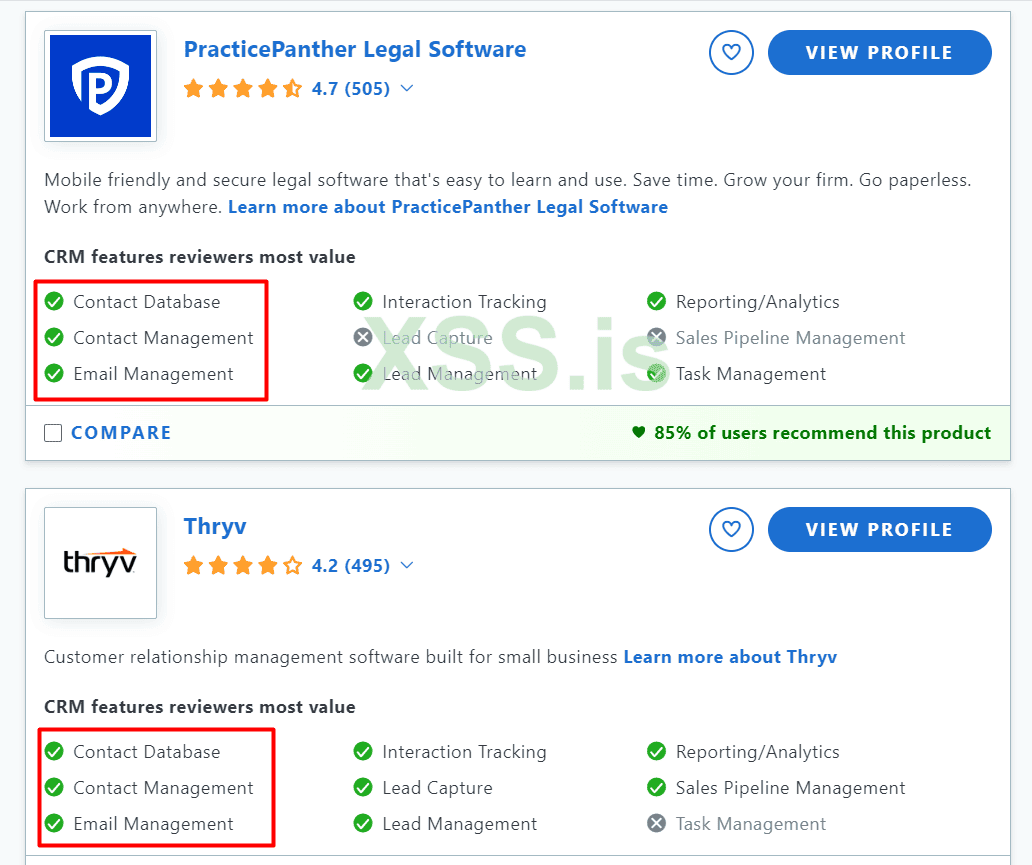

Итак, начинаем поиск наших жертв. Первым делом нам нужно обратиться к поисковику и попросить выдать нам CRM системы. Не стоит кидаться на самые крупные, так как там уже давно ввели 2FA (не на всех). Начинать я бы советовал с систем среднего размера. Могу посоветовать сервис Capterra - это список всех ПО, с возможностью сортировки по популярности. В этом сервисе мы сможем увидеть сразу доступен ли нужный на функционал.

Тут мы видим сразу, что присутствует функция отправки писем, списки контактов и т.п.

Выбрав несколько платформ, мы переходим к их первичному анализу.

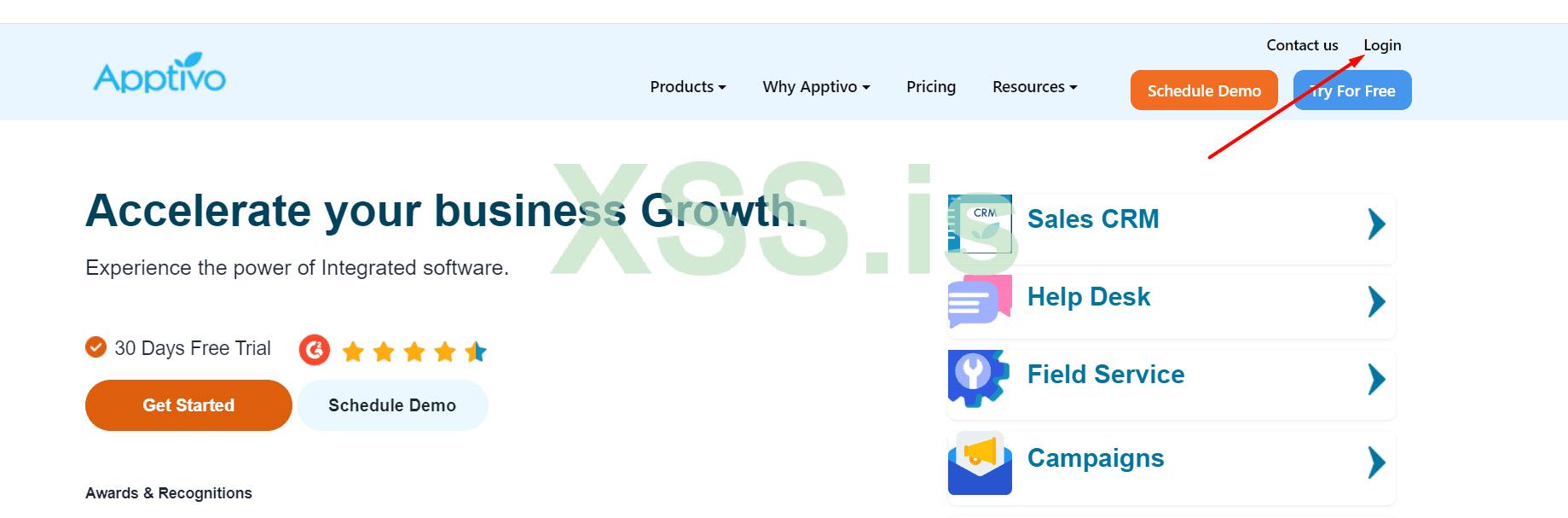

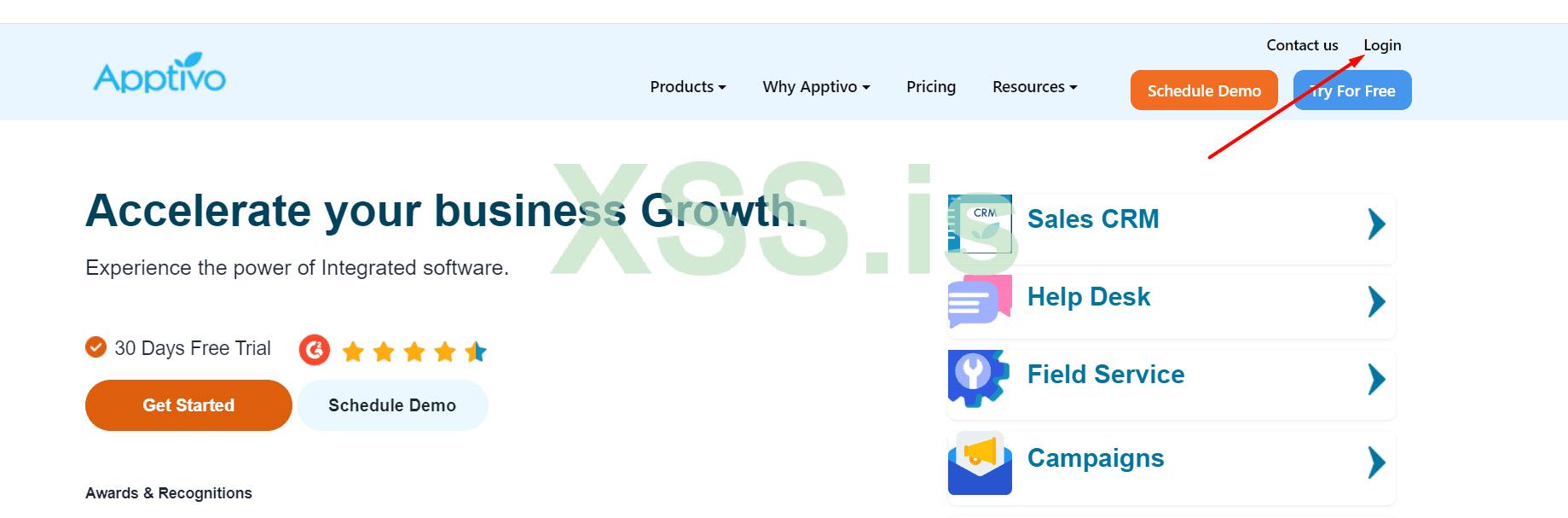

Переходим на главную страницу и ищем кнопку входа.

К слову, иногда её нет, но страницу логина можно найти через гугл запросом «nazvaniesaita login»

После мы можем наблюдать четыре варианта развития событий:

Введите лог/емэйл:пасс - это нам подходит, можем переходить к поиску запросов.

Введите лог/емэйл:пасс:код компании - это нам не подходит, потому что узнать код компании скорее всего у нас не выйдет без доступа к почте.

Введите лог/емэйл:пасс:домен компании - это нам может подойти, так как в URL:LOG:PASS базе может быть в поле URL именно тот самый домен.

Перейдите на домен компании чтобы зайти - то же самое, просто для страницы входа мы используем URL компании из базы.

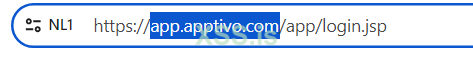

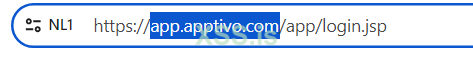

Теперь мы берём собственно наш запрос с этой страницы и идём его искать при помощи ПО в базах url:log:pass.

В моём случае такой запрос получился (выделен):

После сорта софтом получаю результаты и проверяю их.

Необходимо перебрать все найденные результаты и получить доступ к каким-то аккаунтам. На этом этапе мы сможем понять, возможно ли вообще работать с этим запросом или нет.

В процессе перебора, если удалось войти в аккаунт, значит платформа нам подходит, будут встречаться платформы где обязательная 2FA всегда, в таком случае платформа нам не подойдёт.

* Можно потыкать на все линки на странице 2FA, пытаясь её обойти, мне однажды удалось обойти таким образом её на одной платформе.

** Если один раз выбило 2FA, пробуйте другие аккаунты, бывало такое, что на 10 акках 2FA, и один открыт.

Вот мы и нашли наши аккаунты, зашли на них, и видим различные картины, в зависимости от типов деятельности наших жертв.

Первым делом в процессе сорта я бы создал отдельный файл для каждой платформы и записал доступ и краткое описание по нему (сколько клиентов/чем занимаются/уровень прав пользователя). У нас будут встречаться обычные работники и админы, понять можно сразу, у обычного много функций урезано и нет доступа к управлению настройками CRMки, а у админа всё есть.

Предположим у вас есть два доступа : 1000 клиентов и 100к клиентов.

Берём маленького и идём изучать систему.

Краткое пояснение.

В 99% случаев, CRM позволяет слать с корп почты и корп телефонов смс и письма, но это может быть ограничено действующей подпиской или же просто может не быть привязанной корп почты.

В некоторых случаях вы можете вытащить большую базу клиентов, где-то можно вытащить их фото документов, где-то можно даже получить доступ к кредитным картам.

Если вам показалось что это фантастика, то я вас удивлю, я такого нашёл очень много.

! Не анализируйте платформу с большого аккаунта, чтобы он вдруг не отлетел, изучайте и тестируйте с маленьких аккаунтов. Не рекомендую регистрировать бесплатные триалки для теста, так как если вы не можете найти доступы валидные для теста, то и впринципе добывать вам их будет сложно, переходите к другому сайту.

В некоторых случаях не будет возможности разослать всем и сразу одно сообщение, и может придётся тыкаться с каждым, это уже зависит от платформы.

Я надеюсь, вы нашли свои доступы и уже готовы проливать, но вот тут возникает вопрос, что проливать чтобы конверсия была максимальной?

Я вам скажу так, при наличии фантазии и энтузиазма можно залить всё что угодно.

Первым делом, давайте изучать жертву:

Найдите его сайт в сети, погуляйте, посмотрите что он продаёт

Вычислите его гео

Узнайте что он продаёт больше всего или какие его услуги пользуются наибольшей популярностью

Собрали информацию? Теперь дело за малым - придумать оффер.

Монетизировать трафик можно разными путями, и я советую ознакомиться с каждым из них, чтобы иметь полный арсенал. Так как не все сферы деятельности жертв подойдут под определённый метод монетизации.

Однозначно - нам нужны деньги

Поехали:

Достаточно много доступов вы можете получить подходящие под дрейнер.

Из жизненных примеров, мне попался доступ в CRM компании занимающейся блокчейн проектами, это на самом деле золотая жила для оффера под дрейнер, но по неопытности доступ умер до того как я его успел пролить.

Вам необходимо очень детально продумать ваш оффер, очень качественно всё преподнести, сделать качественный лендинг конкретно под один пролив.

После анализа компании, который вы сделали на прошлом шаге, вы уже должны понимать, подходит ли ваша аудитория под крипто-оффер.

Выбрать я бы рекомендовал Virtisfjrosd. Плюсом для вас будет большое количество лендов, которые можно быстро подкорректировать под свой оффер.

Подробно как работать с Virtisfjrosd рассматривал duk, статьи которого мне очень нравятся, информация преподнесена чётко и мне нечего тут добавить. /threads/111409/

Поговорим ещё про офферы. Фактически при большом желании можно любую тематику прикрутить под дрейнер, например, если ваша жертва что-то продаёт.

Как пример оффер будет таким:

Опять же, это я просто текст накатал, ваш оффер должен быть качественным и продуманным.

Учтите что такой оффер будет иметь конверсию ниже, так как он заинтересует лишь тех кто знает что такое крипта, а таких в таком магазине может быть не так много.

Почти каждый доступ подойдёт под эту тематику, оффер можно придумать абсолютно под каждый проект.

Раз уж тут подходят все, то можно немного усложнить психологию.

После анализа вашей жертвы, постарайтесь придумать оффер, который будет давить психологически на жертву.

Ваш оффер должен иметь обозримые последствия в случае отказа от него, например проблемы с законом, блокировки карт. В таком случае конверсия будет гораздо выше.

В зависимости от оффера, можно добавлять разные пользовательские поля, которые потом могут пригодиться на вбиве, такие как адрес, зип и т.д.

Что же с этим делать? Есть разные команды, люди, которые на данный момент ищут вбив карт с отп (смс кодом или пушем). Вы можете договориться с ними, и лить трафик на фиш, в режиме лайв они будут вбивать карты с отп.

Собранные карты CC+CVV рекомендую продавать в шопе Authorize, который присутствует на этом форуме. Плюсов работы именно с ним много, конкретно в этом случае шоп подойдёт тем, что можно грузить разное количество мата, набили 20 шт. - заливайте 20 шт.

Любая ценная информация, которую вы соберёте может быть интересна конкурентам или властям. Первым делом можете попробовать предложить выкупить всю инфу самой жертве, намекая на то, чем это ему выльется. Если нет, можно попробовать продать конкурентам. Если тоже нет, можно продать на форуме или в дарке базу.

Используя этот метод, можно заливать в одно нажатие сотни тысяч писем и сообщений, с очень высоким траст скором.

Вы могли заметить, что я не дал вам ни одного актуального линка на CRM с которыми я работаю, их предостаточно, выполняйте поиск самостоятельно, пробуйте и тестируйте.

Что касается баз данных ULP - их много в открытом доступе, как ваш запрос закончится, вы можете его выкупать с личных логов за условные пару долларов.

Задавайте вопросы, буду рад ответить.

Автор c43amg

Приветствую тебя, читатель!

Это моя первая авторская статья на данном форуме, в ней я поведаю вам о уникальном способе добычи бесплатного трафика. Рассмотрим так же возможные методы монетизации этого трафика. Способ мой личный и я работаю по нему уже длительное время.

- Суть моего способа и его возможности

Мы будем искать доступы в различные CRM системы, анализировать системы, анализировать жертву, осуществлять пролив по клиентам жертвы от её имени.

Возможностей невероятное множество - все они зависят от функционала системы в которую нам удалось проникнуть. Мы можем встретить возможность рассылки SMS-сообщений, сообщений в мессенджеры, сообщений в другие сопутствующие приложения, сообщений на электронную почту.

Самое важное тут то, что такая рассылка будет иметь высокий траст скор, в связи с тем что она не рассылается с левых номеров и почт.

Если вас заинтересовала статья, рекомендую её дочитать до конца, так как я буду разбирать все шаги по порядку.

- Шаг 1 Поиск доступов

Итак, начинаем поиск наших жертв. Первым делом нам нужно обратиться к поисковику и попросить выдать нам CRM системы. Не стоит кидаться на самые крупные, так как там уже давно ввели 2FA (не на всех). Начинать я бы советовал с систем среднего размера. Могу посоветовать сервис Capterra - это список всех ПО, с возможностью сортировки по популярности. В этом сервисе мы сможем увидеть сразу доступен ли нужный на функционал.

Тут мы видим сразу, что присутствует функция отправки писем, списки контактов и т.п.

Выбрав несколько платформ, мы переходим к их первичному анализу.

Переходим на главную страницу и ищем кнопку входа.

К слову, иногда её нет, но страницу логина можно найти через гугл запросом «nazvaniesaita login»

После мы можем наблюдать четыре варианта развития событий:

Введите лог/емэйл:пасс - это нам подходит, можем переходить к поиску запросов.

Введите лог/емэйл:пасс:код компании - это нам не подходит, потому что узнать код компании скорее всего у нас не выйдет без доступа к почте.

Введите лог/емэйл:пасс:домен компании - это нам может подойти, так как в URL:LOG:PASS базе может быть в поле URL именно тот самый домен.

Перейдите на домен компании чтобы зайти - то же самое, просто для страницы входа мы используем URL компании из базы.

Теперь мы берём собственно наш запрос с этой страницы и идём его искать при помощи ПО в базах url:log:pass.

В моём случае такой запрос получился (выделен):

После сорта софтом получаю результаты и проверяю их.

Необходимо перебрать все найденные результаты и получить доступ к каким-то аккаунтам. На этом этапе мы сможем понять, возможно ли вообще работать с этим запросом или нет.

В процессе перебора, если удалось войти в аккаунт, значит платформа нам подходит, будут встречаться платформы где обязательная 2FA всегда, в таком случае платформа нам не подойдёт.

* Можно потыкать на все линки на странице 2FA, пытаясь её обойти, мне однажды удалось обойти таким образом её на одной платформе.

** Если один раз выбило 2FA, пробуйте другие аккаунты, бывало такое, что на 10 акках 2FA, и один открыт.

Шаг 2 - Анализ платформы

Вот мы и нашли наши аккаунты, зашли на них, и видим различные картины, в зависимости от типов деятельности наших жертв.

Первым делом в процессе сорта я бы создал отдельный файл для каждой платформы и записал доступ и краткое описание по нему (сколько клиентов/чем занимаются/уровень прав пользователя). У нас будут встречаться обычные работники и админы, понять можно сразу, у обычного много функций урезано и нет доступа к управлению настройками CRMки, а у админа всё есть.

Предположим у вас есть два доступа : 1000 клиентов и 100к клиентов.

Берём маленького и идём изучать систему.

Есть ли возможность отправлять клиентам смс.

Есть ли возможность отправлять клиентам сообщения в приложения связанные если такие есть (например, вам может попасться црм с интеграцией airbnb).

Есть ли возможность отправлять с корпоративной почты сообщения на почты клиентов и партнёров.

Смотрим какие данные есть о клиентах, выгружаем все списки, проверяем на наличие фотографий документов клиентов и наличие платёжных данных.

В зависимости от специфики смотрим есть ли любая другая ценная инфа, которую можем продать.

Есть ли возможность отправлять клиентам сообщения в приложения связанные если такие есть (например, вам может попасться црм с интеграцией airbnb).

Есть ли возможность отправлять с корпоративной почты сообщения на почты клиентов и партнёров.

Смотрим какие данные есть о клиентах, выгружаем все списки, проверяем на наличие фотографий документов клиентов и наличие платёжных данных.

В зависимости от специфики смотрим есть ли любая другая ценная инфа, которую можем продать.

Краткое пояснение.

В 99% случаев, CRM позволяет слать с корп почты и корп телефонов смс и письма, но это может быть ограничено действующей подпиской или же просто может не быть привязанной корп почты.

В некоторых случаях вы можете вытащить большую базу клиентов, где-то можно вытащить их фото документов, где-то можно даже получить доступ к кредитным картам.

Если вам показалось что это фантастика, то я вас удивлю, я такого нашёл очень много.

! Не анализируйте платформу с большого аккаунта, чтобы он вдруг не отлетел, изучайте и тестируйте с маленьких аккаунтов. Не рекомендую регистрировать бесплатные триалки для теста, так как если вы не можете найти доступы валидные для теста, то и впринципе добывать вам их будет сложно, переходите к другому сайту.

В некоторых случаях не будет возможности разослать всем и сразу одно сообщение, и может придётся тыкаться с каждым, это уже зависит от платформы.

Шаг 3 - Анализ жертвы

Я надеюсь, вы нашли свои доступы и уже готовы проливать, но вот тут возникает вопрос, что проливать чтобы конверсия была максимальной?

Я вам скажу так, при наличии фантазии и энтузиазма можно залить всё что угодно.

Первым делом, давайте изучать жертву:

Найдите его сайт в сети, погуляйте, посмотрите что он продаёт

Вычислите его гео

Узнайте что он продаёт больше всего или какие его услуги пользуются наибольшей популярностью

Собрали информацию? Теперь дело за малым - придумать оффер.

Шаг 4 - Методы монетизации

Монетизировать трафик можно разными путями, и я советую ознакомиться с каждым из них, чтобы иметь полный арсенал. Так как не все сферы деятельности жертв подойдут под определённый метод монетизации.

Однозначно - нам нужны деньги

Поехали:

- Дрейнер

Достаточно много доступов вы можете получить подходящие под дрейнер.

Из жизненных примеров, мне попался доступ в CRM компании занимающейся блокчейн проектами, это на самом деле золотая жила для оффера под дрейнер, но по неопытности доступ умер до того как я его успел пролить.

Вам необходимо очень детально продумать ваш оффер, очень качественно всё преподнести, сделать качественный лендинг конкретно под один пролив.

После анализа компании, который вы сделали на прошлом шаге, вы уже должны понимать, подходит ли ваша аудитория под крипто-оффер.

Выбрать я бы рекомендовал Virtisfjrosd. Плюсом для вас будет большое количество лендов, которые можно быстро подкорректировать под свой оффер.

Подробно как работать с Virtisfjrosd рассматривал duk, статьи которого мне очень нравятся, информация преподнесена чётко и мне нечего тут добавить. /threads/111409/

Поговорим ещё про офферы. Фактически при большом желании можно любую тематику прикрутить под дрейнер, например, если ваша жертва что-то продаёт.

Как пример оффер будет таким:

Код:

Dear friends!

We are pleased to inform you that we now accept payments in cryptocurrency!

In honor of this event, today there are 70% discounts on all products paid with cryptocurrency.

Go to the store.Опять же, это я просто текст накатал, ваш оффер должен быть качественным и продуманным.

Учтите что такой оффер будет иметь конверсию ниже, так как он заинтересует лишь тех кто знает что такое крипта, а таких в таком магазине может быть не так много.

- Фишинг банковских карт

Почти каждый доступ подойдёт под эту тематику, оффер можно придумать абсолютно под каждый проект.

Раз уж тут подходят все, то можно немного усложнить психологию.

После анализа вашей жертвы, постарайтесь придумать оффер, который будет давить психологически на жертву.

Ваш оффер должен иметь обозримые последствия в случае отказа от него, например проблемы с законом, блокировки карт. В таком случае конверсия будет гораздо выше.

В зависимости от оффера, можно добавлять разные пользовательские поля, которые потом могут пригодиться на вбиве, такие как адрес, зип и т.д.

Что же с этим делать? Есть разные команды, люди, которые на данный момент ищут вбив карт с отп (смс кодом или пушем). Вы можете договориться с ними, и лить трафик на фиш, в режиме лайв они будут вбивать карты с отп.

Собранные карты CC+CVV рекомендую продавать в шопе Authorize, который присутствует на этом форуме. Плюсов работы именно с ним много, конкретно в этом случае шоп подойдёт тем, что можно грузить разное количество мата, набили 20 шт. - заливайте 20 шт.

- Сбор баз данных

Любая ценная информация, которую вы соберёте может быть интересна конкурентам или властям. Первым делом можете попробовать предложить выкупить всю инфу самой жертве, намекая на то, чем это ему выльется. Если нет, можно попробовать продать конкурентам. Если тоже нет, можно продать на форуме или в дарке базу.

Заключение

Используя этот метод, можно заливать в одно нажатие сотни тысяч писем и сообщений, с очень высоким траст скором.

Вы могли заметить, что я не дал вам ни одного актуального линка на CRM с которыми я работаю, их предостаточно, выполняйте поиск самостоятельно, пробуйте и тестируйте.

Что касается баз данных ULP - их много в открытом доступе, как ваш запрос закончится, вы можете его выкупать с личных логов за условные пару долларов.

Задавайте вопросы, буду рад ответить.

Есть ещё несколько нюансов, которые я не рассказал.

Про перевяз:

Не рекомендую перевязывать аккаунты, так как иногда после пролива доступы к ним сохраняются, а это хорошо, можно пролиться повторно или использовать для других целей аккаунт.

Доп. монетизация:

Буквально вчера попался аккаунт где возможна bulk рассылка email с добавлением файла во вложении, можно распространять любую малварь собственно говоря под любыми предлогами.

Про соседей:

Я за всю историю своей работы, не встретил ни одного соседа, возможно потому что акки в 60% случаев умирают после работы с ними. Возможно после публикации соседи и появятся, но как я и сказал выше - не рекомендую изменять доступы и перевязывать акк, так как он 100% умрёт когда легитимный юзер не сможет попасть в панель. Соседей можно вычислить по логам рассылок, писем доставленных клиентам.

Про другие доступы:

Взяв доступ в один аккаунт, не поленитесь прошерстить все базы на наличие других запросов этого же юзера. Так же это хорошо подойдёт для поиска новых CRM систем или тому подобных систем, так как пользователь на практике использует не менее двух разных систем.

Заражение корп. системы:

Всё зависит от отдельного случая, я этого не делал, но это возможно.

Про перевяз:

Не рекомендую перевязывать аккаунты, так как иногда после пролива доступы к ним сохраняются, а это хорошо, можно пролиться повторно или использовать для других целей аккаунт.

Доп. монетизация:

Буквально вчера попался аккаунт где возможна bulk рассылка email с добавлением файла во вложении, можно распространять любую малварь собственно говоря под любыми предлогами.

Про соседей:

Я за всю историю своей работы, не встретил ни одного соседа, возможно потому что акки в 60% случаев умирают после работы с ними. Возможно после публикации соседи и появятся, но как я и сказал выше - не рекомендую изменять доступы и перевязывать акк, так как он 100% умрёт когда легитимный юзер не сможет попасть в панель. Соседей можно вычислить по логам рассылок, писем доставленных клиентам.

Про другие доступы:

Взяв доступ в один аккаунт, не поленитесь прошерстить все базы на наличие других запросов этого же юзера. Так же это хорошо подойдёт для поиска новых CRM систем или тому подобных систем, так как пользователь на практике использует не менее двух разных систем.

Заражение корп. системы:

Всё зависит от отдельного случая, я этого не делал, но это возможно.

Последнее редактирование модератором: