CVE-2020-28018_checker.py

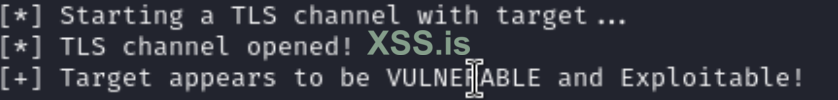

Говорит о том что цель уязвима

Версия тоже старая уязвимая Exim 4.90_1 Ubuntu

нашел эксплойт:

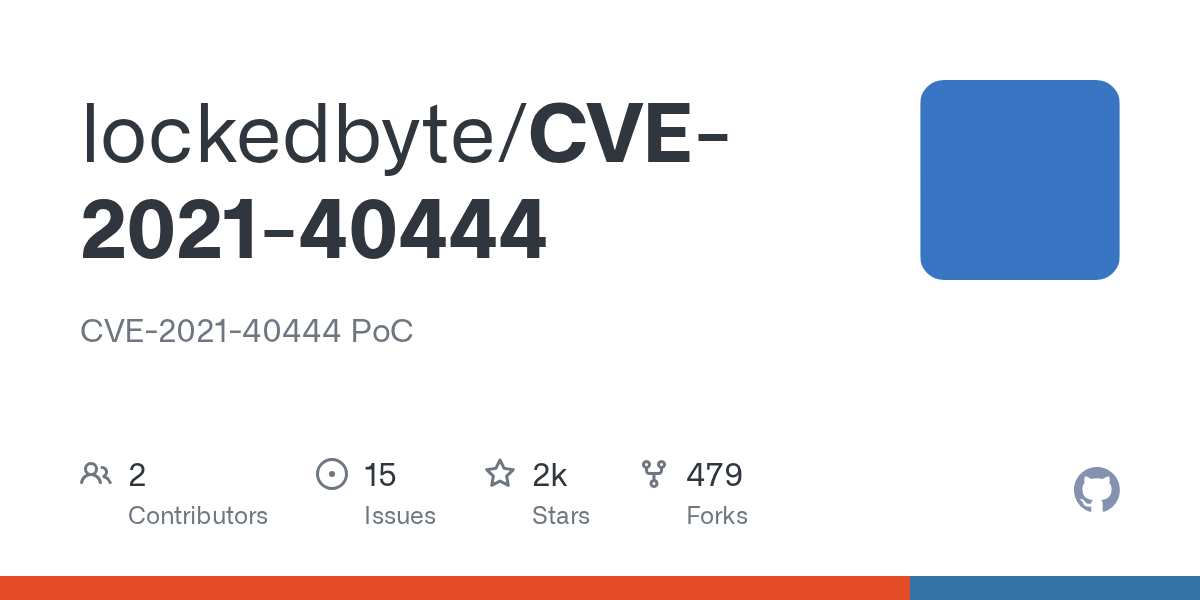

GitHub - lockedbyte/CVE-2021-40444: CVE-2021-40444 PoC

CVE-2021-40444 PoC. Contribute to lockedbyte/CVE-2021-40444 development by creating an account on GitHub.

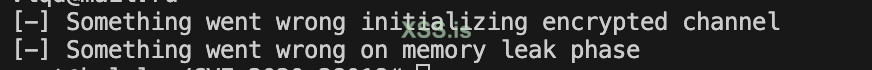

использую уже скомпилированный бинарий

Помогите разобраться почему не отрабатывает эксплойт