Стартовал Pwn2Own Vancouver 2024 за первый день которого участники продемонстрировали эксплуатацию 0-day в Windows 11, Tesla и Ubuntu Linux, выиграв 732 500$ и автомобиль Tesla Model 3.

Haboob SA реализовал эксплойт Adobe Reader, который сочетал в себе обход ограничений API и ошибку внедрения команд, добившись RCE на macOS и заработав 50 000$.

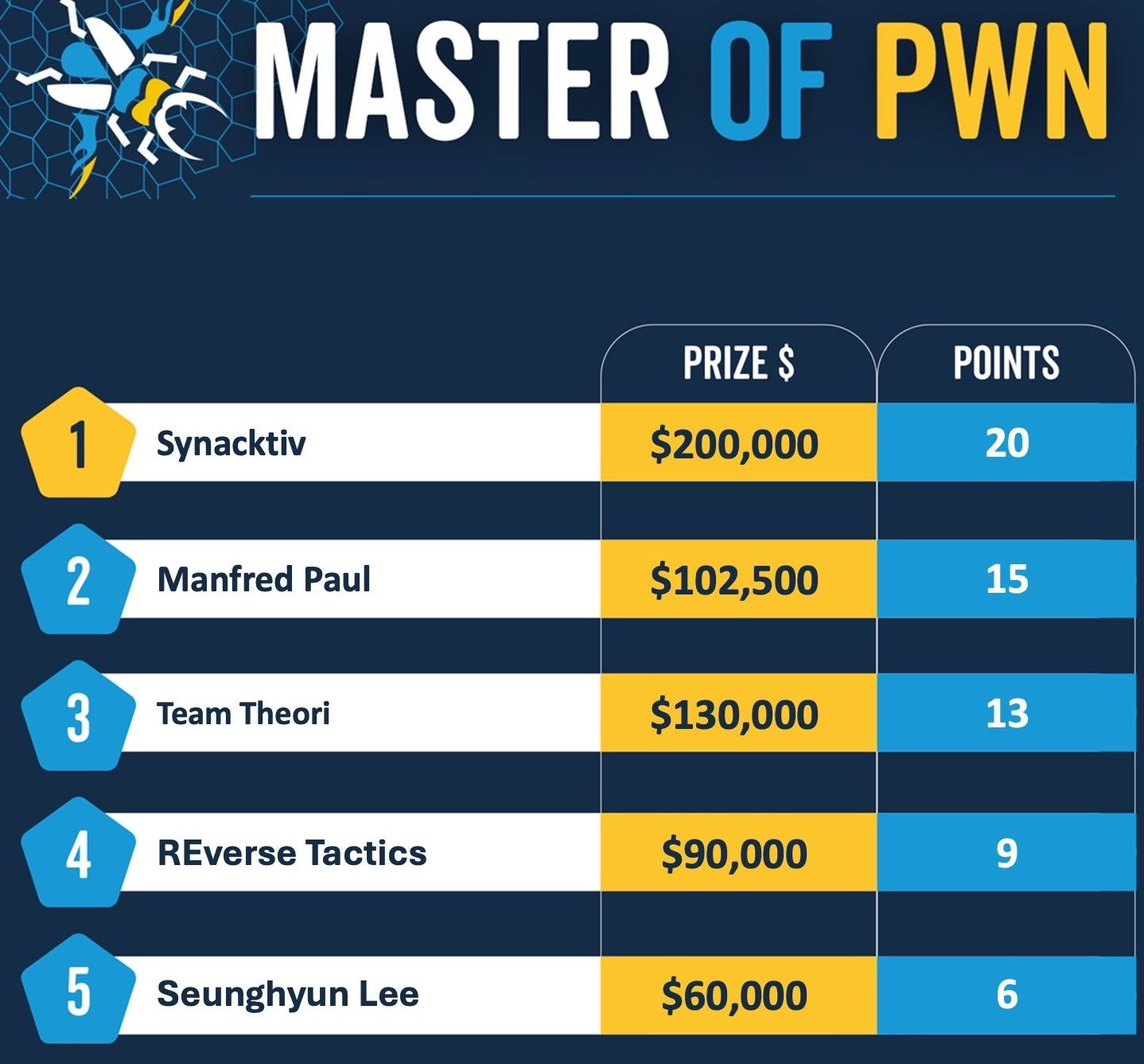

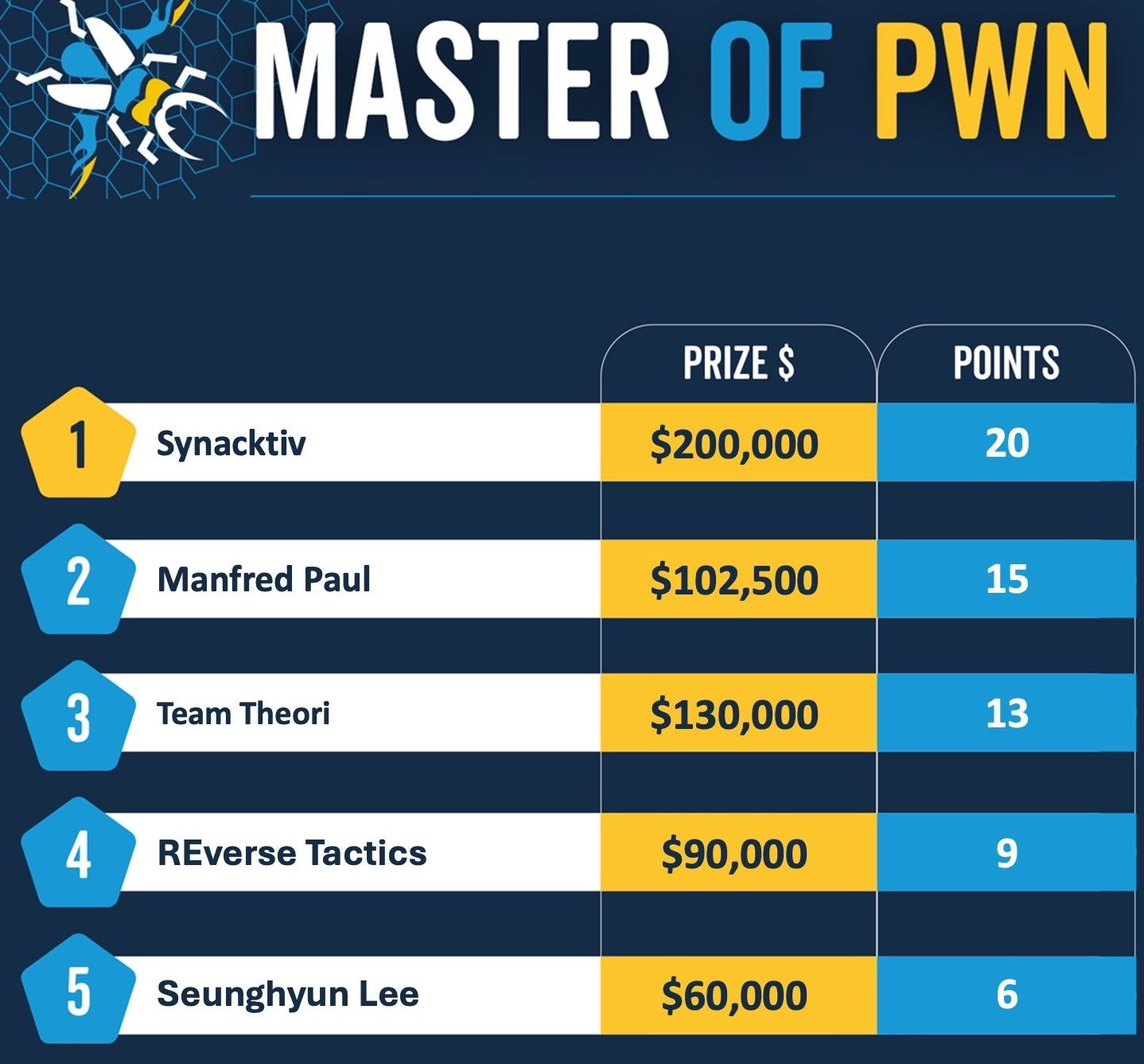

Synacktiv выиграла Tesla Model 3 и 200 000$ после взлома электронного блока управления Tesla с помощью Vehicle (VEH) CAN BUS Control менее чем за 30 секунд с использованием целочисленного переполнения.

Исследователи Theori сорвали куш в 130 000$, продемонстрировав RCE в VMware Workstation с использованием цепочки эксплойтов, нацеленной на ошибку неинициализированной переменной, слабость UAF и переполнение буфера на основе кучи.

Спецы из Reverse Tactics заработали 90 000$, воспользовавшись двумя ошибками Oracle VirtualBox и Windows UAF.

DEVCORE получила награду в размере 30 000$ за повышение привилегий в полностью исправленной системе Windows 11 с помощью эксплойта, нацеленного на две ошибки, включая состояние гонки TOCTAU.

Еще 10 000$ им ушло за демонстрацию уже известного эксплойта локального повышения привилегий (LPE) в Ubuntu Linux.

KAIST Hacking Lab взломали веб-браузер Google Chrome, используя Use-After-Free (UAF), и получили 60 000$.

ASU SEFCOM продемонстрировал еще один эксплойт LPE, нацеленный на Ubuntu Linux, с помощью условия гонки, заработав 20 000$.

Коди Галлахер также выиграл 20 000$ за 0-day в Oracle VirtualBox (OOB), которую также за 20 000$ взломала Dungdm из Viettel Cyber Security, используя цепочку эксплойтов из двух ошибок.

Первый день конкурса завершился тем, что Манфред Пол взломал веб-браузеры Apple Safari, Google Chrome и Microsoft Edge, воспользовавшись тремя 0-day и выиграв 102 500 долларов.

После Pwn2Own у поставщиков будет 90 дней на выпуск исправлений безопасности для всех обнаруженных недостатков, прежде чем Trend Micro Zero Day Initiative раскроет их публично.

Во второй день Pwn2Own участники попытаются реализовать 0-day в Windows 11, VMware Workstation, Oracle VirtualBox, Mozilla Firefox, Ubuntu Desktop, Google Chrome, Docker Desktop и Microsoft Edge.

• Source: https://www.zerodayinitiative.com/blog/2024/3/19/pwn2own-vancouver-2024-the-full-schedule

Haboob SA реализовал эксплойт Adobe Reader, который сочетал в себе обход ограничений API и ошибку внедрения команд, добившись RCE на macOS и заработав 50 000$.

Synacktiv выиграла Tesla Model 3 и 200 000$ после взлома электронного блока управления Tesla с помощью Vehicle (VEH) CAN BUS Control менее чем за 30 секунд с использованием целочисленного переполнения.

Исследователи Theori сорвали куш в 130 000$, продемонстрировав RCE в VMware Workstation с использованием цепочки эксплойтов, нацеленной на ошибку неинициализированной переменной, слабость UAF и переполнение буфера на основе кучи.

Спецы из Reverse Tactics заработали 90 000$, воспользовавшись двумя ошибками Oracle VirtualBox и Windows UAF.

DEVCORE получила награду в размере 30 000$ за повышение привилегий в полностью исправленной системе Windows 11 с помощью эксплойта, нацеленного на две ошибки, включая состояние гонки TOCTAU.

Еще 10 000$ им ушло за демонстрацию уже известного эксплойта локального повышения привилегий (LPE) в Ubuntu Linux.

KAIST Hacking Lab взломали веб-браузер Google Chrome, используя Use-After-Free (UAF), и получили 60 000$.

ASU SEFCOM продемонстрировал еще один эксплойт LPE, нацеленный на Ubuntu Linux, с помощью условия гонки, заработав 20 000$.

Коди Галлахер также выиграл 20 000$ за 0-day в Oracle VirtualBox (OOB), которую также за 20 000$ взломала Dungdm из Viettel Cyber Security, используя цепочку эксплойтов из двух ошибок.

Первый день конкурса завершился тем, что Манфред Пол взломал веб-браузеры Apple Safari, Google Chrome и Microsoft Edge, воспользовавшись тремя 0-day и выиграв 102 500 долларов.

После Pwn2Own у поставщиков будет 90 дней на выпуск исправлений безопасности для всех обнаруженных недостатков, прежде чем Trend Micro Zero Day Initiative раскроет их публично.

Во второй день Pwn2Own участники попытаются реализовать 0-day в Windows 11, VMware Workstation, Oracle VirtualBox, Mozilla Firefox, Ubuntu Desktop, Google Chrome, Docker Desktop и Microsoft Edge.

• Source: https://www.zerodayinitiative.com/blog/2024/3/19/pwn2own-vancouver-2024-the-full-schedule

Последнее редактирование: