Все пытаюсь разобрать алгоритм их работы и алгоритм создания подобных вещей.

-

XSS.stack #1 – первый литературный журнал от юзеров форума

Как работают пдф эксплойты?

- Автор темы kotoharu

- Дата начала

- Автор темы

- Добавить закладку

- #3

Ну у меня акк на virusshare есть, только как думаешь Сколько мне надо будет семплов перебрать, чтобы найти именно то что надо?тебе надо на фиштанк только не фишинги, а сайт где публикуют список мальварей (белые хакеры), ищешь что то похожее на пдф склейку и разбираешь по болтикам

Да пожалуйста - разбирай https://xss.pro/threads/81286/Все пытаюсь разобрать алгоритм их работы и алгоритм создания подобных вещей.

Пожалуйста, обратите внимание, что пользователь заблокирован

Какие еще склейки , речь о PDF эксплойтах.тебе надо на фиштанк только не фишинги, а сайт где публикуют список мальварей (белые хакеры), ищешь что то похожее на пдф склейку и разбираешь по болтикам

Вот еще одна статья. Core concept для создания PDF эксплотойтов для Adobe.Все пытаюсь разобрать алгоритм их работы и алгоритм создания подобных вещей.

http://xssforum7mmh3n56inuf2h73hvhnzobi7h2ytb3gvklrfqm7ut3xdnyd.onion/threads/57774/

.1) Начинай составлять карту из каких компонентов состоит pdf ридер.

2) Составь список уязвимостей, которые чаще всего встречаются и в каких компонентах

3) Изучи все защитные механизмы которые есть в pdf ридере и способы их обхода

4) Посмотри все публичные сплойты под конкретный pdf ридер, который тебя интересует.

5) Прошерсти все конференции типа blackhat, defcon hitb, poc cansecwest итд (посмотри все исследования на тему pdf ридеров)

6) Попробуй написать несколько своих сплойтов по ману, чтобы понять процесс и алгоритмы эксплуатации

7) Следи за эдвизори, которые выходят от вендора helpx.adobe.com/uk/security/security-bulletin.html#acrobat

8) Начинай ковырять обновы, через бинари диффинг

9) Начинай изучай pdf формат и фаззинг формата файла, можно так же поиграть с API.

10) Профит

Так же смотри API ридера

opensource.adobe.com/dc-acrobat-sdk-docs/library/jsapiref/index.html

opensource.adobe.com/dc-acrobat-sdk-docs/library/jsapiref/JS_API_AcroJS.html

developer.adobe.com/document-services/docs/overview/pdf-embed-api/

Но если тебя интересует более универсальный ридер то смотри в сторону pdfium. Потому что pdf'ки чаще всего открывают в браузере. Хотя можно через СИ попросить открыть pdf в другом ридере. И да тебе как минимум нужно RCE + SBX ( чтобы твой js код выполнялся вне песочницы ).

- Автор темы

- Добавить закладку

- #7

Отлично, спасибо огромноеКакие еще склейки , речь о PDF эксплойтах.

Вот еще одна статья. Core concept для создания PDF эксплотойтов для Adobe.

http://xssforum7mmh3n56inuf2h73hvhnzobi7h2ytb3gvklrfqm7ut3xdnyd.onion/threads/57774/.

1) Начинай составлять карту из каких компонентов состоит pdf ридер.

2) Составь список уязвимостей, которые чаще всего встречаются и в каких компонентах

3) Изучи все защитные механизмы которые есть в pdf ридере и способы их обхода

4) Посмотри все публичные сплойты под конкретный pdf ридер, который тебя интересует.

5) Прошерсти все конференции типа blackhat, defcon hitb, poc cansecwest итд (посмотри все исследования на тему pdf ридеров)

6) Попробуй написать несколько своих сплойтов по ману, чтобы понять процесс и алгоритмы эксплуатации

7) Следи за эдвизори, которые выходят от вендора helpx.adobe.com/uk/security/security-bulletin.html#acrobat

8) Начинай ковырять обновы, через бинари диффинг

9) Начинай изучай pdf формат и фаззинг формата файла, можно так же поиграть с API.

10) Профит

Так же смотри API ридера

opensource.adobe.com/dc-acrobat-sdk-docs/library/jsapiref/index.html

opensource.adobe.com/dc-acrobat-sdk-docs/library/jsapiref/JS_API_AcroJS.html

developer.adobe.com/document-services/docs/overview/pdf-embed-api/

Но если тебя интересует более универсальный ридер то смотри в сторону pdfium. Потому что pdf'ки чаще всего открывают в браузере. Хотя можно через СИ попросить открыть pdf в другом ридере. И да тебе как минимум нужно RCE + SBX ( чтобы твой js код выполнится вне песочницы ).

Пожалуйста, обратите внимание, что пользователь заблокирован

Они работают как лоудер, там есть скрипт(для загрузки малваря) с эксплоитом(Внуири PDF файла, возможно есть уязвимое xml файл какой-то, и там вшивают), скачивает малварь и запускает его, это пример Эксплоита, возможно с Word и другимиВсе пытаюсь разобрать алгоритм их работы и алгоритм создания подобных вещей.

короче хуяк хмл потом хуяк скрипт и хуяк сплойт и просто берёшь и пишешь шнягу и всё - теперь я понял суть пдф сплойтовОни работают как лоудер, там есть скрипт(для загрузки малваря) с эксплоитом(Внуири PDF файла, возможно есть уязвимое xml файл какой-то, и там вшивают), скачивает малварь и запускает его, это пример Эксплоита, возможно с Word и другими

Пожалуйста, обратите внимание, что пользователь заблокирован

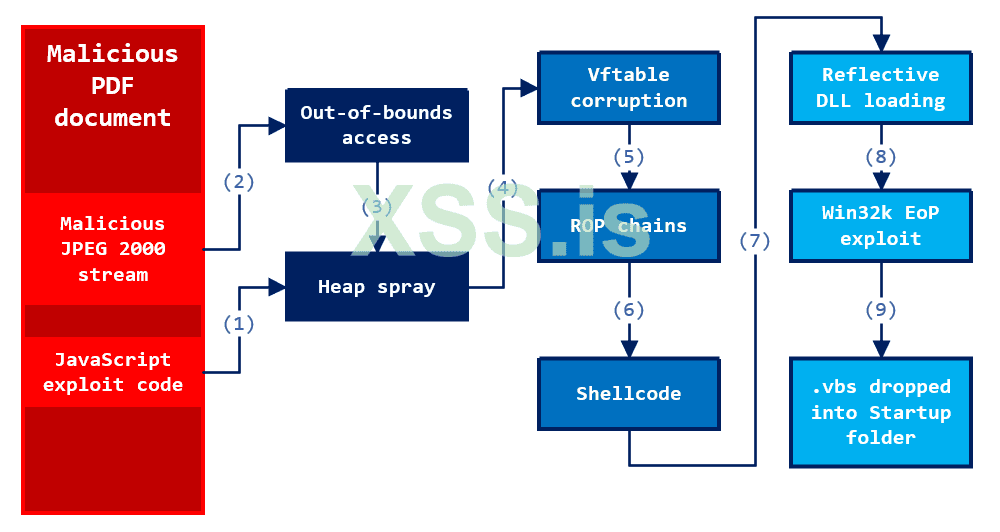

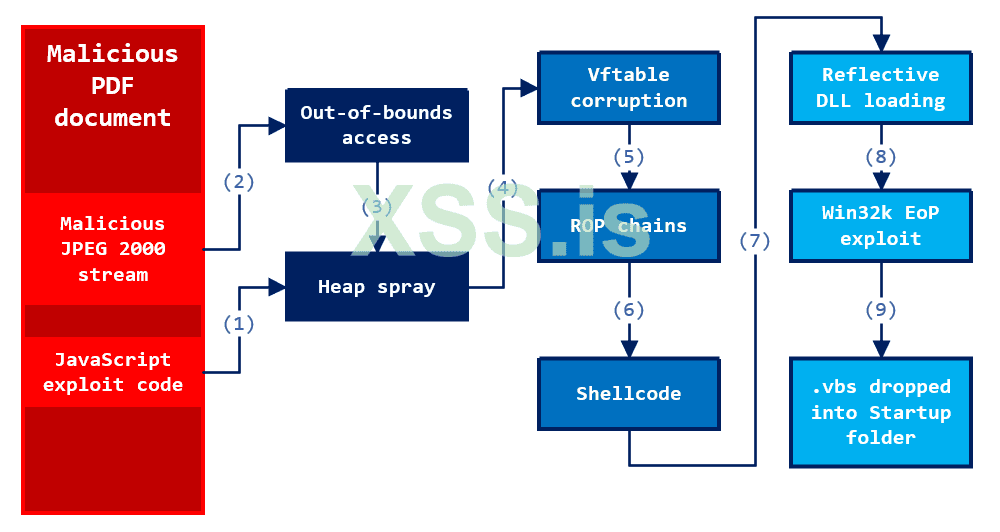

Еще одна статья на тему и упрощенная схема того, как такие эксплойты работали на примере Adobe Reader. Конкретно в этой цепочке есть еще один ядерный эксплойт для SBX Escape.

Пожалуйста, обратите внимание, что пользователь заблокирован

Лан херню написал, соррянкороче хуяк хмл потом хуяк скрипт и хуяк сплойт и просто берёшь и пишешь шнягу и всё - теперь я понял суть пдф сплойтов

Пожалуйста, обратите внимание, что пользователь заблокирован

The process usually starts with a malicious PDF file being created. This file contains specially crafted data that is designed to trigger the vulnerability in the PDF reader. The data can take many forms, such as embedded scripts, malicious objects, or corrupt data structures.

Once the PDF file is opened, the PDF reader attempts to parse the data. If the data is crafted correctly, it can cause the PDF reader to behave in unexpected ways, such as executing arbitrary code or crashing the application. This is where the exploit occurs.

The next step is to redirect the flow of execution to the attacker's code. This can be achieved through various techniques, such as return-oriented programming (ROP), buffer overflows, or use-after-free vulnerabilities.

Once the attacker's code is executed, it can perform a variety of malicious actions, such as stealing sensitive data, installing malware, or gaining control of the system.

Once the PDF file is opened, the PDF reader attempts to parse the data. If the data is crafted correctly, it can cause the PDF reader to behave in unexpected ways, such as executing arbitrary code or crashing the application. This is where the exploit occurs.

The next step is to redirect the flow of execution to the attacker's code. This can be achieved through various techniques, such as return-oriented programming (ROP), buffer overflows, or use-after-free vulnerabilities.

Once the attacker's code is executed, it can perform a variety of malicious actions, such as stealing sensitive data, installing malware, or gaining control of the system.