Автор: sithortodox

Источник https://xss.pro/threads/110615/

Данная статья рассчитана на тех, кто только начинает изучать инструмент Nmap и его возможности. Мы рассмотрим 10 неочевидных функций Nmap, которые могут быть полезны в пентесте и OSINT.

Скрипты NSE можно разбить на несколько категорий:

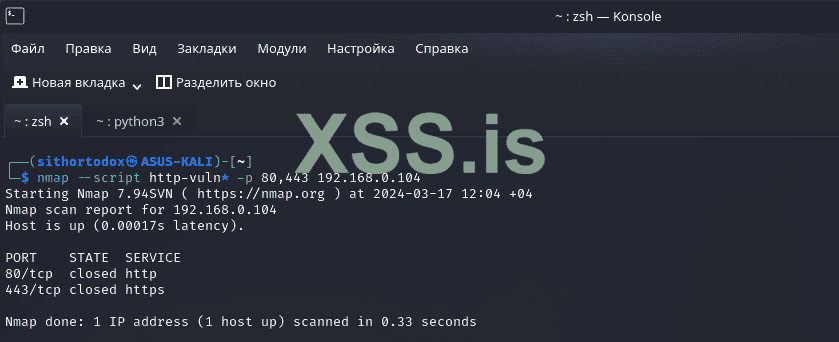

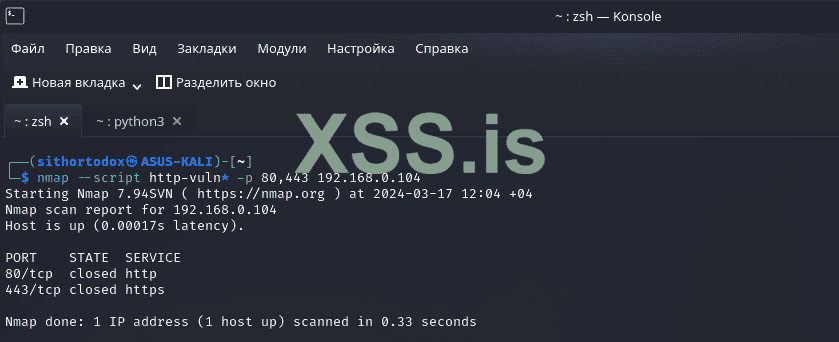

Эта команда запустит все скрипты, начинающиеся с префикса http-vuln, против целевого веб-сервера на портах 80 и 443.

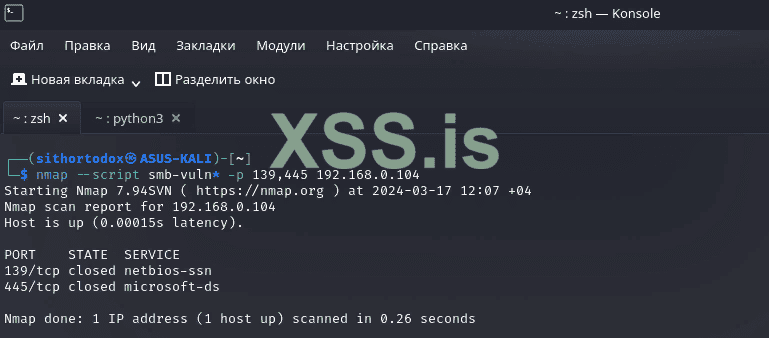

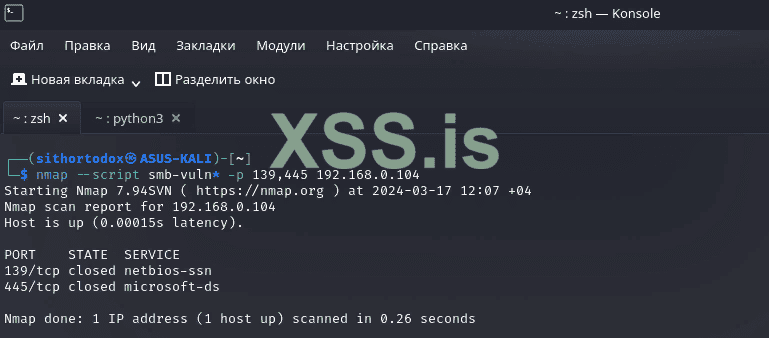

Обнаружение серверов с поддержкой протокола SMB: Для обнаружения серверов с поддержкой протокола SMB (Server Message Block) и выявления возможных уязвимостей можно использовать следующую команду:

Эта команда запустит все скрипты, начинающиеся с префикса smb-vuln, против целевого сервера на портах 139 и 445.

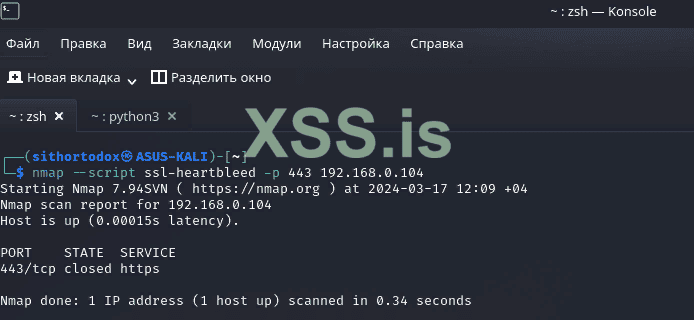

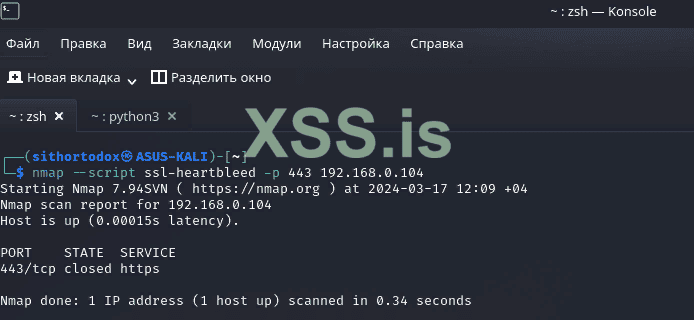

Обнаружение сервисов, подверженных атаке Heartbleed: Для обнаружения сервисов, подверженных уязвимости Heartbleed в библиотеке OpenSSL, можно использовать следующую команду:

Здесь нужно указать конкретный порт, на котором запущен уязвимый сервис (обычно 443 для HTTPS).

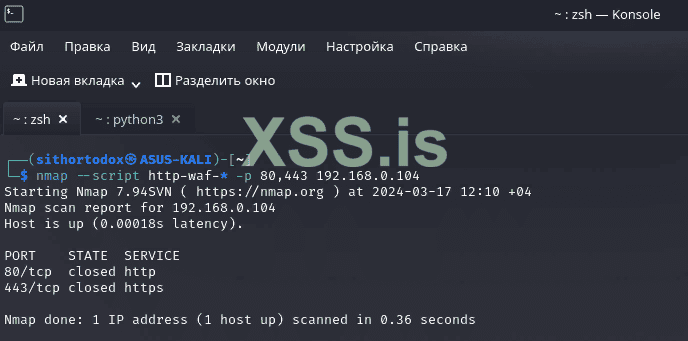

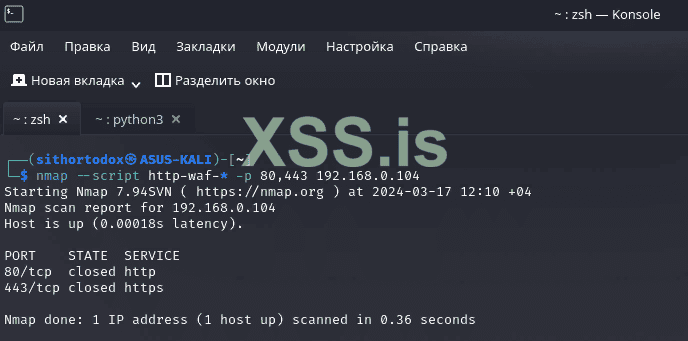

Обнаружение веб-приложений с помощью WAF (Web Application Firewall): Для обнаружения веб-приложений, защищенных с помощью WAF, можно использовать следующую команду:

Эта команда запустит все скрипты, начинающиеся с префикса http-waf, против целевого веб-сервера на портах 80 и 443.

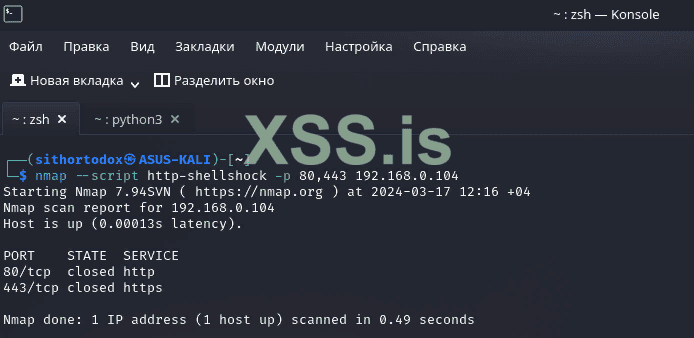

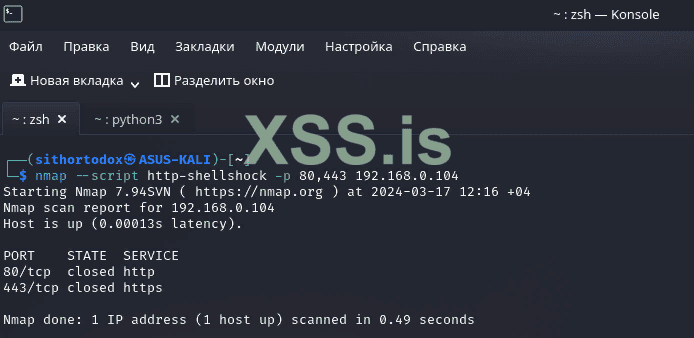

Обнаружение сервисов, подверженных атаке Shellshock: Для обнаружения сервисов, подверженных уязвимости Shellshock в Bash, можно использовать следующую команду:

Эта команда запустит скрипт http-shellshock против целевого веб-сервера на портах 80 и 443.

Nmap Scripting Engine предоставляет гибкий и мощный инструмент для автоматизации и расширения функциональности Nmap, что позволяет эффективно решать различные задачи, связанные с ИБ.

Nmap использует несколько методов для определения операционной системы:

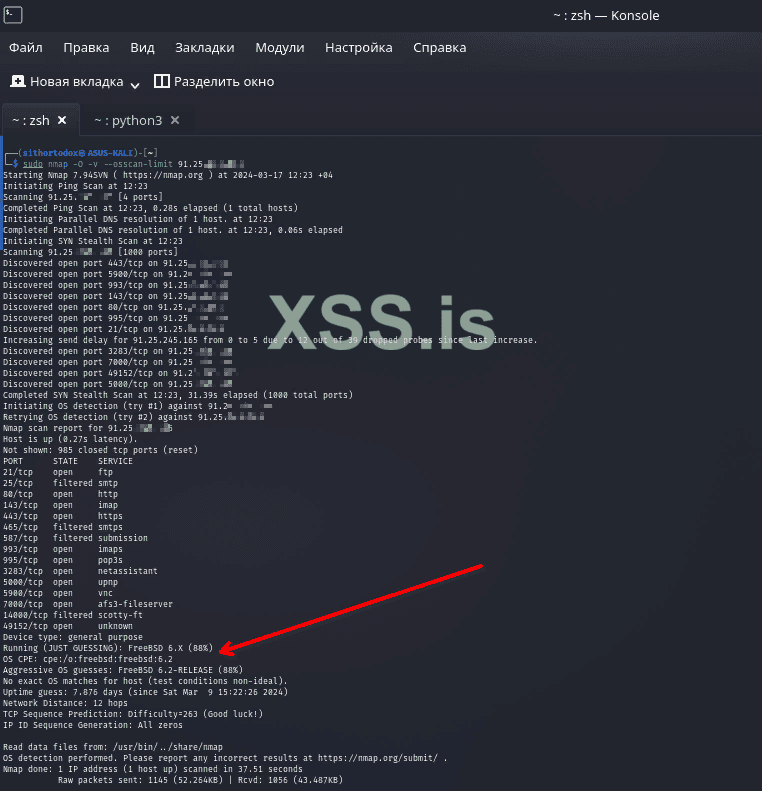

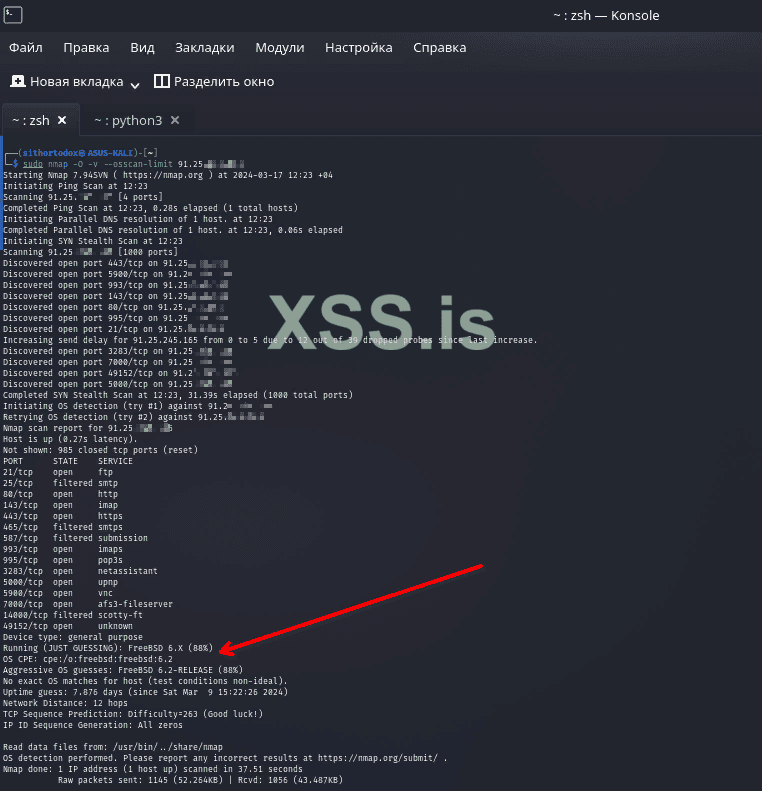

Эта команда запустит сканирование с включенным определением операционной системы, ограничит его только активными хостами и увеличит уровень подробности вывода.

Определение операционной системы с высокой вероятностью:

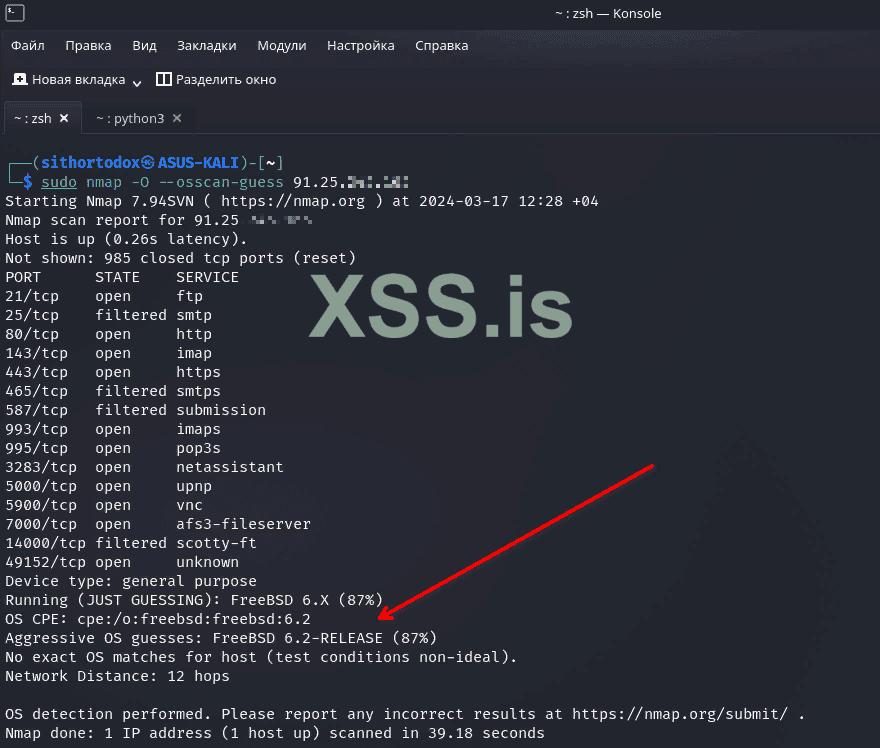

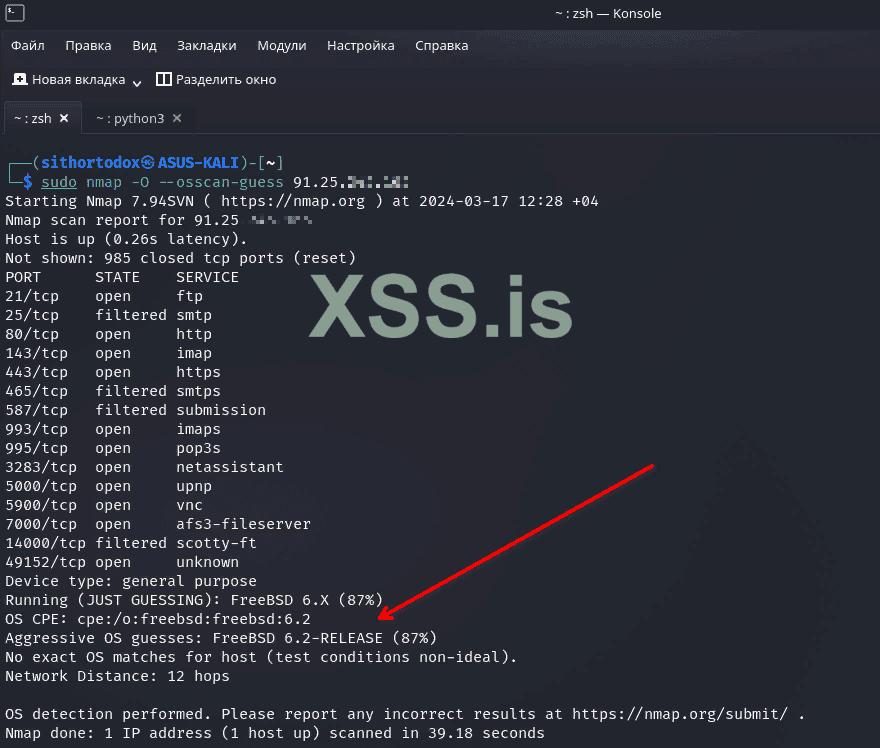

Для увеличения точности определения операционной системы можно использовать опцию --osscan-guess. Эта опция показывает наиболее вероятную операционную систему, даже если уровень уверенности в результате ниже заданного порога.

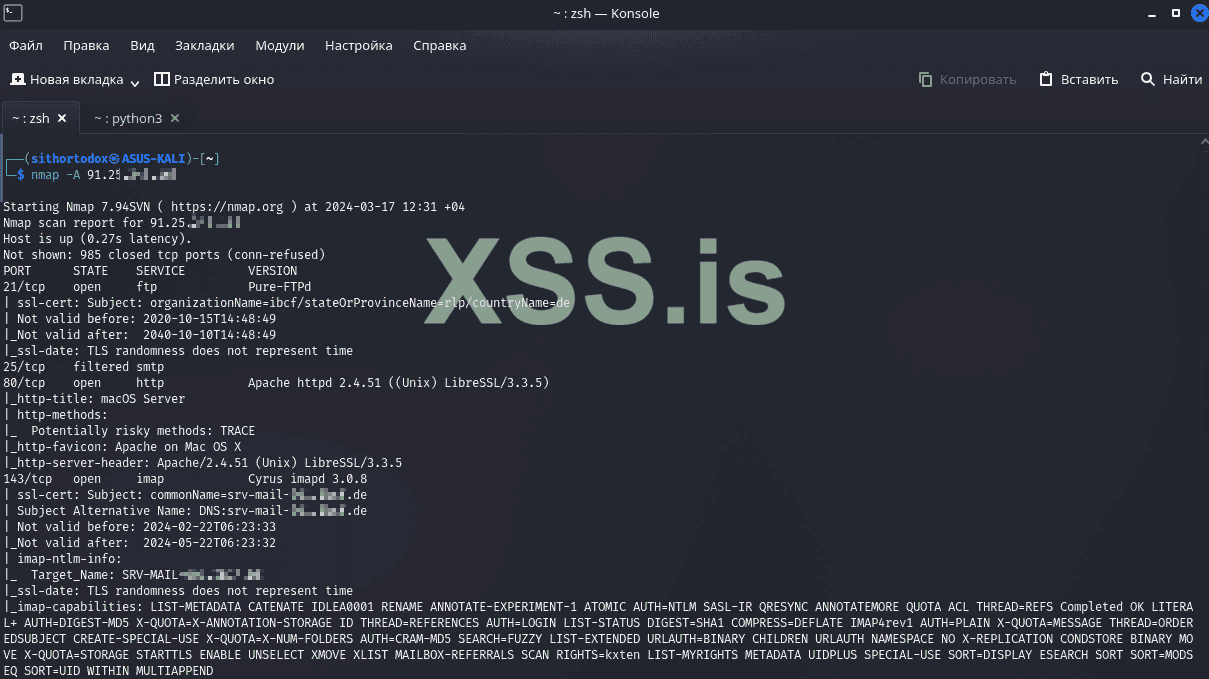

Определение операционной системы и версии ядра:

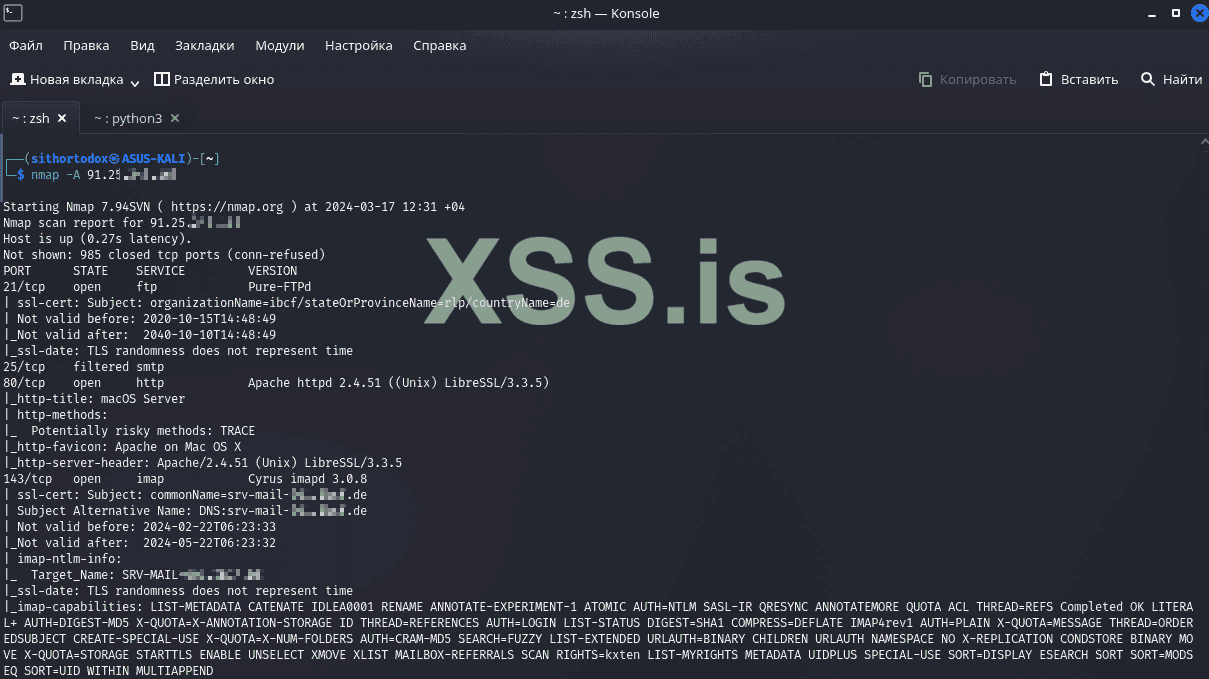

Для получения более подробной информации об операционной системе, включая версию ядра, можно использовать опцию -A. Эта опция включает в себя определение операционной системы, версии приложений, скан портов и скан служб.

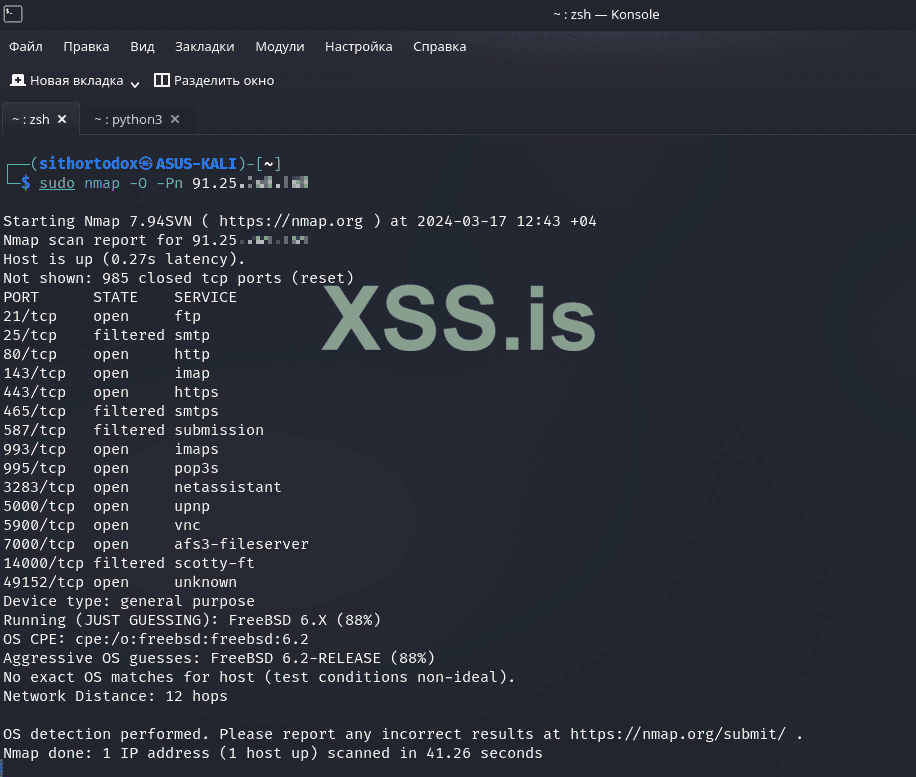

Определение операционной системы без пинга:

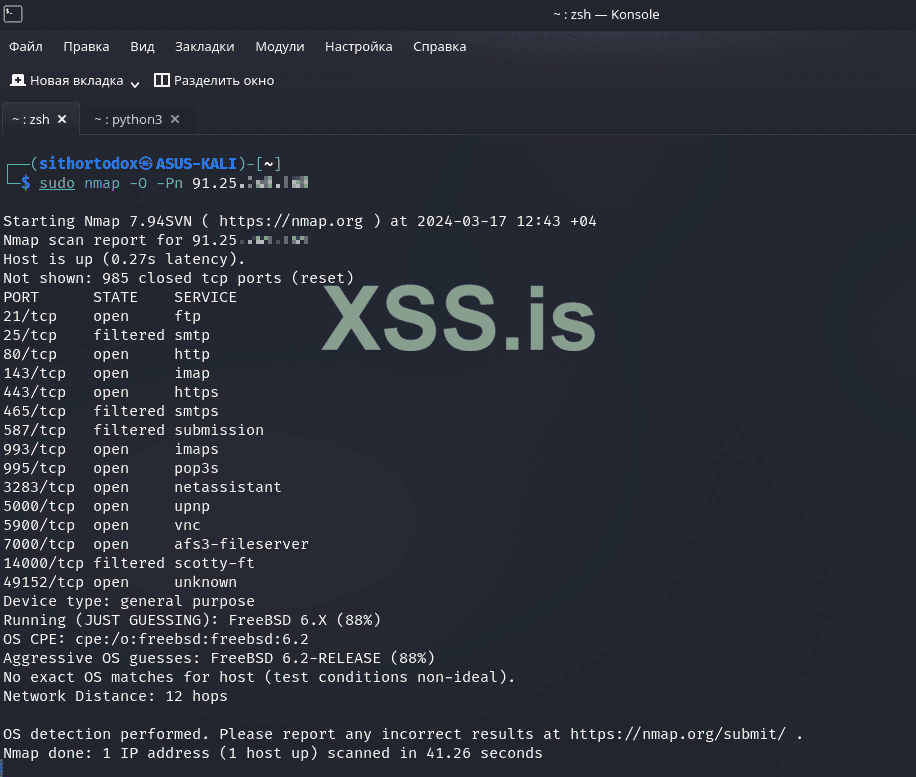

В некоторых случаях может потребоваться определить операционную систему без отправки ICMP-пакетов (пинг). Для этого можно использовать опцию -Pn.

Определение операционной системы с использованием сохраненного результата сканирования:

Если вы уже выполнили сканирование портов и сохранили результаты в файл, можно использовать этот файл для определения операционной системы без повторного сканирования. Для этого можно использовать опцию --osscan-guess в сочетании с опцией -iX для чтения результатов сканирования из XML-файла.

Определение операционной системы с использованием пользовательского файла подписей:

По умолчанию Nmap использует базу данных подписей операционных систем, которая содержит информацию о многих известных ОС. Однако, если вы хотите использовать свой собственный файл подписей, можно указать его с помощью опции --datadir.

Эти примеры демонстрируют гибкость и мощность Nmap при анализе операционных систем. С помощью различных опций и комбинаций можно получить точную и подробную информацию о целевых системах, что является важным элементом пентеста и OSINT.

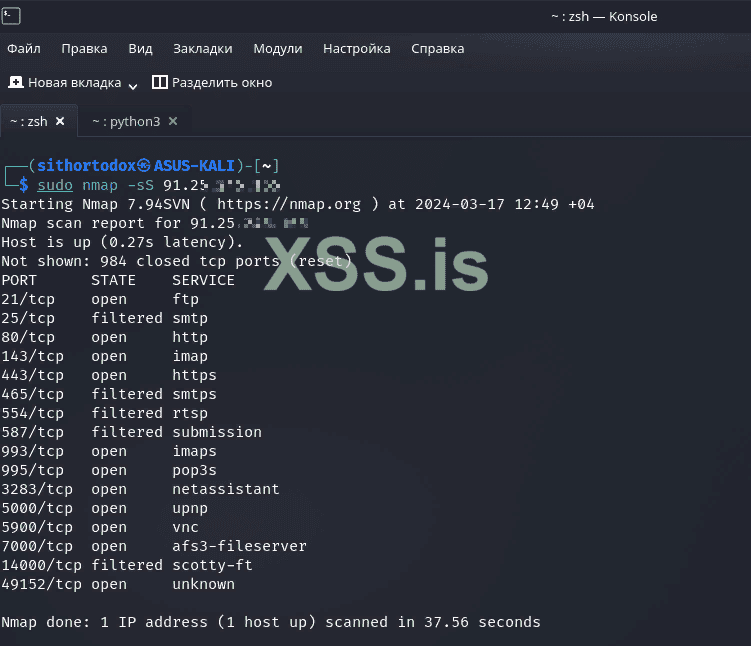

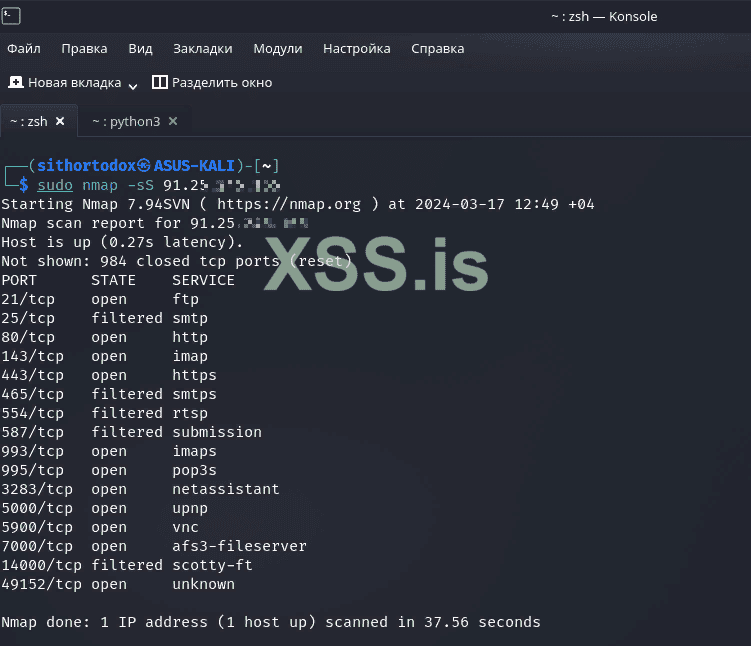

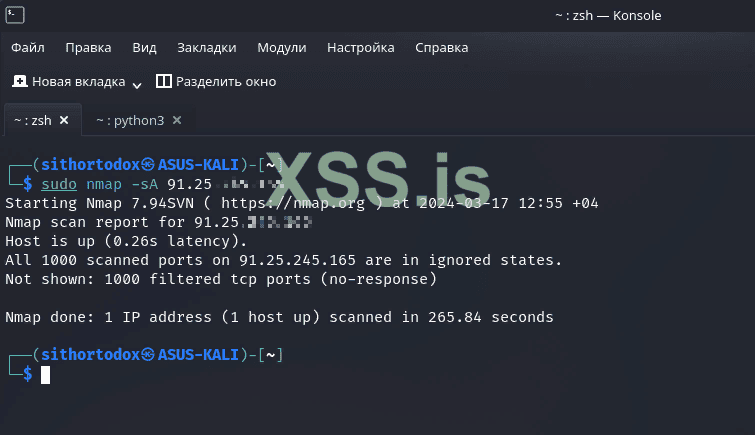

SYN-скан:

Для выполнения SYN-скана можно использовать следующую команду:

Эта команда выполнит SYN-скан всех 1000 наиболее распространенных портов на целевом устройстве.

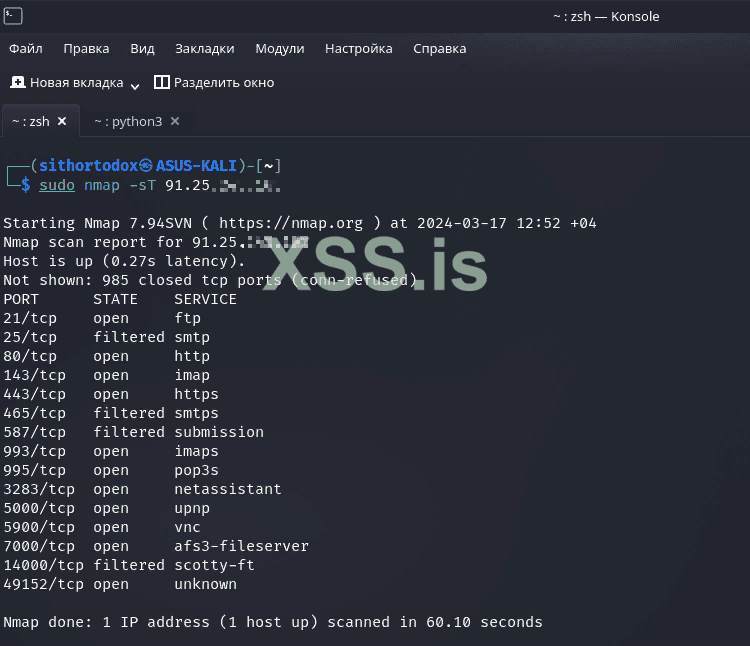

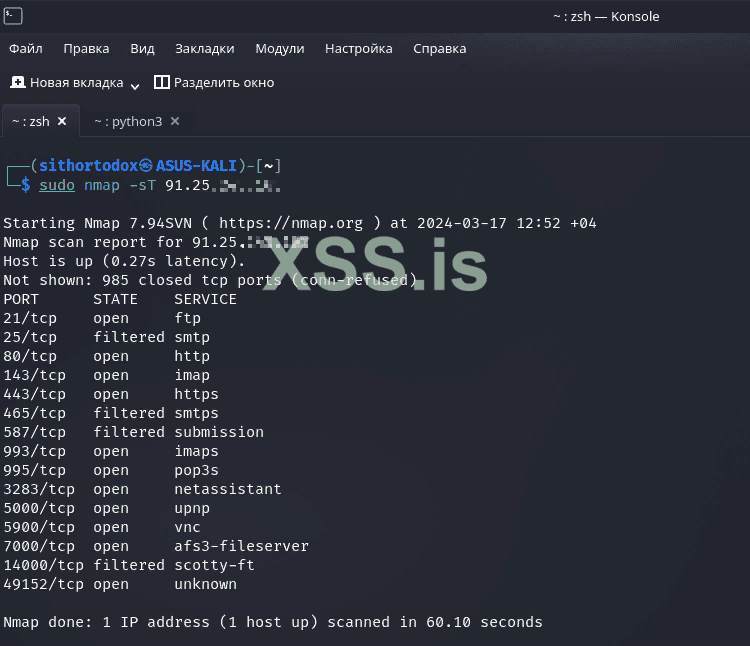

Connect-скан:

Для выполнения Connect-скана можно использовать следующую команду:

Эта команда выполнит Connect-скан всех 1000 наиболее распространенных портов на целевом устройстве.

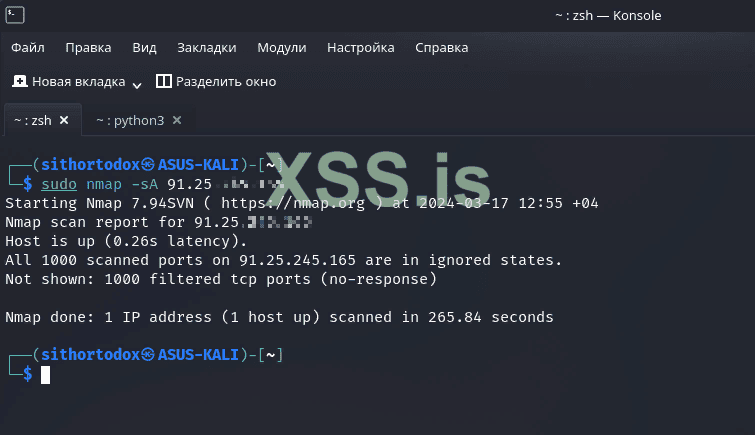

ACK-скан:

Для выполнения ACK-скана можно использовать следующую команду:

Эта команда выполнит ACK-скан всех 1000 наиболее распространенных портов на целевом устройстве.

Как видно из результатов, каждый метод дает индивидуальный вывод.

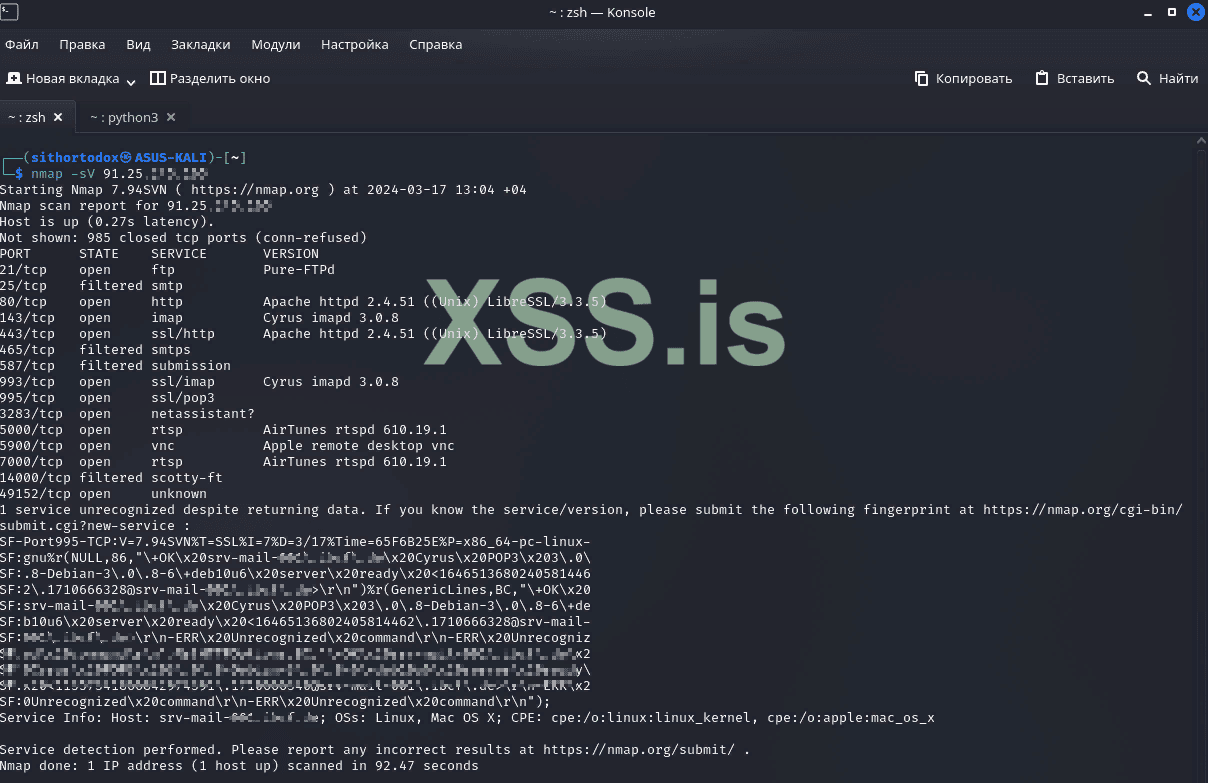

Флаг -sV позволяет Nmap выполнять скан версий приложений и служб, запущенных на открытых портах. При этом Nmap отправляет специально сформированные пакеты и анализирует ответы целевого устройства, пытаясь определить запущенные службы и их версии.

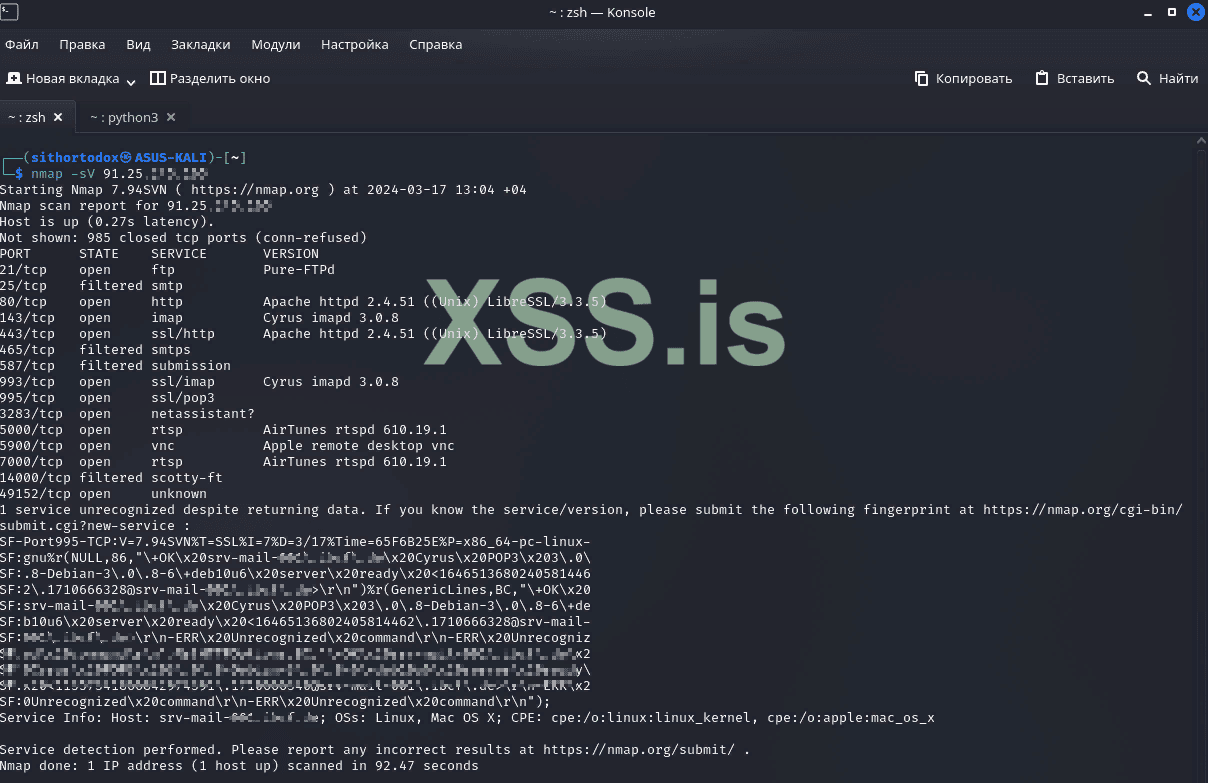

Скан версий приложений для всех открытых портов:

Для выполнения сканирования версий приложений для всех открытых портов можно использовать следующую команду:

Эта команда выполнит скан версий приложений для всех открытых портов на целевом устройстве.

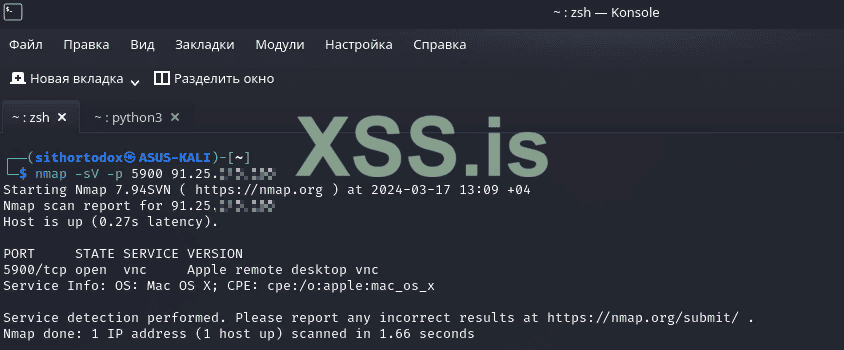

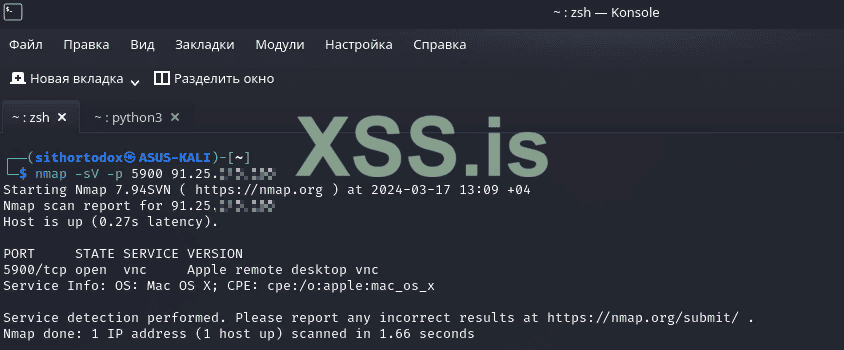

Скан версий приложений для конкретного порта:

Для выполнения сканирования версий приложений для конкретного порта можно использовать следующую команду:

Замените <port> на номер порта, для которого необходимо выполнить скан версий приложений.

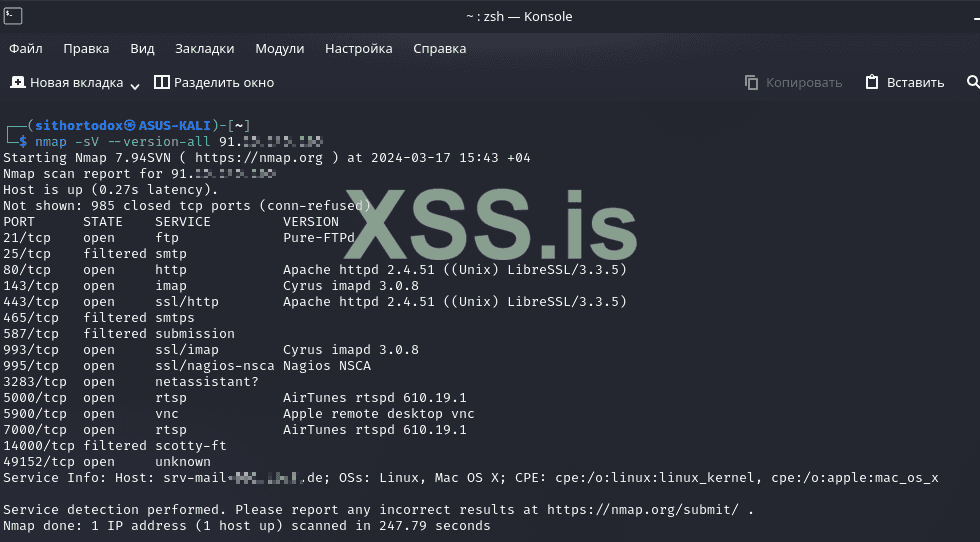

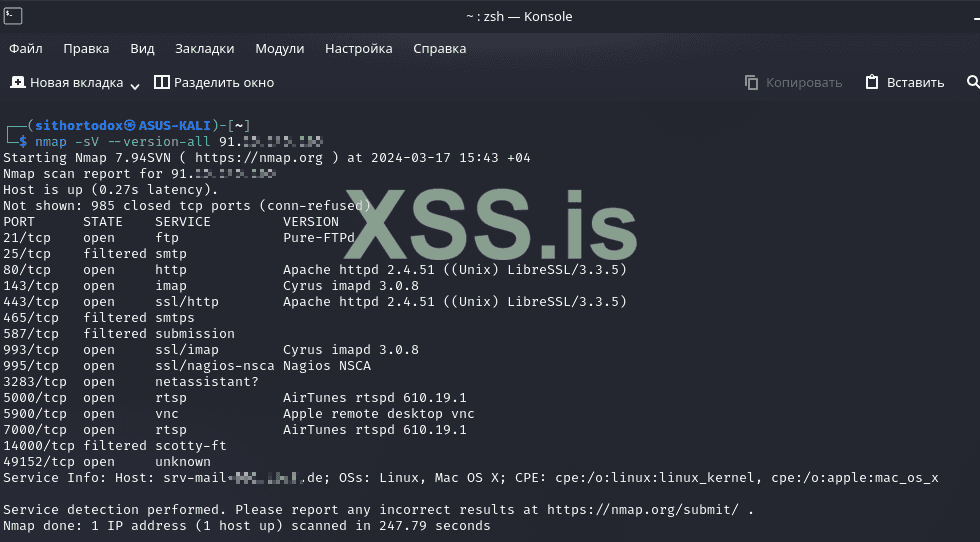

Скан версий приложений с увеличенной точностью:

Для увеличения точности идентификации версий приложений можно использовать следующую команду:

Эта команда выведет все возможные варианты версий приложений, а не только наиболее вероятную.

Скан версий приложений с использованием пользовательского файла подписей:

По умолчанию Nmap использует базу данных подписей приложений, которая содержит информацию о многих известных приложениях и службах. Однако, если вы хотите использовать свой собственный файл подписей, можно указать его с помощью опции --datadir.

Ниже приведены несколько способов автоматизации тестирования безопасности с использованием Nmap:

Для настройки автоматического сканирования сети с использованием cron необходимо добавить следующую строку в crontab:

Эта команда будет выполнять скан портов, версий приложений и определение операционной системы ежедневно в полночь, сохраняя результаты в файл с именем scan_result.

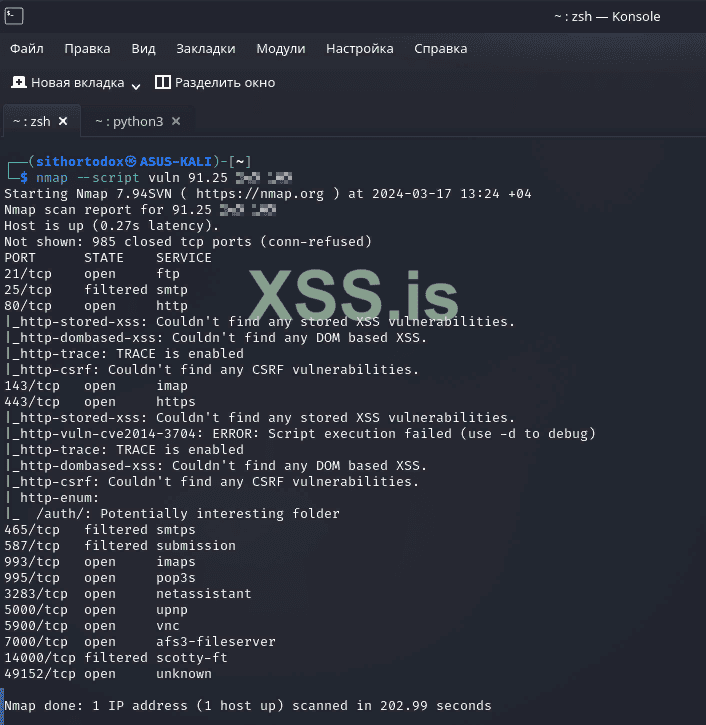

Использование NSE-скриптов для автоматического обнаружения уязвимостей:

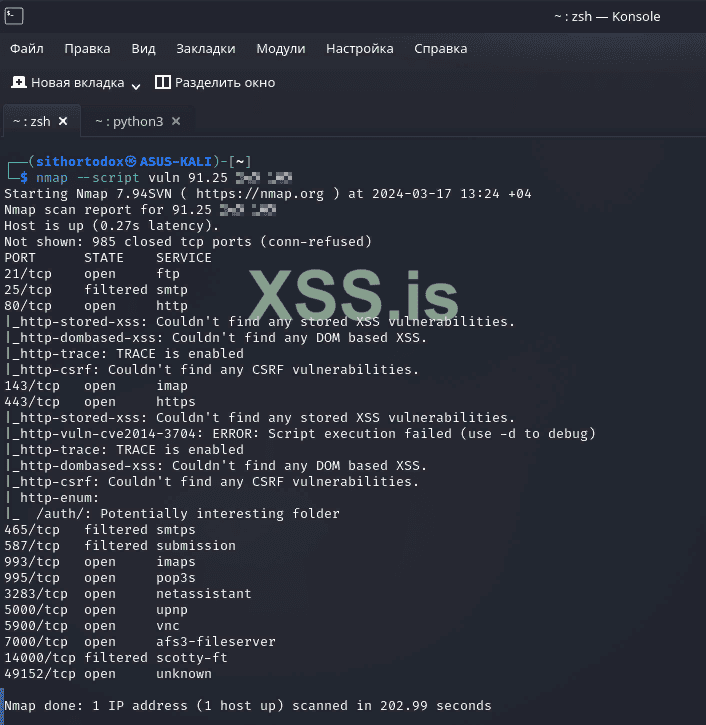

Для автоматического обнаружения уязвимостей с помощью Nmap можно использовать следующую команду:

Эта команда выполнит скрипты категории vuln для обнаружения уязвимостей на целевом устройстве.

Автоматизация сканирования с помощью утилиты bash:

Можно создать bash-скрипт для автоматизации сканирования нескольких целей, выполнения различных типов сканов и сохранения результатов в файлы. Ниже приведен пример такого скрипта:

Этот скрипт выполняет скан портов, версий приложений и определение операционной системы для каждой цели из списка targets и сохраняет результаты в файлы в каталоге scan_results.

Интеграция Nmap с Metasploit:

Nmap можно интегрировать с Metasploit для автоматизации обнаружения и эксплуатации уязвимостей. Для этого необходимо импортировать результаты сканирования Nmap в Metasploit с помощью команды db_import:

После импорта результатов сканирования Metasploit автоматически обнаруживает уязвимости и предлагает соответствующие эксплойты.

Использование Zenmap для автоматизации сканирования:

Zenmap предоставляет графический интерфейс для управления сканированием и визуализации результатов. Можно создать профили сканирования с заданными опциями и автоматически выполнять их для различных целей. Для этого необходимо:

a. Создать новый профиль сканирования, указав необходимые опции и настройки.

b. Сохранить профиль.

c. Выбрать целевой хост или сеть.

d. Выбрать сохраненный профиль сканирования и запустить его.

Использование API Nmap для создания собственных приложений:

Nmap предоставляет API для интеграции с приложениями на языках Python, Perl, Ruby и других. Например, можно создать приложение на Python для автоматического сканирования сети и отправки уведомлений об обнаруженных уязвимостях по электронной почте. Ниже приведен пример использования API Nmap в Python:

Этот скрипт выполняет скан портов 22-443 для хоста 192.168.1.1 и выводит информацию об обнаруженных открытых портах.

Nmap предоставляет опцию --exclude для исключения конкретных IP-адресов, диапазонов или хостов из сканирования. Это позволяет специалистам по безопасности соблюдать требования к белым спискам и улучшать эффективность OSINT, избегая ненужного сканирования.

Исключение конкретного IP-адреса из сканирования:

Для исключения конкретного IP-адреса из сканирования можно использовать следующую команду:

Эта команда выполняет скан портов, версий приложений и определение операционной системы для всех хостов в сети 192.168.1.0/24, за исключением хоста 192.168.1.100.

Исключение диапазона IP-адресов из сканирования:

Для исключения диапазона IP-адресов из сканирования можно использовать следующую команду:

Эта команда выполняет скан для всех хостов в сети 192.168.1.0/24, за исключением хостов с IP-адресами от 192.168.1.100 до 192.168.1.200.

Исключение нескольких IP-адресов и диапазонов из сканирования:

Для исключения нескольких IP-адресов и диапазонов из сканирования можно использовать следующую команду:

Эта команда выполняет скан для всех хостов в сети 192.168.1.0/24, за исключением хостов с IP-адресами 192.168.1.100, 192.168.1.200 и диапазона от 192.168.1.300 до 192.168.1.400.

Использование файла с белым списком:

Если белый список содержит большое количество IP-адресов или диапазонов, можно создать файл с этими данными и использовать его с опцией --exclude_file:

Файл whitelist.txt должен содержать список IP-адресов или диапазонов, разделенных пробелами, переносами строк или запятыми.

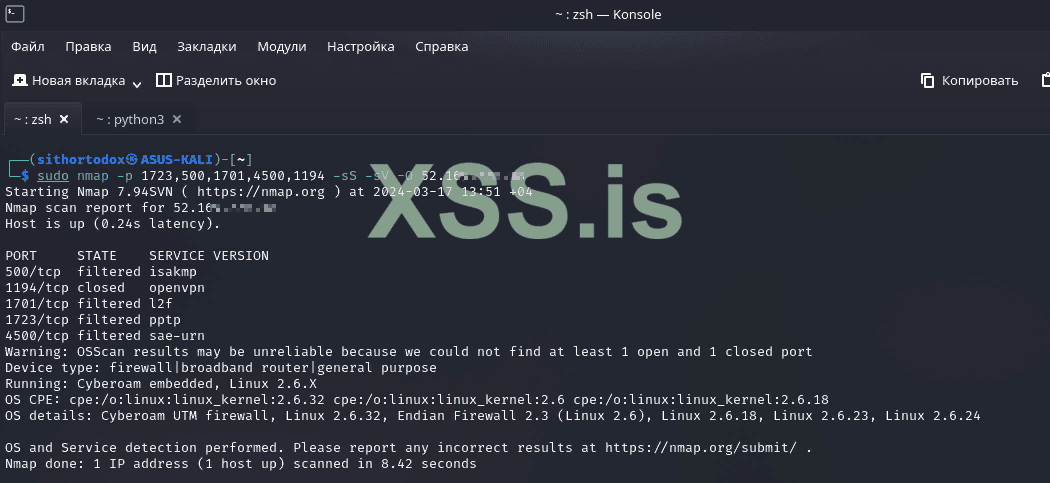

Обнаружение VPN-серверов:

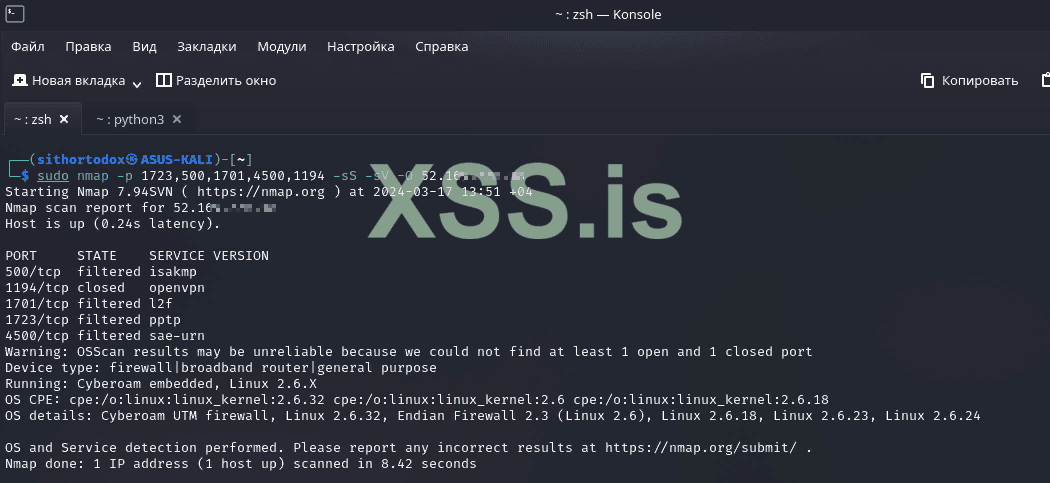

Nmap может использоваться для обнаружения VPN-серверов в сети путем сканирования портов, которые обычно используются VPN-протоколами, такими как PPTP (TCP 1723), L2TP (UDP 500, 1701, 4500), IPSec (UDP 500, 4500) и OpenVPN (TCP/UDP 1194 по умолчанию). Для этого можно использовать следующую команду:

Эта команда выполняет скан портов, версий приложений и определение операционной системы для указанных портов, связанных с VPN.

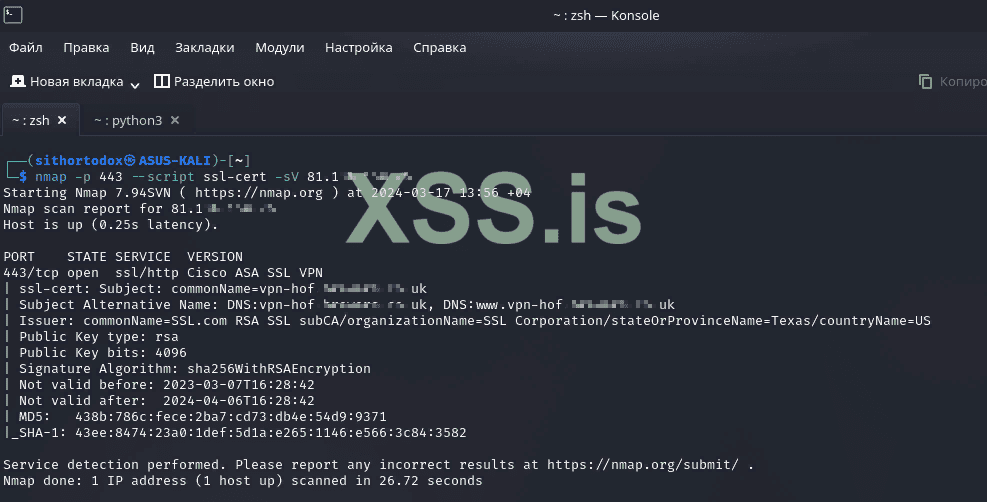

Анализ VPN-клиентов:

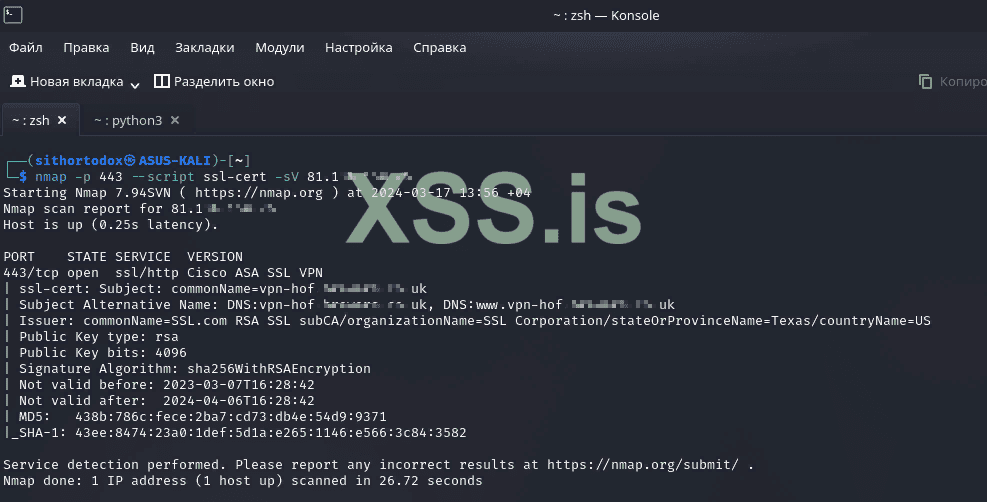

Nmap также может использоваться для анализа VPN-клиентов, подключенных к сети. Для этого можно выполнить скан открытых портов и обнаружить службы, связанные с VPN-клиентами. Например, можно использовать следующую команду для обнаружения клиентов Cisco AnyConnect:

Эта команда выполняет скан порта 443 (по умолчанию используется Cisco AnyConnect) и анализирует SSL-сертификат, чтобы определить, является ли клиент частью VPN-соединения.

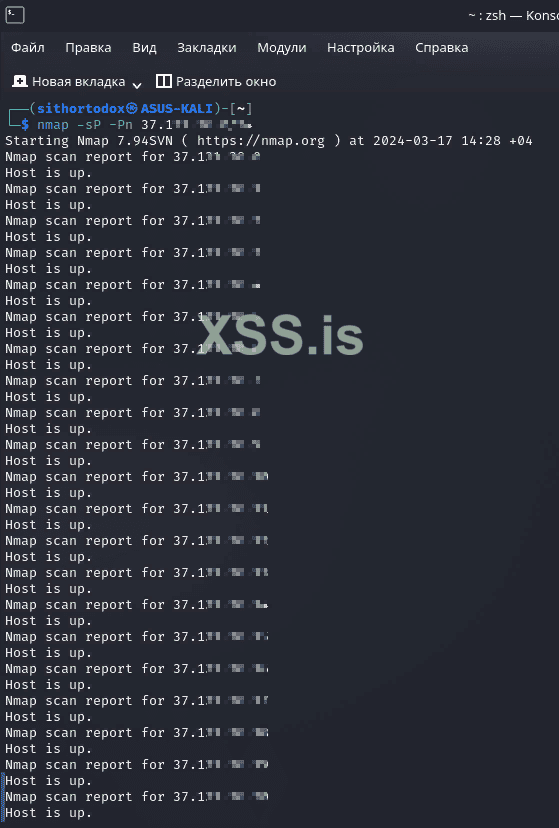

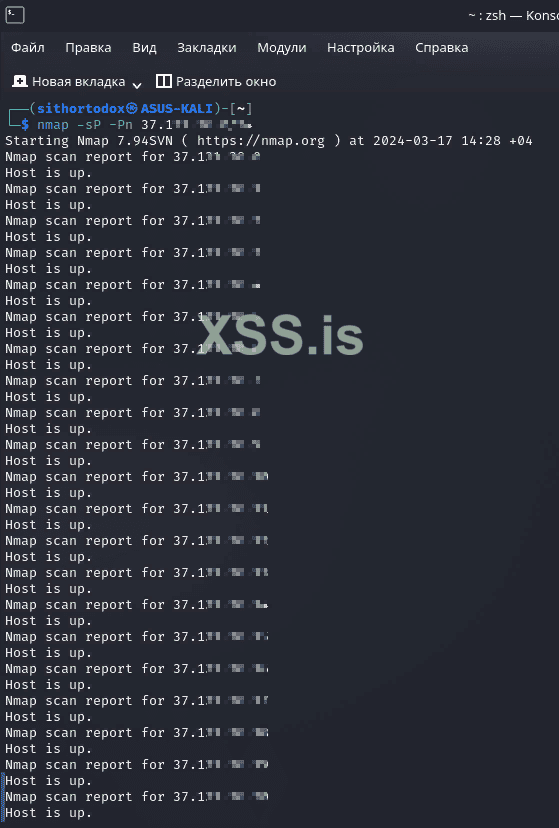

Скан ARP: Скан ARP позволяет быстро обнаруживать активные хосты в локальной сети путем отправки ARP-запросов и анализа полученных ответов. Этот метод работает только для устройств, подключенных к одной и той же широковещательной сети, и не требует отправки пакетов на целевые порты. Для выполнения сканирования ARP в Nmap можно использовать следующую команду:

Эта команда выполняет скан ARP для указанного диапазона IP-адресов или сети.

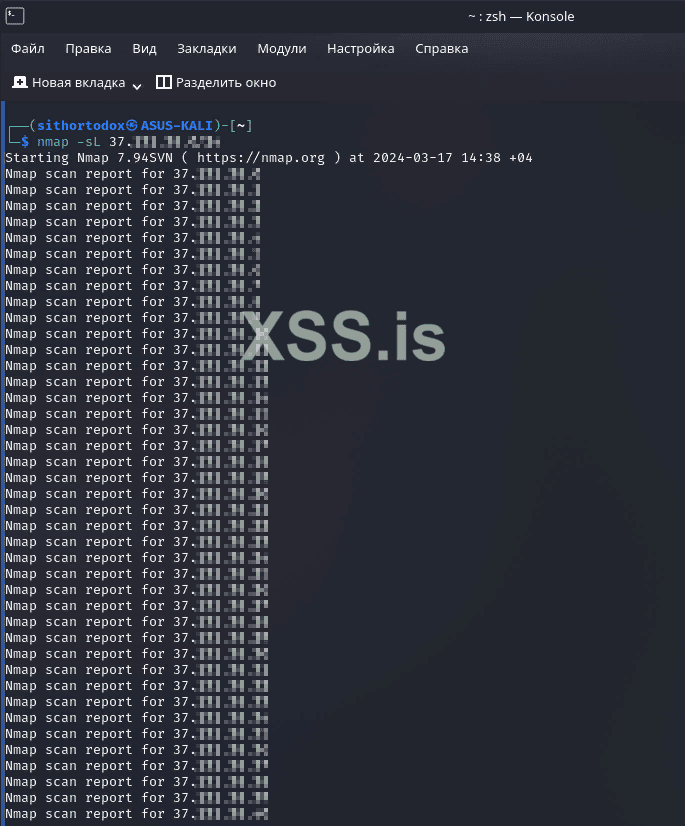

Скан DNS:

Скан DNS позволяет обнаруживать хосты в сети путем разрешения доменных имен и анализа полученных IP-адресов. Этот метод может быть полезен для обнаружения хостов, недоступных через скан ARP, или для получения дополнительной информации об устройствах в сети. Для выполнения сканирования DNS в Nmap можно использовать следующую команду:

Эта команда выполняет скан DNS для указанного списка доменных имен или сети.

Комбинированный скан ARP и DNS:

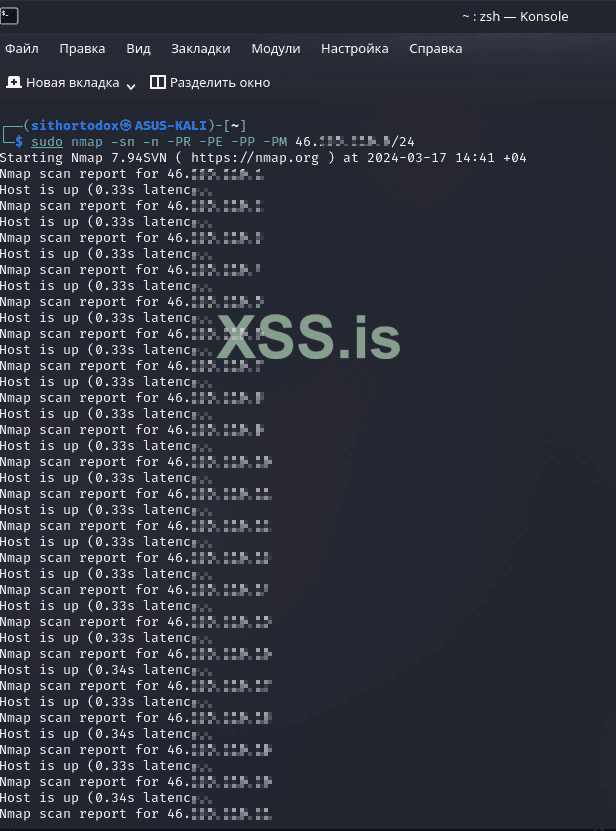

Для получения более полной информации о хостах в сети можно использовать комбинированный скан ARP и DNS. Этот метод объединяет результаты сканирования ARP и DNS, предоставляя более подробную картину сети. Для выполнения комбинированного сканирования ARP и DNS в Nmap можно использовать следующую команду:

Эта команда выполняет скан ARP (-PR), ICMP echo (-PE), ICMP timestamp (-PP) и ICMP netmask (-PM) для обнаружения активных хостов, а также отключает разрешение доменных имен (-n) и выполняет только скан портов (-sn).

Nmap предоставляет несколько методов и опций для обхода IDS и IPS, включая фрагментацию пакетов, изменение последовательности пакетов, задержку пакетов и другие техники. Ниже приведены несколько способов использования Nmap для обхода систем обнаружения вторжений:

Фрагментация пакетов:

Фрагментация пакетов заключается в разделении сетевых пакетов на более мелкие фрагменты, чтобы избежать обнаружения IDS. Nmap позволяет фрагментировать пакеты с помощью опций -f (фрагментировать на 8-байтные фрагменты), -ff (фрагментировать на 16-байтные фрагменты) или --mtu <value> (установить произвольное значение MTU). Например:

Эта команда выполняет SYN-скан (-sS) с фрагментацией пакетов на 8-байтные фрагменты (-f) для указанной цели.

Изменение последовательности пакетов:

Изменение последовательности пакетов заключается в изменении порядка отправки пакетов, чтобы затруднить обнаружение IDS. Nmap позволяет изменять последовательность пакетов с помощью опции --scan-delay <time>, которая устанавливает задержку между пакетами, или --badsum, которая отправляет пакеты с неверной контрольной суммой. Например:

Эта команда выполняет SYN-скан (-sS) с задержкой в 100 миллисекунд между пакетами (--scan-delay 100ms) для указанной цели.

Изменение тайм-аутов и повторов:

Изменение тайм-аутов и повторов пакетов может помочь избежать обнаружения IDS, затрудняя анализ трафика. Nmap позволяет настраивать тайм-ауты и повторы с помощью опций --host-timeout <time>, --initial-rtt-timeout <time>, --max-retries <number> и другими. Например:

Эта команда выполняет SYN-скан (-sS) с тайм-аутом ожидания ответа хоста в 60 секунд (--host-timeout 60s) и максимальным количеством повторов в 3 раза (--max-retries 3) для указанной цели.

Использование декоев:

Декои представляют собой поддельные цели, которые могут быть использованы для отвлечения IDS от реальной цели сканирования. Nmap позволяет использовать декоев с помощью опции -D <decoy1,decoy2,...>. Например:

Эта команда выполняет SYN-скан (-sS) с использованием двух декоев (192.168.1.100 и 192.168.1.101) для указанной цели.

Nmap предоставляет несколько опций для настройки тайминга и производительности, включая опции уровня тайминга, опции параллелизма и другие. Ниже приведены несколько способов использования Nmap для оптимизации сканирования:

Опции уровня тайминга:

Nmap предоставляет шесть уровней тайминга (от 0 до 5), которые можно использовать для настройки скорости и точности сканирования. Уровень 0 обеспечивает наибольшую скорость, но меньшую точность, в то время как уровень 5 обеспечивает наибольшую точность, но меньшую скорость. Можно использовать опцию -T <level> для выбора уровня тайминга. Например:

Эта команда выполняет SYN-скан (-sS) с уровнем тайминга 4 (агрессивный) для указанной цели.

Опции параллелизма:

Nmap позволяет настраивать количество одновременно отправляемых пакетов с помощью опций --min-parallelism <number>, --max-parallelism <number> и --host-timeout <time>. Например:

Эта команда выполняет SYN-скан (-sS) с минимальным параллелизмом в 10 пакетов (--min-parallelism 10) и максимальным параллелизмом в 50 пакетов (--max-parallelism 50) для указанной цели.

Опции повтора:

Nmap позволяет настраивать количество повторов пакетов с помощью опции --max-retries <number>. Это может быть полезно для улучшения точности сканирования в сетях с высоким уровнем помех или при наличии IDS/IPS. Например:

Эта команда выполняет SYN-скан (-sS) с максимальным количеством повторов в 3 раза (--max-retries 3) для указанной цели.

Опции тайм-аутов:

Nmap позволяет настраивать тайм-ауты с помощью опций --initial-rtt-timeout <time>, --min-rtt-timeout <time>, --max-rtt-timeout <time>, --host-timeout <time> и другими. Например:

Эта команда выполняет SYN-скан (-sS) с начальным тайм-аутом RTT в 50 миллисекунд (--initial-rtt-timeout 50ms) и тайм-аутом ожидания ответа хоста в 60 секунд (--host-timeout 60s) для указанной цели.

Источник https://xss.pro/threads/110615/

Данная статья рассчитана на тех, кто только начинает изучать инструмент Nmap и его возможности. Мы рассмотрим 10 неочевидных функций Nmap, которые могут быть полезны в пентесте и OSINT.

Nmap Scripting Engine (NSE): Расширение функционала nmap скриптами.

Nmap Scripting Engine (NSE) является мощным инструментом, который позволяет расширить базовые возможности Nmap с помощью набора пользовательских скриптов. Эти скрипты написаны на языке Lua и могут использоваться для автоматизации широкого спектра задач, связанных с пентестом и сбором информации (OSINT).Скрипты NSE можно разбить на несколько категорий:

- Discovery: Обнаружение дополнительной информации о целевых системах, такой как открытые порты, запущенные службы и приложения.

- Safe: Безопасные скрипты, которые не взаимодействуют непосредственно с целевыми системами, а только анализируют полученную информацию.

- Intrusive: Вторгающиеся скрипты, которые могут вызывать нестабильность или сбои в работе целевых систем.

- Vuln: Скрипты для обнаружения уязвимостей в целевых системах. Они помогают выявить известные уязвимости и недостатки в конфигурации.

- Auth: Скрипты для тестирования аутентификации и авторизации. Эти скрипты могут использоваться для проверки силы паролей, обнаружения слабых конфигураций и выявления возможностей для атак с использованием брутфорса.

- Exploit: Скрипты для эксплуатации обнаруженных уязвимостей. Эти скрипты используются для получения несанкционированного доступа к целевым системам.

- Malware: Скрипты для обнаружения и анализа вредоносного программного обеспечения.

nmap --script http-vuln* -p 80,443 <target>

Эта команда запустит все скрипты, начинающиеся с префикса http-vuln, против целевого веб-сервера на портах 80 и 443.

Обнаружение серверов с поддержкой протокола SMB: Для обнаружения серверов с поддержкой протокола SMB (Server Message Block) и выявления возможных уязвимостей можно использовать следующую команду:

nmap --script smb-vuln* -p 139,445 <target>

Эта команда запустит все скрипты, начинающиеся с префикса smb-vuln, против целевого сервера на портах 139 и 445.

Обнаружение сервисов, подверженных атаке Heartbleed: Для обнаружения сервисов, подверженных уязвимости Heartbleed в библиотеке OpenSSL, можно использовать следующую команду:

nmap --script ssl-heartbleed -p <port> <target>

Здесь нужно указать конкретный порт, на котором запущен уязвимый сервис (обычно 443 для HTTPS).

Обнаружение веб-приложений с помощью WAF (Web Application Firewall): Для обнаружения веб-приложений, защищенных с помощью WAF, можно использовать следующую команду:

nmap --script http-waf-* -p 80,443 <target>

Эта команда запустит все скрипты, начинающиеся с префикса http-waf, против целевого веб-сервера на портах 80 и 443.

Обнаружение сервисов, подверженных атаке Shellshock: Для обнаружения сервисов, подверженных уязвимости Shellshock в Bash, можно использовать следующую команду:

nmap --script http-shellshock -p 80,443 <target>

Эта команда запустит скрипт http-shellshock против целевого веб-сервера на портах 80 и 443.

Nmap Scripting Engine предоставляет гибкий и мощный инструмент для автоматизации и расширения функциональности Nmap, что позволяет эффективно решать различные задачи, связанные с ИБ.

Анализ операционных систем с помощью Nmap: Определение ОС и её версии.

Одной из важных функций Nmap является возможность определения операционной системы (ОС) и её версии на целевом устройстве. Эта информация может быть использована для выявления уязвимостей, планирования тестирования и адаптации стратегии атаки.Nmap использует несколько методов для определения операционной системы:

- TCP/IP stack fingerprinting: Анализ особенностей стека TCP/IP, таких как значения TTL, опции TCP и другие параметры. Эти особенности позволяют Nmap сделать предположение о типе операционной системы.

- Порт и протокол скан: Анализ открытых портов и запущенных протоколов, которые могут быть характерны для определенных операционных систем.

- Версия приложения: Анализ версий запущенных приложений и служб, которые могут указывать на конкретную операционную систему.

- -O: Включает определение операционной системы. Эта опция может быть использована в сочетании с опцией -v для увеличения уровня подробности вывода.

- --osscan-limit: Ограничивает определение операционной системы только активными хостами, для которых были обнаружены открытые порты. Это позволяет уменьшить время сканирования и количество ложных положительных результатов.

- --osscan-guess: Показывает наиболее вероятную операционную систему, даже если уровень уверенности в результате ниже заданного порога.

nmap -O -v --osscan-limit <target>

Эта команда запустит сканирование с включенным определением операционной системы, ограничит его только активными хостами и увеличит уровень подробности вывода.

Определение операционной системы с высокой вероятностью:

Для увеличения точности определения операционной системы можно использовать опцию --osscan-guess. Эта опция показывает наиболее вероятную операционную систему, даже если уровень уверенности в результате ниже заданного порога.

nmap -O --osscan-guess <target>

Определение операционной системы и версии ядра:

Для получения более подробной информации об операционной системе, включая версию ядра, можно использовать опцию -A. Эта опция включает в себя определение операционной системы, версии приложений, скан портов и скан служб.

nmap -A <target>

Определение операционной системы без пинга:

В некоторых случаях может потребоваться определить операционную систему без отправки ICMP-пакетов (пинг). Для этого можно использовать опцию -Pn.

nmap -O -Pn <target>

Определение операционной системы с использованием сохраненного результата сканирования:

Если вы уже выполнили сканирование портов и сохранили результаты в файл, можно использовать этот файл для определения операционной системы без повторного сканирования. Для этого можно использовать опцию --osscan-guess в сочетании с опцией -iX для чтения результатов сканирования из XML-файла.

nmap --osscan-guess -iX <scan_results.xml>Определение операционной системы с использованием пользовательского файла подписей:

По умолчанию Nmap использует базу данных подписей операционных систем, которая содержит информацию о многих известных ОС. Однако, если вы хотите использовать свой собственный файл подписей, можно указать его с помощью опции --datadir.

nmap -O --datadir=<custom_signature_file> <target>Эти примеры демонстрируют гибкость и мощность Nmap при анализе операционных систем. С помощью различных опций и комбинаций можно получить точную и подробную информацию о целевых системах, что является важным элементом пентеста и OSINT.

Скрытый скан портов Nmap: Уникальные возможности флагов -sS, -sT, -sA

Одной из ключевых функций Nmap является скан портов, который позволяет определить открытые порты и запущенные службы на целевом устройстве. При проведении пентеста или сбора информации (OSINT) важно сохранять дискретность и избегать обнаружения. Для этих целей Nmap предоставляет несколько методов скрытого сканирования портов, которые помогают минимизировать риск обнаружения.- SYN-скан (-sS): SYN-скан является одним из самых популярных методов скрытого сканирования портов. При этом методе Nmap отправляет SYN-пакеты на целевые порты, но не завершает полное TCP-рукопожатие. Если порт открыт, целевой хост отправит SYN-ACK пакет, и Nmap завершит скан, отправив RST-пакет. Этот метод сканирования трудно обнаружить, так как он не устанавливает полное TCP-соединение.

- Connect-скан (-sT): Connect-скан является более традиционным методом сканирования портов, при котором Nmap устанавливает полное TCP-соединение с целевым портом. Этот метод менее скрытен, чем SYN-скан, но он может быть более надежным при прохождении через сетевые экраны и средства защиты.

- ACK-скан (-sA): ACK-скан является наиболее скрытым методом сканирования портов, при котором Nmap отправляет только ACK-пакеты на целевые порты. Этот метод не позволяет определить, открыт ли порт, но он может помочь обнаружить фильтрующие сетевые экраны и средства защиты.

SYN-скан:

Для выполнения SYN-скана можно использовать следующую команду:

nmap -sS <target>

Эта команда выполнит SYN-скан всех 1000 наиболее распространенных портов на целевом устройстве.

Connect-скан:

Для выполнения Connect-скана можно использовать следующую команду:

nmap -sT <target>

Эта команда выполнит Connect-скан всех 1000 наиболее распространенных портов на целевом устройстве.

ACK-скан:

Для выполнения ACK-скана можно использовать следующую команду:

nmap -sA <target>

Эта команда выполнит ACK-скан всех 1000 наиболее распространенных портов на целевом устройстве.

Как видно из результатов, каждый метод дает индивидуальный вывод.

Nmap и службы: Идентификация версий приложений с помощью флага -sV

Одной из важных задач при проведении пентеста является идентификация версий запущенных на целевом устройстве приложений и служб. Знание точных версий может помочь выявить уязвимости и планировать дальнейшие действия по эксплуатации. Nmap предоставляет функцию идентификации версий приложений с помощью флага -sV.Флаг -sV позволяет Nmap выполнять скан версий приложений и служб, запущенных на открытых портах. При этом Nmap отправляет специально сформированные пакеты и анализирует ответы целевого устройства, пытаясь определить запущенные службы и их версии.

Скан версий приложений для всех открытых портов:

Для выполнения сканирования версий приложений для всех открытых портов можно использовать следующую команду:

nmap -sV <target>

Эта команда выполнит скан версий приложений для всех открытых портов на целевом устройстве.

Скан версий приложений для конкретного порта:

Для выполнения сканирования версий приложений для конкретного порта можно использовать следующую команду:

nmap -sV -p <port> <target>

Замените <port> на номер порта, для которого необходимо выполнить скан версий приложений.

Скан версий приложений с увеличенной точностью:

Для увеличения точности идентификации версий приложений можно использовать следующую команду:

nmap -sV --version-all <target>

Эта команда выведет все возможные варианты версий приложений, а не только наиболее вероятную.

Скан версий приложений с использованием пользовательского файла подписей:

По умолчанию Nmap использует базу данных подписей приложений, которая содержит информацию о многих известных приложениях и службах. Однако, если вы хотите использовать свой собственный файл подписей, можно указать его с помощью опции --datadir.

nmap -sV --datadir=<custom_signature_file> <target>Автоматизация тестирования безопасности с использованием Nmap

Nmap является не только мощным инструментом для сканирования сетей и сбора информации, но и отличным средством для автоматизации тестирования безопасности. Благодаря гибким опциям командной строки, поддержке скриптов и возможности интеграции с другими инструментами, Nmap позволяет специалистам по безопасности автоматизировать многие рутинные задачи и улучшить эффективность теста.Ниже приведены несколько способов автоматизации тестирования безопасности с использованием Nmap:

- Создание скриптов для автоматизации сканирования: Nmap Scripting Engine (NSE) предоставляет возможность создавать собственные скрипты на языке Lua для автоматизации различных задач, связанных с тестированием безопасности. Скрипты можно использовать для автоматического обнаружения уязвимостей, выполнения специальных тестов и сбора дополнительной информации о целевых системах.

- Интеграция Nmap с другими инструментами: Nmap может быть интегрирован с другими инструментами для тестирования безопасности, такими как Metasploit, Nessus и Burp Suite. Это позволяет автоматизировать процесс тестирования, комбинируя возможности разных инструментов и получая более полную картину безопасности целевых систем.

- Автоматизация с помощью утилиты cron: Утилита cron в Unix-подобных операционных системах позволяет планировать периодическое выполнение команд. С помощью cron можно настроить автоматическое сканирование сети с использованием Nmap в заданное время или с определенной периодичностью.

- Использование Zenmap для создания графических отчетов: Zenmap является графической оболочкой для Nmap, которая предоставляет удобный интерфейс для управления сканированием и визуализации результатов. Zenmap позволяет создавать графические отчеты в формате HTML или XML, которые можно использовать для автоматизации документирования и представления результатов тестирования.

- Использование API Nmap для интеграции с приложениями: Nmap предоставляет API для интеграции с приложениями на языках Python, Perl, Ruby и других. Это позволяет создавать собственные приложения для автоматизации тестирования безопасности, используя возможности Nmap.

Для настройки автоматического сканирования сети с использованием cron необходимо добавить следующую строку в crontab:

0 0 * * * nmap -sS -sV -O -oA scan_result <target>Эта команда будет выполнять скан портов, версий приложений и определение операционной системы ежедневно в полночь, сохраняя результаты в файл с именем scan_result.

Использование NSE-скриптов для автоматического обнаружения уязвимостей:

Для автоматического обнаружения уязвимостей с помощью Nmap можно использовать следующую команду:

nmap --script vuln <target>

Эта команда выполнит скрипты категории vuln для обнаружения уязвимостей на целевом устройстве.

Автоматизация сканирования с помощью утилиты bash:

Можно создать bash-скрипт для автоматизации сканирования нескольких целей, выполнения различных типов сканов и сохранения результатов в файлы. Ниже приведен пример такого скрипта:

Bash:

#!/bin/bash

targets=("192.168.1.1" "192.168.1.100" "example.com")

for target in "${targets[@]}"

do

echo "Scanning target: $target"

nmap -sS -sV -O -oA "scan_results/$target" $target

doneИнтеграция Nmap с Metasploit:

Nmap можно интегрировать с Metasploit для автоматизации обнаружения и эксплуатации уязвимостей. Для этого необходимо импортировать результаты сканирования Nmap в Metasploit с помощью команды db_import:

msfconsoledb_import /path/to/nmap/scan/results.xmlПосле импорта результатов сканирования Metasploit автоматически обнаруживает уязвимости и предлагает соответствующие эксплойты.

Использование Zenmap для автоматизации сканирования:

Zenmap предоставляет графический интерфейс для управления сканированием и визуализации результатов. Можно создать профили сканирования с заданными опциями и автоматически выполнять их для различных целей. Для этого необходимо:

a. Создать новый профиль сканирования, указав необходимые опции и настройки.

b. Сохранить профиль.

c. Выбрать целевой хост или сеть.

d. Выбрать сохраненный профиль сканирования и запустить его.

Использование API Nmap для создания собственных приложений:

Nmap предоставляет API для интеграции с приложениями на языках Python, Perl, Ruby и других. Например, можно создать приложение на Python для автоматического сканирования сети и отправки уведомлений об обнаруженных уязвимостях по электронной почте. Ниже приведен пример использования API Nmap в Python:

Python:

import nmap

nm = nmap.PortScanner()

nm.scan('192.168.1.1', '22-443')

for host in nm.all_hosts():

print('Host : %s (%s)' % (host, nm[host].hostname()))

print('State : %s' % nm[host].state())

for proto in nm[host].all_protocols():

print('Protocol : %s' % proto)

lport = nm[host][proto].keys()

for port in lport:

print('port : %s\tstate : %s' % (port, nm[host][proto][port]['state']))Этот скрипт выполняет скан портов 22-443 для хоста 192.168.1.1 и выводит информацию об обнаруженных открытых портах.

Nmap и белые списки: Использование опции --exclude для улучшения OSINT

При проведении OSINT (Open Source Intelligence) часто требуется сканировать большие диапазоны IP-адресов или сетей для сбора информации о целевых объектах. Однако, в некоторых случаях могут быть определенные ограничения, такие как белые списки IP-адресов, которые не должны сканироваться.Nmap предоставляет опцию --exclude для исключения конкретных IP-адресов, диапазонов или хостов из сканирования. Это позволяет специалистам по безопасности соблюдать требования к белым спискам и улучшать эффективность OSINT, избегая ненужного сканирования.

Исключение конкретного IP-адреса из сканирования:

Для исключения конкретного IP-адреса из сканирования можно использовать следующую команду:

nmap -sS -sV -O --exclude 192.168.1.100 192.168.1.0/24Эта команда выполняет скан портов, версий приложений и определение операционной системы для всех хостов в сети 192.168.1.0/24, за исключением хоста 192.168.1.100.

Исключение диапазона IP-адресов из сканирования:

Для исключения диапазона IP-адресов из сканирования можно использовать следующую команду:

nmap -sS -sV -O --exclude 192.168.1.100-200 192.168.1.0/24Эта команда выполняет скан для всех хостов в сети 192.168.1.0/24, за исключением хостов с IP-адресами от 192.168.1.100 до 192.168.1.200.

Исключение нескольких IP-адресов и диапазонов из сканирования:

Для исключения нескольких IP-адресов и диапазонов из сканирования можно использовать следующую команду:

nmap -sS -sV -O --exclude 192.168.1.100,192.168.1.200,192.168.1.300-400 192.168.1.0/24Эта команда выполняет скан для всех хостов в сети 192.168.1.0/24, за исключением хостов с IP-адресами 192.168.1.100, 192.168.1.200 и диапазона от 192.168.1.300 до 192.168.1.400.

Использование файла с белым списком:

Если белый список содержит большое количество IP-адресов или диапазонов, можно создать файл с этими данными и использовать его с опцией --exclude_file:

nmap -sS -sV -O --exclude_file whitelist.txt 192.168.1.0/24Файл whitelist.txt должен содержать список IP-адресов или диапазонов, разделенных пробелами, переносами строк или запятыми.

Nmap и VPN: Обнаружение и анализ виртуальных частных сетей

Виртуальные частные сети (VPN) широко используются организациями для обеспечения безопасного доступа к ресурсам сети и передачи данных через публичные сети, такие как Интернет. Nmap можно использовать для обнаружения и анализа VPN-соединений с целью выявления потенциальных уязвимостей и улучшения безопасности.Обнаружение VPN-серверов:

Nmap может использоваться для обнаружения VPN-серверов в сети путем сканирования портов, которые обычно используются VPN-протоколами, такими как PPTP (TCP 1723), L2TP (UDP 500, 1701, 4500), IPSec (UDP 500, 4500) и OpenVPN (TCP/UDP 1194 по умолчанию). Для этого можно использовать следующую команду:

nmap -p 1723,500,1701,4500,1194 -sS -sV -O <target>

Эта команда выполняет скан портов, версий приложений и определение операционной системы для указанных портов, связанных с VPN.

Анализ VPN-клиентов:

Nmap также может использоваться для анализа VPN-клиентов, подключенных к сети. Для этого можно выполнить скан открытых портов и обнаружить службы, связанные с VPN-клиентами. Например, можно использовать следующую команду для обнаружения клиентов Cisco AnyConnect:

nmap -p 443 --script ssl-cert -sV <target>

Эта команда выполняет скан порта 443 (по умолчанию используется Cisco AnyConnect) и анализирует SSL-сертификат, чтобы определить, является ли клиент частью VPN-соединения.

Выявление хостов в сети с помощью Nmap: Скан ARP и DNS

Одной из ключевых задач при проведении пентестинга или сбора информации (OSINT) является выявление хостов в сети. Nmap предоставляет несколько методов сканирования для обнаружения активных устройств в сети, включая скан ARP и DNS.Скан ARP: Скан ARP позволяет быстро обнаруживать активные хосты в локальной сети путем отправки ARP-запросов и анализа полученных ответов. Этот метод работает только для устройств, подключенных к одной и той же широковещательной сети, и не требует отправки пакетов на целевые порты. Для выполнения сканирования ARP в Nmap можно использовать следующую команду:

nmap -sP <target>

Эта команда выполняет скан ARP для указанного диапазона IP-адресов или сети.

Скан DNS:

Скан DNS позволяет обнаруживать хосты в сети путем разрешения доменных имен и анализа полученных IP-адресов. Этот метод может быть полезен для обнаружения хостов, недоступных через скан ARP, или для получения дополнительной информации об устройствах в сети. Для выполнения сканирования DNS в Nmap можно использовать следующую команду:

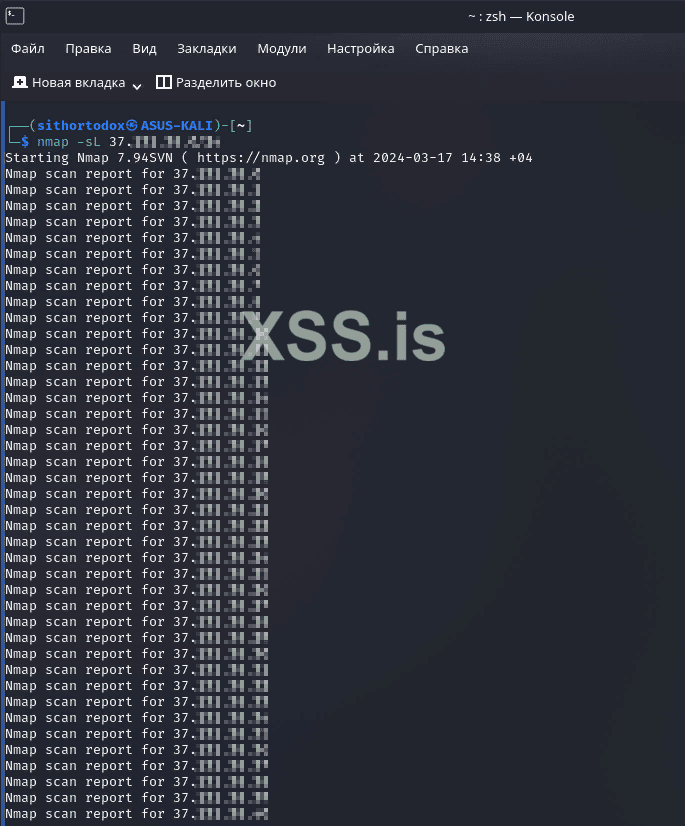

nmap -sL <target>

Эта команда выполняет скан DNS для указанного списка доменных имен или сети.

Комбинированный скан ARP и DNS:

Для получения более полной информации о хостах в сети можно использовать комбинированный скан ARP и DNS. Этот метод объединяет результаты сканирования ARP и DNS, предоставляя более подробную картину сети. Для выполнения комбинированного сканирования ARP и DNS в Nmap можно использовать следующую команду:

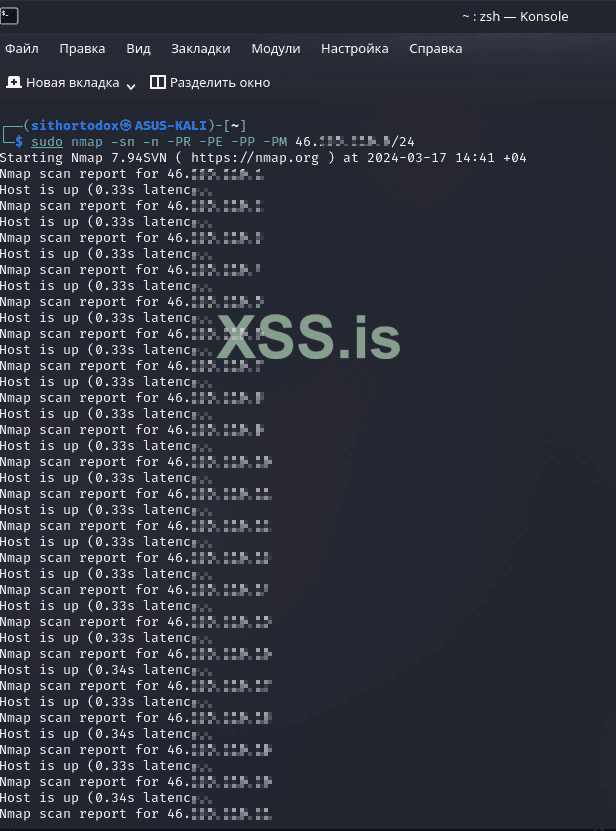

nmap -sn -n -PR -PE -PP -PM <target>

Эта команда выполняет скан ARP (-PR), ICMP echo (-PE), ICMP timestamp (-PP) и ICMP netmask (-PM) для обнаружения активных хостов, а также отключает разрешение доменных имен (-n) и выполняет только скан портов (-sn).

Nmap и IDS: Обход систем обнаружения вторжений

Системы обнаружения вторжений (IDS) и системы предотвращения вторжений (IPS) являются важными компонентами безопасности сети, которые могут обнаруживать и предотвращать злонамеренную деятельность, включая сканирование портов и эксплуатацию уязвимостей. При проведении пентеста может потребоваться обойти эти системы, чтобы избежать обнаружения и блокировки.Nmap предоставляет несколько методов и опций для обхода IDS и IPS, включая фрагментацию пакетов, изменение последовательности пакетов, задержку пакетов и другие техники. Ниже приведены несколько способов использования Nmap для обхода систем обнаружения вторжений:

Фрагментация пакетов:

Фрагментация пакетов заключается в разделении сетевых пакетов на более мелкие фрагменты, чтобы избежать обнаружения IDS. Nmap позволяет фрагментировать пакеты с помощью опций -f (фрагментировать на 8-байтные фрагменты), -ff (фрагментировать на 16-байтные фрагменты) или --mtu <value> (установить произвольное значение MTU). Например:

nmap -sS -f <target>Эта команда выполняет SYN-скан (-sS) с фрагментацией пакетов на 8-байтные фрагменты (-f) для указанной цели.

Изменение последовательности пакетов:

Изменение последовательности пакетов заключается в изменении порядка отправки пакетов, чтобы затруднить обнаружение IDS. Nmap позволяет изменять последовательность пакетов с помощью опции --scan-delay <time>, которая устанавливает задержку между пакетами, или --badsum, которая отправляет пакеты с неверной контрольной суммой. Например:

nmap -sS --scan-delay 100ms <target>Эта команда выполняет SYN-скан (-sS) с задержкой в 100 миллисекунд между пакетами (--scan-delay 100ms) для указанной цели.

Изменение тайм-аутов и повторов:

Изменение тайм-аутов и повторов пакетов может помочь избежать обнаружения IDS, затрудняя анализ трафика. Nmap позволяет настраивать тайм-ауты и повторы с помощью опций --host-timeout <time>, --initial-rtt-timeout <time>, --max-retries <number> и другими. Например:

nmap -sS --host-timeout 60s --max-retries 3 <target>Эта команда выполняет SYN-скан (-sS) с тайм-аутом ожидания ответа хоста в 60 секунд (--host-timeout 60s) и максимальным количеством повторов в 3 раза (--max-retries 3) для указанной цели.

Использование декоев:

Декои представляют собой поддельные цели, которые могут быть использованы для отвлечения IDS от реальной цели сканирования. Nmap позволяет использовать декоев с помощью опции -D <decoy1,decoy2,...>. Например:

nmap -sS -D 192.168.1.100,192.168.1.101 <target>Эта команда выполняет SYN-скан (-sS) с использованием двух декоев (192.168.1.100 и 192.168.1.101) для указанной цели.

Тайминг и производительность в Nmap: Настройка для оптимизации сканирования

Оптимизация тайминга и производительности при сканировании с помощью Nmap является важным аспектом пентестинга и сбора информации (OSINT). Настройка тайминга и производительности позволяет специалистам по безопасности улучшить эффективность сканирования, уменьшить время выполнения и избежать обнаружения.Nmap предоставляет несколько опций для настройки тайминга и производительности, включая опции уровня тайминга, опции параллелизма и другие. Ниже приведены несколько способов использования Nmap для оптимизации сканирования:

Опции уровня тайминга:

Nmap предоставляет шесть уровней тайминга (от 0 до 5), которые можно использовать для настройки скорости и точности сканирования. Уровень 0 обеспечивает наибольшую скорость, но меньшую точность, в то время как уровень 5 обеспечивает наибольшую точность, но меньшую скорость. Можно использовать опцию -T <level> для выбора уровня тайминга. Например:

nmap -sS -T4 <target>Эта команда выполняет SYN-скан (-sS) с уровнем тайминга 4 (агрессивный) для указанной цели.

Опции параллелизма:

Nmap позволяет настраивать количество одновременно отправляемых пакетов с помощью опций --min-parallelism <number>, --max-parallelism <number> и --host-timeout <time>. Например:

nmap -sS --min-parallelism 10 --max-parallelism 50 <target>Эта команда выполняет SYN-скан (-sS) с минимальным параллелизмом в 10 пакетов (--min-parallelism 10) и максимальным параллелизмом в 50 пакетов (--max-parallelism 50) для указанной цели.

Опции повтора:

Nmap позволяет настраивать количество повторов пакетов с помощью опции --max-retries <number>. Это может быть полезно для улучшения точности сканирования в сетях с высоким уровнем помех или при наличии IDS/IPS. Например:

nmap -sS --max-retries 3 <target>Эта команда выполняет SYN-скан (-sS) с максимальным количеством повторов в 3 раза (--max-retries 3) для указанной цели.

Опции тайм-аутов:

Nmap позволяет настраивать тайм-ауты с помощью опций --initial-rtt-timeout <time>, --min-rtt-timeout <time>, --max-rtt-timeout <time>, --host-timeout <time> и другими. Например:

nmap -sS --initial-rtt-timeout 50ms --host-timeout 60s <target>Эта команда выполняет SYN-скан (-sS) с начальным тайм-аутом RTT в 50 миллисекунд (--initial-rtt-timeout 50ms) и тайм-аутом ожидания ответа хоста в 60 секунд (--host-timeout 60s) для указанной цели.

Последнее редактирование модератором: