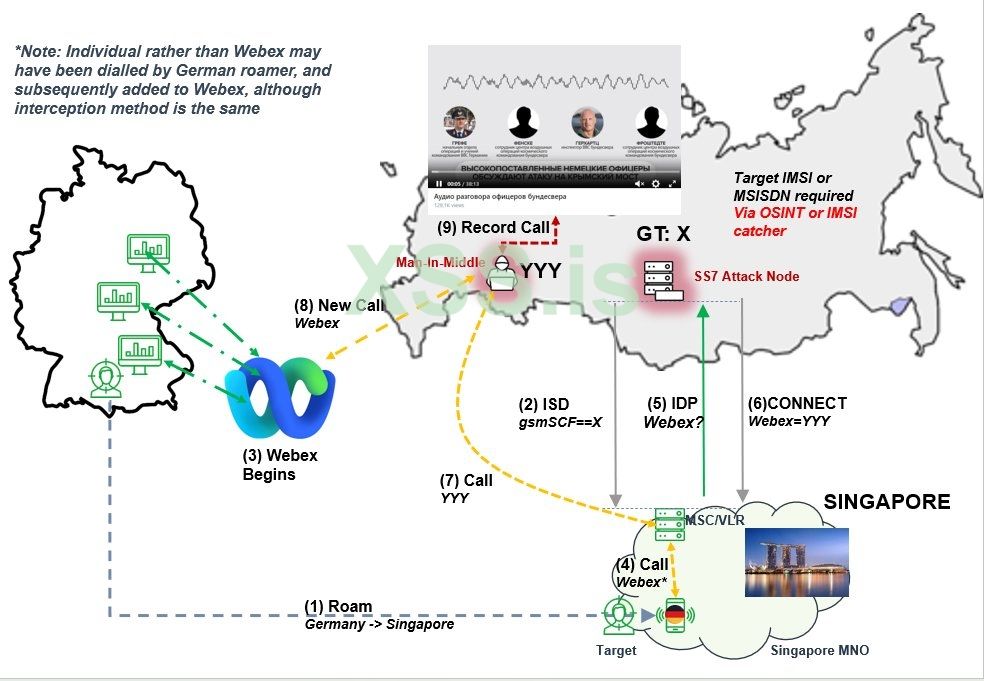

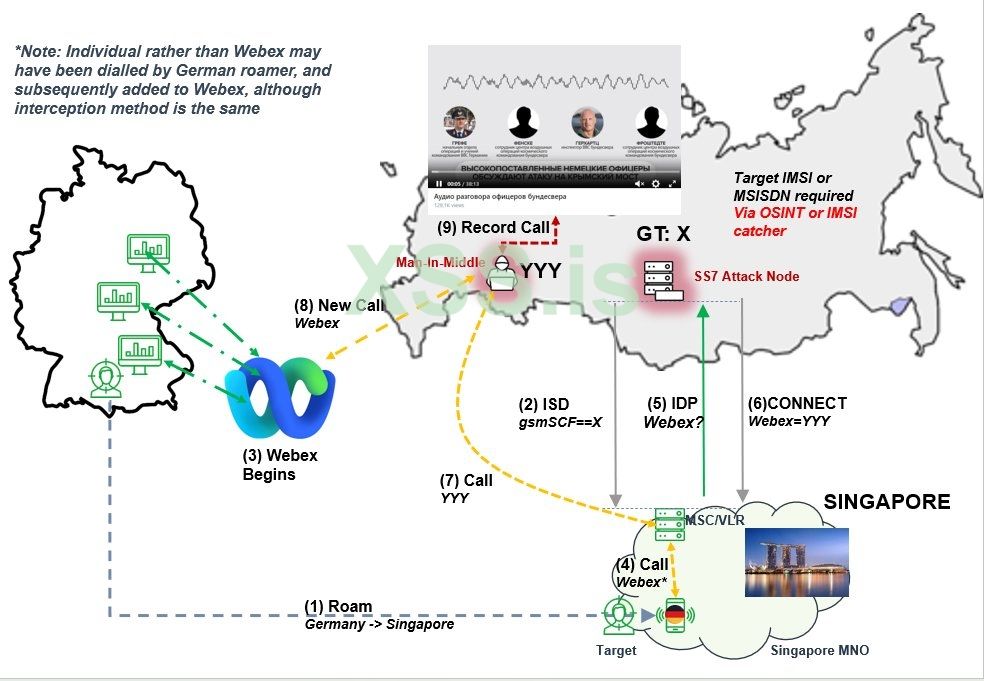

1) Как уже было подтверждено разными источниками, перехват разговоров о Taurus был осуществлен через "незащищенные линии связи". Ниже мое (ресерчера) мнение о возможном варианте, как это могло быть выполнено, учитывая факты по ситуации и прошлую историю подобных перехватов со стороны России. В действительности атака осуществлялась перехватом через протокол SS7.

It has been confirmed that the #Taurus interception was done via “a non-secure line”. Below is my opinion of one way in which it *might* have been done, taking into account the situation and #Russia's previous history. Essentially it involves using #SS7 interception.

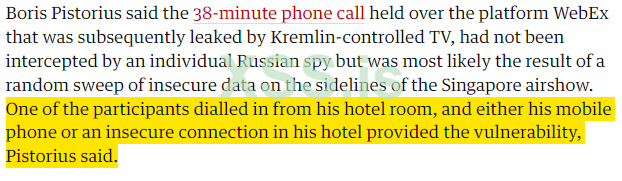

2) Для начала предположим, что перехваченный разговор был осуществлен с немецкого мобильного устройства в роуминге Сингапура. В сообщениях СМИ мы не увидим точной информации, что это было мобильное устройство. Поэтому мы можем предполагать, что это могло быть мобильное устройство или телефонная линия отеля (или вай-фай).

First step is that we assume the call intercepted was generated by a German mobile device, roaming into Singapore. In the press release we are not told for certain it was a mobile. So could have been a mobile or a hotel line (or wifi).

www.theguardian.com

www.theguardian.com

3) Как считает @RidT - немецкий генерал в Сингапуре был добавлен другим человеком в разговор, поэтому вряд ли это был звонок через вай-фай. Также сомнительно, что немецкий генерал использовал бы заграницей любой телефон, что оказался под рукой, включая какой-нибудь сомнительный телефон из отеля. Я думаю, что я бы сам в данном случае использовал личный мобильный телефон.

But as @RidT also states, this person gets added by another, so its probably not wifi. And if i'm a German general abroad, would i use my "handy" or a strange hotel phone? I think I would use my mobile.

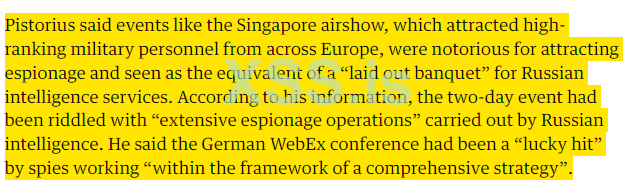

4) Дальше, если русские знали, что конкретно немецкое мобильное устройство представляет для них интерес, они должны были получить его номер. С использованием OSINT они могли получить MSISDN или с помощью местного IMSI кэтчера поймать IMSI. В новостях пишут, что мероприятие (https://www.singaporeairshow.com/) было "наводнено" агентами российской разведки.

Next, Russia would need to know the German roamer was a person of interest, and they need his number. OSINT could be used to get the MSISDN or a local IMSI catcher could obtain IMSI. News reports say the event was "riddled" with Russian intelligence.

www.theguardian.com

www.theguardian.com

5) Теперь к атаке, во-первых, русские могли изменить информацию с биллинга (адрес gsmSCF), установленную для немецкого мобильного устройства в сети Сингапура. Это могло быть осуществлено с помощью ISD команды в SS7 (с IMSI или MSISDN цели), с GT адреса в немецкой мобильной сети к GT, который ими контроллировался.

Now the attack. First, Russia would modify the billing platform info (gsmSCF address) stored for the German roamer, in the Singapore network. This is done via a SS7 ISD command (with target's IMSI or MSISDN), from a GT (address) in the German network to a GT they control.

6) Сессия webex начинается и немецкое мобильное устройство пытается дозвониться до нее (или на внутренний номер, метод перехвата будет таким же). Однако, сингапурская сеть теперь отсылает запросы к русской биллинговой платформе через CAMEL IDP команду. Это для того, чтобы увидеть куда будет идти звонок.

The webex starts, and the German roamer attempts to dial to it (or to an interim number, the interception method is the same). However, the Singapore network now checks the Russian ‘billing platform’, via a CAMEL IDP command. This is to see whether the call should go ahead.

7) Русская биллинговая платформа подтверждает, что звонок может быть продолжен, но также переадресован на другой номер. Этот номер будет являться номером прослушки русских, скорее всего PBX. Информация передается обратно в сингапурскую мобильную сеть в команде CAMEL CONNECT.

The Russian ‘billing platform’ says the call should go ahead, but also should be redirected to a different number. This number is a Russian listening device. most likely a PBX. This information is relayed back to Singapore network in a CAMEL CONNECT command.

8) После этого звонок переадресовывается на прослушку/PBX к русским. На этой стадии инициируется новый звонок на номер конференции webex с подменой оригинального немецкого номера, отправленный на номер webex. Русский девайс начинает работать в режиме MITM и звонок записывается.

The call is then directed to the Russian PBX/listener. At this point, a new call is initiated to the webex conference number, with the original German mobile being spoofed, and is sent to the webex number. The Russian device then acts as a MITM and the call is recorded.

9) Этот сценарий подтверждается тем, что немецкий генерал в Сингапуре - всегда первый человек, кого мы слышим. Он был представлен/добавлен в конференцию другим человеком. Поэтому запись могла осуществляться только через его звонок.

This matches was occurred as the German roamer to Singapore is the first person that we hear. They get intro-ed/added to the conference by another. The recording can only happen with his call.

10) Второй момент, русские уже делали это ранее. Это напоминает метод, в котором Украина обвиняла Россию в 2014, и в результате, опубликовав эту запись, русские не «сожгли» никаких новых способов атаки.

2nd, Russia has reportedly done this before. This matches the method that Ukraine accused Russia of using in 2014 , as a result by publishing this new recording they would not have been 'burning' any secret hacks.

www.wired.com

www.wired.com

11) В конце концов, несмотря на то, что безопасность протокола SS7 значительно улучшилась с 2014, некоторые элементы старой атаки до сих пор актуальны. Например, атака на цель в роуминге имеет больший шанс успеха, чем атака на домашнего абонента.

Lastly, while SS7 security has improved greatly since then, some elements of this would have made it more likely to succeed. The targeting of an outbound roamer for example is more likely to succeed that a subscriber at home.

12) Имеейте в виду, что это только один возможный сценарий того, как атака могла быть произведена, другие способы - такие как локальный перехват 3G/4G частот, используя обманные базовые станции тоже возможен, но и для их осуществления потребуется доступ к SS7. Перехват 2G тоже мог быть возможным, но с большими рисками, что атака могла быть обнаружена.

Note this is one *possible* way it could have happened, other methods like a local 3G/4G radio voice interception using Fake Base Stations are possible, but they would require a SS7 link. 2G radio interception may also be possible although more likely to be noticed.

Источник

It has been confirmed that the #Taurus interception was done via “a non-secure line”. Below is my opinion of one way in which it *might* have been done, taking into account the situation and #Russia's previous history. Essentially it involves using #SS7 interception.

2) Для начала предположим, что перехваченный разговор был осуществлен с немецкого мобильного устройства в роуминге Сингапура. В сообщениях СМИ мы не увидим точной информации, что это было мобильное устройство. Поэтому мы можем предполагать, что это могло быть мобильное устройство или телефонная линия отеля (или вай-фай).

First step is that we assume the call intercepted was generated by a German mobile device, roaming into Singapore. In the press release we are not told for certain it was a mobile. So could have been a mobile or a hotel line (or wifi).

Individual error let Moscow intercept military call, Germany says

One of the generals on conference call about Ukraine may used non-secure line to dial in, says defence minister

3) Как считает @RidT - немецкий генерал в Сингапуре был добавлен другим человеком в разговор, поэтому вряд ли это был звонок через вай-фай. Также сомнительно, что немецкий генерал использовал бы заграницей любой телефон, что оказался под рукой, включая какой-нибудь сомнительный телефон из отеля. Я думаю, что я бы сам в данном случае использовал личный мобильный телефон.

But as @RidT also states, this person gets added by another, so its probably not wifi. And if i'm a German general abroad, would i use my "handy" or a strange hotel phone? I think I would use my mobile.

4) Дальше, если русские знали, что конкретно немецкое мобильное устройство представляет для них интерес, они должны были получить его номер. С использованием OSINT они могли получить MSISDN или с помощью местного IMSI кэтчера поймать IMSI. В новостях пишут, что мероприятие (https://www.singaporeairshow.com/) было "наводнено" агентами российской разведки.

Next, Russia would need to know the German roamer was a person of interest, and they need his number. OSINT could be used to get the MSISDN or a local IMSI catcher could obtain IMSI. News reports say the event was "riddled" with Russian intelligence.

Individual error let Moscow intercept military call, Germany says

One of the generals on conference call about Ukraine may used non-secure line to dial in, says defence minister

5) Теперь к атаке, во-первых, русские могли изменить информацию с биллинга (адрес gsmSCF), установленную для немецкого мобильного устройства в сети Сингапура. Это могло быть осуществлено с помощью ISD команды в SS7 (с IMSI или MSISDN цели), с GT адреса в немецкой мобильной сети к GT, который ими контроллировался.

Now the attack. First, Russia would modify the billing platform info (gsmSCF address) stored for the German roamer, in the Singapore network. This is done via a SS7 ISD command (with target's IMSI or MSISDN), from a GT (address) in the German network to a GT they control.

6) Сессия webex начинается и немецкое мобильное устройство пытается дозвониться до нее (или на внутренний номер, метод перехвата будет таким же). Однако, сингапурская сеть теперь отсылает запросы к русской биллинговой платформе через CAMEL IDP команду. Это для того, чтобы увидеть куда будет идти звонок.

The webex starts, and the German roamer attempts to dial to it (or to an interim number, the interception method is the same). However, the Singapore network now checks the Russian ‘billing platform’, via a CAMEL IDP command. This is to see whether the call should go ahead.

7) Русская биллинговая платформа подтверждает, что звонок может быть продолжен, но также переадресован на другой номер. Этот номер будет являться номером прослушки русских, скорее всего PBX. Информация передается обратно в сингапурскую мобильную сеть в команде CAMEL CONNECT.

The Russian ‘billing platform’ says the call should go ahead, but also should be redirected to a different number. This number is a Russian listening device. most likely a PBX. This information is relayed back to Singapore network in a CAMEL CONNECT command.

8) После этого звонок переадресовывается на прослушку/PBX к русским. На этой стадии инициируется новый звонок на номер конференции webex с подменой оригинального немецкого номера, отправленный на номер webex. Русский девайс начинает работать в режиме MITM и звонок записывается.

The call is then directed to the Russian PBX/listener. At this point, a new call is initiated to the webex conference number, with the original German mobile being spoofed, and is sent to the webex number. The Russian device then acts as a MITM and the call is recorded.

9) Этот сценарий подтверждается тем, что немецкий генерал в Сингапуре - всегда первый человек, кого мы слышим. Он был представлен/добавлен в конференцию другим человеком. Поэтому запись могла осуществляться только через его звонок.

This matches was occurred as the German roamer to Singapore is the first person that we hear. They get intro-ed/added to the conference by another. The recording can only happen with his call.

10) Второй момент, русские уже делали это ранее. Это напоминает метод, в котором Украина обвиняла Россию в 2014, и в результате, опубликовав эту запись, русские не «сожгли» никаких новых способов атаки.

2nd, Russia has reportedly done this before. This matches the method that Ukraine accused Russia of using in 2014 , as a result by publishing this new recording they would not have been 'burning' any secret hacks.

The Critical Hole at the Heart of Our Cell Phone Networks

Reports show that hackers are taking advantage of problems with a backchannel in global telecommunications.

11) В конце концов, несмотря на то, что безопасность протокола SS7 значительно улучшилась с 2014, некоторые элементы старой атаки до сих пор актуальны. Например, атака на цель в роуминге имеет больший шанс успеха, чем атака на домашнего абонента.

Lastly, while SS7 security has improved greatly since then, some elements of this would have made it more likely to succeed. The targeting of an outbound roamer for example is more likely to succeed that a subscriber at home.

12) Имеейте в виду, что это только один возможный сценарий того, как атака могла быть произведена, другие способы - такие как локальный перехват 3G/4G частот, используя обманные базовые станции тоже возможен, но и для их осуществления потребуется доступ к SS7. Перехват 2G тоже мог быть возможным, но с большими рисками, что атака могла быть обнаружена.

Note this is one *possible* way it could have happened, other methods like a local 3G/4G radio voice interception using Fake Base Stations are possible, but they would require a SS7 link. 2G radio interception may also be possible although more likely to be noticed.

Источник